Azure DevOps의 보안 그룹, 서비스 계정 및 권한

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

이 문서에서는 각 기본 제공 사용자, 그룹 및 권한에 대한 포괄적인 참조를 제공합니다.

기본 할당에 대한 빠른 참조는 기본 권한 및 액세스를 참조하세요. 사용 권한 및 보안을 관리하는 방법에 대한 개요는 사용 권한, 액세스 및 보안 그룹 시작을 참조하세요. 보안 그룹 외에도 선택한 영역에 대한 권한을 제공하는 보안 역할도 있습니다.

그룹에 사용자를 추가하거나 웹 포털을 통해 관리할 수 있는 특정 권한을 설정하는 방법을 알아보려면 다음 리소스를 참조하세요.

사용자 및 그룹

Wiki

참고 항목

웹 포털에 표시된 이미지는 이 문서의 이미지와 다를 수 있습니다. 이러한 차이는 Azure DevOps에 대한 업데이트로 인해 발생합니다. 그러나 명시적으로 멘션 않는 한 사용할 수 있는 기본 기능은 기본 동일합니다.

서비스 계정

시스템에서 특정 작업을 지원하기 위해 생성하는 몇 가지 서비스 계정이 있습니다. 다음 표에서는 조직 또는 컬렉션 수준에서 추가되는 이러한 사용자 계정에 대해 설명합니다.

| 사용자 이름 | 설명 |

|---|---|

| 에이전트 풀 서비스 | 특정 풀이 작업을 수신할 수 있도록 메시지 큐를 수신 대기할 수 있는 권한이 있습니다. 대부분의 경우 이 그룹의 멤버를 관리할 필요가 없습니다. 에이전트 등록 프로세스에서 처리합니다. 에이전트에 대해 지정한 서비스 계정(일반적으로 네트워크 서비스)은 에이전트를 등록할 때 자동으로 추가됩니다. GitHub 개체가 업데이트되면 Azure Boards 읽기/쓰기 작업을 수행하고 작업 항목을 업데이트하는 일을 담당합니다. |

| Azure Boards | Azure Boards가 GitHub에 연결되면 추가됩니다. 이 그룹의 멤버를 관리할 필요가 없습니다. GitHub와 Azure Boards 간에 링크 만들기를 관리하는 역할을 담당합니다. |

| PipelinesSDK | 파이프라인 정책 서비스 범위 토큰을 지원하기 위해 필요에 따라 추가되었습니다. 이 사용자 계정은 빌드 서비스 ID와 유사하지만 권한 잠금을 별도로 지원합니다. 실제로 이 ID를 포함하는 토큰에는 파이프라인 리소스에 대한 읽기 전용 권한과 정책 요청을 승인하는 일회성 기능이 부여됩니다. 이 계정은 빌드 서비스 ID가 처리되는 것과 동일한 방식으로 처리되어야 합니다. |

| ProjectName 빌드 서비스 | 프로젝트에 대한 빌드 서비스를 실행할 수 있는 권한이 있으며 XAML 빌드에 사용되는 레거시 사용자입니다. 권한이 부여되었지만 다른 보안 그룹에 추가되지 않은 사용자를 저장하는 데 사용되는 보안 서비스 그룹에 추가됩니다. |

| Project Collection Build Service | 컬렉션에 대한 빌드 서비스를 실행할 수 있는 권한이 있습니다. 권한이 부여되었지만 다른 보안 그룹에 추가되지 않은 사용자를 저장하는 데 사용되는 보안 서비스 그룹에 추가됩니다. |

그룹

개인 또는 그룹에 직접 권한을 부여할 수 있습니다. 그룹을 사용하면 작업을 더 간단하게 만들 수 있으며 시스템은 이러한 목적을 위해 몇 가지 기본 제공 그룹을 제공합니다. 이러한 그룹 및 할당된 기본 권한은 서버(온-프레미스 배포에만 해당), 프로젝트 컬렉션, 프로젝트 및 특정 개체와 같은 다양한 수준에서 정의됩니다. 사용자 고유의 그룹을 만들고 조직의 특정 역할에 적합한 특정 사용 권한 집합을 부여할 수도 있습니다.

참고 항목

보안 그룹은 특정 프로젝트에만 액세스하더라도 조직 수준에 속합니다. 일부 그룹은 사용자 권한에 따라 웹 포털에서 숨겨질 수 있습니다. Azure devops CLI 도구 또는 REST API를 사용하여 조직의 모든 그룹 이름을 찾을 수 있습니다. 자세한 내용은 보안 그룹 추가 및 관리를 참조 하세요.

참고 항목

보안 그룹은 특정 프로젝트에만 액세스하더라도 컬렉션 수준에 속합니다. 일부 그룹은 사용자 권한에 따라 웹 포털에서 숨겨질 수 있습니다. Azure devops CLI 도구 또는 REST API를 사용하여 조직의 모든 그룹 이름을 찾을 수 있습니다. 자세한 내용은 보안 그룹 추가 및 관리를 참조 하세요.

참고 항목

보안 그룹은 특정 프로젝트에만 액세스하더라도 컬렉션 수준에 속합니다. 일부 그룹은 사용자 권한에 따라 웹 포털에서 숨겨질 수 있습니다. 그러나 REST API를 사용하여 조직의 모든 그룹의 이름을 검색할 수 있습니다. 자세한 내용은 보안 그룹 추가 및 관리를 참조 하세요.

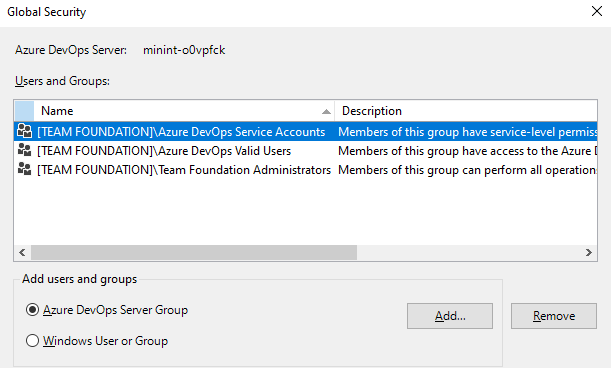

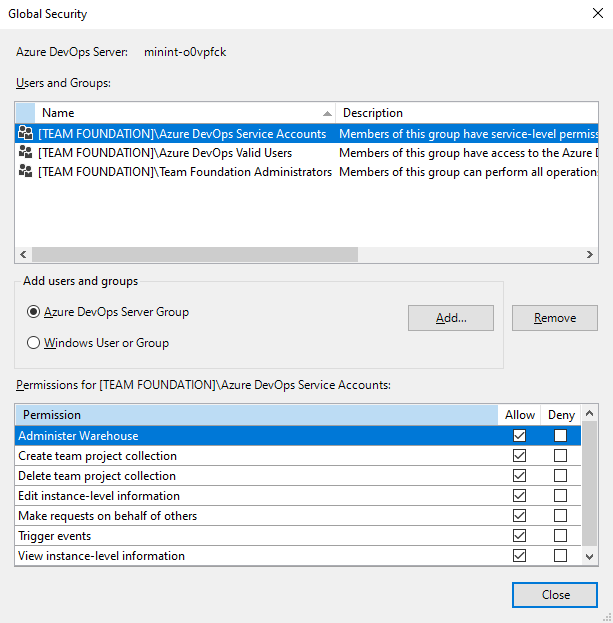

서버 수준 그룹

Azure DevOps Server를 설치하면 시스템은 배포 수준 서버 수준의 권한이 있는 기본 그룹을 만듭니다. 기본 제공 서버 수준 그룹을 제거하거나 삭제할 수 없습니다.

기본 서버 수준 그룹을 제거하거나 삭제할 수 없습니다.

참고 항목

이러한 각 그룹의 전체 이름은 [Team Foundation]\{group name}입니다. 따라서 서버 수준 관리자 그룹의 전체 이름은 [Team Foundation]\Team Foundation 관리istrators입니다.

그룹 이름

권한

멤버 자격

Azure DevOps 서비스 계정

서버 인스턴스에 대한 서비스 수준 권한이 있습니다.

설치 중에 제공된 서비스 계정을 포함합니다.

이 그룹은 사용자 계정을 포함하는 사용자 계정 또는 그룹이 아닌 서비스 계정만 포함해야 합니다. 기본적으로 이 그룹은 Team Foundation 관리istrators의 구성원입니다.

Azure DevOps Server를 설치한 후 이 그룹에 계정을 추가해야 하는 경우 온-프레미스 설치 디렉터리의 도구 하위 폴더에 있는 TFSSecurity.exe 유틸리티를 사용하여 계정을 추가할 수 있습니다. TFSSecurity /g+ "[TEAM FOUNDATION]\Team Foundation Service Accounts" n:domain\username /server:http(s)://tfsservername 명령을 사용합니다.

Azure DevOps 프록시 서비스 계정

Team Foundation Server 프록시에 대한 서비스 수준 권한 및 일부 서비스 수준 권한이 있습니다.

참고 항목

이 계정은 Azure DevOps 프록시 서비스를 설치할 때 만들어집니다.

이 그룹은 사용자 계정을 포함하는 사용자 계정 또는 그룹이 아닌 서비스 계정만 포함해야 합니다.

Azure DevOps 유효한 사용자

서버 인스턴스 수준 정보를 볼 수 있는 권한이 있습니다.

서버 인스턴스에 존재하는 것으로 알려진 모든 사용자를 포함합니다. 이 그룹의 멤버 자격은 수정할 수 없습니다.

Team Foundation 관리istrators

모든 서버 수준 작업을 수행할 수 있는 권한이 있습니다.

Azure DevOPs/Team Foundation 애플리케이션 서비스를 호스트하는 모든 서버에 대한 로컬 관리istrators 그룹(BUILTIN\관리istrators)입니다.

Server\Team Foundation 서비스 계정 그룹 및 \Project Server Integration Service 계정 그룹의 구성원 입니다 .

이 그룹은 서버 수준 작업에 대한 전체 관리 제어가 필요한 가능한 가장 적은 수의 사용자로 제한되어야 합니다.

참고 항목

배포에서 보고를 사용하는 경우 이 그룹의 구성원을 Reporting Services의 콘텐츠 관리자 그룹에 추가하는 것이 좋습니다.

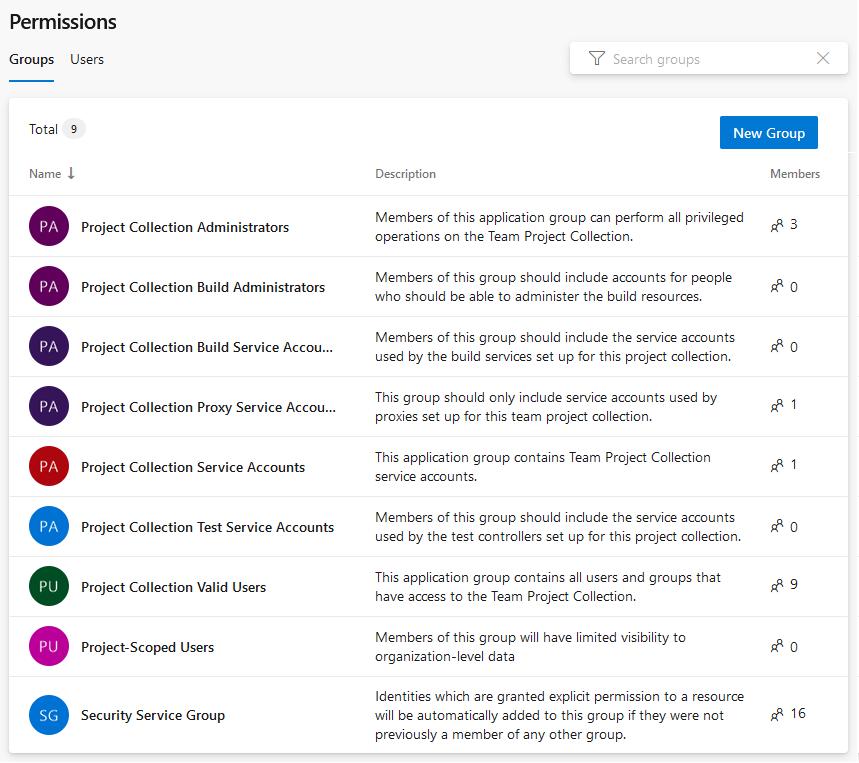

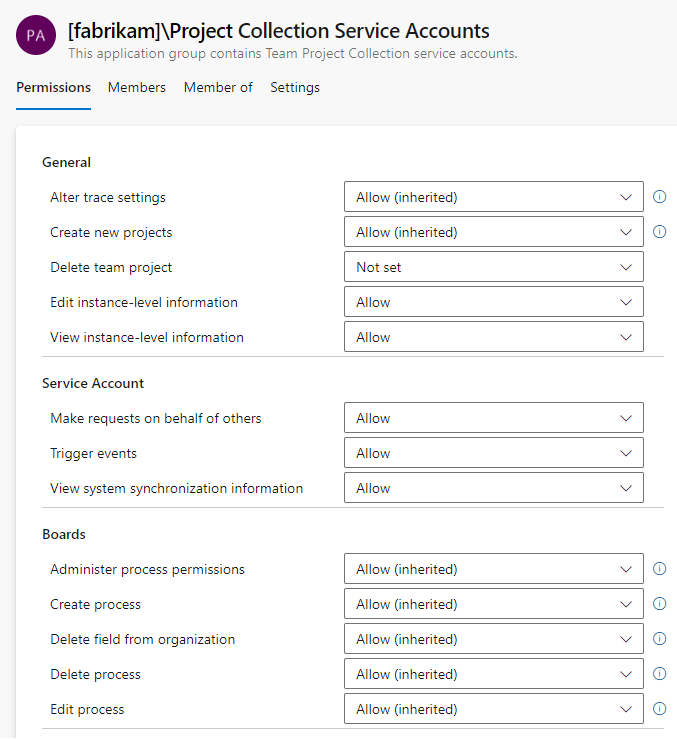

컬렉션 수준 그룹

Azure DevOps에서 조직 또는 프로젝트 컬렉션을 만들 때 시스템은 해당 컬렉션에 권한이 있는 컬렉션 수준 그룹을 만듭니다. 기본 제공 컬렉션 수준 그룹을 제거하거나 삭제할 수 없습니다.

참고 항목

조직 권한 설정 페이지 v2 미리 보기 페이지를 사용하도록 설정하려면 미리 보기 기능 사용을 참조하세요. 미리 보기 페이지에서는 현재 페이지가 제공하지 않는 그룹 설정 페이지를 제공합니다.

이러한 각 그룹의 전체 이름은 [{collection name}]\{group name}입니다. 따라서 기본 컬렉션에 대한 관리자 그룹의 전체 이름은 [기본 컬렉션]\Project Collection 관리istrators입니다.

그룹 이름

권한

멤버 자격

Project Collection 관리istrators

컬렉션에 대한 모든 작업을 수행할 수 있는 권한이 있습니다.

애플리케이션 계층 서비스가 설치된 서버에 대한 Local 관리istrators 그룹(BUILTIN\관리istrators)을 포함합니다. CollectionName 서비스 계정 그룹의 멤버를 포함합니다./ 이 그룹은 컬렉션에 대한 전체 관리 제어가 필요한 가장 적은 수의 사용자로 제한되어야 합니다.

참고 항목

배포에서 Reporting Services를 사용하는 경우 이 그룹의 구성원을 Reporting Services의 Team Foundation 콘텐츠 관리자 그룹에 추가하는 것이 좋습니다.

Project Collection Build 관리istrators

컬렉션에 대한 빌드 리소스 및 사용 권한을 관리할 수 있는 권한이 있습니다.

이 그룹을 이 컬렉션에 대한 빌드 서버 및 서비스에 대한 전체 관리 제어가 필요한 가장 적은 수의 사용자로 제한합니다.

프로젝트 컬렉션 빌드 서비스 계정

컬렉션에 대한 빌드 서비스를 실행할 수 있는 권한이 있습니다.

서비스 계정만 포함된 서비스 계정 및 그룹으로 이 그룹을 제한합니다. XAML 빌드에 사용되는 레거시 그룹입니다. 현재 빌드에 대한 사용 권한을 관리하려면 프로젝트 컬렉션 빌드 서비스({조직}) 사용자를 사용합니다.

프로젝트 컬렉션 프록시 서비스 계정

컬렉션에 대한 프록시 서비스를 실행할 수 있는 권한이 있습니다.

서비스 계정만 포함된 서비스 계정 및 그룹으로 이 그룹을 제한합니다.

Project Collection Service 계정

컬렉션 및 Azure DevOps Server에 대한 서비스 수준 권한이 있습니다.

설치 중에 제공된 서비스 계정을 포함합니다. 이 그룹에는 서비스 계정만 포함된 서비스 계정 및 그룹만 포함되어야 합니다. 기본적으로 이 그룹은 관리istrators 그룹의 구성원입니다.

프로젝트 컬렉션 테스트 서비스 계정

컬렉션에 대한 테스트 서비스 권한이 있습니다.

서비스 계정만 포함된 서비스 계정 및 그룹으로 이 그룹을 제한합니다.

프로젝트 컬렉션 유효한 사용자

팀 프로젝트에 액세스하고 컬렉션의 정보를 볼 수 있는 권한이 있습니다.

컬렉션 내의 아무 곳에나 추가된 모든 사용자 및 그룹을 포함합니다. 이 그룹의 멤버 자격은 수정할 수 없습니다.

특별히 추가된 프로젝트 이외의 조직 설정 및 프로젝트를 볼 수 있는 액세스 권한이 제한되어 있습니다. 또한 사용자 선택 옵션은 사용자가 연결된 프로젝트에 명시적으로 추가된 사용자 및 그룹으로 제한됩니다.

명시적으로 추가한 프로젝트에 대한 표시 유형 및 액세스를 제한하려는 경우 이 그룹에 사용자를 추가합니다. Project Collection 관리istrators 그룹에 사용자를 추가한 경우에는 이 그룹에 사용자를 추가하지 마세요.

참고 항목

프로젝트 범위 사용자 그룹은 조직 수준 미리 보기 기능, 사용자 표시 유형 제한 및 공동 작업을 특정 프로젝트로 제한할 때 제한된 액세스 권한으로 사용할 수 있게 됩니다. 중요한 보안 관련 콜아웃을 비롯한 자세한 내용은 조직 관리, 프로젝트에 대한 사용자 표시 제한 등을 참조하세요.

보안 서비스 그룹

사용 권한이 부여되었지만 다른 보안 그룹에 추가되지 않은 사용자를 저장하는 데 사용됩니다.

이 그룹에 사용자를 할당하지 마세요. 모든 보안 그룹에서 사용자를 제거하는 경우 이 그룹에서 사용자를 제거해야 하는 경우 검사.

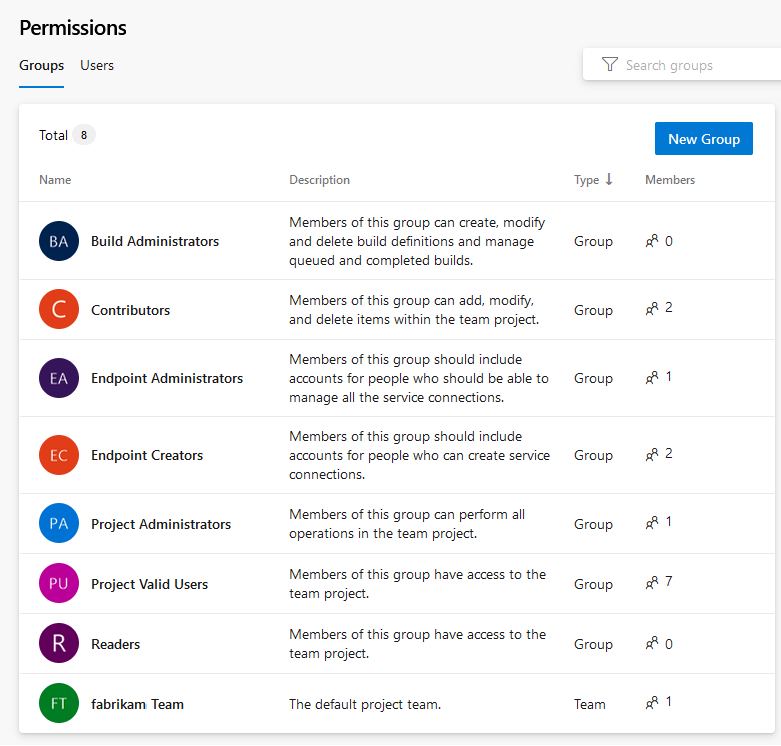

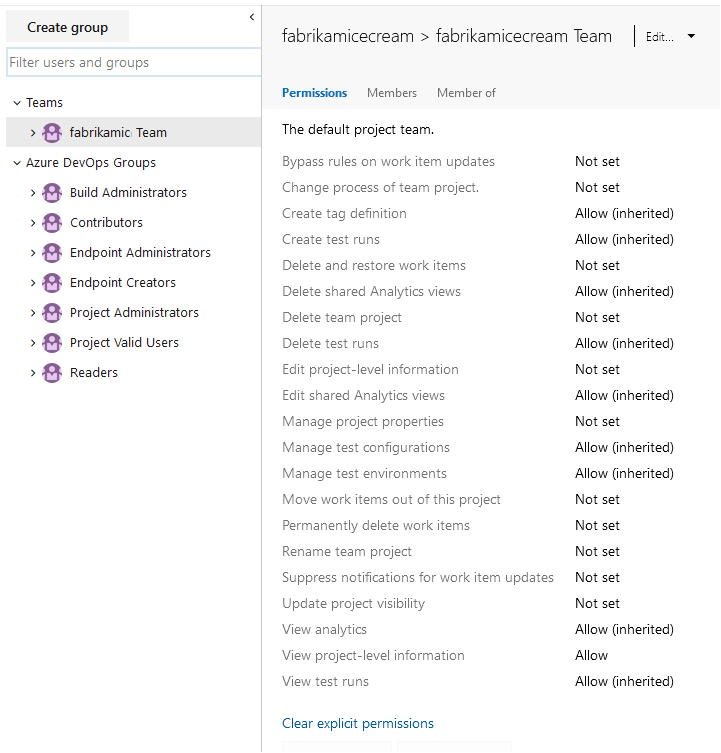

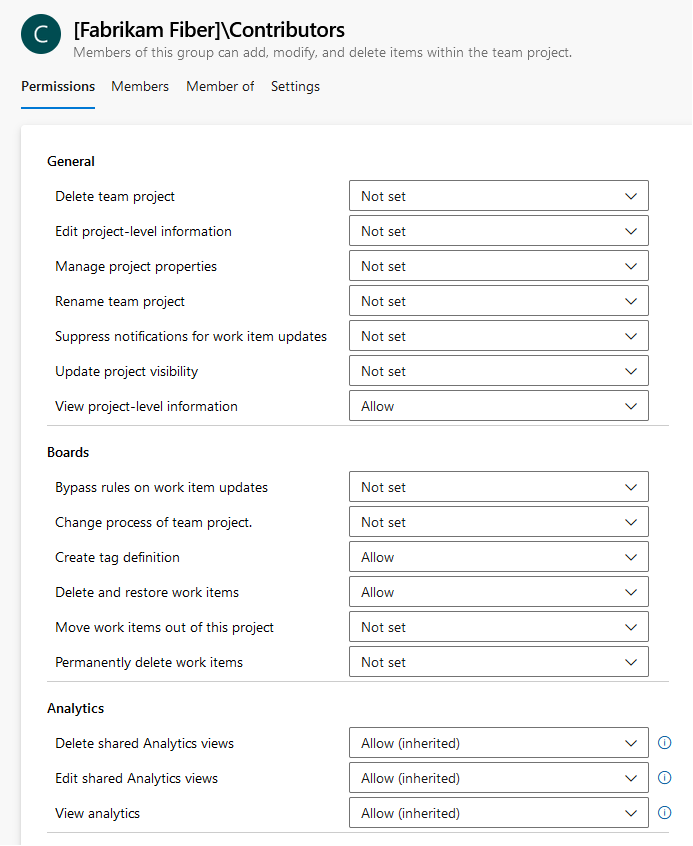

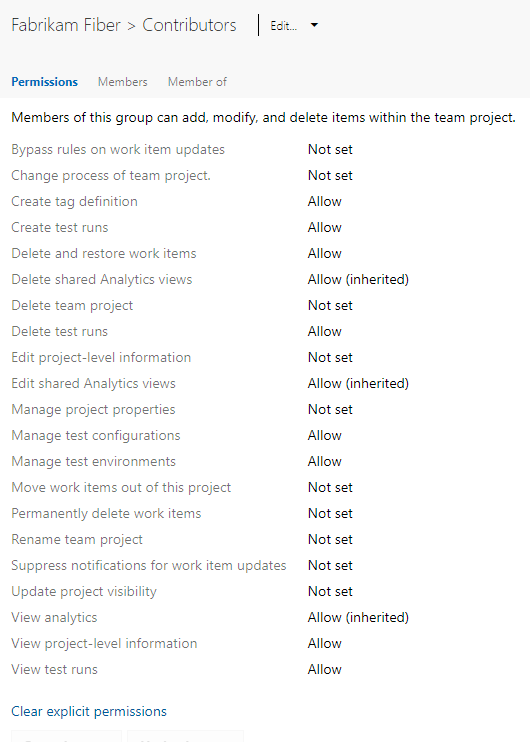

프로젝트 수준 그룹

만드는 각 프로젝트에 대해 시스템은 다음 프로젝트 수준 그룹을 만듭니다. 이러한 그룹에는 프로젝트 수준 권한이 할당됩니다.

팁

이러한 각 그룹의 전체 이름은 [{project name}]\{group name}입니다. 예를 들어 "내 프로젝트"라는 프로젝트의 기여자 그룹은 [내 프로젝트]\기여자입니다.

그룹 이름

권한

멤버 자격

빌드 관리자

프로젝트에 대한 빌드 리소스 및 빌드 권한을 관리할 수 있는 권한이 있습니다. 멤버는 테스트 환경을 관리하고, 테스트 실행을 만들고, 빌드를 관리할 수 있습니다.

빌드 파이프라인을 정의하고 관리하는 사용자에게 할당합니다.

참가자

프로젝트 코드 베이스 및 작업 항목 추적에 완전히 기여할 수 있는 권한이 있습니다. 없는 기본 권한은 리소스를 관리하거나 관리하는 권한입니다.

기본적으로 프로젝트를 만들 때 만든 팀 그룹이 이 그룹에 추가되고 팀 또는 프로젝트에 추가하는 모든 사용자가 이 그룹의 구성원입니다. 또한 프로젝트에 대해 만든 모든 팀이 이 그룹에 추가됩니다.

Readers

프로젝트 정보, 코드 베이스, 작업 항목 및 기타 아티팩트만 볼 수 있지만 수정할 수 있는 권한이 있습니다.

프로젝트에 보기 전용 권한을 제공하려는 조직 또는 컬렉션의 구성원에게 할당합니다. 이러한 사용자는 백로그, 보드, 대시보드 등을 볼 수 있지만 아무것도 추가하거나 편집할 수는 없습니다.

팀 프로젝트를 만들 수는 없지만 팀과 프로젝트의 모든 측면을 관리할 수 있는 권한이 있습니다.

사용자 권한을 관리하는 사용자에게 할당하거나, 팀을 만들거나 편집하거나, 팀 설정을 수정하거나, 영역 또는 반복 경로를 정의하거나, 작업 항목 추적을 사용자 지정합니다. Project 관리istrators 그룹의 구성원은 다음 작업을 수행할 수 있는 권한이 있습니다.

- 프로젝트 멤버 자격에서 사용자 추가 및 제거

- 프로젝트에서 사용자 지정 보안 그룹 추가 및 제거

- 모든 프로젝트 팀 및 팀 관련 기능 추가 및 관리

- 프로젝트 수준 권한 ACL 편집

- 팀 또는 프로젝트 수준 이벤트에 대한 이벤트 구독(이메일 또는 SOAP)을 편집합니다.

프로젝트 유효한 사용자

프로젝트 정보에 액세스하고 볼 수 있는 권한이 있습니다.

프로젝트에 추가된 모든 사용자 및 그룹을 포함합니다. 이 그룹의 멤버 자격은 수정할 수 없습니다.

참고 항목

이 그룹에 대한 기본 사용 권한은 변경하지 않는 것이 좋습니다.

release 관리istrators

모든 릴리스 작업을 관리할 수 있는 권한이 있습니다.

릴리스 파이프라인을 정의하고 관리하는 사용자에게 할당합니다.

참고 항목

Release 관리istrator 그룹은 첫 번째 릴리스 파이프라인이 정의되는 동시에 만들어집니다. 프로젝트를 만들 때 기본적으로 만들어지지 않습니다.

프로젝트 코드 베이스 및 작업 항목 추적에 완전히 기여할 수 있는 권한이 있습니다.

기본 팀 그룹은 프로젝트를 만들 때 만들어지고 기본적으로 프로젝트의 참가자 그룹에 추가됩니다. 새로 만드는 팀에는 그룹을 만들어 기여자 그룹에 추가합니다.

이 그룹에 팀 구성원을 추가합니다. 팀 설정을 구성하기 위한 액세스 권한을 부여하려면 팀 관리자 역할에 팀 구성원을 추가합니다.

팀 관리자 역할

추가하는 각 팀에 대해 하나 이상의 팀 구성원을 관리자로 할당할 수 있습니다. 팀 관리자 역할은 정의된 사용 권한 집합이 있는 그룹이 아닙니다. 대신 팀 관리자 역할은 팀 자산을 관리해야 합니다. 자세한 내용은 팀 관리 및 팀 도구 구성을 참조 하세요. 사용자를 팀 관리자로 추가하려면 팀 관리자 추가를 참조하세요.

참고 항목

Project 관리istrators는 모든 팀의 모든 팀 관리 영역을 관리할 수 있습니다.

사용 권한

시스템은 조직, 프로젝트, 개체 및 역할 기반 사용 권한과 같은 다양한 수준에서 사용 권한을 관리하며, 기본적으로 하나 이상의 기본 제공 그룹에 권한을 할당합니다. 웹 포털을 통해 대부분의 권한을 관리할 수 있습니다. 하나 이상의 보안 관리 도구를 사용하여 네임스페이스 권한을 지정하여 더 많은 권한을 관리할 수 있습니다.

시스템은 서버, 컬렉션, 프로젝트, 개체 및 역할 기반 사용 권한과 같은 다양한 수준에서 사용 권한을 관리하며, 기본적으로 하나 이상의 기본 제공 그룹에 권한을 할당합니다. 웹 포털을 통해 대부분의 권한을 관리할 수 있습니다. 하나 이상의 보안 관리 도구를 사용하여 네임스페이스 권한을 지정하여 더 많은 권한을 관리할 수 있습니다.

다음 섹션에서는 사용자 인터페이스에 표시되는 사용 권한 레이블에 따라 네임스페이스 권한이 제공됩니다. 예시:

태그 정의 만들기

Tagging, Create

자세한 내용은 보안 네임스페이 스 및 권한 참조를 참조하세요.

서버 수준 사용 권한

Team Foundation 관리istration Console 또는 TFSSecurity 명령줄 도구를 통해 서버 수준 권한을 관리합니다. Team Foundation 관리istrators에는 모든 서버 수준 권한이 부여됩니다. 다른 서버 수준 그룹에는 선택 권한 할당이 있습니다.

사용 권한(UI)

Namespace permission

설명

SQL Server 보고서를 지원하도록 구성된 Azure DevOps Server 2020 및 이전 버전에만 유효합니다. 웨어하우스 제어 웹 서비스를 사용하여 데이터 웨어하우스 또는 SQL Server 분석 큐브에 대한 설정을 처리하거나 변경할 수 있습니다.

데이터 웨어하우스 및 Analysis 큐브를 완전히 처리하거나 다시 빌드하려면 더 많은 권한이 필요할 수 있습니다.

컬렉션을 만들고 관리할 수 있습니다.

배포에서 컬렉션을 삭제할 수 있습니다.

참고 항목

컬렉션을 삭제해도 SQL Server에서 컬렉션 데이터베이스가 삭제되지 않습니다.

사용자 및 그룹에 대한 서버 수준 권한을 편집하고 컬렉션에서 서버 수준 그룹을 추가하거나 제거할 수 있습니다.

참고 항목

인스턴스 수준 정보 편집에는 인스턴스에 대해 정의된 모든 컬렉션에 정의된 이러한 작업을 수행하는 기능이 포함됩니다.

- 확장 및분석 설정 수정

- 암시적으로 사용자가 버전 제어 권한 및 리포지토리 설정을 수정할 수 있도록 허용

- 전역 알림, 프로젝트 수준 및 팀 수준 이벤트에 대한 이벤트 구독 또는 경고 편집

- 컬렉션에 정의된 프로젝트의 모든 프로젝트 및 팀 수준 설정 편집

- 전역 목록 만들기 및 수정

명령 프롬프트에서 이러한 모든 권한을 부여하려면 명령을 사용하여 tf.exe Permission 권한과 AdminConnectionsGENERIC_WRITE권한을 부여 AdminConfiguration 해야 합니다.

다른 사용자 또는 서비스를 대신하여 작업을 수행할 수 있습니다. 서비스 계정에만 할당합니다.

서버 수준 경고 이벤트를 트리거할 수 있습니다. Azure DevOps 또는 Team Foundation 관리istrators 그룹의 서비스 계정 및 멤버에만 할당합니다.

모든 온-프레미스 웹 포털 기능을 사용할 수 있습니다. 이 권한은 Azure DevOps Server 2019 이상 버전에서 더 이상 사용되지 않습니다.

참고 항목

전체 웹 액세스 기능 사용 권한이 거부로 설정된 경우 사용자는 관련자 그룹에 허용되는 기능만 표시됩니다(액세스 수준 변경 참조). 거부는 Team Foundation 관리istrators와 같은 관리 그룹의 구성원인 계정에 대해서도 암시적 허용을 재정의합니다.

서버 수준 그룹 멤버 자격 및 해당 사용자의 사용 권한을 볼 수 있습니다.

참고 항목

인스턴스 수준 정보 보기 권한도 Azure DevOps 유효한 사용자 그룹에 할당됩니다.

조직 수준 권한

웹 포털 관리자 컨텍스트 또는 az devops 보안 그룹 명령을 사용하여 조직 수준 권한을 관리합니다. Project Collection 관리istrators에는 모든 조직 수준 권한이 부여됩니다. 다른 조직 수준 그룹에는 선택 권한 할당이 있습니다.

참고 항목

프로젝트 사용 권한 설정 페이지에 대한 미리 보기 페이지를 사용하려면 미리 보기 기능 사용을 참조하세요.

Important

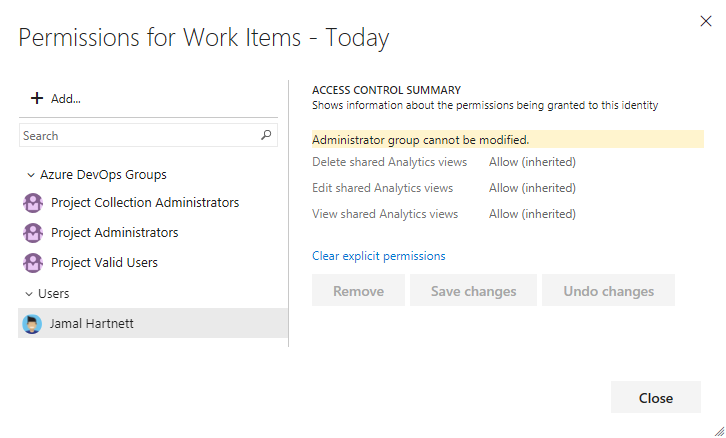

조직 또는 컬렉션 수준 보안 그룹을 추가하거나 제거하고, 조직 또는 컬렉션 수준 그룹 멤버 자격을 추가 및 관리하고, 컬렉션 및 프로젝트 수준 권한 ACL을 편집할 수 있는 권한은 Project Collection 관리istrator그룹의 모든 구성원에게 할당됩니다. 사용자 인터페이스 내에 표시된 권한에 의해 제어되지 않습니다.

Project Collection 관리istrators 그룹에 대한 사용 권한은 변경할 수 없습니다. 또한 이 그룹의 멤버에 대한 사용 권한 할당을 변경할 수 있지만 해당 유효 권한은 여전히 구성원인 관리자 그룹에 할당된 권한을 준수합니다.

사용 권한(UI)

Namespace permission

설명

일반

Azure DevOps 웹 서비스에 대한 자세한 진단 정보를 수집하기 위한 추적 설정을 변경할 수 있습니다.

조직 또는 프로젝트 컬렉션에 프로젝트를 추가할 수 있습니다. 온-프레미스 배포에 따라 더 많은 권한이 필요할 수 있습니다.

프로젝트를 삭제할 수 있습니다. 프로젝트를 삭제하면 프로젝트와 연결된 모든 데이터가 삭제됩니다. 프로젝트를 삭제하기 전에 컬렉션을 지점으로 복원하는 것 외에는 프로젝트 삭제를 실행 취소할 수 없습니다.

조직 및 프로젝트 수준 설정을 설정할 수 있습니다.

참고 항목

인스턴스 수준 정보 편집에는 조직 또는 컬렉션에 정의된 모든 프로젝트에 대해 이러한 작업을 수행하는 기능이 포함됩니다.

- 조직 개요 설정, 확장 및 Microsoft Entra ID 설정 수정

- 버전 제어 권한 및 리포지토리 설정 수정

- 전역 알림, 프로젝트 수준 및 팀 수준 이벤트에 대한 이벤트 구독 또는 경고 편집

- 컬렉션에 정의된 프로젝트의 모든 프로젝트 및 팀 수준 설정을 편집합니다.

사용자 또는 그룹에 대한 조직 수준 권한을 볼 수 있습니다.

서비스 계정

다른 사용자 또는 서비스를 대신하여 작업을 수행할 수 있습니다. 서비스 계정에만 이 권한을 할당합니다.

컬렉션 내에서 프로젝트 경고 이벤트를 트리거할 수 있습니다. 서비스 계정에만 할당합니다.

동기화 애플리케이션 프로그래밍 인터페이스를 호출할 수 있습니다. 서비스 계정에만 할당합니다.

Boards

상속된 프로세스를 만들고 사용자 지정하여 작업 추적을 사용자 지정하기 위한 권한을 수정할 수 있습니다.

작업 추적 및 Azure Boards를 사용자 지정하는 데 사용되는 상속된 프로세스를 만들 수 있습니다. 기본 및 관련자 액세스 권한이 부여된 사용자에게는 기본적으로 이 권한이 부여됩니다.

작업 추적 및 Azure Boards를 사용자 지정하는 데 사용되는 상속된 프로세스를 삭제할 수 있습니다.

사용자 지정 상속된 프로세스를 편집할 수 있습니다.

Repos

TFVC(Team Foundation 버전 제어)에만 적용됩니다.

다른 사용자가 만든 선반을 삭제 할 수 있습니다.

다른 사용자의 작업 영역을 만들고 삭제할 수 있습니다.

버전 제어 작업 영역을 만들 수 있습니다. 프로젝트 컬렉션 유효한 사용자 그룹 내에서 구성원 자격의 일부로 모든 사용자에게 작업 영역 만들기 권한이 부여됩니다.

Pipelines

다음을 포함하는 조직 또는 프로젝트 컬렉션 수준에서 빌드 리소스에 대한 권한을 수정할 수 있습니다.

참고 항목

이 권한 외에도 Azure DevOps는 에이전트 풀의 보안을 제어하는 역할 기반 권한을 제공합니다. 다른 개체 수준 설정은 조직 또는 프로젝트 수준에서 설정된 설정을 재정의합니다.

빌드 컴퓨터, 빌드 에이전트 및 빌드 컨트롤러를 관리할 수 있습니다.

조직 설정, 파이프라인, 설정 통해 설정된 파이프라인 설정을 관리할 수 있습니다.

빌드 에이전트를 예약하고 할당할 수 있습니다. 빌드 서비스에 대한 서비스 계정에만 할당합니다.

조직 또는 프로젝트 컬렉션에 대해 구성된 빌드 컨트롤러 및 빌드 에이전트를 볼 수 있지만 사용할 수는 없습니다.

Test Plans

테스트 컨트롤러를 등록 및 등록 취소할 수 있습니다.

감사 스트림을 삭제할 수 있습니다. 감사 스트림은 미리 보기로 제공됩니다. 자세한 내용은 감사 스트리밍 만들기를 참조 하세요.

감사 스트림을 추가할 수 있습니다. 감사 스트림은 미리 보기로 제공됩니다. 자세한 내용은 감사 스트리밍 만들기를 참조 하세요.

감사 로그를 보고 내보낼 수 있습니다. 감사 로그는 미리 보기로 제공됩니다. 자세한 내용은 감사 로그 액세스 , 내보내기 및 필터링을 참조하세요.

정책

애플리케이션 연결 정책 변경에 설명된 대로 애플리케이션 연결 정책을 사용하거나 사용하지 않도록 설정할 수 있습니다.

컬렉션 수준 권한

웹 포털 관리자 컨텍스트 또는 TFSSecurity 명령줄 도구를 통해 컬렉션 수준 권한을 관리합니다. Project Collection 관리istrators에는 모든 컬렉션 수준 권한이 부여됩니다. 다른 컬렉션 수준 그룹에는 선택 권한 할당이 있습니다.

Azure DevOps Server 2019 이상 버전에 사용할 수 있는 권한은 컬렉션에 대해 구성된 프로세스 모델에 따라 달라집니다. 프로세스 모델에 대한 개요는 작업 추적 사용자 지정을 참조하세요.

상속된 프로세스 모델

온-프레미스 XML 프로세스 모델

Important

조직 또는 컬렉션 수준 보안 그룹을 추가하거나 제거하고, 조직 또는 컬렉션 수준 그룹 멤버 자격을 추가 및 관리하고, 컬렉션 및 프로젝트 수준 권한 ACL을 편집할 수 있는 권한은 Project Collection 관리istrator그룹의 모든 구성원에게 할당됩니다. 사용자 인터페이스 내에 표시된 권한에 의해 제어되지 않습니다.

Project Collection 관리istrators 그룹에 대한 사용 권한은 변경할 수 없습니다. 또한 이 그룹의 멤버에 대한 사용 권한 할당을 변경할 수 있지만 해당 유효 권한은 여전히 구성원인 관리자 그룹에 할당된 권한을 준수합니다.

사용 권한(UI)

Namespace permission

설명

프로젝트 컬렉션 수준에서 빌드 파이프라인에 대한 권한을 수정할 수 있습니다. 여기에는 다음 아티팩트가 포함됩니다.

상속된 프로세스를 만들고 사용자 지정하여 작업 추적을 사용자 지정하기 위한 권한을 수정할 수 있습니다. 상속된 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다. 참고 항목:

다른 사용자가 만든 선반을 삭제 할 수 있습니다. TFVC가 소스 제어로 사용되는 경우에 적용됩니다.

다른 사용자의 작업 영역을 만들고 삭제할 수 있습니다. TFVC가 소스 제어로 사용되는 경우에 적용됩니다.

Azure DevOps 웹 서비스에 대한 자세한 진단 정보를 수집하기 위한 추적 설정을 변경할 수 있습니다.

버전 제어 작업 영역을 만들 수 있습니다. TFVC가 소스 제어로 사용되는 경우에 적용됩니다. 이 권한은 프로젝트 컬렉션 유효한 사용자 그룹 내에서 멤버 자격의 일부로 모든 사용자에게 부여됩니다.

프로젝트 컬렉션에 프로젝트를 추가할 수 있습니다. 온-프레미스 배포에 따라 추가 권한이 필요할 수 있습니다.

작업 추적 및 Azure Boards를 사용자 지정하는 데 사용되는 상속된 프로세스를 만들 수 있습니다. 상속된 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다.

프로세스에 추가된 사용자 지정 필드를 삭제할 수 있습니다. 온-프레미스 배포의 경우 상속된 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다.

작업 추적 및 Azure Boards를 사용자 지정하는 데 사용되는 상속된 프로세스를 삭제할 수 있습니다. 상속된 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다.

프로젝트를 삭제할 수 있습니다.

참고 항목

프로젝트를 삭제하면 프로젝트와 연결된 모든 데이터가 삭제됩니다. 프로젝트를 삭제하기 전에 컬렉션을 지점으로 복원하는 것 외에는 프로젝트 삭제를 실행 취소할 수 없습니다.

조직 및 프로젝트 수준 설정을 설정할 수 있습니다.

참고 항목

컬렉션 수준 정보 편집에는 조직 또는 컬렉션에 정의된 모든 프로젝트에 대해 이러한 작업을 수행하는 기능이 포함됩니다.

- 확장 및 분석 설정 수정

- 버전 제어 권한 및 리포지토리 설정 수정

- 전역 알림, 프로젝트 수준 및 팀 수준 이벤트에 대한 이벤트 구독 또는 경고 편집

- 컬렉션에 정의된 프로젝트의 모든 프로젝트 및 팀 수준 설정을 편집합니다.

사용자 지정 상속된 프로세스를 편집할 수 있습니다. 상속된 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다.

다른 사용자 또는 서비스를 대신하여 작업을 수행할 수 있습니다. 온-프레미스 서비스 계정에만 이 권한을 할당합니다.

빌드 컴퓨터, 빌드 에이전트 및 빌드 컨트롤러를 관리할 수 있습니다.

애플리케이션 연결 정책 변경에 설명된 대로 애플리케이션 연결 정책을 사용하거나 사용하지 않도록 설정할 수 있습니다.

참고 항목

이 권한은 Azure DevOps Services에만 유효합니다. Azure DevOps Server 온-프레미스에 나타날 수 있지만 온-프레미스 서버에는 적용되지 않습니다.

프로세스 템플릿을 다운로드, 만들기, 편집 및 업로드할 수 있습니다. 프로세스 템플릿은 Azure Boards를 통해 액세스하는 다른 하위 시스템뿐만 아니라 작업 항목 추적 시스템의 구성 요소를 정의합니다. ON=premises XML 프로세스 모델을 지원하도록 컬렉션을 구성해야 합니다.

테스트 컨트롤러를 등록 및 등록 해제할 수 있습니다.

컬렉션 내에서 프로젝트 경고 이벤트를 트리거할 수 있습니다. 서비스 계정에만 할당합니다. 이 권한이 있는 사용자는 Project Collection 관리istrators와 같은 기본 제공 컬렉션 수준 그룹을 제거할 수 없습니다.

빌드 에이전트를 예약하고 할당할 수 있습니다. 빌드 서비스에 대한 서비스 계정에만 할당합니다.

조직 또는 프로젝트 컬렉션에 대해 구성된 빌드 컨트롤러 및 빌드 에이전트를 볼 수 있지만 사용할 수는 없습니다.

사용자 또는 그룹에 대한 컬렉션 수준 권한을 볼 수 있습니다.

동기화 애플리케이션 프로그래밍 인터페이스를 호출할 수 있습니다. 서비스 계정에만 할당합니다.

프로젝트 수준 권한

웹 포털 관리자 컨텍스트 또는 az devops 보안 그룹 명령을 사용하여 프로젝트 수준 권한을 관리합니다. Project 관리istrators에는 모든 프로젝트 수준 권한이 부여됩니다. 다른 프로젝트 수준 그룹에는 선택 권한 할당이 있습니다.

참고 항목

프로젝트 사용 권한 설정 페이지 미리 보기 페이지를 사용하려면 미리 보기 기능 사용을 참조하세요.

Important

프로젝트 수준 보안 그룹을 추가하거나 제거하고 프로젝트 수준 그룹 멤버 자격을 추가하고 관리하는 권한은 Project 관리istrators 그룹의 모든 구성원에게 할당됩니다. 사용자 인터페이스 내에 표시된 권한에 의해 제어되지 않습니다.

Project 관리istrators 그룹에 대한 사용 권한은 변경할 수 없습니다. 또한 이 그룹의 멤버에 대한 사용 권한 할당을 변경할 수 있지만 해당 유효 권한은 여전히 구성원인 관리자 그룹에 할당된 권한을 준수합니다.

사용 권한(UI)

Namespace permission

설명

일반

조직 또는 프로젝트 컬렉션에서 프로젝트를 삭제할 수 있습니다.

참고 항목

이 권한을 거부로 설정하더라도 프로젝트 수준에서 권한을 부여받은 사용자는 사용 권한이 있는 프로젝트를 삭제할 수 있습니다. 사용자가 프로젝트를 삭제할 수 없도록 하려면 프로젝트 수준에서 팀 삭제 프로젝트를 거부로 설정해야 합니다.

조직 또는 컬렉션에 정의된 선택한 프로젝트에 대해 다음 작업을 수행할 수 있습니다.

- 프로젝트 설명 편집

- 프로젝트 서비스 표시 유형을 수정합니다.

참고 항목

프로젝트 수준 보안 그룹을 추가하거나 제거하고 프로젝트 수준 그룹 멤버 자격을 추가하고 관리하는 권한은 Project 관리istrators 그룹의 모든 구성원에게 할당됩니다. 사용자 인터페이스 내에 표시된 권한에 의해 제어되지 않습니다.

프로젝트에 대한 메타데이터를 제공하거나 편집할 수 있습니다. 예를 들어 사용자는 프로젝트의 내용에 대한 개략적인 정보를 제공할 수 있습니다. 메타데이터 변경은 프로젝트 속성 REST API 설정을 통해 지원됩니다.

프로젝트의 이름을 변경할 수 있습니다.

이 권한이 있는 사용자는 알림을 생성하지 않고도 작업 항목을 업데이트할 수 있습니다. 도구로 대량 업데이트 마이그레이션을 수행하고 알림 생성을 건너뛰려는 경우에 유용합니다.

작업 항목 업데이트 권한에 대한 바이패스 규칙을 부여받은 서비스 계정 또는 사용자에게 이 권한을 부여하는 것이 좋습니다 . 작업 항목을 통해 작업할 때 매개 변수를 설정 suppressNotifications 하여 true REST API를 업데이트할 수 있습니다.

프로젝트 가시성을 프라이빗에서 퍼블릭 또는 퍼블릭으로 변경할 수 있습니다. Azure DevOps Services에만 적용됩니다.

보안 정보 그룹 멤버 자격 및 권한을 포함하여 프로젝트 수준 정보를 볼 수 있습니다. 사용자에 대해 이 권한을 거부로 설정하면 프로젝트를 보거나 프로젝트에 로그인할 수 없습니다.

Boards

이 권한이 있는 사용자는 작업 항목 유형에 대해 정의된 복사, 제약 조건 또는 조건부 규칙과 같은 규칙을 무시하는 작업 항목을 저장할 수 있습니다. 유용한 시나리오는 가져오기 시/날짜별 필드를 업데이트하지 않거나 작업 항목의 유효성 검사를 건너뛰려는 마이그레이션입니다.

규칙은 두 가지 방법 중 하나로 무시할 수 있습니다. 첫 번째는 작업 항목을 통해 REST API를 업데이트하고 매개 변수를 bypassRules .로 설정하는 것입니다true. 두 번째는 바이패스 규칙 모드(초기화)에서 초기화하여 클라이언트 개체 모델을 사용하는 것입니다 WorkItemStoreWorkItemStoreFlags.BypassRules.

'프로젝트 수준 정보 편집' 권한과 결합하면 사용자가 프로젝트에 대한 상속 프로세스를 변경할 수 있습니다. 자세한 내용은 상속된 프로세스 만들기 및 관리를 참조 하세요.

작업 항목에 태그를 추가할 수 있습니다. 기본적으로 기여자 그룹의 모든 멤버는 이 권한을 갖습니다. 또한 보안 관리 도구를 통해 더 많은 태그 지정 권한을 설정할 수 있습니다. 보안 네임스페이스 및 권한 참조, 태그 지정을 참조하세요.

참고 항목

프라이빗 프로젝트에 대한 이해 관계자 액세스 권한을 부여받은 모든 사용자는 기존 태그만 추가할 수 있습니다. 태그 정의 만들기 권한이 허용으로 설정되어 있더라도 관련자는 태그를 추가할 수 없습니다. 이는 관련자 액세스 설정의 일부입니다. 공용 프로젝트에 대한 이해 관계자 액세스 권한이 부여된 Azure DevOps Services 사용자에게는 기본적으로 이 권한이 부여됩니다. 자세한 내용은 관련자 액세스 빠른 참조를 참조하세요.

태그 정의 만들기 권한은 프로젝트 수준의 보안 설정에 표시되지만 태그 지정 권한은 실제로 사용자 인터페이스에 표시될 때 프로젝트 수준에서 범위가 지정된 컬렉션 수준 권한입니다.

TFSSecurity 명령을 사용할 때 단일 프로젝트에 대한 태그 지정 권한의 범위를 지정하려면 명령 구문의 일부로 프로젝트에 대한 GUID를 제공해야 합니다.

그렇지 않으면 변경 내용이 전체 컬렉션에 적용됩니다.

이러한 사용 권한을 변경하거나 설정할 때는 이 사항에 유의하세요.

프로젝트의 작업 항목을 삭제된 것으로 표시할 수 있습니다. 공용 프로젝트에 대한 이해 관계자 액세스 권한이 부여된 Azure DevOps Services 사용자에게는 기본적으로 이 권한이 부여됩니다.

작업 항목을 한 프로젝트에서 컬렉션 내의 다른 프로젝트로 이동할 수 있습니다.

이 프로젝트에서 작업 항목을 영구적으로 삭제할 수 있습니다.

분석

이 섹션에 AnalyticsView 나열된 네임스페이스 권한 외에도 각 보기에 대한 개체 수준 권한을 설정할 수 있습니다.

공유 영역 아래에 저장된 분석 보기를 삭제할 수 있습니다.

공유 분석 뷰를 만들고 수정할 수 있습니다.

Analytics 서비스에서 사용할 수 있는 데이터에 액세스할 수 있습니다. 자세한 내용은 Analytics 서비스에 액세스하는 데 필요한 권한을 참조하세요.

Test Plans

테스트 결과를 추가 및 제거하고 테스트 실행을 추가하거나 수정할 수 있습니다. 자세한 내용은 테스트 결과를 유지하고 수동 테스트를 실행하는 기간 제어를 참조하세요.

테스트 실행을 삭제할 수 있습니다.

테스트 구성을 만들고 삭제 할 수 있습니다.

테스트 환경을 만들고 삭제 할 수 있습니다.

프로젝트 영역 경로에서 테스트 계획을 볼 수 있습니다.

웹 포털 관리자 컨텍스트 또는 TFSSecurity 명령줄 도구를 통해 프로젝트 수준 권한을 관리합니다. Project 관리istrators에는 모든 프로젝트 수준 권한이 부여됩니다. 다른 프로젝트 수준 그룹에는 선택 권한 할당이 있습니다.

참고 항목

Project 관리istrators 그룹의 멤버에게 부여된 여러 권한이 사용자 인터페이스 내에 표시되지 않습니다.

사용 권한(UI)

Namespace permission

설명

이 권한이 있는 사용자는 작업 항목 유형에 대해 정의된 복사, 제약 조건 또는 조건부 규칙과 같은 규칙을 무시하는 작업 항목을 저장할 수 있습니다. 가져올 때 또는 필드를 업데이트 by 하지 않으려는 마이그레이션 또는 date 작업 항목의 유효성 검사를 건너뛰려는 경우에 유용합니다.

규칙은 두 가지 방법 중 하나로 무시할 수 있습니다. 첫 번째는 작업 항목을 통해 REST API를 업데이트하고 매개 변수를 bypassRules .로 설정하는 것입니다true. 두 번째는 바이패스 규칙 모드(초기화)에서 초기화하여 클라이언트 개체 모델을 사용하는 것입니다 WorkItemStoreWorkItemStoreFlags.BypassRules.

'프로젝트 수준 정보 편집' 권한과 결합하면 사용자가 프로젝트에 대한 상속 프로세스를 변경할 수 있습니다. 자세한 내용은 상속된 프로세스 만들기 및 관리를 참조 하세요.

작업 항목에 태그를 추가할 수 있습니다. 기본적으로 기여자 그룹의 모든 멤버는 이 권한을 갖습니다. 또한 보안 관리 도구를 통해 더 많은 태그 지정 권한을 설정할 수 있습니다. 보안 네임스페이스 및 권한 참조, 태그 지정을 참조하세요.

참고 항목

관련자 액세스 권한이 부여된 모든 사용자는 기존 태그만 추가할 수 있습니다. 태그 정의 만들기 권한이 허용으로 설정되어 있더라도 관련자는 태그를 추가할 수 없습니다. 이는 관련자 액세스 설정의 일부입니다. 자세한 내용은 관련자 액세스 빠른 참조를 참조하세요. 태그 정의 만들기 권한은 프로젝트 수준의 보안 설정에 표시되지만 태그 지정 권한은 실제로 사용자 인터페이스에 표시될 때 프로젝트 수준에서 범위가 지정된 컬렉션 수준 권한입니다. TFSSecurity 명령을 사용할 때 단일 프로젝트에 대한 태그 지정 권한의 범위를 지정하려면 명령 구문의 일부로 프로젝트에 대한 GUID를 제공해야 합니다. 그렇지 않으면 변경 내용이 전체 컬렉션에 적용됩니다. 이러한 사용 권한을 변경하거나 설정할 때는 이 사항에 유의하세요.

테스트 결과를 추가 및 제거하고 테스트 실행을 추가하거나 수정할 수 있습니다. 자세한 내용은 테스트 결과를 유지하고 수동 테스트를 실행하는 기간 제어를 참조하세요.

프로젝트의 작업 항목을 삭제된 것으로 표시할 수 있습니다. 기여자 그룹에는 기본적으로 허용으로 설정된 프로젝트 수준에서 작업 항목 삭제 및 복원이 있습니다.

공유 영역 아래에 저장된 분석 보기를 삭제할 수 있습니다.

조직 또는 프로젝트 컬렉션에서 프로젝트를 삭제할 수 있습니다.

테스트 실행을 삭제할 수 있습니다.

조직 또는 컬렉션에 정의된 선택한 프로젝트에 대해 다음 작업을 수행할 수 있습니다.

- 프로젝트 설명 편집

- 프로젝트 서비스 표시 유형을 수정합니다.

참고 항목

프로젝트 수준 보안 그룹을 추가하거나 제거하고 프로젝트 수준 그룹 멤버 자격을 추가하고 관리하는 권한은 Project 관리istrators 그룹의 모든 구성원에게 할당됩니다. 사용자 인터페이스 내에 표시된 권한에 의해 제어되지 않습니다.

공유 분석 뷰를 만들고 수정할 수 있습니다.

프로젝트에 대한 메타데이터를 제공하거나 편집할 수 있습니다. 예를 들어 사용자는 프로젝트의 내용에 대한 개략적인 정보를 제공할 수 있습니다. 메타데이터 변경은 프로젝트 속성 REST API 설정을 통해 지원됩니다.

테스트 구성을 만들고 삭제 할 수 있습니다.

테스트 환경을 만들고 삭제 할 수 있습니다.

작업 항목을 한 프로젝트에서 컬렉션 내의 다른 프로젝트로 이동할 수 있습니다.

이 프로젝트에서 작업 항목을 영구적으로 삭제할 수 있습니다.

프로젝트의 이름을 변경할 수 있습니다.

이 권한이 있는 사용자는 알림을 생성하지 않고도 작업 항목을 업데이트할 수 있습니다. 도구로 대량 업데이트 마이그레이션을 수행하고 알림 생성을 건너뛰는 데 유용합니다.

작업 항목 업데이트 권한에 대한 바이패스 규칙을 부여받은 서비스 계정 또는 사용자에게 이 권한을 부여하는 것이 좋습니다 . 작업 항목을 통해 작업할 때 매개 변수를 설정 suppressNotifications 하여 true REST API를 업데이트할 수 있습니다.

프로젝트 가시성을 프라이빗에서 퍼블릭 또는 퍼블릭으로 변경할 수 있습니다. Azure DevOps Services에만 적용됩니다.

Analytics 서비스에서 사용할 수 있는 데이터에 액세스할 수 있습니다. 자세한 내용은 Analytics 서비스에 액세스하는 데 필요한 권한을 참조하세요.

프로젝트 수준 그룹 멤버 자격 및 권한을 볼 수 있습니다.

프로젝트 영역 경로에서 테스트 계획을 볼 수 있습니다.

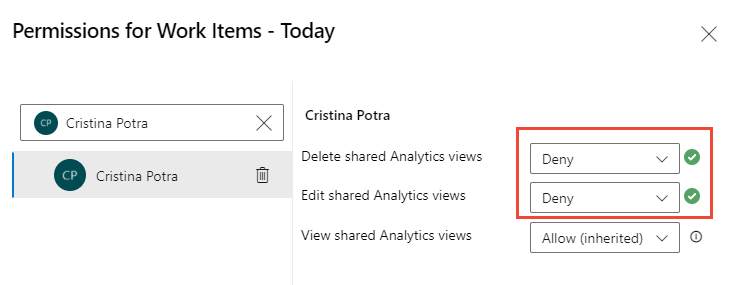

분석 뷰(개체 수준)

공유 분석 보기를 사용하면 만든 보기를 보거나 편집하거나 삭제할 수 있는 특정 권한을 부여할 수 있습니다. 웹 포털에서 분석 보기의 보안을 관리합니다.

각 공유 분석 보기에 대해 다음 권한이 정의됩니다. 모든 유효한 사용자에게 분석 보기를 관리할 수 있는 모든 권한이 자동으로 부여됩니다. 만든 다른 팀 구성원 또는 보안 그룹에 특정 공유 보기에 대한 선택 권한을 부여하는 것이 좋습니다. 또한 분석 보기란? 보안 네임스페이스 및 권한 참조에 정의된 대로 더 많은 네임스페이스 권한이 지원됩니다.

사용 권한(UI)

Namespace permission

설명

공유 분석 보기를 삭제할 수 있습니다.

공유 분석 뷰의 매개 변수를 변경할 수 있습니다.

Power BI 데스크톱에서 공유 분석 보기를 보고 사용할 수 있습니다.

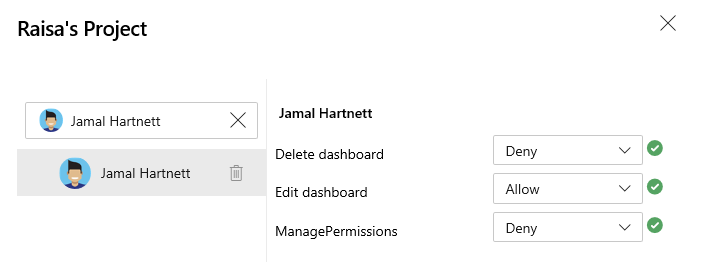

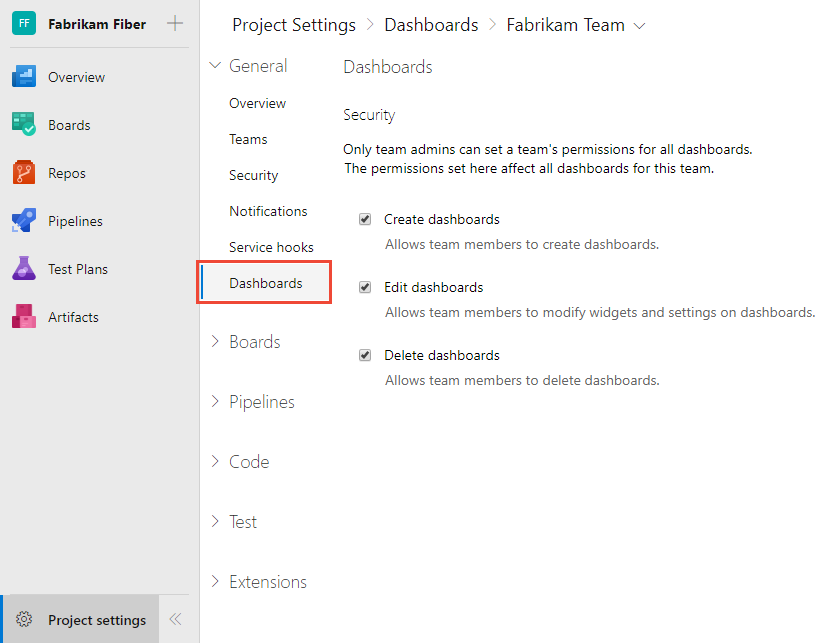

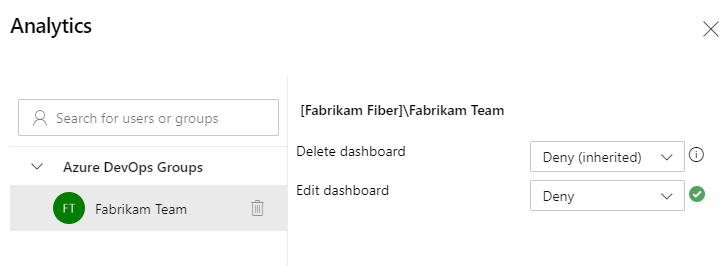

대시보드(개체 수준)

팀 및 프로젝트 대시보드에 대한 사용 권한을 개별적으로 설정할 수 있습니다. 프로젝트에 대한 팀의 기본 사용 권한을 설정할 수 있습니다. 웹 포털에서 대시보드의 보안을 관리합니다. 보안 네임스페이스 및 권한 참조에 정의된 대로 더 많은 네임스페이스 권한이 지원됩니다.

프로젝트 대시보드 권한

기본적으로 프로젝트 대시보드의 작성자는 대시보드 소유자이며 해당 대시보드에 대한 모든 권한을 부여합니다.

권한Namespace permission |

설명 |

|---|---|

대시보드 삭제DashboardsPrivileges, Delete |

프로젝트 대시보드를 삭제할 수 있습니다. |

대시보드 편집DashboardsPrivileges, Edit |

위젯을 추가하고 프로젝트 대시보드의 레이아웃을 변경할 수 있습니다. |

권한 관리DashboardsPrivileges, ManagePermissions |

프로젝트 대시보드에 대한 권한을 관리할 수 있습니다. |

팀 대시보드에 대한 사용 권한은 개별적으로 설정할 수 있습니다. 프로젝트에 대한 팀의 기본 사용 권한을 설정할 수 있습니다. 웹 포털에서 대시보드의 보안을 관리합니다.

팀 대시보드 기본 권한

기본적으로 팀 관리자에게는 기본 및 개별 대시보드 권한 관리를 포함하여 팀 대시보드에 대한 모든 권한이 부여됩니다.

권한Namespace permission |

설명 |

|---|---|

대시보드 만들기DashboardsPrivileges, Create |

팀 대시보드를 만들 수 있습니다. |

대시보드 삭제DashboardsPrivileges, Delete |

팀 대시보드를 삭제할 수 있습니다. |

대시보드 편집DashboardsPrivileges, Edit |

위젯을 추가하고 팀 대시보드의 레이아웃을 변경할 수 있습니다. |

개별 팀 대시보드 권한

팀 관리자는 다음 두 권한을 변경하여 개별 팀 대시보드에 대한 권한을 변경할 수 있습니다.

권한Namespace permission |

설명 |

|---|---|

대시보드 삭제DashboardsPrivileges, Delete |

특정 팀 대시보드를 삭제할 수 있습니다. |

대시보드 편집DashboardsPrivileges, Edit |

위젯을 추가하고 특정 팀 대시보드의 레이아웃을 변경할 수 있습니다. |

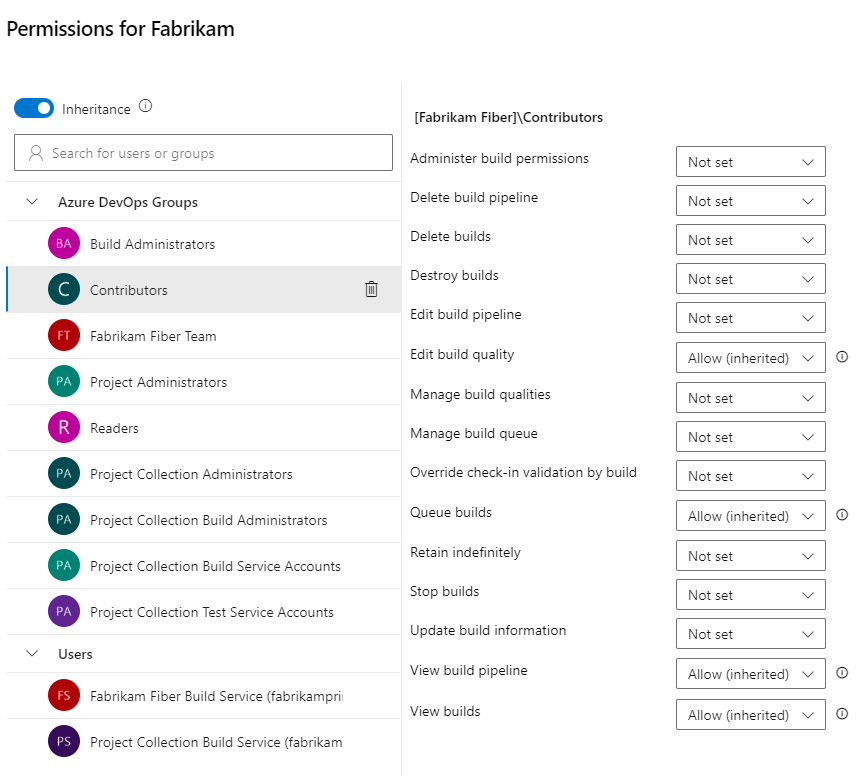

파이프라인 또는 빌드(개체 수준)

웹 포털에 정의되거나 TFSSecurity 명령줄 도구를 사용하여 정의된 각 파이프라인에 대한 파이프라인 권한을 관리합니다. Project 관리istrators에는 모든 파이프라인 권한이 부여되고 빌드 관리이스트레이터에는 이러한 권한의 대부분이 할당됩니다. 프로젝트 또는 각 파이프라인 정의에 대해 정의된 모든 파이프라인에 대해 파이프라인 권한을 설정할 수 있습니다.

빌드의 권한은 계층적 모델을 따릅니다. 모든 권한의 기본값은 프로젝트 수준에서 설정할 수 있으며 개별 빌드 정의에서 재정의할 수 있습니다.

프로젝트의 모든 빌드 정의에 대한 프로젝트 수준에서 사용 권한을 설정하려면 빌드 허브의 기본 페이지에 있는 작업 표시줄에서 보안을 선택합니다.

특정 빌드 정의에 대한 사용 권한을 설정하거나 재정의하려면 빌드 정의의 상황에 맞는 메뉴에서 보안을 선택합니다.

빌드에서 두 수준 모두에서 다음 권한을 정의할 수 있습니다.

사용 권한(UI)

Namespace permission

설명

다른 사용자에 대한 빌드 권한을 관리할 수 있습니다.

이 프로젝트에 대한 빌드 정의를 삭제할 수 있습니다.

완료된 빌드를 삭제할 수 있습니다. 삭제된 빌드는 삭제되기전에 잠시 동안 삭제된 탭에 유지됩니다.

완료된 빌드를 영구적으로 삭제할 수 있습니다.

빌드 파이프라인 편집 구성 변수, 트리거, 리포지토리 및 보존 정책을 포함하여 빌드 파이프라인에 대한 변경 내용을 저장할 수 있습니다. Azure DevOps Services, Azure DevOps Server 2019 1.1 이상 버전에서 사용할 수 있습니다. 빌드 정의 편집을 대체합니다.

빌드 정의 편집 이 프로젝트에 대한 빌드 정의를 만들고 수정할 수 있습니다.

참고 항목

특정 빌드 정의에 대한 권한을 제어하려는 경우 빌드 정의에 대한 상속을 해제 합니다.

상속이 On이면 빌드 정의는 프로젝트 수준 또는 그룹 또는 사용자에 정의된 빌드 권한을 존중합니다. 예를 들어 사용자 지정 빌드 관리자 그룹에는 프로젝트 Fabrikam에 대한 빌드를 수동으로 큐에 대기하도록 설정된 권한이 있습니다. 프로젝트 Fabrikam에 대한 상속이 있는 빌드 정의는 빌드 관리자 그룹의 구성원이 빌드를 수동으로 큐에 대기하는 기능을 허용합니다.

그러나 프로젝트 Fabrikam에 대해 상속을 해제 하면 Project 관리istrators만 특정 빌드 정의에 대한 빌드를 수동으로 큐에 대기할 수 있는 권한을 설정할 수 있습니다. 그러면 해당 빌드 정의에 대한 사용 권한을 구체적으로 설정할 수 있습니다.

팀 탐색기 또는 웹 포털을 통해 빌드 품질에 대한 정보를 추가할 수 있습니다.

빌드 품질을 추가하거나 제거할 수 있습니다. XAML 빌드에만 적용됩니다.

대기 중인 빌드를 취소, 우선 순위 다시 지정 또는 연기할 수 있습니다. XAML 빌드에만 적용됩니다.

제어된 빌드 정의에 영향을 주는 TFVC 변경 집합을 커밋할 수 있습니다.

참고 항목

빌드 서비스에 대한 서비스 계정과 코드 품질을 담당하는 빌드 관리자에게만 빌드 권한으로 재정의 검사 유효성 검사를 할당합니다. TFVC 제어 검사 빌드에 적용됩니다. PR 빌드에는 적용되지 않습니다. 자세한 내용은 제어된 검사 빌드 프로세스로 제어되는 폴더에 체크 인을 참조하세요.

Team Foundation Build의 인터페이스 또는 명령 프롬프트를 통해 큐에 빌드를 배치할 수 있습니다. 큐에 대기 중인 빌드를 중지할 수도 있습니다.

새 빌드를 큐에 대기할 때 자유 텍스트 매개 변수(예: 형식 object 또는 array) 및 파이프라인 변수에 대한 값을 지정할 수 있습니다.

빌드에서 보존 플래그를 무기한으로 전환할 수 있습니다. 이 기능은 시스템에서 적용 가능한 보존 정책에 따라 자동으로 삭제되지 않도록 빌드를 표시합니다.

대기 중이고 다른 사용자가 시작한 빌드를 포함하여 진행 중인 빌드를 중지할 수 있습니다.

빌드 정보 노드를 시스템에 추가할 수 있으며 빌드 품질에 대한 정보를 추가할 수도 있습니다. 서비스 계정에만 할당합니다.

프로젝트에 대해 만들어진 빌드 정의를 볼 수 있습니다.

이 프로젝트에 대한 큐에 대기되고 완료된 빌드를 볼 수 있습니다.

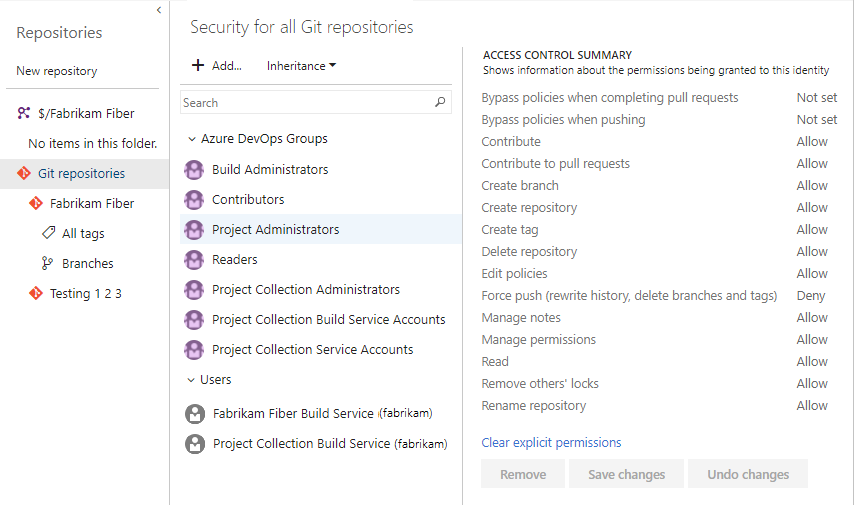

Git 리포지토리(개체 수준)

웹 포털, TF 명령줄 도구 또는 TFSSecurity 명령줄 도구를 사용하여 각 Git 리포지토리 또는 분기의 보안을 관리합니다. 프로젝트 관리이 사용 권한의 대부분을 부여합니다(Git 리포지토리로 구성된 프로젝트에만 표시됨). 모든 Git 리포지토리 또는 특정 Git 리포지토리에 대해 이러한 권한을 관리할 수 있습니다.

참고 항목

최상위 Git 리포지토리 항목을 변경하여 모든 Git 리포지 토리에서 권한을 설정합니다. 개별 리포지토리는 최상위 Git 리포지 토리 항목에서 권한을 상속합니다. 분기는 리포지토리 수준에서 수행된 할당에서 사용 권한을 상속합니다. 기본적으로 프로젝트 수준 판독기 그룹에는 읽기 권한만 있습니다.

Git 리포지토리 및 분기 권한을 관리하려면 분기 권한 설정을 참조 하세요.

사용 권한(UI)

Namespace permission

설명

분기 정책 재정의를 검사 분기 정책을 재정의하도록 옵트인하고 PR을 완료할 때 병합을 사용하도록 설정할 수 있습니다.

참고 항목

끌어오기 요청을 완료할 때 정책을 바이패스하고 정책 적용에서 제외를 푸시할때 정책을 무시합니다. Azure DevOps Server 2019 이상 버전에 적용됩니다.

분기 정책을 사용하도록 설정된 분기로 푸시할 수 있습니다. 이 권한이 있는 사용자가 분기 정책을 재정의하는 푸시를 수행하면 푸시는 옵트인 단계 또는 경고 없이 분기 정책을 자동으로 무시합니다.

참고 항목

끌어오기 요청을 완료할 때 정책을 바이패스하고 정책 적용에서 제외를 푸시할때 정책을 무시합니다. Azure DevOps Server 2019 이상 버전에 적용됩니다.

리포지토리 수준에서 변경 내용을 리포지토리의 기존 분기에 푸시할 수 있으며 끌어오기 요청을 완료할 수 있습니다. 이 권한이 없지만 분기 만들기 권한이 있는 사용자는 변경 내용을 새 분기 로 푸시할 수 있습니다. 분기 정책에서 적용된 제한을 재정의하지 않습니다.

분기 수준에서 해당 변경 내용을 분기에 푸시하고 분기를 잠글 수 있습니다. 분기를 잠그면 다른 사용자의 새 커밋이 차단되고 다른 사용자가 기존 커밋 기록을 변경하지 못하게 됩니다.

끌어오기 요청을 만들고, 주석을 달고, 투표할 수 있습니다.

리포지토리에서 분기를 만들고 게시할 수 있습니다. 이 권한이 부족해도 사용자가 로컬 리포지토리에 분기를 만들지 못하도록 제한하지는 않습니다. 단지 서버에 로컬 분기를 게시할 수 없습니다.

참고 항목

사용자가 서버에 새 분기를 만들 때 기본적으로 해당 분기에 대한 참가, 정책 편집, 강제 푸시, 권한 관리 및 다른 사용자의 잠금 제거 권한이 있습니다. 즉, 사용자가 분기를 통해 리포지토리에 새 커밋을 추가할 수 있습니다.

새 리포지토리를 만들 수 있습니다. 이 권한은 최상위 Git 리포지 토리 개체에 대한 보안 대화 상자에서만 사용할 수 있습니다.

리포지토리에 태그를 푸시할 수 있습니다.

리포지토리를 삭제할 수 있습니다. 최상위 Git 리포지토리 수준에서 리포 지토리를 삭제할 수 있습니다.

리포지토리 및 해당 분기에 대한 정책을 편집할 수 있습니다.

TFS 2018 업데이트 2에 적용됩니다. 분기 정책을 무시하고 다음 두 가지 작업을 수행할 수 있습니다.

- 분기 정책을 재정의하고 분기 정책을 충족하지 않는 전체 PR

- 분기 정책이 설정된 분기에 직접 푸시

참고 항목

Azure DevOps에서는 끌어오기 요청을 완료할 때 정책을 바이패스하고 푸시할 때 정책을 바이패스하는 두 가지 권한으로 바뀝니다.

분기를 강제로 업데이트하고, 분기를 삭제하고, 분기의 커밋 기록을 수정할 수 있습니다. 태그 및 노트를 삭제할 수 있습니다.

Git 노트를 푸시하고 편집할 수 있습니다.

리포지토리에 대한 권한을 설정할 수 있습니다.

리포지토리의 내용을 복제, 페치, 끌어오기 및 탐색할 수 있습니다.

다른 사용자가 설정한 분기 잠금을 제거할 수 있습니다. 분기를 잠그면 다른 사용자가 새 커밋을 분기에 추가하지 못하도록 차단하고 다른 사용자가 기존 커밋 기록을 변경하지 못하게 합니다.

리포지토리의 이름을 변경할 수 있습니다. 최상위 Git 리포지토리 항목에서 설정하는 경우 리포 지토리의 이름을 변경할 수 있습니다.

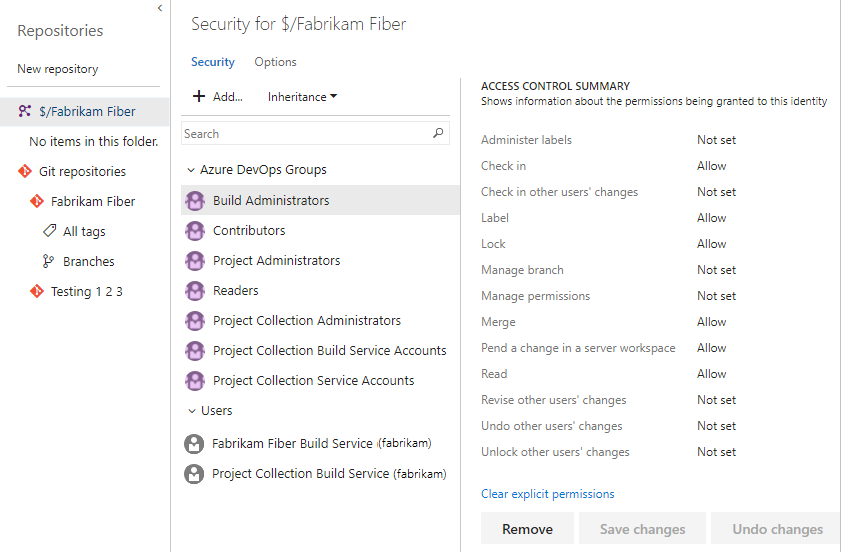

TFVC(개체 수준)

웹 포털에서 또는 TFSSecurity 명령줄 도구를 사용하여 각 TFVC 분기의 보안을 관리합니다. Project 관리istrators는 이러한 권한의 대부분을 부여합니다. 이 권한은 Team Foundation 버전 제어 소스 제어 시스템으로 사용하도록 구성된 프로젝트에만 표시됩니다. 버전 제어 권한에서 명시적 거부는 관리자 그룹 권한보다 우선합니다.

이러한 권한은 Team Foundation 버전 제어 소스 제어 시스템으로 사용하는 프로젝트 설정에 대해서만 나타납니다.

버전 제어 권한에서 명시적 거부 는 관리자 그룹 권한보다 우선합니다.

사용 권한(UI)

Namespace permission

설명

레이블 관리 등록

VersionControlItems, LabelOther

다른 사용자가 만든 레이블을 편집하거나 삭제할 수 있습니다.

체크 인

VersionControlItems, Checkin

항목에서 검사 커밋된 변경 집합 주석을 수정할 수 있습니다. 보류 중인 변경 내용은 검사 커밋됩니다.

참고 항목

프로젝트 개발에 기여하는 수동으로 추가된 사용자 또는 그룹에 이러한 권한을 추가하는 것이 좋습니다. 변경 내용을 검사 검사 폴더의 항목에 대해 보류 중인 변경을 수행하거나 커밋된 변경 집합 주석을 수정할 수 있어야 하는 모든 사용자입니다.

다른 사용자의 변경 내용 체크 인

VersionControlItems, CheckinOther

다른 사용자가 변경한 내용을 검사 수 있습니다. 보류 중인 변경 내용은 검사 커밋됩니다.

서버 작업 영역에서 변경 보류 중

VersionControlItems, PendChange

검사 폴더의 항목에 대해 보류 중인 변경을 수행할 수 있습니다. 보류 중인 변경의 예로는 파일 추가, 편집, 이름 바꾸기, 삭제, 삭제 취소, 분기 및 병합이 있습니다. 보류 중인 변경 내용을 검사 사용자도 팀과 변경 내용을 공유할 수 있는 체크 인 권한이 필요합니다.

참고 항목

프로젝트 개발에 기여하는 수동으로 추가된 사용자 또는 그룹에 이러한 권한을 추가하는 것이 좋습니다. 변경 내용을 검사 검사 폴더의 항목에 대해 보류 중인 변경을 수행하거나 커밋된 변경 집합 주석을 수정할 수 있어야 하는 모든 사용자입니다.

Label

VersionControlItems, Label

항목에 레이블을 지정할 수 있습니다.

폴더 또는 파일을 잠그고 잠금을 해제할 수 있습니다. 사용자의 권한을 거부하거나 복원하기 위해 추적된 폴더 또는 파일을 잠그거나 잠금 해제할 수 있습니다. 권한에는 다른 작업 영역으로 편집할 항목을 검사 다른 작업 영역의 항목에 대한 보류 중인 변경 내용에 검사 포함됩니다. 자세한 내용은 잠금 명령을 참조 하세요.

분기 관리

VersionControlItems, ManageBranch

해당 경로 아래의 모든 폴더를 분기로 변환하고 분기에서 다음 작업을 수행할 수 있습니다. 해당 속성을 편집하고, 다시 등록하고, 폴더로 변환합니다. 이 권한이 있는 사용자는 대상 경로에 대한 병합 권한도 있는 경우에만 이 분기를 분기할 수 있습니다. 사용자는 분기 관리 권한이 없는 분기에서 분기를 만들 수 없습니다.

사용 권한 관리

VersionControlItems, AdminProjectRights

버전 제어의 폴더 및 파일에 대한 다른 사용자의 권한을 관리할 수 있습니다.

참고 항목

프로젝트가 더 제한적인 개발 관행에 속하지 않는 한 프로젝트 개발에 기여하고 프라이빗 분기를 만들 수 있어야 하는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

변경 내용을 이 경로에 병합할 수 있습니다.

참고 항목

프로젝트가 더 제한적인 개발 관행에 속하지 않는 한 프로젝트 개발에 기여하고 원본 파일을 병합할 수 있어야 하는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

읽기

VersionControlItems, Read

파일 또는 폴더의 내용을 읽을 수 있습니다. 사용자에게 폴더에 대한 읽기 권한이 있는 경우 사용자가 파일을 열 수 있는 권한이 없더라도 폴더의 내용과 폴더에 있는 파일의 속성을 볼 수 있습니다.

다른 사용자의 변경 내용 수정

VersionControlItems, ReviseOther

다른 사용자가 파일에 검사 경우에도 검사 파일에서 주석을 편집할 수 있습니다.

참고 항목

프로젝트를 감독하거나 모니터링해야 하며 파일에 다른 사용자가 검사 있더라도 검사 파일에 대한 주석을 변경하거나 변경해야 하는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

다른 사용자의 변경 내용을 실행 취소합니다.

VersionControlItems, UndoOther

다른 사용자가 수행한 보류 중인 변경 내용을 실행 취소할 수 있습니다.

참고 항목

프로젝트를 감독하거나 모니터링해야 하며 파일에 다른 사용자가 검사 있더라도 검사 파일에 대한 주석을 변경하거나 변경해야 하는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

다른 사용자의 변경 내용 잠금 해제

VersionControlItems, UnlockOther

다른 사용자가 잠근 파일의 잠금을 해제할 수 있습니다.

참고 항목

프로젝트를 감독하거나 모니터링해야 하며 파일에 다른 사용자가 검사 있더라도 검사 파일에 대한 주석을 변경하거나 변경해야 하는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

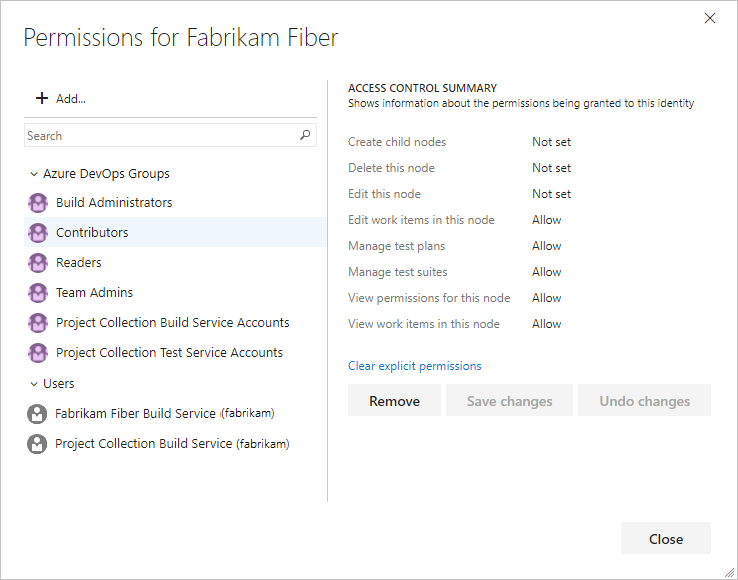

영역 경로(개체 수준)

영역 경로 권한은 영역 계층의 분기 및 해당 영역의 작업 항목에 대한 액세스를 부여하거나 제한합니다. 웹 포털에서 또는 TFSSecurity 명령줄 도구를 사용하여 각 영역 경로의 보안을 관리합니다. 영역 사용 권한은 영역 경로를 만들고 관리할 뿐만 아니라 영역 경로에 정의된 작업 항목을 만들고 수정하기 위한 액세스 권한을 부여하거나 제한합니다.

Project 관리istrators 그룹의 구성원에게는 프로젝트의 영역 경로를 관리할 수 있는 권한이 자동으로 부여됩니다. 팀 관리자 또는 팀 리드에게 영역 노드를 만들거나 편집하거나 삭제할 수 있는 권한을 부여하는 것이 좋습니다.

참고 항목

여러 팀이 프로젝트에 기여할 수 있습니다. 이 경우 영역과 연결된 팀을 설정할 수 있습니다. 팀의 작업 항목에 대한 사용 권한은 해당 영역에 사용 권한을 할당하여 할당됩니다. 팀의 민첩한 계획 도구를 구성하는 다른 팀 설정 이 있습니다.

사용 권한(UI)

Namespace permission

설명

영역 노드를 만들 수 있습니다. 이 사용 권한과 이 노드 편집 권한이 모두 있는 사용자는 자식 영역 노드 를 이동하거나 순서를 변경할 수 있습니다. 영역 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 사용 권한과 다른 노드에 대한 이 노드 편집 권한이 있는 사용자는 영역 노드를 삭제하고 삭제된 노드에서 기존 작업 항목을 다시 분류할 수 있습니다. 삭제된 노드에 자식 노드가 있는 경우 해당 노드도 삭제됩니다.

참고 항목

영역 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 노드에 대한 권한을 설정하고 영역 노드의 이름을 바꿀 수 있습니다.

참고 항목

영역 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 영역 노드에서 작업 항목을 편집할 수 있습니다.

참고 항목

영역 노드에서 작업 항목을 편집해야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

빌드 및 테스트 설정과 같은 테스트 계획 속성을 수정할 수 있습니다.

참고 항목

이 영역 노드에서 테스트 계획 또는 테스트 도구 모음을 관리해야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

테스트 도구 모음을 만들고 삭제하고, 테스트 도구 모음에서 테스트 사례를 추가 및 제거하고, 테스트 도구 모음과 연결된 테스트 구성을 변경하고, 제품군 계층 구조를 수정할 수 있습니다(테스트 도구 모음 이동).

참고 항목

이 영역 노드에서 테스트 계획 또는 테스트 도구 모음을 관리해야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

영역 경로 노드에 대한 보안 설정을 볼 수 있습니다.

이 영역 노드에서 작업 항목을 볼 수 있지만 변경할 수는 없습니다.

참고 항목

이 노드의 작업 항목 보기를 거부로 설정하면 사용자는 이 영역 노드의 작업 항목을 볼 수 없습니다. 거부는 관리 그룹의 멤버인 사용자에 대해서도 암시적 허용을 재정의합니다.

반복 경로(개체 수준)

반복 경로 권한은 스프린트라고도 하는 반복 경로를 만들고 관리하기 위한 액세스 권한을 부여하거나 제한합니다.

웹 포털에서 또는 TFSSecurity 명령줄 도구를 사용하여 각 반복 경로의 보안을 관리합니다.

Project 관리istrators 그룹의 구성원에게는 프로젝트에 대해 정의된 각 반복에 대해 이러한 사용 권한이 자동으로 부여됩니다. 팀 관리자, 스크럼 마스터 또는 팀 리드에게 반복 노드를 만들거나 편집하거나 삭제할 수 있는 권한을 부여하는 것이 좋습니다.

사용 권한(UI)

Namespace permission

설명

반복 노드를 만들 수 있습니다. 이 사용 권한과 이 노드 편집 권한이 모두 있는 사용자는 자식 반복 노드를 이동하거나 다시 정렬할 수 있습니다.

참고 항목

반복 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 사용 권한과 다른 노드에 대한 이 노드 편집 권한이 있는 사용자는 반복 노드를 삭제하고 삭제된 노드에서 기존 작업 항목을 다시 분류할 수 있습니다. 삭제된 노드에 자식 노드가 있는 경우 해당 노드도 삭제됩니다.

참고 항목

반복 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 노드에 대한 권한을 설정하고 반복 노드의 이름을 바꿀 수 있습니다.

참고 항목

반복 노드를 삭제, 추가 또는 이름을 바꿔야 할 수 있는 수동으로 추가된 사용자 또는 그룹에 이 권한을 추가하는 것이 좋습니다.

이 노드에 대한 보안 설정을 볼 수 있습니다.

참고 항목

프로젝트 컬렉션 유효한 사용자, 프로젝트 유효한 사용자 또는 컬렉션 수준 정보 보기 또는 프로젝트 수준 정보 보기가 있는 사용자 또는 그룹의 구성원은 반복 노드의 사용 권한을 볼 수 있습니다.

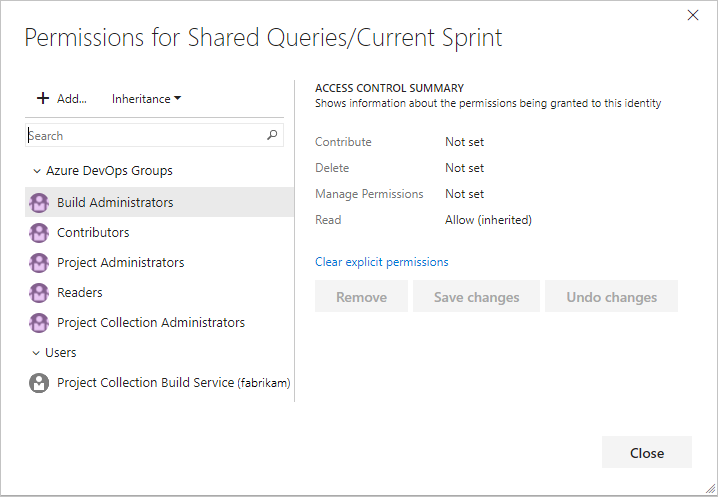

작업 항목 쿼리 및 쿼리 폴더(개체 수준)

웹 포털을 통해 쿼리 및 쿼리 폴더 권한을 관리합니다. Project 관리istrators에는 이러한 모든 권한이 부여됩니다. 참가자에게 읽기 권한만 부여됩니다. 프로젝트에 대한 작업 항목 쿼리를 만들고 공유하는 기능이 필요한 사용자 또는 그룹에 참가 권한을 부여하는 것이 좋습니다.

프로젝트에 대한 작업 항목 쿼리를 만들고 공유하는 기능이 필요한 사용자 또는 그룹에 참가 권한을 부여하는 것이 좋습니다. 자세한 내용은 쿼리에 대한 사용 권한 설정을 참조 하세요.

참고 항목

쿼리 차트 를 만들려면 기본 액세스 권한이 필요합니다.

사용 권한(UI)

Namespace permission

설명

쿼리 폴더를 보고 수정하거나 폴더 내에 쿼리를 저장할 수 있습니다.

쿼리 또는 쿼리 폴더 및 해당 내용을 삭제할 수 있습니다.

이 쿼리 또는 쿼리 폴더에 대한 권한을 관리할 수 있습니다.

폴더에서 쿼리 또는 쿼리를 보고 사용할 수 있지만 쿼리 또는 쿼리 폴더 내용을 수정할 수는 없습니다.

배달 계획(개체 수준)

웹 포털을 통해 계획 권한을 관리합니다. 보안 대화 상자를 통해 각 계획에 대한 사용 권한을 관리합니다. Project 관리istrators에는 계획을 만들고, 편집하고, 관리할 수 있는 모든 권한이 부여됩니다. 유효한 사용자에게 보기(읽기 전용) 권한이 부여됩니다.

사용 권한(UI)

Namespace permission

설명

선택한 계획을 삭제할 수 있습니다.

선택한 계획에 대해 정의된 구성 및 설정을 편집할 수 있습니다.

선택한 계획에 대한 사용 권한을 관리할 수 있습니다.

계획 목록을 보고, 계획을 열고, 상호 작용할 수 있지만 계획 구성 또는 설정을 수정할 수는 없습니다.

프로세스(개체 수준)

웹 포털을 통해 만드는 상속된 각 프로세스에 대한 권한을 관리할 수 있습니다. 보안 대화 상자를 통해 각 프로세스에 대한 사용 권한을 관리합니다. Project Collection 관리istrators에는 프로세스를 만들고 편집하고 관리할 수 있는 모든 권한이 부여됩니다. 유효한 사용자에게 보기(읽기 전용) 권한이 부여됩니다.

사용 권한(UI)

Namespace permission

설명

상속된 프로세스에 대한 사용 권한을 설정하거나 변경할 수 있습니다.

상속된 프로세스를 삭제할 수 있습니다.

시스템 프로세스에서 상속된 프로세스를 만들거나 상속된 프로세스를 복사하거나 수정할 수 있습니다.

작업 항목 태그

az devops 보안 권한 또는 TFSSecurity 명령줄 도구를 사용하여 태그 지정 권한을 관리할 수 있습니다. 참가자는 작업 항목에 태그를 추가하고 이를 사용하여 백로그, 보드 또는 쿼리 결과 보기를 빠르게 필터링할 수 있습니다.

TFSSecurity 명령줄 도구를 사용하여 태그 지정 권한을 관리할 수 있습니다. 참가자는 작업 항목에 태그를 추가하고 이를 사용하여 백로그, 보드 또는 쿼리 결과 보기를 빠르게 필터링할 수 있습니다.

사용 권한(UI)

Namespace permission

설명

새 태그를 만들고 작업 항목에 적용할 수 있습니다. 이 권한이 없는 사용자는 프로젝트에 대한 기존 태그 집합에서만 선택할 수 있습니다.

참고 항목

기본적으로 기여자에게는 태그 정의 만들기 권한이 할당됩니다. 태그 정의 만들기 권한은 프로젝트 수준의 보안 설정에 표시되지만 태그 지정 권한은 실제로 사용자 인터페이스에 표시될 때 프로젝트 수준에서 범위가 지정된 컬렉션 수준 권한입니다. 명령줄 도구를 사용할 때 단일 프로젝트에 대한 태그 지정 권한의 범위를 지정하려면 명령 구문의 일부로 프로젝트에 대한 GUID를 제공해야 합니다. 그렇지 않으면 변경 내용이 전체 컬렉션에 적용됩니다. 이러한 사용 권한을 변경하거나 설정할 때는 이 사항에 유의하세요.

해당 프로젝트에 사용할 수 있는 태그 목록에서 태그를 제거할 수 있습니다.

참고 항목

이 권한은 UI에 표시되지 않습니다. 명령줄 도구를 사용해야만 설정할 수 있습니다. 태그를 명시적으로 삭제하는 UI도 없습니다. 대신 태그를 3일 동안 사용하지 않으면 시스템에서 태그를 자동으로 삭제합니다.

프로젝트 내의 작업 항목에 사용할 수 있는 태그 목록을 볼 수 있습니다. 이 권한이 없는 사용자에게는 작업 항목 양식 또는 쿼리 편집기에서 선택할 수 있는 태그 목록이 없습니다.

참고 항목

이 권한은 UI에 표시되지 않습니다. 명령줄 도구를 사용해야만 설정할 수 있습니다. 프로젝트 수준 정보 보기를 사용하면 사용자가 기존 태그를 암시적으로 볼 수 있습니다.

REST API를 사용하여 태그 이름을 바꿀 수 있습니다.

참고 항목

이 권한은 UI에 표시되지 않습니다. 명령줄 도구를 사용해야만 설정할 수 있습니다.

릴리스(개체 수준)

웹 포털에 정의된 각 릴리스에 대한 권한을 관리합니다. Project 관리istrators 및 Release 관리istrators에는 모든 릴리스 관리 권한이 부여됩니다. 이러한 권한은 프로젝트 수준, 특정 릴리스 파이프라인 또는 릴리스 파이프라인의 특정 환경에 대한 계층적 모델에서 작동합니다. 이 계층 구조 내에서 사용 권한은 부모에서 상속되거나 재정의될 수 있습니다.

참고 항목

프로젝트 수준 Release 관리istrator의 그룹은 첫 번째 릴리스 파이프라인이 정의되는 동시에 만들어집니다.

또한 배포되는 애플리케이션이 품질 표준을 충족하는지 확인하기 위해 릴리스 파이프라인 내의 특정 단계에 승인자를 할당할 수 있습니다.

다음 권한은 릴리스 관리에 정의되어 있습니다. 범위 열은 프로젝트, 릴리스 파이프라인 또는 환경 수준에서 사용 권한을 설정할 수 있는지 여부를 설명합니다.

권한

설명

범위

여기에 나열된 다른 사용 권한을 변경할 수 있습니다.

프로젝트, 릴리스 파이프라인, 환경

새 릴리스를 만들 수 있습니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인을 삭제할 수 있습니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인에서 환경을 삭제할 수 있습니다.

프로젝트, 릴리스 파이프라인, 환경

파이프라인에 대한 릴리스를 삭제할 수 있습니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인의 환경 내에서 구성뿐만 아니라 구성 변수, 트리거, 아티팩트 및 보존 정책을 포함하여 릴리스 파이프라인을 추가하고 편집할 수 있습니다. 릴리스 파이프라인에서 특정 환경을 변경하려면 릴리스 환경 편집 권한도 필요합니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인에서 환경을 편집할 수 있습니다. 릴리스 파이프라인에 변경 내용을 저장하려면 릴리스 파이프라인 편집 권한도 필요합니다. 또한 이 권한은 사용자가 특정 릴리스 인스턴스의 환경 내에서 구성을 편집할 수 있는지 여부를 제어합니다. 수정된 릴리스를 저장하려면 릴리스 관리 권한도 필요합니다.

프로젝트, 릴리스 파이프라인, 환경

환경에 대한 릴리스의 직접 배포를 시작할 수 있습니다. 이 권한은 릴리스에서 배포 작업을 선택하여 수동으로 시작되는 직접 배포 에만 해당됩니다. 환경의 조건이 모든 유형의 자동 배포로 설정된 경우 시스템은 릴리스를 만든 사용자의 권한을 검사 않고 배포를 자동으로 시작합니다.

프로젝트, 릴리스 파이프라인, 환경

릴리스 파이프라인에서 환경에 대한 승인자를 추가하거나 편집할 수 있습니다. 또한 이 권한은 사용자가 특정 릴리스 인스턴스의 환경 내에서 승인자를 편집할 수 있는지 여부를 제어합니다.

프로젝트, 릴리스 파이프라인, 환경

단계, 승인자 및 변수와 같은 릴리스 구성을 편집할 수 있습니다. 릴리스 인스턴스에서 특정 환경의 구성을 편집하려면 릴리스 환경 편집 권한도 필요합니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인을 볼 수 있습니다.

프로젝트, 릴리스 파이프라인

릴리스 파이프라인에 속하는 릴리스를 볼 수 있습니다.

프로젝트, 릴리스 파이프라인

이러한 모든 권한의 기본값은 팀 프로젝트 컬렉션 및 프로젝트 그룹에 대해 설정됩니다. 예를 들어 Project Collection 관리istrators, Project 관리istrators 및 Release 관리istrators에는 기본적으로 위의 모든 권한이 부여됩니다. 참가자에게 릴리스 권한 등록 관리 제외한 모든 권한이 부여됩니다. 읽기 권한자는 기본적으로 릴리스 파이프라인 보기 및 릴리스 보기를 제외한 모든 권한이 거부됩니다.

작업 그룹(빌드 및 릴리스) 권한

웹 포털의 빌드 및 릴리스 허브에서 작업 그룹에 대한 권한을 관리합니다. Project, Build 및 Release 관리istrators에는 모든 권한이 부여됩니다. 작업 그룹 권한은 계층적 모델을 따릅니다. 모든 권한에 대한 기본값은 프로젝트 수준에서 설정할 수 있으며 개별 작업 그룹 정의에서 재정의할 수 있습니다.

작업 그룹을 사용하여 빌드 또는 릴리스 정의에 이미 정의된 작업 시퀀스를 재사용 가능한 단일 작업으로 캡슐화합니다. 빌드 및 릴리스 허브의 작업 그룹 탭에서 작업 그룹을 정의하고 관리합니다.

| Permission | 설명 |

|---|---|

| 작업 그룹 권한 관리 등록 | 작업 그룹 보안에 사용자 또는 그룹을 추가하고 제거할 수 있습니다. |

| 작업 그룹 삭제 | 작업 그룹을 삭제할 수 있습니다. |

| 작업 그룹 편집 | 작업 그룹을 만들거나 수정하거나 삭제할 수 있습니다. |

알림 또는 경고

메일 알림 또는 경고 관리와 관련된 UI 권한이 없습니다. 대신 az devops 보안 권한 또는 TFSSecurity 명령줄 도구를 사용하여 관리할 수 있습니다.

메일 알림 또는 경고 관리와 관련된 UI 권한이 없습니다. 대신 TFSSecurity 명령줄 도구를 사용하여 관리할 수 있습니다.

- 기본적으로 프로젝트 수준 기여자 그룹의 멤버는 경고를 직접 구독할 수 있습니다.

- Project Collection 관리istrators 그룹의 구성원 또는 편집 컬렉션 수준 정보가 있는 사용자는 다른 사용자 또는 팀에 대해 해당 컬렉션에 경고를 설정할 수 있습니다.

- Project 관리istrators 그룹의 구성원 또는 프로젝트 수준 편집 정보가 있는 사용자는 다른 사용자 또는 팀에 대해 해당 프로젝트에서 경고를 설정할 수 있습니다.

TFSSecurity를 사용하여 경고 권한을 관리할 수 있습니다.

TFSSecurity 작업

TFSSecurity 네임스페이스

설명

Project Collection 관리istrators &

Project Collection Service 계정

CREATE_SOAP_SUBSCRIPTION

EventSubscription

SOAP 기반 웹 서비스 구독을 만들 수 있습니다.

✔️

GENERIC_READ

EventSubscription

프로젝트에 대해 정의된 구독 이벤트를 볼 수 있습니다.

✔️

GENERIC_WRITE

EventSubscription

다른 사용자 또는 팀에 대한 경고를 만들 수 있습니다.

✔️

UNSUBSCRIBE

EventSubscription

이벤트 구독에서 구독을 취소할 수 있습니다.

✔️

관련된 문서

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기