Pradėkite darbą sukonfigūruodami savo portalo autentifikavimą

Pastaba

Nuo 2022 m. spalio 12 d. „Power Apps“ portalai tampa „Power Pages“. Daugiau informacijos: „Microsoft Power Pages“ dabar yra visuotinai prieinama (tinklaraštis)

Greitai perkelsime ir suliesime „Power Apps“ portalų dokumentaciją su „Power Pages“ dokumentacija.

Autentifikacijos nustatymas yra pagrindinis bet kurio portalo tinkinimo veiksmas. „Power Apps“ portaluose naudojant supaprastintąją tapatybės teikėjų konfigūraciją, programoje pateikiamos instrukcijos tapatybės teikėjams nustatyti ir apibendrinami sudėtingi sąrankos aspektai. Kūrėjai ir administratoriai portalą gali lengvai sukonfigūruoti palaikomiems tapatybės teikėjams.

Apžvalga

Galite įjungti, išjungti ir konfigūruoti portalo atpažinimo tiekėjus „Power Apps“ naudodami supaprastintą portalo autentifikavimo konfigūravimą. Jums pasirinkus atpažinimo tiekėją, galite vėliau sekti skatinimus tam, kad paprastai įvestumėte tiekėjo nustatymus.

Pastaba

Autentifikavimo parametrų pakeitimai gali užtrukti keletą minučių, kad būtų matomi portale. Iš naujo paleiskite portalą naudodami portalo veiksmus, jei norite, kad pakeitimai būtų nedelsiant pritaikyti.

Norėdami pradėti konfigūruoti portalo tapatybės teikėją, atlikite tolesnius veiksmus

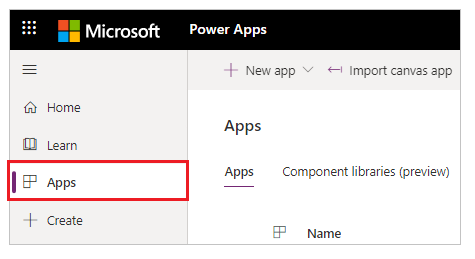

Eikite į Power Apps.

Kairiojoje srityje pasirinkite Programos.

Galimų programų sąraše pasirinkite savo portalą.

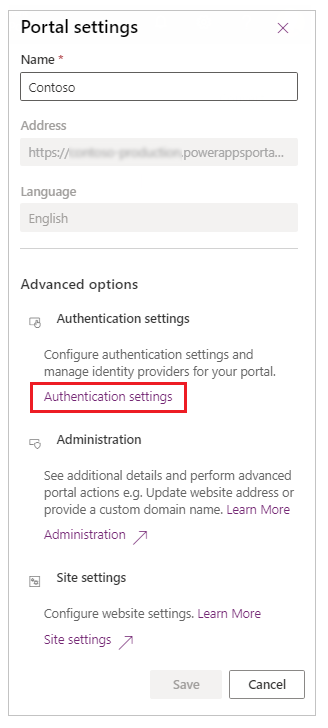

Viršutiniame meniu pasirinkite Parametrai. Taip pat galite pasirinkti Daugiau komandų (...), tada – Parametrai.

Dešinėje darbo srities pusėje esančioje parametrų srityje pasirinkite Autentifikavimo parametrai.

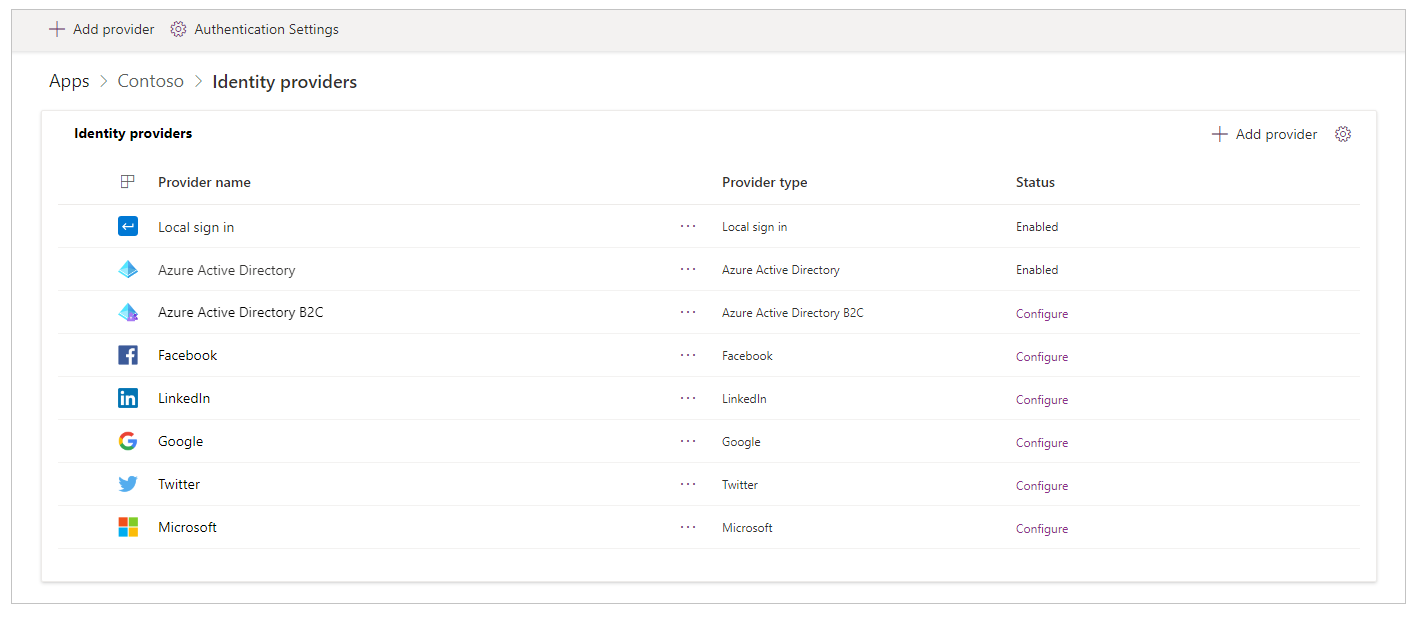

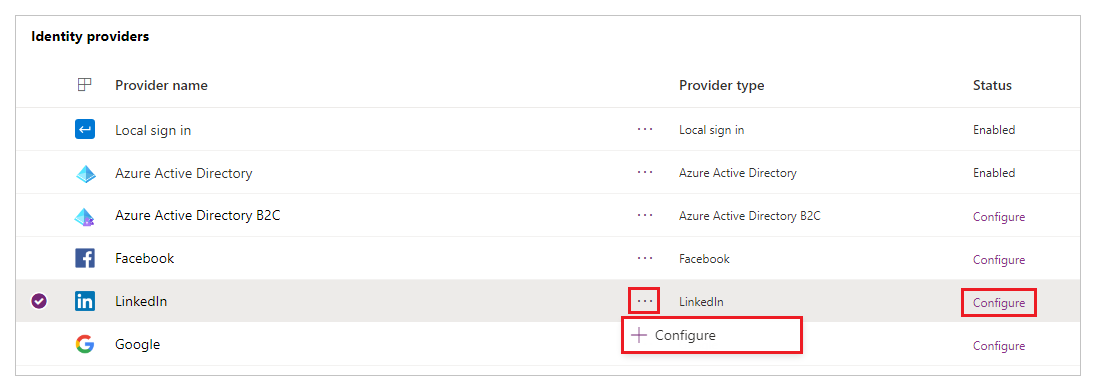

Matysite tapatybės teikėjų, kuriuos galite konfigūruoti, sąrašą.

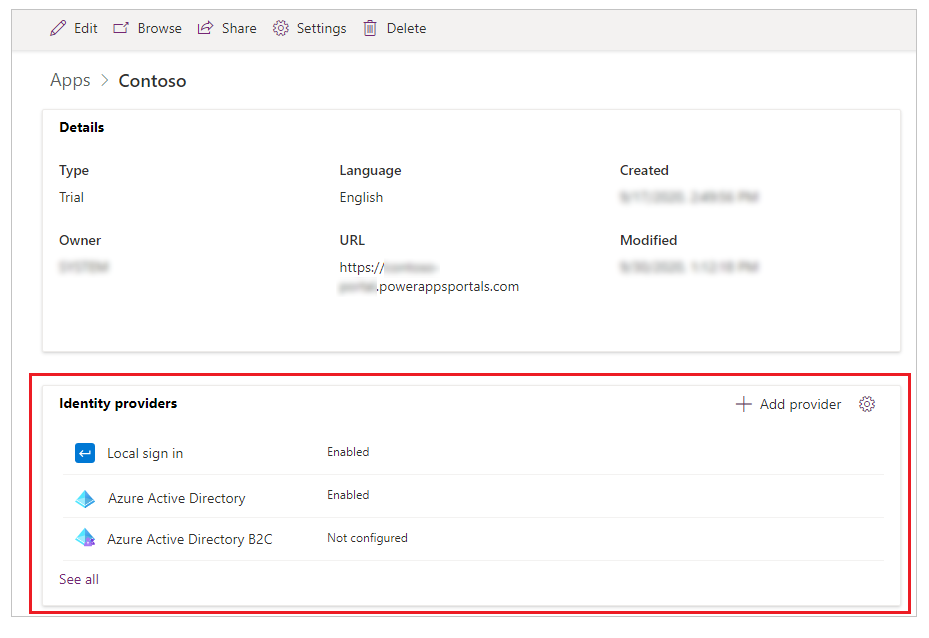

Norėdami peržiūrėti tapatybės teikėjus iš portalo informacijos puslapio

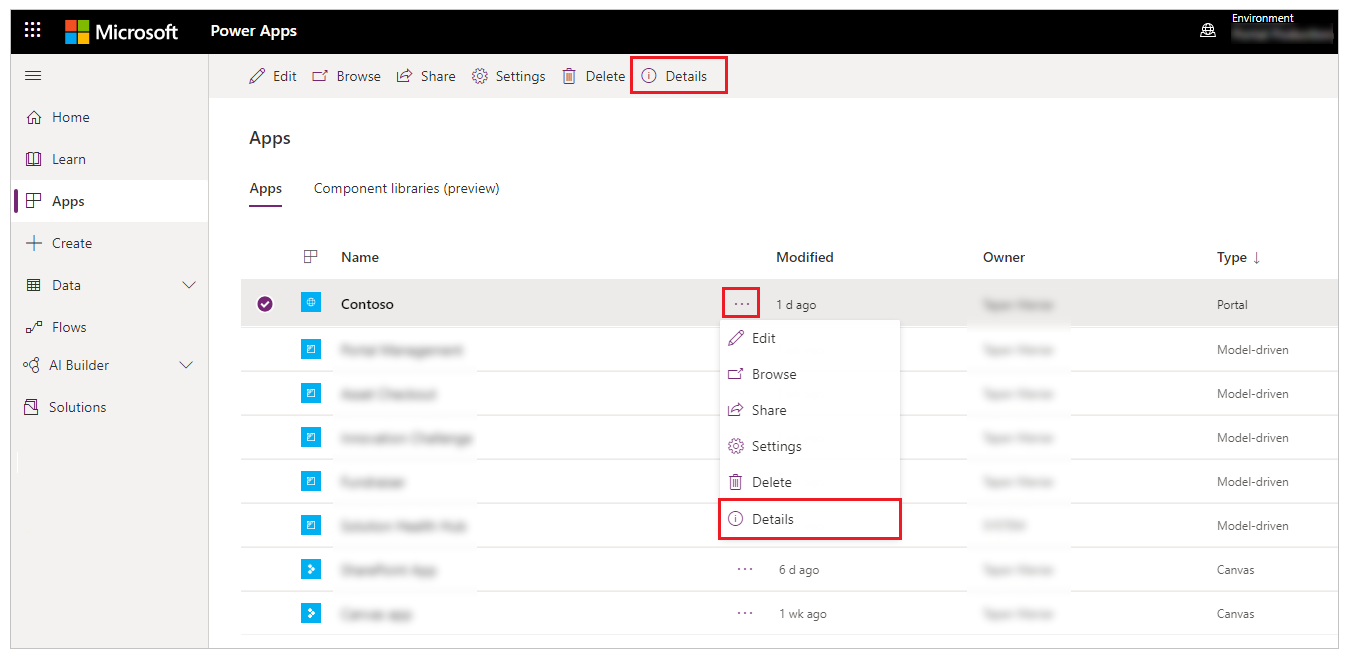

Galimų programų sąraše pasirinkite savo portalą.

Viršutiniame meniu pasirinkite Išsami informacija. Taip pat galite pasirinkti Daugiau komandų (...), tada – Išsami informacija.

Išsamios informacijos puslapyje rodomas skyrius Tapatybės teikėjai.

Pastaba

Portalo informacijos puslapyje pasirinkus Žr. viską, pateikiamas visas tapatybės teikėjų sąrašas.

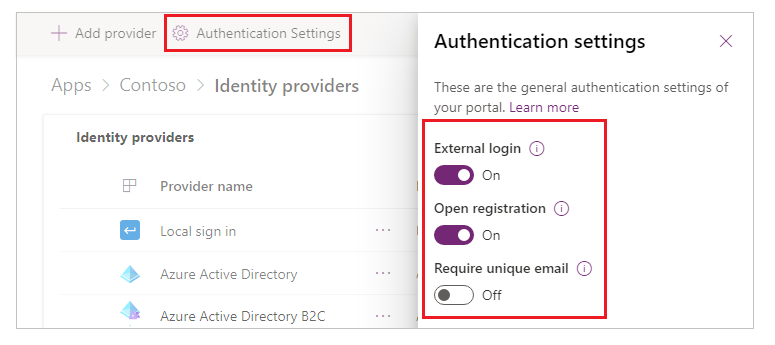

Bendrųjų autentifikavimo parametrų konfigūravimas

Puslapyje Tapatybės teikėjai pasirinkę Autentifikavimo parametrai, galite sukonfigūruoti tolesnius bendruosius autentifikavimo parametrus.

Išorinis prisijungimas: Išorinis autentifikavimas tiekiamas ASP.NET atpažinimo API. Abonemento įgaliojimus ir slaptažodžių valdymą tvarko trečiųjų šalių tapatybės teikėjai, pvz., Facebook, "LinkedIn", "Google", "Twitter" ir "Microsoft".

- Kai nustatyta įjungta, vartotojai užsiregistruoja, kad patektų į portalą per išorinę tapatybę, kurią užregistruoja portale. Užregistravus išorinę tapatybę, gaunama prieiga prie tų pačių funkcijų, kaip ir vietinės paskyros atveju. Norėdami gauti informacijos apie susijusius svetainės parametrus, žr. Išorinių paskyrų valdymas.

- Nustačius į išjungta, išorinio abonemento registravimas ir prisijungimas yra išjungta ir paslėpta.

Atidarykite registraciją: Įjungia arba išjungia prisijungimo registracijos formą norint sukurti naujus vietinius vartotojus.

- Kai nustatyta įjungta, naudodamas registracijos formą bet kuris anoniminis lankytojas gali įeiti į portalą ir sukurti naujo vartotojo paskyrą.

- Nustačius į išjungta, naujo abonemento registravimas ir prisijungimas yra išjungta ir paslėpta.

Būtinas unikalus el. paštas: Nurodo, ar unikalaus el. pašto adresas yra būtinas naujo vartotojo patvirtinimo metu prisijungiant.

- Kai nustatytas kaip įjungta, prenumerata gali nepavykti, jei vartotojas pateikia el. pašto adresą, kuris jau yra kontakto įraše.

- Nustačius į išjungta, gali būti sukurtas kontaktas, kurį naudojant rodomas el. pašto adresas.

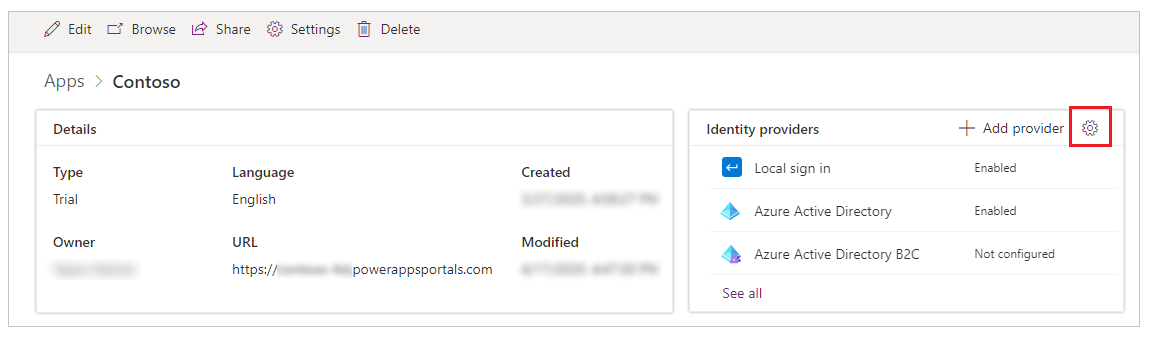

Nueiti į bendrųjų autentifikavimo parametrų sritį taip pat galite portalo informacijos puslapyje – viršutiniame dešiniajame skyriaus Tapatybės teikėjai kampe pasirinkite Parametrai.

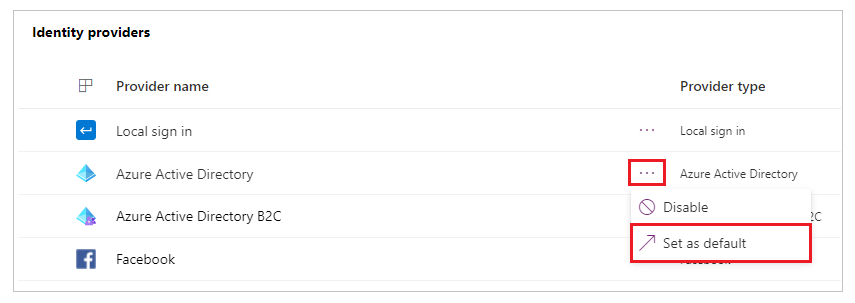

Konfigūruoti iš numatytąjį tapatybės teikėją

Bet kurį tapatybės teikėją galite nustatyti kaip numatytąjį. Kai atpažinimo tiekėjas nustatytas kaip nustatytasis, vartotojai, prisijungę prie portalo, nėra nukreipiami į portalo prisijungimo puslapį. Vietoje to, prisijungimo patirtis visuomet nustatyta į prisijungimą naudojant pasirinktą tiekėją.

Svarbu

Jei kokį nors tapatybės teikėją nustatysite kaip numatytąjį, vartotojai negalės pasirinkti jokio kito tapatybės teikėjo.

Nustačius tapatybės teikėją kaip numatytąją, galite pažymėti pašalinti kaip numatytąjį, kad jį pašalintumėte. Kai pašalinate tapatybės teikėją kaip numatytąjį, vartotojai bus nukreipti į portalo prisijungimo puslapį ir galės pasirinkti iš jūsų įjungtų tapatybės teikėjų.

Pastaba

Kaip numatytąjį galite nustatyti tik sukonfigūruotą tapatybės teikėją. Parinktį Nustatyti kaip numatytąjį galima naudoti sukonfigūravus tapatybės teikėją.

Tapatybės teikėjo įtraukimas, konfigūravimas arba panaikinimas

Keli vartotojų teikėjai, kuriuos galite konfigūruoti, įtraukiami pagal numatytuosius nustatymus. Galite įtraukti papildomų Azure Active Directory ( Azure AD) B2C teikėjų arba sukonfigūruoti pasiekiamus "OAuth 2.0" teikėjus, pvz., "LinkedIn" arba "Microsoft".

Pastaba

- Negalite keisti konfigūravimo Vietinis prisijungimas konfigūravimo ir „Azure Active Directory“ tiekėjų naudodami šią sąsają.

- Galite turėti tik vieną kiekvieno „OAuth 2.0“ tapatybės teikėjo tipo egzempliorių, pvz., „Facebook“, „LinkedIn“, „Google“, „Twitter“ ir „Microsoft“.

- Atnaujinta tapatybės teikėjo konfigūracija portale gali būti matoma po keleto minučių. Norėdami pakeitimus pritaikyti iš karto portalą galite paleisti iš naujo.

- Jei įtrauksite pasirinktinį domeno pavadinimą arba pakeisite pagrindinį savo portalo URL, turite iš naujo sukurti teikėjo konfigūraciją naudodami teisingą URL.

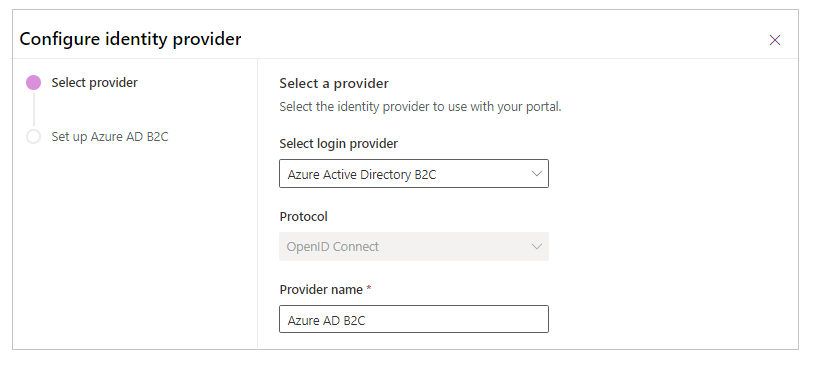

Teikėjo įtraukimas arba konfigūravimas

Norėdami įtraukti tapatybės teikėją, dalyje Autentifikavimo parametrai pasirinkite Įtraukti teikėją.

Arbatpinigiai

Įtraukti teikėją taip pat galite pasirinkti portalo informacijos puslapyje.

Pasirinkite iš esamo tiekėjų sąrašo, įveskite pavadinimą ir tada pasirinkite Kitas norėdami sukonfigūruoti tiekėjo nustatymus.

Pastaba

Čia jūsų įvestas Teikėjo pavadinimas prisijungimo puslapyje rodomas vartotojams kaip tekstas ant mygtuko, kurį jie naudoja rinkdamiesi šį teikėją.

Norėdami sukonfigūruoti tiekėją, pasirinkite Konfigūruoti (arba pasirinkite Daugiau komandų (...) ir tuomet pasirinkite Konfigūruoti).

Pastaba

Pirmą kartą įtraukdami ar konfigūruodami teikėją, galite naudoti elementus Įtraukti teikėją arba Konfigūruoti. Sukonfigūravę teikėją, jį galite redaguoti. Taip pat galite pasirinkti teikėjo pavadinimo hipersaitą, kad būtų greitai atidarytos konfigūravimo parinktys.

Pasirinkus Pirmyn, konfigūravimo veiksmai priklauso nuo pasirinkto tapatybės teikėjo tipo. Pavyzdžiui, kaip nustatyti Azure AD B2C, skiriasi nuo to, kaip nustatote "LinkedIn". Šioje lentelėje išvardyti teikėjai ir protokolai, kuriuos galite pasirinkti.

| Esami tiekėjai | Esami protokolai | Aprašo |

|---|---|---|

| „Azure AD“ B2C | OpenID Connect | Leidžia konfigūruoti „Azure AD B2C“ portalų autentifikavimui naudojant „OpenID Connect“ protokolą. Daugiau informacijos: nustatyti Azure AD B2C teikėją, Konfigūruoti Azure AD B2C teikėją rankiniu būdu |

| OAuth 2.0 | Leidžia konfigūruoti „Facebook B2C“ kaip autentifikavimo tiekėja portaluose naudojant „OAuth 2.0“ protokolą. Daugiau informacijos: Konfigūruoti „Facebook“ tiekėją |

|

| „OAuth 2.0“ | Leidžia konfigūruoti „Linkedin“ kaip autentifikavimo tiekėja portaluose naudojant „OAuth 2.0“ protokolą. Daugiau informacijos: Konfigūruoti „LinkedIn“ tiekėją |

|

| „Google“ | „OAuth 2.0“ | Leidžia konfigūruoti „Google“ kaip autentifikavimo tiekėja portaluose naudojant „OAuth 2.0“ protokolą. Daugiau informacijos: Configure „Google“ tiekėją |

| „Twitter“ | „OAuth 2.0“ | Leidžia konfigūruoti „Twitter“ kaip autentifikavimo tiekėja portaluose naudojant „OAuth 2.0“ protokolą. Daugiau informacijos: Configure „Twitter“ tiekėją |

| Microsoft | „OAuth 2.0“ | Leidžia konfigūruoti „Microsoft“ kaip autentifikavimo tiekėja portaluose naudojant „OAuth 2.0“ protokolą. Daugiau informacijos: Konfigūruoti „Microsoft“ tiekėją |

| Kita | OpenID Connect | Leidžia bet kurio teikėjo, atitinkančio OpenID Connect protokolo specifikaciją, konfigūracijai. Pavyzdžiai: - Konfigūruoti „Azure AD“ kaip „OpenID Connect“ tiekėją - Konfigūruoti „Azure AD B2C“ kaip „OpenID Connect“ tiekėją |

| Kita | SAML 2.0 | Leidžia konfigūruoti bet kurį tiekėją, kuris atitinka „SAML 2.0“ protokolo specifikacijas. Pavyzdžiai: - Konfigūruoti „Azure AD“ kaip „SAML 2.0“ tiekėją - Konfigūruoti „AD FS“ kaip „SAML 2.0“ tiekėją |

| Kita | WS susiejimo paslauga | Leidžia konfigūruoti bet kurį tiekėją, kuris atitinka „WS-Federation“ protokolo specifikacijas. Pavyzdžiai: - Konfigūruoti „Azure AD“ kaip „WS-Federation“ tiekėją - Konfigūruoti „AD FS“ kaip „WS-Federation“ tiekėją |

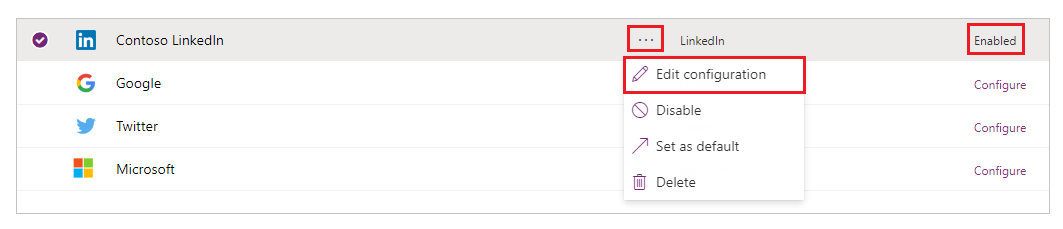

Teikėjo redagavimas

Įtraukę ir sukonfigūravę teikėją, portalo parametrų arba informacijos puslapiuose galite matyti, kad teikėjo būsena yra Įjungta.

Norėdami redaguoti sukonfigūruotą teikėją, jį pasirinkite, pasirinkite Daugiau komandų (...), tada – Redaguoti konfigūraciją.

Žiūrėkite straipsnius apie tiekėją keisti nustatymus jūsų pasirinkto tiekėjo tipui.

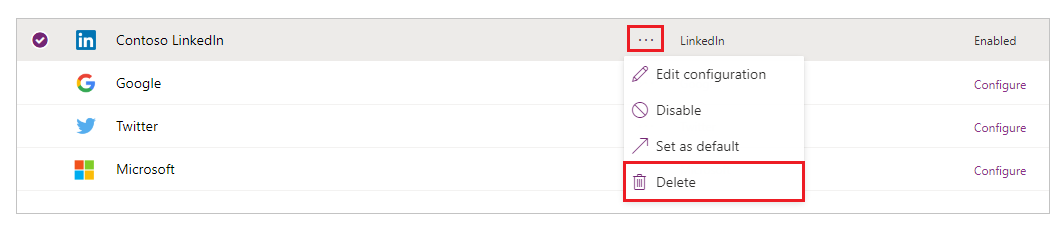

Teikėjo panaikinimas

Norėdami tapatybės teikėją panaikinti, pasirinkite Daugiau komandų (...), tada – Naikinti.

Panaikinus teikėją panaikinama pasirinkto teikėjo tipo konfigūracija ir teikėją vėl galima konfigūruoti.

Pastaba

Panaikinus teikėją, panaikinama tik teikėjo portalo konfigūracija. Pavyzdžiui, jei panaikinate „LinkedIn“ teikėją, „LinkedIn“ programa ir jos konfigūracija išlieka. Panašiai, jei panaikinate „Azure AD“ B2C teikėją, panaikinama tik portalo konfigūracija; šio teikėjo „Azure“ kliento konfigūracija nepasikeis.

Klaida, kurią sukėlė portalo naikinimas ir kūrimas iš naujo

Jei naikinate ir iš naujo sukuriate savo portalą, prisijungdami vartotojai gali gauti šį klaidos pranešimą. Šiai klaidai atsitikus atnaujinkite teisingai portalo atpažinimo tiekėjo konfigūravimą.

Sorry, but we're having trouble signing you in.

AADSTS700016: Application with identifier 'https://contoso.powerappsportals.com/' was not found in the directory 'xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx'. This can happen if the application has not been installed by the administrator of the tenant or consented to by any user in the tenant. You may have sent your authentication request to the wrong tenant.

Taip pat žr.

„Azure AD” B2C teikėjo konfigūravimas portaluose

Portalų OAuth 2.0 teikėjo parametrų konfigūravimas

Portalams skirtų „Open ID Connect“ teikėjo parametrų konfigūravimas

Portalų SAML 2.0 teikėjo parametrų konfigūravimas

WS susiejimo teikėjo parametrų, skirtų portalams, konfigūravimas

Autentifikavimas ir vartotojų valdymas Power Apps portaluose

Pastaba

Ar galite mums pranešti apie dokumentacijos kalbos nuostatas? Atlikite trumpą apklausą. (atkreipkite dėmesį, kad ši apklausa yra anglų kalba)

Apklausą atliksite per maždaug septynias minutes. Asmeniniai duomenys nėra renkami (privatumo nuostatos).

Atsiliepimai

Jau greitai: 2024 m. palaipsniui atsisakysime „GitHub“ problemų, kaip turiniui taikomo atsiliepimų mechanizmo, ir pakeisime jį nauja atsiliepimų sistema. Daugiau informacijos žr. https://aka.ms/ContentUserFeedback.

Pateikti ir peržiūrėti atsiliepimą, skirtą