Continue toegangsevaluatie controleren en problemen oplossen

Beheerders kunnen aanmeldingsgebeurtenissen controleren en problemen oplossen waarbij continue toegangsevaluatie (CAE) op meerdere manieren wordt toegepast.

Aanmeldingsrapportage voor continue toegangsevaluatie

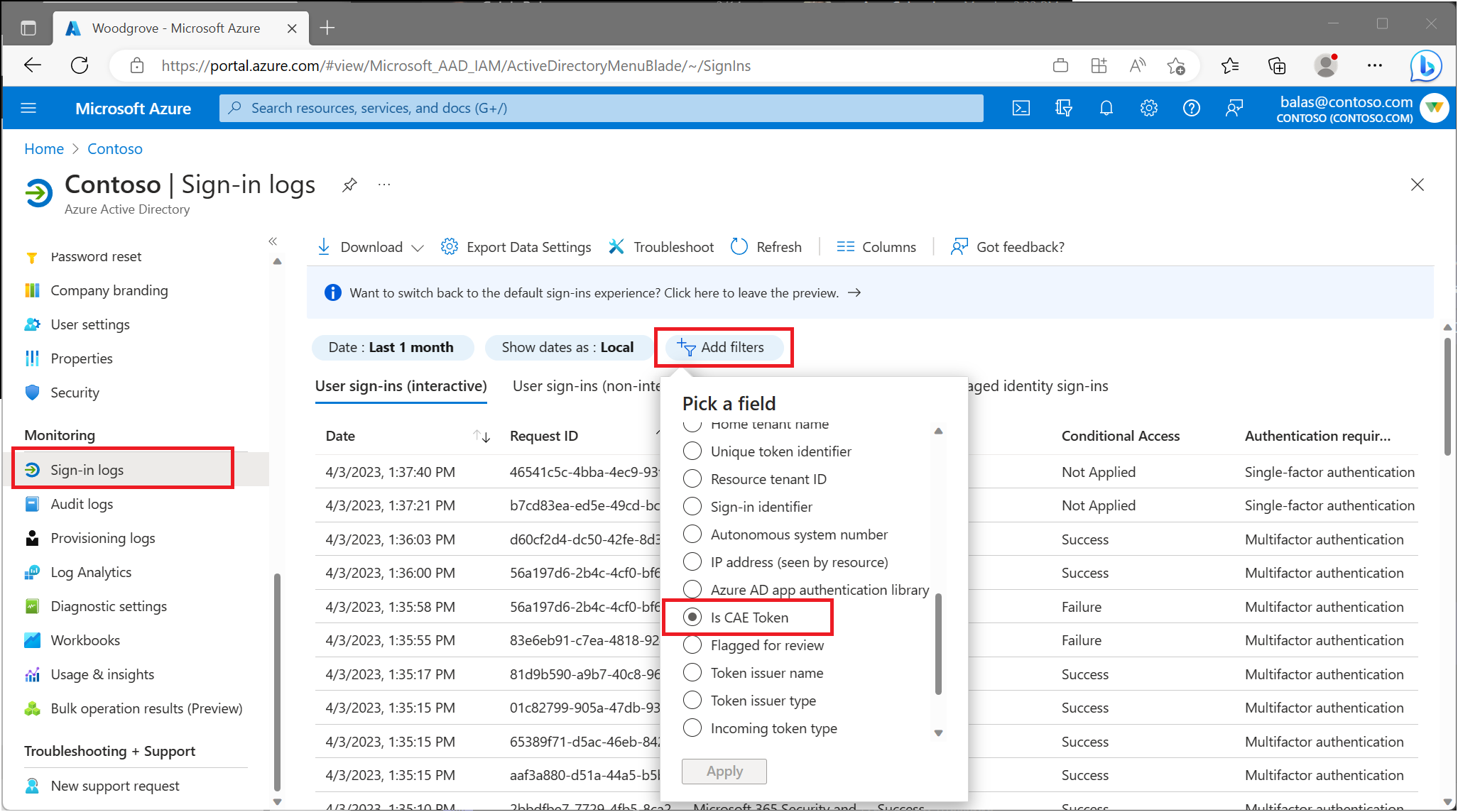

Beheer istrators kunnen aanmeldingen van gebruikers bewaken waarbij CAE (Continuous Access Evaluation) wordt toegepast. Deze informatie vindt u in de aanmeldingslogboeken van Microsoft Entra:

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een beveiligingslezer.

- Blader naar aanmeldingslogboeken voor identiteitsbewaking>en -status>.

- Pas het filter Is CAE-token toe.

Vanaf hier krijgen beheerders informatie te zien over de aanmeldingsgebeurtenissen van hun gebruiker. Selecteer een aanmelding voor meer informatie over de sessie, zoals welke beleidsregels voor voorwaardelijke toegang zijn toegepast en of CAE is ingeschakeld.

Er zijn meerdere aanmeldingsaanvragen voor elke verificatie. Sommige bevinden zich op het interactieve tabblad, terwijl andere zich op het niet-interactieve tabblad bevinden. CAE is alleen gemarkeerd als waar voor een van de aanvragen die het kan hebben op het interactieve tabblad of niet-interactief tabblad. Beheer s moeten beide tabbladen controleren om te controleren of de verificatie van de gebruiker CAE is ingeschakeld of niet.

Zoeken naar specifieke aanmeldingspogingen

Aanmeldingslogboeken bevatten informatie over geslaagde en mislukte gebeurtenissen. Filters toepassen om de selectie te beperken. Als een gebruiker zich bijvoorbeeld heeft aangemeld bij Teams, gebruikt u het toepassingsfilter en stelt u deze in op Teams. Beheer s moeten mogelijk de aanmeldingen controleren vanaf interactieve en niet-interactieve tabbladen om de specifieke aanmelding te vinden. Beheerders kunnen meerdere filters toepassen om de zoekopdracht verder te verfijnen.

Workbooks voor continue toegangsevaluatie gebruiken

Met het workbook inzichten voor continue toegangsevaluatie kunnen beheerders CAE-gebruiksinzichten voor hun tenants bekijken en bewaken. In de tabel worden verificatiepogingen weergegeven met IP-adressen die niet overeenkomen. Dit workbook is te vinden als sjabloon onder de categorie voorwaardelijke toegang.

Toegang tot de CAE-werkmapsjabloon

Log Analytics-integratie moet worden voltooid voordat workbooks worden weergegeven. Zie het artikel Microsoft Entra-logboeken integreren met Azure Monitor-logboeken voor meer informatie over het streamen van Microsoft Entra-aanmeldingslogboeken naar een Log Analytics-werkruimte.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een beveiligingslezer.

- Blader naar Werkmappen voor identiteitsbewaking>en -status>.

- Zoek onder Openbare sjablonen naar inzichten in continue toegangsevaluatie.

Het workbook Met inzichten voor continue toegangsevaluatie bevat de volgende tabel:

Mogelijke niet-overeenkomende IP-adressen tussen Microsoft Entra-id en resourceprovider

Het mogelijke niet-overeenkomende IP-adres tussen de tabel Microsoft Entra ID en resourceprovider stelt beheerders in staat om sessies te onderzoeken waarbij het IP-adres dat is gedetecteerd door Microsoft Entra-id niet overeenkomt met het IP-adres dat is gedetecteerd door de resourceprovider.

Deze workbooktabel werpt licht op deze scenario's door de respectieve IP-adressen weer te geven en of er tijdens de sessie een CAE-token is uitgegeven.

Inzichten in continue toegangsevaluatie per aanmelding

De inzichten voor continue toegangsevaluatie per aanmeldingspagina in het workbook verbindt meerdere aanvragen uit de aanmeldingslogboeken en geeft één aanvraag weer waarin een CAE-token is uitgegeven.

Dit workbook kan handig zijn, bijvoorbeeld wanneer: een gebruiker Outlook opent op het bureaublad en probeert toegang te krijgen tot resources in Exchange Online. Deze aanmeldingsactie kan worden toegewezen aan meerdere interactieve en niet-interactieve aanmeldingsaanvragen in de logboeken, waardoor problemen moeilijk te diagnosticeren zijn.

IP-adresconfiguratie

Uw id-provider en resourceproviders kunnen verschillende IP-adressen zien. Dit komt mogelijk niet overeen vanwege de volgende voorbeelden:

- Uw netwerk implementeert split tunneling.

- Uw resourceprovider gebruikt een IPv6-adres en Microsoft Entra-id gebruikt een IPv4-adres.

- Vanwege netwerkconfiguraties ziet Microsoft Entra-id één IP-adres van de client en ziet uw resourceprovider een ander IP-adres van de client.

Als dit scenario bestaat in uw omgeving, om oneindige lussen te voorkomen, geeft Microsoft Entra ID een CAE-token van één uur uit en dwingt de wijziging van de clientlocatie tijdens die periode van één uur niet af. Zelfs in dit geval wordt de beveiliging verbeterd in vergelijking met traditionele tokens van één uur, omdat we nog steeds de andere gebeurtenissen evalueren naast wijzigingsgebeurtenissen van clientlocatie.

Beheerders kunnen records weergeven die zijn gefilterd op tijdsbereik en toepassing. Beheerders kunnen het aantal niet-overeenkomende IP-adressen vergelijken met het totaal aantal aanmeldingen tijdens een opgegeven periode.

Beheerders kunnen specifieke IP-adressen toevoegen aan een vertrouwde benoemde locatie om gebruikers te deblokkeren.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een Beheer istrator voor voorwaardelijke toegang.

- Blader naar >voorwaardelijke toegang>tot benoemde locaties voor beveiliging. Hier kunt u vertrouwde IP-locaties maken of bijwerken.

Notitie

Voordat u een IP-adres toevoegt als een vertrouwde benoemde locatie, controleert u of het IP-adres in feite deel uitmaakt van de beoogde organisatie.

Zie het artikel Over het gebruik van de locatievoorwaarde voor meer informatie over benoemde locaties.