O que é proteção de identidade?

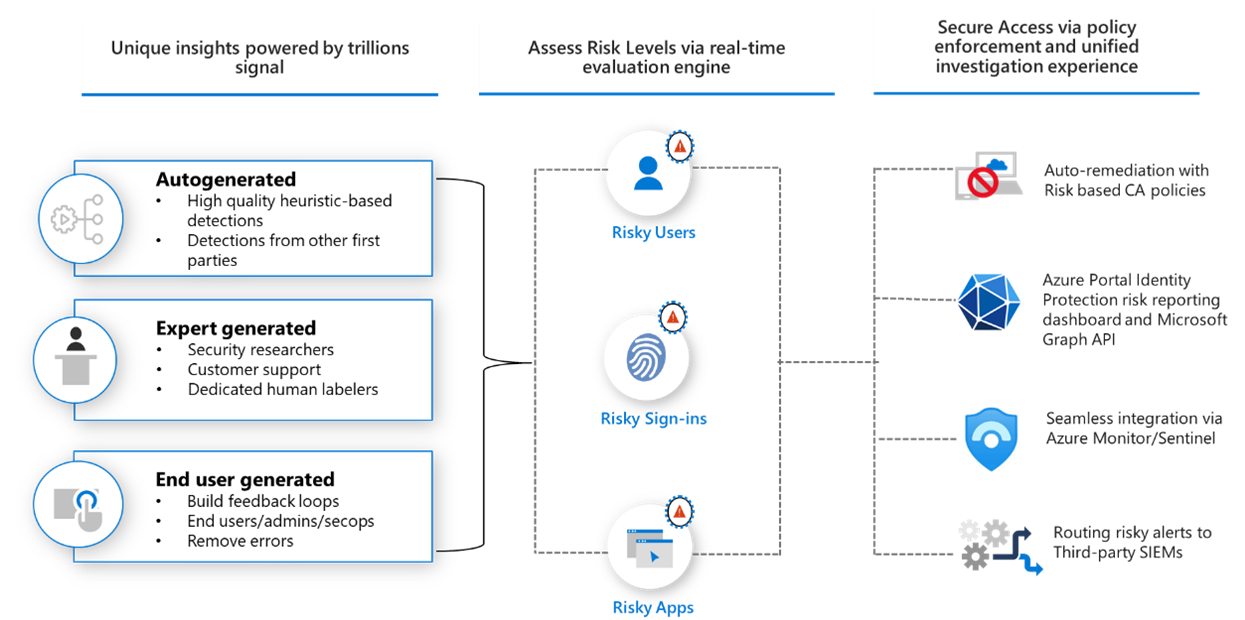

O Microsoft Entra ID Protection ajuda as organizações a detectar, investigar e corrigir riscos baseados em identidade. Esses riscos baseados em identidade podem ser alimentados ainda mais em ferramentas como Acesso Condicional para tomar decisões de acesso ou alimentados de volta para uma ferramenta de gerenciamento de eventos e informações de segurança (SIEM) para uma investigação e correlação mais aprofundada.

Detectar riscos

A Microsoft adiciona e atualiza continuamente as detecções em nosso catálogo para proteger as organizações. Essas detecções vêm de nossos aprendizados com base na análise de trilhões de sinais todos os dias, provenientes do Active Directory e contas Microsoft e em jogos com o Xbox. Essa ampla gama de sinais ajuda o Identity Protection a detectar comportamentos arriscados como:

- Uso de endereço IP anônimo

- Ataques de pulverização de senha

- Credenciais vazadas

- e muito mais...

Durante cada entrada, o Identity Protection executa todas as detecções de entrada em tempo real gerando um nível de risco de sessão de entrada, indicando a probabilidade de a entrada estar comprometida. Com base nesse nível de risco, as políticas são aplicadas para proteger o usuário e a organização.

Para obter uma lista completa de riscos e como eles são detectados, confira o artigo O que é risco.

Investigar

Todos os riscos detectados em uma identidade são acompanhados com relatórios. O Identity Protection fornece três relatórios importantes para os administradores investigarem os riscos e tomarem medidas:

- Detecções de risco: cada risco detectado é relatado como uma detecção de risco.

- Entradas arriscadas: uma entrada arriscada é relatada quando há uma ou mais detecções de risco relatadas para essa entrada.

- Usuários suspeitos: um usuário suspeito é relatado quando um ou ambos os itens a seguir são verdadeiros:

- O usuário tem uma ou mais Entradas suspeitas.

- Uma ou mais detecções de risco são relatadas.

Para obter mais informações sobre como usar os relatórios, confira o artigo Como investigar riscos.

Corrigir os riscos

Por que a automação é crítica na segurança?

Na postagem no blog Cyber Signals: defesa contra ameaças cibernéticas com as pesquisas, os insights e as tendências mais recentes de 3 de fevereiro de 2022, a Microsoft compartilhou um resumo da inteligência contra ameaças, incluindo as seguintes estatísticas:

Analisamos... 24 trilhões de sinais de segurança combinados com inteligência que rastreamos ao monitorar mais de 40 grupos de estados-nação e mais de 140 grupos de ameaças...

... De janeiro de 2021 a dezembro de 2021, bloqueamos mais de 25,6 bilhões de ataques de autenticação de força bruta no Microsoft Entra...

A magnitude da escala de sinais e ataques exige certo nível de automação somente para conseguir acompanhar.

Correção automática

As políticas de Acesso Condicional baseadas em risco podem ser habilitadas para exigir controles de acesso, como fornecer um método de autenticação forte, executar autenticação multifator ou executar uma redefinição de senha segura com base no nível de risco detectado. Se o usuário concluir com êxito o controle de acesso, o risco será automaticamente corrigido.

Correção manual

Quando a correção do usuário não está habilitada, um administrador deve revisá-lo manualmente nos relatórios no portal, por meio da API ou no Microsoft 365 Defender. Os administradores podem executar ações manuais para ignorar, confirmar a segurança ou confirmar o comprometimento dos riscos.

Fazendo uso dos dados

Os dados do Identity Protection podem ser exportados para outras ferramentas para arquivamento, investigação adicional e correlação. As APIs baseadas no Microsoft Graph permitem que as organizações coletem esses dados para processamento adicional em uma ferramenta como o SIEM. Informações sobre como acessar a API do Identity Protection podem ser encontradas no artigo, Introdução ao Microsoft Entra ID Protection e ao Microsoft Graph

Informações sobre como integrar o Identity Protection ao Microsoft Sentinel podem ser encontradas no artigo Como conectar dados do Microsoft Entra ID.

As organizações podem armazenar dados por períodos maiores ao alterar as configurações de diagnóstico no Microsoft Entra ID. Elas podem optar por enviar os dados para um workspace do Log Analytics, arquivá-los em uma conta de armazenamento, transmiti-los para Hubs de Eventos ou enviá-los para outra solução. Informações detalhadas sobre como fazer isso podem ser encontradas no artigo Como exportar dados de risco.

Funções necessárias

A Proteção de Identidade exige que os usuários sejam atribuídos a uma ou mais das funções a seguir para acessar.

| Função | Pode ser feito | Não pode ser feito |

|---|---|---|

| Administrador de segurança | Acesso total à proteção de identidade | Redefinir senha para um usuário |

| Operador de Segurança | Exibir todos os relatórios do Identity Protection e a Visão Geral Ignorar o risco do usuário, confirmar a entrada segura, confirmar o comprometimento |

Configurar ou alterar políticas Redefinir senha para um usuário Configurar alertas |

| Leitor de segurança | Exibir todos os relatórios do Identity Protection e a Visão Geral | Configurar ou alterar políticas Redefinir senha para um usuário Configurar alertas Fornecer comentários sobre as detecções |

| Leitor global | Acesso somente leitura para o Identity Protection | |

| Administrador de usuários | Redefinir senhas de usuário |

Atualmente, a função de Operador de segurança não pode acessar o relatório de entradas suspeitas.

Os administradores do Acesso Condicional podem criar políticas que consideram o risco de entrada ou do usuário como uma condição. Encontre mais informações no artigo Acesso Condicional: Condições.

Requisitos de licença

O uso desse recurso requer licenças P2 do Microsoft Entra ID. Para encontrar a licença certa para seus requisitos, confira Comparar recursos do Microsoft Entra ID com disponibilidade geral.

| Capacidade | Detalhes | Microsoft Entra ID Gratuito / Microsoft 365 Apps | Microsoft Entra ID P1 | Microsoft Entra ID P2 |

|---|---|---|---|---|

| Políticas de risco | Políticas de entrada e risco do usuário (por meio do Identity Protection ou Acesso Condicional) | Não | No | Sim |

| Relatórios de segurança | Visão geral | Não | No | Sim |

| Relatórios de segurança | Usuários de risco | Informações limitadas. Somente os usuários com risco médio e alto são mostrados. Sem gaveta de detalhes ou histórico de riscos. | Informações limitadas. Somente os usuários com risco médio e alto são mostrados. Sem gaveta de detalhes ou histórico de riscos. | Acesso completo |

| Relatórios de segurança | Entradas de risco | Informações limitadas. Nenhum detalhe ou nível de risco é mostrado. | Informações limitadas. Nenhum detalhe ou nível de risco é mostrado. | Acesso completo |

| Relatórios de segurança | Detecções de risco | Não | Informações limitadas. Sem gaveta de detalhes. | Acesso completo |

| Notificações | Alertas de usuários em risco detectados | Não | No | Sim |

| Notificações | Resumo semanal | Não | No | Sim |

| Política de registro de MFA | Não | No | Sim |

Mais informações sobre esses relatórios avançados podem ser encontradas no artigo Instruções: investigar o risco.

Para usar o risco de identidade da carga de trabalho, incluindo as Identidades de carga de trabalho arriscadas e a guia Detecções de identidade de carga de trabalho nos painéis Detecções de risco no centro de administração, você deve ter o licenciamento Premium das Identidades de Carga de Trabalho. Para obter mais informações, consulte o artigo Proteger identidades de carga de trabalho.