Conectar-se do aplicativo a recursos sem manipular credenciais

Os recursos do Azure com suporte a identidades gerenciadas sempre fornecem uma opção para especificar uma identidade gerenciada para se conectar aos recursos do Azure compatíveis com a autenticação do Microsoft Entra. O suporte a identidades gerenciadas torna desnecessário que os desenvolvedores gerenciem credenciais no código. As identidades gerenciadas são a opção de autenticação recomendada quando trabalhamos com recursos do Azure que dão suporte a elas. Leia uma visão geral das identidades gerenciadas.

Esta página demonstra como configurar um Serviço de Aplicativo para que ele possa se conectar ao Azure Key Vault, ao Armazenamento do Azure e ao Microsoft SQL Server. Esses mesmos princípios podem ser usados para qualquer recurso do Azure que dê suporte a identidades gerenciadas e que se conecte a recursos compatíveis com a autenticação do Microsoft Entra.

Os exemplos de código usam a biblioteca de clientes de Identidade do Azure, que é o método recomendado, pois ele gerencia automaticamente muitas das etapas para você, inclusive a aquisição do token de acesso usado na conexão.

A quais recursos as identidades gerenciadas podem se conectar?

Uma identidade gerenciada pode se conectar a qualquer recurso compatível com a autenticação do Microsoft Entra. Em geral, não há suporte especial necessário para que o recurso permita que identidades gerenciadas se conectem a ele.

Alguns recursos não são compatíveis com a autenticação do Microsoft Entra ou a biblioteca de clientes deles não é compatível com a autenticação por meio de token. Continue lendo para ver nossas diretrizes sobre como usar uma identidade gerenciada para acessar com segurança as credenciais sem precisar armazená-las no código ou nas configurações do aplicativo.

Como criar uma identidade gerenciada

Há dois tipos de identidades gerenciadas: atribuídas pelo sistema e atribuídas pelo usuário. As identidades atribuídas pelo sistema estão diretamente vinculadas a um recurso do Azure. Quando o recurso do Azure é excluído, a identidade também é. Uma identidade gerenciada atribuída pelo usuário pode ser associada a vários recursos do Azure e o ciclo de vida dela é independente desses recursos.

Este artigo explicará como criar e configurar uma identidade gerenciada atribuída pelo usuário, que é recomendada para a maioria dos cenários. Se o recurso de origem que você está usando não oferecer suporte a identidades gerenciadas atribuídas pelo usuário, você deverá consultar a documentação desse provedor de recursos a fim de saber como configurá-lo para ter uma identidade gerenciada atribuída pelo sistema.

Criar uma identidade gerenciada atribuída pelo usuário

Observação

Você precisará dispor de uma função semelhante a "Colaborador de Identidade Gerenciada" para criar uma identidade gerenciada atribuída pelo usuário.

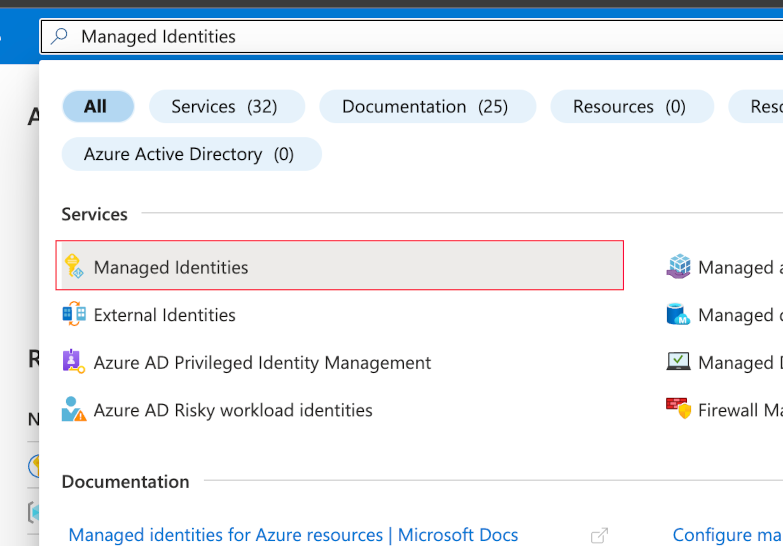

- Pesquise por "Identidades Gerenciadas" na barra de pesquisa, na parte superior do portal, e selecione o resultado correspondente.

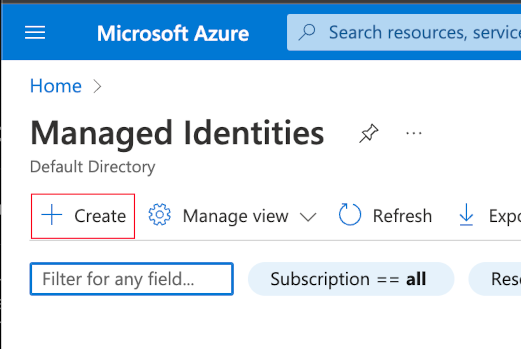

- Selecione o botão "Criar".

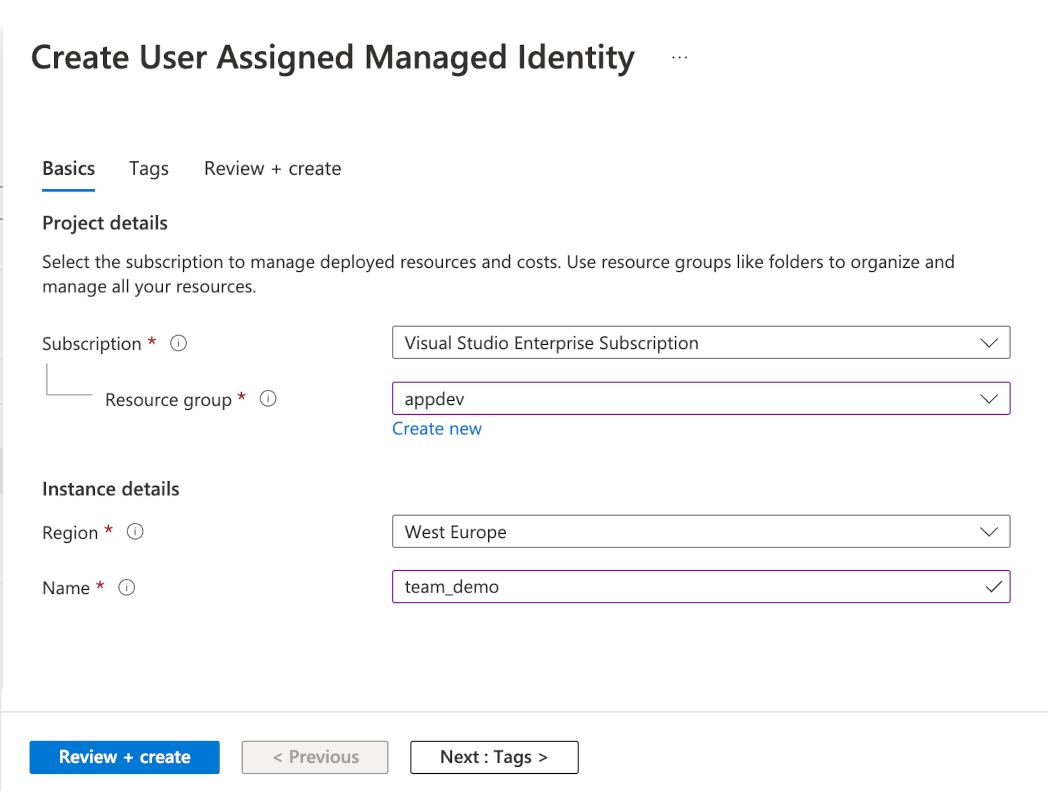

- Selecione a Assinatura e o Grupo de Recursos e insira um nome para a identidade gerenciada.

Selecione "Examinar + criar" para executar o teste de validação, depois escolha o botão "Criar".

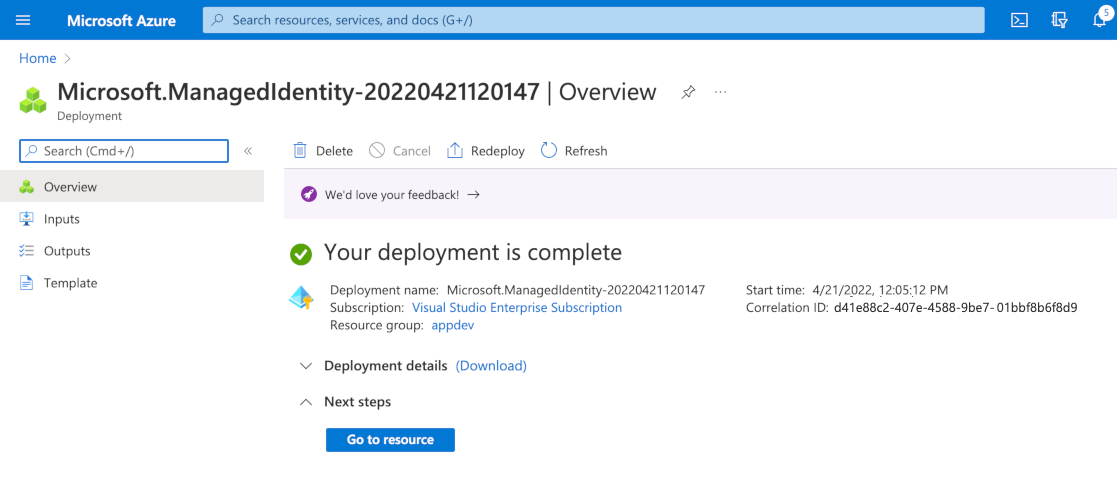

Quando a identidade for criada, uma tela de confirmação será exibida.

Agora você tem uma identidade que pode ser associada a um recurso de origem do Azure. Leia mais sobre como administrar identidades gerenciadas atribuídas pelo usuário.

Configurando seu recurso de origem para usar uma identidade gerenciada atribuída pelo usuário

Siga estas etapas para configurar o recurso do Azure a fim de ter uma identidade gerenciada por meio do portal. Confira a documentação do tipo de recurso específico para saber como configurar a identidade do recurso usando a Interface de Linha de Comando, o PowerShell ou o modelo do ARM.

Observação

Você precisará de permissões de "Gravação" para configurar um recurso do Azure a fim de ter uma identidade atribuída pelo sistema. Você precisará dispor de uma função semelhante a "Operador de Identidade Gerenciada" para associar uma identidade atribuída pelo usuário a um recurso do Azure.

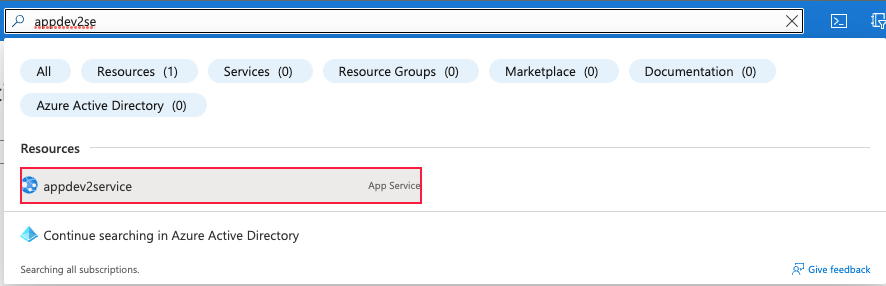

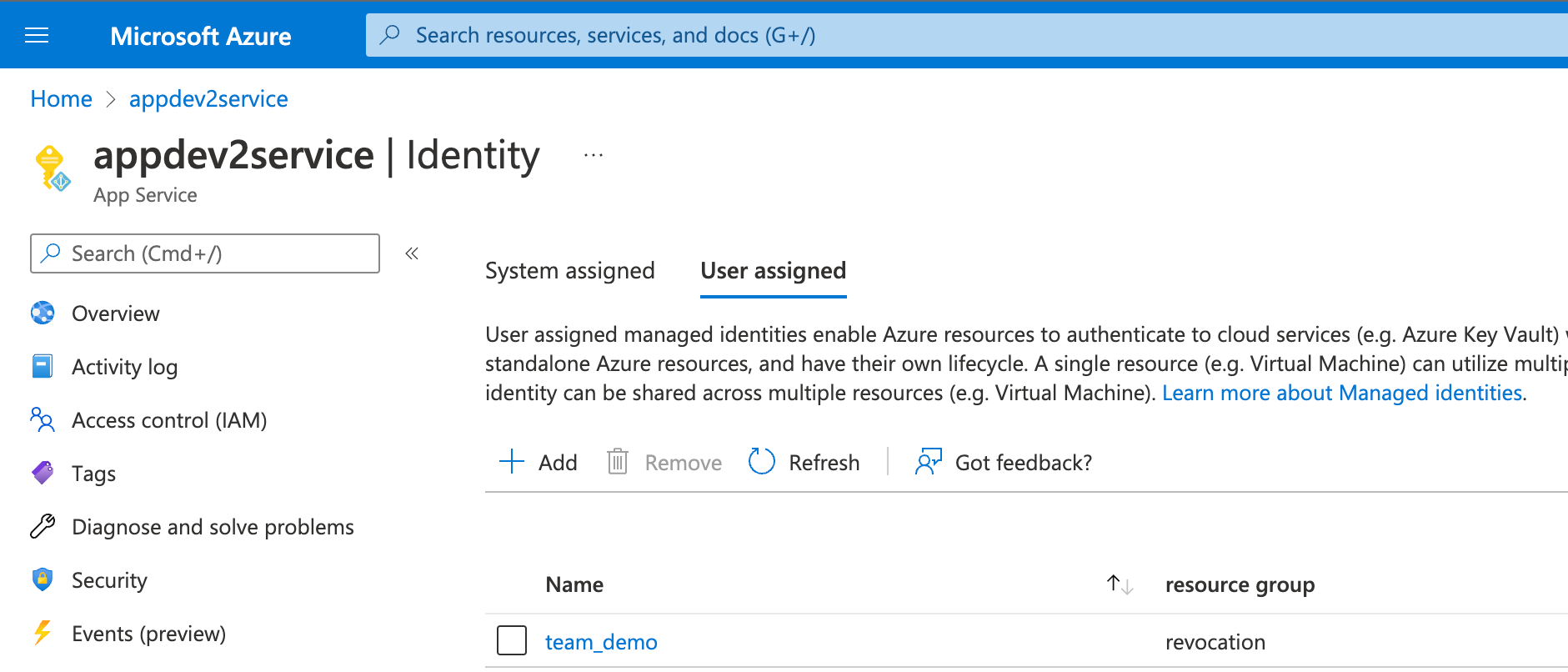

- Localize o recurso usando a barra de pesquisa, na parte superior do portal

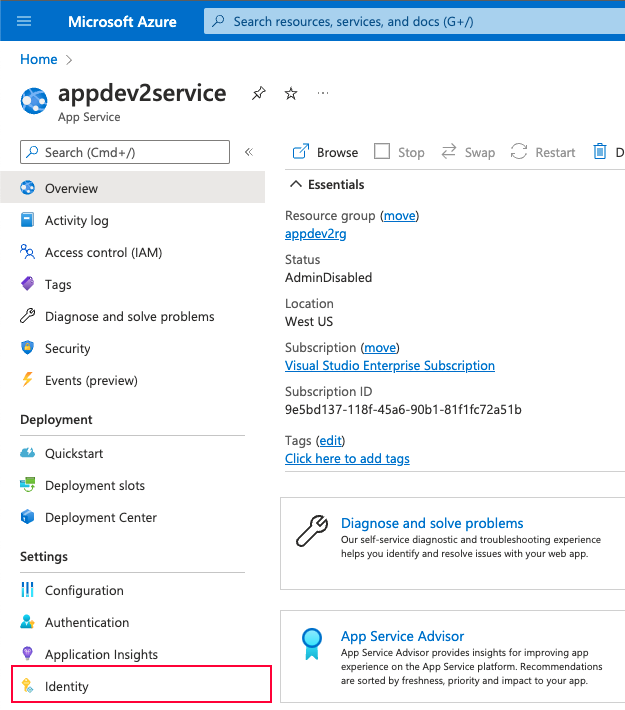

- Selecione o link Identidade na navegação

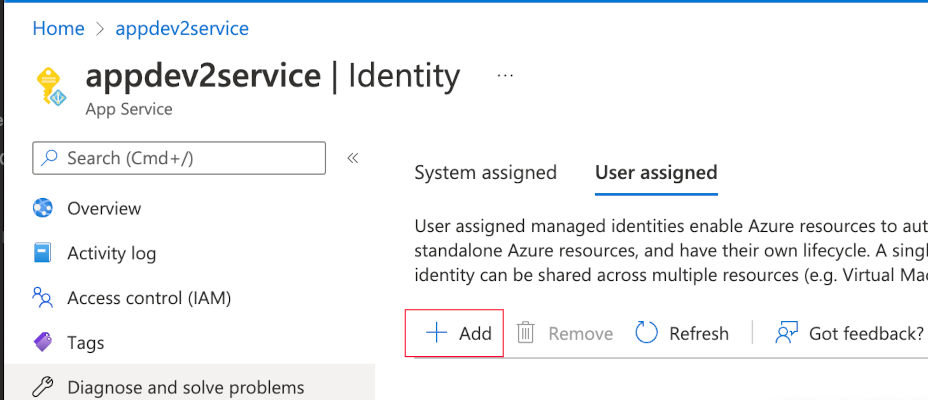

Selecione a guia "Atribuído pelo usuário"

Selecione o botão "Adicionar"

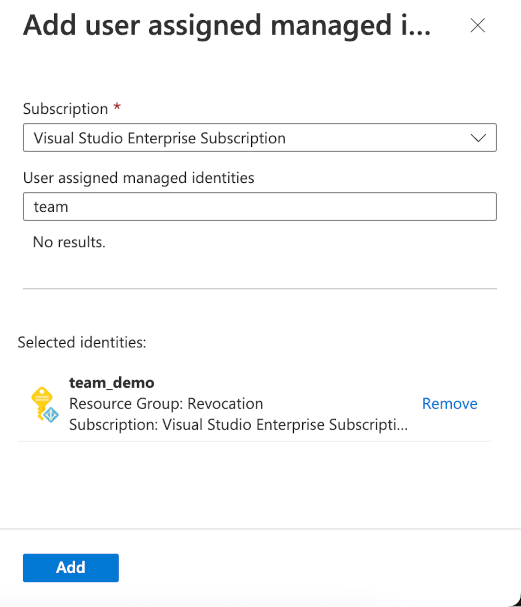

- Selecione a identidade atribuída pelo usuário que você criou anteriormente e escolha "Adicionar"

- A identidade será associada ao recurso e a lista será atualizada.

Seu recurso de origem agora tem uma identidade atribuída pelo usuário que ele pode usar para se conectar aos recursos de destino.

Como adicionar permissões à identidade

Observação

Você precisará dispor de uma função semelhante a "Administrador de Acesso do Usuário" ou "Proprietário" do recurso de destino a fim de adicionar atribuições de função. Verifique se você está concedendo o privilégio mínimo necessário para que o aplicativo seja executado.

Agora que seu Serviço de Aplicativo tem uma identidade gerenciada, você precisará fornecer as permissões corretas à identidade. Como está empregando essa identidade para interagir com o Armazenamento do Azure, você usará o sistema RBAC (Controle de Acesso Baseado em Função) do Azure.

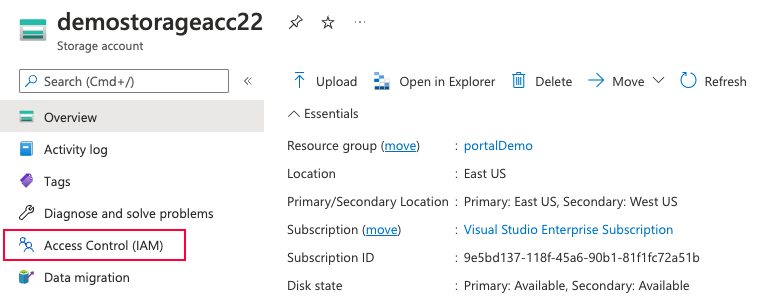

- Localize o recurso ao qual deseja se conectar usando a barra de pesquisa na parte superior do portal

- Selecione o link "Controle de Acesso (IAM)" na navegação à esquerda.

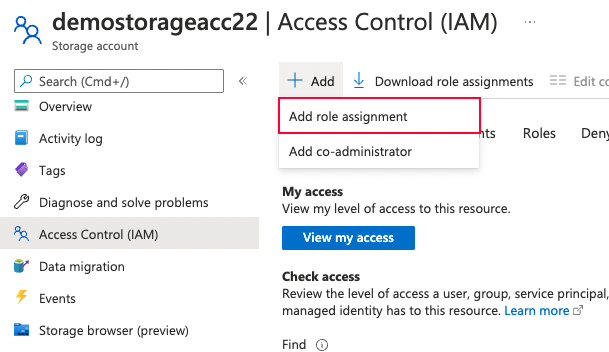

- Selecione o botão "Adicionar" próximo à parte superior da tela e escolha "Adicionar atribuição de função".

- Uma lista de Funções será exibida. Você pode ver as permissões específicas que uma função tem selecionando o link "Exibir". Selecione a função que deseja conceder à identidade e escolha o botão "Avançar".

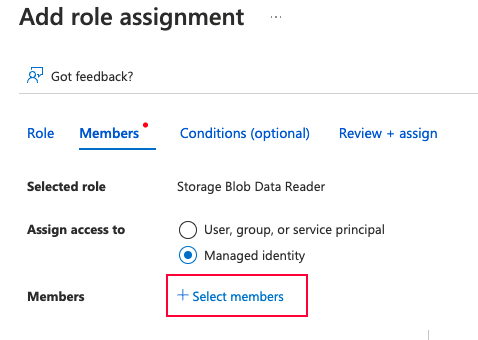

- Será solicitado que você selecione a quem a função deve ser concedida. Selecione a opção "Identidade gerenciada", depois escolha o link "Adicionar membros".

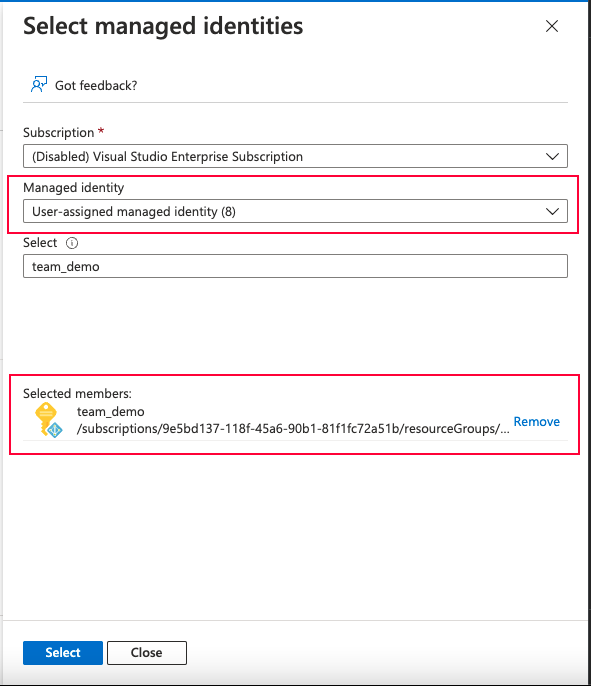

- Um painel de contexto será exibido à direita, onde você pode pesquisar pelo tipo de identidade gerenciada. Selecione "Identidade gerenciada atribuída pelo usuário" na opção "Identidade gerenciada".

- Selecione a identidade que você criou anteriormente, depois escolha o botão "Selecionar". O painel de contexto será fechado e a identidade será adicionada à lista.

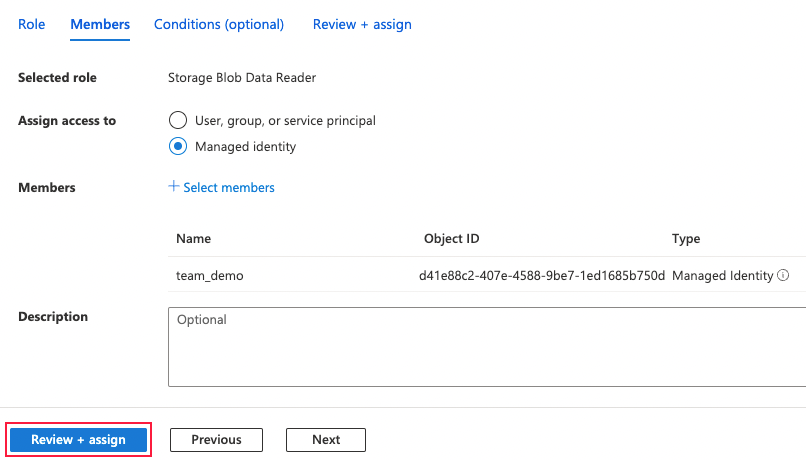

- Selecione o botão "Examinar + atribuir" para exibir o resumo da atribuição de função para confirmar mais uma vez.

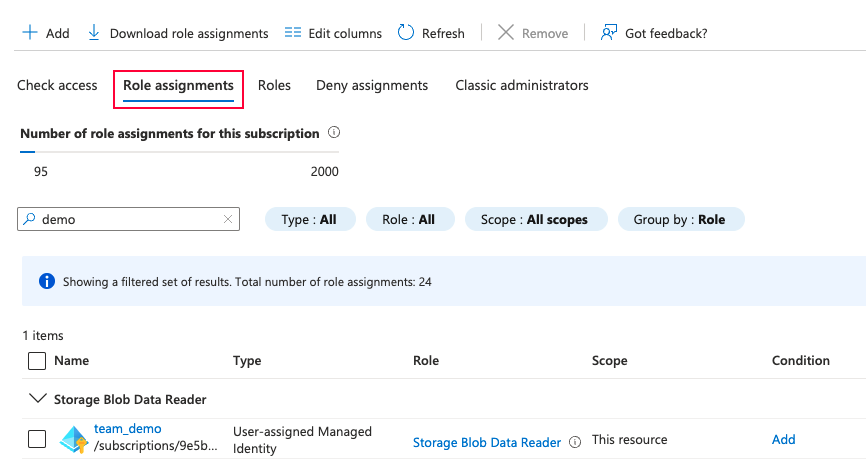

- Selecione a opção "Atribuições de função" e uma lista com as atribuições de função do recurso será exibida.

Sua identidade gerenciada agora tem as permissões corretas para acessar o recurso de destino do Azure. Leia mais sobre o controle de acesso baseado em função do Azure.

Como usar a identidade gerenciada no seu código

Seu Serviço de Aplicativo agora tem uma identidade gerenciada com permissões. Você pode usar a identidade gerenciada em seu código para interagir com recursos de destino, em vez de armazenar as credenciais no código.

O método recomendado é usar a biblioteca de Identidade do Azure para sua linguagem de programação preferida. As linguagens com suporte incluem .NET, Java, JavaScript, Python, Go e C++. A biblioteca adquire tokens de acesso para você, simplificando a conexão com recursos de destino.

Como usar a biblioteca de Identidade do Azure em seu ambiente de desenvolvimento

Exceto pela biblioteca de C++, as bibliotecas de Identidade do Azure dão suporte a um tipo DefaultAzureCredential. DefaultAzureCredential tenta autenticar automaticamente por meio de vários mecanismos, incluindo variáveis de ambiente ou uma entrada interativa. O tipo de credencial pode ser usado no seu ambiente de desenvolvimento, com credenciais próprias. Ele também pode ser usado no ambiente de produção do Azure por meio de uma identidade gerenciada. Nenhuma alteração de código é necessária ao implantar seu aplicativo.

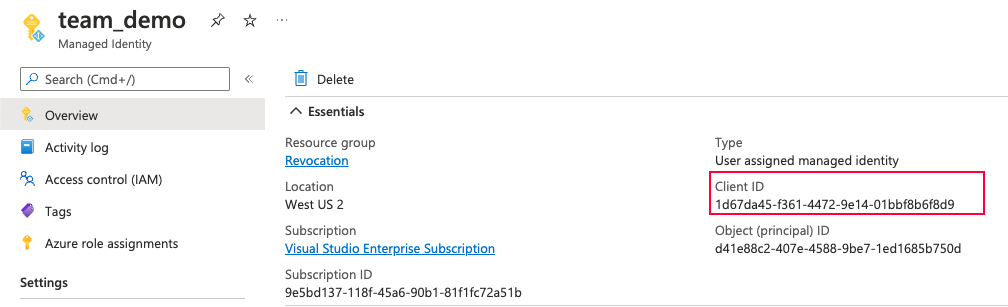

Se você estiver usando identidades gerenciadas atribuídas pelo usuário, também deverá especificar explicitamente a identidade gerenciada atribuída pelo usuário com a qual deseja autenticar passando a ID do cliente da identidade como parâmetro. Você pode recuperar a ID do cliente navegando até a identidade no portal.

Leia mais sobre as bibliotecas de Identidade do Azure abaixo:

- Biblioteca de identidades do Azure para .NET

- Biblioteca de Identidade do Azure para Java

- Biblioteca de identidades do Azure para JavaScript

- Biblioteca de Identidade do Azure para Python

- Módulo de Identidade do Azure para Go

- Biblioteca de Identidade do Azure para C++

Como acessar um Blob no Armazenamento do Azure

using Azure.Identity;

using Azure.Storage.Blobs;

// code omitted for brevity

// Specify the Client ID if using user-assigned managed identities

var clientID = Environment.GetEnvironmentVariable("Managed_Identity_Client_ID");

var credentialOptions = new DefaultAzureCredentialOptions

{

ManagedIdentityClientId = clientID

};

var credential = new DefaultAzureCredential(credentialOptions);

var blobServiceClient1 = new BlobServiceClient(new Uri("<URI of Storage account>"), credential);

BlobContainerClient containerClient1 = blobServiceClient1.GetBlobContainerClient("<name of blob>");

BlobClient blobClient1 = containerClient1.GetBlobClient("<name of file>");

if (blobClient1.Exists())

{

var downloadedBlob = blobClient1.Download();

string blobContents = downloadedBlob.Value.Content.ToString();

}

Como acessar um segredo armazenado no Azure Key Vault

using Azure.Identity;

using Azure.Security.KeyVault.Secrets;

using Azure.Core;

// code omitted for brevity

// Specify the Client ID if using user-assigned managed identities

var clientID = Environment.GetEnvironmentVariable("Managed_Identity_Client_ID");

var credentialOptions = new DefaultAzureCredentialOptions

{

ManagedIdentityClientId = clientID

};

var credential = new DefaultAzureCredential(credentialOptions);

var client = new SecretClient(

new Uri("https://<your-unique-key-vault-name>.vault.azure.net/"),

credential);

KeyVaultSecret secret = client.GetSecret("<my secret>");

string secretValue = secret.Value;

Como acessar o Banco de Dados SQL do Azure

using Azure.Identity;

using Microsoft.Data.SqlClient;

// code omitted for brevity

// Specify the Client ID if using user-assigned managed identities

var clientID = Environment.GetEnvironmentVariable("Managed_Identity_Client_ID");

var credentialOptions = new DefaultAzureCredentialOptions

{

ManagedIdentityClientId = clientID

};

AccessToken accessToken = await new DefaultAzureCredential(credentialOptions).GetTokenAsync(

new TokenRequestContext(new string[] { "https://database.windows.net//.default" }));

using var connection = new SqlConnection("Server=<DB Server>; Database=<DB Name>;")

{

AccessToken = accessToken.Token

};

var cmd = new SqlCommand("select top 1 ColumnName from TableName", connection);

await connection.OpenAsync();

SqlDataReader dr = cmd.ExecuteReader();

while(dr.Read())

{

Console.WriteLine(dr.GetValue(0).ToString());

}

dr.Close();

Como se conectar a recursos que não são compatíveis com a autenticação do Microsoft Entra ID ou baseada em token nas bibliotecas

Alguns recursos do Azure não são compatíveis com a autenticação do Azure Microsoft Entra ou a biblioteca de clientes deles não é compatível com autenticação por meio de token. Normalmente, esses recursos são tecnologias de código aberto que esperam um nome de usuário e uma senha ou uma chave de acesso em uma cadeia de conexão.

Para evitar armazenar credenciais no código ou na configuração do aplicativo, você pode armazenar as credenciais como um segredo no Azure Key Vault. Usando o exemplo exibido acima, você pode recuperar o segredo do Azure Key Vault usando uma identidade gerenciada e passar as credenciais para a cadeia de conexão. Essa abordagem significa que nenhuma credenciais precisa ser tratada diretamente no código ou no ambiente.

Diretrizes para o caso de estar gerenciando tokens diretamente

Em alguns cenários, talvez seja interessante adquirir tokens para identidades gerenciadas manualmente em vez de usar um método interno para se conectar ao recurso de destino. Esses cenários não incluem nenhuma biblioteca de clientes para a linguagem de programação que você está usando ou o recurso de destino ao qual você está se conectando, ou se estiver se conectando a recursos que não estão em execução no Azure. Ao adquirir tokens manualmente, fornecemos as seguintes diretrizes:

Armazenar em cache os tokens adquiridos

Para desempenho e confiabilidade, recomendamos que seu aplicativo armazene tokens em cache na memória local ou criptografados, se quiser salvá-los em disco. Como os tokens de identidade gerenciada são válidos por 24 horas, não há nenhum benefício em solicitar novos tokens regularmente, pois um armazenado em cache será retornado do ponto de extremidade emissor do token. Se você exceder os limites de solicitação, será limitado por taxa e receberá um erro HTTP 429.

Ao adquirir um token, você pode definir seu cache de token para expirar 5 minutos antes de expires_on (ou propriedade equivalente) que será retornada quando o token for gerado.

Inspeção de token

Seu aplicativo não deve depender do conteúdo de um token. O conteúdo do token destina-se apenas ao público-alvo (recurso de destino) que está sendo acessado, não ao cliente que está solicitando o token. O conteúdo do token pode ser alterado ou criptografado no futuro.

Não expor nem mover tokens

Os tokens devem ser tratados como credenciais. Não os exponha a usuários ou outros serviços; por exemplo, soluções de registro em log/monitoramento. Eles não devem ser movidos do recurso de origem que os está usando, além de autenticar-se no recurso de destino.

Próximas etapas

- Como usar identidades gerenciadas para o Serviço de Aplicativo e o Azure Functions

- Como usar identidades gerenciadas com Instâncias de Contêiner do Azure

- Como implementar identidades gerenciadas para recursos do Microsoft Azure

- Saiba como usar a federação de identidade de carga de trabalho para identidades gerenciadas, para acessar recursos protegidos do Microsoft Entra sem gerenciar segredos