Habilitar o Microsoft Defender para servidores SQL em computadores

O Defender para SQL protege seus SQL Servers de IaaS identificando e mitigando possíveis vulnerabilidades de banco de dados e detectando atividades anômalas que podem indicar ameaças aos bancos de dados.

O Microsoft Defender para Nuvem é preenchido com alertas quando detecta atividades suspeitas no banco de dados, tentativas potencialmente prejudiciais de acessar ou explorar computadores SQL, ataques de injeção de SQL, acesso anômalo ao banco de dados e padrões de consulta. Os alertas criados por esses tipos de eventos aparecem na página de referência de alertas.

O Defender para Nuvem usa a avaliação de vulnerabilidade para descobrir, rastrear e ajudar você na correção de possíveis vulnerabilidades de banco de dados. As verificações de avaliação oferecem uma visão geral do estado de segurança de suas máquinas SQL e fornecem detalhes de quaisquer descobertas de segurança.

Saiba mais sobre a avaliação de vulnerabilidades para servidores SQL do Azure em computadores.

Os servidores do Defender para SQL em computadores protegem os servidores SQL hospedados no Azure, em várias nuvens e até mesmo em computadores locais.

Saiba mais sobre SQL Server em Máquinas Virtuais.

Para servidores SQL locais, você pode saber mais sobre o SQL Server habilitado para Azure Arc e como instalar o agente do Log Analytics em computadores Windows sem o Azure Arc.

Para servidores SQL multinuvem:

Conectar seu projeto do GCP ao Microsoft Defender para Nuvem

Observação

Você deve ativar a proteção de banco de dados para seus servidores SQL multinuvem por meio do conector AWS ou do conector GCP.

Disponibilidade

| Aspecto | Detalhes |

|---|---|

| Estado da versão: | Disponibilidade Geral (GA) |

| Preço: | O Microsoft Defender para servidores SQL em computadores é cobrado conforme mostrado na página de preço |

| Versões do SQL protegidas: | Versão do SQL Server: 2012, 2014, 2016, 2017, 2019, 2022 - SQL nas máquinas virtuais do Azure - SQL Server nos servidores habilitados para Azure Arc |

| Nuvens: |

Configurar o Microsoft Defender para servidores SQL em computadores

O plano do Servidor do Defender para SQL em computadores requer o MMA (Microsoft Monitoring Agent) ou o AMA (agente do Azure Monitor) para evitar ataques e detectar configurações incorretas. O processo de provisionamento automático do plano é habilitado automaticamente com o plano e é responsável pela configuração de todos os componentes do agente necessários para que o plano funcione. Isso inclui a instalação e a configuração do MMA/AMA, a configuração do espaço de trabalho e a instalação da extensão/solução de VM do plano.

O MMA (Microsoft Monitoring Agent) está programado para ser desativado em agosto de 2024. O Defender para Nuvem atualizou sua estratégia e lançou um processo de provisionamento automático do AMA (agente do Azure Monitor) direcionado ao SQL Server para substituir o processo do MMA (Microsoft Monitoring Agent), que está definido como preterido. Saiba mais sobre o processo de provisionamento automático do AMA para SQL Server em computadores e como migrar para ele.

Observação

Os clientes que estão atualmente usando os processos do agente do Log Analytics/agente do Azure Monitor serão solicitados a migrar para o AMA para SQL Server no processo de provisionamento automático de computadores.

Para habilitar o plano em uma assinatura:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

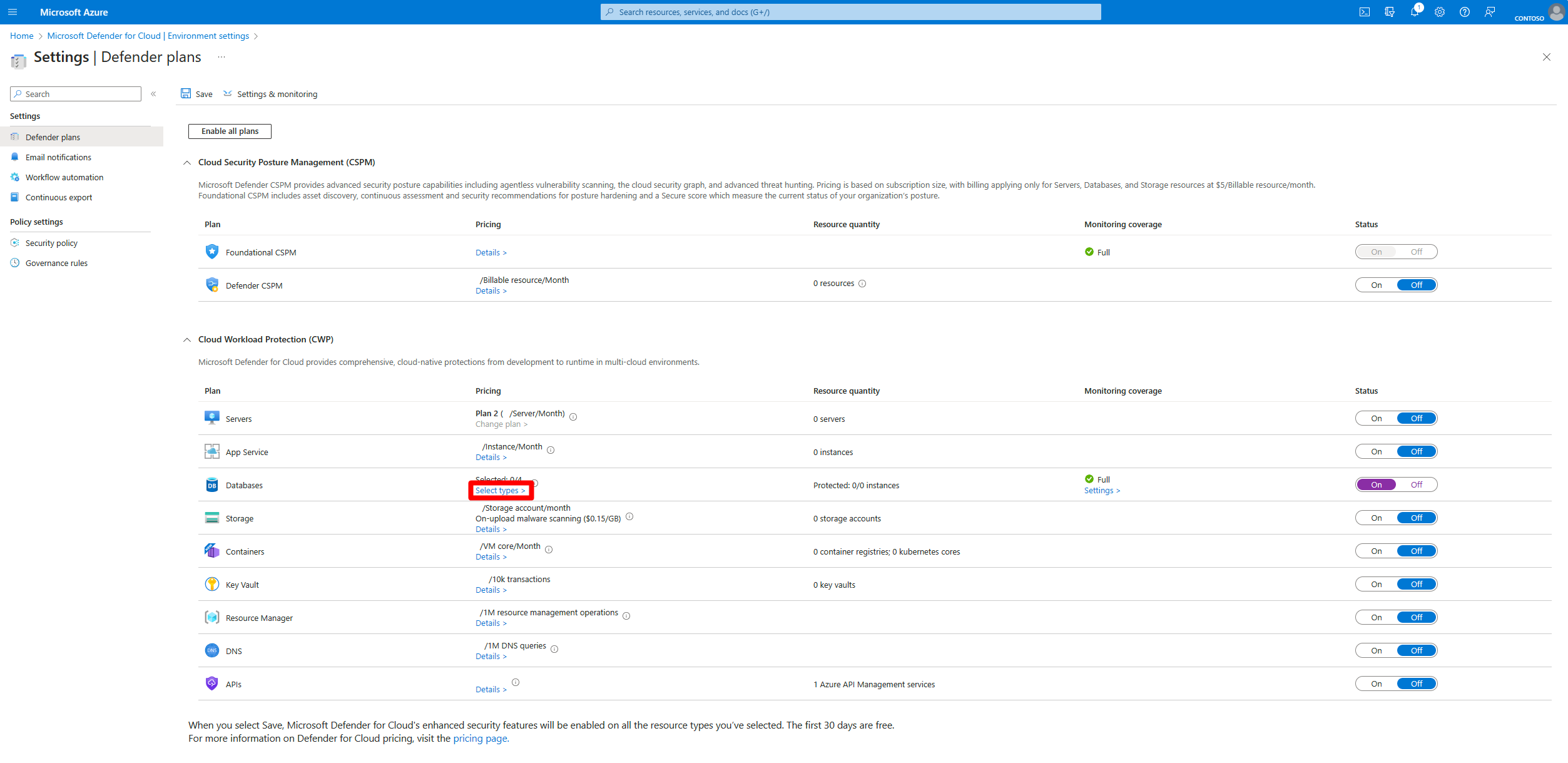

Na página Planos do Defender, localize o plano Bancos de Dados e selecione Selecionar tipos.

Na janela Seleção de tipos de recurso, alterne os servidores SQL nos computadores que planejam para Ativado.

Selecione Continuar.

Selecione Salvar.

(Opcional) Definir configurações avançadas de provisionamento automático:

Navegue até a página Configurações de ambiente.

Selecione Configurações e monitoramento.

- Para clientes que usam o novo processo de provisionamento automático, selecione Editar configuração para o componente Agente de Monitoramento do Azure para SQL Server em computadores.

- Para clientes que usam o processo de provisionamento automático anterior, selecione Editar configuração para o componente Agente do Log Analytics/Agente do Azure Monitor.

Para habilitar o plano em uma VM do SQL/SQL Server habilitado para o Arc:

Entre no portal do Azure.

Navegue até Seu Servidor SQL habilitado para Arc/VM do SQL.

No menu da VM do SQL/SQL Server habilitado para o Arc, em Segurança, selecione Microsoft Defender para Nuvem.

Na seção Microsoft Defender para servidores SQL nos computadores, selecione Habilitar.

Explorar e investigar alertas de segurança

Há várias maneiras de exibir Microsoft Defender para alertas SQL no Microsoft Defender para Nuvem:

A página Alertas.

A página de segurança do computador.

Por meio do link direto fornecido no email do alerta.

Para exibir os alertas:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

Selecione Alertas de Segurança.

Selecione um alerta.

Os alertas são projetados para serem independentes, com etapas de correção detalhadas e informações de investigação em cada um. Você pode investigar mais usando outros recursos do Microsoft Defender para Nuvem e do Microsoft Sentinel para uma exibição mais ampla:

Habilite o recurso de auditoria do SQL Server para investigações adicionais. Se você for um usuário do Microsoft Sentinel, poderá carregar os logs de auditoria do SQL dos eventos de log de Segurança do Windows no Sentinel e aproveitar uma experiência de investigação rica. Saiba mais sobre a Auditoria do SQL Server.

Para melhorar a postura de segurança, use as recomendações do Defender para Nuvem para o computador host, indicadas em cada alerta para reduzir os riscos de futuros ataques.

Próximas etapas

Para obter as informações relacionadas, confira estes recursos:

- Como o Microsoft Defender para SQL do Azure pode proteger os SQL Servers em qualquer lugar.

- Alertas de segurança para o Banco de Dados SQL e o Azure Synapse Analytics

- Configurar notificações por email para alertas de segurança

- Saiba mais sobre o Microsoft Sentinel

- Confira as perguntas comuns sobre o Defender para Banco de Dados.