Conectar seus computadores que não são do Azure ao Microsoft Defender para Nuvem com o Microsoft Defender para Ponto de Extremidade

O Defender para Nuvem permite que você integre diretamente seus servidores que não são do Azure implantando o agente do Defender para Ponto de Extremidade. Isso fornece proteção para ativos de nuvem e fora da nuvem em uma única oferta unificada.

Observação

Para conectar seus computadores que não são do Azure por meio do Azure Arc, confira Conectar seus computadores que não do Azure ao Microsoft Defender para Nuvem com o Azure Arc.

Essa configuração de nível de locatário permite que você integre automaticamente e de forma nativa qualquer servidor que não seja do Azure executando o Defender para Ponto de Extremidade no Defender para Nuvem, sem nenhuma implantação de agente extra. Esse caminho de integração é ideal para clientes com patrimônio de servidor misto e híbrido que desejam consolidar a proteção do servidor no Defender para servidores.

Disponibilidade

| Aspecto | Detalhes |

|---|---|

| Estado da versão | GA |

| Sistemas operacionais compatíveis | Todos os sistemas operacionais de servidoresWindows e Linux compatíveis com o Defender para Ponto de Extremidade |

| Funções e permissões necessárias | Para gerenciar essa configuração, você precisa ser o Proprietário da Assinatura (na assinatura escolhida) e o Administrador Global do Microsoft Entra ou o Administrador da Segurança do Microsoft Entra |

| Ambientes | Servidores locais VMs multinuvem – suporte limitado (confira a seção limitações) |

| Planos com suporte | Defender para servidores P1 Defender para servidores P2 – recursos limitados (confira a seção limitações) |

Como ele funciona

A integração direta é uma integração perfeita entre o Defender para Ponto de Extremidade e o Defender para Nuvem que não requer implantação de software extra em seus servidores. Depois de habilitado, ele também mostra seus dispositivos do servidor que não é do Azure integrados ao Defender para Ponto de Extremidade no Defender para Nuvem, em uma assinatura do Azure designada configurada (além de sua representação regular no Portal do Microsoft Defender). A assinatura do Azure é usada para licenciamento, cobrança, alertas e insights de segurança, mas não fornece recursos de gerenciamento de servidor, como o Azure Policy, extensões ou configuração de convidado. Para habilitar os recursos de gerenciamento de servidor, consulte a implantação do Azure Arc.

Habilitando a integração direta

Habilitar a integração direta é uma configuração de aceitação no nível do locatário. Isso afeta os servidores existentes e novos integrados ao Defender para Ponto de Extremidade no mesmo locatário do Microsoft Entra. Pouco depois de habilitar essa configuração, seus dispositivos de servidor serão exibidos na assinatura designada. Alertas, inventário de software e dados de vulnerabilidade são integrados ao Defender para Nuvem, de maneira semelhante a como ele funciona com VMs do Azure.

Antes de começar:

- Certifique-se de ter as permissões necessárias

- Se você tiver uma licença do Microsoft Defender para Ponto de Extremidade para Servidores em seu locatário, indique-a no Defender para Nuvem

- Examine a seção de limitações

Habilitar no portal do Defender para Nuvem

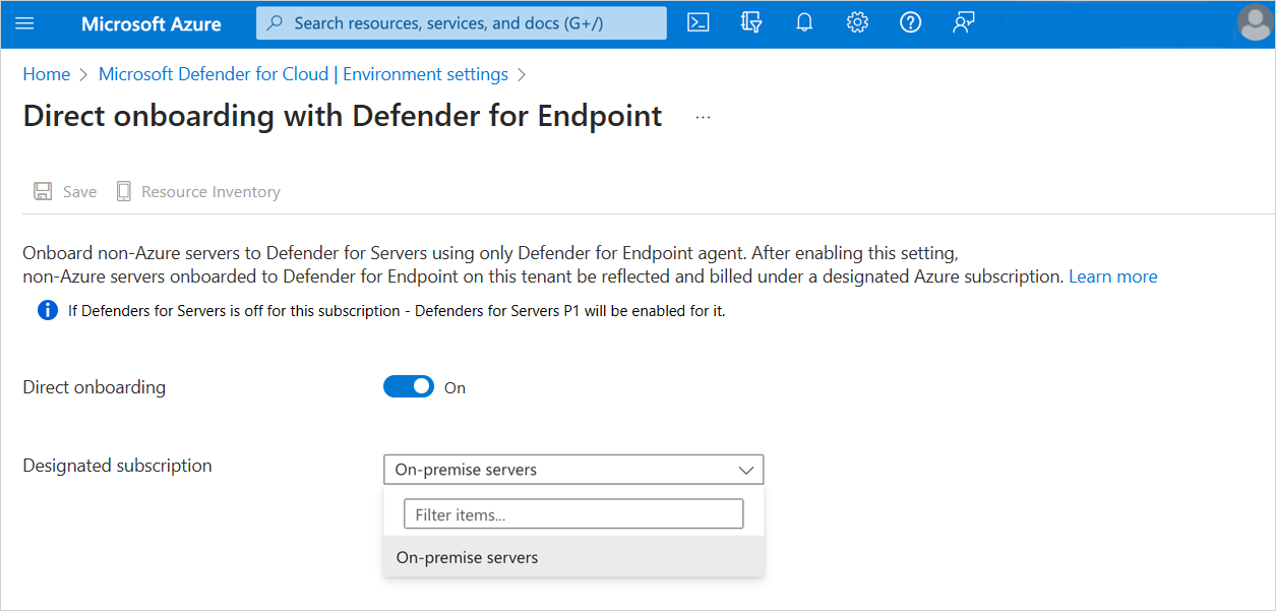

- Navegue até Defender para Nuvem>Configurações de Ambiente>Integração direta.

- Alterne a alternância Integração direta para Ativado.

- Selecione a assinatura que você deseja usar para servidores integrados diretamente ao Defender para Ponto de Extremidade.

- Selecione Salvar.

Agora você habilitou com êxito a integração direta em seu locatário. Após habilitar pela primeira vez, pode levar até 24 horas para ver seus servidores que não são do Azure na sua assinatura designada.

Implantar o Defender para Ponto de Extremidade em seus servidores

Implantar o agente do Defender para Ponto de Extremidade em seus servidores Windows e Linux locais é da mesma forma, quer você use a integração direta ou não. Consulte o guia de integração do Defender para Ponto de Extremidade para obter mais instruções.

Limitações atuais

Suporte ao plano: a integração direta fornece acesso a todos os recursos do Plano 1 do Defender para servidores. No entanto, determinados recursos no Plano 2 ainda exigem a implantação do Agente do Azure Monitor, que só está disponível com o Azure Arc em computadores que não são do Azure. Se você habilitar o Plano 2 em sua assinatura designada, os computadores integrados diretamente ao Defender para Ponto de Extremidade terão acesso a todos os recursos do Plano 1 do Defender para servidores e aos recursos do Complemento de Gerenciamento de Vulnerabilidades do Defender incluídos no Plano 2.

Suporte a várias nuvens: é possível integrar diretamente VMs no AWS e no GCP usando o agente do Defender para Ponto de Extremidade. No entanto, se você planeja conectar simultaneamente sua conta do AWS ou GCP ao Defender para servidores usando conectores multinuvem, ainda é recomendável implantar o Azure Arc.

Suporte limitado de integração simultânea: para servidores integrados simultaneamente usando vários métodos (por exemplo, integração direta combinada com integração baseada em workspace do Log Analytics), o Defender para Nuvem faz todos os esforços para correlacioná-los em uma única representação de dispositivo. No entanto, os dispositivos que usam versões mais antigas do Defender para Ponto de Extremidade podem algumas limitações. Em alguns casos, isso pode resultar em sobrecargas. Geralmente, aconselhamos usar a versão mais recente do agente. Especificamente para essa limitação, verifique se as versões do agente do Defender para Ponto de Extremidade atendem ou excedem estas versões mínimas:

Sistema operacional Versão mínima do agente Windows 2019 10.8555 Windows 2012 R2, 2016 (agente moderno e unificado) 10.8560 Linux 30.101.23052.009

Próximas etapas

Esta página mostrou como adicionar seus computadores não Azure ao Microsoft Defender para Nuvem. Para monitorar o status, use as ferramentas de estoque, conforme explicado na seguinte página: