Filtros de arquivo no Microsoft Defender for Cloud Apps

Para fornecer proteção de dados, o Microsoft Defender for Cloud Apps oferece visibilidade de todos os arquivos de seus aplicativos conectados. Depois de conectar o Microsoft Defender for Cloud Apps a um aplicativo usando o conector de aplicativo, o Microsoft Defender for Cloud Apps verifica todos os arquivos, por exemplo, todos os arquivos armazenados no OneDrive e no Salesforce. Em seguida, o Defender for Cloud Apps verifica novamente cada arquivo sempre que ele é modificado – a modificação pode ser para conteúdo, metadados ou permissões de compartilhamento. Os tempos de análise dependem do número de ficheiros armazenados na sua aplicação. Também pode utilizar a página Ficheiros para filtrar os ficheiros para investigar que tipo de dados é guardado nas suas aplicações na cloud.

Nota

O monitoramento de arquivos deve ser habilitado em Configurações. No Portal do Microsoft Defender, selecione Configurações. Em seguida, escolha Cloud Apps. Em Proteção de Informações, selecione Arquivos. Selecione Ativar monitoramento de arquivos e, em seguida, selecione Salvar.

Se não houver políticas de arquivo ativas, sete dias após o último tempo de interação da página do arquivo, o monitoramento de arquivos será desativado.

Se não houver políticas de arquivos ativas, 35 dias após o último tempo de interação da página do arquivo, o Defender for Cloud Apps começará a excluir os dados que o Defender for Cloud Apps mantém sobre esses arquivos armazenados.

A partir de 20 de agosto de 2023, o filtro 'modificado pela última vez antes (dias) será preterido. Em vez disso, recomendamos a utilização de "arquivo antes (data) e continuar a investigação por data fixa, você também pode usar a investigação 'manual' por "modificado antes (data)" - em "página de política" ou "página de arquivos".

Exemplos de filtros de ficheiros

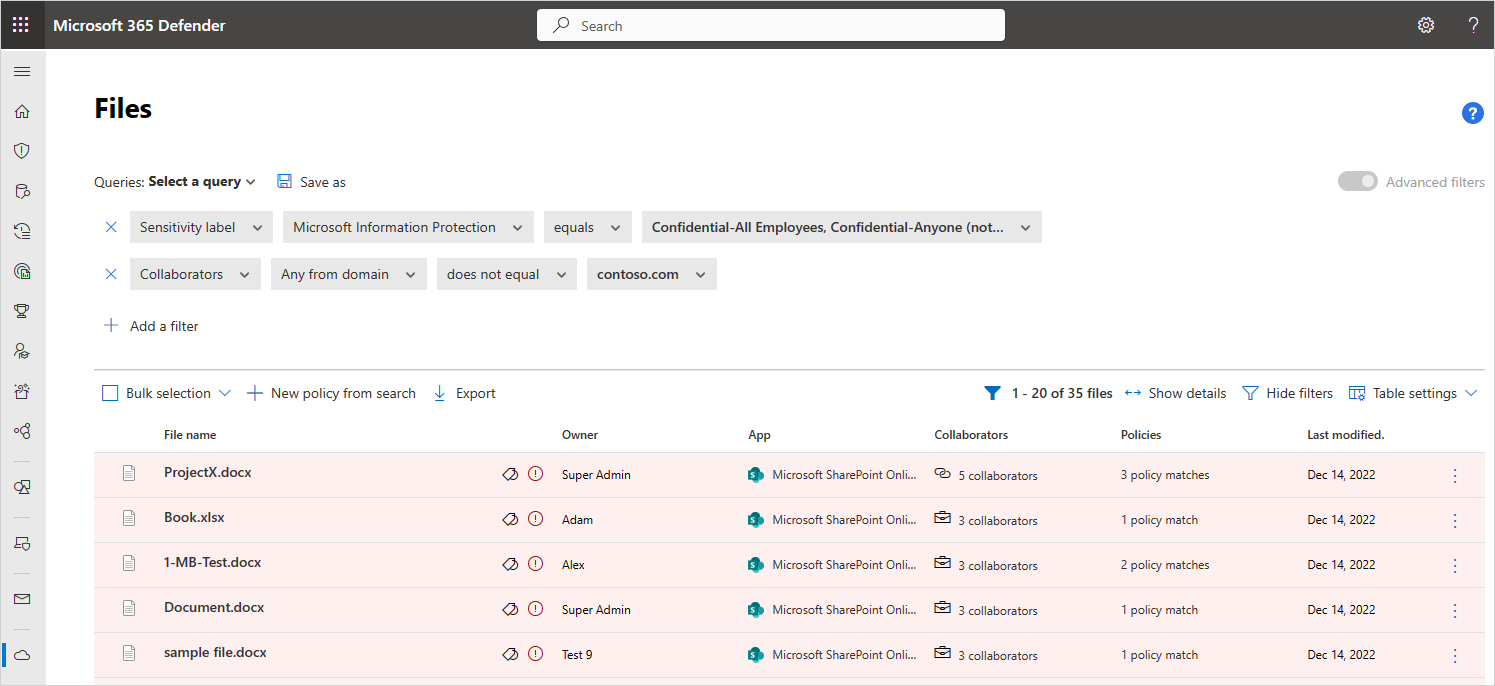

Por exemplo, use a página Arquivos para proteger arquivos compartilhados externamente rotulados como Confidenciais, da seguinte maneira:

Depois de conectar um aplicativo ao Defender for Cloud Apps, integre-se ao Microsoft Purview Information Protection. Em seguida, na página Arquivos, filtre os arquivos rotulados como Confidenciais e exclua seu domínio no filtro Colaboradores. Se vir que existem ficheiros confidenciais partilhados fora da sua organização, pode criar uma política de ficheiros para os detetar. Você pode aplicar ações de governança automática a esses arquivos, como Remover colaboradores externos e Enviar resumo de correspondência de política para o proprietário do arquivo para evitar a perda de dados para sua organização.

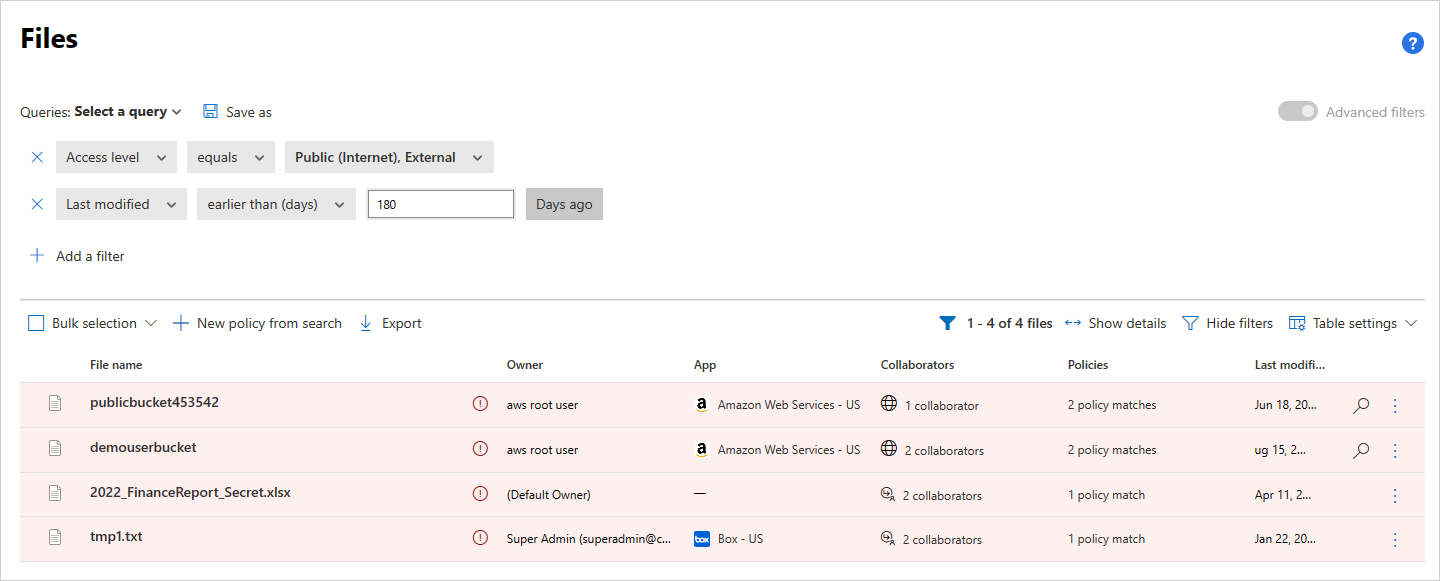

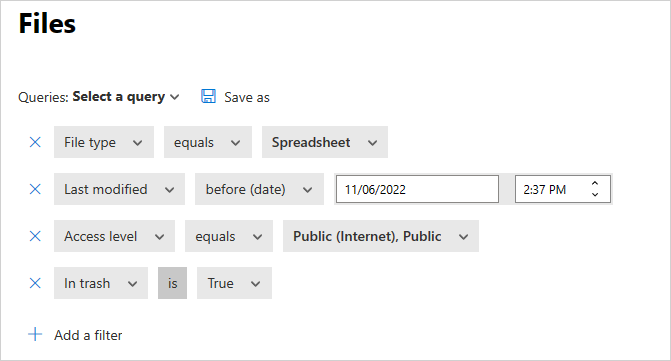

Aqui está outro exemplo de como você pode usar a página Arquivos . Certifique-se de que ninguém na sua organização está a partilhar pública ou externamente ficheiros que não tenham sido modificados nos últimos seis meses:

Conecte um aplicativo ao Defender for Cloud Apps e vá para a página Arquivos . Filtre arquivos cujo nível de acesso seja Externo ou Público e defina a data da Última modificação como seis meses atrás. Crie uma política de arquivo que detete esses arquivos públicos obsoletos selecionando Nova política na pesquisa. Aplique ações de governança automática a eles, como Remover usuários externos, para evitar a perda de dados para sua organização.

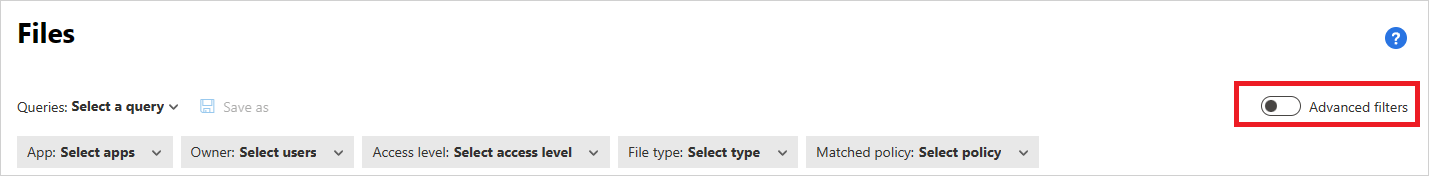

O filtro básico proporciona-lhe ferramentas excelentes para começar a filtrar ficheiros.

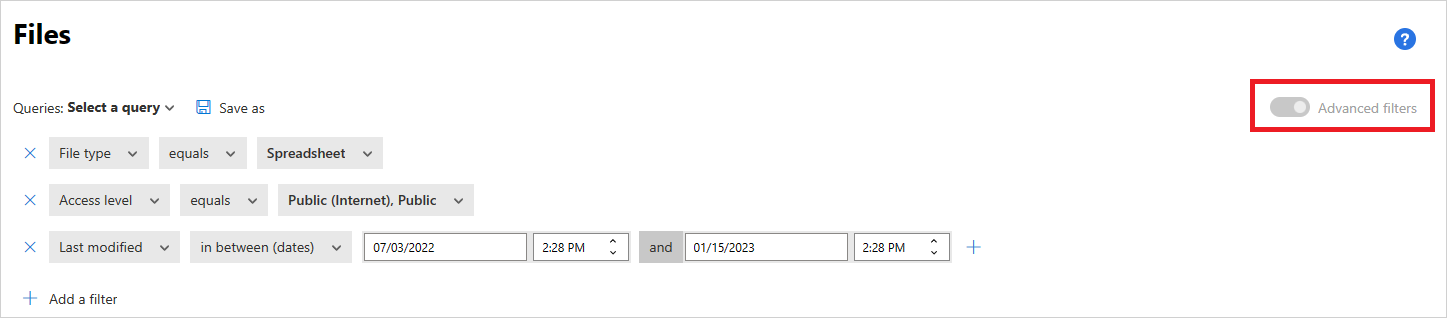

Para detalhar arquivos mais específicos, você pode expandir o filtro básico selecionando Filtros avançados.

Filtros de ficheiros

O Defender for Cloud Apps pode monitorar qualquer tipo de arquivo com base em mais de 20 filtros de metadados (por exemplo, nível de acesso, tipo de arquivo).

Os mecanismos DLP integrados do Defender for Cloud Apps executam a inspeção de conteúdo extraindo texto de tipos de arquivo comuns. Alguns dos tipos de arquivo incluídos são PDF, arquivos do Office, RTF, HTML e arquivos de código.

Segue-se uma lista de filtros de ficheiros que podem ser aplicados. Para fornecer uma ferramenta poderosa para a criação de políticas, a maioria dos filtros suporta vários valores e um NOT.

Nota

Ao usar os filtros de política de arquivos, Contém procurará apenas palavras completas – separadas por vírgulas, pontos, hífenes ou espaços para pesquisar.

- Espaços ou hífenes entre palavras funcionam como OR. Por exemplo, se você procurar por vírus de malware, ele encontrará todos os arquivos com malware ou vírus no nome, então encontrará malware-virus.exee virus.exe.

- Se quiser procurar uma cadeia, coloque as palavras entre aspas. Isso funciona como AND. Por exemplo, se você pesquisar por "malware""vírus", ele encontrará virus-malware-file.exe mas não encontrará malwarevirusfile.exe e não encontrará malware.exe. No entanto, irá procurar a cadeia exata. Se procurar por "vírus malware", não encontrará "vírus" ou "vírus-malware".

Equals procurará apenas a cadeia de caracteres completa. Por exemplo, se você pesquisar por malware.exe ele encontrará malware.exe mas não malware.exe.txt.

Nível de acesso – Nível de acesso de compartilhamento: público, externo, interno ou privado.

- Interno - Todos os arquivos dentro dos domínios internos definidos na Configuração geral.

- Externo - Todos os arquivos salvos em locais que não estão dentro dos domínios internos que você definiu.

- Compartilhado - Arquivos que têm um nível de compartilhamento acima do privado. Compartilhado inclui:

Compartilhamento interno - Arquivos compartilhados em seus domínios internos.

Compartilhamento externo - Arquivos compartilhados em domínios que não estão listados em seus domínios internos.

Público com um link - Arquivos que podem ser compartilhados com qualquer pessoa através de um link.

Público - Arquivos que podem ser encontrados pesquisando na Internet.

Nota

Os arquivos compartilhados em seus aplicativos de armazenamento conectados por usuários externos são tratados da seguinte forma pelo Defender for Cloud Apps:

- OneDrive: o OneDrive atribui um utilizador interno como o proprietário de qualquer ficheiro colocado no OneDrive por um utilizador externo. Como esses arquivos são considerados de propriedade da sua organização, o Defender for Cloud Apps verifica esses arquivos e aplica políticas como faz a qualquer outro arquivo no OneDrive.

- Google Drive: o Google Drive considera-os como sendo propriedade do utilizador externo e, devido a restrições legais sobre ficheiros e dados que a sua organização não possui, o Defender for Cloud Apps não tem acesso a estes ficheiros.

- Box: uma vez que o Box considera os ficheiros de propriedade externa como sendo informações privadas, os Administradores Globais do Box não conseguem ver o conteúdo dos ficheiros. Por esse motivo, o Defender for Cloud Apps não tem acesso a esses arquivos.

- Dropbox: uma vez que o Dropbox considera os ficheiros de propriedade externa como sendo informações privadas, os Administradores Globais do Dropbox não conseguem ver o conteúdo dos ficheiros. Por esse motivo, o Defender for Cloud Apps não tem acesso a esses arquivos.

App – Pesquise apenas ficheiros dentro destas aplicações.

Colaboradores – Incluir/excluir colaboradores ou grupos específicos.

Qualquer um do domínio – Se qualquer usuário deste domínio tiver acesso direto ao arquivo.

Nota

- Este filtro não suporta ficheiros que foram partilhados com um grupo, apenas com utilizadores específicos.

- Para o SharePoint e o OneDrive, o filtro não suporta ficheiros partilhados com um utilizador específico através de uma ligação partilhada.

Toda a organização – Se toda a organização tiver acesso ao arquivo.

Grupos – Se um grupo específico tiver acesso ao arquivo. Os grupos podem ser importados do Active Directory, de aplicações da cloud ou criados manualmente no serviço.

Usuários – Determinado conjunto de usuários que podem ter acesso ao arquivo.

Criado – Tempo de criação do arquivo. O filtro suporta datas antes/depois e um intervalo de datas.

Extensão – Foco em extensões de arquivo específicas. Por exemplo, todos os arquivos que são executáveis (*.exe).

Nota

- Este filtro diferencia maiúsculas de minúsculas.

- Use a cláusula OR para aplicar o filtro em mais de uma única variação de capitalização.

ID do arquivo – Pesquise IDs de arquivo específicos. O ID de arquivo é um recurso avançado que permite rastrear certos arquivos de alto valor sem depender do proprietário, local ou nome.

Nome do arquivo – Nome do arquivo ou subseqüência de caracteres do nome, conforme definido no aplicativo de nuvem. Por exemplo, todos os arquivos com uma senha em seu nome.

Rótulo de sensibilidade - Pesquise arquivos com rótulos específicos definidos. Os rótulos são:

Nota

Se esse filtro for usado em uma política de arquivo, a política será aplicada somente aos arquivos do Microsoft Office e ignorará outros tipos de arquivo.

- Proteção de informações do Microsoft Purview - Requer integração com o Microsoft Purview Information Protection.

- Defender for Cloud Apps - Fornece mais informações sobre os arquivos que ele verifica. Para cada arquivo verificado pelo Defender for Cloud Apps DLP, você pode saber se a inspeção foi bloqueada porque o arquivo está criptografado ou corrompido. Por exemplo, você pode configurar políticas para alertar e colocar em quarentena arquivos protegidos por senha que são compartilhados externamente.

- Azure RMS criptografado – Arquivos cujo conteúdo não foi inspecionado porque eles têm um conjunto de criptografia do Azure RMS.

- Encriptação por palavra-passe – Ficheiros cujo conteúdo não foi inspecionado porque estão protegidos por palavra-passe pelo utilizador.

- Arquivo corrompido – Arquivos cujo conteúdo não foi inspecionado porque seu conteúdo não pôde ser lido.

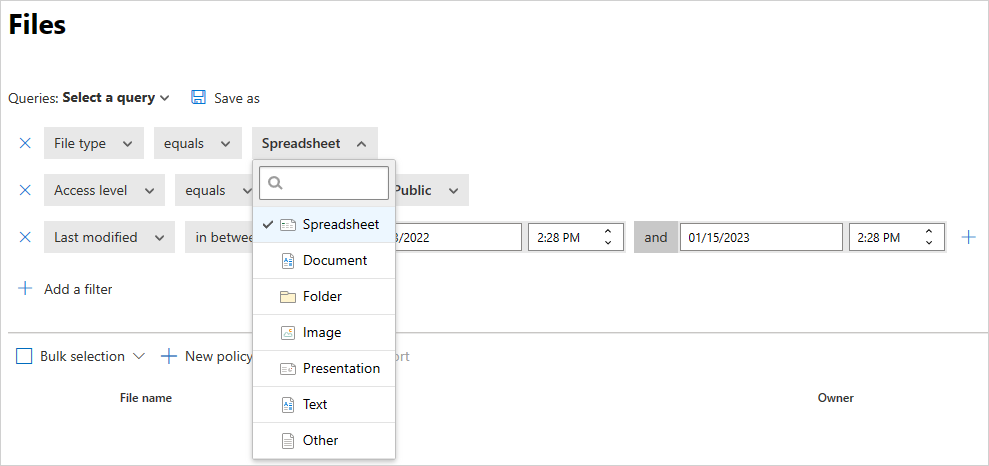

Tipo de arquivo – O Defender for Cloud Apps verifica o arquivo para determinar se o tipo de arquivo verdadeiro corresponde ao tipo MIME recebido (consulte a tabela) do serviço. Esta análise destina-se a ficheiros relevantes para a análise de dados (documentos, imagens, apresentações, folhas de cálculo, texto e ficheiros zip/arquivo). O filtro funciona por tipo de arquivo/pasta. Por exemplo, Todas as pastas que são... ou Todos os arquivos de planilha que são...

Tipo MIME Tipo de ficheiro - aplicação/vnd.openxmlformats-officedocument.wordprocessingml.document

- aplicação/vnd.ms-word.document.macroEnabled.12

- aplicação/msword

- aplicação/vnd.oasis.opendocument.text

- aplicação/vnd.stardivision.writer

- aplicação/vnd.stardivision.writer-global

- aplicação/vnd.sun.xml.writer

- aplicação/vnd.stardivision.math

- aplicação/vnd.stardivision.chart

- aplicação/x-starwriter

- aplicação/x-stardraw

- aplicação/x-starmath

- aplicação/x-starchart

- aplicação/vnd.google-apps.document

- aplicação/vnd.google-apps.kix

- candidatura/pdf

- aplicação/x-pdf

- aplicação/vnd.box.webdoc

- aplicação/vnd.box.boxnote

- aplicação/vnd.jive.document

- texto/rtf

- aplicação/rtfDocumento - aplicação/vnd.oasis.opendocument.image

- aplicação/vnd.google-apps.photo

- começa com: imagem/Image - aplicativo/vnd.openxmlformats-officedocument.presentationml.presentation

- aplicação/vnd.ms-powerpoint.template.macroEnabled.12

- aplicação/mspowerpoint

- aplicação/powerpoint

- aplicação/vnd.ms-powerpoint

- aplicação/x-mspowerpoint

- aplicação/mspowerpoint

- aplicação/vnd.ms-powerpoint

- aplicação/vnd.oasis.opendocument.presentation

- aplicação/vnd.sun.xml.impress

- aplicação/vnd.stardivision.impress

- aplicação/x-starimpress

- aplicação/vnd.google-apps.presentationApresentação - aplicativo/vnd.openxmlformats-officedocument.spreadsheetml.sheet

- aplicação/vnd.ms-excel.sheet.macroEnabled.12

- aplicação/excel

- aplicação/vnd.ms-excel

- aplicação/x-excel

- aplicação/x-msexcel

- aplicação/vnd.oasis.opendocument.spreadsheet

- aplicação/vnd.sun.xml.calc

- aplicação/vnd.stardivision.calc

- aplicação/x-starcalc

- aplicação/vnd.google-apps.spreadsheetFolha de cálculo - começa com: texto/ Texto Todos os outros tipos de arquivo MIME Outro

Na lixeira – Excluir/incluir arquivos na pasta da lixeira. Estes ficheiros ainda podem ser partilhados e apresentam um risco.

Última modificação – Tempo de modificação do ficheiro. O filtro suporta datas antes e depois, intervalo de datas e expressões de tempo relativa. Por exemplo, todos os arquivos que não foram modificados nos últimos seis meses.

Política correspondente - Arquivos que são correspondidos por uma política ativa do Defender for Cloud Apps.

Tipo MIME – Verificação do tipo MIME do arquivo. Aceita texto livre.

Proprietário - Incluir/excluir proprietários de arquivos específicos. Por exemplo, rastreie todos os arquivos compartilhados pelo rogue_employee_#100.

UO do proprietário – Inclua ou exclua proprietários de arquivos que pertencem a determinadas unidades organizacionais. Por exemplo, todos os arquivos públicos, exceto os arquivos compartilhados por EMEA_marketing. Aplica-se apenas a ficheiros armazenados no Google Drive.

Pasta pai – Inclua ou exclua uma pasta específica (não se aplica a subpastas). Por exemplo, todos os arquivos compartilhados publicamente, exceto os arquivos nesta pasta.

Nota

O Defender for Cloud Apps só deteta novas pastas do SharePoint e do OneDrive depois de alguma atividade de arquivo ter sido executada nelas.

Em quarentena – Se o ficheiro estiver em quarentena pelo serviço. Por exemplo, mostre-me todos os ficheiros que estão em quarentena.

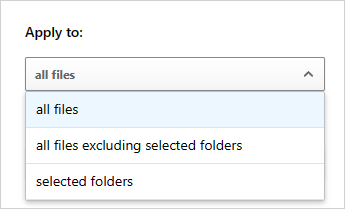

Ao criar uma política, você também pode defini-la para ser executada em arquivos específicos definindo o filtro Aplicar a . Filtre para todos os arquivos, pastas selecionadas (subpastas incluídas) ou todos os arquivos excluindo pastas selecionadas. Em seguida, selecione os arquivos ou pastas que são relevantes.

Autorizando arquivos

Depois que o Defender for Cloud Apps identificar os arquivos como representando um risco de malware ou DLP, recomendamos que você investigue os arquivos. Se determinar que os ficheiros são seguros, pode autorizá-los. Autorizar um ficheiro remove-o do relatório de deteção de malware e suprime futuras correspondências nesse ficheiro.

Para autorizar ficheiros

No Portal do Microsoft Defender, em Aplicativos na Nuvem, selecione Políticas ->Gerenciamento de políticas. Selecione a guia Proteção de informações .

Na lista de políticas, na linha em que aparece a política que desencadeou a investigação, na coluna Contagem , selecione o link de correspondências .

Gorjeta

Você pode filtrar a lista de políticas por tipo. A tabela a seguir lista, por tipo de risco, qual tipo de filtro usar:

Tipo de risco Tipo de filtro DLP Política de ficheiros Malware Política de deteção de malware Na lista de arquivos correspondentes, na linha em que o arquivo sob investigação aparece, selecione o ✓ para Autorizar.

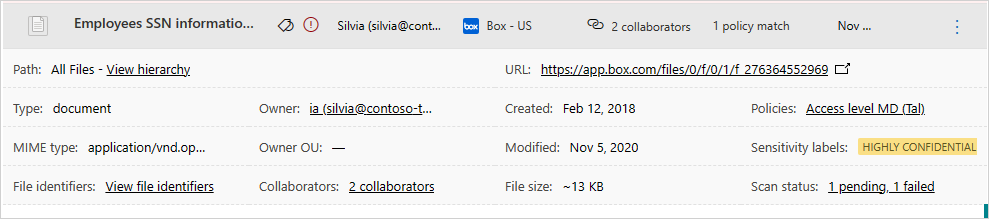

Trabalhar com a Gaveta de ficheiros

Você pode visualizar mais informações sobre cada arquivo, selecionando o próprio arquivo no log de arquivos. Selecioná-lo abre a gaveta Arquivo que fornece as seguintes ações adicionais que você pode executar no arquivo:

- URL - Leva você ao local do arquivo.

- Identificadores de arquivo - Abre um pop-up com detalhes de dados brutos sobre o arquivo, incluindo ID de arquivo e chaves de criptografia quando estiverem disponíveis.

- Proprietário - Exiba a página de usuário do proprietário deste arquivo.

- Políticas correspondentes - Veja uma lista de políticas correspondentes ao arquivo.

- Rótulos de sensibilidade - Exiba a lista de rótulos de sensibilidade do Microsoft Purview Information Protection encontrados neste arquivo. Em seguida, pode filtrar por todos os ficheiros correspondentes a esta etiqueta.

Os campos na Gaveta de ficheiros fornecem ligações contextuais para ficheiros adicionais e desagregações que pode querer fazer diretamente a partir da gaveta. Por exemplo, se você mover o cursor ao lado do campo Proprietário , poderá usar o ícone ![]() "adicionar ao filtro" para adicionar o proprietário imediatamente ao filtro da página atual. Você também pode usar o ícone

"adicionar ao filtro" para adicionar o proprietário imediatamente ao filtro da página atual. Você também pode usar o ícone ![]() de engrenagem de configurações que aparece para chegar diretamente à página de configurações necessárias para modificar a configuração de um dos campos, como rótulos de sensibilidade.

de engrenagem de configurações que aparece para chegar diretamente à página de configurações necessárias para modificar a configuração de um dos campos, como rótulos de sensibilidade.

Para obter uma lista de ações de governação disponíveis, veja Ações de governação de ficheiros.

Próximos passos

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do seu produto, abra um ticket de suporte.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários