Руководство по интеграции единого входа Microsoft Entra с ServiceNow

В этом руководстве вы узнаете, как интегрировать ServiceNow с идентификатором Microsoft Entra. Интеграция ServiceNow с идентификатором Microsoft Entra позволяет:

- Контроль доступа к ServiceNow с помощью идентификатора Microsoft Entra.

- Включите автоматический вход пользователей в ServiceNow с помощью учетных записей Microsoft Entra.

- Централизованное управление учетными записями через портал Azure.

Необходимые компоненты

Чтобы приступить к работе, потребуется следующее.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка ServiceNow с поддержкой единого входа.

- Для ServiceNow экземпляр или клиент ServiceNow поддерживает версии для Калгари, Кингстона, Лондона, Мадрида, Нью Йорка, Орландо, Парижа и Сан-Диего или более поздние версии.

- Экземпляр ServiceNow Express версии Helsinki или более поздней (для ServiceNow Express).

- В клиенте ServiceNow должен быть включен подключаемый модуль единого входа для нескольких поставщиков.

- Чтобы применить автоматическую настройку, включите подключаемый модуль поддержки нескольких поставщиков для ServiceNow.

- Для установки приложения ServiceNow Agent (Mobile) перейдите в соответствующее хранилище и выполните поиск по запросу ServiceNow Agent. Скачайте это приложение.

Примечание.

Эта интеграция также доступна для использования из облачной среды Microsoft Entra для государственных организаций США. Это приложение можно найти в коллекции облачных приложений Microsoft Entra для государственных организаций США и настроить его так же, как и в общедоступном облаке.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

ServiceNow поддерживает единый вход, инициированный пакетом обновления.

ServiceNow поддерживает автоматическую подготовку пользователей.

Приложение ServiceNow Agent (Mobile) можно настроить с помощью идентификатора Microsoft Entra для включения единого входа. Поддерживаются пользователи Android и iOS. В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

Добавление ServiceNow из коллекции.

Чтобы настроить интеграцию ServiceNow с идентификатором Microsoft Entra ID, необходимо добавить ServiceNow из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите ServiceNow.

- Выберите ServiceNow в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для ServiceNow

Настройте и проверьте единый вход Microsoft Entra в ServiceNow с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в ServiceNow.

Чтобы настроить и проверить единый вход Microsoft Entra в ServiceNow, выполните следующие действия:

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

- Настройте единый вход Microsoft Entra для ServiceNow Express , чтобы пользователи могли использовать эту функцию.

- Настройка ServiceNow необходима, чтобы настроить параметры единого входа на стороне приложения.

- Создайте тестового пользователя ServiceNow, чтобы в ServiceNow был создан пользователь B.Simon, связанный с представлением Microsoft Entra пользователя.

- Настройка единого входа в ServiceNow Express необходима, чтобы настроить параметры единого входа на стороне приложения.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

- Проверка единого входа для ServiceNow Agent (Mobile) требуется, чтобы убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

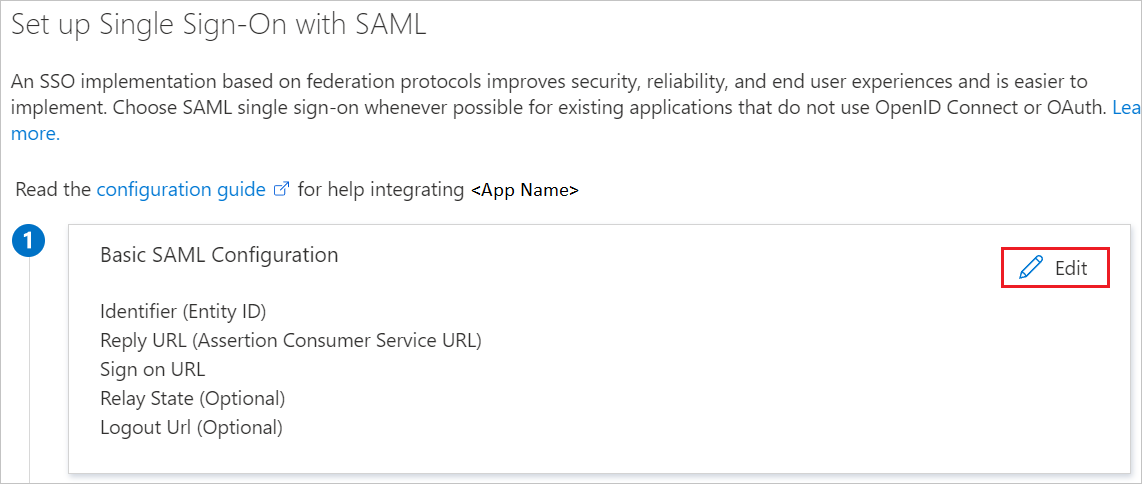

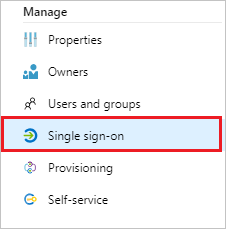

Перейдите на страницу >интеграции приложений>Identity Applications>Enterprise ServiceNow, найдите раздел "Управление". Выберите Единый вход.

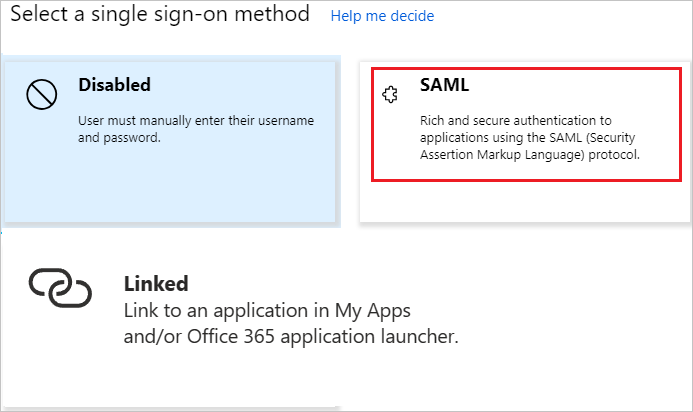

На странице Выбрать метод единого входа выберите SAML.

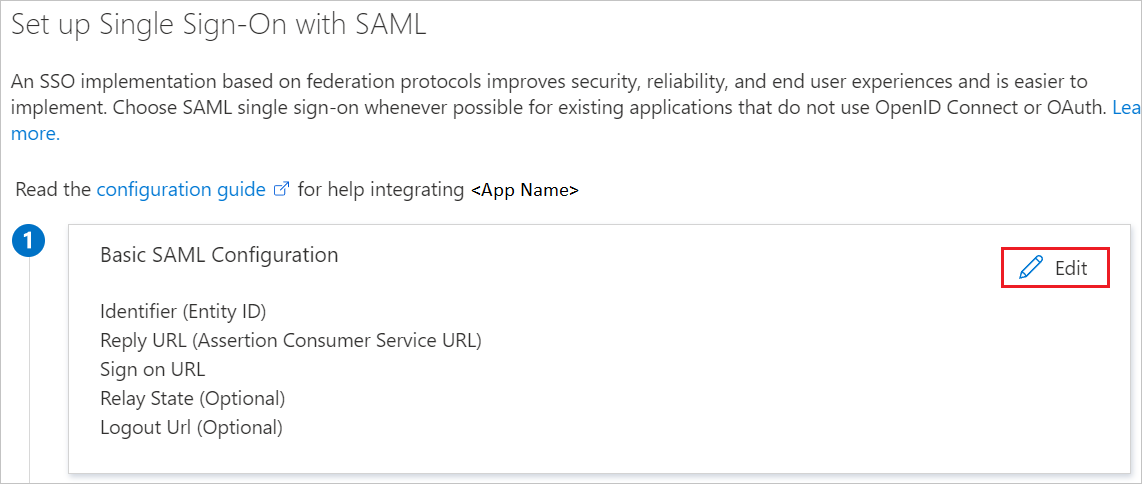

На странице Настройка единого входа с помощью SAML щелкните значок пера, чтобы открыть диалоговое окно Базовая конфигурация SAML и изменить эти параметры.

В разделе Базовая конфигурация SAML сделайте следующее:

a. В поле URL-адреса ответа введите один из следующих шаблонов URL-адреса.

URL-адрес для входа https://<instancename>.service-now.com/navpage.dohttps://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>Примечание.

Скопируйте значение sys_id из раздела Настройка ServiceNow, как описано далее в этом руководстве.

b. В поле Идентификатор сущности введите URL-адрес в формате

https://<instance-name>.service-now.com.c. В качестве URL-адреса ответа введите один из следующих шаблонов URL-адреса:

URL-адрес ответа https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.dod. В поле URL-адрес выхода введите URL-адрес в формате:

https://<instancename>.service-now.com/navpage.doПримечание.

Если в значение идентификатора добавлен символ "/", удалите его вручную.

Примечание.

Эти значения приведены в качестве примера. Необходимо заменить эти значения фактическим URL-адресом для входа, URL-адресом ответа, URL-адресом для выхода и идентификатором, как описано ниже. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

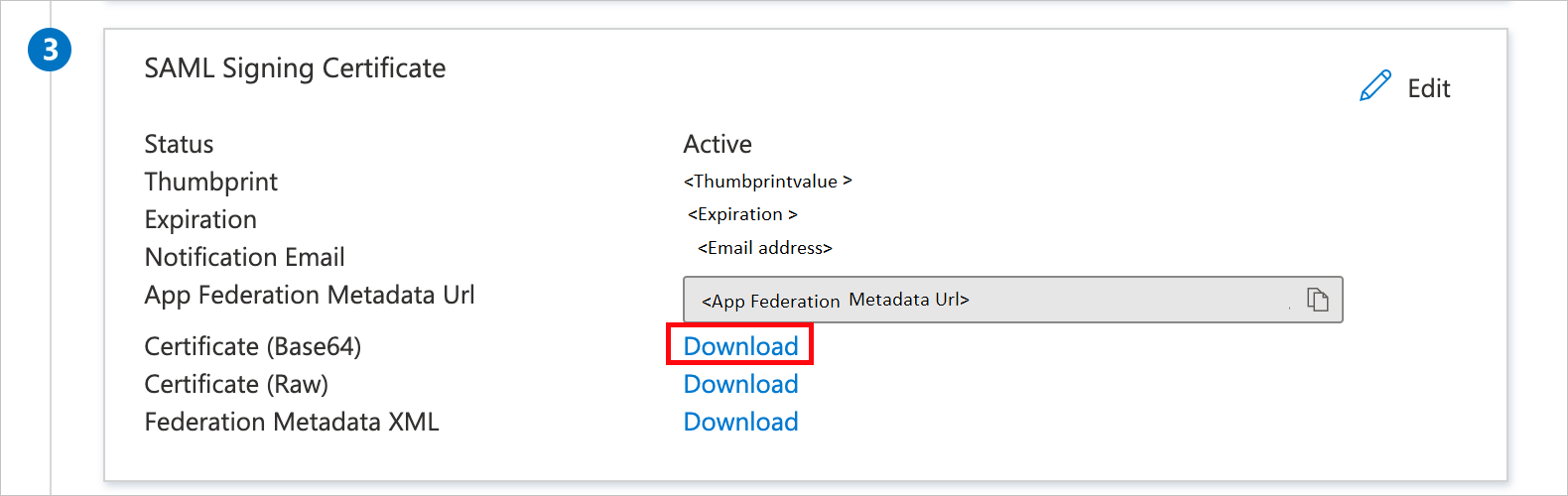

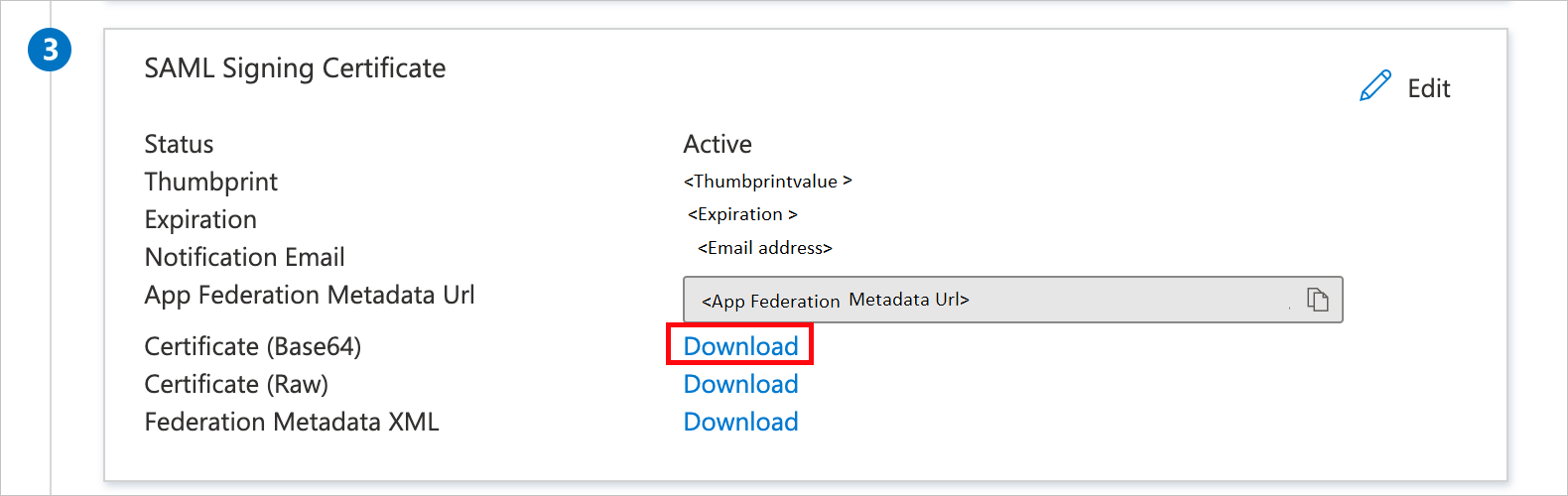

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML выберите Сертификат (Base64).

a. Нажмите кнопку "Копировать", чтобы скопировать URL-адрес метаданных федерации приложения, а затем вставьте его в Блокнот. Этот URL-адрес мы применим позже.

b. Щелкните Скачать чтобы скачать Сертификат (Base64) и сохраните файл сертификата на компьютере.

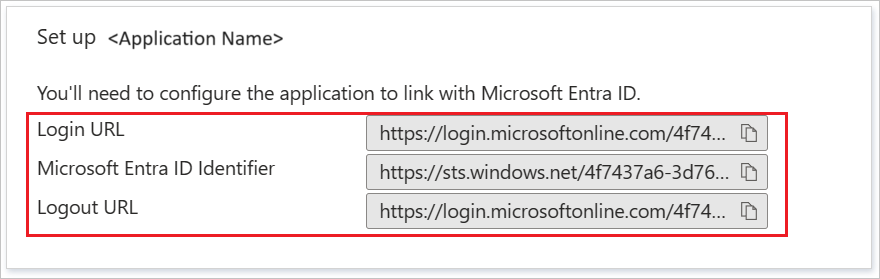

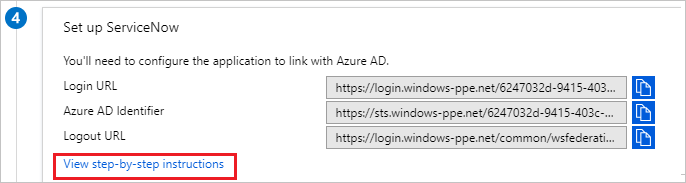

Скопируйте требуемые URL-адреса из раздела Настройка ServiceNow.

Создание тестового пользователя Microsoft Entra

В этом разделе вы создадите тестового пользователя с именем B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите в раздел Удостоверение>Пользователи>Все пользователи.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к ServiceNow.

- Перейдите к приложениям Identity>Applications>Enterprise.

- В списке приложений выберите ServiceNow.

- На странице сводных сведений о приложении откройте раздел Управление и выберите Пользователи и группы.

- Выберите Добавить пользователя. В диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем щелкните Выбрать.

- Если пользователям необходимо назначить роль, вы можете выбрать ее из раскрывающегося списка Выберите роль. Если для этого приложения не настроена ни одна роль, будет выбрана роль "Доступ по умолчанию".

- В диалоговом окне Добавление назначения выберите Назначить.

Настройка единого входа Microsoft Entra для ServiceNow Express

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите на страницу >интеграции приложений>Identity Applications>Enterprise ServiceNow, выберите единый вход.

В диалоговом окне Выбор метода единого входа выберите режим SAML/WS-Fed, чтобы включить единый вход.

На странице Настройка единого входа с помощью SAML щелкните значок пера, чтобы открыть диалоговое окно Базовая конфигурация SAML.

В разделе Базовая конфигурация SAML сделайте следующее:

a. Для URL-адреса входа введите один из следующих шаблонов URL-адресов:

URL-адрес для входа https://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>https://<instancename>.service-now.com/consumer.dob. В поле Идентификатор сущности введите URL-адрес в формате

https://<instance-name>.service-now.com.c. В качестве URL-адреса ответа введите один из следующих шаблонов URL-адреса:

URL-адрес ответа https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.dod. В поле URL-адрес выхода введите URL-адрес в формате:

https://<instancename>.service-now.com/navpage.doПримечание.

Если в значение идентификатора добавлен символ "/", удалите его вручную.

Примечание.

Эти значения приведены в качестве примера. Необходимо заменить эти значения фактическим URL-адресом для входа, URL-адресом ответа, URL-адресом для выхода и идентификатором, как описано ниже. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML щелкните Скачать, чтобы скачать требуемый сертификат (Base64) из предложенных вариантов. Сохраните его на компьютере.

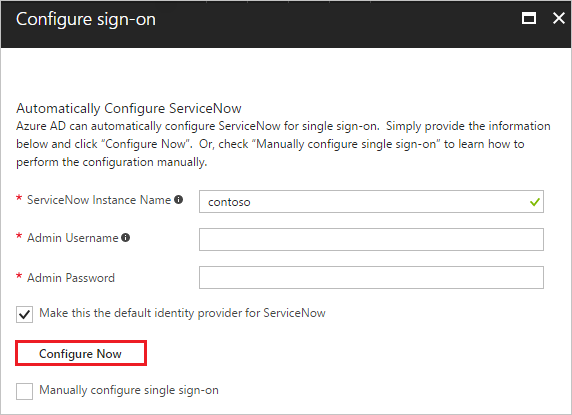

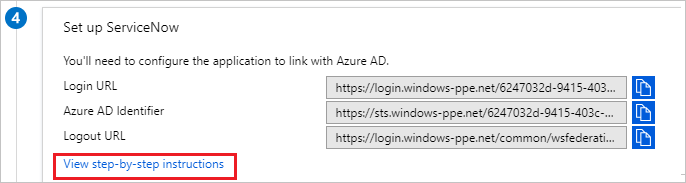

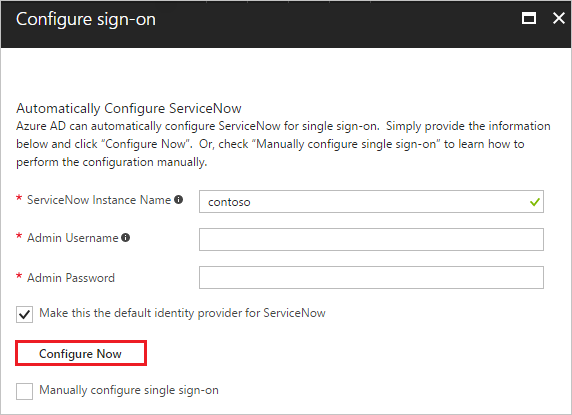

Идентификатор Microsoft Entra можно автоматически настроить ServiceNow для проверки подлинности на основе SAML. Чтобы включить эту службу, перейдите в раздел Настройка ServiceNow и щелкните Просмотреть пошаговые инструкции чтобы открыть окно Настройка входа.

В форме Настройка входа введите имя экземпляра ServiceNow, имя администратора и его пароль. Щелкните Настроить сейчас. Этому пользователю с правами администратора должна быть назначена роль security_admin в ServiceNow. В противном случае, чтобы вручную настроить ServiceNow для использования идентификатора Microsoft Entra в качестве поставщика удостоверений SAML, выберите "Вручную настроить единый вход". Скопируйте URL-адрес выхода, идентификатор Microsoft Entra и URL-адрес входа из раздела "Краткий справочник".

Настройка ServiceNow

Войдите в приложение ServiceNow в качестве администратора.

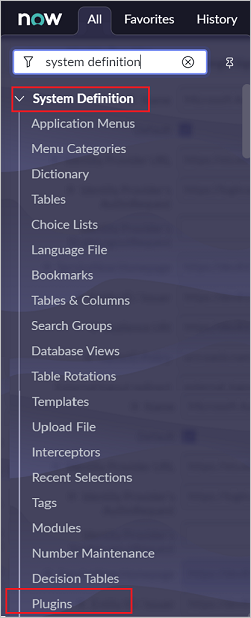

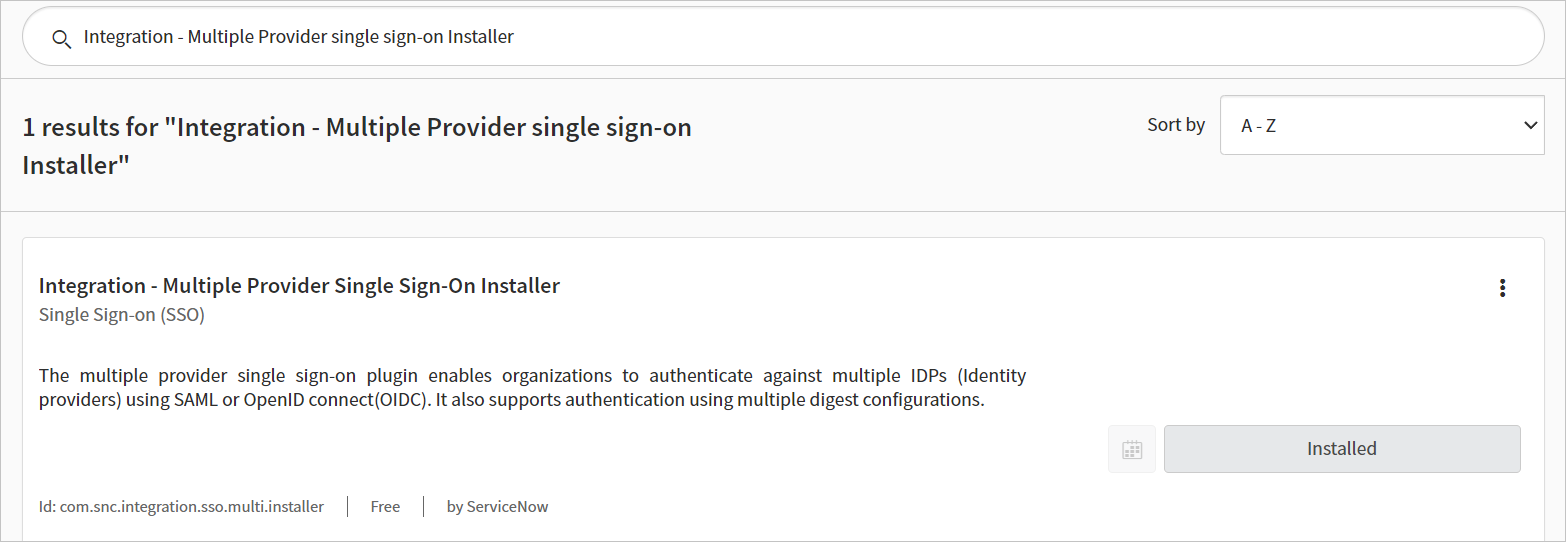

Активируйте подключаемый модуль Integration - Multiple Provider single sign-on Installer (Интеграция — установщик единого входа для нескольких поставщиков), выполнив следующие действия:

a. В области навигации слева найдите раздел System Definition (Определение системы) с помощью панели поиска и щелкните Plugins (Подключаемые модули).

b. Введите интеграция — установщик единого входа с помощью нескольких поставщиков для поиска, а затем выполните установку и активацию.

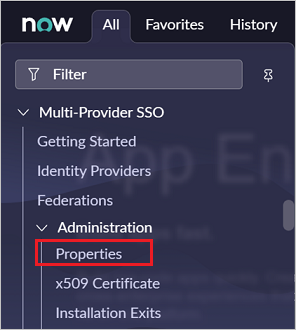

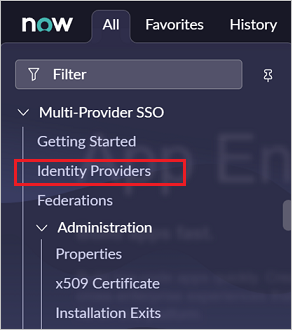

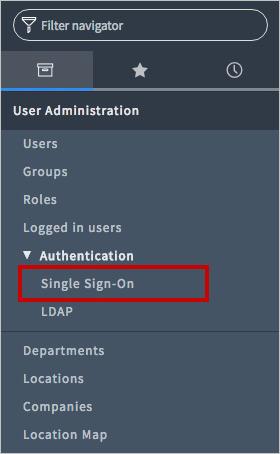

В области слева найдите раздел Единый вход с помощью нескольких поставщиков с помощью панели поиска, а затем щелкните Свойства в разделе Администрирование.

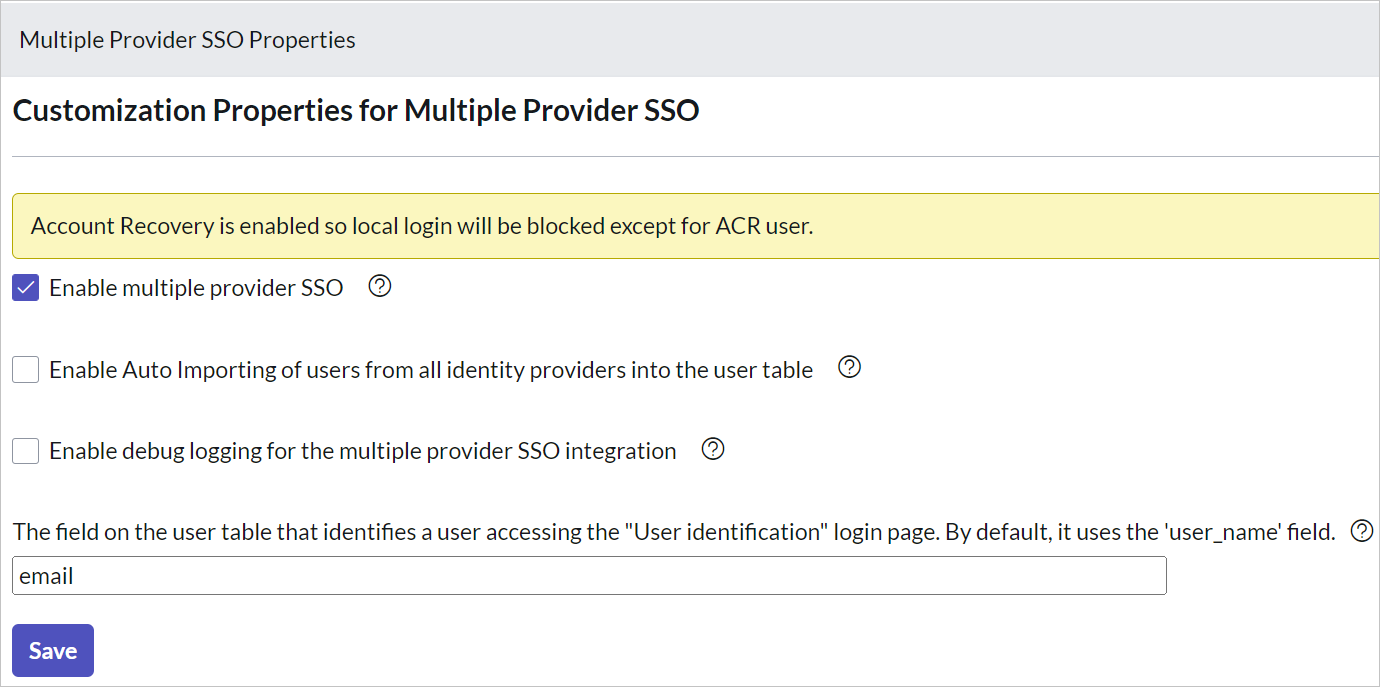

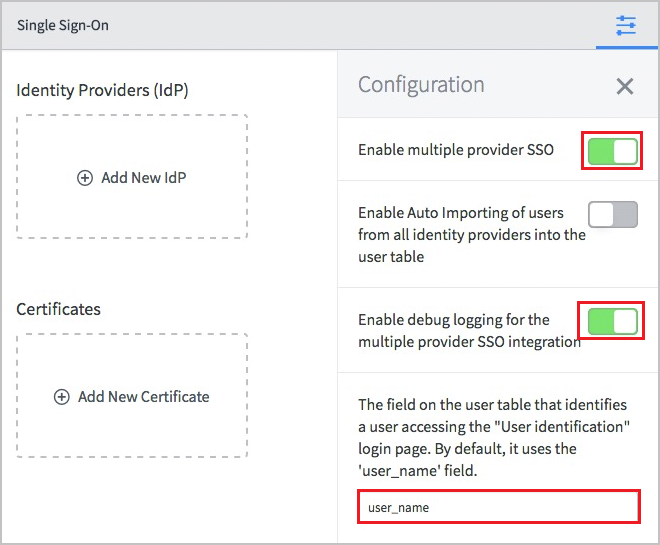

В диалоговом окне Multiple Provider SSO Properties (Свойства единого входа для нескольких поставщиков) выполните следующие действия.

Для параметра Enable multiple provider SSO (Включить единый вход для нескольких поставщиков) выберите значение Yes (Да).

Для параметра Enable Auto Importing of users from all identity providers into the user table (Включить автоматический импорт пользователей из всех поставщиков удостоверений в таблицу пользователей) выберите значение Yes (Да).

Для параметра Enable debug logging for the multiple provider SSO integration (Включить ведение журнала отладки для интеграции нескольких поставщиков единого входа) выберите значение Yes (Да).

В поле The field on the user table that (Поле в пользовательской таблице) введите адрес электронной почты.

Выберите Сохранить.

Вы можете настроить ServiceNow автоматически или вручную. Чтобы настроить ServiceNow автоматически, выполните следующие действия:

Вернитесь на страницу единого входа ServiceNow .

Для ServiceNow предоставляется служба настройки одним щелчком. Чтобы включить эту службу, перейдите в раздел Конфигурация ServiceNow и щелкните Настроить ServiceNow. Откроется окно Настройка единого входа.

В форме Настройка входа введите имя экземпляра ServiceNow, имя администратора и его пароль. Щелкните Настроить сейчас. Этому пользователю с правами администратора должна быть назначена роль security_admin в ServiceNow. В противном случае, чтобы вручную настроить ServiceNow для использования идентификатора Microsoft Entra в качестве поставщика удостоверений SAML, выберите "Вручную настроить единый вход". Скопируйте URL-адрес выхода, идентификатор сущности SAML и URL-адрес службы единого входа SAML из раздела "Краткий справочник".

Войдите в приложение ServiceNow в качестве администратора.

В режиме автоматической настройки все необходимые параметры определяются на стороне ServiceNow, но сертификат X.509 по умолчанию не включен и предоставляет значение Single Sign-On Script (Сценарий единого входа) в качестве MultiSSOv2_SAML2_custom. Его необходимо вручную сопоставить в ServiceNow с поставщиком удостоверений. Выполните следующие действия:

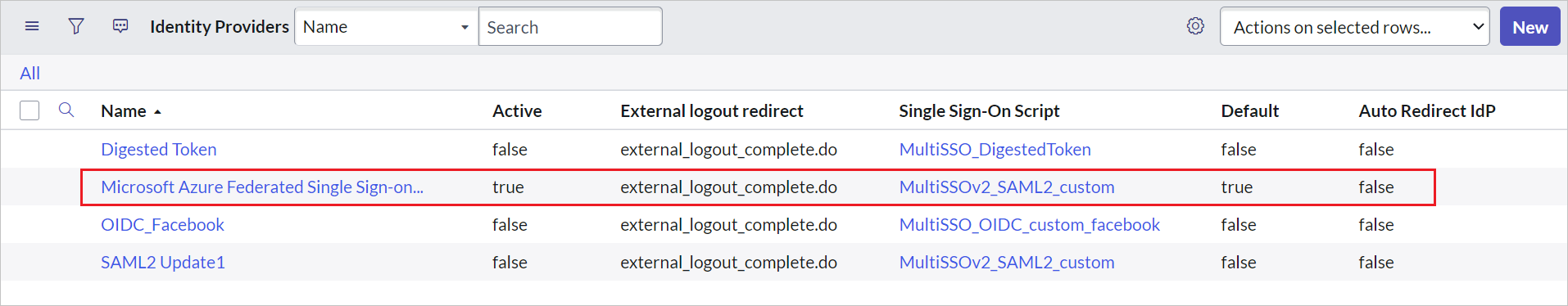

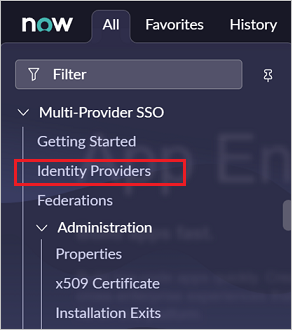

На панели слева найдите раздел Multi-Provider SSO (Единый вход с помощью нескольких поставщиков) с помощью панели поиска, затем щелкните Identity Providers (Поставщики удостоверений).

Щелкните автоматически созданный поставщик удостоверений.

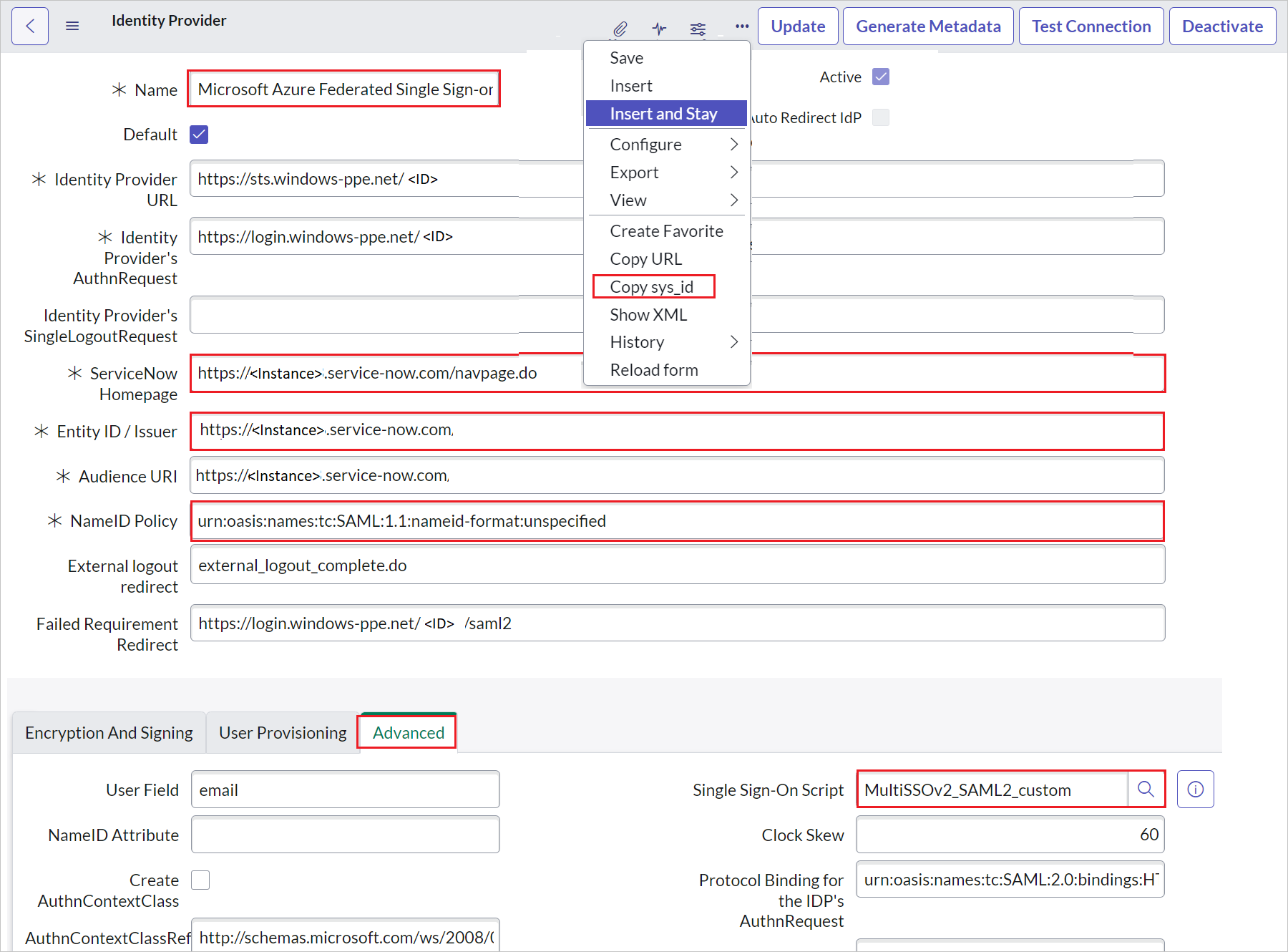

В разделе Identity Provider (Поставщик удостоверений) выполните следующие действия:

a. Щелкните правой кнопкой мыши панель серого цвета в верхней части экрана и нажмите Копировать sys_id, а затем используйте это значение в поле URL-адрес для входа в разделе Базовая конфигурация SAML.

b. В поле Name (Имя) введите имя конфигурации (например, Единый вход Microsoft Azure Federated).

c. Скопируйте значение домашней страницы ServiceNow и вставьте его в URL-адрес входа в разделе "Базовая конфигурация SAML ServiceNow".

Примечание.

URL-адрес домашней страницы экземпляра ServiceNow состоит из URL-адреса клиента ServiceNow и /navpage.do (например:

https://fabrikam.service-now.com/navpage.do).d. Скопируйте значение сущности или издателя и вставьте его в идентификатор в разделе "Базовая конфигурация SAML ServiceNow".

д) Убедитесь, что параметр NameID Policy (Политика NameID) имеет значение

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.f. Щелкните Дополнительно и укажите значение Single Sign-On Script (Сценарий единого входа) в качестве MultiSSOv2_SAML2_custom.

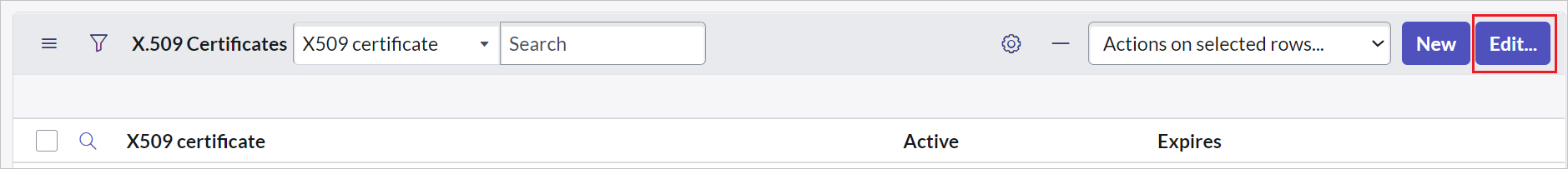

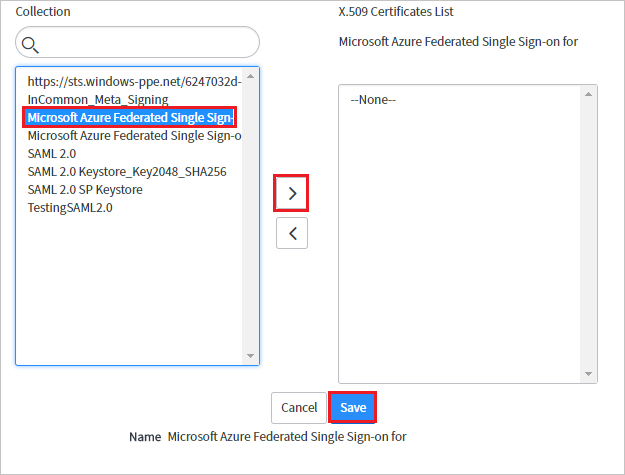

Прокрутите вниз до раздела X.509 Certificate (Сертификат X.509) и щелкните Edit (Правка).

Выберите сертификат и щелкните значок со стрелкой вправо, чтобы добавить его.

Выберите Сохранить.

В правом верхнем углу этой страницы щелкните Test Connection (Проверить подключение).

Примечание.

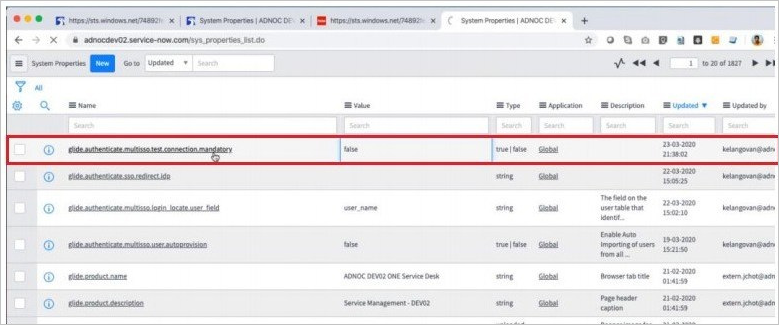

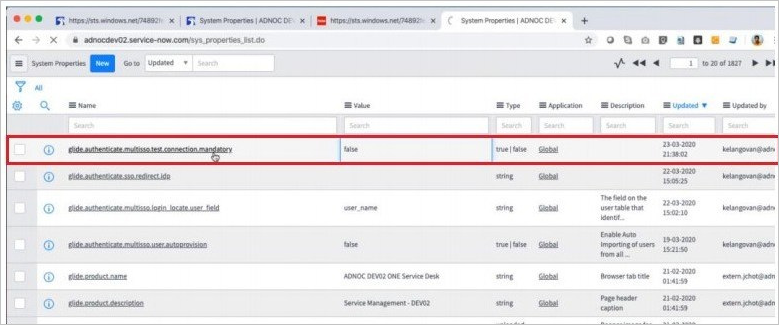

Если проверка подключения завершается неудачно и вы не можете активировать его, можно использовать параметр переопределения ServiceNow. Введите Sys_properties.LIST в поле Навигация поиска. Откроется новая страница свойств системы. Здесь необходимо создать новое свойство с именем glide.authenticate.multisso.test.connection.mandatory и типом данныхTrue или False. Затем задайте значениеFalse.

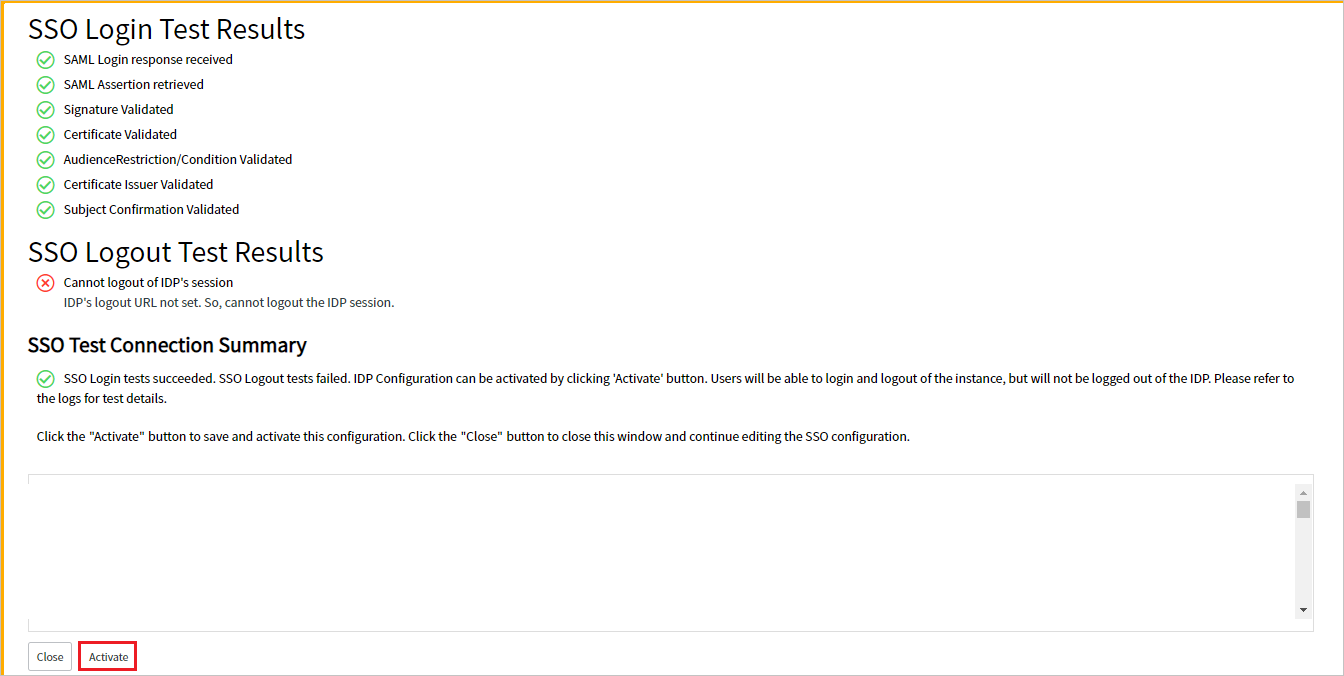

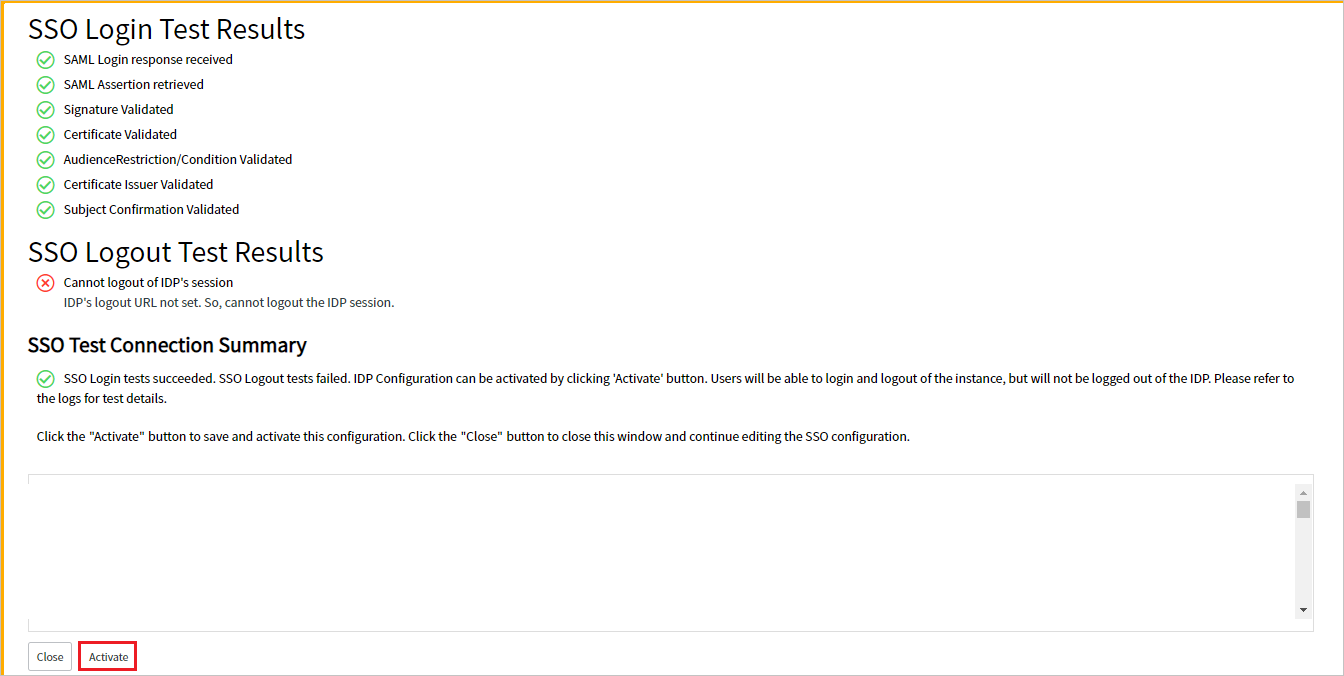

Введите учетные данные, когда появится соответствующий запрос. Появится следующая страница. Здесь может возникнуть ошибка SSO Logout Test Results (Результаты теста единого выхода). Проигнорируйте эту ошибку и щелкните Activate (Активировать).

Чтобы настроить ServiceNow вручную, выполните следующие действия:

Войдите в приложение ServiceNow в качестве администратора.

В области слева выберите Identity Providers (Поставщики удостоверений).

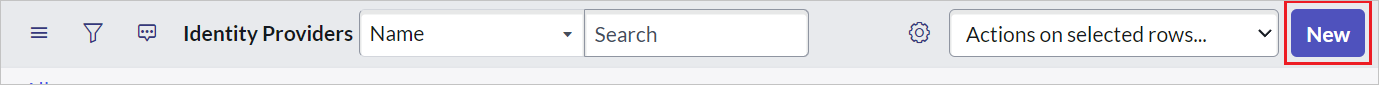

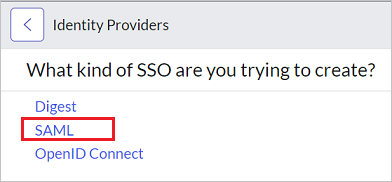

В диалоговом окне Identity Providers (Поставщики удостоверений) щелкните New (Создать).

В диалоговом окне Identity Providers (Поставщики удостоверений) щелкните SAML.

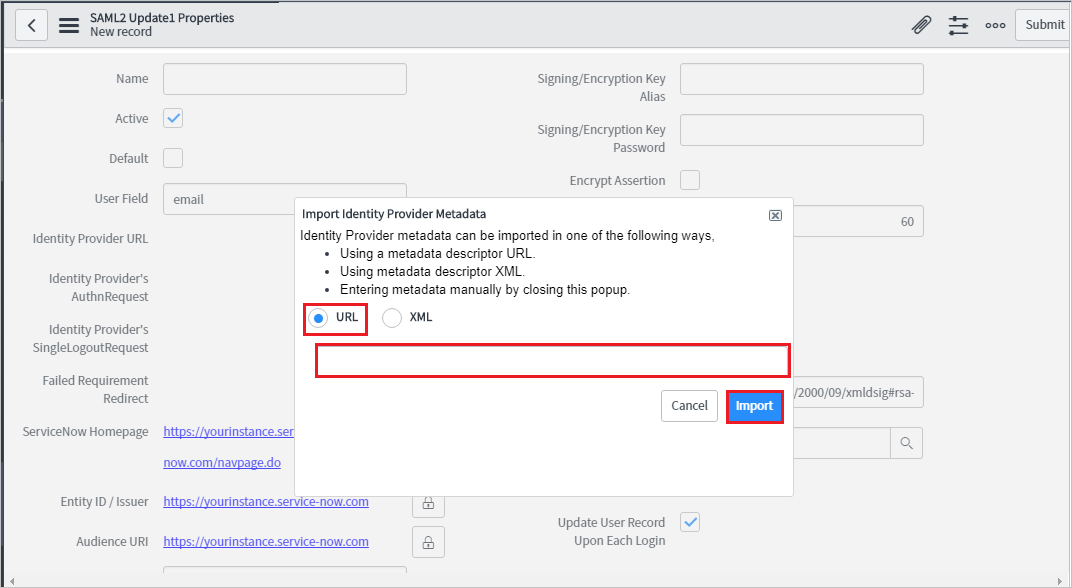

В окне Import Identity Provider Metadata (Импорт метаданных поставщика удостоверений) выполните следующие действия:

Введите URL-адрес метаданных федерации приложений, скопированный вами.

Выберите Импорт.

Будет прочитан URL-адрес метаданных поставщика удостоверений, а также заполнены все поля сведений.

a. Щелкните правой кнопкой мыши панель серого цвета в верхней части экрана и нажмите Копировать sys_id, а затем используйте это значение в поле URL-адрес для входа в разделе Базовая конфигурация SAML.

b. В поле Name (Имя) введите имя конфигурации (например, Единый вход Microsoft Azure Federated).

c. Скопируйте значение параметра ServiceNow Homepage (Домашняя страница ServiceNow). Вставьте его в URL-адрес входа в раздел "Базовая конфигурация SAML ServiceNow".

Примечание.

URL-адрес домашней страницы экземпляра ServiceNow состоит из URL-адреса клиента ServiceNow и /navpage.do (например:

https://fabrikam.service-now.com/navpage.do).d. Скопируйте значение Entity ID / Issuer (Идентификатор сущности / Издатель). Вставьте его в раздел "Идентификатор" в разделе "Базовая конфигурация SAML ServiceNow".

д) Убедитесь, что параметр NameID Policy (Политика NameID) имеет значение

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.f. Выберите Дополнительно. В поле пользователя введите адрес электронной почты.

Примечание.

Вы можете настроить идентификатор Microsoft Entra, чтобы вывести идентификатор пользователя Microsoft Entra (имя участника-пользователя) или адрес электронной почты в качестве уникального идентификатора в токене SAML. Для этого перейдите в раздел ServiceNow>Атрибуты>Единый вход на портале Azure и сопоставьте нужное поле с атрибутом nameidentifier. Значение, хранящееся для выбранного атрибута в идентификаторе Microsoft Entra (например, имя участника-пользователя), должно совпадать со значением, хранящимся в ServiceNow для введенного поля (например, user_name).

ж. В правом верхнем углу этой страницы щелкните Test Connection (Проверить подключение).

Примечание.

Если проверка подключения завершается неудачно и вы не можете активировать его, можно использовать параметр переопределения ServiceNow. Введите Sys_properties.LIST в поле Навигация поиска. Откроется новая страница свойств системы. Здесь необходимо создать новое свойство с именем glide.authenticate.multisso.test.connection.mandatory и типом данныхTrue или False. Затем задайте значениеFalse.

h. Введите учетные данные, когда появится соответствующий запрос. Появится следующая страница. Здесь может возникнуть ошибка SSO Logout Test Results (Результаты теста единого выхода). Проигнорируйте эту ошибку и щелкните Activate (Активировать).

Создание тестового пользователя ServiceNow

Цель этого раздела — создать пользователя с именем B.Simon в приложении ServiceNow. ServiceNow поддерживает автоматическую подготовку пользователей, которая по умолчанию включена.

Примечание.

Если вам нужно вручную создать пользователя, обратитесь в группу поддержки клиентов ServiceNow.

Настройка единого входа в ServiceNow Express

Войдите в приложение ServiceNow Express в качестве администратора.

В области слева выберите Single Sign-On (Единый вход).

В диалоговом окне Single Sign-On (Единый вход) щелкните значок конфигурации в правом верхнем углу и настройте следующие свойства.

a. Передвиньте переключатель Enable multiple provider SSO (Включить единый вход для нескольких поставщиков) вправо.

b. Передвиньте переключатель Enable debug logging for the multiple provider SSO integration (Включить ведение журнала отладки для интеграции нескольких поставщиков единого входа) вправо.

c. В поле The field on the user table that (Поле в пользовательской таблице) введите значение user_name.

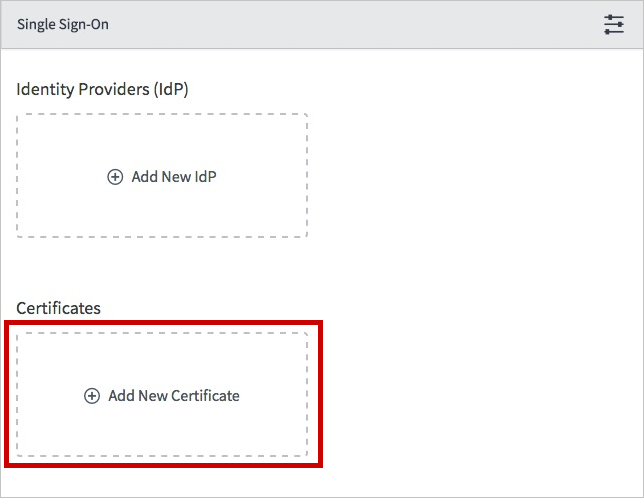

В диалоговом окне Single Sign-On (Единый вход) щелкните Add New Certificate (Добавить новый сертификат).

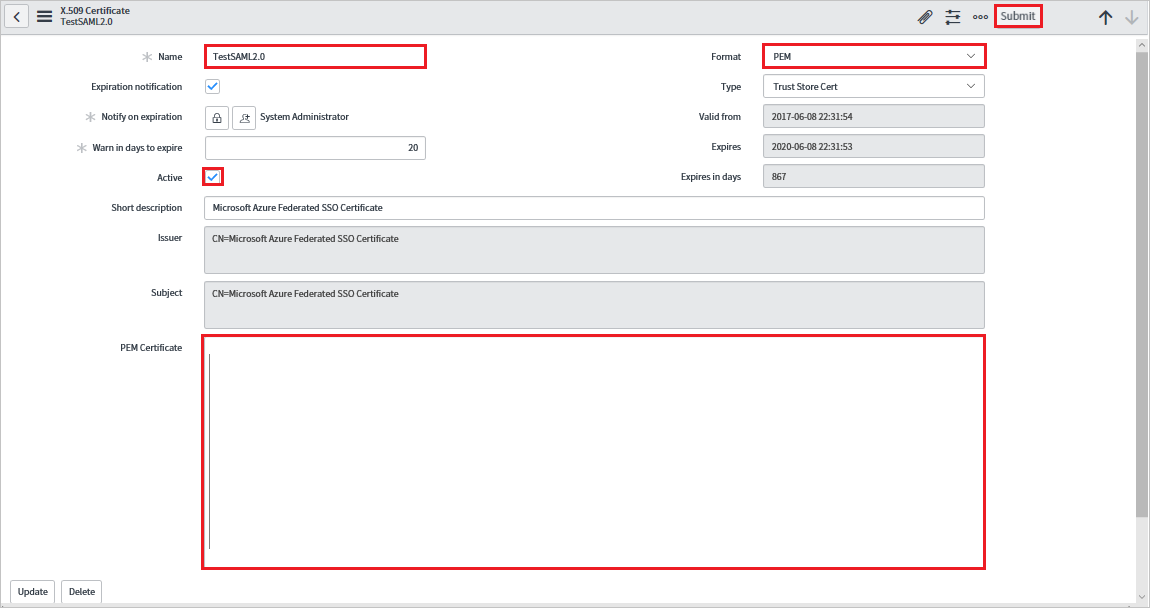

В диалоговом окне X.509 Certificates (Сертификаты X.509) выполните следующие действия.

a. В поле "Имя" введите имя конфигурации (например, TestSAML2.0).

b. Установите флажок Активно.

c. В поле Format (Формат) выберите PEM.

d. В поле Type (Тип) выберите Trust Store Cert (Сертификат хранилища доверия).

д)

Base64Откройте закодированный сертификат, скачанный из портал Azure в Блокнот. Скопируйте его содержимое в буфер обмена и вставьте в текстовое поле сертификата PEM.f. Выберите Обновить

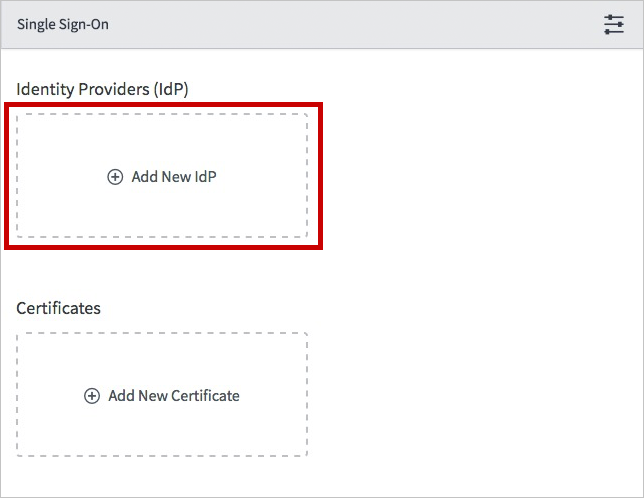

В диалоговом окне Single Sign-On (Единый вход) щелкните Add New IdP (Добавить новый поставщик удостоверений).

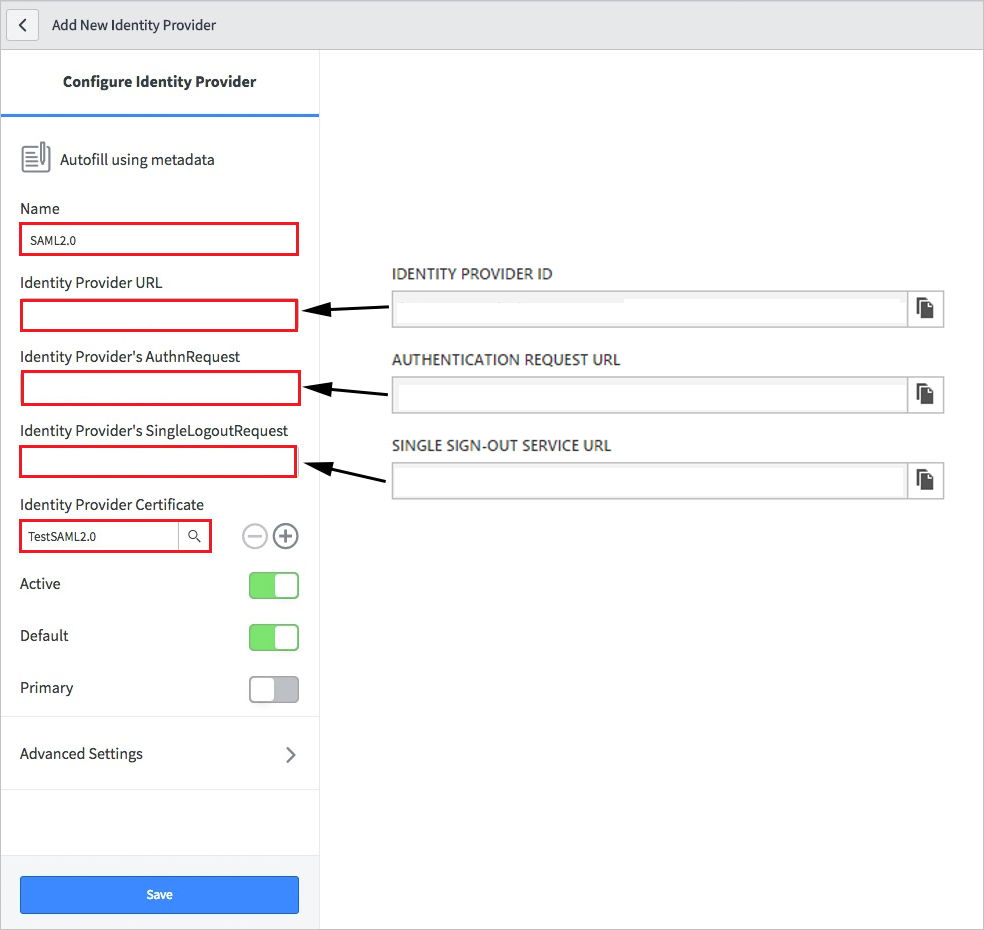

В диалоговом окне Add New Identity Provider (Добавление нового поставщика удостоверений) в разделе Configure Identity Provider (Настройка поставщика удостоверений) выполните следующие действия.

a. В поле "Имя" введите имя конфигурации (например, SAML 2.0).

b. Для URL-адреса поставщика удостоверений вставьте значение скопированного идентификатора поставщика удостоверений.

c. Для AuthnRequest поставщика удостоверений вставьте значение URL-адреса запроса проверки подлинности, скопированного вами.

d. Для singleLogoutRequest поставщика удостоверений вставьте значение скопированного URL-адреса выхода.

д) В поле Identity Provider Certificate (Сертификат поставщика удостоверений) выберите сертификат, созданный на предыдущем шаге.

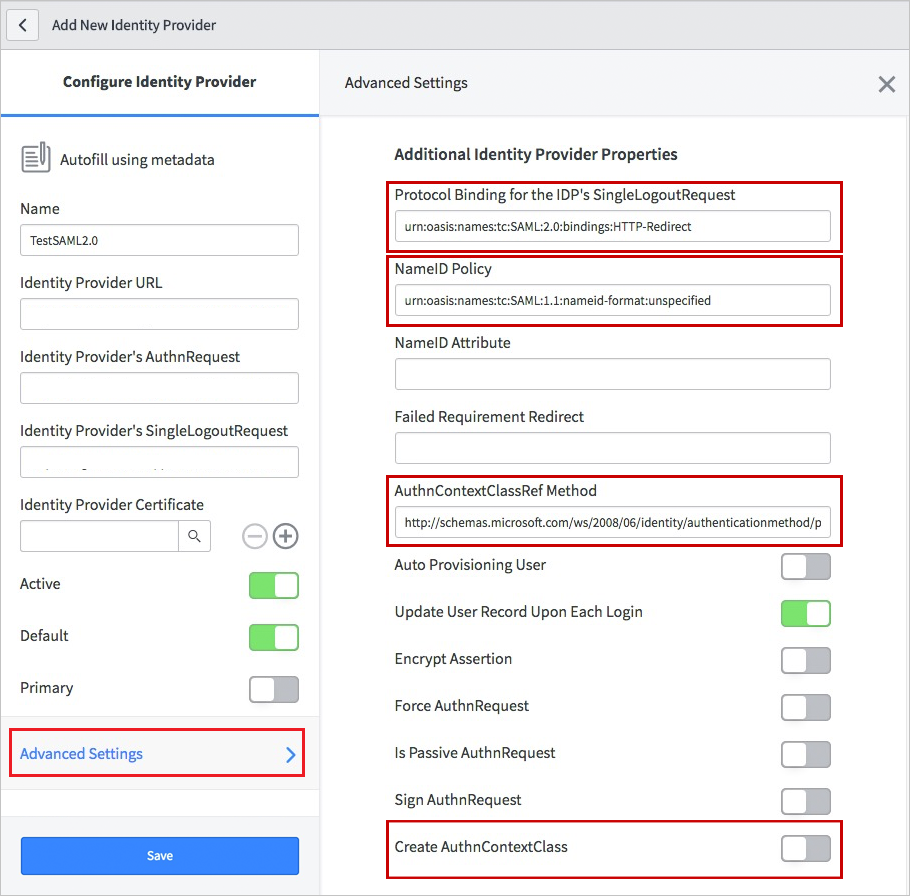

Выберите Дополнительные параметры. В разделе Additional Service Provider Properties (Дополнительные свойства поставщика услуг) выполните следующие действия.

a. В поле Protocol Binding for the IDP's SingleLogoutRequest (Привязка протокола для запроса на единый выход поставщика удостоверений) введите urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect.

b. В поле NameID Policy (Политика идентификатора имени) введите urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.

c. В поле AuthnContextClassRef Method (Метод AuthnContextClassRef) введите значение

http://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password.d. Отключите параметр Create an AuthnContextClass (Создать AuthnContextClass).

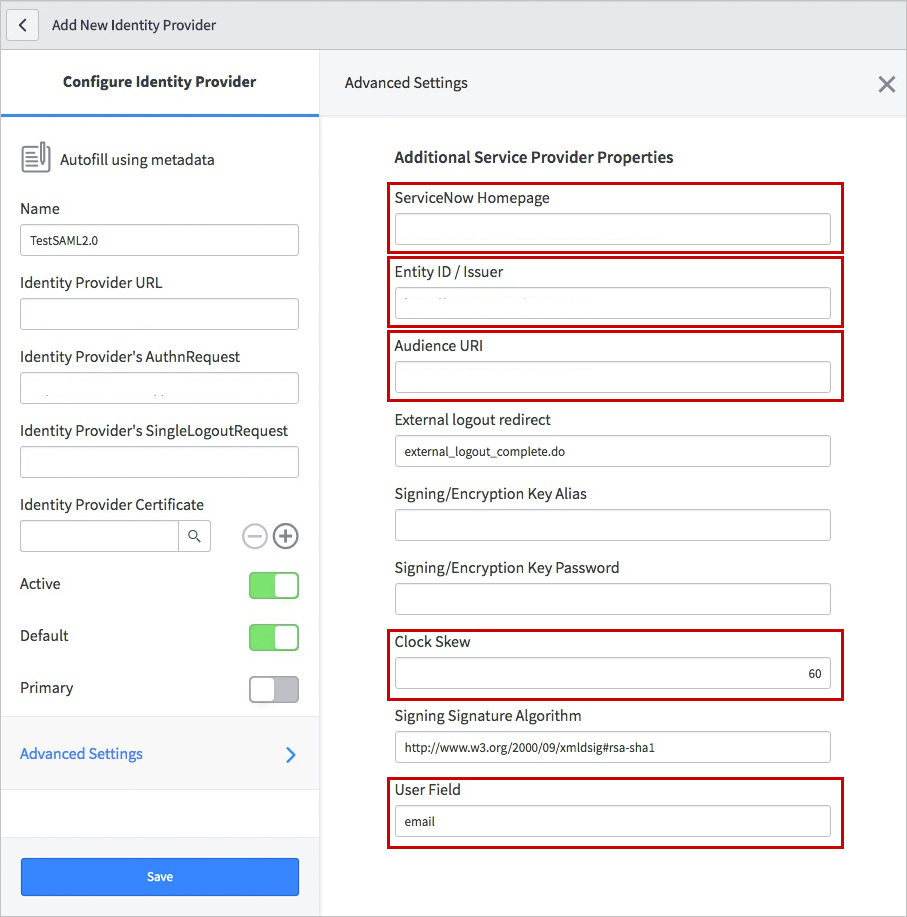

В разделе Additional Service Provider Properties (Дополнительные свойства поставщика услуг) выполните следующие действия.

a. В текстовое поле ServiceNow Homepage (Домашняя страница ServiceNow) введите URL-адрес домашней страницы экземпляра ServiceNow.

Примечание.

URL-адрес домашней страницы экземпляра ServiceNow состоит из URL-адреса клиента ServiceNow и /navpage.do (например:

https://fabrikam.service-now.com/navpage.do).b. В поле Entity ID / Issuer (Идентификатор сущности или издатель) введите URL-адрес клиента ServiceNow.

c. В поле Audience URI (URI аудитории) введите URL-адрес клиента ServiceNow.

d. В поле Clock Skew (Разница в показаниях часов) введите значение 60.

д) В поле пользователя введите адрес электронной почты.

Примечание.

Вы можете настроить идентификатор Microsoft Entra, чтобы вывести идентификатор пользователя Microsoft Entra (имя участника-пользователя) или адрес электронной почты в качестве уникального идентификатора в токене SAML. Для этого перейдите в раздел ServiceNow>Атрибуты>Единый вход на портале Azure и сопоставьте нужное поле с атрибутом nameidentifier. Значение, хранящееся для выбранного атрибута в идентификаторе Microsoft Entra (например, имя участника-пользователя), должно совпадать со значением, хранящимся в ServiceNow для введенного поля (например, user_name).

f. Выберите Сохранить.

Проверка единого входа

Выбрав плитку "ServiceNow" на Панели доступа, вы автоматически войдете в приложение ServiceNow, для которого настроили единый вход. См. дополнительные сведения о панели доступа

Проверка единого входа для приложения ServiceNow Agent (Mobile)

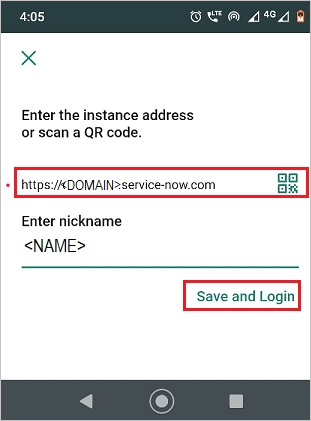

Откройте приложение ServiceNow Agent (Mobile) и сделайте следующее:

b. Введите адрес экземпляра ServiceNow, псевдоним и нажмите Сохранить и войти.

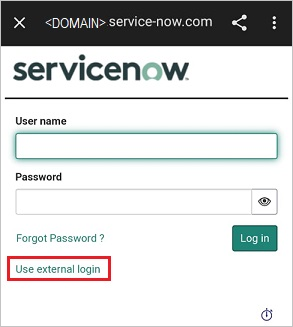

c. На странице Log in (Вход) сделайте следующее:

Введите имя пользователя, например B.simon@contoso.com.

Щелкните Use external login (Использовать внешнее имя для входа). Вы перенаправляетесь на страницу идентификатора Microsoft Entra для входа.

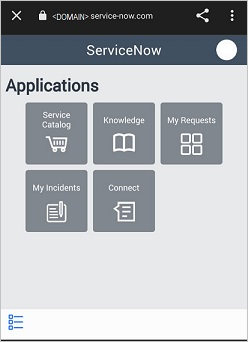

Введите свои учетные данные. Если используется сторонняя проверка подлинности или любой другой механизм безопасности, пользователю нужно будет выполнить соответствующие дополнительные действия. Откроется домашняя страница приложения.

Next Steps

После настройки ServiceNow вы можете применить элементы управления сеансами, которые защищают конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Элементы управления сеансом являются расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.