Прием данных журнала Google Cloud Platform в Microsoft Sentinel

Организации все чаще переходят на многооблачные архитектуры, будь то по проектированию или из-за текущих требований. Растущее число этих организаций использует приложения и хранит данные в нескольких общедоступных облаках, включая Google Cloud Platform (GCP).

В этой статье описывается прием данных GCP в Microsoft Sentinel для получения полного покрытия безопасности и анализа и обнаружения атак в многооблачной среде.

С помощью соединителя GCP Pub/Sub на основе нашей платформы без кода Подключение or Platform (CCP) вы можете получать журналы из среды GCP с помощью возможности GCP Pub/Sub.

Важно!

Соединитель журналов аудита GCP pub/sub в настоящее время находится в предварительной версии. Предварительная версия дополнительных условий использования Azure включают дополнительные юридические условия, применимые к функциям Azure, которые находятся в бета-версии, предварительной версии или еще не общедоступны по другим причинам.

Журналы облачного аудита Google записывают путь аудита, который аналитики могут использовать для мониторинга доступа и обнаружения потенциальных угроз в ресурсах GCP.

Необходимые компоненты

Прежде чем начать, убедитесь в наличии следующего:

- Решение Microsoft Sentinel включено.

- Определенная рабочая область Microsoft Sentinel существует.

- Существует среда GCP ( проект) и собирает журналы аудита GCP.

- У пользователя Azure есть роль участника Microsoft Sentinel.

- У пользователя GCP есть доступ к редактированию и созданию ресурсов в проекте GCP.

- API GCP Identity and Access Management (IAM) и API GCP Cloud Resource Manager включены.

Настройка среды GCP

В среде GCP необходимо настроить два способа.

Настройте проверку подлинности Microsoft Sentinel в GCP, создав следующие ресурсы в службе GCP IAM:

- Пул удостоверений рабочей нагрузки

- Поставщик удостоверений рабочей нагрузки

- Организация сервиса

- Role

Настройте коллекцию журналов в GCP и приеме в Microsoft Sentinel , создав следующие ресурсы в службе GCP Pub/Sub:

- Раздел

- Подписка на раздел

Вы можете настроить среду одним из двух способов:

- Создание ресурсов GCP с помощью API Terraform: Terraform предоставляет API для создания ресурсов и управления удостоверениями и доступом (см . предварительные требования). Microsoft Sentinel предоставляет скрипты Terraform, которые выдают необходимые команды API.

- Настройте среду GCP вручную, создав ресурсы самостоятельно в консоли GCP.

Настройка проверки подлинности GCP

Откройте GCP Cloud Shell.

Выберите проект, с которым вы хотите работать, введя следующую команду в редакторе:

gcloud config set project {projectId}Скопируйте скрипт проверки подлинности Terraform, предоставленный Microsoft Sentinel из репозитория GitHub Sentinel, в среду GCP Cloud Shell.

Откройте файл скрипта Terraform GCPInitialAuthenticationSetup и скопируйте его содержимое.

Примечание.

Для приема данных GCP в облако Azure для государственных организаций используйте этот сценарий установки проверки подлинности.

Создайте каталог в среде Cloud Shell, введите его и создайте пустой файл.

mkdir {directory-name} && cd {directory-name} && touch initauth.tfОткройте initauth.tf в редакторе Cloud Shell и вставьте в него содержимое файла скрипта.

Инициализировать Terraform в каталоге, созданном путем ввода следующей команды в терминале:

terraform initПри получении сообщения подтверждения о инициализации Terraform запустите скрипт, введя следующую команду в терминале:

terraform applyКогда скрипт запрашивает идентификатор клиента Майкрософт, скопируйте и вставьте его в терминал.

Отвечая на вопрос, был ли пул удостоверений рабочей нагрузки уже создан для Azure, ответьте да или нет соответствующим образом.

Если вы хотите создать перечисленные ресурсы, введите "да".

При отображении выходных данных из скрипта сохраните параметры ресурсов для последующего использования.

Настройка журналов аудита GCP

Скопируйте скрипт настройки журнала аудита Terraform, предоставленный Microsoft Sentinel из репозитория GitHub Sentinel, в другую папку в среде GCP Cloud Shell.

Откройте файл скрипта Terraform GCPAuditLogsSetup и скопируйте его содержимое.

Примечание.

Для приема данных GCP в облако Azure для государственных организаций используйте этот скрипт настройки журнала аудита.

Создайте другой каталог в среде Cloud Shell, введите его и создайте пустой файл.

mkdir {other-directory-name} && cd {other-directory-name} && touch auditlog.tfОткройте auditlog.tf в редакторе Cloud Shell и вставьте в него содержимое файла скрипта.

Инициализировать Terraform в новом каталоге, введя следующую команду в терминале:

terraform initПри получении сообщения подтверждения о инициализации Terraform запустите скрипт, введя следующую команду в терминале:

terraform applyЧтобы принять журналы из всей организации с помощью одного pub/Sub, введите следующее:

terraform apply -var="organization-id= {organizationId} "Если вы хотите создать перечисленные ресурсы, введите "да".

При отображении выходных данных из скрипта сохраните параметры ресурсов для последующего использования.

Подождите пять минут, прежде чем перейти к следующему шагу.

Настройка соединителя GCP Pub/Sub в Microsoft Sentinel

Войдите на портал Azure и перейдите к службе Microsoft Sentinel.

В центре контента в строке поиска введите журналы аудита Google Cloud Platform.

Установите решение журналов аудита Google Cloud Platform.

Выберите соединители данных и в строке поиска введите журналы аудита GCP Pub/Sub.

Выберите соединитель журналов аудита (предварительная версия) GCP Pub/Sub Audit Logs.

В области сведений выберите Открыть страницу соединителя.

В области конфигурации выберите "Добавить новый сборщик".

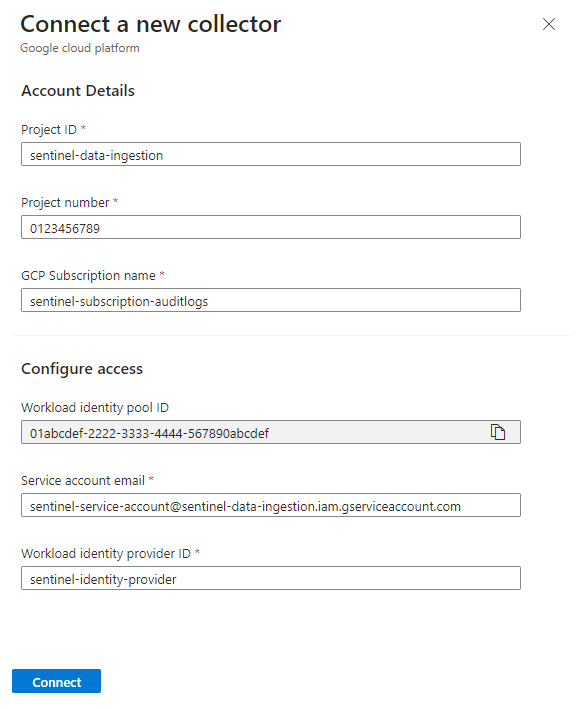

В Подключение новой панели сборщика введите параметры ресурса, созданные при создании ресурсов GCP.

Убедитесь, что значения во всех полях соответствуют их аналогам в проекте GCP и выберите Подключение.

Убедитесь, что данные GCP в среде Microsoft Sentinel

Чтобы обеспечить успешное прием журналов GCP в Microsoft Sentinel, выполните следующий запрос через 30 минут после завершения настройки соединителя.

GCPAuditLogs | take 10

Следующие шаги

В этой статье вы узнали, как принять данные GCP в Microsoft Sentinel с помощью соединителей GCP Pub/Sub. Ознакомьтесь с дополнительными сведениями о Microsoft Sentinel в следующих статьях:

- Узнайте, как отслеживать свои данные и потенциальные угрозы.

- Узнайте, как приступить к обнаружению угроз с помощью Microsoft Sentinel.

- Используйте книги для мониторинга данных.