Руководство. Обнаружение и защита конфиденциальной информации в организации

В идеальном мире все сотрудники вашей организации полностью осознают важность защиты информации и соблюдения требований политик. В реальном мире, вероятно, что занятый партнер, который часто работает с учетной информацией, непреднамеренно отправит конфиденциальный документ в репозиторий Box с неправильными разрешениями. Через неделю вы поймете, что конфиденциальная информация вашей организации попала в руки конкурентов.

Чтобы предотвратить это, Microsoft Defender для облака Apps предоставляет широкий набор возможностей защиты от потери данных, охватывающих различные точки утечки данных, которые существуют в организациях.

В этом руководстве вы узнаете, как использовать приложения Defender для облака для обнаружения потенциально предоставляемых конфиденциальных данных и применения элементов управления для предотвращения их воздействия:

Как обнаруживать и защищать конфиденциальную информацию в организации

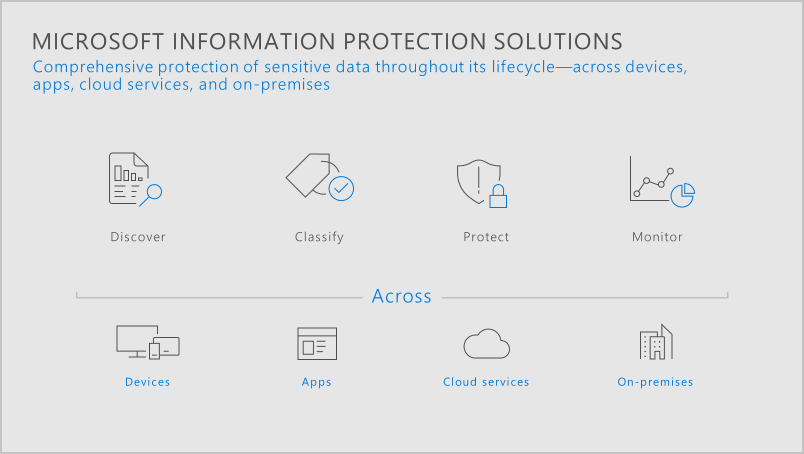

Наш подход к защите информации можно разделить на следующие этапы, которые позволяют защитить данные с помощью полного жизненного цикла в нескольких расположениях и устройствах.

Этап 1. Обнаружение данных

Подключение приложения. Первым шагом в обнаружении данных, используемых в вашей организации, является подключение облачных приложений, используемых в организации, для Defender для облака приложений. После этого Defender for Cloud Apps сможет просканировать данные, добавить для них классификацию и применить политики и инструменты управления. В зависимости от того, как приложения подключены, влияют на то, как применяются проверки и элементы управления. Вы можете подключить приложения одним из следующих способов:

Используйте соединитель приложения: наши соединители приложений используют API, предоставляемые поставщиками приложений. Они обеспечивают более высокую видимость и контроль над приложениями, используемыми в вашей организации. Проверки выполняются периодически (каждые 12 часов) и в режиме реального времени (активируются при каждом обнаружении изменения). Дополнительные сведения и инструкции по добавлению приложений см. в Подключение приложениях.

Используйте управление условным доступом: наше решение управления условным доступом для приложений уникально интегрировано с условным доступом Microsoft Entra и позволяет применять элементы управления к любому приложению.

Пользователи Microsoft Edge получают преимущества прямой защиты в браузере. Управление приложением условного доступа применяется в других браузерах с помощью архитектуры обратного прокси-сервера. Дополнительные сведения см. в статье "Защита приложений с помощью Microsoft Defender для облака приложений с помощью управления условным доступом приложений и защиты в браузере с помощью Microsoft Edge для бизнеса (предварительная версия)".

Исследование. После подключения приложения к Defender for Cloud Apps с помощью API-соединителя Defender for Cloud Apps сканирует все используемые файлы. На портале Microsoft Defender в разделе "Облачные приложения" перейдите в раздел "Файлы ", чтобы получить общие сведения о файлах, общих для облачных приложений, их специальных возможностей и их состоянии. Дополнительные сведения см. в разделе "Анализ файлов".

Этап 2. Классификация конфиденциальной информации

Определите, какая информация является конфиденциальной: прежде чем искать конфиденциальную информацию в файлах, сначала необходимо определить, какие значения считаются конфиденциальными для вашей организации. В рамках нашей службы классификации данных мы предлагаем более 100 типов конфиденциальной информации из коробки или вы можете создать собственный подход к вашей политике компании. Defender для облака приложения изначально интегрированы с Защита информации Microsoft Purview, а те же конфиденциальные типы и метки доступны в обеих службах. Поэтому, когда вы хотите определить конфиденциальную информацию, перейдите на портал Защита информации Microsoft Purview, чтобы создать их, и после определения они будут доступны в Defender для облака Приложениях. Кроме того, можно использовать расширенные типы классификаций, такие как отпечатки пальцев или точное сопоставление данных (EDM).

Для тех, кто уже выполнил сложную работу по выявлению конфиденциальной информации и применению соответствующих меток конфиденциальности, вы можете использовать эти метки в политиках без необходимости повторно проверять содержимое.

Включение интеграции Microsoft Information Protection

- На портале Microsoft Defender выберите Параметры. Затем выберите "Облачные приложения".

- В разделе Information Protection перейдите в Microsoft Information Protection. Выберите автоматическое сканирование новых файлов для меток конфиденциальности Microsoft Information Protection и предупреждений проверки содержимого.

Дополнительные сведения см. в разделе Защита информации Microsoft Purview интеграции.

Создайте политики для идентификации конфиденциальной информации в файлах: как только вы знаете типы информации, которую вы хотите защитить, пришло время создавать политики для их обнаружения. Начните с создания следующих политик:

Политика файлов

Используйте эту политику для сканирования содержимого файлов, хранящихся в подключенных к API облачных приложениях, практически в реальном времени и неактивных данных. Файлы сканируются с помощью одного из поддерживаемых методов проверки, включая Защита информации Microsoft Purview зашифрованное содержимое благодаря собственной интеграции с Defender для облака Apps.На портале Microsoft Defender в разделе "Облачные приложения" выберите "Политики ">Управление политиками".

Выберите " Создать политику" и выберите "Политика файлов".

В разделе "Проверка" выберите и настройте одну из следующих служб классификации:

- Службы классификации данных: использует решения по классификации, принятые в Microsoft 365, Защита информации Microsoft Purview и приложениях Defender для облака, чтобы обеспечить единый интерфейс маркировки. Это предпочтительный метод проверки содержимого, так как он обеспечивает согласованный и унифицированный интерфейс в продуктах Майкрософт.

Для файлов с высокой степенью конфиденциальности выберите "Создать оповещение" для каждого соответствующего файла и выберите необходимые оповещения, чтобы получать сведения о наличии файлов с незащищенной конфиденциальной информацией в вашей организации.

Нажмите кнопку создания.

Политика сеанса

Используйте этот тип политики для сканирования и защиты файлов в режиме реального времени при доступе:- Предотвращение кражи данных: блокировка загрузки, вырезания, копирования и печати конфиденциальных документов на неуправляемых устройствах.

- Защита файлов при скачивании: требуется, чтобы документы были помечены и защищены с помощью Защита информации Microsoft Purview. Это действие гарантирует защиту документа и доступ пользователей ограничен в потенциально рискованном сеансе.

- Запретить отправку ненаклеенных файлов: требуется, чтобы файл был правильным меткой и защитой, прежде чем конфиденциальный файл будет отправлен, распределен и используется другими пользователями. С помощью этого действия можно убедиться, что неназначенные файлы с конфиденциальным содержимым блокируются от отправки, пока пользователь не классифицирует содержимое.

На портале Microsoft Defender в разделе "Облачные приложения" выберите "Политики ">Управление политиками".

Выберите "Создать политику" и выберите "Политика сеанса".

В разделе "Тип элемента управления сеансом" выберите один из вариантов защиты от потери данных.

В разделе "Проверка" выберите и настройте одну из следующих служб классификации:

- Службы классификации данных: использует решения по классификации, принятые в Microsoft 365, Защита информации Microsoft Purview и приложениях Defender для облака, чтобы обеспечить единый интерфейс маркировки. Это предпочтительный метод проверки содержимого, так как он обеспечивает согласованный и унифицированный интерфейс в продуктах Майкрософт.

- Встроенная защита от потери данных: проверяет файлы конфиденциальной информации с помощью встроенного обработчика проверки содержимого защиты от потери данных.

Для файлов с высокой степенью конфиденциальности выберите команду "Создать оповещение" и выберите необходимые оповещения , чтобы получать сведения о наличии файлов с незащищенной конфиденциальной информацией в вашей организации.

Нажмите кнопку создания.

Необходимо создать столько политик, сколько необходимо для обнаружения конфиденциальных данных в соответствии с политикой компании.

Этап 3. Защита данных

Теперь вы можете обнаруживать файлы с конфиденциальной информацией, но то, что вы действительно хотите сделать, — это защита этой информации от потенциальных угроз. После того как вы узнаете об инциденте, вы можете вручную устранить ситуацию или использовать одно из действий автоматического управления, предоставляемых Defender для облака Приложения для защиты файлов. К действиям относятся, но не ограничиваются, Защита информации Microsoft Purview собственные элементы управления, предоставленные API и мониторинг в режиме реального времени. Тип управления, который можно применить, зависит от типа настраиваемой политики, как показано ниже.

Действия по управлению политиками файлов: использует API поставщика облачных приложений и собственные интеграции для защиты файлов, в том числе:

- Активация оповещений и отправка Уведомления по электронной почте об инциденте

- Управление метками, примененными к файлу для применения собственных элементов управления Защита информации Microsoft Purview

- Изменение общего доступа к файлу

- Карантин файла

- Удаление определенных разрешений на файл или папку в Microsoft 365

- Перемещение файла в папку корзины

Элементы управления политикой сеансов: использует возможности обратного прокси-сервера для защиты файлов, в том числе:

- Активация оповещений и отправка Уведомления по электронной почте об инциденте

- Отслеживайте все действия. Явно разрешает загрузку или отправку файлов и отслеживает все связанные действия.

- Блокировать: явно блокирует скачивание или отправку файлов. Используйте этот параметр для защиты конфиденциальных файлов организации от кражи или несанкционированного доступа с любого устройства, включая неуправляемые устройства.

- Защита. Автоматически применяет метку конфиденциальности к файлам, соответствующим фильтрам файлов политики. Используйте этот параметр для защиты загрузки конфиденциальных файлов.

Этап 4. Мониторинг и отчет о данных

Ваши политики доступны для проверки и защиты данных. Теперь вы хотите проверка панели мониторинга ежедневно, чтобы узнать, какие новые оповещения были активированы. Это отличное место, где можно следить за работоспособностью облачной среды. Панель мониторинга помогает получить представление о том, что происходит, и при необходимости запустите расследование.

Одним из наиболее эффективных способов мониторинга инцидентов с конфиденциальными файлами является перенаправка на страницу "Политики " и проверка совпадений для настроенных политик. Кроме того, при настройке оповещений следует также рассмотреть возможность регулярного мониторинга оповещений файлов, заголовок на страницу оповещений , указание категории как защиты от потери данных и проверка того, какие политики, связанные с файлами, активируются. Просмотр этих инцидентов поможет вам точно настроить политики, чтобы сосредоточиться на угрозах, интересующих вашу организацию.

В конце концов, управление конфиденциальной информацией таким образом гарантирует, что данные, сохраненные в облаке, имеют максимальную защиту от вредоносного кражи и проникновения. Кроме того, если файл предоставлен или потерян, доступ к нему можно получить только авторизованными пользователями.

См. также

Если у вас возникли проблемы, мы здесь, чтобы помочь. Чтобы получить помощь или поддержку проблемы с продуктом, откройте запрос в службу поддержки.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по