Anslutning av IoT-enheter till IoT-plattformen omfattar de tre processerna för attestering, autentisering och etablering.

Attesteringsmekanismen representerar den metod som valts för en enhet för att bekräfta dess identitet när den ansluter till en IoT-plattformstjänst som Azure IoT Hub. IoT Hub stöder symmetrisk nyckel, X.509 tumavtryck och X.509 CA-attesteringsmetoder.

Autentisering är hur enheten identifierar sig själv. IoT Hub ger åtkomst till en enhet baserat på enhetens förmåga att visa sig använda sin unika enhetsidentitet i kombination med dess attesteringsmekanism.

Etablering är att registrera en enhet i Azure IoT Hub. Etablering gör IoT Hub medveten om enheten och attesteringsmekanismen som enheten använder.

Azure IoT Hub Device Provisioning Service (DPS)

Enhetsetablering kan ske via Azure IoT Hub Device Provisioning Service (DPS) eller direkt via IoT Hub Registry Manager-API:er. Användning av DPS medför fördelen med sen bindning, vilket gör det möjligt att ta bort och återskapa fältenheter för att IoT Hub utan att ändra enhetsprogramvaran.

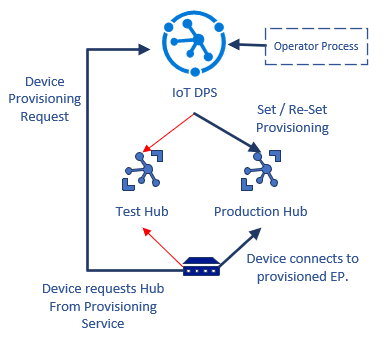

I följande exempel visas hur du implementerar ett arbetsflöde för miljöövergång från test till produktion med hjälp av DPS.

- Lösningsutvecklaren länkar test- och produktions-IoT-molnen till etableringstjänsten.

- Enheten implementerar DPS-protokollet för att hitta IoT Hub om den inte längre etableras. Enheten etableras ursprungligen i testmiljön.

- Eftersom enheten är registrerad i testmiljön ansluter den där och testning sker.

- Utvecklaren etablerar om enheten till produktionsmiljön och tar bort den från testhubben. Testhubben avvisar enheten nästa gång den återansluts.

- Enheten ansluter och förhandlar om etableringsflödet. DPS dirigerar nu enheten till produktionsmiljön och enheten ansluter och autentiserar där.

IoT Hub protokoll som stöds

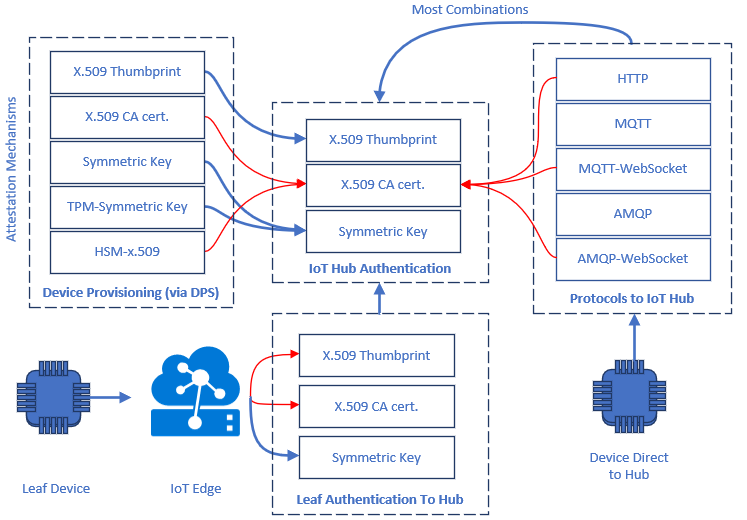

Överväg kombinationerna av Azure IoT Hub autentiseringsprotokoll som stöds när du arbetar med IoT-lösningar från slutpunkt till slutpunkt. Kombinationer som visas med röda linjer i följande diagram kan vara inkompatibla eller ha lagt till överväganden.

- SAS-token registreras alltid som symmetriska nycklar med IoT Hub.

- Att återkalla certifikat via DPS förhindrar inte att etablerade enheter fortsätter att autentiseras med IoT Hub. När du har återkallat ett certifikat i DPS tar du också bort enheten från IoT Hub, antingen manuellt via portalinstrumentpanelen eller programmatiskt med Hjälp av Registry Manager-API:er.

- Även om IoT Hub stöder X.509 CA-autentisering etablerar etableringsenheter med X.509 CA via DPS dem till IoT Hub som X.509 tumavtryck.

- Webbsocketsvarianter av AMQP och MQTT stöds inte med X.509 CA-certifikat i IoT Hub.

Deltagare

Den här artikeln underhålls av Microsoft. Den skrevs ursprungligen av följande deltagare.

Huvudförfattare:

- Jason Wadsworth | Huvudprogramtekniker