Vanliga frågor och svar om betrodd start

Varning

Den här artikeln refererar till CentOS, en Linux-distribution som närmar sig EOL-status (End Of Life). Överväg att använda och planera i enlighet med detta. Mer information finns i CentOS End Of Life-vägledningen.

Vanliga frågor och svar om betrodd start. Användningsfall för funktioner, stöd för andra Azure-funktioner och korrigeringar för vanliga fel.

Användningsfall

Varför ska jag använda betrodd start? Vad skyddar betrodda avfyrningsskyddet mot?

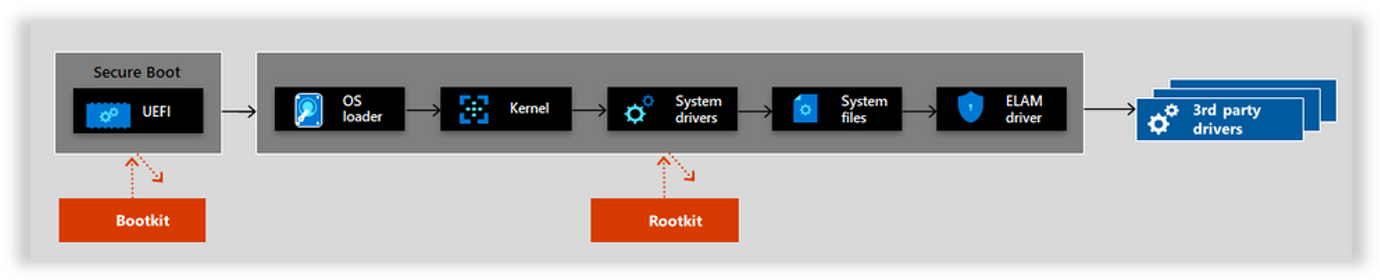

Betrodda startskydd mot startpaket, rootkits och skadlig kod på kernelnivå. Dessa avancerade typer av skadlig kod körs i kernelläge och förblir dolda för användare. Till exempel:

- Rootkits för inbyggd programvara: dessa kit skriver över den inbyggda programvaran för den virtuella datorns BIOS, så att rootkit kan starta före operativsystemet.

- Startpaket: Dessa kit ersätter operativsystemets startladdare så att den virtuella datorn läser in startpaketet före operativsystemet.

- Kernel rootkits: dessa satser ersätter en del av OS-kerneln så att rootkit kan starta automatiskt när operativsystemet läses in.

- Drivrutinsrotkit: dessa kit låtsas vara en av de betrodda drivrutiner som operativsystemet använder för att kommunicera med den virtuella datorns komponenter.

Hur skiljer sig betrodd start från hyper-V-avskärmad virtuell dator?

Hyper-V-skärmad virtuell dator är för närvarande endast tillgänglig på Hyper-V. Hyper-V-avskärmad virtuell dator distribueras vanligtvis i med skyddad infrastrukturresurs. A Guarded Fabric består av en värdskyddstjänst (HGS), en eller flera skyddade värdar och en uppsättning avskärmade virtuella datorer. Avskärmade virtuella Hyper-V-datorer används i infrastrukturresurser där data och tillstånd för den virtuella datorn måste skyddas från olika aktörer. Dessa aktörer är både infrastrukturadministratörer och ej betrodda program som kan köras på Hyper-V-värdarna. Betrodd start kan å andra sidan distribueras som en fristående virtuell dator eller vm-skalningsuppsättningar i Azure utan någon annan distribution och hantering av HGS. Alla betrodda startfunktioner kan aktiveras med en enkel ändring i distributionskoden eller en kryssruta i Azure-portalen.

Kan jag inaktivera betrodd start för ny distribution av virtuella datorer?

Betrodda virtuella startdatorer ger dig grundläggande beräkningssäkerhet och vår rekommendation är inte att inaktivera samma för nya VM/VMSS-distributioner förutom om dina distributioner är beroende av:

- Vm Size-familjer stöds för närvarande inte med betrodd start

- Funktionen stöds för närvarande inte med betrodd start

- Os-versionen stöds inte med betrodd start

Du kan använda parameter securityType med värde Standard för att inaktivera betrodd start i nya VM/VMSS-distributioner med hjälp av Azure PowerShell (v10.3.0+) och CLI (v2.53.0+)

az vm create -n MyVm -g MyResourceGroup --image Ubuntu2204 `

--security-type 'Standard'

Funktioner och distributioner som stöds

Stöds Azure Compute Gallery av betrodd start?

Med betrodd start kan avbildningar nu skapas och delas via Azure Compute Gallery (tidigare delat bildgalleri). Bildkällan kan vara:

- en befintlig virtuell Azure-dator som antingen är generaliserad eller specialiserad ELLER,

- en befintlig hanterad disk eller en ögonblicksbild ELLER,

- en virtuell hårddisk eller en avbildningsversion från ett annat galleri.

Mer information om hur du distribuerar en betrodd virtuell dator med Azure Compute Gallery finns i distribuera betrodda virtuella startdatorer.

Stöds Azure Backup av betrodd start?

Betrodd start stöder nu Azure Backup. Mer information finns i Supportmatris för säkerhetskopiering av virtuella Azure-datorer.

Kommer Azure Backup att fortsätta att fungera när du har aktiverat betrodd start?

Säkerhetskopior som konfigurerats med förbättrad princip fortsätter att säkerhetskopiera den virtuella datorn när du har aktiverat betrodd start.

Stöds tillfälliga OS-diskar av betrodd start?

Betrodd start stöder tillfälliga OS-diskar. Mer information finns i Betrodd start för tillfälliga OS-diskar.

Kommentar

När du använder tillfälliga diskar för betrodda starta virtuella datorer, kanske nycklar och hemligheter som genereras eller förseglas av vTPM efter skapandet av den virtuella datorn inte bevaras mellan åtgärder som att återskapa och plattformshändelser som tjänståterställning.

Kan den virtuella datorn återställas med hjälp av en säkerhetskopia innan betrodd start aktiveras?

Säkerhetskopior som görs innan du uppgraderar den befintliga virtuella datorn av generation 2 till Betrodd start kan användas för att återställa hela virtuella datorer eller enskilda datadiskar. De kan inte användas för att bara återställa eller ersätta OS-diskar.

Hur hittar jag VM-storlekar som stöder betrodd start?

Se listan över vm-storlekar i generation 2 som stöder betrodd start.

Följande kommandon kan användas för att kontrollera om en vm-storlek i generation 2 inte stöder betrodd start.

subscription="<yourSubID>"

region="westus"

vmSize="Standard_NC12s_v3"

az vm list-skus --resource-type virtualMachines --location $region --query "[?name=='$vmSize'].capabilities" --subscription $subscription

Hur kan jag verifiera att min OS-avbildning har stöd för betrodd start?

Se listan över operativsystemversioner som stöds med betrodd start,

Os-avbildningar på Marketplace

Följande kommandon kan användas för att kontrollera om en Marketplace OS-avbildning stöder betrodd start.

az vm image show --urn "MicrosoftWindowsServer:WindowsServer:2022-datacenter-azure-edition:latest"

Svaret liknar följande formulär. hyperVGenerationv2 och SecurityType innehåller TrustedLaunch i utdata anger att operativsystemavbildningen generation 2 stöder betrodd start.

{

"architecture": "x64",

"automaticOsUpgradeProperties": {

"automaticOsUpgradeSupported": false

},

"dataDiskImages": [],

"disallowed": {

"vmDiskType": "Unmanaged"

},

"extendedLocation": null,

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchAndConfidentialVmSupported"

},

{

"name": "IsAcceleratedNetworkSupported",

"value": "True"

},

{

"name": "DiskControllerTypes",

"value": "SCSI, NVMe"

},

{

"name": "IsHibernateSupported",

"value": "True"

}

],

"hyperVGeneration": "V2",

"id": "/Subscriptions/00000000-0000-0000-0000-00000000000/Providers/Microsoft.Compute/Locations/westus/Publishers/MicrosoftWindowsServer/ArtifactTypes/VMImage/Offers/WindowsServer/Skus/2022-datacenter-azure-edition/Versions/20348.1906.230803",

"imageDeprecationStatus": {

"alternativeOption": null,

"imageState": "Active",

"scheduledDeprecationTime": null

},

"location": "westus",

"name": "20348.1906.230803",

"osDiskImage": {

"operatingSystem": "Windows",

"sizeInGb": 127

},

"plan": null,

"tags": null

}

Os-avbildning för Azure Compute Gallery

Följande kommandon kan användas för att kontrollera om en Azure Compute Gallery OS-avbildning stöder betrodd start.

az sig image-definition show `

--gallery-image-definition myImageDefinition `

--gallery-name myImageGallery `

--resource-group myImageGalleryRg

Svaret liknar följande formulär. hyperVGenerationv2 och SecurityType innehåller TrustedLaunch i utdata anger att operativsystemavbildningen generation 2 stöder betrodd start.

{

"architecture": "x64",

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchSupported"

}

],

"hyperVGeneration": "V2",

"id": "/subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/myImageGalleryRg/providers/Microsoft.Compute/galleries/myImageGallery/images/myImageDefinition",

"identifier": {

"offer": "myImageDefinition",

"publisher": "myImageDefinition",

"sku": "myImageDefinition"

},

"location": "westus3",

"name": "myImageDefinition",

"osState": "Generalized",

"osType": "Windows",

"provisioningState": "Succeeded",

"recommended": {

"memory": {

"max": 32,

"min": 1

},

"vCPUs": {

"max": 16,

"min": 1

}

},

"resourceGroup": "myImageGalleryRg",

"tags": {},

"type": "Microsoft.Compute/galleries/images"

}

Hur fungerar externa kommunikationsdrivrutiner med betrodda virtuella startdatorer?

För att lägga till COM-portar måste säker start inaktiveras. Därför är COM-portar inaktiverade som standard i betrodda virtuella startdatorer.

Energinivåer

Funktionsspecifika tillstånd, starttyper och vanliga startproblem.

Vad är vm-gästtillstånd (VMGS)?

Vm-gästtillstånd (VMGS) är specifikt för den virtuella datorn för betrodd start. Det är en blob som hanteras av Azure och innehåller UEFI-databaser (Unified Extensible Firmware Interface) för säker startsignatur och annan säkerhetsinformation. Livscykeln för VMGS-bloben är kopplad till OS-diskens.

Vilka är skillnaderna mellan säker start och uppmätt start?

I en säker startkedja kontrollerar varje steg i startprocessen en kryptografisk signatur för efterföljande steg. BIOS kontrollerar till exempel en signatur på inläsaren och inläsaren kontrollerar signaturer på alla kernelobjekt som den läser in och så vidare. Om något av objekten komprometteras matchar inte signaturen och den virtuella datorn startar inte. Mer information finns i Säker start. Den uppmätta starten stoppar inte startprocessen, den mäter eller beräknar hashen för nästa objekt i kedjan och lagrar hashvärdena i plattformskonfigurationsregister (PCR) på vTPM. Uppmätta startposter används för övervakning av startintegritet.

Varför startas inte den virtuella datorn för betrodd start på rätt sätt?

Om osignerade komponenter identifieras från UEFI (inbyggda gästprogram), startladdare, operativsystem eller startdrivrutiner startar inte en betrodd virtuell startdator. Inställningen för säker start i den virtuella datorn Betrodd start kan inte startas om osignerade eller ej betrodda startkomponenter påträffas under startprocessen och rapporteras som ett säkert startfel.

Kommentar

Betrodda starta virtuella datorer som skapas direkt från en Azure Marketplace-avbildning bör inte stöta på fel med säker start. Azure Compute Gallery-avbildningar med en ursprunglig bildkälla på Marketplace och ögonblicksbilder som skapats från betrodda virtuella startdatorer bör inte heller stöta på dessa fel.

Hur verifierar jag ett scenario utan start i Azure-portalen?

När en virtuell dator blir otillgänglig på grund av ett fel med säker start innebär "no-boot" att den virtuella datorn har en operativsystemkomponent som är signerad av en betrodd utfärdare, vilket blockerar start av en betrodd virtuell startdator. Vid distribution av virtuella datorer kan kunderna se information från resurshälsan i Azure-portalen som anger att det finns ett valideringsfel i säker start.

Om du vill komma åt resurshälsan från konfigurationssidan för den virtuella datorn går du till Resource Health under panelen Hjälp.

Följ de rekommenderade stegen som beskrivs på resurshälsoskärmen. Anvisningarna innehåller en skärmbild och en nedladdningsbar serielogg från startdiagnostiken för den virtuella datorn.

Om du har verifierat att no-boot orsakades av ett säkert startfel:

- Avbildningen som du använder är en äldre version som kan ha en eller flera ej betrodda startkomponenter och som är på en utfasningssökväg. Om du vill åtgärda en inaktuell avbildning uppdaterar du till en nyare avbildningsversion som stöds.

- Avbildningen som du använder kan ha skapats utanför en marketplace-källa eller så har startkomponenterna ändrats och innehåller osignerade eller ej betrodda startkomponenter. Information om hur du kontrollerar om avbildningen har osignerade eller ej betrodda startkomponenter finns i "Verifiera säkra startfel".

- Om ovanstående två scenarier inte gäller är den virtuella datorn potentiellt infekterad med skadlig kod (bootkit/rootkit). Överväg att ta bort den virtuella datorn och återskapa en ny virtuell dator från samma källavbildning när du utvärderar all programvara som installeras.

Verifiera säkra startfel

Virtuella Linux-datorer

För att verifiera vilka startkomponenter som ansvarar för fel med säker start i en virtuell Azure Linux-dator kan slutanvändarna använda SBInfo-verktyget från Linux-säkerhetspaketet.

- Inaktivera säker start

- Anslut till din virtuella Azure Linux Trusted Launch-dator.

- Installera SBInfo-verktyget för distributionen av den virtuella datorn som körs. Den finns i Linux-säkerhetspaketet

Dessa kommandon gäller för Ubuntu, Debian och andra debianbaserade distributioner.

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ trusty main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ xenial main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ bionic main" | sudo tee -a /etc/apt/sources.list.d/azure.list

wget https://packages.microsoft.com/keys/microsoft.asc

wget https://packages.microsoft.com/keys/msopentech.asc

sudo apt-key add microsoft.asc && sudo apt-key add msopentech.asc

sudo apt update && sudo apt install azure-security

När du har installerat Linux-säkerhetspaketet för distributionen kör du kommandot "sbinfo" för att kontrollera vilka startkomponenter som är ansvariga för fel med säker start genom att visa alla osignerade moduler, kärnor och startladdare.

sudo sbinfo -u -m -k -b

Om du vill veta mer om diagnostikverktyget SBInfo kan du köra "sudo sbinfo -help".

Varför får jag ett övervakningsfel för startintegritet?

Betrodd start för virtuella Azure-datorer övervakas för avancerade hot. Om sådana hot identifieras utlöses en avisering. Aviseringar är endast tillgängliga om Defender för molnet förbättrade säkerhetsfunktioner är aktiverade.

Microsoft Defender för molnet utför regelbundet attestering. Om attesteringen misslyckas utlöses en avisering med medelhög allvarlighetsgrad. Betrott startattestering kan misslyckas av följande skäl:

- Den intygade informationen, som innehåller en logg över TCB (Trusted Computing Base), avviker från en betrodd baslinje (till exempel när säker start är aktiverad). Alla avvikelser indikerar att en eller flera moduler som inte är betrodda har lästs in och att operativsystemet kan komma att komprometteras.

- Det gick inte att verifiera att attesteringsofferten kommer från den virtuella datorns virtuella dators vTPM. Verifieringsfelet indikerar att en skadlig kod finns och kan fånga upp trafik till TPM.

- Attesteringstillägget på den virtuella datorn svarar inte. Ett tillägg som inte svarar indikerar en överbelastningsattack av skadlig kod eller en operativsystemadministratör.

Certifikat

Hur kan användare upprätta roten av förtroende med betrodda virtuella startdatorer?

Det virtuella offentliga TPM AK-certifikatet ger användarna insyn i information om den fullständiga certifikatkedjan (rotcertifikat och mellanliggande certifikat), vilket hjälper dem att verifiera förtroende för certifikat och rotkedja. För att säkerställa att betrodda startkonsumenter kontinuerligt har den högsta säkerhetsstatusen innehåller den information om instansegenskaper, så att användarna kan spåra tillbaka till hela kedjan.

Nedladdningsanvisningar

Paketcertifikat, komprometterade av. p7b (fullständig certifikatutfärdare) och .cer (mellanliggande certifikatutfärdare), avslöjar signerings- och certifikatutfärdare. Kopiera relevant innehåll och använd certifikatverktyg för att inspektera och utvärdera information om certifikat.

Välj att ladda ned .crt nedan för Azure Virtual TPM Root Certificate Authority 2023

Välj för att visa .p7b-innehållet

Global virtuell TPM CA – 01:

-----BEGIN CERTIFICATE-----

MIIRKQYJKoZIhvcNAQcCoIIRGjCCERYCAQExADCCBbMGCSqGSIb3DQEHAaCCBaQE

ggWgMIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0B

AQwFADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0

aW9uMTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRl

IEF1dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFow

JTEjMCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqG

SIb3DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE

7VxsfbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/

DT6pTXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8

aCTUMHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rli

wb/8DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYN

YFZH5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/

MIIBezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUE

EDAOBgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCB

MB8GA1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6Bp

oGeGZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIw

VmlydHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUy

MDIwMjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93

d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIw

VFBNJTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQw

DQYJKoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQ

y5OQltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4f

Qv8eVwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNx

SqmAZ+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9Nz

jCTiE5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY6

1MJuWTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7

x8KZNrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzh

wQp0PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyK

t3ihimrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz

2qaWVS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe

2I++GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvy

oXHPoIILVDCCBZwwggOEoAMCAQICEzMAAAACwNF7S4+XnDUAAAAAAAIwDQYJKoZI

hvcNAQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jw

b3JhdGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZp

Y2F0ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDgxNzUzMDRaFw0yNTExMDMxNzUz

MDRaMCUxIzAhBgNVBAMTGkdsb2JhbCBWaXJ0dWFsIFRQTSBDQSAtIDAxMIIBIjAN

BgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvzaqLhxgaL02ncNRizEGDcVqxHIj

0oe4BO1cbH22zwhNEn0zvNDhdq2i3UWDdoBFhNg6/Pkw1LgG/1gRcnM4VNWhxT7L

IPAd/w0+qU15Q5aISyz1pI2FPjrk9fy7O0c40AXtrHvzCcj2iCVyOioAsHj8OxHF

hQoXvGgk1DB2ARtCbuMTZTE1Hf7XLumudwl5+jauPLpsJWiXpUYfotX9L3MAdgmP

7/kZYsG//AzORHfRVB2TisqeVZ2sPRlpaDOOrC0E/33RwdI5roHzWc2n5JIUAGIj

S942DWBWR+fyIFH2Cf8sm8J8KMTnVdjVdENovj+T3G9FjRmiWOO2qjo/AQIDAQAB

o4IBfzCCAXswEgYDVR0TAQH/BAgwBgEB/wIBADAOBgNVHQ8BAf8EBAMCAgQwFwYD

VR0lBBAwDgYFZ4EFCAEGBWeBBQgDMB0GA1UdDgQWBBT/9s7nqMFIaSjLikvy2IGB

tW2AgTAfBgNVHSMEGDAWgBRL/iZalMH2M8ODSCbd8+WwZLKqlTB2BgNVHR8EbzBt

MGugaaBnhmVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NybC9BenVy

ZSUyMFZpcnR1YWwlMjBUUE0lMjBSb290JTIwQ2VydGlmaWNhdGUlMjBBdXRob3Jp

dHklMjAyMDIzLmNybDCBgwYIKwYBBQUHAQEEdzB1MHMGCCsGAQUFBzAChmdodHRw

Oi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NlcnRzL0F6dXJlJTIwVmlydHVh

bCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIwMjMu

Y3J0MA0GCSqGSIb3DQEBDAUAA4ICAQBIU8Mdulvl2qe81xMWwMJx2LTepAeHSBl3

YECIkMuTkJbbEo9o8e6mf2n+Z+Tp0wUPoFzPLIlYqYGgCHQZGxoDowm+m+jE3tWK

RQB+H0L/HlcE1Q84gTA9BCiN9IdCWxSi3UnSnuPDvS8Pk9m9DwV7zBSTknWU+5nh

iJKTcUqpgGfkTcq3i8YpfZJzYxecpj09EXBiudvjMBpRJQW/43PrJ4a/mSWdYK4x

ZMvTc4wk4hOUhvuh92IIhwqn169C9zUbf0GeSIJLhpDT3jL5+CY3rxcAIVxcQaiW

Ce5mOtTCblk3coYaFCYM5maNYUvhjcrjCmigS63lMLXNcuy0R92Bhnneex20PW5s

jHYTu8fCmTawQ19v3ES86wpqUlJXZijLvRuHac16XXuKRTDm4lRaxkavP/RzDicG

ZUL84cEKdD1DGP4CFOa39t59TNTN+rTOYOQhM8UFBrVWhvQAUyUNs4ow+cA6PONL

2858ird4oYpq1LPi6qTwzV8sW8L4m3GYncEnYbtEJlKMmLIEj9mX3+RPJLOd4dsU

EjN889qmllUtb1ahuMwtBH0ZzuuaIDz367SumYhZlR0lj/bz5BXFDWA52EF1v0wK

zvyQntiPvhgpTOwHA0MFi8XKKc7JBkHRzTNczLKa0UcGGlaUyR+u8XjXWuvmOyDj

yWE78qFxzzCCBbAwggOYoAMCAQICEFH0MdoskgiKTing2SneSqcwDQYJKoZIhvcN

AQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3Jh

dGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0

ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDExODA4NTNaFw00ODA2MDExODE1NDFa

MGkxCzAJBgNVBAYTAlVTMR4wHAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24x

OjA4BgNVBAMTMUF6dXJlIFZpcnR1YWwgVFBNIFJvb3QgQ2VydGlmaWNhdGUgQXV0

aG9yaXR5IDIwMjMwggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQC6DDML

3USe/m1tNGnShNVXpjaiUvtuvFK3vEHH2V1TrFTttvjy/VkaD51qNK+XVaKJmBm6

G4eBwu9rPbBmOgRkXvlItizMLlp4qwbTo2id+K9WYnjTHFTSU/3V1uRzfxy5Zv4E

ipVs6ghMeoBRQEE78mJf+Y2CODntOcye6I4Iyv+mR16RcrF58lCEyfaoI5+eOiCY

fxuTjAt5g3xVOwPxgIvi2Gjh0s14+vS5Nbwn7TavQ3EB7Qe6LTtFcRZES2lC3H7v

wGBzOxQv0qunCW/QLvCvyFIcP+ZSUl2WsCycB6XBGMxE5tm5WndFR7AAmizbnGS+

cAYvBhLrEPVqPFtada1AjKfPabn8WtwK/bGGb1niZbyoIFnEFVJYb7yGRJ0/n7Xh

L8E3aGo5eakr2Wwzxgj42/da0s56Ii6vF6oEAQRY5xIky/lYmmZsmT2FLAbwWN5S

lwdZdoYIGoXwSGoOI9MHIKpS/Nki+6QHRo6tBaLukioB55JK1eQjcVAQVTDQsFKI

+ZrxI3eZhe1z4HzPfKjQAW9gKrX5flbgpFPxtV7xaE6kvQJMGy0xhTEvfowhFNq8

OsJyrhr9U8fYrknTb7F7fLLceH5FXib5xaSXgCMAWVYCkUk2t8N9PfZNJlvKhojJ

8AiOUn3Wdkicg+LhJrM7J4nhOsAFndbSy4NY7wIDAQABo1QwUjAOBgNVHQ8BAf8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUS/4mWpTB9jPDg0gm3fPl

sGSyqpUwEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEMBQADggIBAC4DQMoP

CNADTTv/CNgYaUzrG8sDdmEpkoQJooOYeLArWiUjNXUV8APpHmOjwl0BLfz0QEAI

hzXDhec27jlNQcP2eWe5PaJLdOHrvArEtgaXPjzoPY7OpQbZooDOS1iQh9YKDA9J

CWKc5Ggs8dU3Q98o6NMUsYBoWm5OSLtbKA9zsYVMiBXMWpbocJIlSDbdyYcuxu1S

U5RMJJNtQKDq0MVLCR9H9hl42EoUta/aiz8y3+8pHDputoxxpi2VWbowcyyHTZNW

5Yz/VbhlvnCEgcM5DXhDDBbn3C9sYerP6IlJ14nBVrxuxOoqD52smF6x8t0YevFy

54X6c3gs728/yOMjFd/KhqP3AGNjiaV1Lrg/2WyOa0/pUQRJA1tZMRz/HKcJEcBq

KVfPoF9iklLnCCDeJfP66zQxF/E9G+VPgVKoju2eWJ8Qsmvx9GSMJkJ05S0U1Nn1

vjhhvsciK4zIv9Jev8lj1JCAJDbb0v8ju1EkVSz27RlZN0K3uh3KmnAl8xIyDXCY

RhFYPN2PJzPmPmvSdJVJx8rTEhWRPOYfPDrHkUtkMKo6M1KNo9Q6MJoUklL/TWuQ

HttsnHIgZBGUqvGuK0pcKrYWhCzaXqEy1JOolaFJCv4i72jL65HY/ciWNTv4L5Xz

dmojU0k/9m3fjwOEQU6Bva15+rzZFFnWy4m1MQA=

-----END CERTIFICATE-----

Full Certificate Authority Details

Thumbprint # cdb9bc34197a5355f652f1583fbd4e9a1d4801f0

Serial Number # 51f431da2c92088a4e29e0d929de4aa7

Valid Until # 01/Jun/2048

Välj för att visa .cert-innehållet för rotcertifikatet

Azure Virtual TPM Root Certificate Authority 2023

-----BEGIN CERTIFICATE-----

MIIFsDCCA5igAwIBAgIQUfQx2iySCIpOKeDZKd5KpzANBgkqhkiG9w0BAQwFADBp

MQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9uMTow

OAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1dGhv

cml0eSAyMDIzMB4XDTIzMDYwMTE4MDg1M1oXDTQ4MDYwMTE4MTU0MVowaTELMAkG

A1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3JhdGlvbjE6MDgGA1UE

AxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0ZSBBdXRob3JpdHkg

MjAyMzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBALoMMwvdRJ7+bW00

adKE1VemNqJS+268Ure8QcfZXVOsVO22+PL9WRoPnWo0r5dVoomYGbobh4HC72s9

sGY6BGRe+Ui2LMwuWnirBtOjaJ34r1ZieNMcVNJT/dXW5HN/HLlm/gSKlWzqCEx6

gFFAQTvyYl/5jYI4Oe05zJ7ojgjK/6ZHXpFysXnyUITJ9qgjn546IJh/G5OMC3mD

fFU7A/GAi+LYaOHSzXj69Lk1vCftNq9DcQHtB7otO0VxFkRLaULcfu/AYHM7FC/S

q6cJb9Au8K/IUhw/5lJSXZawLJwHpcEYzETm2blad0VHsACaLNucZL5wBi8GEusQ

9Wo8W1p1rUCMp89pufxa3Ar9sYZvWeJlvKggWcQVUlhvvIZEnT+fteEvwTdoajl5

qSvZbDPGCPjb91rSznoiLq8XqgQBBFjnEiTL+ViaZmyZPYUsBvBY3lKXB1l2hgga

hfBIag4j0wcgqlL82SL7pAdGjq0Fou6SKgHnkkrV5CNxUBBVMNCwUoj5mvEjd5mF

7XPgfM98qNABb2Aqtfl+VuCkU/G1XvFoTqS9AkwbLTGFMS9+jCEU2rw6wnKuGv1T

x9iuSdNvsXt8stx4fkVeJvnFpJeAIwBZVgKRSTa3w3099k0mW8qGiMnwCI5SfdZ2

SJyD4uEmszsnieE6wAWd1tLLg1jvAgMBAAGjVDBSMA4GA1UdDwEB/wQEAwIBhjAP

BgNVHRMBAf8EBTADAQH/MB0GA1UdDgQWBBRL/iZalMH2M8ODSCbd8+WwZLKqlTAQ

BgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQwFAAOCAgEALgNAyg8I0ANNO/8I

2BhpTOsbywN2YSmShAmig5h4sCtaJSM1dRXwA+keY6PCXQEt/PRAQAiHNcOF5zbu

OU1Bw/Z5Z7k9okt04eu8CsS2Bpc+POg9js6lBtmigM5LWJCH1goMD0kJYpzkaCzx

1TdD3yjo0xSxgGhabk5Iu1soD3OxhUyIFcxaluhwkiVINt3Jhy7G7VJTlEwkk21A

oOrQxUsJH0f2GXjYShS1r9qLPzLf7ykcOm62jHGmLZVZujBzLIdNk1bljP9VuGW+

cISBwzkNeEMMFufcL2xh6s/oiUnXicFWvG7E6ioPnayYXrHy3Rh68XLnhfpzeCzv

bz/I4yMV38qGo/cAY2OJpXUuuD/ZbI5rT+lRBEkDW1kxHP8cpwkRwGopV8+gX2KS

UucIIN4l8/rrNDEX8T0b5U+BUqiO7Z5YnxCya/H0ZIwmQnTlLRTU2fW+OGG+xyIr

jMi/0l6/yWPUkIAkNtvS/yO7USRVLPbtGVk3Qre6HcqacCXzEjINcJhGEVg83Y8n

M+Y+a9J0lUnHytMSFZE85h88OseRS2QwqjozUo2j1DowmhSSUv9Na5Ae22ycciBk

EZSq8a4rSlwqthaELNpeoTLUk6iVoUkK/iLvaMvrkdj9yJY1O/gvlfN2aiNTST/2

bd+PA4RBToG9rXn6vNkUWdbLibU=

-----END CERTIFICATE-----

Välj för att visa mellanliggande CA-innehåll

Mellanliggande certifikatutfärdare för TPM-certifikat:

"Global Virtual TPM CA - XX" (intermediate CA) [.cer],

-----BEGIN CERTIFICATE-----

MIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0BAQwF

ADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFowJTEj

MCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqGSIb3

DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE7Vxs

fbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/DT6p

TXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8aCTU

MHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rliwb/8

DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYNYFZH

5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/MIIB

ezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUEEDAO

BgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCBMB8G

A1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6BpoGeG

ZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIwVmly

dHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIw

MjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93d3cu

bWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIwVFBN

JTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQwDQYJ

KoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQy5OQ

ltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4fQv8e

VwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNxSqmA

Z+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9NzjCTi

E5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY61MJu

WTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7x8KZ

NrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzhwQp0

PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyKt3ih

imrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz2qaW

VS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe2I++

GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvyoXHP

-----END CERTIFICATE-----

Intermediate Certificate Authority

Thumbprint # db1f3959dcce7091f87c43446be1f4ab2d3415b7

Serial Number # 3300000002c0d17b4b8f979c35000000000002

Valid Until # November 3rd, 2025