Microsoft Entra ID Protection- och B2B-användare

Microsoft Entra ID Protection identifierar komprometterade autentiseringsuppgifter för Microsoft Entra-användare. Om dina autentiseringsuppgifter identifieras som komprometterade innebär det att någon annan kan ha ditt lösenord och använda det illegitimt. För att förhindra ytterligare risker för ditt konto är det viktigt att återställa lösenordet på ett säkert sätt så att den dåliga aktören inte längre kan använda ditt komprometterade lösenord. ID Protection markerar konton som kan komprometteras som "i riskzonen".

Du kan använda autentiseringsuppgifterna för din organisation för att logga in till en annan organisation som gäst. Den här processen hänvisas till samarbete mellan företag eller B2B. Organisationer kan konfigurera principer för att blockera användare från att logga in om deras autentiseringsuppgifter anses vara utsatta för risk. Om ditt konto är i riskzonen och du blockeras från att logga in i en annan organisation som gäst kan du kanske själv åtgärda ditt konto med hjälp av följande steg. Om din organisation inte har aktiverat lösenordsåterställning med självbetjäning måste administratören åtgärda ditt konto manuellt.

Så låser du upp ditt konto

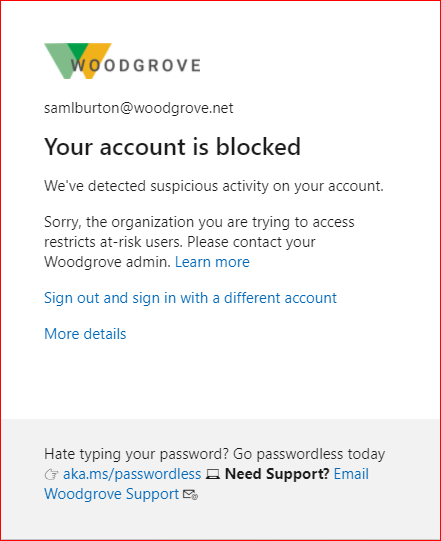

Om du försöker logga in på en annan organisation som gäst och blockeras på grund av risk visas följande blockmeddelande: "Ditt konto är blockerat. Vi har upptäckt misstänkt aktivitet på ditt konto."

Om din organisation aktiverar det kan du använda lösenordsåterställning med självbetjäning avblockera ditt konto och få tillbaka dina autentiseringsuppgifter till ett säkert tillstånd.

- Gå till portalen för lösenordsåterställning och starta lösenordsåterställningen. Om självbetjäning av lösenordsåterställning inte är aktiverat för ditt konto och du inte kan fortsätta kontaktar du IT-administratören med följande information.

- Om lösenordsåterställning via självbetjäning är aktiverat för ditt konto uppmanas du att verifiera din identitet med hjälp av säkerhetsmetoder innan du ändrar lösenordet. Mer information finns i artikeln Återställa lösenord för arbetet eller skolan .

- När du har återställt lösenordet på ett säkert sätt åtgärdas användarrisken. Nu kan du försöka igen för att logga in som gästanvändare.

Om du fortfarande är blockerad som gäst på grund av risk när du har återställt lösenordet kontaktar du organisationens IT-administratör.

Så här hanterar du en användares risker som administratör

ID Protection identifierar automatiskt riskfyllda användare för Microsoft Entra-klienter. Om du inte har kontrollerat ID Protection-rapporterna tidigare kan det finnas ett stort antal användare med risk. Eftersom resursklientorganisationer kan tillämpa användarriskprinciper på gästanvändare kan användarna blockeras på grund av risk även om de tidigare inte kände till deras riskfyllda tillstånd. Om användaren rapporterar att de blockeras som gästanvändare i en annan klientorganisation på grund av risk är det viktigt att åtgärda användaren för att skydda sitt konto och aktivera samarbete.

Återställ användarens lösenord

Från rapporten Riskfyllda användare i Microsoft Entra Security-menyn söker du efter den berörda användaren med hjälp av filtret "Användare". Välj den berörda användaren i rapporten och välj Återställ lösenord i det översta verktygsfältet. Användaren tilldelas ett tillfälligt lösenord som måste ändras vid nästa inloggning. Den här processen åtgärdar användarrisken och för tillbaka autentiseringsuppgifterna till ett säkert tillstånd.

Avvisa risk för användaren manuellt

Om lösenordsåterställning inte är ett alternativ för dig kan du välja att manuellt stänga användarrisken. Att avvisa användarrisken påverkar inte användarens befintliga lösenord, men användarens risktillstånd ändras från Risk till Avvisad. Det är viktigt att du ändrar användarens lösenord med alla tillgängliga medel för att återställa identiteten till ett säkert tillstånd.

Om du vill stänga användarrisken går du till rapporten Riskfyllda användare på Microsoft Entra-säkerhetsmenyn. Sök efter den berörda användaren med hjälp av filtret Användare och välj användaren. Välj alternativet Avvisa användarrisk i det övre verktygsfältet. Den här åtgärden kan ta några minuter att slutföra och uppdatera användarrisktillståndet i rapporten.

Mer information om Microsoft Entra ID Protection finns i Vad är identitetsskydd?

Hur fungerar ID Protection för B2B-användare?

Användarrisken för B2B-samarbetsanvändare utvärderas i deras hemkatalog. Inloggningsrisken i realtid för dessa användare utvärderas i resurskatalogen när de försöker komma åt resursen. Med Microsoft Entra B2B-samarbete kan organisationer tillämpa riskbaserade principer för B2B-användare med hjälp av ID Protection. Dessa principer konfigureras på två sätt:

- Administratörer kan konfigurera sina principer för villkorsstyrd åtkomst med hjälp av inloggningsrisk som ett villkor och inkluderar gästanvändare.

- Administratörer kan konfigurera inbyggda ID Protection-riskbaserade principer som gäller för alla appar och inkludera gästanvändare.

Begränsningar för ID Protection för B2B-samarbetsanvändare

Det finns begränsningar i implementeringen av ID Protection för B2B-samarbetsanvändare i en resurskatalog på grund av deras identitet som finns i deras hemkatalog. De viktigaste begränsningarna är följande:

- Om en gästanvändare utlöser ID Protection-användarriskprincipen för att tvinga fram återställning av lösenord blockeras de. Det här blocket beror på att det inte går att återställa lösenord i resurskatalogen.

- Gästanvändare visas inte i rapporten över riskfyllda användare. Den här begränsningen beror på att riskutvärderingen sker i B2B-användarens hemkatalog.

- Administratörer kan inte stänga eller åtgärda en riskfylld B2B-samarbetsanvändare i resurskatalogen. Den här begränsningen beror på att administratörer i resurskatalogen inte har åtkomst till B2B-användarens hemkatalog.

Varför kan jag inte åtgärda riskfyllda B2B-samarbetsanvändare i min katalog?

Riskutvärderingen och reparationen för B2B-användare sker i deras hemkatalog. På grund av detta visas inte gästanvändarna i rapporten riskfyllda användare i resurskatalogen och administratörer i resurskatalogen kan inte tvinga fram en säker lösenordsåterställning för dessa användare.

Vad gör jag om en B2B-samarbetsanvändare blockerades på grund av en riskbaserad princip i min organisation?

Om en riskfylld B2B-användare i din katalog blockeras av din riskbaserade princip måste användaren åtgärda den risken i sin hemkatalog. Användare kan åtgärda sina risker genom att utföra en säker lösenordsåterställning i sin hemkatalog enligt beskrivningen tidigare. Om de inte har aktiverat lösenordsåterställning via självbetjäning i sin hemkatalog måste de kontakta sin egen organisations IT-personal för att låta en administratör manuellt avvisa risken eller återställa lösenordet.

Hur gör jag för att förhindra att B2B-samarbetsanvändare påverkas av riskbaserade principer?

Om du undantar B2B-användare från organisationens riskbaserade principer för villkorsstyrd åtkomst förhindras B2B-användare från att påverkas av riskbedömning. Om du vill exkludera dessa B2B-användare skapar du en grupp i Microsoft Entra-ID som innehåller alla din organisations gästanvändare. Lägg sedan till den här gruppen som ett undantag för dina inbyggda användarrisk- och inloggningsriskprinciper för ID Protection och eventuella principer för villkorsstyrd åtkomst som använder inloggningsrisk som ett villkor.

Nästa steg

Se följande artiklar om Microsoft Entra B2B-samarbete: