Beskriva skydd på djupet

Målet med skydd på djupet är att skydda information och förhindra att den blir stulen av dem som inte har behörighet att komma åt den.

I en djupskyddsstrategi används en serie mekanismer till att fördröja attacker som syftar till att få obehörig åtkomst till information.

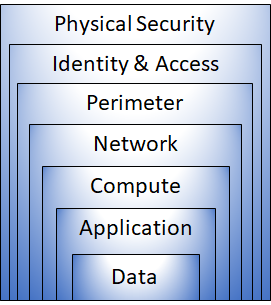

Lager av skydd på djupet

Du kan visualisera skydd på djupet som en uppsättning lager, med data som ska skyddas i mitten och alla andra lager som fungerar för att skydda det centrala dataskiktet.

Varje nivå ger skydd, så om intrång sker på en nivå finns det ytterligare nivåer som förhindrar exponering. Den här metoden innebär att man inte behöver förlita sig på ett enda skyddslager. Det saktar ned en attack och ger aviseringsinformation som säkerhetsteam kan agera på, antingen automatiskt eller manuellt.

Här är en kort översikt över vad varje lager gör:

- Lagret fysisk säkerhet är den första försvarslinjen som skyddar maskinvara för databehandling i datacentret.

- Lagret identitet och åtkomst styr åtkomsten till infrastruktur och ändringskontroll.

- Lagret perimeter använder ett skydd mot distribuerade överbelastningsattacker till att filtrera storskaliga attacker, innan de orsakar en överbelastningsattack hos användarna.

- Lagret nätverk begränsar kommunikationen mellan resurser genom segmentering och åtkomstkontroller.

- Lagret beräkning skyddar åtkomsten till virtuella datorer.

- Lagret program garanterar att programmen är säkra och inte innehåller några säkerhetsrisker.

- Lagret data styr åtkomsten till företags- och kundinformation som behöver skyddas.

Dessa lager utgör en riktlinje som kan hjälpa dig att fatta beslut om säkerhetskonfigurationer i alla lager för dina program.

Azure innehåller säkerhetsverktyg och funktioner på alla nivåer i djupskyddet. Vi ska ta en närmare titt på varje lager:

Fysisk säkerhet

Att fysiskt skydda åtkomsten till byggnader och styra åtkomsten till maskinvara för databehandling i datacentret är den första försvarsåtgärden.

Avsikten är att ge ett fysiskt skydd mot åtkomst till tillgångarna. De här skydden gör att andra nivåer inte kan kringgås samt att förluster eller stöld hanteras korrekt. Microsoft använder olika fysiska säkerhetsmetoder i sina molndatacenter.

Identitet och åtkomst

Identitets- och åtkomstlagret handlar om att säkerställa att identiteter är säkra, att åtkomst endast beviljas till det som behövs och att inloggningshändelser och ändringar loggas.

I det här lagret är det viktigt att:

- Kontrollera åtkomst till infrastruktur och ändringskontroll.

- Använda enkel inloggning och multifaktorautentisering.

- Granska händelser och ändringar.

Perimeternätverk

Nätverksperimetern skyddar mot nätverksbaserade attacker mot dina resurser. Att identifiera dessa attacker, eliminera deras inverkan och varna dig när de inträffar är viktiga sätt att skydda ditt nätverk.

I det här lagret är det viktigt att:

- Använda ett DDoS-skydd till att filtrera storskaliga attacker, innan de påverkar systemtillgängligheten för användarna.

- Använd perimeterbrandväggar till att identifiera och varna vid skadliga attacker mot ditt nätverk.

Nätverk

I det här lagret ligger fokus på att begränsa nätverksanslutningen mellan alla dina resurser och endast tillåta det som krävs. Genom att begränsa kommunikationen minskar du risken för att ett angrepp sprids till andra system i nätverket.

I det här lagret är det viktigt att:

- Begränsa kommunikationen mellan resurser.

- Neka som standard.

- Begränsa inkommande Internetåtkomst och begränsa den utgående åtkomsten när det är lämpligt.

- Implementera säker anslutning till lokala nätverk.

Compute

Skadlig kod, okorrigerade system och felaktigt skyddade system gör din miljö sårbar för attacker. Fokus i detta lager är att se till att dina beräkningsresurser är säkra och att du har rätt kontroller på plats för att minimera säkerhetsproblem.

I det här lagret är det viktigt att:

- Säker åtkomst till virtuella datorer.

- Implementera slutpunktsskydd på enheterna och se till att systemen är korrigerade och aktuella.

Program

När säkerhet integreras i livscykeln för programutveckling kan antalet säkerhetsrisker i koden minskas. Alla utvecklingsteam bör säkerställa att programmen är säkra som standard.

I det här lagret är det viktigt att:

- Se till att programmen är säkra och utan sårbarheter.

- Lagra känsliga programhemligheter i ett säkert lagringsmedium.

- Gör säkerhet till ett designkrav för all programutveckling.

Data

De som lagrar och kontrollerar åtkomsten till data ansvarar för att dessa data skyddas ordentligt. Det finns ofta regelverk som fastställer vilka kontroller och processer som behövs för att säkerställa sekretess, integritet och tillgänglighet för data.

I nästan alla fall är angriparna ute efter data:

- Lagrade i en databas.

- Som lagras på diskar i virtuella datorer.

- Som lagras i SaaS-program (programvara som en tjänst), till exempel Office 365.

- Som hanteras via molnlagring.