Utforska Azure ExpressRoute

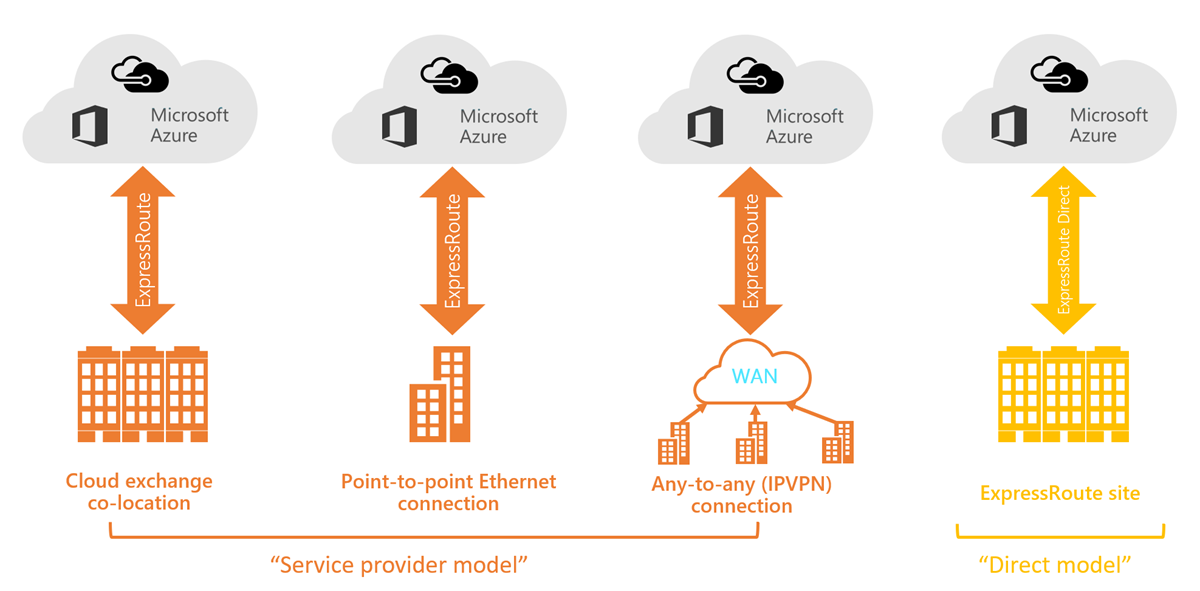

Med ExpressRoute kan du utöka ditt lokala nätverk till Microsofts moln över en privat anslutning med hjälp av en anslutningsprovider. Med ExpressRoute kan du upprätta anslutningar till olika Microsoft-molntjänster, till exempel Microsoft Azure och Microsoft 365. Anslutningen kan vara från ett ”any-to-any”-nätverk (IP VPN), en punkt-till-punkt-anslutning via Ethernet eller en virtuell korsanslutning via en anslutningsleverantör till ett samlokaliseringscenter. Eftersom ExpressRoute-anslutningar inte går via det offentliga Internet tillåter den här metoden ExpressRoute-anslutningar att erbjuda mer tillförlitlighet, snabbare hastigheter, konsekventa svarstider och högre säkerhet.

ExpressRoute-funktioner

Några viktiga fördelar med ExpressRoute är:

- Layer 3-anslutning mellan ditt lokala nätverk och Microsoft Cloud via en anslutningsleverantör

- Anslut ivitet kan komma från ett IPVPN-nätverk (any-to-any), en punkt-till-punkt Ethernet-anslutning eller via en virtuell korsanslutning via ett Ethernet-utbyte

- Anslut till Microsofts molntjänster i alla regioner i den geopolitiska regionen

- Global anslutning till Microsoft-tjänster i alla regioner med ExpressRoute Premium-tillägget

- Inbyggd redundans på varje peeringplats för högre tillförlitlighet

Med Azure ExpressRoute kan du skapa privata anslutningar mellan Azures datacenter och infrastruktur som finns lokalt eller i en samplaceringsmiljö. ExpressRoute-anslutningar går inte via det offentliga Internet, och de erbjuder mer tillförlitlighet, snabbare hastigheter och lägre svarstider än vanliga Internetanslutningar.

Förstå användningsfall för Azure ExpressRoute

Snabbare och tillförlitlig anslutning till Azure-tjänster – Organisationer som använder Azure-tjänster letar efter tillförlitliga anslutningar till Azure-tjänster och datacenter. Offentligt Internet är beroende av många faktorer och kanske inte lämpar sig för ett företag. Azure ExpressRoute används för att skapa privata anslutningar mellan Azure-datacenter och infrastruktur lokalt eller i en samlokaliseringsmiljö. Att använda ExpressRoute-anslutningar för att överföra data mellan lokala system och Azure kan också ge betydande kostnadsfördelar.

Lagring, säkerhetskopiering och återställning – Säkerhetskopiering och återställning är viktiga för en organisation för affärskontinuitet och återställning efter avbrott. ExpressRoute ger dig en snabb och tillförlitlig anslutning till Azure med bandbredder på upp till 100 Gbit/s, vilket gör den utmärkt för scenarier som periodisk datamigrering, replikering för affärskontinuitet, haveriberedskap och andra strategier för hög tillgänglighet.

Utökar datacenterfunktioner – ExpressRoute kan användas för att ansluta och lägga till beräknings- och lagringskapacitet i dina befintliga datacenter. Med högt dataflöde och snabba svarstider kommer Azure att kännas som ett naturligt tillägg till eller mellan dina datacenter, så att du kan njuta av skalan och ekonomin i det offentliga molnet utan att behöva kompromissa med nätverksprestanda.

Förutsägbara, tillförlitliga och dataflödesanslutningar – Med förutsägbara, tillförlitliga och dataflödesanslutningar som erbjuds av ExpressRoute kan företag skapa program som omfattar lokal infrastruktur och Azure utan att äventyra sekretess eller prestanda. Kör till exempel ett företags intranätprogram i Azure som autentiserar dina kunder med en lokal Active Directory-tjänst och betjänar alla företagskunder utan trafik som någonsin dirigeras via det offentliga Internet.

Anslutningsmodeller för ExpressRoute

Du kan skapa en anslutning mellan ditt lokala nätverk och Microsoft-molnet på fyra olika sätt, CloudExchange Co-location, Point-to-point Ethernet Anslut ion, Any-to-any (IPVPN) Anslut ion och ExpressRoute Direct. Anslut ivity providers kan erbjuda en eller flera anslutningsmodeller.

Samlokalt vid ett molnutbyte

Om du är samordnad i en anläggning med ett molnutbyte, kan du beställa virtuella korsanslutningar till Microsoft-molnet via samordningsleverantörens Ethernet-utbyte. Samordningsleverantörer kan erbjuda Layer-2-anslutningar eller hanterade Layer 3-korsanslutningar mellan infrastrukturen i samordningsanläggningen och Microsoft-molnet.

Punkt-till-punkt-Ethernet-anslutningar

Du kan ansluta dina lokala datacenter/kontor till Microsoft-molnet via ”point-to-point”-länkar med Ethernet. ”Point-to-Point”-leverantörer kan erbjuda Layer-2-anslutningar eller hanterade Layer 3-anslutningar mellan din webbplats och Microsoft-molnet.

Alla-till-alla-nätverk (IPVPN)

Du kan integrera ditt WAN med Microsoft-molnet. IPVPN-leverantörer (vanligtvis MPLS VPN) erbjuder ”any-to-any”-anslutningar mellan dina avdelningskontor och datacentra. Microsoft-molnet kan kopplas samman med ditt WAN-nätverk så att det ser ut precis som andra avdelningskontor. WAN-leverantörer erbjuder vanligtvis hanterad Layer 3-anslutning.

Direkt från ExpressRoute-webbplatser

Du kan ansluta direkt till Microsofts globala nätverk på en peeringplats som är strategiskt distribuerad över hela världen. ExpressRoute Direct tillhandahåller dubbla anslutningar på 100 Gbit/s eller 10 Gbit/s, vilket stöder aktiv/aktiv anslutning i stor skala.

Designöverväganden för ExpressRoute-distributioner

När du planerar en ExpressRoute-distribution finns det många beslut att fatta. I det här avsnittet beskrivs några viktiga områden som du måste tänka på när du utformar distributionen.

Välj mellan provider och direktmodell (ExpressRoute Direct)

ExpressRoute Direct

ExpressRoute Direct ger dig möjlighet att ansluta direkt till Microsofts globala nätverk på peeringplatser som är strategiskt distribuerade runt om i världen. ExpressRoute Direct tillhandahåller dubbla anslutningar på 100 Gbit/s eller 10 Gbit/s, vilket stöder aktiv/aktiv anslutning i stor skala. Du kan arbeta med valfri tjänstleverantör för ExpressRoute Direct.

Viktiga funktioner som ExpressRoute Direct tillhandahåller innehåller:

- Stora datainmatningar till tjänster som Storage och Cosmos DB

- Fysisk isolering för branscher som är reglerade och kräver dedikerade och isolerade anslutningar som: Bank, myndigheter och detaljhandel

- Detaljerad kontroll över kretsfördelning utifrån affärsenheter

Använda ExpressRoute direct jämfört med en tjänstleverantör

| ExpressRoute med hjälp av en tjänstleverantör | ExpressRoute Direct |

|---|---|

| Använder tjänstleverantörer för att aktivera snabb registrering och anslutning till befintlig infrastruktur | Kräver 100 Gbit/s-infrastruktur och fullständig hantering av alla lager |

| Integrerar med hundratals leverantörer, inklusive Ethernet och MPLS | Direkt/dedikerad kapacitet för reglerade branscher och massiv datainmatning |

| Kretsar SKU:er från 50 Mbit/s till 10 Gbit/s | Kunden kan välja en kombination av följande krets-SKU:er på 100 Gbit/s ExpressRoute Direct: 5 Gbit/s 10 Gbit/s 40 Gbit/s-kund kan välja en kombination av följande krets-SKU:er på 10 Gbit/s ExpressRoute Direct: 1 Gbit/s 2 Gbit/s 5 Gbit/s 10 Gbit/s 10 Gbit/s |

| Optimerad för enskild klientorganisation | Optimerad för en enskild klientorganisation med flera affärsenheter och flera arbetsmiljöer |

Vägannons

När Microsoft-peering konfigureras på din ExpressRoute-krets etablerar Microsoft Edge-routrarna ett par BGP-sessioner (Border Gateway Protocol) med dina gränsroutrar via anslutningsleverantören. Inga vägar annonseras till ditt nätverk. Om du vill aktivera vägannonseringar till ditt nätverk måste du associera ett flödesfilter.

För att associera ett vägfilter:

- Du måste ha en aktiv ExpressRoute-krets som har Microsoft-peering etablerat.

- Skapa en ExpressRoute-krets och aktivera kretsen av anslutningsleverantören innan du fortsätter. ExpressRoute-kretsen måste vara i ett etablerat och aktiverat tillstånd.

- Skapa Microsoft-peering om du hanterar BGP-sessionen direkt. Du kan också låta anslutningsleverantören etablera Microsoft-peering för din krets.

Hämta en lista över BGP-communityvärden

BGP-communityvärden som är associerade med tjänster som är tillgängliga via Microsoft-peering är tillgängliga på sidan Krav för ExpressRoute-routning .

Skapa en lista över de värden som du vill använda

Skapa en lista över BGP-communityvärden som du vill använda i vägfiltret.

Identifiering av dubbelriktad vidarebefordran

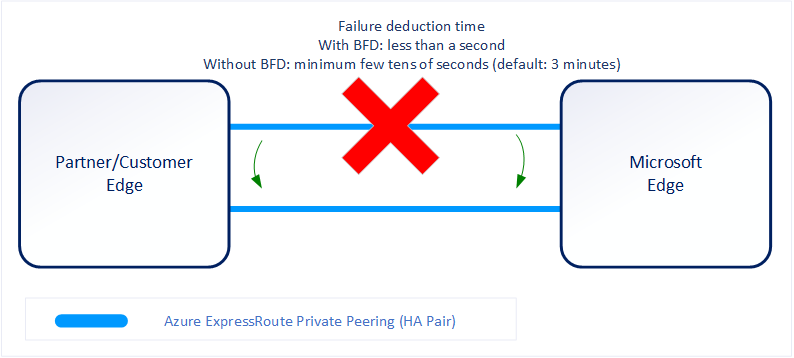

ExpressRoute stöder BFD (Bidirectional Forwarding Detection) både via privat peering och Microsoft-peering. När du aktiverar BFD via ExpressRoute kan du påskynda identifieringen av länkfel mellan Microsoft Enterprise Edge-enheter (MSEE) och de routrar som konfigureras för din ExpressRoute-krets (CE/PE). Du kan konfigurera ExpressRoute via dina edge-routningsenheter eller dina Partner Edge-routningsenheter (om du har valt den hanterade Layer 3-anslutningstjänsten). Det här avsnittet beskriver behovet av BFD och hur du aktiverar BFD via ExpressRoute.

Du kan aktivera ExpressRoute-kretsen antingen via Layer 2-anslutningar eller hanterade Layer 3-anslutningar. I båda fallen, om det finns fler än en Layer-2-enheter i ExpressRoute-anslutningssökvägen, ligger ansvaret för att identifiera eventuella länkfel i sökvägen på den överdrivna BGP-sessionen.

På MSEE-enheterna konfigureras BGP keep-alive och hold-time vanligtvis som 60 respektive 180 sekunder. När ett länkfel inträffar kan det därför ta upp till tre minuter att identifiera eventuella länkfel och växla trafik till en alternativ anslutning.

Du kan styra BGP-timers genom att konfigurera en lägre BGP keep-alive och hold-time på din edge-peering-enhet. Om BGP-timers inte är samma mellan de två peering-enheterna upprättas BGP-sessionen med det lägre tidsvärdet. BGP keep-alive kan anges så lågt som tre sekunder och väntetiden så låg som 10 sekunder. Att ange en mycket aggressiv BGP-timer rekommenderas dock inte eftersom protokollet är processintensivt.

I det här scenariot kan BFD hjälpa till. BFD ger felidentifiering med låg overheadlänk under ett andra tidsintervall.

Följande diagram visar fördelen med att aktivera BFD via en ExpressRoute-krets:

Aktivera BFD

BFD konfigureras som standard under alla nyligen skapade privata ExpressRoute-peeringgränssnitt på MSEE:erna. För att aktivera BFD behöver du därför bara konfigurera BFD på både dina primära och sekundära enheter. Att konfigurera BFD är en process i två steg. Du konfigurerar BFD i gränssnittet och länkar det sedan till BGP-sessionen.

När du inaktiverar en peering stängs BGP-sessionen (Border Gateway Protocol) för både den primära och den sekundära anslutningen för ExpressRoute-kretsen av. När du aktiverar en peering återställs BGP-sessionen på både den primära och den sekundära anslutningen för ExpressRoute-kretsen.

Kommentar

Första gången du konfigurerar peering på ExpressRoute-kretsen aktiveras Peerings som standard.

Det kan vara bra att återställa Dina ExpressRoute-peerings i följande scenarier:

Du testar design och implementering av haveriberedskap. Anta till exempel att du har två ExpressRoute-kretsar. Du kan inaktivera Peerings för en krets och tvinga nätverkstrafiken att använda den andra kretsen.

Du vill aktivera dubbelriktad vidarebefordransidentifiering (BFD) för privat Peering i Azure eller Microsoft-peering. Om din ExpressRoute-krets skapades före den 1 augusti 2018, på privat Azure-peering eller före den 10 januari 2020 på Microsoft-peering, aktiverades inte BFD som standard. Återställ peering för att aktivera BFD.

Konfigurera kryptering via ExpressRoute

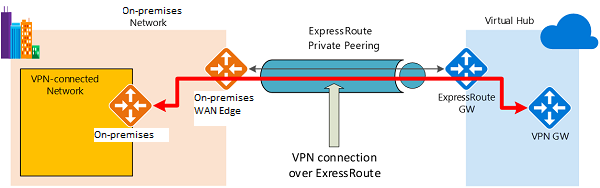

Det här avsnittet visar hur du använder Azure Virtual WAN för att upprätta en IPsec/IKE VPN-anslutning från ditt lokala nätverk till Azure via den privata peeringen för en Azure ExpressRoute-krets. Den här tekniken kan tillhandahålla en krypterad överföring mellan de lokala nätverken och virtuella Azure-nätverk via ExpressRoute, utan att gå via det offentliga Internet eller använda offentliga IP-adresser.

Topologi och routning

Följande diagram visar ett exempel på VPN-anslutning via privat ExpressRoute-peering:

Diagrammet visar ett nätverk i det lokala nätverket som är anslutet till Azure Hub VPN-gatewayen via privat ExpressRoute-peering. Anslutningsetableringen är enkel:

- Upprätta ExpressRoute-anslutning med en ExpressRoute-krets och privat peering.

- Upprätta VPN-anslutningen.

En viktig aspekt av den här konfigurationen är routning mellan de lokala nätverken och Azure över både ExpressRoute- och VPN-sökvägarna.

Trafik från lokala nätverk till Azure

För trafik från lokala nätverk till Azure annonseras Azure-prefixen (inklusive den virtuella hubben och alla virtuella ekernätverk som är anslutna till hubben) via både den privata ExpressRoute-peering-BGP:n och VPN BGP. Detta resulterar i två nätverksvägar (sökvägar) mot Azure från de lokala nätverken:

- En över den IPsec-skyddade sökvägen

- En direkt via ExpressRoute utan IPsec-skydd

Om du vill tillämpa kryptering på kommunikationen måste du se till att Azure-vägarna via lokal VPN-gateway föredras framför den direkta ExpressRoute-sökvägen för det VPN-anslutna nätverket i diagrammet.

Trafik från Azure till lokala nätverk

Samma krav gäller för trafiken från Azure till lokala nätverk. För att säkerställa att IPsec-sökvägen föredras framför den direkta ExpressRoute-sökvägen (utan IPsec) har du två alternativ:

- Annonsera mer specifika prefix i VPN BGP-sessionen för det VPN-anslutna nätverket. Du kan annonsera ett större intervall som omfattar det VPN-anslutna nätverket via privat ExpressRoute-peering och sedan mer specifika intervall i VPN BGP-sessionen. Annonsera till exempel 10.0.0.0/16 via ExpressRoute och 10.0.1.0/24 via VPN.

- Annonsera disjoint-prefix för VPN och ExpressRoute. Om de VPN-anslutna nätverksintervallen skiljer sig från andra ExpressRoute-anslutna nätverk kan du annonsera prefixen i VPN- respektive ExpressRoute BGP-sessionerna. Annonsera till exempel 10.0.0.0/24 via ExpressRoute och 10.0.1.0/24 via VPN.

I båda exemplen skickar Azure trafik till 10.0.1.0/24 via VPN-anslutningen i stället för direkt via ExpressRoute utan VPN-skydd.

[! VARNING]

Om du annonserar samma prefix för både ExpressRoute- och VPN-anslutningar använder Azure ExpressRoute-sökvägen direkt utan VPN-skydd.

Utforma redundans för en ExpressRoute-distribution

Det finns två sätt på vilka redundans kan planeras för en ExpressRoute-distribution.

- Konfigurera ExpressRoute och plats-till-plats-samexisterande anslutningar

- Skapa en zonredundant VNET-gateway i Azure-tillgänglighetszoner

Konfigurera ExpressRoute och plats-till-plats-samexisterande anslutningar

Det här avsnittet hjälper dig att konfigurera ExpressRoute- och plats-till-plats-VPN-anslutningar som samexisterar. Att kunna konfigurera VPN för plats till plats och ExpressRoute har flera fördelar. Du kan konfigurera plats-till-plats-VPN som en säker redundanssökväg för ExpressRoute eller använda plats-till-plats-VPN för att ansluta till platser som inte är anslutna via ExpressRoute.

Att konfigurera VPN för plats till plats och samexisterande ExpressRoute-anslutningar har flera fördelar:

- Du kan konfigurera en VPN för plats till plats som en säker redundanssökväg för ExpressRoute.

- Du kan också använda VPN för plats till plats för att ansluta till platser som inte är anslutna via ExpressRoute.

Du kan konfigurera någon av gatewayerna först. Normalt uppstår ingen stilleståndstid när du lägger till en ny gateway eller gatewayanslutning.

Nätverksgränser och begränsningar

- Enbart routebaserad VPN-gateway stöds. Du måste använda en routningsbaserad VPN-gateway. Du kan också använda en routningsbaserad VPN-gateway med en VPN-anslutning som konfigurerats för "principbaserade trafikväljare".

- ASN för Azure VPN Gateway måste vara inställt på 65515. Azure VPN Gateway stöder BGP-routningsprotokollet. För att ExpressRoute och Azure VPN ska fungera tillsammans måste du ha det autonoma systemnumret för din Azure VPN-gateway som standardvärde, 65515. Om du tidigare har valt ett annat ASN än 65515 och ändrar inställningen till 65515 måste du återställa VPN-gatewayen för att inställningen ska börja gälla.

- Gateway-undernätet måste vara /27 eller ett kortare prefix (till exempel /26, /25), eller så får du ett felmeddelande när du lägger till den virtuella ExpressRoute-nätverksgatewayen.

- Samexistens i ett virtuellt nätverk med dubbla staplar stöds inte. Om du använder ExpressRoute IPv6-stöd och en ExpressRoute-gateway med dubbla staplar är det inte möjligt att samexistera med VPN Gateway.

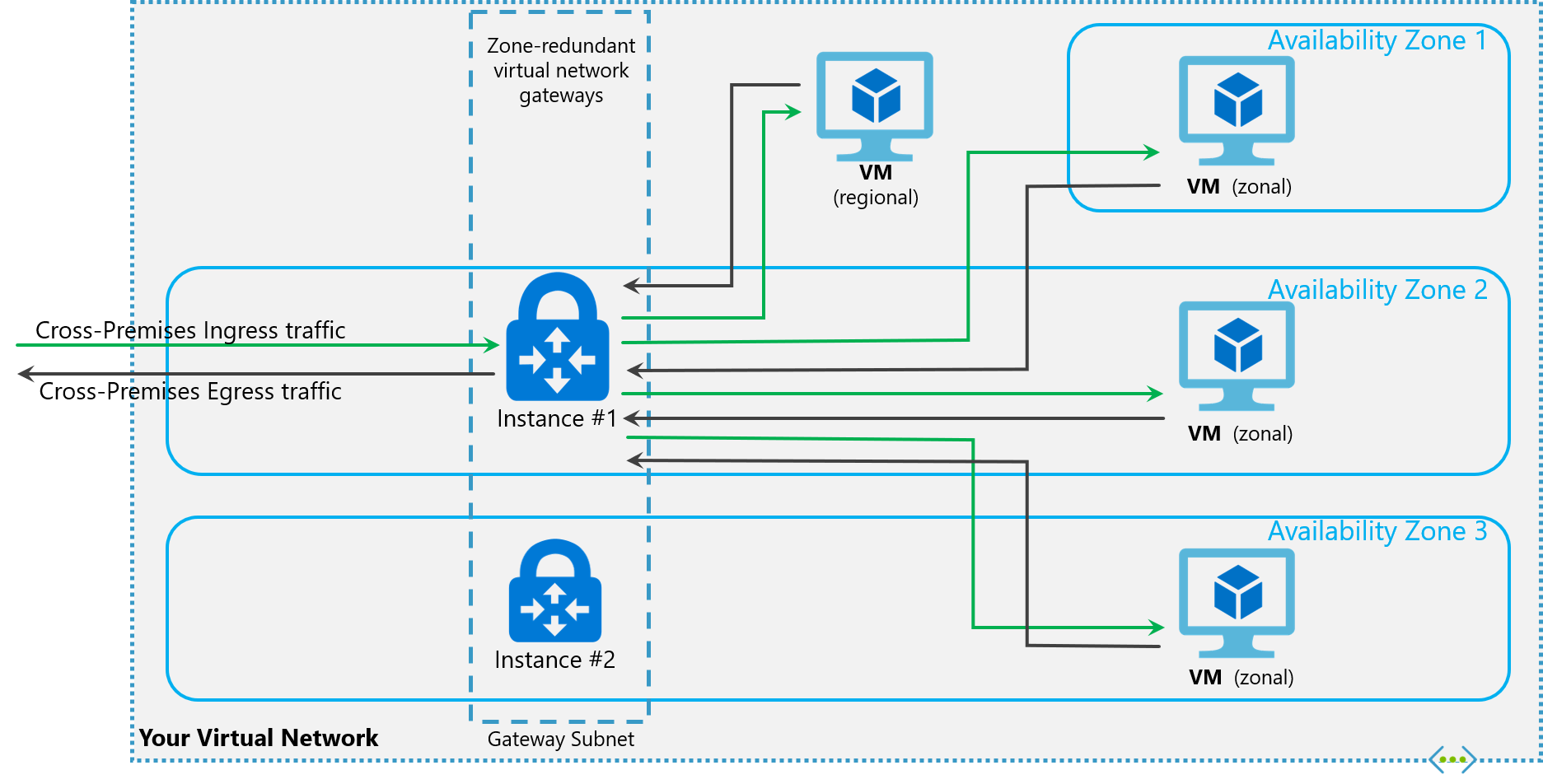

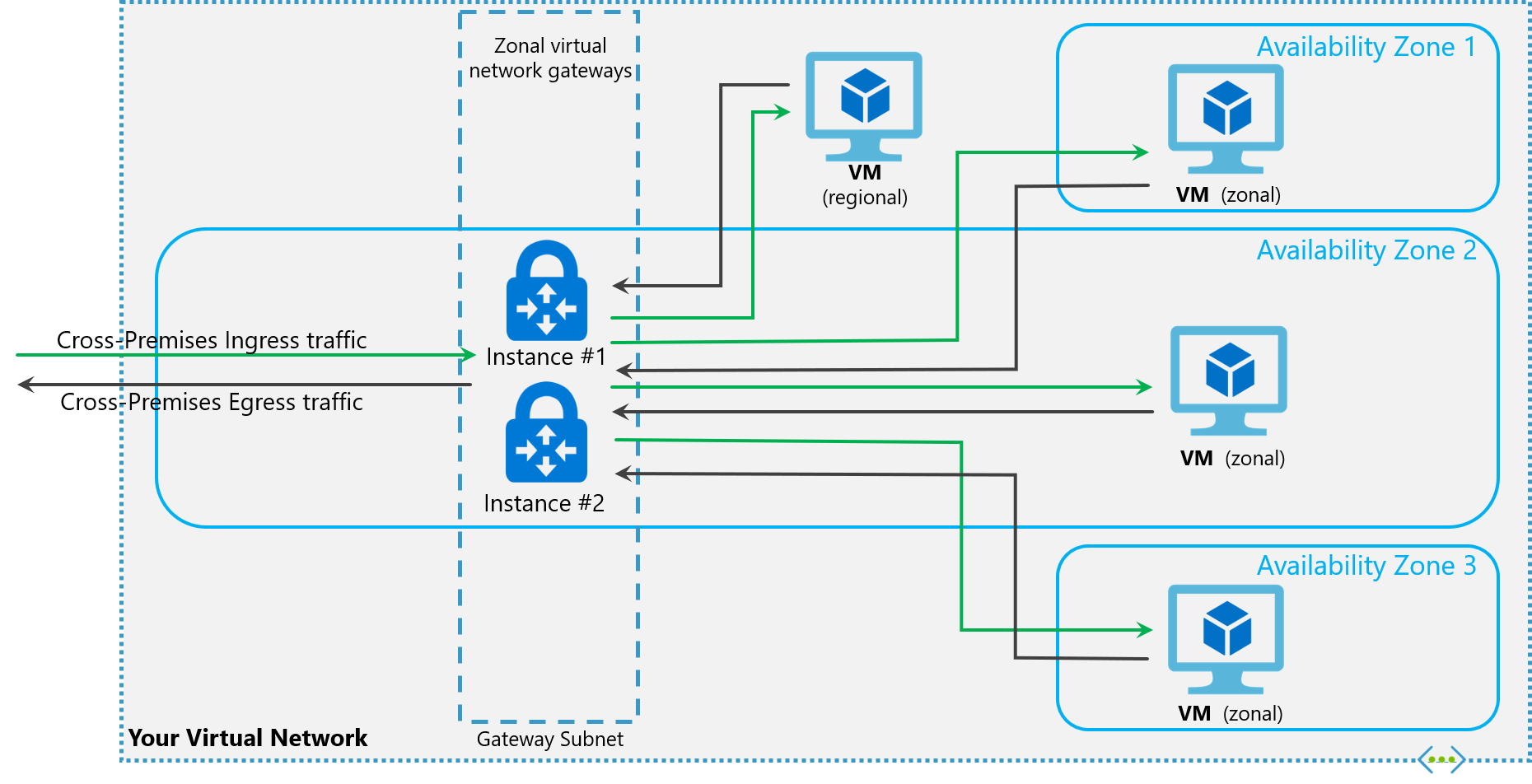

Skapa en zonredundant VNet-gateway i Azure-tillgänglighetszoner

Du kan distribuera VPN- och ExpressRoute-gatewayer i Azure Tillgänglighetszoner. Det ger flexibilitet, skalbarhet och högre tillgänglighet för virtuella nätverksgatewayer. Distribution av gatewayer i Azure-tillgänglighetszoner skiljer gatewayerna åt fysiskt och logiskt i en region, samtidigt som din lokala nätverksanslutning till Azure skyddas mot fel på zonnivå.

Zonredundanta gatewayer

Om du vill distribuera dina virtuella nätverksgatewayer automatiskt mellan tillgänglighetszoner kan du använda zonredundanta virtuella nätverksgatewayer. Med zonredundanta gatewayer kan du dra nytta av zonåterhämtning för att få åtkomst till dina verksamhetskritiska, skalbara tjänster i Azure.

Zonindeliga gatewayer

Om du vill distribuera gatewayer i en viss zon kan du använda zonindeliga gatewayer. När du distribuerar en zonindelad gateway distribueras alla instanser av gatewayen i samma tillgänglighetszon.

Gateway-SKU:er

Zonredundanta gatewayer och zonindelningsgatewayer är tillgängliga som gateway-SKU:er. Det finns en ny SKU:er för virtuell nätverksgateway i Azure AZ-regioner. Dessa SKU:er liknar motsvarande befintliga SKU:er för ExpressRoute och VPN Gateway, förutom att de är specifika för zonredundanta och zonindeliga gatewayer. Du kan identifiera dessa SKU:er med "AZ" i SKU-namnet.

Offentliga IP-SKU:er

Zonredundanta gatewayer och zonindeliga gatewayer förlitar sig båda på Azures offentliga IP-resurs standard-SKU. Konfigurationen av den offentliga IP-resursen i Azure avgör om den gateway som du distribuerar är zonredundant eller zonindelad. Om du skapar en offentlig IP-resurs med en Grundläggande SKU har gatewayen ingen zonredundans och gatewayresurserna är regionala.

Zonredundant gateway

- När du skapar en offentlig IP-adress med standard-SKU:n för offentlig IP-adress utan att ange en zon, varierar beteendet beroende på om gatewayen är en VPN-gateway eller en ExpressRoute-gateway.

- För en VPN-gateway distribueras de två gatewayinstanserna i två av dessa tre zoner för att tillhandahålla zonredundans.

- För en ExpressRoute-gateway, eftersom det kan finnas fler än två instanser, kan gatewayen sträcka sig över alla de tre zonerna.

Zonindeliga gatewayer

- När du skapar en offentlig IP-adress med den offentliga IP-SKU:n Standard och anger zonen (1, 2 eller 3) distribueras alla gatewayinstanser i samma zon.

Regionala gatewayer

- När du skapar en offentlig IP-adress med den offentliga IP-SKU:n Basic distribueras gatewayen som en regional gateway och har ingen zonredundans inbyggd i gatewayen.

Konfigurera en VPN för plats till plats som en redundanssökväg för ExpressRoute

Du kan konfigurera en VPN-anslutning för plats till plats som en säkerhetskopia av ExpressRoute. Den här anslutningen gäller endast virtuella nätverk som är länkade till Azures privata peering-sökväg. Det finns ingen VPN-baserad redundanslösning för tjänster som är tillgängliga via Azure Microsoft-peering. ExpressRoute-kretsen är alltid den primära länken. Data flödar endast via plats-till-plats-VPN-sökvägen om ExpressRoute-kretsen misslyckas. För att undvika asymmetrisk routning bör din lokala nätverkskonfiguration också prioritera ExpressRoute-kretsen framför VPN för plats till plats. Du kan prioritera ExpressRoute-sökvägen genom att ange högre lokala inställningar för vägarna som tas emot för ExpressRoute.

Kommentar

Om du har Aktiverat ExpressRoute Microsoft-peering kan du ta emot den offentliga IP-adressen för din Azure VPN-gateway på ExpressRoute-anslutningen. Om du vill konfigurera vpn-anslutningen från plats till plats som en säkerhetskopia måste du konfigurera det lokala nätverket så att VPN-anslutningen dirigeras till Internet.

Kommentar

Medan ExpressRoute-kretsen är prioriterad över plats-till-plats-VPN när bägge vägarna är samma, kommer Azure att använda den längsta prefixmatchning för att välja väg till paketets mål.