Konfigurera bedrägerifunktionen i Microsoft Defender XDR

Gäller för:

- Microsoft Defender XDR

Obs!

Den inbyggda bedrägerifunktionen i Microsoft Defender XDR omfattar alla Windows-klienter som registrerats för Microsoft Defender för Endpoint. Lär dig hur du registrerar klienter till Defender för Endpoint i Publicera för att Microsoft Defender för Endpoint.

Microsoft Defender XDR har inbyggd bedrägeriteknik för att skydda din miljö mot attacker med hög påverkan som använder mänskligt drivna laterala rörelser. Den här artikeln beskriver hur du konfigurerar bedrägerifunktionen i Microsoft Defender XDR.

Aktivera bedrägerifunktionen

Bedrägerifunktionen är inaktiverad som standard. Utför följande steg för att aktivera den:

- Välj Inställningar>Slutpunkter.

- Under Allmänt väljer du Avancerade funktioner.

- Leta efter funktioner för bedrägeri och växla till På.

En standardregel skapas automatiskt och aktiveras när bedrägerifunktionen är aktiverad. Standardregeln, som du kan redigera i enlighet med detta, genererar automatiskt lockbeteskonton och värdar som är integrerade i lockbeten och planterar dessa till alla målenheter i organisationen. Bedrägerifunktionens omfattning är inställd på alla enheter i organisationen, men lockbeten planteras endast i Windows-klientenheter.

Skapa och ändra bedrägeriregler

Obs!

Microsoft Defender XDR stöder för närvarande skapandet av upp till tio (10) bedrägeriregler.

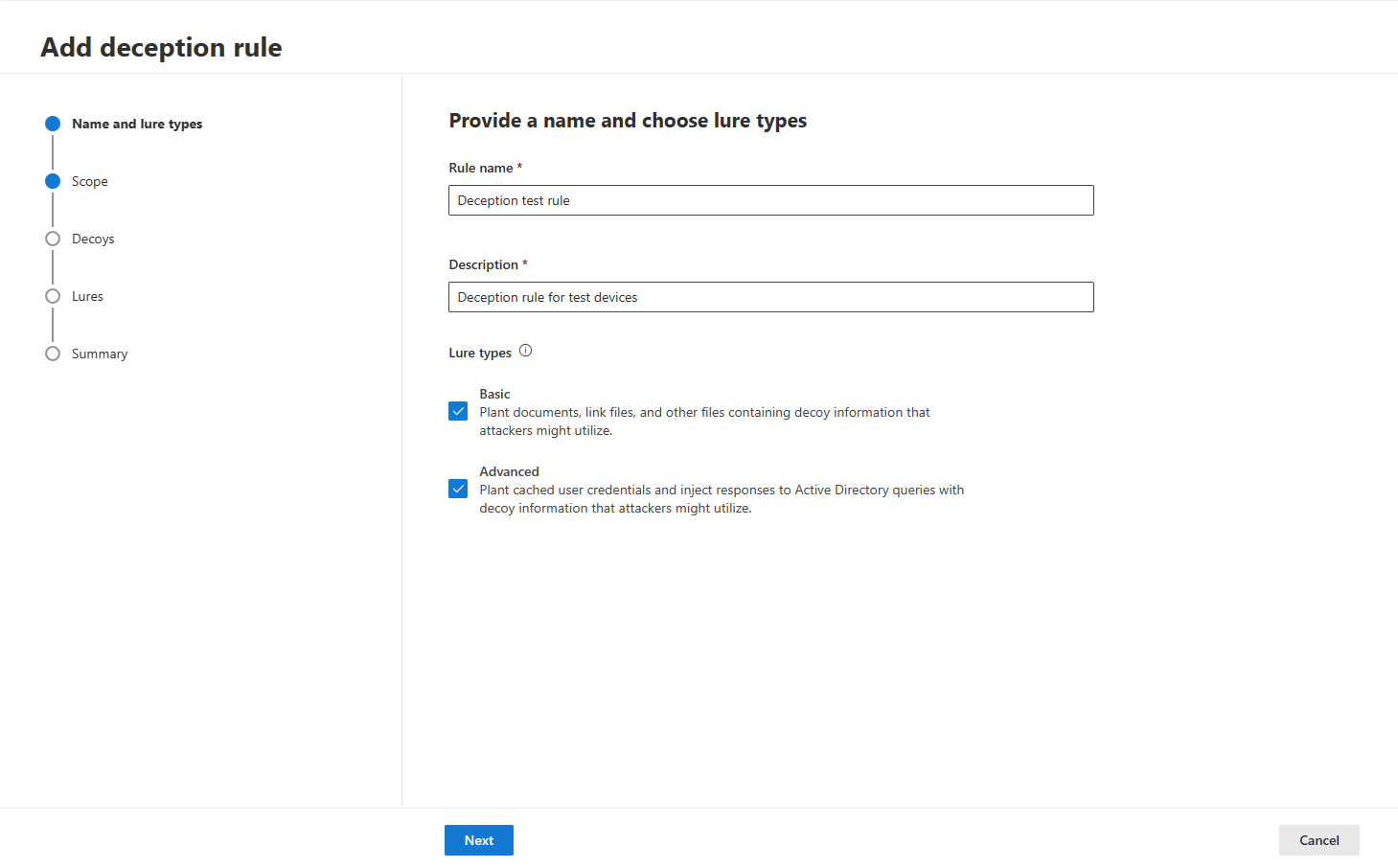

Utför följande steg för att skapa en bedrägeriregel:

- Gå till Inställningar>Slutpunkter. Under Regler väljer du Bedrägeriregler.

- Välj Lägg till bedrägeriregel.

- I fönstret för att skapa regler lägger du till ett regelnamn, en beskrivning och väljer vilka lockbetestyper som ska skapas. Du kan välja både Grundläggande och Avancerad lockbete.

- Identifiera de enheter där du tänker plantera lockbeten i omfångsavsnittet. Du kan välja att plantera lockbeten i alla Windows-klientenheter eller i klienter med specifika taggar. Bedrägerifunktionen omfattar för närvarande Windows-klienter.

- Bedrägerifunktionen tar sedan några minuter att automatiskt generera avkodningskonton och värdar. Observera att bedrägerifunktionen genererar lockbetekonton som efterliknar UPN (User Principal Name) i Active Directory.

- Du kan granska, redigera eller ta bort automatiskt genererade avkodningar. Du kan också lägga till egna konton och värdar för lockbete i det här avsnittet. För att förhindra falska positiva identifieringar kontrollerar du att tillagda värdar/IP-adresser inte används av organisationen.

- Du kan redigera ett lockbete kontonamn, värdnamn och IP-adressen där lockbeten planteras i decoys avsnittet. När du lägger till IP-adresser rekommenderar vi att du använder en sandbox-IP-adress om den finns i organisationen. Undvik att använda vanliga adresser, till exempel 127.0.0.1, 10.0.0.1 och liknande.

Försiktighet

För att undvika falska positiva aviseringar rekommenderar vi starkt att du skapar unika användarkonton och värdnamn när du skapar och redigerar avkodningskonton och värdar. Se till att skapade användarkonton och värdar är unika för varje bedrägeriregel och att dessa konton och värdar inte finns i organisationens katalog.

- Identifiera om du använder automatiskt genererade eller anpassade lockbeten i avsnittet med lockbeten. Välj lägg till nytt lockbete under Använd anpassade beten bara för att ladda upp ditt eget lockbete. Anpassade lockbeten kan vara valfri filtyp (förutom .DLL och .EXE filer) och är begränsade till 10 MB vardera. När du skapar och laddar upp anpassade beten rekommenderar vi lockbeten att innehålla eller nämna de falska värdar eller falska användarkonton som genererades i föregående steg för att säkerställa att lockbeten är attraktiva för angripare.

- Ange ett lockbete och en väg där lockbetet kommer att planteras. Du kan sedan välja att plantera lockbetet på alla enheter som omfattas av omfångsavsnittet och om du vill att lockbetet ska planteras som en dold fil. Om dessa rutor lämnas omarkerade, planterar bedrägerifunktionen automatiskt lockelserna i slumpmässiga enheter inom omfånget.

- Granska informationen om den skapade regeln i sammanfattningsavsnittet. Du kan redigera regelinformationen genom att välja Redigera i det avsnitt som du behöver ändra. Välj Spara efter granskning.

- Den nya regeln visas i fönstret Bedrägeriregler när den har skapats. Det tar cirka 12–24 timmar att slutföra skapandet av regeln. Kontrollera statusen för att övervaka förloppet för att skapa regeln.

- Om du vill kontrollera information om aktiva regler, inklusive information om enheter som omfattas och planterade lockbeten och lockbeten, väljer du Exportera i regelfönstret.

Utför följande steg för att ändra en bedrägeriregel:

- Välj den regel som ska ändras i fönstret Bedrägeriregler.

- Välj Redigera i fönstret regelinformation.

- Om du vill inaktivera regeln väljer du Inaktivera i redigeringsfönstret.

- Om du vill ta bort en bedrägeriregel väljer du Ta bort i redigeringsfönstret.

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för