Microsoft Entra sorunsuz çoklu oturum açma: Teknik ayrıntılı bakış

Bu makalede, Microsoft Entra sorunsuz çoklu oturum açma (Sorunsuz SSO) özelliğinin nasıl çalıştığına ilişkin teknik ayrıntılar verilmektedir.

Sorunsuz SSO nasıl çalışır?

Bu bölümün üç bölümü vardır:

- Sorunsuz SSO özelliğinin kurulumu.

- Web tarayıcısında tek bir kullanıcı oturum açma işleminin Sorunsuz SSO ile nasıl çalıştığı.

- Yerel istemcide tek bir kullanıcı oturum açma işleminin Sorunsuz SSO ile nasıl çalıştığı.

Kurulum nasıl çalışır?

Sorunsuz SSO, burada gösterildiği gibi Microsoft Entra Bağlan kullanılarak etkinleştirilir. Özellik etkinleştirilirken aşağıdaki adımlar gerçekleşir:

- Microsoft Entra Id ile eşitlediğiniz her AD ormanında (Microsoft Entra Bağlan kullanılarak) şirket içi Active Directory (AD) bir bilgisayar hesabı (

AZUREADSSOACC) oluşturulur. - Ayrıca, Microsoft Entra oturum açma işlemi sırasında kullanılmak üzere bir dizi Kerberos hizmet asıl adı (SPN) oluşturulur.

- Bilgisayar hesabının Kerberos şifre çözme anahtarı Microsoft Entra Id ile güvenli bir şekilde paylaşılır. Birden çok AD ormanı varsa, her bilgisayar hesabının kendi benzersiz Kerberos şifre çözme anahtarı olur.

Önemli

AZUREADSSOACC bilgisayar hesabının güvenlik nedenleriyle güçlü bir şekilde korunması gerekir. Yalnızca Etki Alanı Yöneticileri bilgisayar hesabını yönetebiliyor olmalıdır. Bilgisayar hesabındaki Kerberos temsilcisinin devre dışı bırakıldığından ve Active Directory'deki başka hiçbir hesabın bilgisayar hesabında temsilci izinlerine AZUREADSSOACC sahip olmadığından emin olun.. Bilgisayar hesabını yanlışlıkla silinme durumlarına karşı güvenli olan ve yalnızca Etki Alanı Yöneticilerinin erişebildiği bir Kuruluş Biriminde (OU) depolayın. Bilgisayar hesabındaki Kerberos şifre çözme anahtarı da hassas olarak ele alınmalıdır. Bilgisayar hesabının Kerberos şifre çözme anahtarını en az 30 günde bir AZUREADSSOACC aktarmanızı kesinlikle öneririz.

Önemli

Sorunsuz SSO, Kerberos için ve AES128_HMAC_SHA1RC4_HMAC_MD5 şifreleme türlerini desteklerAES256_HMAC_SHA1. Hesabın şifreleme türünün olarak ayarlanması AES256_HMAC_SHA1veya ek güvenlik için AzureADSSOAcc$ AES türlerinden birinin RC4 ile karşıtlıklı olması önerilir. Şifreleme türü, Active Directory'nizdeki msDS-SupportedEncryptionTypes hesabın özniteliğinde depolanır. AzureADSSOAcc$ Hesap şifreleme türü olarak RC4_HMAC_MD5ayarlandıysa ve bunu AES şifreleme türlerinden biriyle değiştirmek istiyorsanız, lütfen ilgili soru altında SSS belgesinde açıklandığı gibi hesabın AzureADSSOAcc$ Kerberos şifre çözme anahtarını teslim ettiğinizden emin olun, aksi takdirde Sorunsuz SSO gerçekleşmez.

Kurulum tamamlandıktan sonra Sorunsuz SSO, tümleşik Windows kimlik doğrulaması (IWA) kullanan diğer oturum açma işlemlerinde olduğu gibi çalışır.

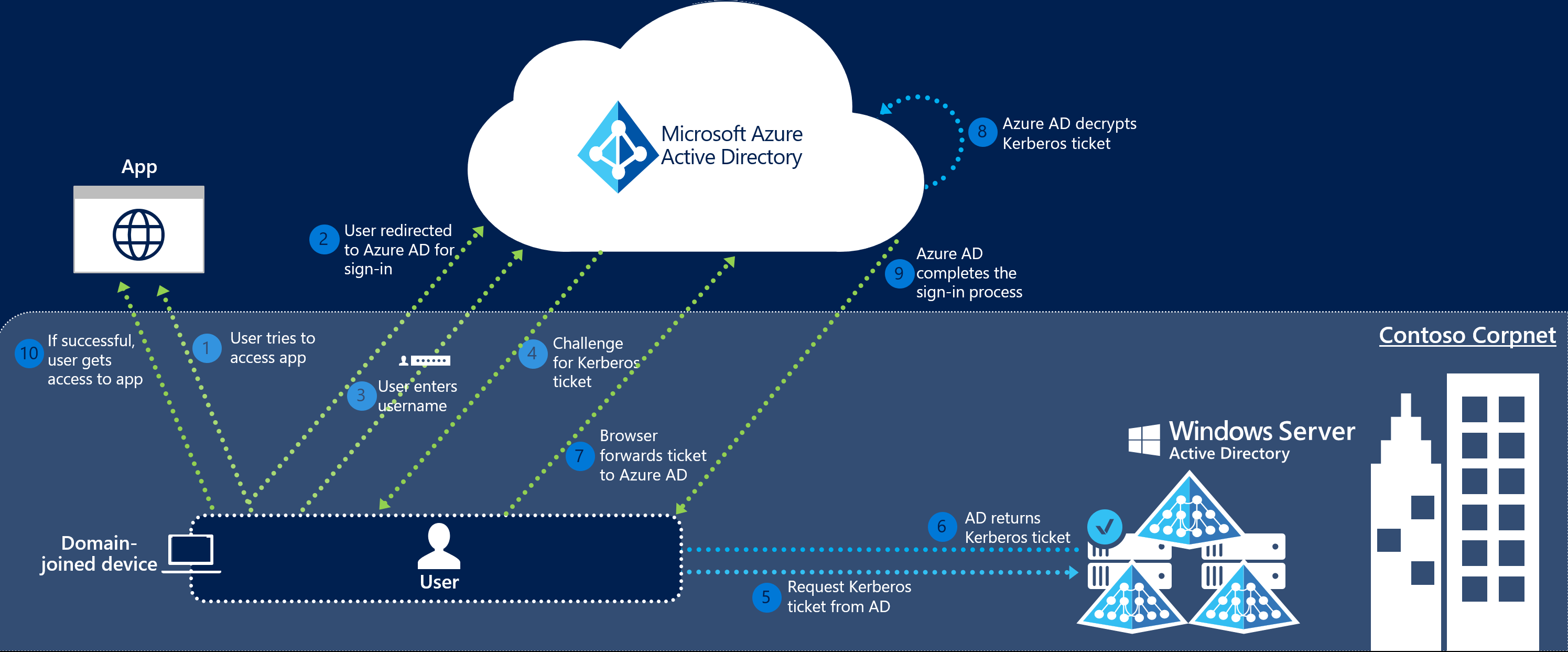

Sorunsuz SSO ile bir Web tarayıcısında oturum açma nasıl çalışır?

Web tarayıcısında oturum açma akışı aşağıdaki gibidir:

Kullanıcı, şirket ağınızdaki etki alanına katılmış bir şirket cihazından bir web uygulamasına (örneğin, Outlook Web App - https://outlook.office365.com/owa/) erişmeye çalışır.

Kullanıcı henüz oturum açmadıysa, kullanıcı Microsoft Entra oturum açma sayfasına yönlendirilir.

Kullanıcı, kullanıcı adını Microsoft Entra oturum açma sayfasına girer.

Dekont

Belirli uygulamalar için 2. ve 3. adımlar atlanır.

Arka planda JavaScript kullanan Microsoft Entra ID, kerberos bileti sağlamak için 401 Yetkisiz yanıt aracılığıyla tarayıcıyı zorlar.

Tarayıcı da bilgisayar hesabı (Microsoft Entra Id'yi temsil eder) için

AZUREADSSOACCActive Directory'den bir bilet ister.Active Directory, bilgisayar hesabını bulur ve bilgisayar hesabının gizli dizisiyle şifrelenmiş tarayıcıya bir Kerberos anahtarı döndürür.

Tarayıcı, Active Directory'den aldığı Kerberos anahtarını Microsoft Entra Id'ye iletir.

Microsoft Entra Id, daha önce paylaşılan anahtarı kullanarak şirket cihazında oturum açmış olan kullanıcının kimliğini içeren Kerberos anahtarının şifresini çözer.

Değerlendirmeden sonra, Microsoft Entra Kimliği uygulamaya bir belirteç geri döndürür veya kullanıcıdan Multi-Factor Authentication gibi ek kanıtlar gerçekleştirmesini ister.

Kullanıcı oturum açma işlemi başarılı olursa, kullanıcı uygulamaya erişebilir.

Aşağıdaki diyagramda tüm bileşenler ve ilgili adımlar gösterilmektedir.

Sorunsuz SSO fırsatçıdır, bu da başarısız olursa oturum açma deneyiminin normal davranışına geri dönmesi anlamına gelir; yani kullanıcının oturum açmak için parolasını girmesi gerekir.

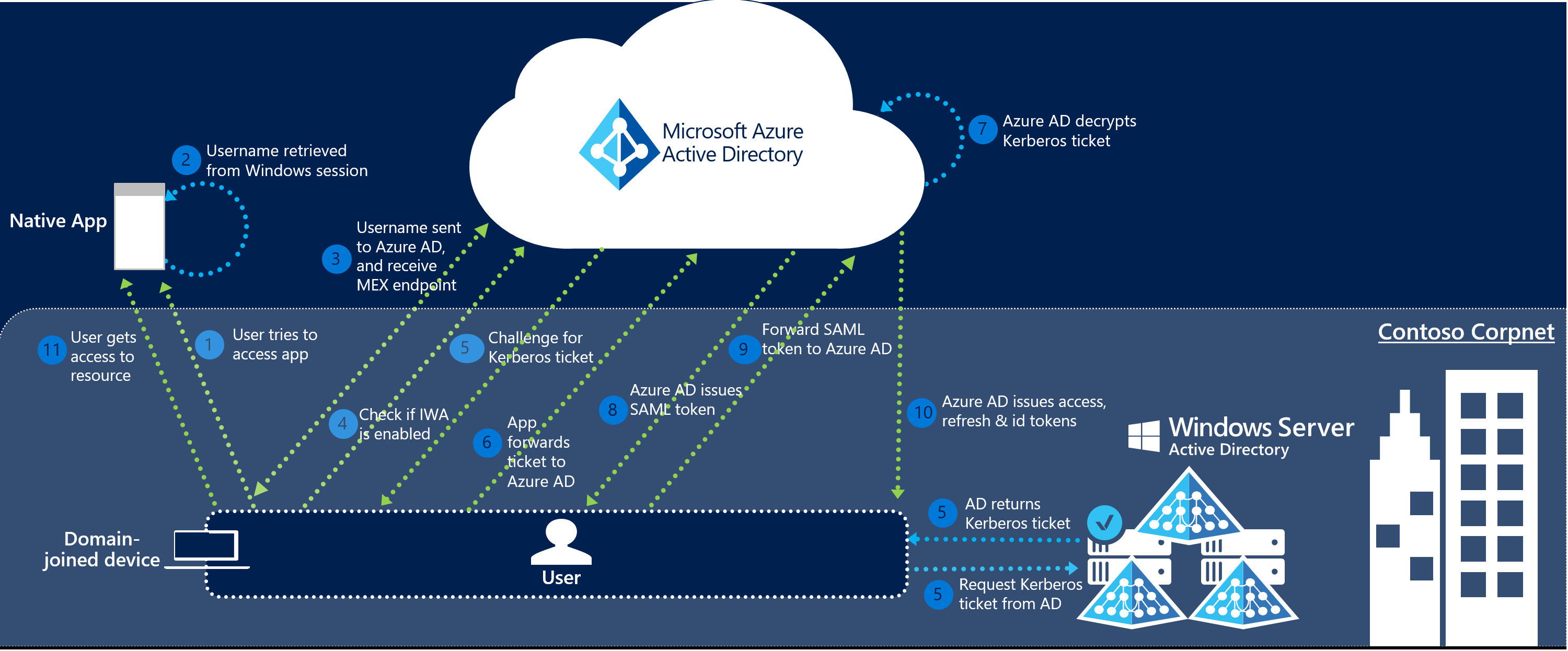

Sorunsuz SSO ile bir yerl istemcide oturum açma nasıl çalışır?

Yerel istemcide oturum açma akışı aşağıdaki gibidir:

- Kullanıcı, şirket ağınızdaki etki alanına katılmış bir şirket cihazından yerel bir uygulamaya (örneğin, Outlook istemcisi) erişmeye çalışır.

- Kullanıcı henüz oturum açmadıysa, yerel uygulama cihazın Windows oturumundan kullanıcının kullanıcı adını alır.

- Uygulama kullanıcı adını Microsoft Entra Id'ye gönderir ve kiracınızın WS-Trust MEX uç noktasını alır. Bu WS-Trust uç noktası yalnızca Sorunsuz SSO özelliği tarafından kullanılır ve Microsoft Entra ID'de WS-Trust protokolünün genel bir uygulaması değildir.

- Uygulama daha sonra tümleşik kimlik doğrulama uç noktasının kullanılabilir olup olmadığını görmek için WS-Trust MEX uç noktasını sorgular. Tümleşik kimlik doğrulama uç noktası yalnızca Sorunsuz SSO özelliği tarafından kullanılır.

- 4. adım başarılı olursa kerberos sınaması verilir.

- Uygulama Kerberos anahtarını alabiliyorsa, bunu Microsoft Entra tümleşik kimlik doğrulama uç noktasına iletir.

- Microsoft Entra Id, Kerberos anahtarının şifresini çözer ve doğrular.

- Microsoft Entra Id kullanıcının oturumunu açar ve uygulamaya bir SAML belirteci verir.

- Uygulama daha sonra SAML belirtecini Microsoft Entra Id OAuth2 belirteç uç noktasına gönderir.

- Microsoft Entra Id, SAML belirtecini doğrular ve uygulamaya belirtilen kaynak için bir erişim belirteci ve yenileme belirteci ile kimlik belirteci verir.

- Kullanıcı, uygulamanın kaynağına erişim elde eder.

Aşağıdaki diyagramda tüm bileşenler ve ilgili adımlar gösterilmektedir.

Sonraki adımlar

- Hızlı Başlangıç - Microsoft Entra sorunsuz SSO'nun çalışmaya başlamasını sağlayın.

- Sık Sorulan Sorular - Sık sorulan soruların yanıtları.

- Sorun giderme - Özellikle ilgili yaygın sorunları çözmeyi öğrenin.

- UserVoice - Yeni özellik istekleri için.