Öğretici: AWS IAM Identity Center'ı otomatik kullanıcı sağlama için yapılandırma

Bu öğreticide, otomatik kullanıcı sağlamayı yapılandırmak için aws IAM Kimlik Merkezi'nde (AWS çoklu oturum açmanın ardı) ve Microsoft Entra Id'de gerçekleştirmeniz gereken adımlar açıklanmaktadır. Yapılandırıldığında, Microsoft Entra Id, Microsoft Entra sağlama hizmetini kullanarak aws IAM Kimlik Merkezi'ne kullanıcı ve grupları otomatik olarak sağlar ve sağlamasını geri alır. Bu hizmetin ne yaptığı, nasıl çalıştığı ve sık sorulan sorular hakkında önemli ayrıntılar için bkz . Microsoft Entra Id ile SaaS uygulamalarına kullanıcı sağlamayı ve sağlamayı kaldırmayı otomatikleştirme.

Desteklenen Özellikler

- AWS IAM Kimlik Merkezi'nde kullanıcı oluşturma

- Aws IAM Kimlik Merkezi'nde artık erişim gerektirmeyen kullanıcıları kaldırma

- Microsoft Entra Id ile AWS IAM Kimlik Merkezi arasında kullanıcı özniteliklerinin eşitlenmesini sağlayın

- AWS IAM Kimlik Merkezi'nde grup ve grup üyelikleri sağlama

- IAM Kimlik Merkezi'ne AWS IAM Kimlik Merkezi

Önkoşullar

Bu öğreticide özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Microsoft Entra kiracısı

- Microsoft Entra ID'de sağlamayı yapılandırma iznine sahip bir kullanıcı hesabı (örneğin, Uygulama Yönetici istrator, Bulut Uygulaması yöneticisi, Uygulama Sahibi veya Genel Yönetici istrator).

- Öğretici'de açıklandığı gibi, Microsoft Entra hesabınızdan AWS IAM Kimlik Merkezi'ne SAML bağlantısı

1. Adım: Sağlama dağıtımınızı planlama

- Hazırlama hizmetinin nasıl çalıştığı hakkında bilgi edinin.

- Sağlama kapsamında kimlerin olduğunu belirleyin.

- Microsoft Entra Id ile AWS IAM Kimlik Merkezi arasında hangi verilerin eşleneceğini belirleyin.

2. Adım: AWS IAM Identity Center'ı Microsoft Entra Id ile sağlamayı destekleyecek şekilde yapılandırma

Sol gezinti bölmesinde Ayarlar seçin

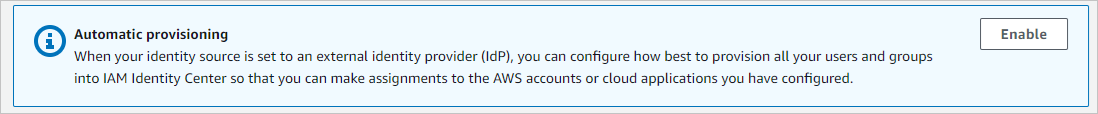

Ayarlar'da, Otomatik sağlama bölümünde Etkinleştir'e tıklayın.

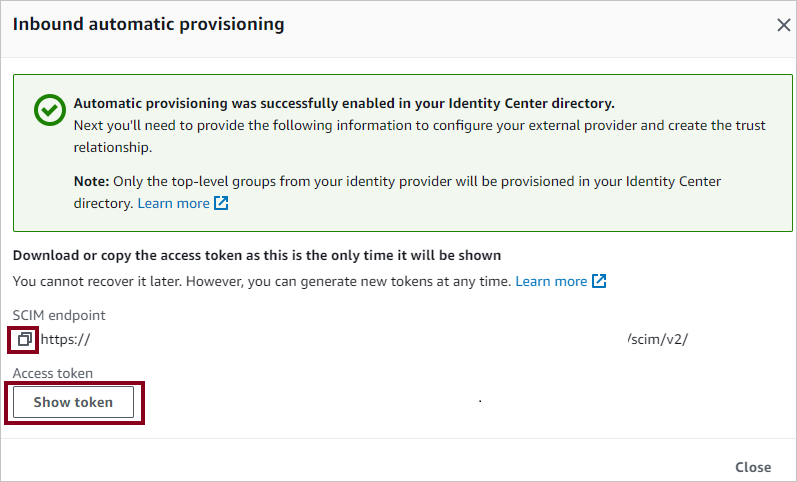

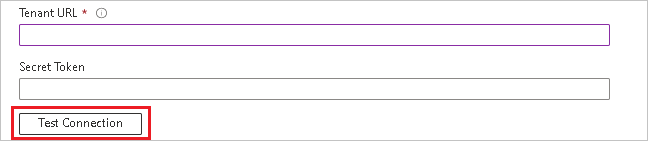

Gelen otomatik sağlama iletişim kutusunda SCIM uç noktasını ve Erişim Belirtecini kopyalayıp kaydedin (Belirteci Göster'e tıkladıktan sonra görünür). Bu değerler, AWS IAM Kimlik Merkezi uygulamanızın Sağlama sekmesindeki Kiracı URL'si ve Gizli Belirteç alanına girilir.

3. Adım: Microsoft Entra uygulama galerisinden AWS IAM Kimlik Merkezi'ni ekleme

AWS IAM Kimlik Merkezi'ne sağlamayı yönetmeye başlamak için Microsoft Entra uygulama galerisinden AWS IAM Kimlik Merkezi'ni ekleyin. SSO için AWS IAM Kimlik Merkezi'ni daha önce ayarladıysanız aynı uygulamayı kullanabilirsiniz. Galeriden uygulama ekleme hakkında daha fazla bilgi için buraya bakın.

4. Adım: Sağlama kapsamında kimlerin olduğunu tanımlama

Microsoft Entra sağlama hizmeti, uygulamaya atamaya göre veya kullanıcının /grubun özniteliklerine göre sağlananların kapsamını belirlemenizi sağlar. Atamaya göre uygulamanıza kimlerin sağlandığına yönelik kapsam kullanmayı seçerseniz, uygulamaya kullanıcı ve grup atamak için aşağıdaki adımları kullanabilirsiniz. Yalnızca kullanıcı veya grubun özniteliklerine göre sağlananların kapsamını belirlemeyi seçerseniz, burada açıklandığı gibi bir kapsam filtresi kullanabilirsiniz.

Başlangıçta kapsamı sınırlı tutun. Herkesi hazırlamadan önce birkaç kullanıcı ve grupla test yapın. Hazırlama kapsamı atanan kullanıcılar ve gruplar olarak ayarlandığında uygulamaya bir veya iki kullanıcı ya da grup atayarak bu adımı kontrol edebilirsiniz. Kapsam tüm kullanıcılar ve gruplar olarak ayarlandığında öznitelik tabanlı kapsam filtresi belirtebilirsiniz.

Ek rollere ihtiyacınız varsa, yeni roller eklemek için uygulama bildirimini güncelleştirebilirsiniz.

5. Adım: AWS IAM Kimlik Merkezi'ne otomatik kullanıcı sağlamayı yapılandırma

Bu bölüm, Microsoft Entra Id'deki kullanıcı ve/veya grup atamalarına göre TestApp'te kullanıcıları ve/veya grupları oluşturmak, güncelleştirmek ve devre dışı bırakmak için Microsoft Entra sağlama hizmetini yapılandırma adımlarında size yol gösterir.

Microsoft Entra Id'de AWS IAM Kimlik Merkezi için otomatik kullanıcı sağlamayı yapılandırmak için:

Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

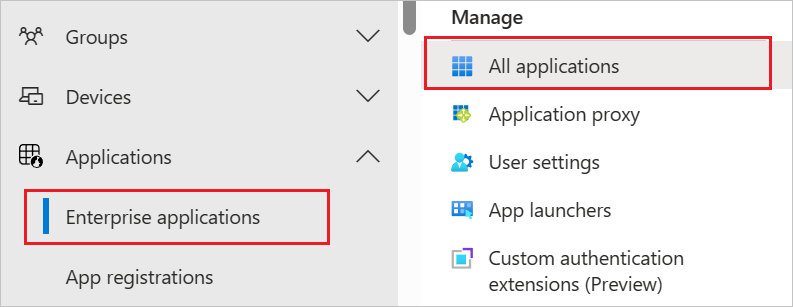

Kimlik>Uygulamaları>Kurumsal uygulamalarına göz atın

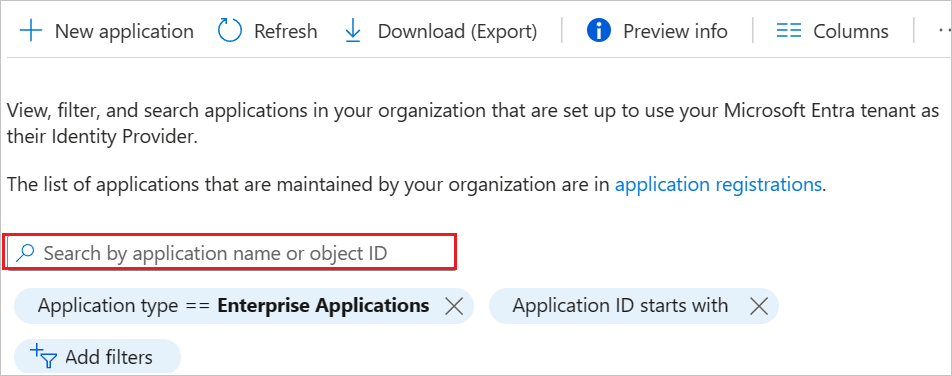

Uygulamalar listesinde AWS IAM Kimlik Merkezi'ni seçin.

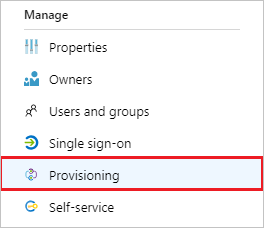

Hazırlama sekmesini seçin.

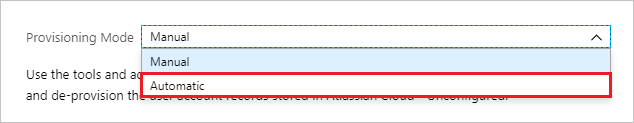

Hazırlama Modu'nu Otomatik olarak ayarlayın.

Yönetici Kimlik Bilgileri bölümünde, 2. Adımda daha önce alınan AWS IAM Kimlik Merkezi Kiracı URL'nizi ve Gizli Belirteç'inizi girin. Microsoft Entra Id'nin AWS IAM Kimlik Merkezi'ne bağlanadığından emin olmak için test Bağlan ion'a tıklayın.

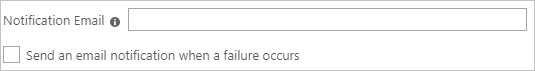

Bildirim E-postası alanına hazırlama hatası bildirimlerinin gönderilmesini istediğiniz kişinin veya grubun e-posta adresini yazıp Hata oluştuğunda e-posta bildirimi gönder onay kutusunu seçin.

Kaydet'i seçin.

Eşlemeler bölümünde Microsoft Entra kullanıcılarını AWS IAM Kimlik Merkezi ile eşitle'yi seçin.

Öznitelik Eşleme bölümünde Microsoft Entra ID'den AWS IAM Kimlik Merkezi'ne eşitlenen kullanıcı özniteliklerini gözden geçirin. Eşleştirme özellikleri olarak seçilen öznitelikler, güncelleştirme işlemleri için AWS IAM Kimlik Merkezi'ndeki kullanıcı hesaplarıyla eşleştirmek için kullanılır. Eşleşen hedef özniteliği değiştirmeyi seçerseniz AWS IAM Kimlik Merkezi API'sinin kullanıcıları bu özniteliğe göre filtrelemeyi desteklediğinden emin olmanız gerekir. Değişiklikleri kaydetmek için Kaydet düğmesini seçin.

Öznitelik Tür Filtreleme için desteklenir userName String ✓ active Boolean displayName String Başlık String emails[type eq "work"].value String preferredLanguage String name.givenName String name.familyName String name.formatted String addresses[type eq "work"].formatted String addresses[type eq "work"].streetAddress String addresses[type eq "work"].locality String addresses[type eq "work"].region String addresses[type eq "work"].postalCode String addresses[type eq "work"].country String phoneNumbers[type eq "work"].value String externalId String yerel ayar String timezone String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:division String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:costCenter String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organization String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager Başvuru Eşlemeler bölümünde Microsoft Entra gruplarını AWS IAM Kimlik Merkezi ile eşitle'yi seçin.

Öznitelik Eşleme bölümünde Microsoft Entra ID'den AWS IAM Kimlik Merkezi'ne eşitlenen grup özniteliklerini gözden geçirin. Eşleştirme özellikleri olarak seçilen öznitelikler, güncelleştirme işlemleri için AWS IAM Kimlik Merkezi'ndeki grupları eşleştirmek için kullanılır. Değişiklikleri kaydetmek için Kaydet düğmesini seçin.

Öznitelik Tür Filtreleme için desteklenir displayName String ✓ externalId String üyeler Başvuru Kapsam belirleme filtrelerini yapılandırmak için Kapsam belirleme filtresi öğreticisi ile sunulan yönergeleri izleyin.

AWS IAM Kimlik Merkezi için Microsoft Entra sağlama hizmetini etkinleştirmek için Ayarlar bölümünde Sağlama Durumu'nu Açık olarak değiştirin.

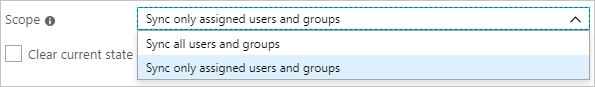

Ayarlar bölümünde Kapsam'ta istenen değerleri seçerek AWS IAM Kimlik Merkezi'ne sağlamak istediğiniz kullanıcıları ve/veya grupları tanımlayın.

Sağlamaya hazır olduğunuzda Kaydet'e tıklayın.

Bu işlem, Ayarlar bölümündeki Kapsam alanında tanımlanan tüm kullanıcılar ve gruplar için ilk eşitleme döngüsünü başlatır. İlk döngünün gerçekleştirilmesi, Microsoft Entra sağlama hizmeti çalıştığı sürece yaklaşık 40 dakikada bir gerçekleşen sonraki döngülerden daha uzun sürer.

6. Adım: Dağıtımınızı izleme

Sağlamayı yapılandırdıktan sonra dağıtımınızı izlemek için aşağıdaki kaynakları kullanın:

- Hangi kullanıcıların başarıyla veya başarısız bir şekilde sağlandığını belirlemek için sağlama günlüklerini kullanın

- Hazırlama döngüsünün durumunu ve tamamlanması için kalan miktarı görmek için ilerleme çubuğuna bakın

- Sağlama yapılandırması iyi durumda değilse, uygulama karantinaya alınır. Karantina durumu hakkında daha fazla bilgi edinmek için buraya bakın.

Gruplar için PIM ile tam zamanında (JIT) uygulama erişimi

Gruplar için PIM ile Amazon Web Services'teki gruplara tam zamanında erişim sağlayabilir ve AWS'deki ayrıcalıklı gruplara kalıcı erişimi olan kullanıcı sayısını azaltabilirsiniz.

Kurumsal uygulamanızı SSO ve sağlama için yapılandırma

- Aws IAM Kimlik Merkezi'ni kiracınıza ekleyin, yukarıdaki öğreticide açıklandığı gibi sağlama için yapılandırın ve sağlamayı başlatın.

- AWS IAM Kimlik Merkezi için çoklu oturum açmayı yapılandırın.

- Tüm kullanıcılara uygulamaya erişim sağlayacak bir grup oluşturun.

- Grubu AWS Identity Center uygulamasına atayın.

- Test kullanıcınızı önceki adımda oluşturulan grubun doğrudan üyesi olarak atayın veya bir erişim paketi aracılığıyla gruba erişim sağlayın. Bu grup, AWS'de kalıcı, yönetici olmayan erişim için kullanılabilir.

Gruplar için PIM'i etkinleştirme

- Microsoft Entra Id'de ikinci bir grup oluşturun. Bu grup AWS'deki yönetici izinlerine erişim sağlayacaktır.

- Microsoft Entra PIM'de grubu yönetim altına getirin.

- PiM'de rol üye olarak ayarlanmış grup için uygun olarak test kullanıcınızı atayın.

- İkinci grubu AWS IAM Kimlik Merkezi uygulamasına atayın.

- GRUBU AWS IAM Kimlik Merkezi'nde oluşturmak için isteğe bağlı sağlamayı kullanın.

- AWS IAM Kimlik Merkezi'nde oturum açın ve ikinci gruba yönetici görevlerini gerçekleştirmek için gerekli izinleri atayın.

Artık PIM'de gruba uygun hale gelen tüm son kullanıcılar, grup üyeliklerini etkinleştirerek AWS'de gruba JIT erişimi elde edebilir.

Dikkat edilmesi gereken temel konular

- Bir kullanıcının uygulamaya sağlanması ne kadar sürer?:

- Kullanıcı, Microsoft Entra Id Privileged Identity Management (PIM) kullanarak grup üyeliğini etkinleştirme dışında Microsoft Entra ID'deki bir gruba eklendiğinde:

- Grup üyeliği, bir sonraki eşitleme döngüsü sırasında uygulamada sağlanır. Eşitleme döngüsü her 40 dakikada bir çalışır.

- Kullanıcı Microsoft Entra ID PIM'de grup üyeliğini etkinleştirdiğinde:

- Grup üyeliği 2 - 10 dakika içinde sağlanır. Bir kerede yüksek istek oranı olduğunda, istekler 10 saniyede beş istek hızında kısıtlanır.

- Belirli bir uygulama için grup üyeliklerini etkinleştiren 10 saniyelik bir süre içindeki ilk beş kullanıcı için, 2-10 dakika içinde uygulamada grup üyeliği sağlanır.

- Belirli bir uygulama için grup üyeliğini etkinleştiren 10 saniyelik bir süre içinde altıncı kullanıcı ve üzeri için, grup üyeliği bir sonraki eşitleme döngüsünde uygulamaya sağlanır. Eşitleme döngüsü her 40 dakikada bir çalışır. Azaltma sınırları kurumsal uygulama başınadır.

- Kullanıcı, Microsoft Entra Id Privileged Identity Management (PIM) kullanarak grup üyeliğini etkinleştirme dışında Microsoft Entra ID'deki bir gruba eklendiğinde:

- Kullanıcı AWS'de gerekli gruba erişemezse, grup üyeliğinin başarıyla güncelleştirildiğinden emin olmak için aşağıdaki sorun giderme ipuçlarını, PIM günlüklerini ve sağlama günlüklerini gözden geçirin. Hedef uygulamanın nasıl tasarlandığına bağlı olarak, grup üyeliğinin uygulamada etkili olması ek zaman alabilir.

- Azure İzleyici kullanarak hatalar için uyarılar oluşturabilirsiniz.

- Devre dışı bırakma işlemi normal artımlı döngü sırasında yapılır. İsteğe bağlı sağlama yoluyla hemen işlenmez.

Sorun Giderme İpuçları

Eksik öznitelikler

Aws'ye kullanıcı sağlarken aşağıdaki özniteliklere sahip olması gerekir

- firstName

- lastName

- displayName

- userName

Bu özniteliklere sahip olmayan kullanıcılar aşağıdaki hatayla başarısız olur

Çok değerli öznitelikler

AWS aşağıdaki çok değerli öznitelikleri desteklemez:

- e-posta

- telefon numaraları

Yukarıdakileri çok değerli öznitelikler olarak akışa almaya çalışmak aşağıdaki hata iletisiyle sonuçlanır

Bu sorunu çözmenin iki yolu vardır

- Kullanıcının phoneNumber/email için yalnızca bir değeri olduğundan emin olun

- Yinelenen öznitelikleri kaldırın. Örneğin, her iki özniteliğin de AWS tarafında "phoneNumber___" ile eşlenen Microsoft Entra Id'den eşlenen iki farklı özniteliğin olması, her iki özniteliğin de Microsoft Entra ID'de değerleri varsa hataya neden olur. "phoneNumber____" özniteliğine eşlenmiş yalnızca bir özniteliğin olması hatayı çözebilir.

Geçersiz karakterler

Şu anda AWS IAM Kimlik Merkezi, Microsoft Entra Id'nin desteklediği sekme (\t), yeni satır (\n), dönüş satırı (\r) ve " |>|;|:% " <gibi başka karakterlere izin vermiyor.

Daha fazla sorun giderme ipucu için aws IAM Kimlik Merkezi sorun giderme ipuçlarına buradan da göz atabilirsiniz

Ek kaynaklar

- Kurumsal Uygulamalar için kullanıcı hesabı hazırlamayı yönetme

- Microsoft Entra Id ile uygulama erişimi ve IAM Kimlik Merkezi nedir?