你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

可视化收集的数据

在本文中,你将了解如何使用 Microsoft Sentinel 快速查看和监视整个环境中发生的情况。 将数据源连接到 Microsoft Sentinel 之后,可以即时可视化和分析数据,以了解所有已连接的数据源中发生的情况。 Microsoft Sentinel 提供工作簿,让你利用 Azure 中已提供的工具的强大功能,并提供内置的表和图表,用于分析日志与查询。 可以使用工作簿模版,也可以从头开始或基于现有的工作簿轻松新建工作簿。

获取可视化效果

若要可视化和分析环境中发生的情况,请先查看概述仪表板,以大致了解组织的安全态势。 为了帮助降低干扰并尽量减少需要检查和调查的警报数目,Microsoft Sentinel 使用一种融合技术将警报关联到事件。 “事件”是相关警报的分组,它们共同创建了可以调查和解决的可处理事件。

在 Azure 门户中选择“Microsoft Sentinel”,然后选择要监视的工作区。

如果你想要刷新仪表板所有部分的数据,请选择仪表板顶部的“刷新”。 为了提高性能,仪表板每个部分的数据都是预先计算的,你可以在每个部分的顶部看到刷新时间。

查看事件数据

可以在“事件”下看到不同类型的事件数据。

- 在左上方,可以看到过去 24 小时的新事件、活动事件和已关闭事件的数量。

- 在右上方,可以看到按严重性组织的事件,以及按关闭分类显示的已关闭事件。

- 在左下方,有一个图形按四小时间隔内的创建时间细分了事件状态。

- 在右下方,可以看到确认事件的平均时间和结束事件的平均时间,以及 SOC 效率工作簿的链接。

查看自动化数据

可以在“自动化”下看到不同类型的自动化数据。

- 在顶部,可以看到自动化规则活动的摘要:自动化关闭的事件、自动化保存的时间,以及相关的 playbook 运行状况。

- 在摘要下方,有一个图形按操作类型汇总了自动化执行的操作数量。

- 在底部,可以看到活动自动化规则的计数以及自动化边栏选项卡的链接。

查看数据记录、数据收集器和威胁情报的状态

可以在“数据”下看到有关数据记录、数据收集器和威胁情报的不同类型的数据。

- 在左侧,有一个图形显示了 Microsoft Sentinel 在过去 24 小时收集的记录数、与前一 24 小时的对比,以及在该时间段内检测到的异常数。

- 在右上方,可以看到按不正常和活动连接器划分的数据连接器状态的摘要。 “不正常的连接器数”指示有多少个连接器存在错误。 “活动连接器”是将数据流式传输到 Microsoft Sentinel 的连接器,由连接器中包含的查询进行度量。

- 在右下方,可以按入侵指标查看 Microsoft Sentinel 中的威胁情报记录。

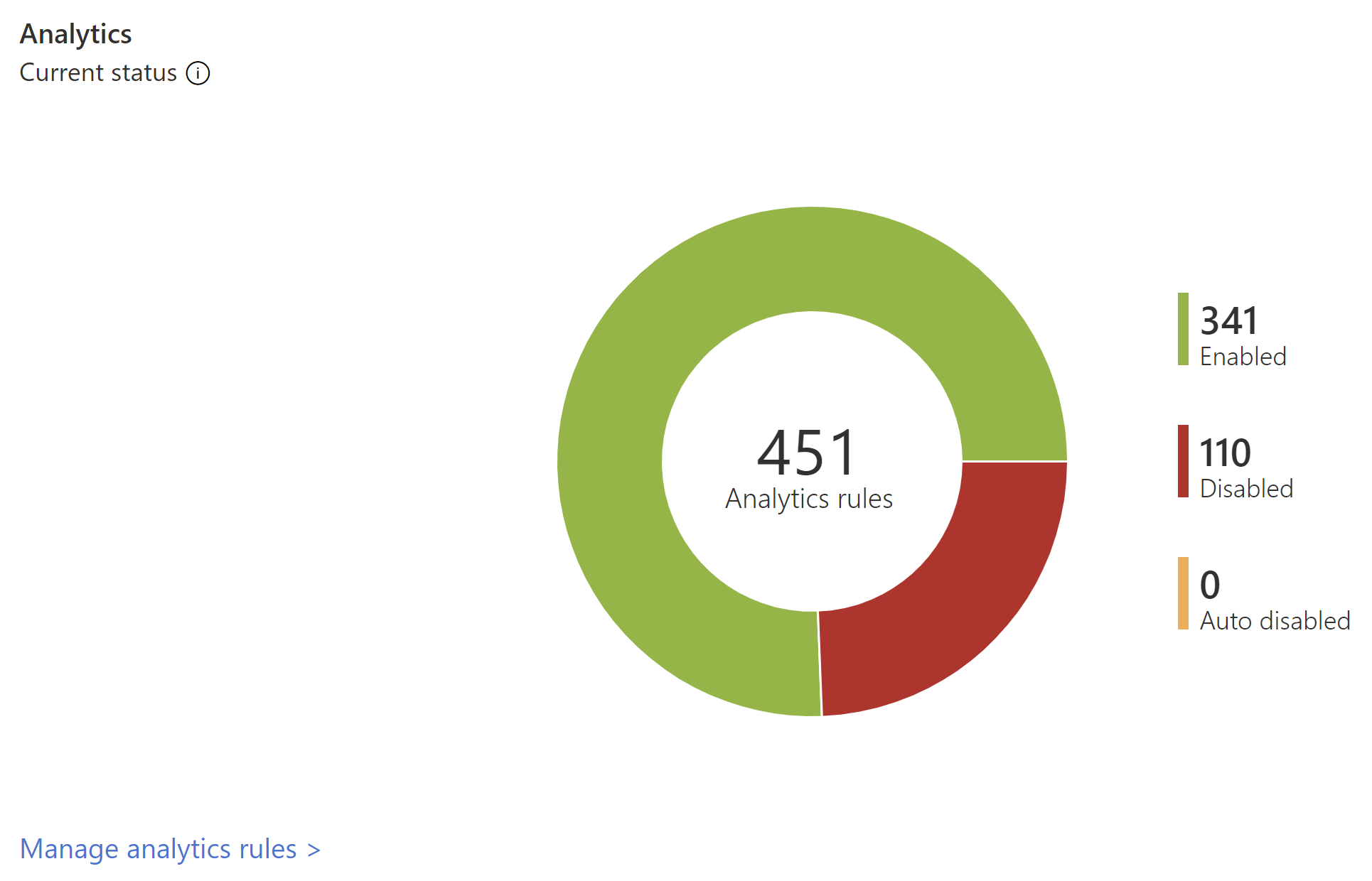

查看分析数据

可以在“分析”下看到分析规则的数据。

可以按已启用、已禁用或已自动禁用状态查看 Microsoft Sentinel 中的分析规则数。

使用工作簿模板

工作簿模版提供连接的数据源中的集成数据,让你深入调查这些服务中生成的事件。 工作簿模版包括 Microsoft Entra ID、Azure 活动事件和本地信息,这些数据可能来自服务器的 Windows 事件、第一方警报或任何第三方(包括防火墙流量日志、Office 365 和基于 Windows 事件的不安全协议)。 这些工作簿基于 Azure Monitor 工作簿,为你提供增强的可定制性和灵活性,方便你设计自己的工作簿。 有关详细信息,请参阅工作簿。

- 在“设置”下,选择“工作簿”。 在“我的工作簿”下,可以看到所有已保存的工作簿。 在“模板”下,可以看到已安装的工作簿模板。 要查找更多工作簿模板,请转到 Microsoft Sentinel 中的内容中心以安装产品解决方案或独立内容。

- 搜索特定的工作簿以查看整个列表,以及每个工作簿的功能说明。

- 假设你使用 Microsoft Entra ID,要启动和运行 Microsoft Sentinel,我们建议为 Microsoft Sentinel 安装 Microsoft Entra 解决方案并使用以下工作簿:

Microsoft Entra ID:使用以下两项中的一个或两个:

- “Microsoft Entra 登录”可分析不同时间的登录活动,以确定是否存在异常。 此工作簿按应用程序、设备和位置列出失败的登录,使你能够即时注意到有异常情况发生。 请注意是否出现了多个失败的登录活动。

- “Microsoft Entra 审核日志”可分析管理活动,例如用户更改(添加、删除等)、组创建和修改。

安装相应的解决方案,为防火墙添加工作簿。 例如,安装适用于 Microsoft Sentinel 的 Palo Alto 防火墙解决方案以添加 Palo Alto 工作簿。 该工作簿可分析防火墙流量,在防火墙数据与威胁事件之间提供关联,并突出显示各个实体的可疑事件。 工作簿提供有关流量趋势的信息,并允许向下钻取和筛选结果。

可以通过编辑主要查询  来自定义工作簿。 可以单击按钮

来自定义工作簿。 可以单击按钮  转到 Log Analytics 以编辑查询;可以选择省略号 (...) 并选择“自定义磁贴数据”,以编辑主要时间筛选器,或者从工作簿中删除特定的磁贴。

转到 Log Analytics 以编辑查询;可以选择省略号 (...) 并选择“自定义磁贴数据”,以编辑主要时间筛选器,或者从工作簿中删除特定的磁贴。

有关使用查询的详细信息,请参阅教程:Log Analytics 中的视觉数据

添加新磁贴

若要添加新磁贴,可将其添加到现有工作簿 - 你创建的工作簿,或 Microsoft Sentinel 的内置工作簿。

- 在 Log Analytics 中,遵照 Log Analytics 中的视觉数据中的说明创建磁贴。

- 创建磁贴后,在“固定”下,选择要在其中显示该磁贴的工作簿。

创建新工作簿

可以从头开始新建工作簿,也可以基于某个工作簿模版新建工作簿。

- 若要从头开始创建新工作簿,请选择“工作簿”,然后选择“+新建工作簿”。

- 选择要在其中创建该工作簿的订阅,并为其指定一个描述性的名称。 与其他任何元素一样,每个工作簿都是一个 Azure 资源,你可为其分配角色 (Azure RBAC) 以定义和限制哪些用户可以访问它。

- 若要使其显示在要将可视化效果固定到的工作簿中,必须将其共享。 依次单击“共享”、“管理用户”。

- 像设置其他任何 Azure 资源一样,使用“检查访问权限”和“角色分配”。 有关详细信息,请参阅使用 Azure RBAC 共享 Azure 工作簿。

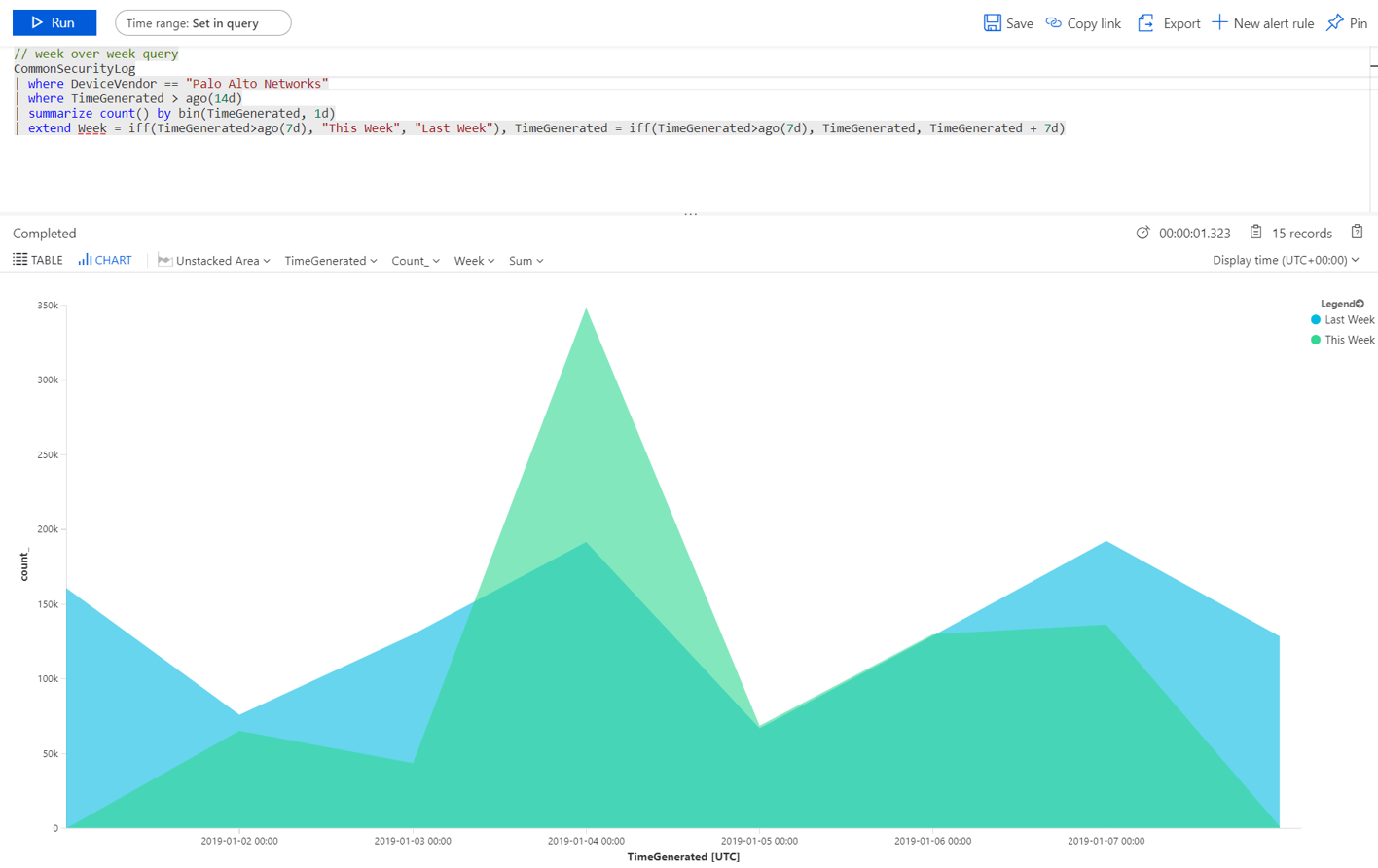

新工作簿示例

使用以下示例查询可以比较不同周次的流量趋势。 可以轻松切换要对其运行查询的设备供应商和数据源。 此示例使用来自 Windows 的 SecurityEvent。可将其切换为针对其他任何防火墙中的 AzureActivity 或 CommonSecurityLog 运行。

// week over week query

SecurityEvent

| where TimeGenerated > ago(14d)

| summarize count() by bin(TimeGenerated, 1d)

| extend Week = iff(TimeGenerated>ago(7d), "This Week", "Last Week"), TimeGenerated = iff(TimeGenerated>ago(7d), TimeGenerated, TimeGenerated + 7d)

可以创建一个查询用于合并多个源中的数据。 可以创建一个查询,用于在 Microsoft Entra 审核日志中查找刚刚创建的新用户,然后检查 Azure 日志,以确定该用户在创建后的 24 小时内,是否开始进行角色分配更改。 该可疑活动会显示在此仪表板上:

AuditLogs

| where OperationName == "Add user"

| project AddedTime = TimeGenerated, user = tostring(TargetResources[0].userPrincipalName)

| join (AzureActivity

| where OperationName == "Create role assignment"

| project OperationName, RoleAssignmentTime = TimeGenerated, user = Caller) on user

| project-away user1

可以基于用户的角色创建不同的工作簿,以查看该用户的数据并了解其正在查找哪些信息。 例如,可以针对网络管理员创建包含防火墙数据的工作簿。 此外,可以根据数据的查找频率创建工作簿,不管这些数据是每日都要查看的数据,还是每隔一小时检查一次的其他项(例如,你可能想要每隔一小时查看自己的 Microsoft Entra 登录,以搜索异常)。

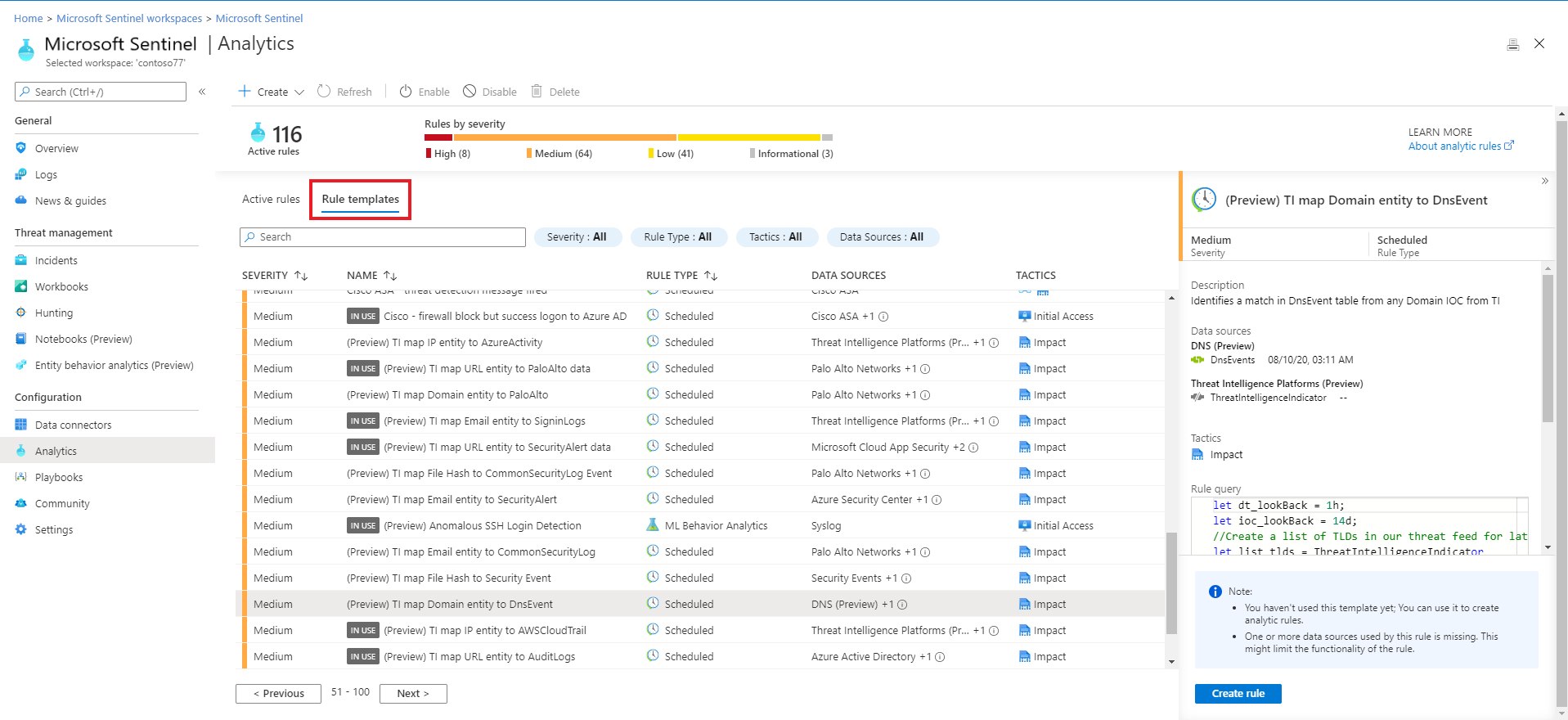

创建新的检测

在连接到 Microsoft Sentinel 的数据源上生成检测,以调查组织中的威胁。

新建检测时,可以利用 Microsoft 安全研究人员为你连接的数据源量身定制的检测功能。

要查看安装的现成检测功能,请转到 Analytics,然后转到“规则模板”。 此选项卡包含了所有已安装的 Microsoft Sentinel 规则模板。 要查找更多规则模板,请转到 Microsoft Sentinel 中的内容中心以安装产品解决方案或独立内容。

若要详细了解如何获取现成的检测,请参阅获取内置分析。

后续步骤

使用现成的威胁检测功能,并创建自定义威胁检测规则,以自动响应威胁。