概述:使用 Microsoft Entra 外部 ID 进行跨租户访问

Microsoft Entra 组织可以使用外部 ID 跨租户访问设置来管理如何通过 B2B 协作和 B2B 直连与其他 Microsoft Entra 组织和其他 Microsoft Azure 云协作。 通过跨租户访问设置,你可对外部 Microsoft Entra 组织如何与你协作(入站访问)和你的用户如何与外部 Microsoft Entra 组织协作(出站访问)进行精细控制。 还可以通过这些设置来信任来自其他 Microsoft Entra 组织的多重身份验证 (MFA) 和设备声明(合规声明和 Microsoft Entra 混合加入声明)。

本文介绍用于管理与外部 Microsoft Entra 组织的 B2B 协作和 B2B 直连的跨租户访问设置(包括跨 Microsoft 云的设置)。 更多设置可用于与非 Microsoft Entra 标识(例如社交标识或非 IT 托管式外部帐户)进行 B2B 协作。 这些外部协作设置包括用于限制来宾用户访问、指定可以邀请来宾的用户以及允许或阻止域的选项。

重要

Microsoft 已于 2023 年 8 月 30 日开始将使用跨租户访问设置的客户迁移到新的存储模型。 你可能会注意到审核日志中有一个条目,通知你在自动任务迁移你的设置时,跨租户访问设置已更新。 在迁移过程中有一个短暂的时段,在该时段中你将无法更改设置。 如果无法进行更改,请稍等片刻,然后再次尝试更改。 迁移完成后,你将不再受到 25kb 存储空间的限制,可以添加的合作伙伴数量也不再受到限制。

使用入站和出站设置管理外部访问

外部标识跨租户访问设置可管理与其他 Microsoft Entra 组织展开协作的方式。 这些设置用于确定外部 Microsoft Entra 组织中的用户对你的资源的入站访问级别,以及你的用户对外部组织的出站访问级别。

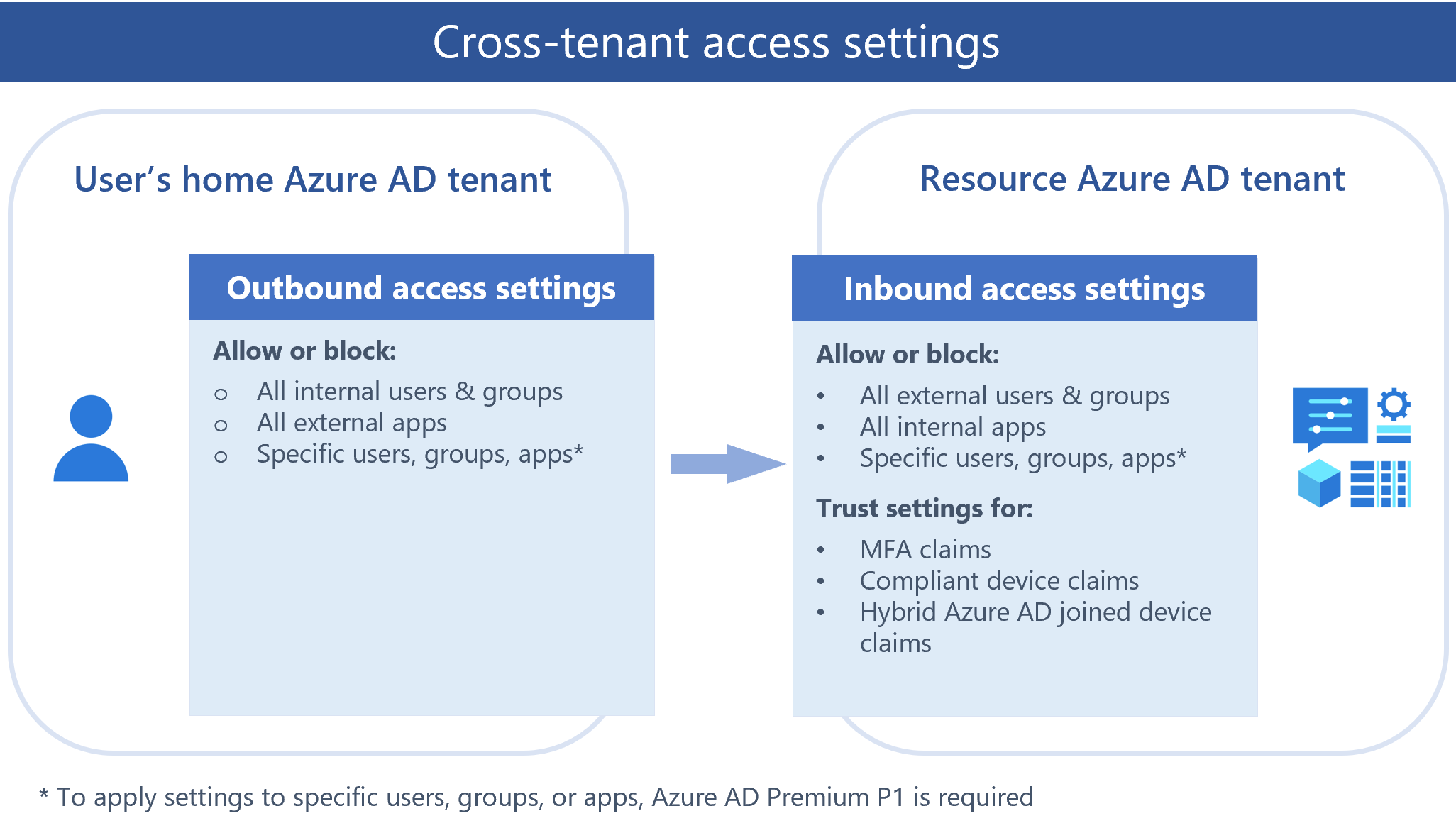

下图显示了跨租户访问入站和出站设置。 资源 Microsoft Entra 租户是包含要共享的资源的租户。 对于 B2B 协作,资源租户是邀请租户(例如你希望邀请外部用户加入其中的企业租户)。 用户的主 Microsoft Entra 租户是在其中管理外部用户的租户。

默认情况下,会启用与其他 Microsoft Entra 组织的 B2B 协作,并阻止 B2B 直连。 但可以通过以下综合管理设置来管理这两种功能。

“出站访问设置”控制用户是否可以访问外部组织中的资源。 可以将这些设置应用于每个人,或指定单个用户、组和应用程序。

入站访问设置控制外部组织的用户是否可以访问你所在组织中的资源。 可以将这些设置应用于每个人,或指定单个用户、组和应用程序。

“信任设置”(入站)决定了在相关用户已经满足主租户中要求的前提下,条件访问策略是否信任来自外部组织的多重身份验证 (MFA)、合规设备和 Microsoft Entra 混合加入设备声明。 例如,将信任设置配置为信任 MFA 时,MFA 策略仍适用于外部用户,但已在其主租户中完成 MFA 的用户无需在您的租户中再次完成 MFA。

默认设置

默认的跨租户访问设置适用于你的租户以外的所有 Microsoft Entra 组织,但已配置组织设置的组织除外。 可以更改默认设置,但用于 B2B 协作和 B2B 直连的初始默认设置如下所示:

B2B 协作:默认情况下,所有内部用户均可进行 B2B 协作。 此设置意味着你的用户可以邀请外部来宾访问你的资源,并且可以邀请他们作为来宾加入外部组织。 来自其他 Microsoft Entra 组织的 MFA 和设备声明不可信。

B2B 直连:默认情况下,不建立 B2B 直连信任关系。 Microsoft Entra ID 会阻止所有外部 Microsoft Entra 租户的所有入站和出站 B2B 直连功能。

组织设置:默认情况下,不会向组织设置添加任何组织。 这意味着所有外部 Microsoft Entra 组织均可与你的组织进行 B2B 协作。

跨租户同步:不会通过跨租户同步将其他租户中的用户同步到你的租户。

上述行为适用于与同一 Microsoft Azure 云中的其他 Microsoft Entra 租户的 B2B 协作。 在跨云方案中,默认设置的工作方式略有不同。 请参阅本文后面部分的 Microsoft 云设置。

组织设置

可以通过添加组织和修改该组织的入站及出站设置来配置组织特定的设置。 组织设置优先于默认设置。

B2B 协作:若要与其他 Microsoft Entra 组织进行 B2B 协作,请使用跨租户访问设置来管理入站和出站 B2B 协作,并将访问范围限定到特定的用户、组和应用程序。 可以设置适用于所有外部组织的默认配置,然后根据需要创建特定于个人、组织的设置。 使用跨租户访问设置时,还可以信任来自其他 Microsoft Entra 组织的多重身份验证 (MFA) 和设备声明(合规声明和 Microsoft Entra 混合加入声明)。

提示

如果要信任外部用户的 MFA,建议从标识保护 MFA 注册策略中排除外部用户。 这两个策略都已部署时,外部用户将无法达到访问要求。

B2B 直连:对于 B2B 直连,使用组织设置与另一个 Microsoft Entra 组织建立相互信任关系。 你的组织和外部组织都需要通过配置入站和出站跨租户访问设置来相互启用 B2B 直连。

可以使用外部协作设置来限制谁可以邀请外部用户、允许或阻止 B2B 特定域,以及就来宾用户对目录的访问权限设置限制。

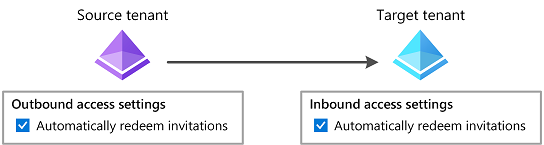

自动兑换设置

自动兑换设置是一种入站和出站组织信任设置,用于自动兑换邀请,因此用户无需在首次访问资源/目标租户时接受同意提示。 此设置是具有以下名称的复选框:

- 自动兑换租户 <租户> 邀请

比较不同方案的设置

在以下情况下,自动兑换设置适用于跨租户同步、B2B 协作和 B2B 直连:

- 使用跨租户同步在目标租户中创建用户时。

- 使用 B2B 协作将用户添加到资源租户时。

- 用户使用 B2B 直连访问资源租户中的资源时。

下表显示了在这些情况下启用此设置时的比较情况:

| 项 | 跨租户同步 | B2B 协作 | B2B 直连 |

|---|---|---|---|

| 自动兑换设置 | 必需 | 可选 | 可选 |

| 用户收到 B2B 协作邀请电子邮件 | 否 | 否 | 空值 |

| 用户必须接受同意提示 | 否 | No | 否 |

| 用户收到 B2B 协作通知电子邮件 | 否 | 是 | 空值 |

此设置不会影响应用程序同意体验。 有关详细信息,请参阅 Microsoft Entra ID 中应用程序的同意体验。 跨不同 Microsoft 云环境(例如 Azure 商业和 Azure 政府)的组织不支持此设置。

何时会抑制同意提示?

仅当主/源租户(出站)和资源/目标租户(入站)检查自动兑换设置时,自动兑换设置才会抑制同意提示和邀请电子邮件。

下表显示了检查不同跨租户访问设置组合的自动兑换设置时,源租户用户的同意提示行为。

| 主/源租户 | 资源/目标租户 | 同意提示行为 对于源租户用户 |

|---|---|---|

| Outbound | 入站 | |

| 已抑制 | ||

| 未抑制 | ||

| 未抑制 | ||

| 未抑制 | ||

| 入站 | Outbound | |

| 未抑制 | ||

| 未抑制 | ||

| 未抑制 | ||

| 未抑制 |

要使用 Microsoft Graph 配置此设置,请参阅更新 crossTenantAccessPolicyConfigurationPartner API。 有关构建自己的载入体验的信息,请参阅 B2B 协作邀请管理器。

有关详细信息,请参阅配置跨租户同步、配置 B2B 协作的跨租户访问设置和配置 B2B 直连的跨租户访问设置。

可配置兑换

使用可配置兑换,可以自定义来宾用户在接受邀请时登录的标识提供者的顺序。 你可以启用该功能,并在“兑换顺序”选项卡下指定兑换顺序。

当来宾用户选择邀请电子邮件中的“接受邀请”链接时,Microsoft Entra ID 会根据默认兑换顺序自动兑换邀请。 当你在新的“兑换顺序”选项卡下更改标识提供者顺序时,新顺序将替代默认兑换顺序。

可以在“兑换顺序”选项卡下找到主要标识提供者和回退标识提供者。

主要标识提供者是与其他身份验证源联合的标识提供者。 回退标识提供者是当用户与主要标识提供者不匹配时使用的标识提供者。

回退标识提供者可以是 Microsoft 帐户 (MSA) 和/或电子邮件一次性密码。 不能同时禁用这两个回退标识提供者,但可以禁用所有主要标识提供者,并仅对兑换选项使用回退标识提供者。

以下是此功能中的已知限制:

如果具有现有单一登录 (SSO) 会话的 Microsoft Entra ID 用户正在使用电子邮件一次性密码 (OTP) 进行身份验证,则需要选择使用另一个帐户并重新输入用户名以触发 OTP 流。 否则,用户将收到错误,指示其帐户在资源租户中不存在。

如果来宾用户只能使用电子邮件一次性密码兑换邀请,则当前将阻止他们使用 SharePoint。 这特定于通过 OTP 兑换的 Microsoft Entra ID 用户。 所有其他用户都不受影响。

如果用户在 Microsoft Entra ID 和 Microsoft 帐户中具有相同的电子邮件,则即使管理员已禁用 Microsoft 帐户作为兑换方法,也会提示用户使用 Microsoft Entra ID 或 Microsoft 帐户进行选择。 如果他们选择 Microsoft 帐户,即使已禁用,也会被允许作为兑换选项。

Microsoft Entra ID 验证域的直接联合

Microsoft Entra ID 验证域现在支持 SAML/WS-Fed 标识提供者联合(直接联合)。 使用此功能可为 Microsoft Entra 中验证的域设置与外部标识提供者的直接联合。

注意

请确保该域未在你要尝试设置直接联合配置的同一租户中经过验证。 设置直接联合后,可以配置租户的兑换首选项,并通过新的可配置兑换跨租户访问设置,将 SAML/WS-Fed 标识提供者移动到 Microsoft Entra ID 之上。

当来宾用户兑换邀请时,他们将看到传统的同意屏幕,然后重定向到“我的应用”页面。 如果你进入资源租户中此直接联合用户的用户配置文件,你会发现,该用户现在已通过外部联合兑换为颁发者。

阻止 B2B 用户使用 Microsoft 帐户兑换邀请

现在可以阻止 B2B 来宾用户使用 Microsoft 帐户兑换其邀请。 这意味着,任何新的 B2B 来宾用户都将使用电子邮件一次性密码作为回退标识提供者,并且无法使用现有 Microsoft 帐户兑换邀请,或者将被要求创建新的 Microsoft 帐户。 为此,可以在兑换顺序设置的回退标识提供者中禁用 Microsoft 帐户。

请注意,在任意给定时间,都需要启用一个回退标识提供者。 这意味着,如果你要禁用 Microsoft 帐户,则必须启用电子邮件一次性密码。 使用 Microsoft 帐户登录的任何现有来宾用户都将在后续登录期间继续使用它。需要重置其兑换状态才能应用此设置。

跨租户同步设置

跨租户同步设置是仅限入站的组织设置,可让源租户的管理员将用户同步到目标租户。 此设置是一个复选框,其名称为“允许用户同步此租户”,在目标租户中指定。 此设置不会影响通过手动邀请或 Microsoft Entra 权利管理等其他过程创建的 B2B 邀请。

若要使用 Microsoft Graph 配置此设置,请参阅更新 crossTenantIdentitySyncPolicyPartner API。 有关详细信息,请参阅配置跨租户同步。

租户限制

使用“租户限制”设置,能够控制用户可在你管理的设备上使用的外部帐户类型,包括:

- 用户在未知租户中创建的帐户。

- 外部组织提供给用户的帐户,该用户用于访问组织的资源。

建议配置租户限制以禁止这些类型的外部帐户,并改为使用 B2B 协作。 B2B 协作支持:

- 对 B2B 协作用户使用“条件访问”并强制其进行多重身份验证。

- 管理入站和出站访问。

- 当 B2B 协作用户的雇佣状态更改或其凭据遭到泄露时,终止会话和凭据。

- 使用登录日志查看有关 B2B 协作用户的详细信息。

租户限制独立于其他跨租户访问设置,因此你配置的任何入站、出站或信任设置都不会影响租户限制。 有关配置租户限制的详细信息,请参阅 设置租户限制 V2。

Microsoft 云设置

Microsoft 云设置允许你与来自不同 Microsoft Azure 云的组织协作。 借助 Microsoft 云设置,可以在以下云之间建立相互 B2B 协作:

- Microsoft Azure 商业云和 Microsoft Azure 政府

- Microsoft Azure 商业云和由世纪互联运营的 Microsoft Azure

注意

Microsoft Azure 政府包括 Office GCC-High 和 DoD 云。

若要设置 B2B 协作,则两个组织都配置其 Microsoft 云设置,以启用合作伙伴的云。 然后,每个组织使用合作伙伴的租户 ID 查找合作伙伴并将其添加到其组织设置。 在那里,每个组织都可以允许其默认跨租户访问设置应用于合作伙伴,也可以配置特定于合作伙伴的入站和出站设置。 在另一个云中与合作伙伴建立 B2B 协作后,你将能够:

- 使用 B2B 协作邀请合作伙伴租户中的用户访问组织中的资源,其中包括 Web 业务线应用、SaaS 应用以及 SharePoint Online 站点、文档和文件。

- 使用 B2B 协作将 Power BI 内容共享给合作伙伴租户中的用户。

- 对 B2B 协作用户应用条件访问策略,并选择信任来自用户主租户的多重身份验证或设备声明(合规声明和 Microsoft Entra 混合联合声明)。

注意

不支持通过 B2B 直连与不同 Microsoft 云中的 Microsoft Entra 租户协作。

有关配置步骤,请参阅为 B2B 协作配置 Microsoft 云设置。

跨云方案中的默认设置

若要在另一个 Microsoft Azure 云中与合作伙伴租户协作,两个组织都需要相互启用与对方的 B2B 协作。 第一步是在跨租户设置中启用合作伙伴的云。 首次启用另一个云时,会阻止该云中的所有租户进行 B2B 协作。 需要将你想要与之协作的租户添加到组织设置,此时,默认设置将仅对该租户生效。 可以允许默认设置保持有效状态,也可以修改租户的组织设置。

重要注意事项

重要

更改默认的入站或出站设置以阻止访问,这样做可能会阻止对您所在组织内或合作伙伴组织内的应用进行的现有业务关键访问。 请务必使用本文中所述的工具,并咨询业务利益干系人来确定所需的访问权限。

若要在 Azure 门户中配置跨租户访问设置,需要一个拥有全局管理员、安全管理员或你定义的自定义角色的帐户。

若要配置信任设置或将访问设置应用于特定用户、组或应用程序,需要具有 Microsoft Entra ID P1 许可证。 在所配置的租户上需要许可证。 对于 B2B 直连(需要与另一个 AMicrosoft Entra 组织建立相互信任关系),这两个租户都需要 Microsoft Entra ID P1 许可证。

跨租户访问设置用于管理与其他 Microsoft Entra 组织之间的 B2B 协作和 B2B 直连。 对于与非 Microsoft Entra 标识(例如社交标识或非 IT 托管式外部帐户)之间的 B2B 协作,请使用外部协作设置。 外部协作设置包括用于限制来宾用户访问、指定可以邀请来宾的用户以及允许或阻止域的 B2B 协作选项。

如果要将访问设置应用于外部组织中的特定用户、组或应用程序,需要在配置设置之前联系该组织了解相关信息。 获取其用户对象 ID、组对象 ID 或应用程序 ID(客户端应用 ID 或资源应用 ID),以便可以正确定位设置。

为用户和组配置的访问设置必须与应用程序的访问设置匹配。 不允许有冲突的设置,如果尝试对其进行配置,您将会看到警告消息。

示例 1:如果阻止所有外部用户和组的入站访问,则必须同时阻止对所有应用程序的访问。

示例 2:如果允许所有用户(或特定用户或组)的出站访问,则你将无法阻止对外部应用程序的所有访问;必须允许对至少一个应用程序的访问。

如果要允许与外部组织的 B2B 直连,并且条件访问策略需要 MFA,则必须配置信任设置,以便条件访问策略接受来自外部组织的 MFA 声明。

如果默认阻止访问所有应用,用户将无法读取使用 Microsoft Rights Management 服务(也称为 Office 365 Message Encryption 或 OME)加密的电子邮件。 若要避免此问题,建议配置出站设置以允许用户访问此应用 ID:00000012-0000-0000-c000-000000000000。 如果这是唯一允许的应用程序,则默认情况下将阻止对所有其他应用的访问。

用于管理跨租户访问设置的自定义角色

可以使用组织定义的自定义角色管理跨租户访问设置。 这使你能够定义自己的精细范围角色来管理跨租户访问设置,而不是使用其中一个内置角色进行管理。 组织可以定义自定义角色来管理跨租户访问设置。 这使你能够创建自己的精确范围角色来管理跨租户访问设置,而不是使用内置角色进行管理。

建议的自定义角色

跨租户访问管理员

此角色可以在跨租户访问设置(包括默认设置和基于组织的设置)中管理所有内容。 此角色应分配给需要在跨租户访问设置中管理所有设置的用户。

请在下面找到适合此角色的建议操作列表。

| 操作 |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/allowedCloudEndpoints/update |

| microsoft.directory/crossTenantAccessPolicy/basic/update |

| microsoft.directory/crossTenantAccessPolicy/default/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/default/b2bDirectConnect/update |

| microsoft.directory/crossTenantAccessPolicy/default/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/default/tenantRestrictions/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bDirectConnect/update |

| microsoft.directory/crossTenantAccessPolicy/partners/create |

| microsoft.directory/crossTenantAccessPolicy/partners/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/partners/delete |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/basic/update |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/create |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/tenantRestrictions/update |

跨租户访问读取者

此角色可以在跨租户访问设置(包括默认设置和基于组织的设置)中读取所有内容。 此角色应分配给只需在跨租户访问设置中查看设置,而不需要对其进行管理的用户。

请在下面找到适合此角色的建议操作列表。

| 操作 |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

跨租户访问合作伙伴管理员

此角色可以管理与合作伙伴相关的所有内容,并读取默认设置。 此角色应分配给需要管理基于组织的设置但无法更改默认设置的用户。

请在下面找到适合此角色的建议操作列表。

| 操作 |

|---|

| microsoft.directory.tenantRelationships/standard/read |

| microsoft.directory/crossTenantAccessPolicy/standard/read |

| microsoft.directory/crossTenantAccessPolicy/basic/update |

| microsoft.directory/crossTenantAccessPolicy/default/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bCollaboration/update |

| microsoft.directory/crossTenantAccessPolicy/partners/b2bDirectConnect/update |

| microsoft.directory/crossTenantAccessPolicy/partners/create |

| microsoft.directory/crossTenantAccessPolicy/partners/crossCloudMeetings/update |

| microsoft.directory/crossTenantAccessPolicy/partners/delete |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/basic/update |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/create |

| microsoft.directory/crossTenantAccessPolicy/partners/identitySynchronization/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/standard/read |

| microsoft.directory/crossTenantAccessPolicy/partners/tenantRestrictions/update |

保护跨租户访问管理操作

修改跨租户访问设置的任何操作都被视为受保护的操作,并可以使用条件访问策略进行额外保护。 有关详细信息和配置步骤,请参阅受保护的操作。

标识入站和出站登录

在设置入站和出站访问设置之前,可以使用多款工具来帮助确定用户和合作伙伴所需的访问权限。 若要确保不会删除用户和合作伙伴所需的访问权限,应该检查当前的登录行为。 采取此预备步骤有助于防止最终用户和合作伙伴用户失去所需的访问权限。 但在某些情况下,这些日志仅保留 30 天,因此强烈建议与业务利益干系人沟通,确保所需访问权限不会丢失。

跨租户登录活动 PowerShell 脚本

要查看与外部组织关联的用户登录活动,请使用跨租户用户登录活动 PowerShell 脚本。 例如,要查看入站活动(外部用户访问本地租户中的资源)和出站活动(本地用户访问外部组织中的资源)的所有可用登录事件,请运行以下命令:

Get-MSIDCrossTenantAccessActivity -SummaryStats -ResolveTenantId

输出是入站和出站活动的所有可用登录事件的摘要,按外部组织 ID 和外部组织名称列出。

登录日志 PowerShell 脚本

若要确定用户对外部 Microsoft Entra 组织的访问权限,请使用 Microsoft Graph PowerShell SDK 中的 Get-MgAuditLogSignIn cmdlet 查看过去 30 天内的登录日志中的数据。 例如,运行以下命令:

#Initial connection

Connect-MgGraph -Scopes "AuditLog.Read.All"

Select-MgProfile -Name "beta"

#Get external access

$TenantId = "<replace-with-your-tenant-ID>"

Get-MgAuditLogSignIn -Filter "ResourceTenantId ne '$TenantID'" -All:$True |

Group-Object ResourceTenantId,AppDisplayName,UserPrincipalName |

Select-Object count,@{n='Ext TenantID/App User Pair';e={$_.name}}

输出是用户对外部组织中的应用发起的出站登录列表。

Azure Monitor

如果组织订阅了 Azure Monitor 服务,使用跨租户访问活动工作簿(位于 Azure 门户中的监视工作簿库中)来直观浏览更长时间的入站和出站登录。

安全信息和事件管理 (SIEM) 系统

如果组织将登录日志导出到安全信息和事件管理 (SIEM) 系统,则可以从 SIEM 系统检索所需信息。

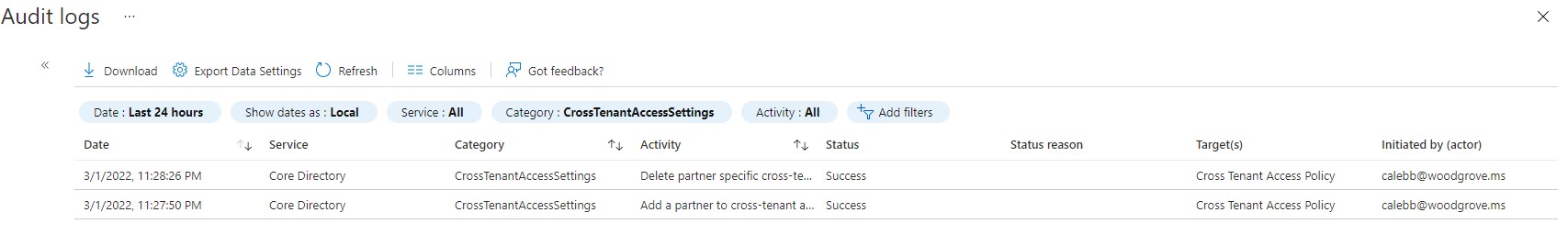

标识跨租户访问设置的变更

Microsoft Entra 审核日志可捕获有关跨租户访问设置变更和活动的所有活动。 若要审核对跨租户访问设置所做的变更,请使用 CrossTenantAccessSettings 的“类别”筛选所有显示跨租户访问设置变更的活动。