你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Azure Policy 中的法规符合性

Azure Policy 中的法规符合性提供内置计划定义用于根据责任(客户、Microsoft、分担责任)查看控制措施和合规性域的列表 。

对于 Microsoft 负责的控制措施,我们会基于第三方证明提供审核结果的其他详细信息,并提供我们为了实现这种合规性而实施的措施细节。

Microsoft 负责的控制措施为policyType静态。

注意

法规符合性目前是一项预览版功能。 对于更新的内置项,计划控制将映射到相应的合规性标准。 现有的合规性标准计划正在更新,以支持法规符合性。

定义的法规符合性

法规符合性是基于计划定义的分组部分建立的。 在内置项中,计划定义中的每个分组定义了一个名称(控制措施)和类别(合规性域),并提供对包含控制措施信息的 policyMetadata 对象的引用 。 法规符合性计划定义中的 category 属性必须设置为 Regulatory Compliance。 对于其他的标准计划定义,法规符合性计划支持使用参数创建动态分配。

客户可以创建其自己的法规符合性计划。 这些定义可以是原始内容,也可以是从现有内置定义复制的内容。 如果使用内置法规符合性计划定义作为参考,我们建议监视 Azure Policy GitHub 存储库中法规符合性定义的源。

若要将自定义的法规符合性计划链接到 Microsoft Defender for Cloud 仪表板,请参阅创建自定义安全计划和策略。

门户中的“法规符合性”

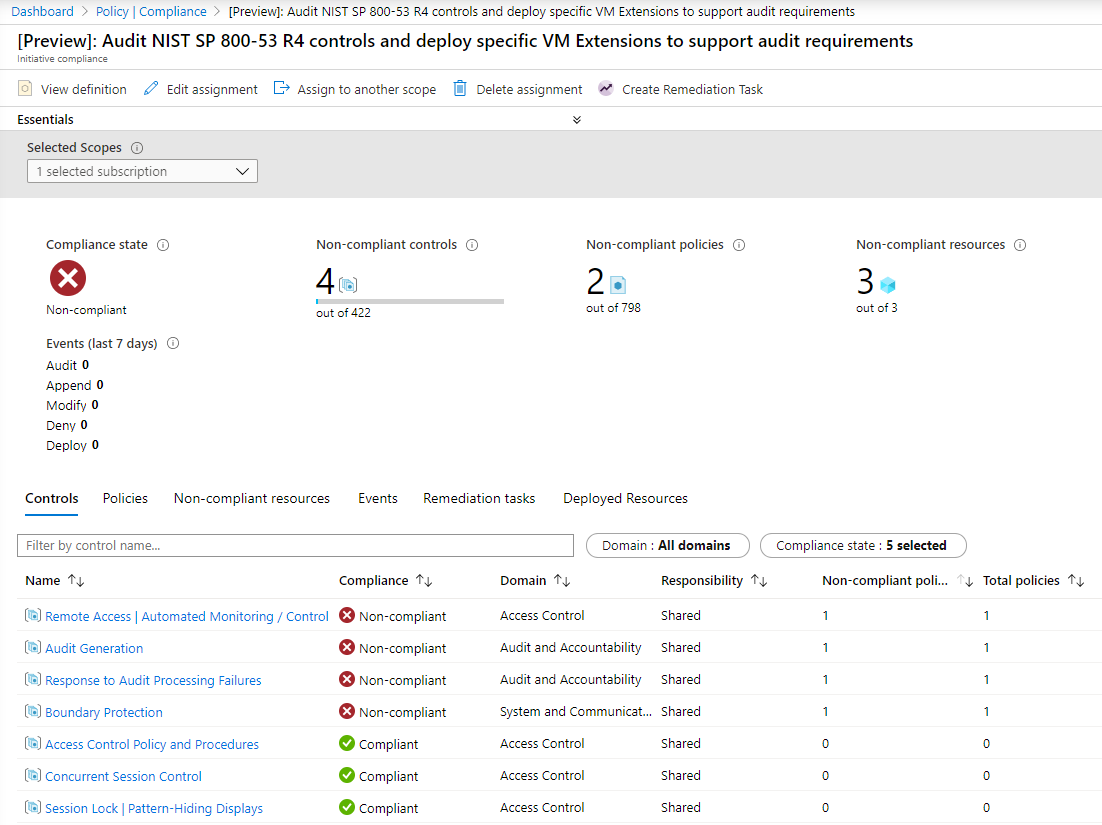

使用组创建计划定义后,门户中该计划的“合规性”详细信息页将包含更多信息。

该页中添加了新选项卡“控制措施”。 可按合规性域进行筛选;策略定义已按 policyMetadata 对象中的 title 字段分组 。 每一行代表一个控制措施,该控制措施会显示其合规状态、所属的合规性域、责任信息,以及构成该控制措施的不合规和合规策略定义数 。

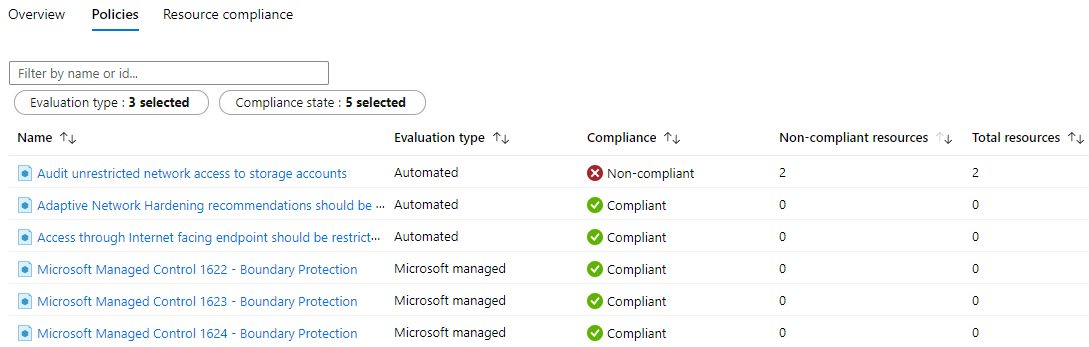

选择一个控制措施会打开有关该控制措施的详细信息页。 “概述”包含来自 description 和 requirements 的信息。 在“策略”选项卡下,是计划中构成此控制措施的各个策略定义 。 “资源合规性”选项卡提供当前所查看的控制措施的成员策略评估的每个资源的粒度视图 。

注意

“Microsoft 托管”评估类型适用于静态策略定义 policyType。

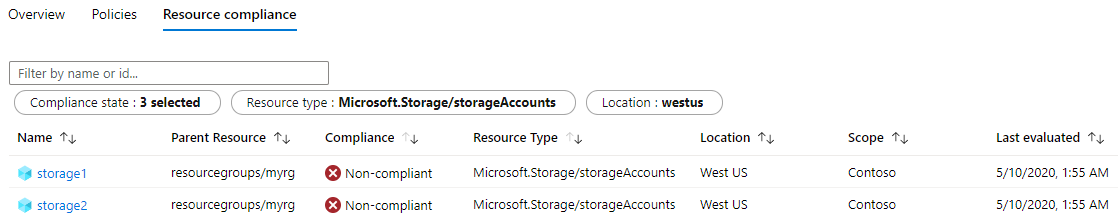

在同一个控制措施页中,切换到“资源合规性”选项卡会显示此控制措施的策略定义包含的所有资源 。 可按名称或 ID、合规状态、资源类型和位置进行筛选。

SDK 中的“法规符合性”

如果对计划定义启用了法规符合性,则评估扫描记录、事件和策略状态 SDK 都将返回其他属性。 这些附加属性已按合规状态分组,提供有关处于每种状态的组数的信息。

以下代码是调用 summarize 后添加的结果示例:

"policyGroupDetails": [{

"complianceState": "noncompliant",

"count": 4

},

{

"complianceState": "compliant",

"count": 76

}

]

后续步骤

- 请参阅计划定义结构

- 在 Azure Policy 示例中查看示例。

- 查看了解策略效果。

- 了解如何修正不符合的资源。