将托管 VNet 与 Microsoft Purview 帐户配合使用

重要

目前,托管虚拟网络和托管专用终结点可用于部署在以下区域中的 Microsoft Purview 帐户:

- 澳大利亚东部

- 加拿大中部

- 美国东部

- 美国东部 2

- 北欧

- 西欧

概念概述

本文介绍如何为 Microsoft Purview 配置托管虚拟网络和托管专用终结点。

支持的区域

目前,托管虚拟网络和托管专用终结点可用于部署在以下区域中的 Microsoft Purview 帐户:

- 澳大利亚东部

- 加拿大中部

- 美国东部

- 美国东部 2

- 北欧

- 西欧

支持的数据源

目前,支持以下数据源具有托管专用终结点,并且可以使用 Microsoft Purview 中的托管 VNet 运行时进行扫描:

- Azure Blob 存储

- Azure Cosmos DB

- Azure Data Lake Storage Gen 2

- Azure Database for MySQL

- Azure Database for PostgreSQL

- Azure 专用 SQL 池 (以前为 SQL DW)

- Azure 文件存储

- Azure SQL 数据库

- Azure SQL 托管实例

- Azure Synapse Analytics

此外,如果需要使用任何身份验证选项而不是托管标识(例如 SQL 身份验证或帐户密钥)运行扫描,可以为 Azure 密钥保管库 资源部署托管专用终结点。

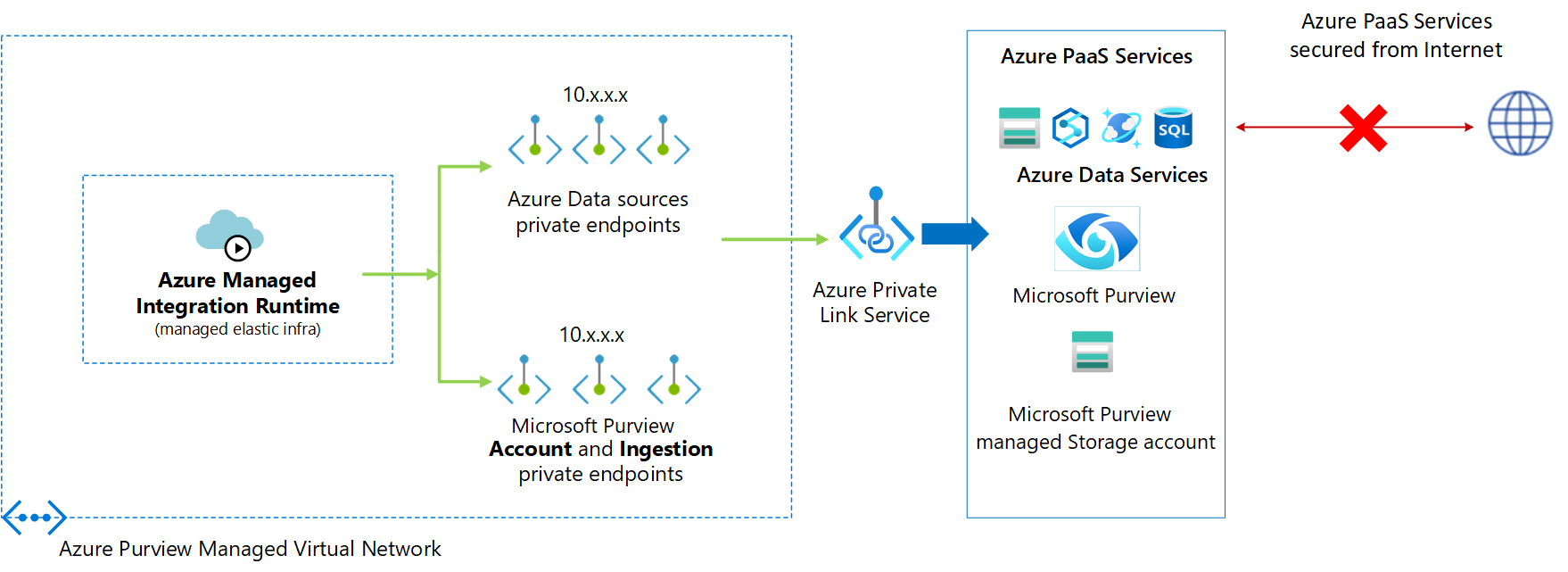

托管虚拟网络

Microsoft Purview 中的托管虚拟网络是由 Azure 在与 Microsoft Purview 帐户相同的区域内部署和管理的虚拟网络,允许扫描托管网络内的 Azure 数据源,而无需在 Azure 中由客户部署和管理任何自承载集成运行时虚拟机。

可以在 Microsoft Purview 托管虚拟网络中部署 Azure 托管Integration Runtime。 在那里,托管 VNet 运行时将使用专用终结点安全地连接到受支持的数据源并对其进行扫描。

在托管虚拟网络中创建托管 VNet 运行时可确保数据集成过程是隔离且安全的。

使用托管虚拟网络的好处:

- 使用托管虚拟网络,可以将管理虚拟网络的负担减轻到 Microsoft Purview。 无需为 Azure Integration Runtime创建和管理用于扫描 Azure 数据源的 VNet 或子网。

- 它不需要深厚的 Azure 网络知识即可安全地进行数据集成。 对于数据工程师来说,使用托管虚拟网络大大简化。

- 托管虚拟网络与托管专用终结点一起防止数据外泄。

重要

目前,托管虚拟网络仅在与 Microsoft Purview 帐户区域相同的区域中受支持。

注意

不能将全局 Azure 集成运行时或自承载集成运行时切换到托管 VNet 运行时,反之亦然。

首次在 Microsoft Purview 帐户中创建托管 VNet 运行时时,会为 Microsoft Purview 帐户创建托管 VNet。 无法查看或管理托管 VNet。

托管专用终结点

托管专用终结点是在 Microsoft Purview 托管虚拟网络创建到 Microsoft Purview 和 Azure 资源的专用链接的专用终结点。 Microsoft Purview 代表你管理这些专用终结点。

Microsoft Purview 支持专用链接。 使用专用链接可以访问 Azure (PaaS) 服务 (,例如 Azure 存储、Azure Cosmos DB Azure Synapse Analytics) 。

使用专用链接时,数据源与托管虚拟网络之间的流量将完全通过 Microsoft 主干网络进行遍历。 专用链接防止数据外泄风险。 可以通过创建专用终结点来建立指向资源的专用链接。

专用终结点使用托管虚拟网络中的专用 IP 地址来有效地将服务引入其中。 专用终结点映射到 Azure 中的特定资源,而不是整个服务。 客户可以将连接限制为其组织批准的特定资源。 详细了解 专用链接和专用终结点。

注意

为了减少管理开销,建议创建托管专用终结点来扫描所有受支持的 Azure 数据源。

警告

如果 Azure PaaS 数据存储 (Blob、Azure Data Lake Storage Gen2 Azure Synapse Analytics) 已针对它创建了专用终结点,即使它允许从所有网络进行访问,Microsoft Purview 也只能使用托管专用终结点对其进行访问。 如果专用终结点尚不存在,则必须在此类情况下创建一个。

在 Microsoft Purview 中创建托管专用终结点时,会以“挂起”状态创建专用终结点连接。 启动审批工作流。 专用链接资源所有者负责批准或拒绝连接。

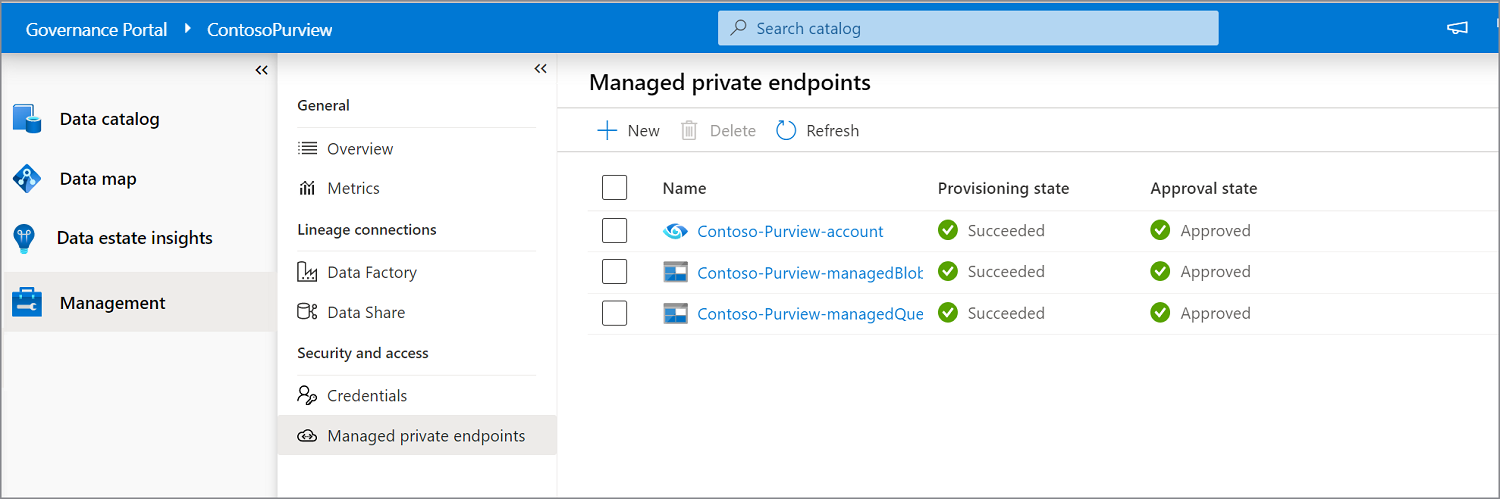

如果所有者批准连接,则会建立专用链接。 否则,将不会建立专用链接。 在任一情况下,托管专用终结点都将更新为连接状态。

只有处于已批准状态的托管专用终结点才能将流量发送到给定的专用链接资源。

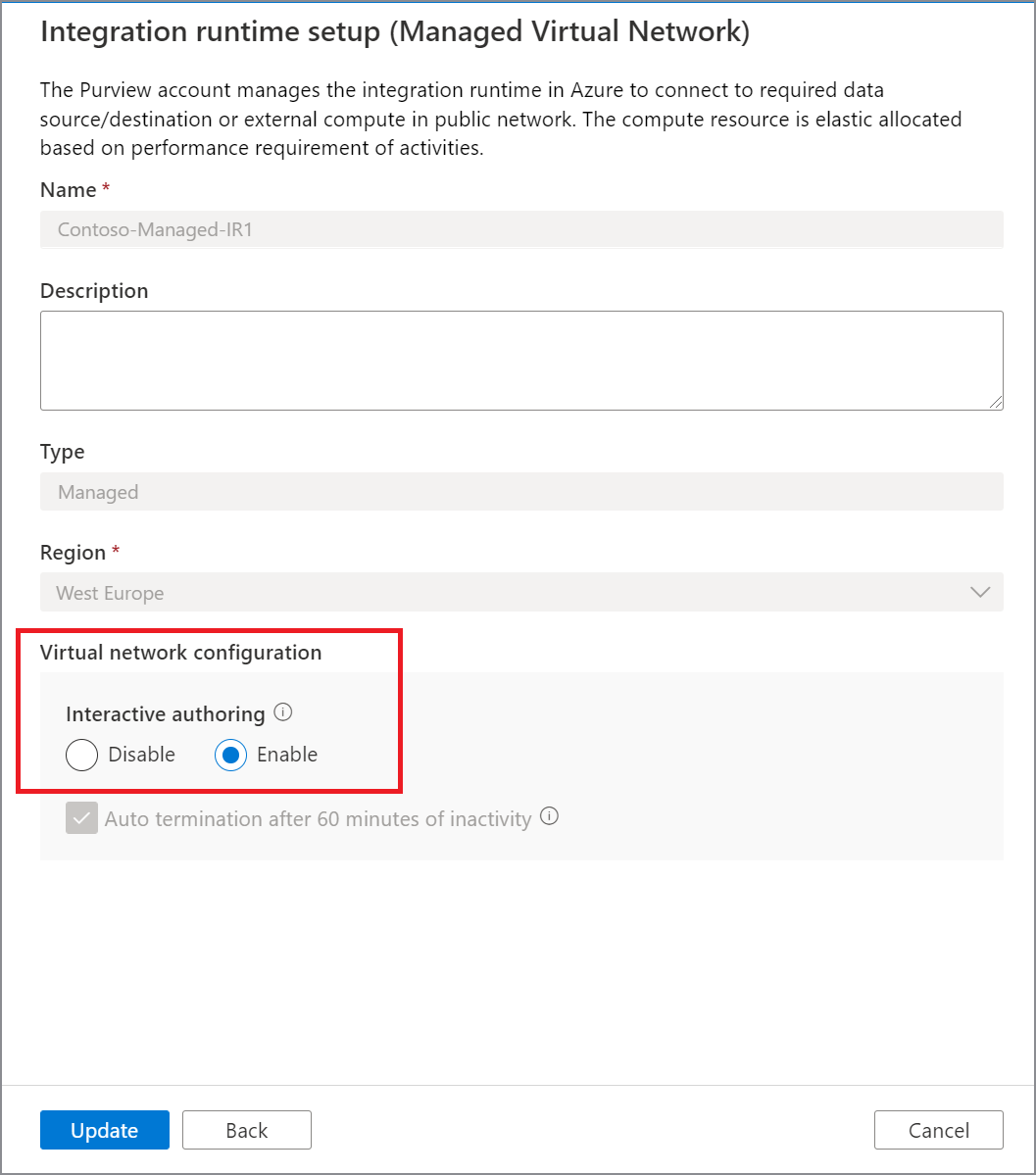

交互式创作

交互式创作功能用于测试连接、浏览文件夹列表和表列表、获取架构和预览数据等功能。 创建或编辑位于 Purview-Managed 虚拟网络 中的 Azure Integration Runtime时,可以启用交互式创作。 后端服务将为交互式创作功能预先分配计算。 否则,每次执行任何交互式操作时,都会分配计算,这将花费更多时间。 用于交互式创作的生存时间 (TTL) 为 60 分钟,这意味着在上次交互式创作操作 60 分钟后,它将自动禁用。

部署步骤

先决条件

在为 Microsoft Purview 帐户部署托管 VNet 和托管 VNet 运行时之前,请确保满足以下先决条件:

- 部署在 某个受支持的区域中的 Microsoft Purview 帐户。

- 对于 Microsoft Purview 角色,你必须是 Microsoft Purview 帐户中根集合级别的数据策展人。

- 对于 Azure RBAC 角色,必须在 Microsoft Purview 帐户和数据源上参与者才能批准专用链接。

部署托管 VNet 运行时

注意

以下指南演示如何使用托管 VNet 运行时注册和扫描 Azure Data Lake Storage Gen 2。

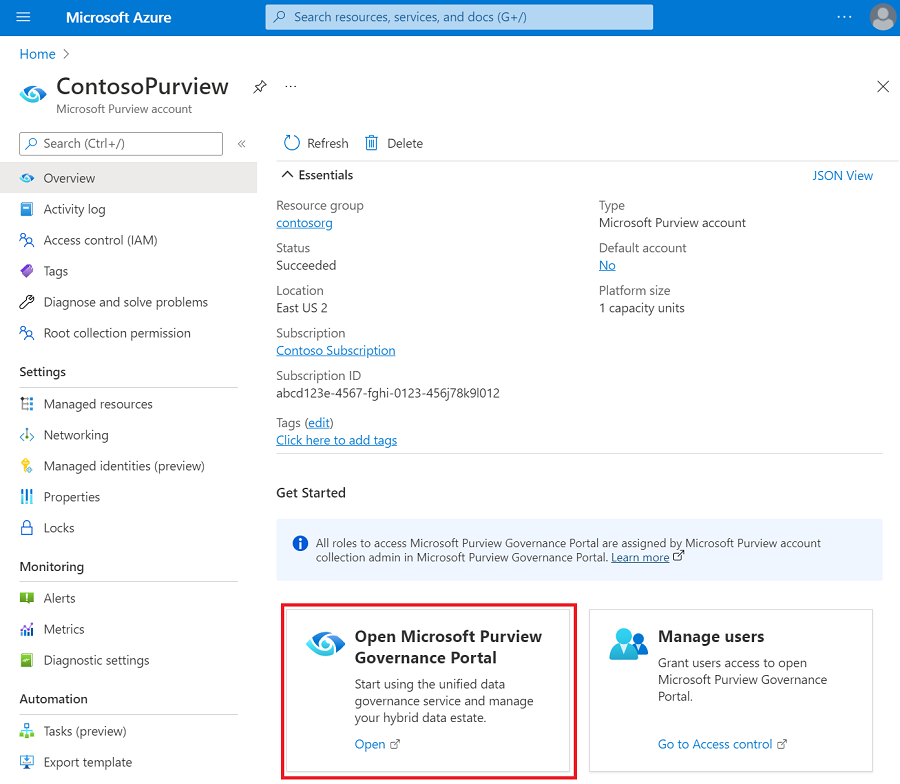

通过以下方式打开 Microsoft Purview 治理门户:

- 直接浏览并选择 https://web.purview.azure.com Microsoft Purview 帐户。

- 打开Azure 门户,搜索并选择 Microsoft Purview 帐户。 选择 Microsoft Purview 治理门户 按钮。

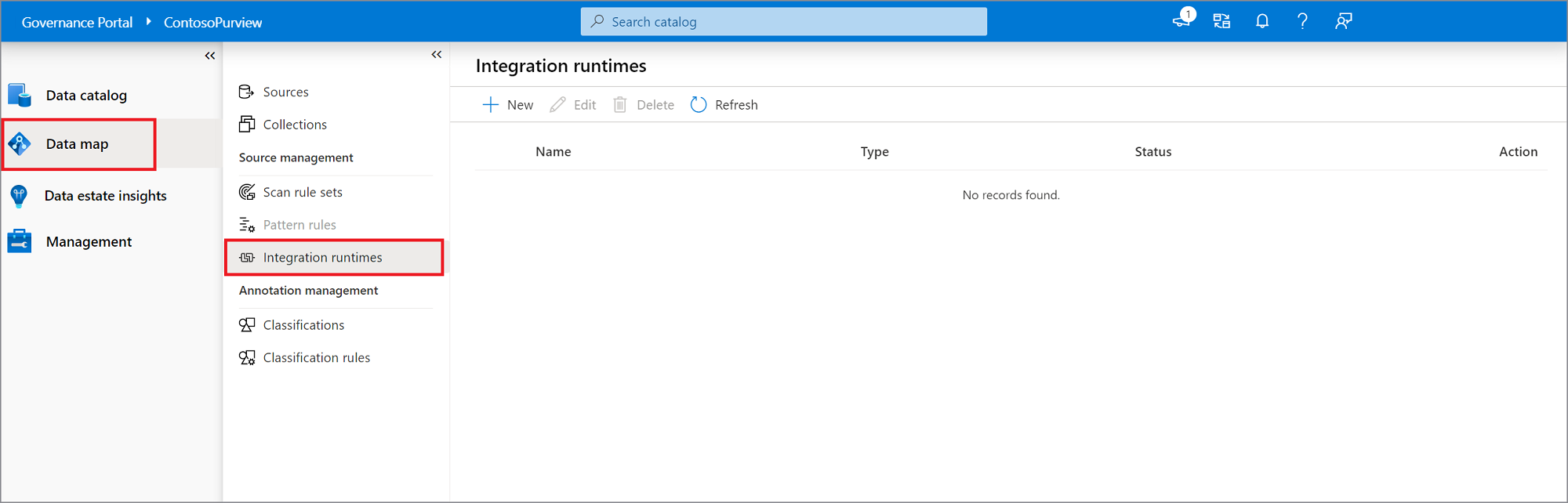

导航到 数据映射 --> 集成运行时。

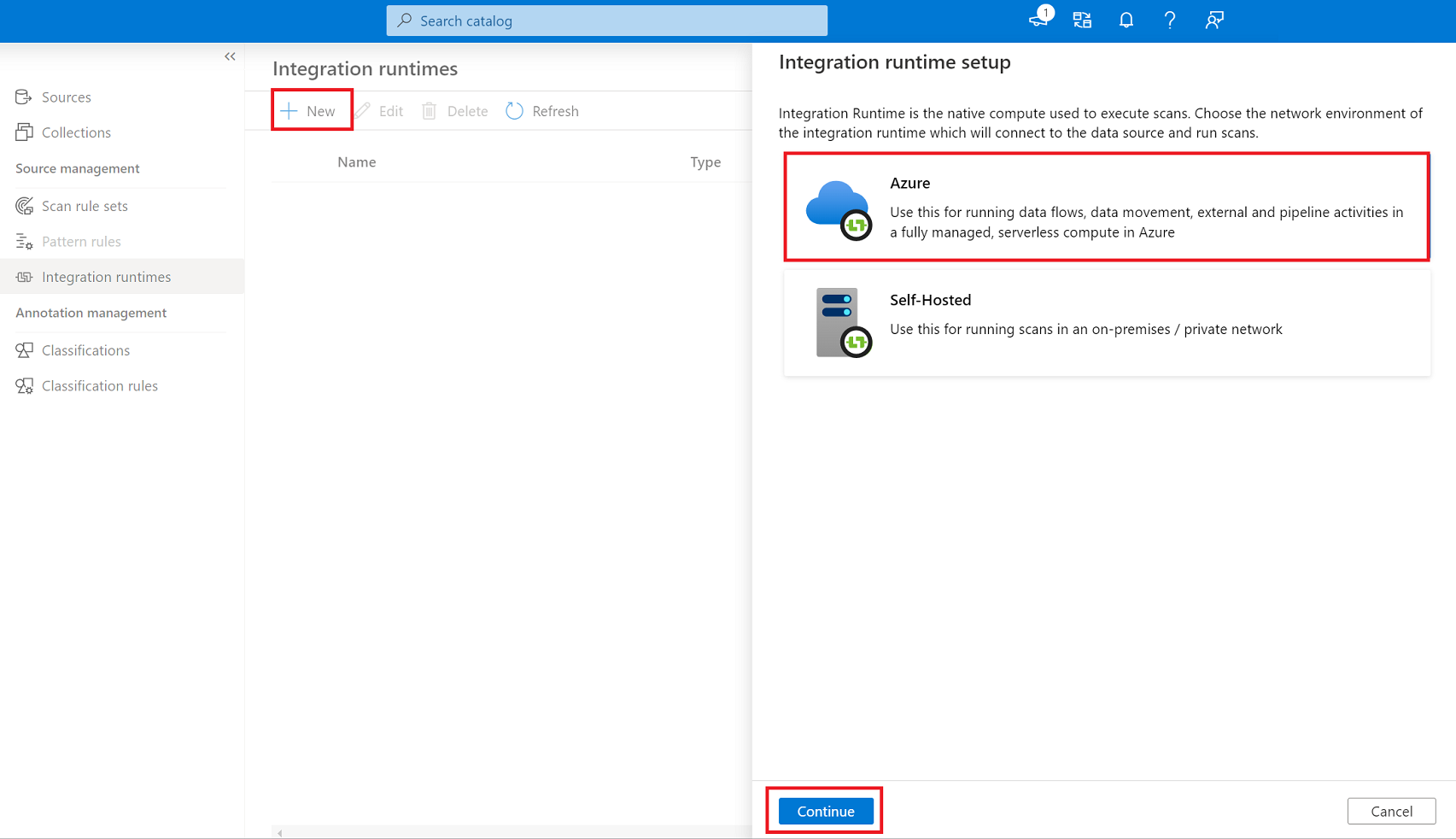

在 “集成运行时 ”页中,选择“ + 新建 ”图标,创建新的运行时。 选择“Azure”,然后选择“ 继续”。

为托管 VNet 运行时提供名称,选择区域并配置交互式创作。 选择“创建”。

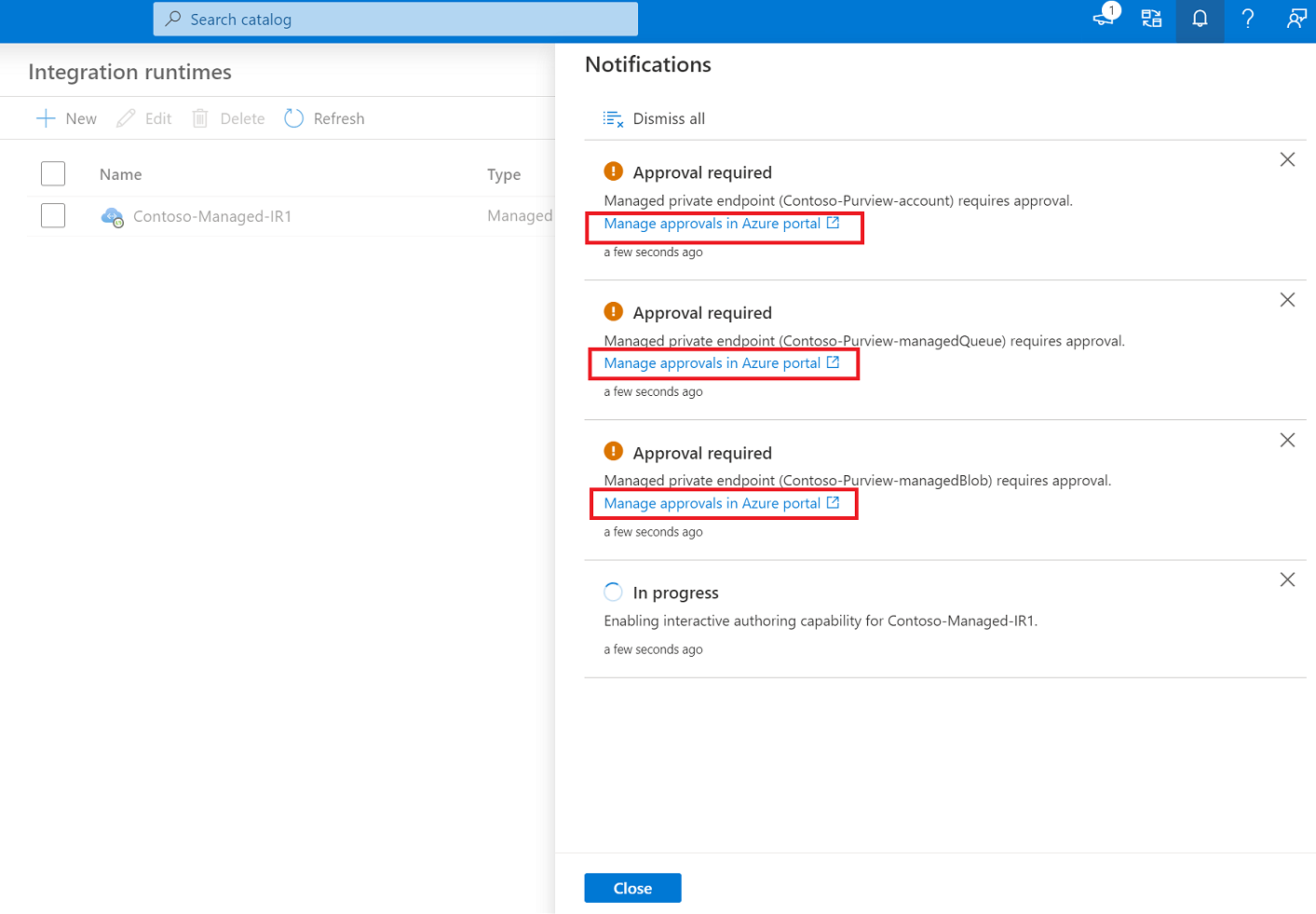

首次部署托管 VNet 运行时会在 Microsoft Purview 治理门户中触发多个工作流,以便为 Microsoft Purview 及其托管存储帐户创建托管专用终结点。 选择每个工作流以批准相应 Azure 资源的专用终结点。

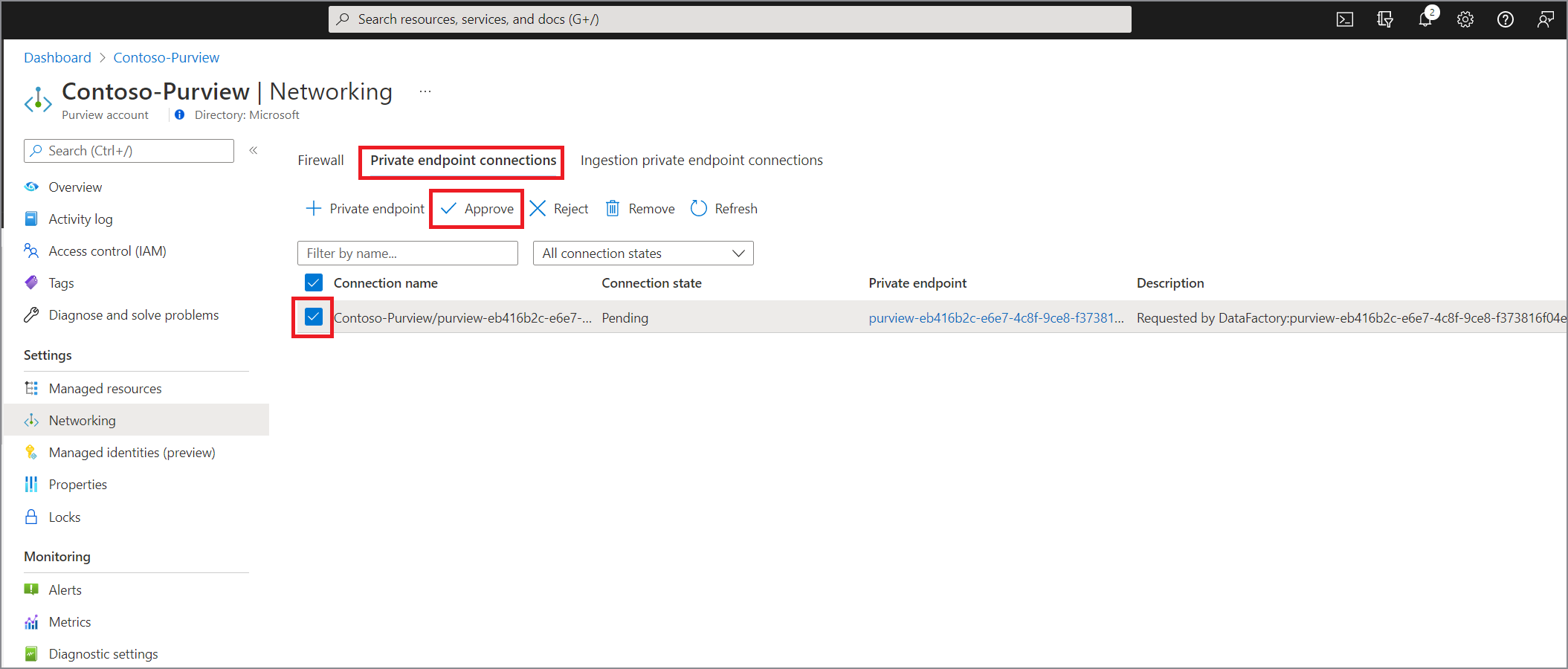

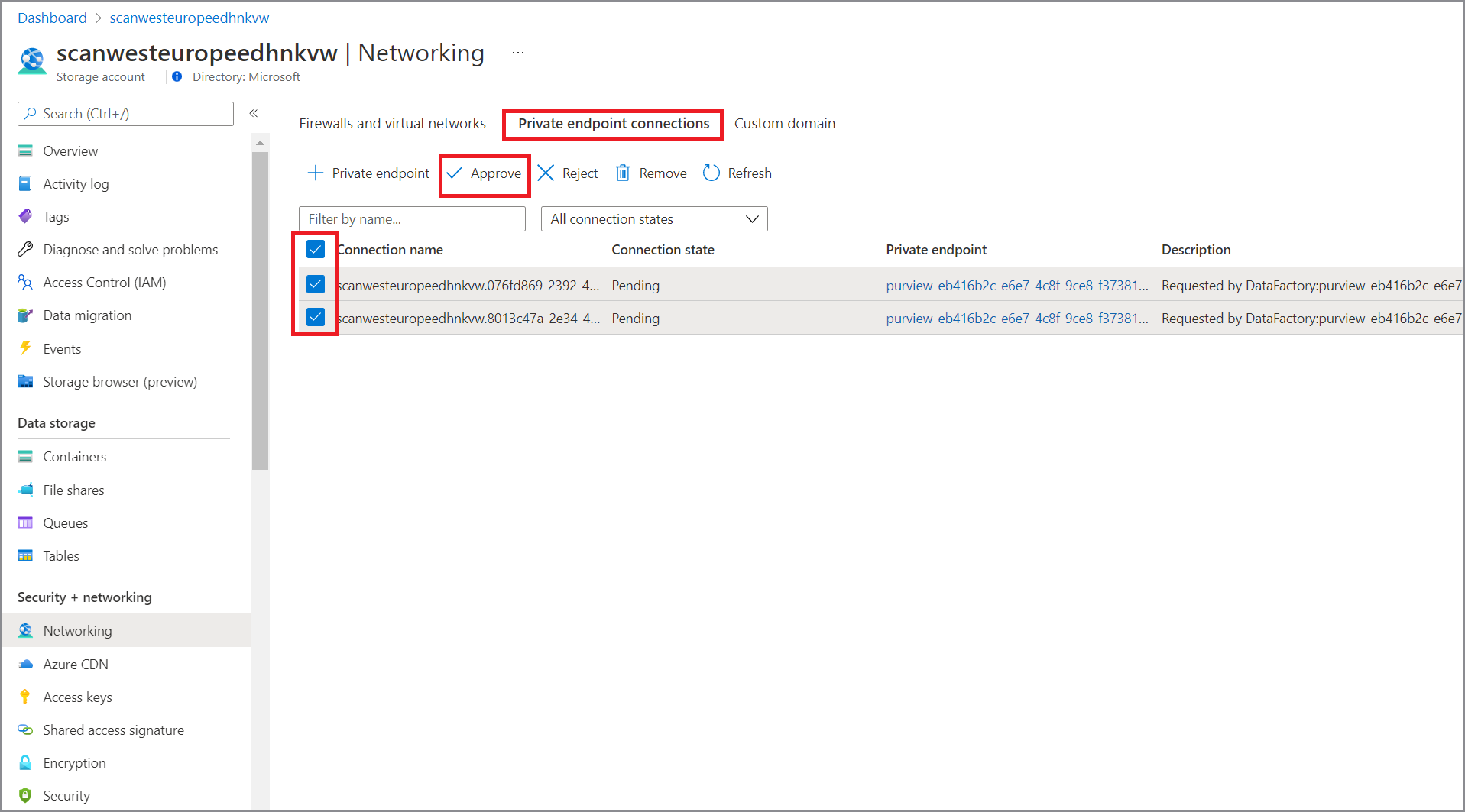

在 Azure 门户,在 Microsoft Purview 帐户资源窗口中,批准托管专用终结点。 在“托管存储帐户”页中,批准 Blob 和队列服务的托管专用终结点:

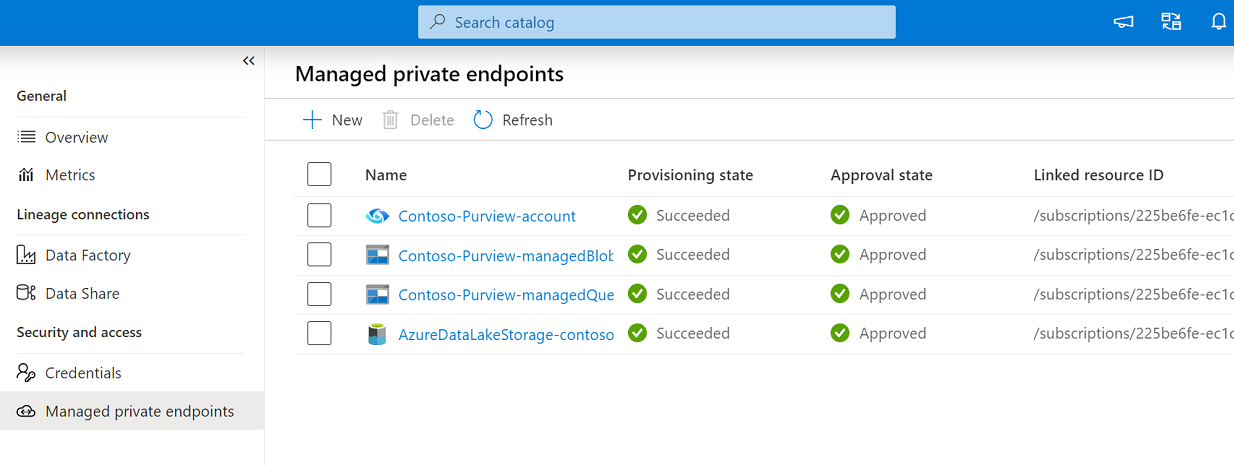

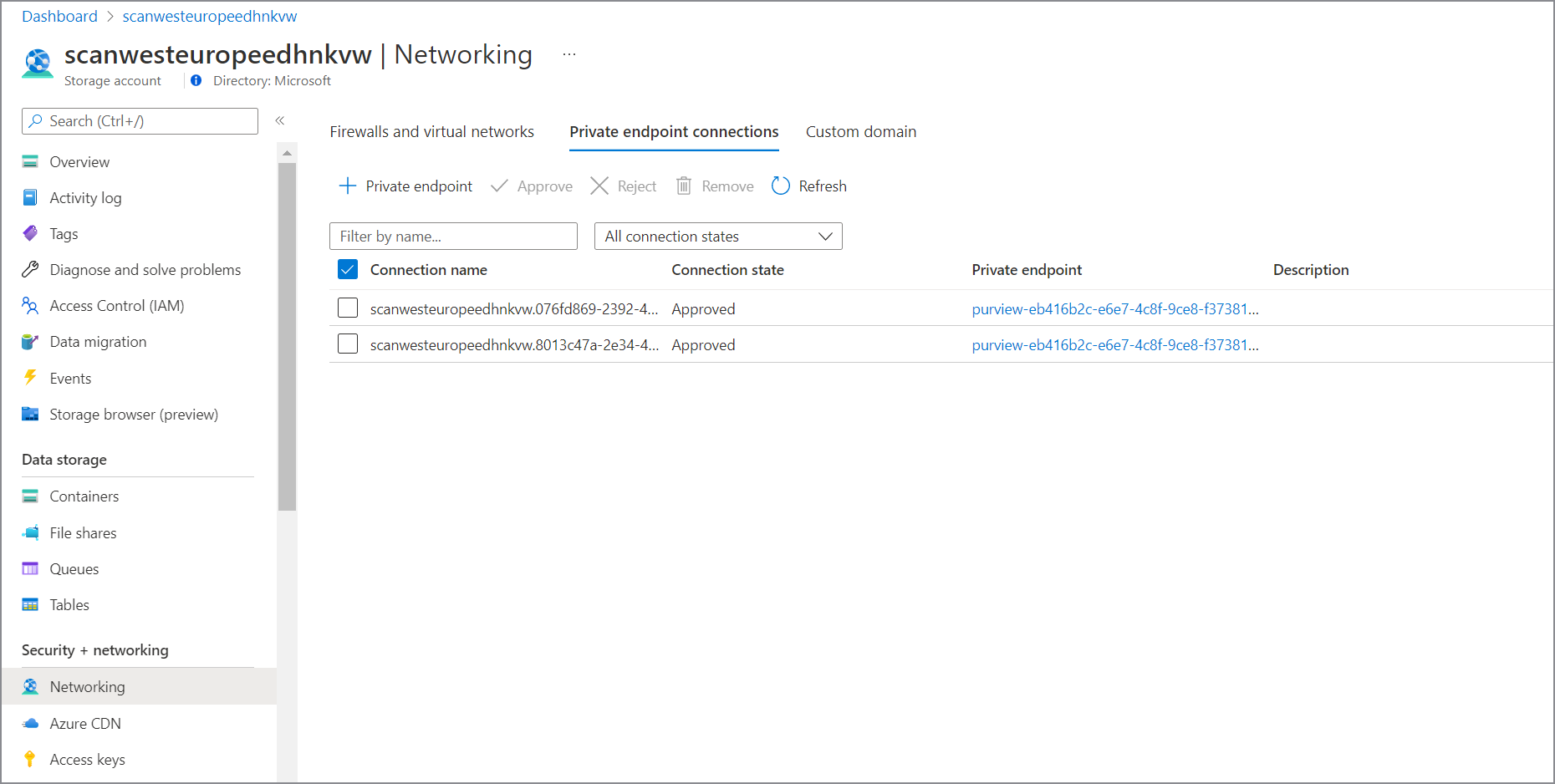

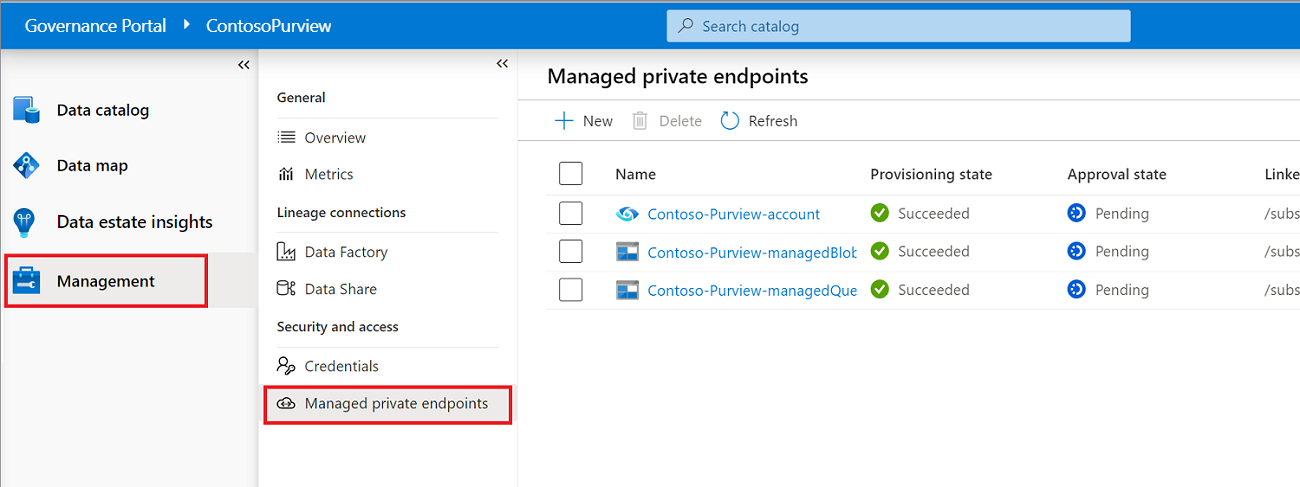

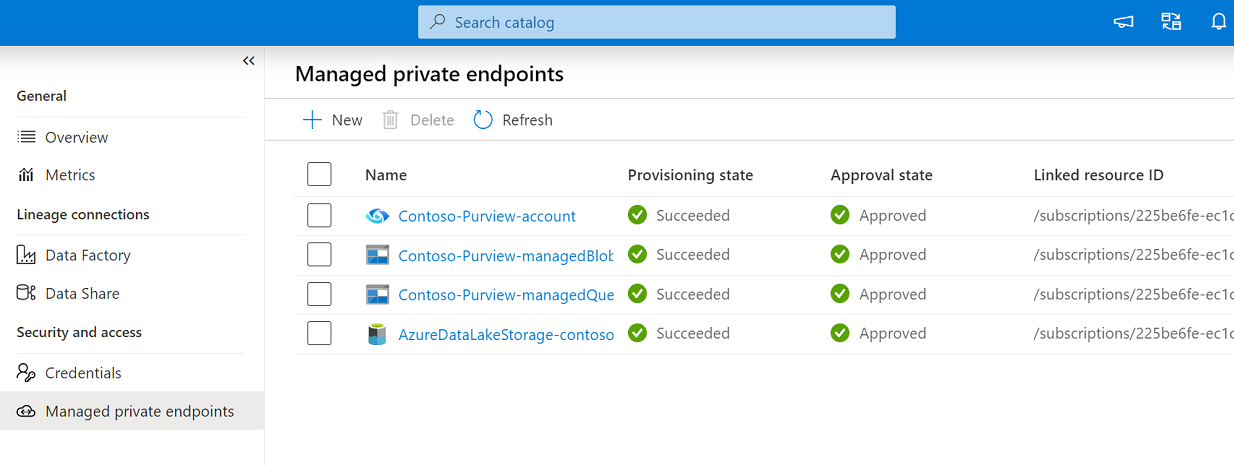

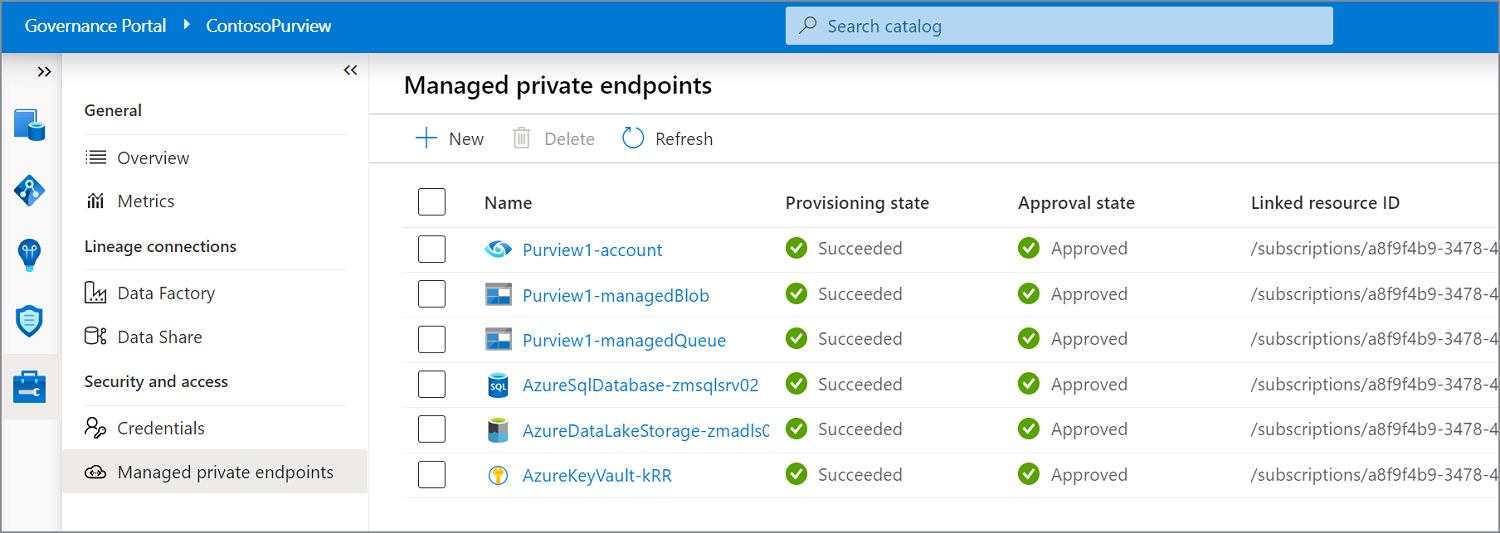

在“管理”中,选择“托管专用终结点”以验证是否成功部署并批准了所有托管专用终结点。 所有专用终结点均已获批准。

为数据源部署托管专用终结点

可以使用托管专用终结点来连接数据源,以确保传输期间的数据安全。 如果数据源允许公共访问,并且你想要通过公用网络进行连接,则可以跳过此步骤。 只要集成运行时可以连接到数据源,就可以执行扫描运行。

若要部署和批准数据源的托管专用终结点,请按照以下步骤从列表中选择所选数据源:

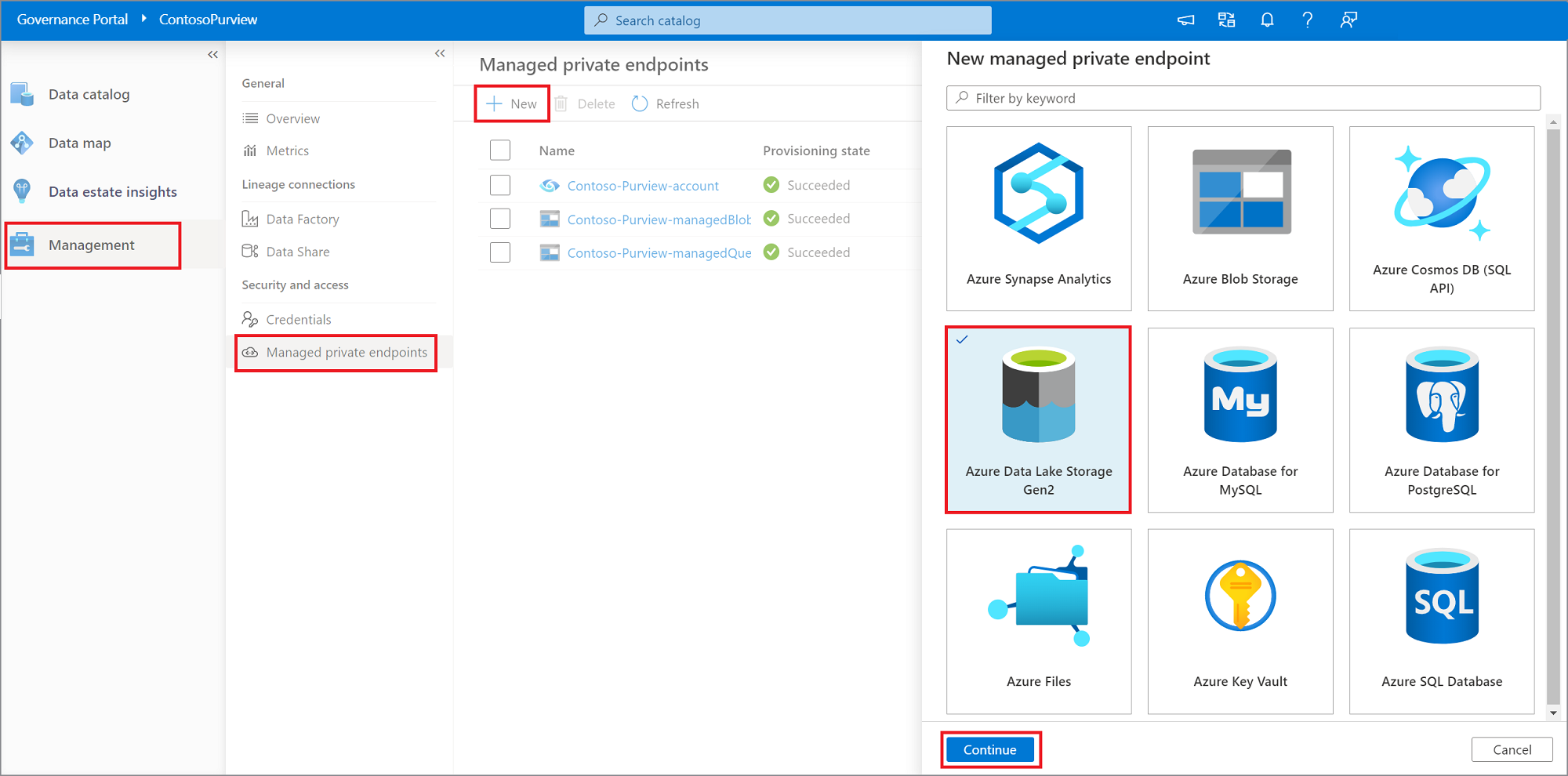

导航到 “管理”,然后选择“ 托管专用终结点”。

选择“ + 新建”。

从支持的数据源列表中,选择与计划使用托管 VNet 运行时扫描的数据源对应的类型。

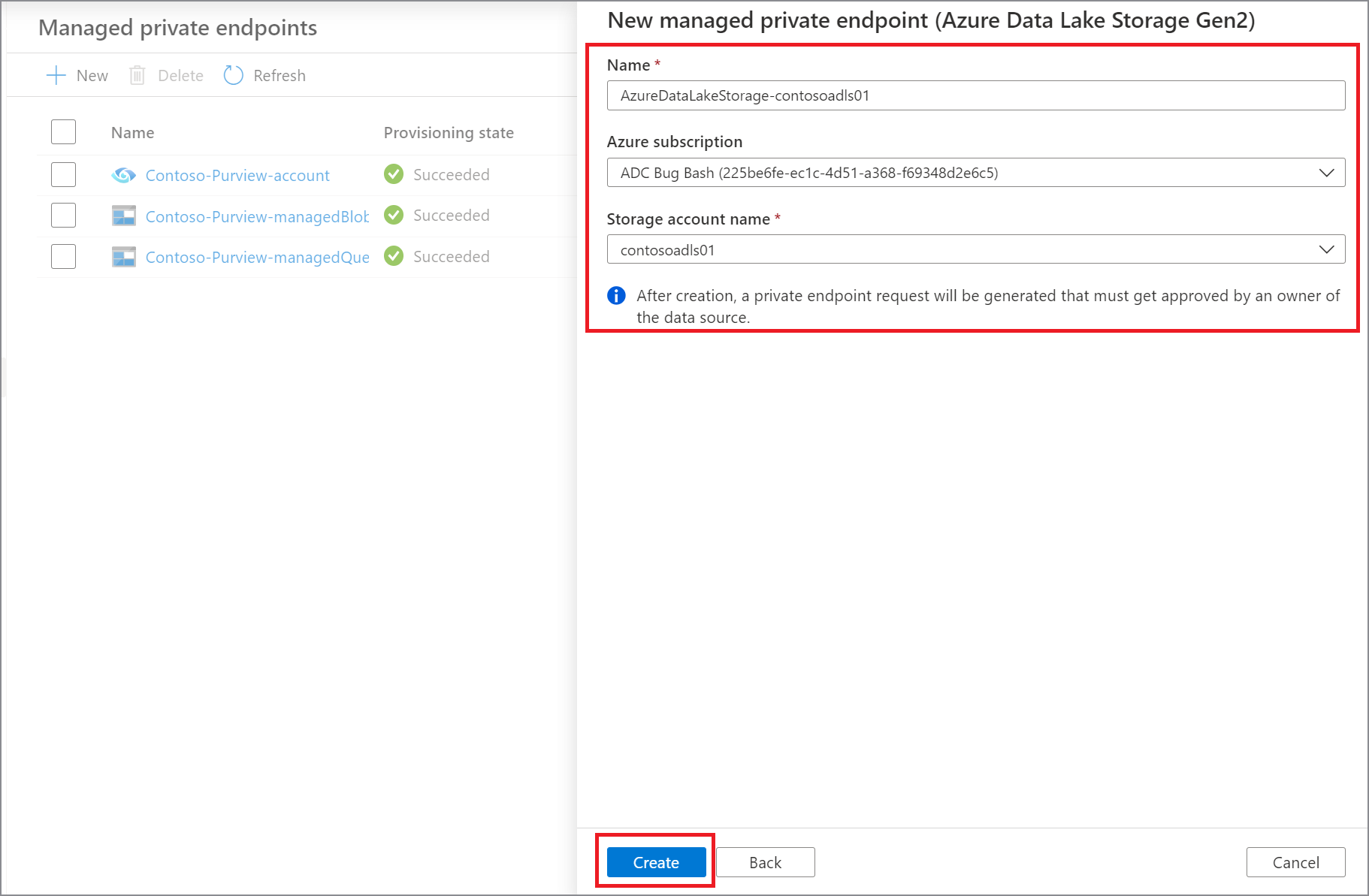

提供托管专用终结点的名称,从下拉列表中选择 Azure 订阅和数据源。 选择“ 创建”。

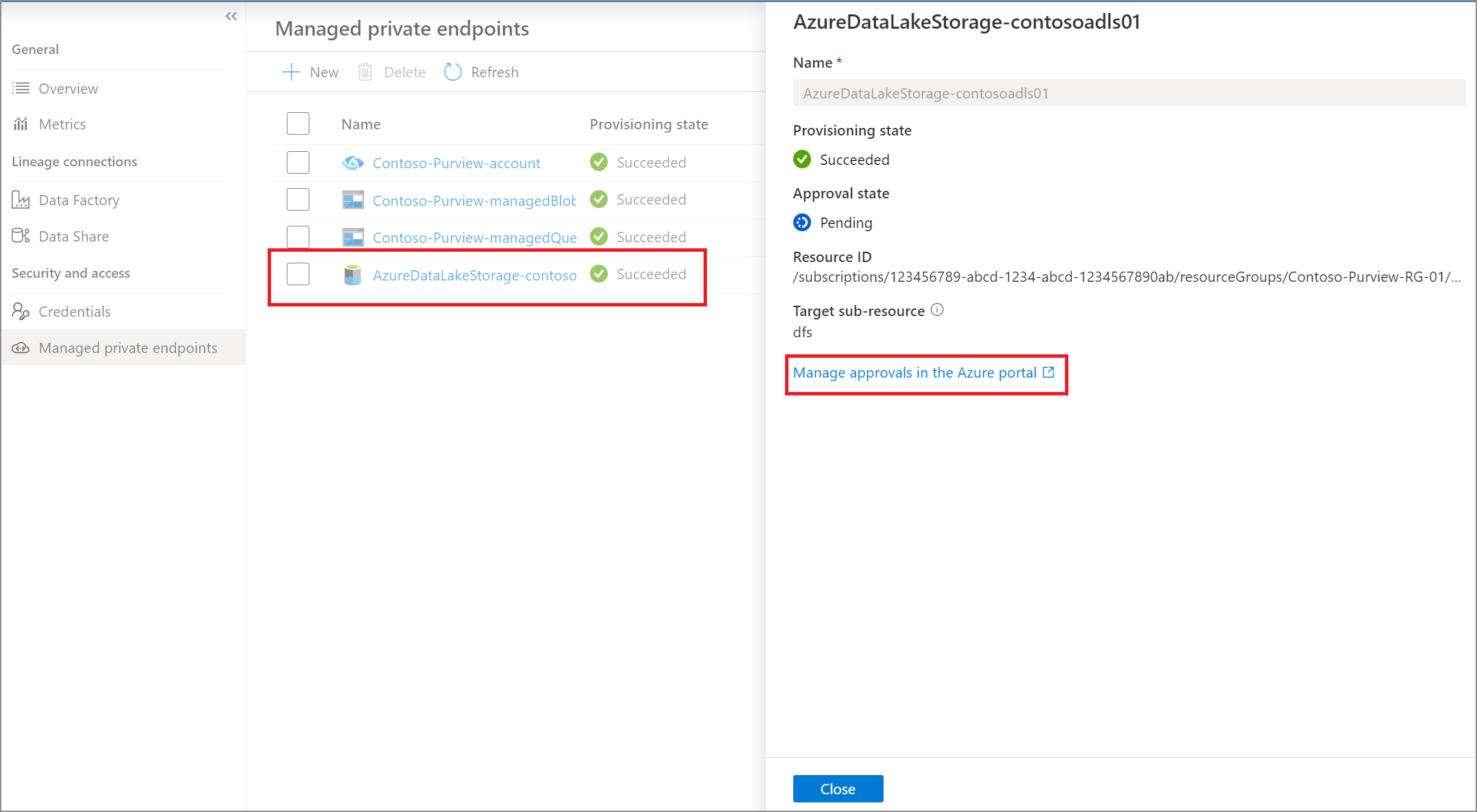

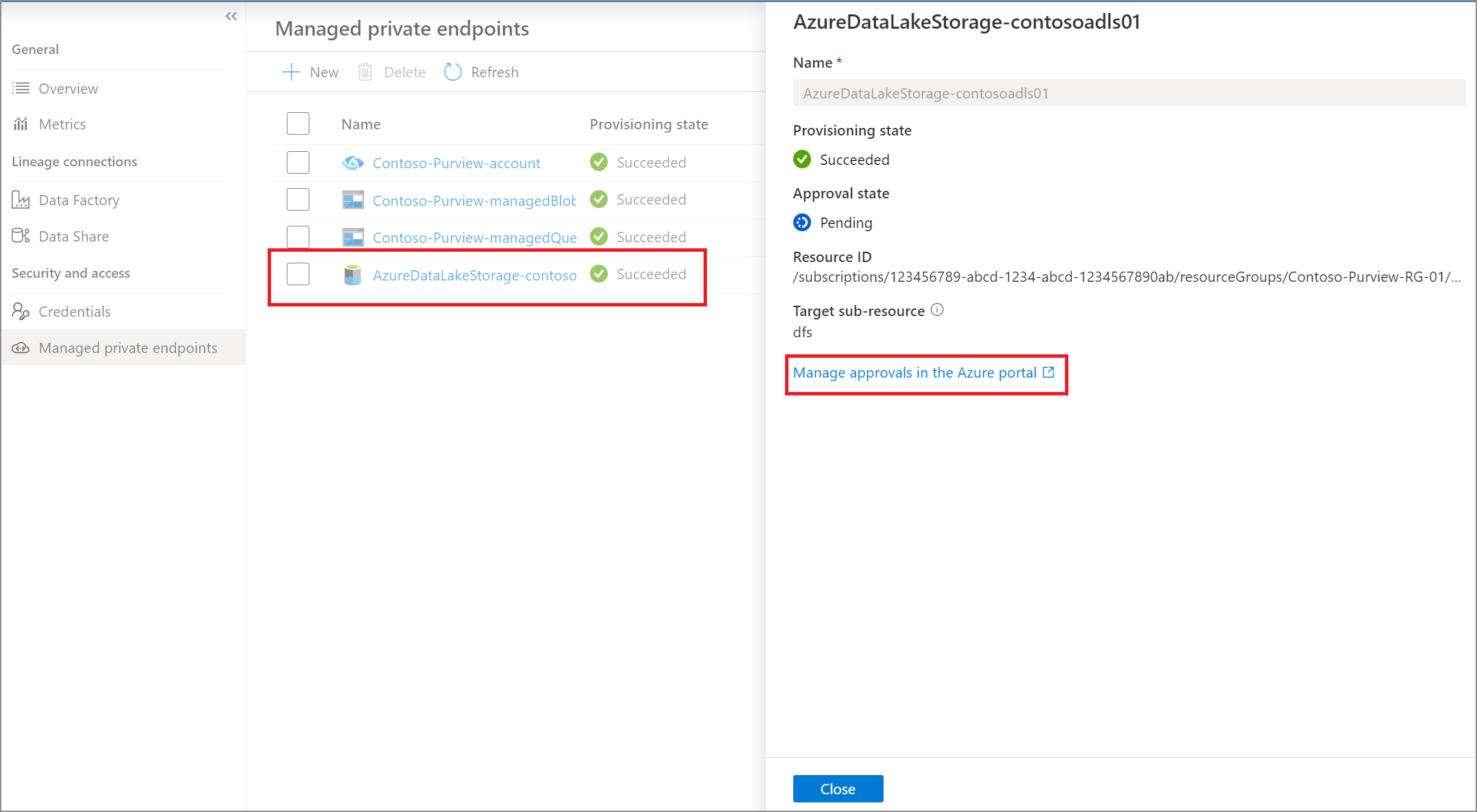

从托管专用终结点列表中,选择数据源新创建的托管专用终结点,然后选择“Azure 门户中的”管理审批“,以在 Azure 门户 中批准专用终结点。

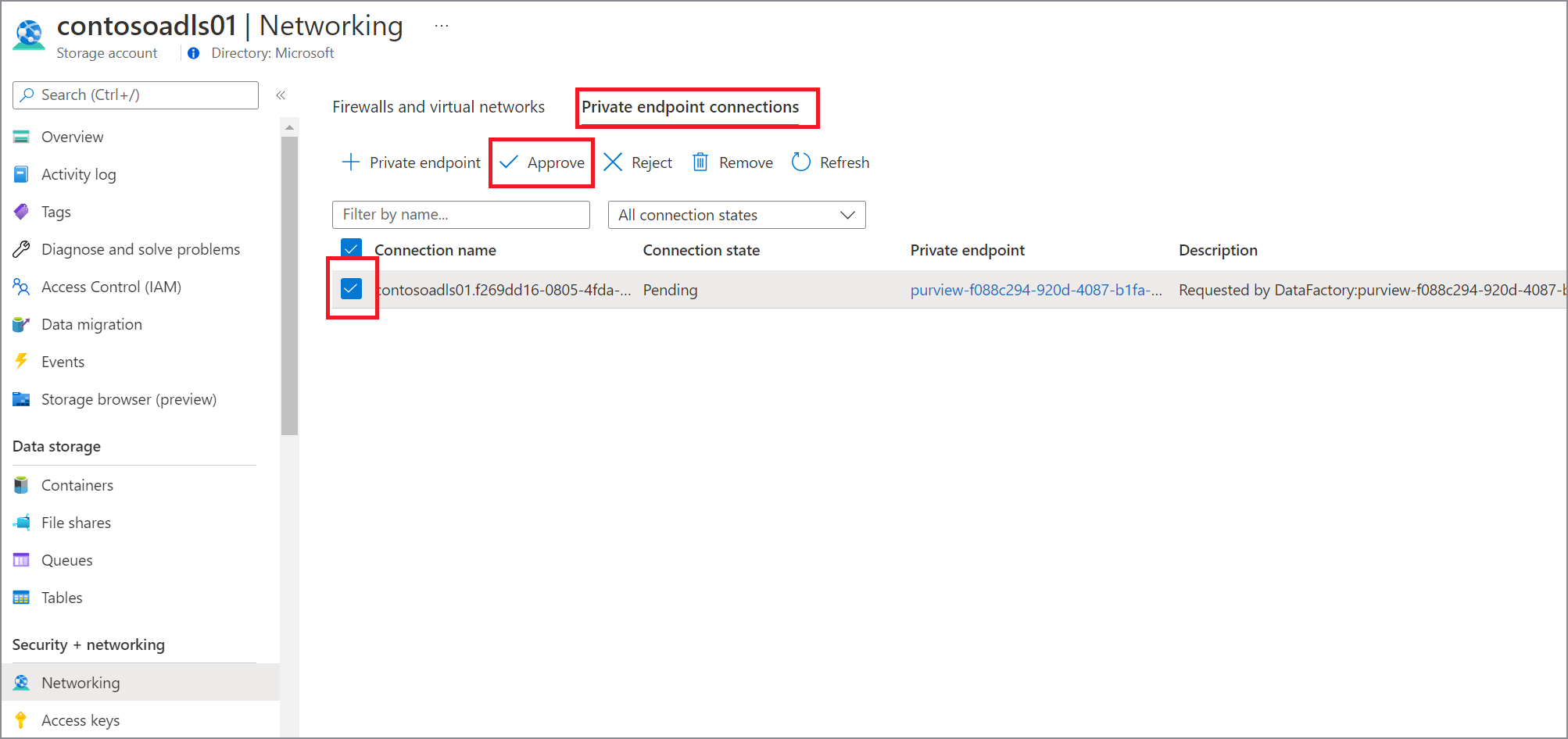

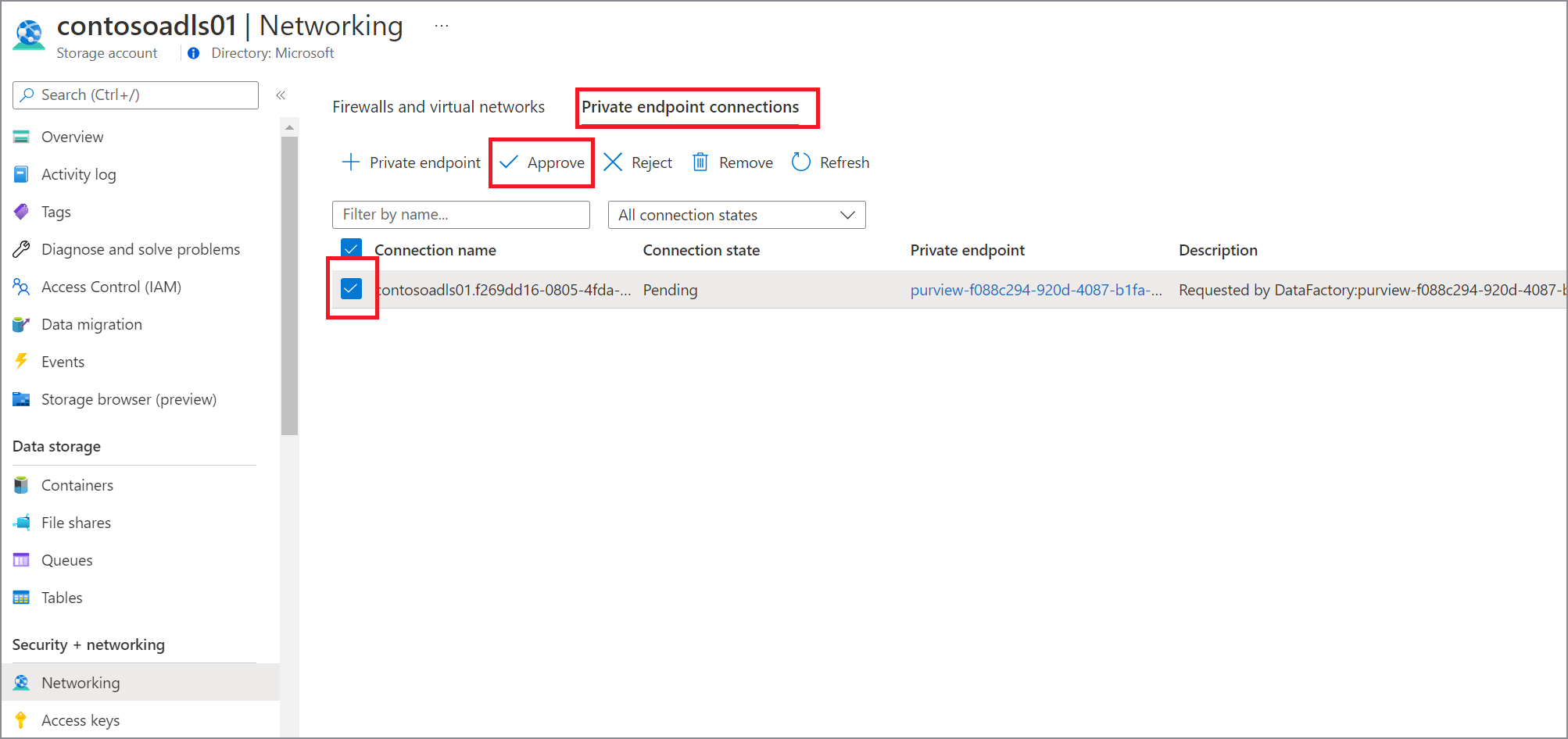

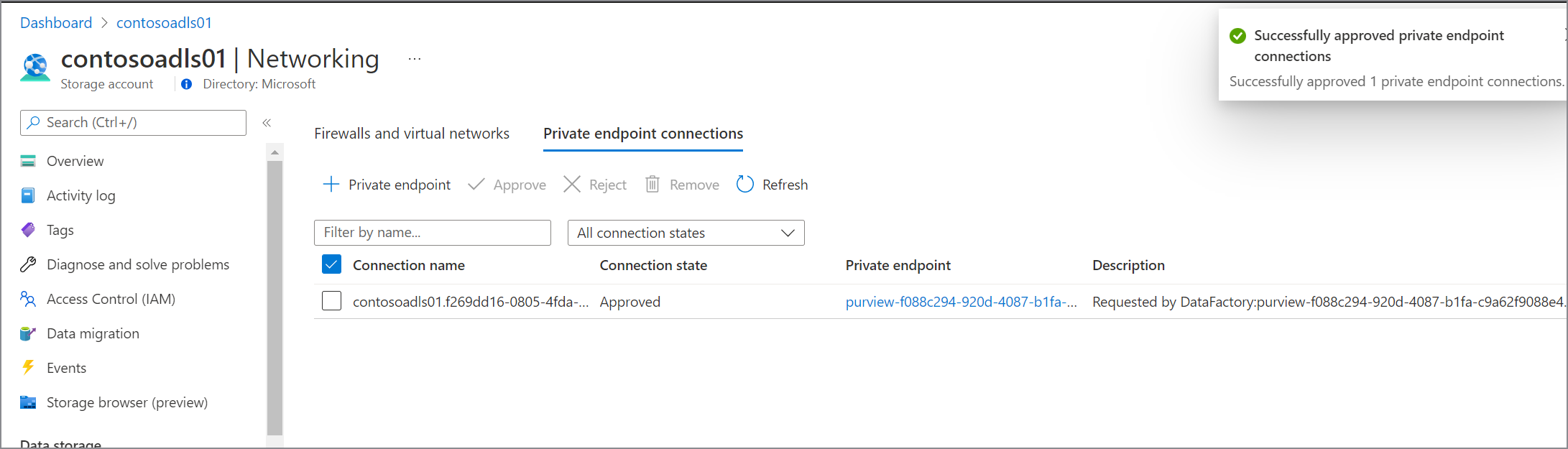

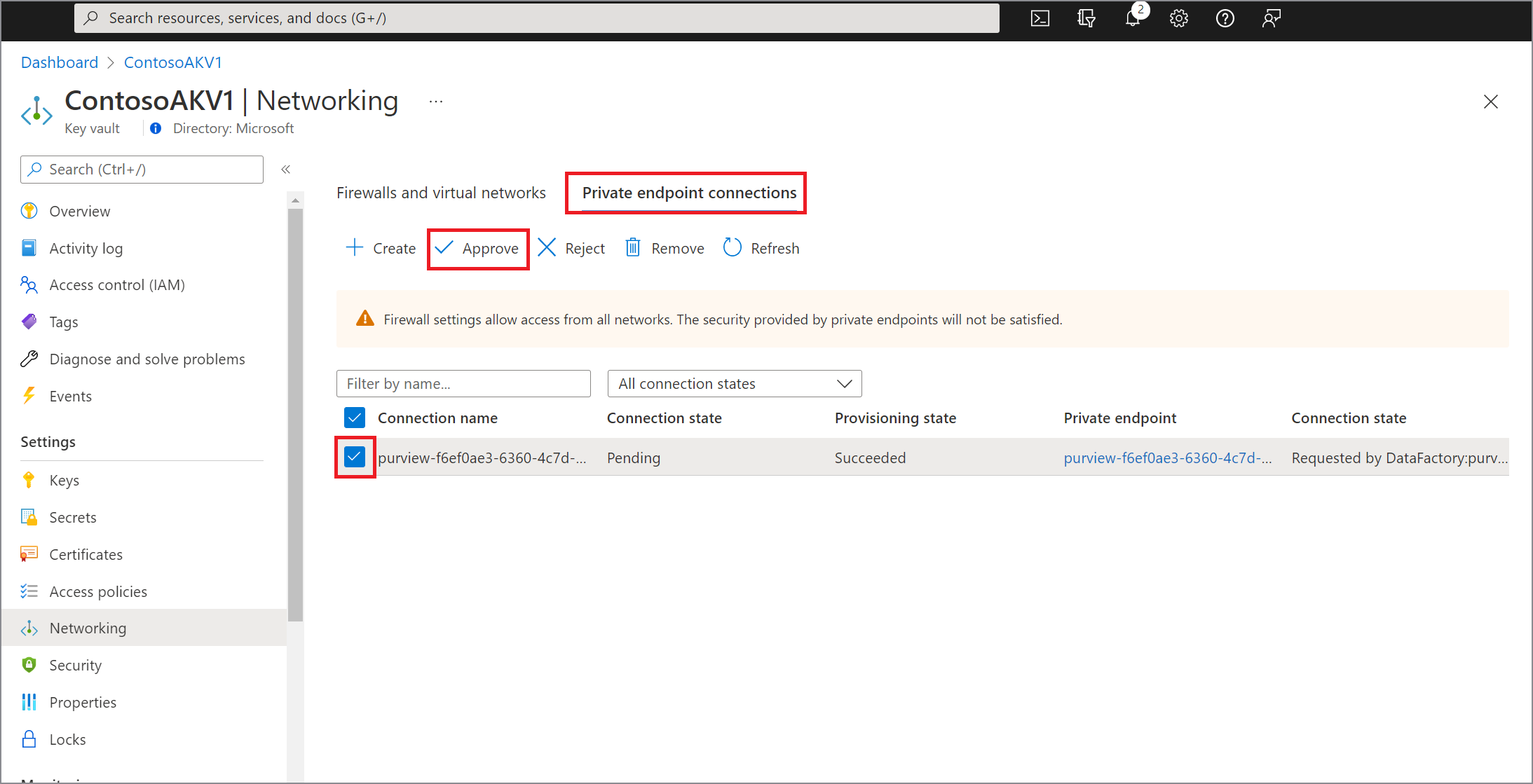

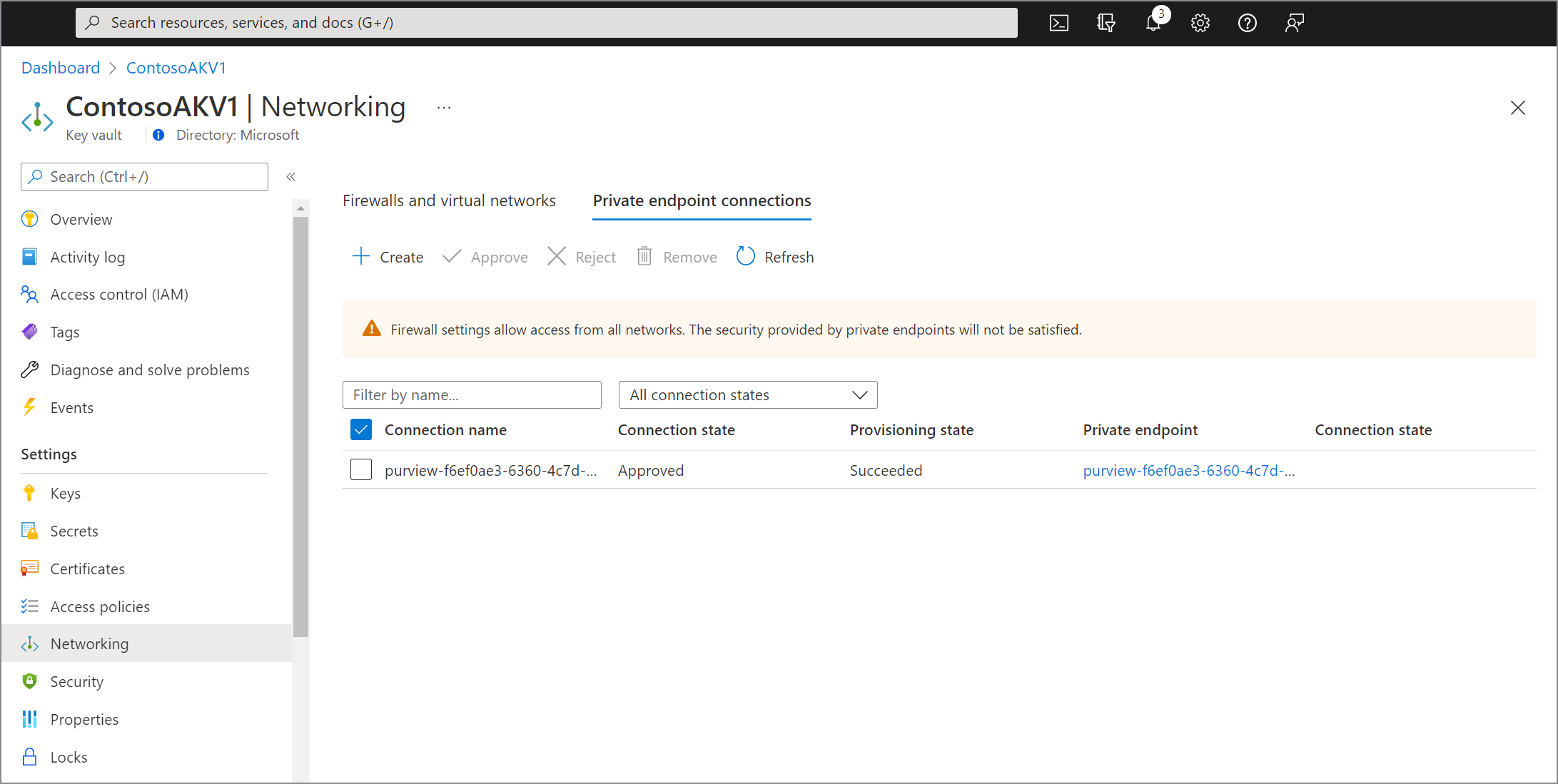

通过单击该链接,你将重定向到Azure 门户。 在“专用终结点连接”下,选择新创建的专用终结点,然后选择“ 批准”。

在 Microsoft Purview 治理门户中,托管专用终结点也必须显示为“已批准”。

使用托管 VNet 运行时注册和扫描数据源

注册数据源

在设置数据源扫描之前,请务必在 Microsoft Purview 中注册数据源。 如果尚未注册数据源,请按照以下步骤注册数据源。

转到 Microsoft Purview 帐户。

在左侧菜单中选择“ 数据映射 ”。

选择“注册”。

在 “注册源”上,选择数据源

选择 继续。

在 “注册源” 屏幕上,执行以下操作:

- 在“ 名称 ”框中,输入数据源将在目录中列出的名称。

- 在“ 订阅 ”下拉列表框中,选择一个订阅。

- 在 “选择集合 ”框中,选择一个集合。

- 选择“ 注册 ”以注册数据源。

有关详细信息,请参阅 在 Microsoft Purview 中管理数据源。

扫描数据源

可以使用以下任一选项通过 Microsoft Purview 托管 VNet 运行时扫描数据源:

使用托管标识 (推荐) - 创建 Microsoft Purview 帐户后,系统分配的托管标识 (SAMI) 会在 Azure AD 租户中自动创建。 根据资源类型,Microsoft Purview 系统分配的托管标识 (SAMI) 需要特定的 RBAC 角色分配才能执行扫描。

-

帐户密钥或 SQL 身份验证 - 可在 Azure 密钥保管库中创建机密来存储凭据,以便 Microsoft Purview 能够使用这些机密安全地扫描数据源。 机密可以是存储帐户密钥、SQL 登录密码或密码。

服务主体 - 在此方法中,可以在 Azure Active Directory 租户中创建新的服务主体或使用现有的服务主体。

使用托管标识进行扫描

若要使用托管 VNet 运行时和 Microsoft Purview 托管标识扫描数据源,请执行以下步骤:

在 Microsoft Purview 治理门户的左窗格中选择“ 数据映射 ”选项卡。

选择已注册的数据源。

选择“ 查看详细信息>+新建扫描”,或使用源磁贴上的 “扫描 快速操作”图标。

提供扫描 的名称 。

在“ 通过集成运行时连接”下,选择新创建的托管 VNet 运行时。

对于 “凭据 ”“选择托管标识”,为扫描选择适当的集合,然后选择“ 测试连接”。 成功连接后,选择“ 继续”。

按照步骤选择适当的扫描规则和扫描范围。

选择扫描触发器。 可以设置计划或运行扫描一次。

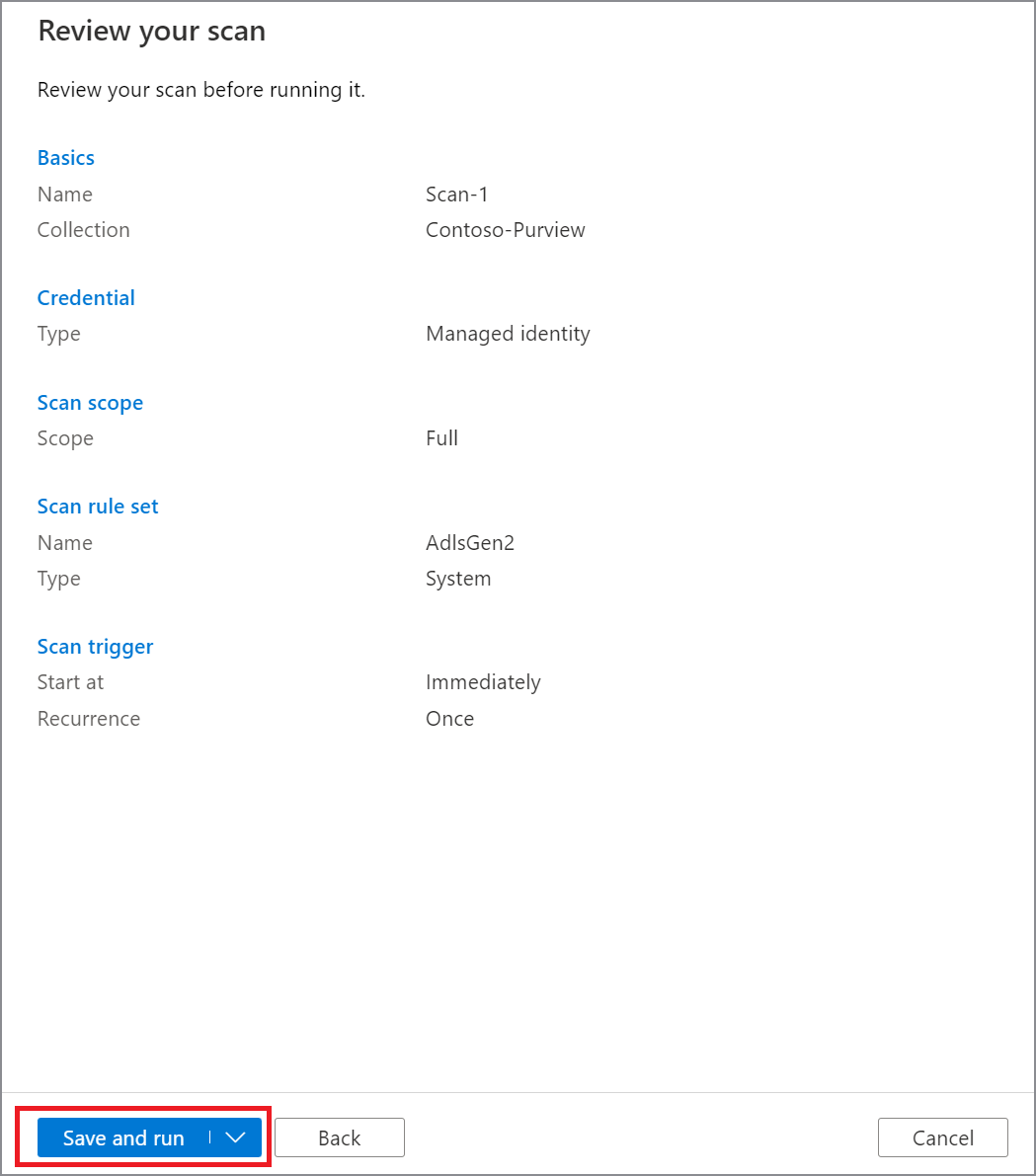

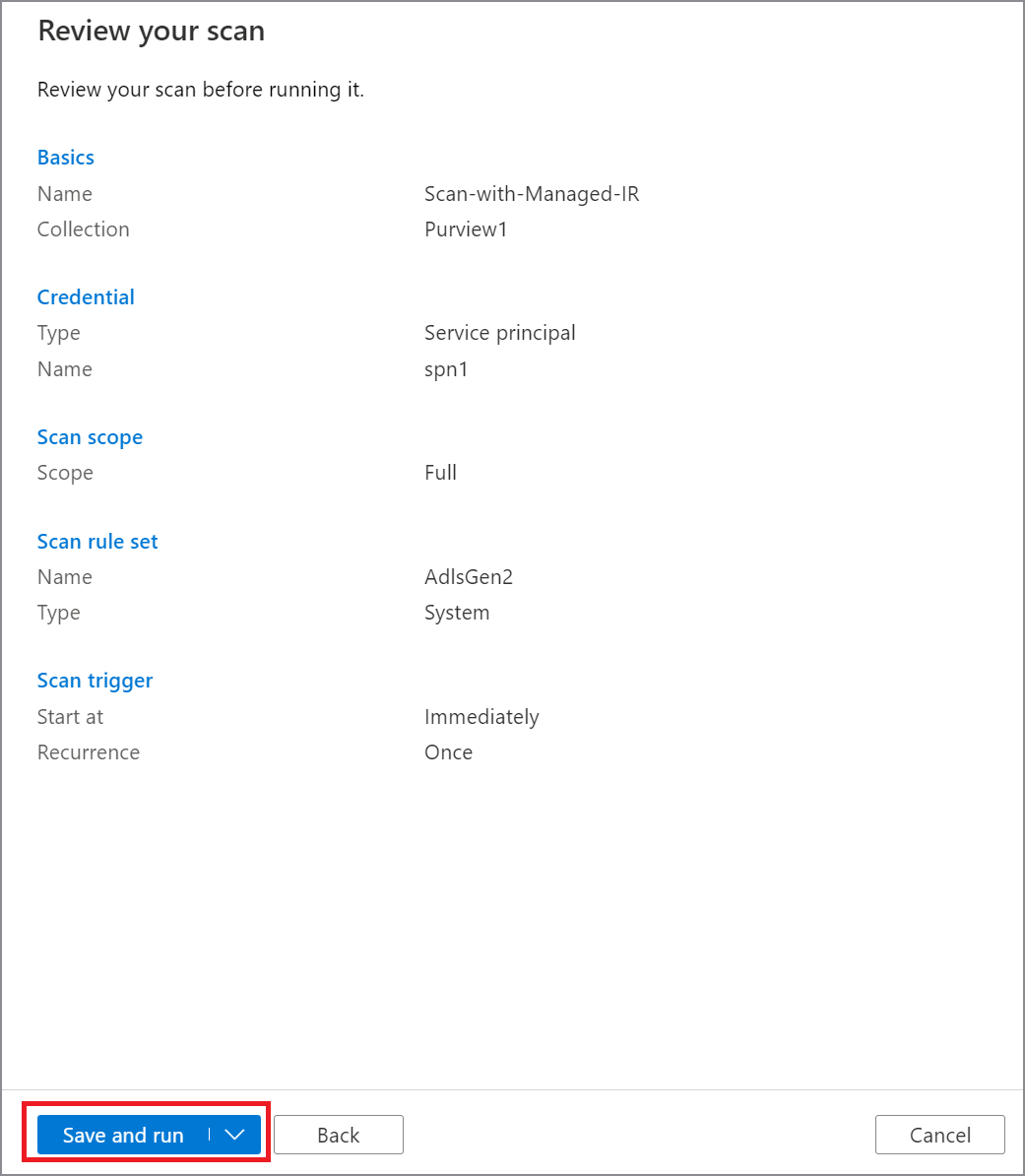

查看扫描并选择“ 保存并运行”。

使用其他身份验证选项进行扫描

还可以使用其他受支持的选项,通过 Microsoft Purview 托管运行时扫描数据源。 这需要设置与存储机密的 Azure 密钥保管库的专用连接。

若要使用帐户密钥或 SQL 身份验证设置扫描,请执行以下步骤:

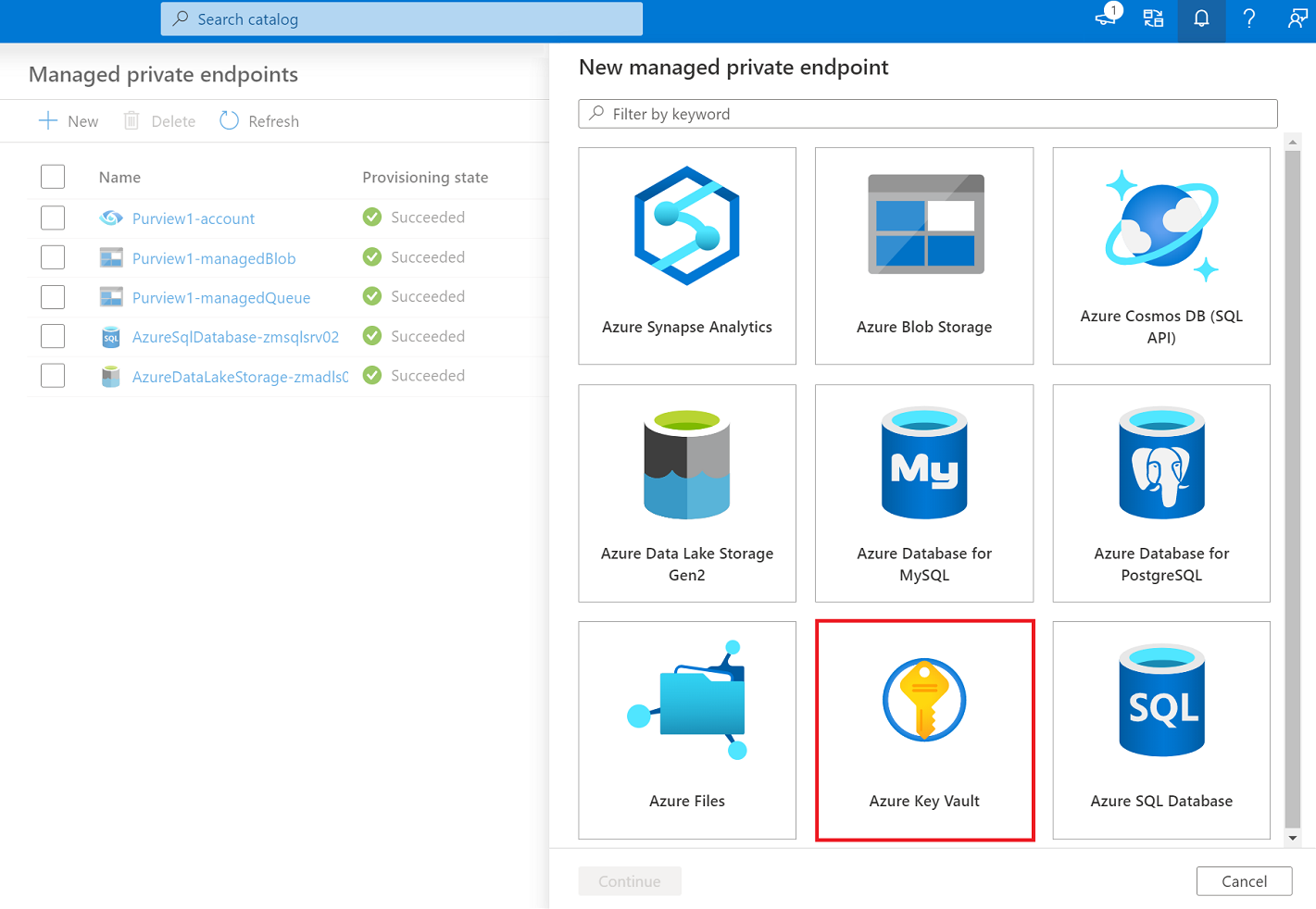

导航到 “管理”,然后选择“ 托管专用终结点”。

选择“ + 新建”。

从支持的数据源列表中,选择“密钥保管库”。

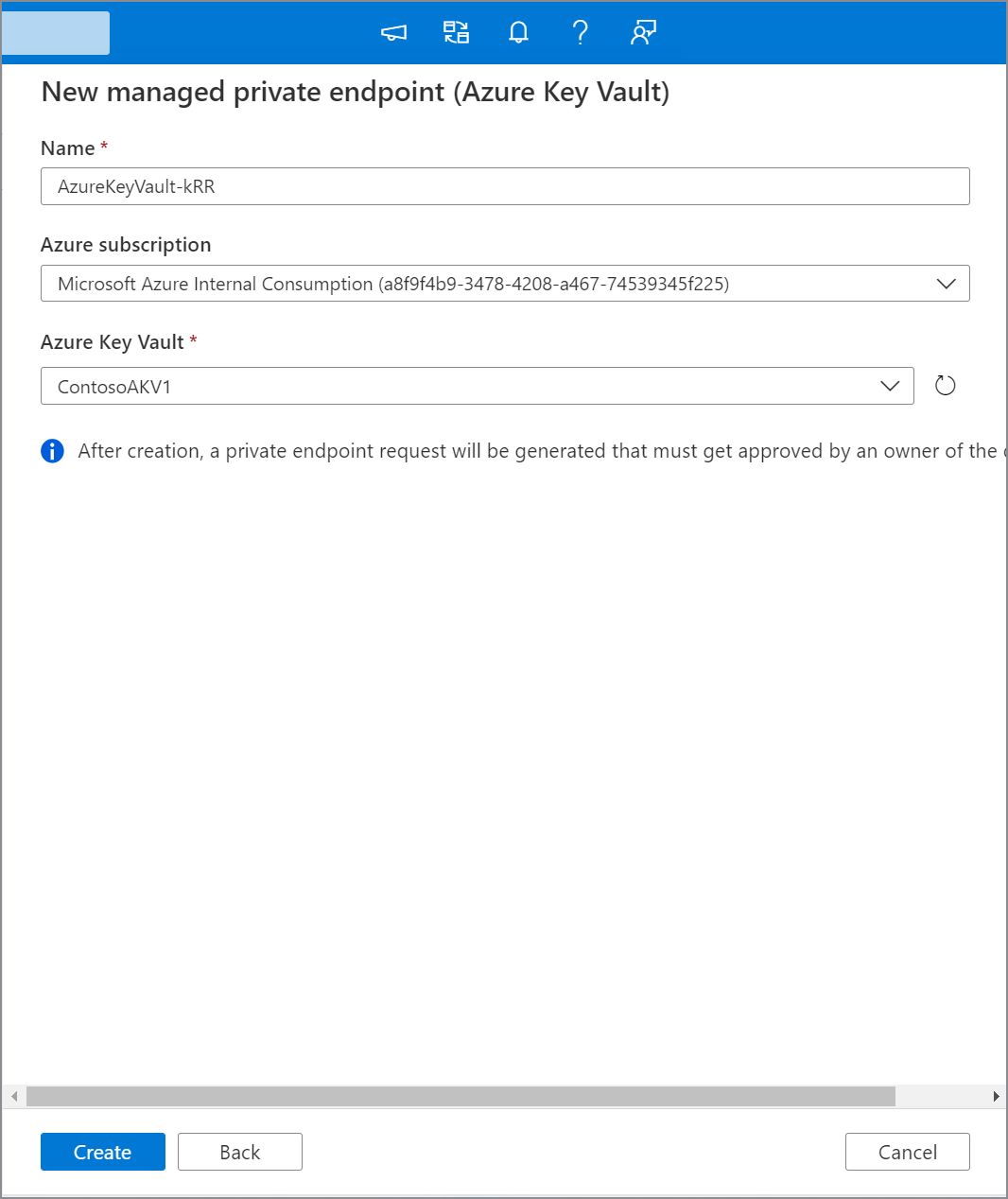

提供托管专用终结点的名称,从下拉列表中选择 Azure 订阅和 Azure 密钥保管库。 选择“ 创建”。

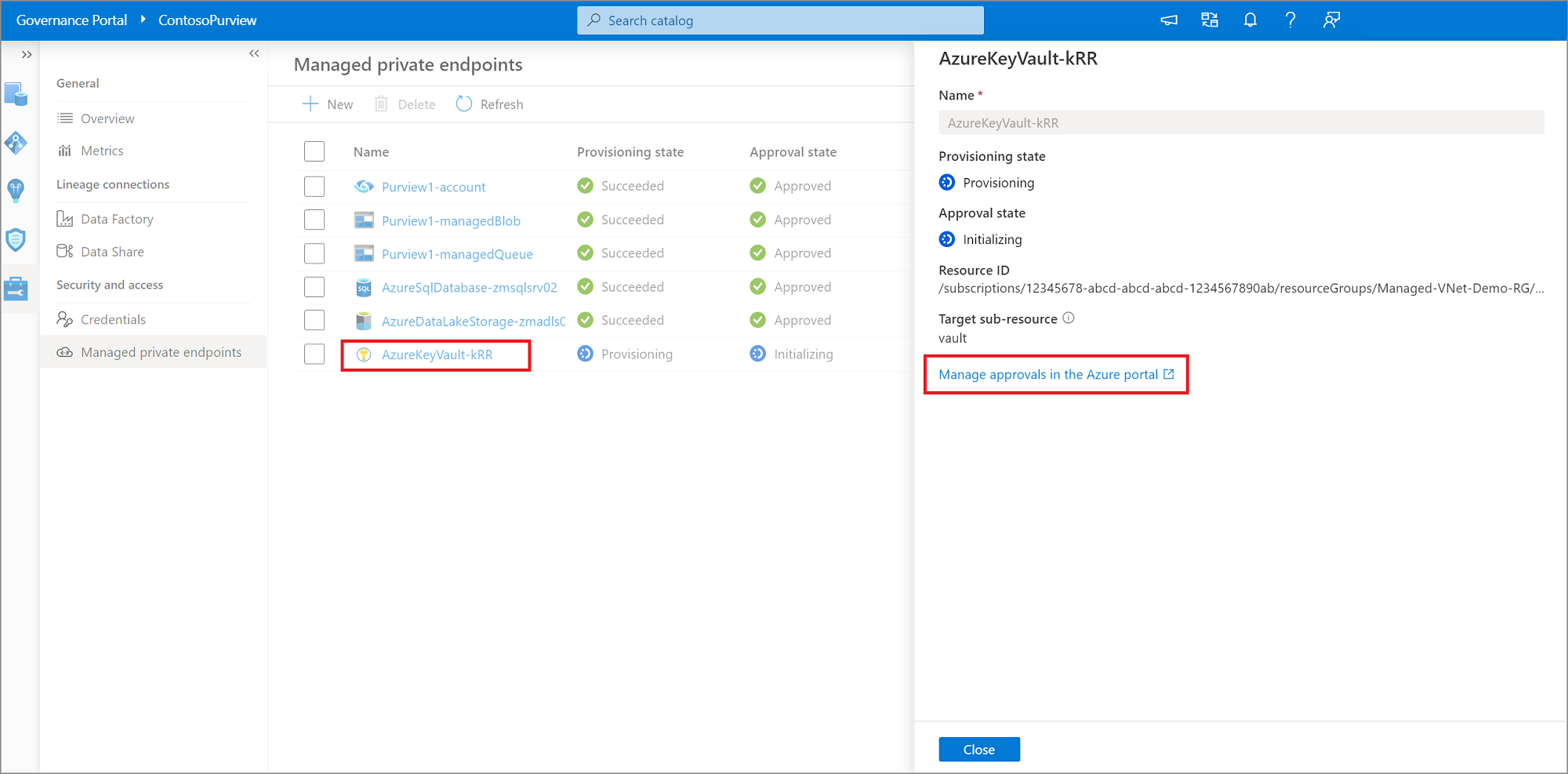

从托管专用终结点列表中,选择为 Azure 密钥保管库新建的托管专用终结点,然后选择“在Azure 门户中管理审批”,以在 Azure 门户 中批准专用终结点。

通过单击该链接,你将重定向到Azure 门户。 在“专用终结点连接”下,为 Azure 密钥保管库选择新创建的专用终结点,然后选择“批准”。

在 Microsoft Purview 治理门户中,托管专用终结点也必须显示为“已批准”。

在 Microsoft Purview 治理门户的左窗格中选择“ 数据映射 ”选项卡。

选择已注册的数据源。

选择“ 查看详细信息>+新建扫描”,或使用源磁贴上的 “扫描 快速操作”图标。

提供扫描 的名称 。

在“ 通过集成运行时连接”下,选择新创建的托管 VNet 运行时。

对于 “凭据 ”“选择之前注册的凭据”,为扫描选择适当的集合,然后选择“ 测试连接”。 成功连接后,选择“ 继续”。

按照步骤选择适当的扫描规则和扫描范围。

选择扫描触发器。 可以设置计划或运行扫描一次。

查看扫描并选择“ 保存并运行”。

后续步骤

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈