攻击和攻击工具包

攻击利用软件中的漏洞。 漏洞类似于软件中的一个漏洞,恶意软件可以使用该漏洞进入你的设备。 恶意软件利用这些漏洞绕过计算机的安全措施来感染你的设备。

攻击和攻击工具包的工作原理

攻击通常是更大攻击的第一部分。 黑客扫描包含关键漏洞的过时系统,然后通过部署有针对性的恶意软件来利用这些漏洞。 攻击通常包括 shellcode,这是一个小型恶意软件有效负载,用于从攻击者控制的网络中下载其他恶意软件。 Shellcode 允许黑客感染设备并渗透到组织。

攻击工具包是包含攻击集合的更全面的工具。 这些工具包扫描设备中是否存在不同类型的软件漏洞,如果检测到任何漏洞,请部署其他恶意软件以进一步感染设备。 工具包可以使用针对各种软件的攻击,包括 Adobe Flash Player、Adobe Reader、Internet Explorer、Oracle Java 和 Sun Java。

攻击者用来分发攻击和攻击工具包的最常见方法是通过网页,但攻击也可以通过电子邮件到达。 某些网站在不知不觉中不情愿地在其广告中托管恶意代码和攻击。

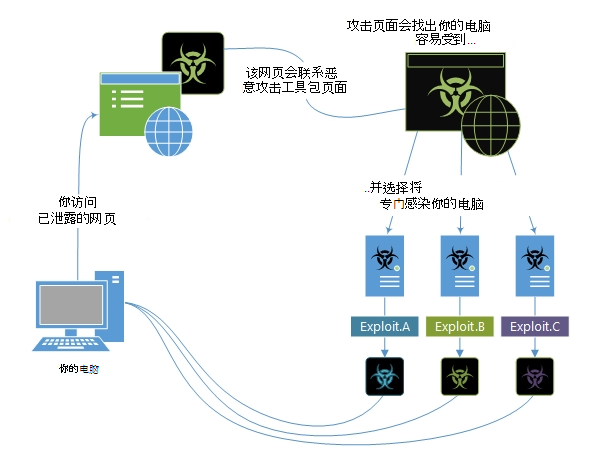

下面的信息图显示了攻击工具包在访问已泄露的网页后如何尝试利用设备。

图 1. 如何利用工具包工作的示例

一些值得注意的威胁(包括 Wannacry)利用服务器消息块 (SMB) 漏洞 CVE-2017-0144 来启动恶意软件。

攻击工具包示例:

若要了解有关攻击的详细信息,请阅读这篇博客文章,了解如何 使用 ESET 共同搜寻发现双零日样本。

如何命名攻击

我们在恶意软件百科全书中按攻击目标“平台”对攻击进行分类。 例如 Exploit:Java/CVE-2013-1489。是针对 Java 中的漏洞的攻击。

许多安全软件供应商都使用名为“ (CVE) 的常见漏洞和暴露”项目。 项目为每个漏洞指定唯一编号,例如 CVE-2016-0778。 “2016”部分是指发现漏洞的年份。 “0778”是此特定漏洞的唯一 ID。

可以在 CVE 网站上阅读详细信息。

如何防范攻击

攻击的最佳防护是使组织的 软件保持最新。 软件供应商为许多已知漏洞提供更新,因此请确保将这些更新应用于所有设备。

有关更多常规提示,请参阅 防止恶意软件感染。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈