Azure Stack Hub 的網路整合規劃

本文提供 Azure Stack Hub 網路基礎架構資訊,可協助您決定如何以最佳方式將 Azure Stack Hub 整合至現有的網路環境。

注意

若要從 Azure Stack Hub 解析外部 DNS 名稱 (例如 www.bing.com),您需要提供 DNS 伺服器來轉送 DNS 要求。 如需有關 Azure Stack Hub DNS 需求的詳細資訊,請參閱 Azure Stack Hub 資料中心整合 - DNS。

實體網路設計

Azure Stack Hub 解決方案需要有彈性且高可用性的實體基礎結構,以支援其作業和服務。 若要將 Azure Stack Hub 整合到網路,需要從機架頂端交換器 (ToR) 上行連結至最近交換器或路由器,其在本文件中稱為「界限」。 ToR 可以上行連結至單一或一對界限。 ToR 是由我們的自動化工具所預先設定,使用 BGP 路由時,ToR 與界限之間預計至少有一個連線,而在使用靜態路由時,則 ToR 與界限之間至少有兩個連線 (每個 ToR 一個),且任一路由選項最多四個連線。 這些連線受限於 SFP+ 或 SFP28 媒體及 1 GB 的最低速度。 請洽詢您原始設備製造商 (OEM) 的硬體廠商,以了解可用性。 下圖呈現建議的設計:

頻寬配置

Azure Stack Hub 是使用 Windows Server 2019 容錯移轉叢集和空間直接存取技術所構建。 Azure Stack Hub 實體網路設定已有一部份處理完畢,如此能運用流量區隔和頻寬保證功能,確保空間直接存取儲存體的通訊符合解決方案所需的效能和規模。 網路設定會使用流量類別來區隔空間直接存取,將 RDMA 型的通訊與 Azure Stack Hub 基礎結構及/或組用戶的網路使用量區隔開來。 為了配目前針對 Windows Server 2019 所定義的最佳做法,Azure Stack Hub 將會改為使用另外的流量類別或優先順序,進一步區隔伺服器與伺服器通訊,以支援容錯移轉叢集控制通訊。 這種新的流量類別定義會設為保留 2% 可用的實際頻寬。 要實現此流量類別和頻寬的保留設定,會藉由在 Azure Stack Hub 解決方案的機架頂層 (ToR) 交換器及 Azure Stack Hub 的主機或伺服器進行變更。 請注意,客戶邊界網路裝置上不需要這類變更。 這些變更能讓容錯移轉叢集獲得更好的復原能力,是用來避免發生網路頻寬遭到完全取用,而導致容錯移轉叢集控制訊息因此中斷的情況。 請注意,容錯移轉叢集通訊是 Azure Stack Hub 基礎結構的重要一環,若長期中斷可能會導致空間直接存取儲存體服務或其他服務不穩定,最終影響到租用戶或終端使用者的穩定性。

注意

所述變更會在 2008 版本中新增至 Azure Stack Hub 系統的主機層級。 請聯絡您的 OEM 安排處理在 ToR 網路交換器上的必要變更。 這項 ToR 變更可以在更新至 2008 之前或之後執行。 必須執行 ToR 交換器的設定變更,方能改善容錯叢集的通訊。

邏輯網路

邏輯網路代表基礎實體網路基礎結構的抽象概念。 其用來組織及簡化主機、虛擬機器 (VM) 和服務的網路指派。 建立邏輯網路時會建立網路站台,以定義虛擬區域網路 (VLAN)、IP 子網路,以及與每個實體位置中邏輯網路相關聯的 IP 子網路/VLAN 配對。

下表顯示邏輯網路,以及您必須為其進行規劃的相關 IPv4 子網路範圍:

| 邏輯網路 | 描述 | 大小 |

|---|---|---|

| 公用 VIP | Azure Stack Hub 從這個網路共使用 31 個位址,而租用戶 VM 則使用其餘位址。 在這 31 個位址中,有 8 個公用 IP 位址用於小型 Azure Stack Hub 服務集。 如果您打算使用 App Service 和 SQL 資源提供者,則會再使用 7 個位址。 其餘 16 個 IP 則保留給未來的 Azure 服務。 | /26 (62 部主機) - /22 (1022 部主機) 建議 = / 24 (254 部主機) |

| 交換器基礎結構 | 路由用途的點對點 IP 位址、專屬的交換器管理介面,及指派給參數的回送位址。 | /26 |

| 基礎結構 | 用於通訊的 Azure Stack Hub 內部元件。 | /24 |

| 私人 | 用於儲存體網路、私人 VIP、基礎結構容器和其他內部函式。 如需更多詳細資訊,請參閱本文章的〈私人網路〉一節。 | /20 |

| BMC | 用來與實體主機上的 BMC 通訊。 | /26 |

注意

入口網站上的警示會提醒操作員執行 PEP Cmdlet Set-AzsPrivateNetwork 來加入新的 /20 私人 IP 空間。 如需有關選取 /20 私人 IP 空間的詳細資訊和指引,請參閱本文的私人網路一節。

網路基礎結構

Azure Stack Hub 的網路基礎結構包含交換器上設定的數個邏輯網路。 下圖顯示這些邏輯網路,及其如何整合機架頂端 (TOR)、基礎板管理控制器 (BMC) 與界限 (客戶網路) 交換器。

BMC 網路

此網路專門用來將所有基礎板管理控制器 (也稱為 BMS 或服務處理器) 連線至管理網路。 範例包括:iDRAC、iLO、iBMC 等等。 只有一個 BMC 帳戶會用來與任何 BMC 節點通訊。 如果硬體生命週期主機 (HLH) 存在,它會位在此網路上,並可提供用於維護或監視硬體的 OEM 專用軟體。

HLH 也會裝載部署 VM (DVM)。 DVM 會在 Azure Stack Hub 部署期間使用,並且在部署完成時移除。 在已連線的部署案例中,DVM 需要網際網路存取權才能測試、驗證及存取多個元件。 這些元件可位在公司網路的內部和外部,例如 NTP、DNS 和 Azure。 如需有關連線需求的詳細資訊,請參閱 Azure Stack Hub 防火牆整合中的 NAT 區段。

私人網路

此 /20 (4096 個 IP) 網路由 Azure Stack Hub 區域所私有 (不會路由到超出 Azure Stack Hub 系統的界限交換器裝置),而且分成多個子網路,以下是一些範例:

- 儲存體網路:/25 (128 個 IP) 網路用於支援使用空間直接存取和伺服器訊息區 (SMB) 儲存體流量,以及 VM 即時移轉。

- 內部虛擬 IP 網路:/25 網路,專門用於軟體負載平衡器僅供內部使用的 VIP。

- 容器網路:/23 (512 個 IP) 網路,專門用於在執行基礎結構服務的容器之間處理僅供內部使用的流量。

Azure Stack Hub 系統需要額外的 /20 私人內部 IP 空間。 此網路將會由 Azure Stack Hub 系統所私有 (不會路由到超出 Azure Stack Hub 系統的界限交換器裝置),而且可以在資料中心內的多個 Azure Stack Hub 系統上重複使用。 這是 Azure Stack 的私用網路,不能與您資料中心內的其他網路重疊。 /20 私人 IP 空間會分割成多個網路,讓您能夠在容器上執行 Azure Stack Hub 基礎結構。 此外,這個新的 IP 空間也會用來啟用進行中的工作,以減少部署前所需的可路由 IP 空間。 在容器中執行 Azure Stack Hub 基礎結構的目標是要最佳化使用率並提升效能。 此外,/20 私人 IP 空間也會用來啟用進行中的工作,以減少部署前所需的可路由 IP 空間。 如需私人 IP 空間的指引,建議您遵循 RFC 1918.

針對在 1910 版之前部署的系統,此 /20 子網路將會是更新至 1910 之後,要輸入系統的額外網路。 您必須透過 Set-AzsPrivateNetwork PEP Cmdlet,將額外的網路提供給系統。

注意

/20 輸入會作為 1910 之後下一個 Azure Stack Hub 更新的必要條件。 當 1910 之後的下一個 Azure Stack Hub 更新發行,且您嘗試安裝該更新時,如果您尚未完成以下補救步驟所述的 /20 輸入,則更新將會失敗。 在上述的補救步驟完成之前,管理員入口網站中會出現警示。 請參閱資料中心網路整合一文,以了解如何使用這個新的私人空間。

補救步驟:若要補救,請遵循指示來開啟 PEP 工作階段。 準備一個大小為 /20 的私人內部 IP 範圍,然後使用下列範例,在 PEP 工作階段中執行下列 Cmdlet:Set-AzsPrivateNetwork -UserSubnet 10.87.0.0/20。 如果作業執行成功,您會收到訊息:Azs 內部網路範圍已新增至 Config。若成功完成,管理員入口網站的警示會關閉。 Azure Stack Hub 系統現在可以更新為下一個版本。

Azure Stack Hub 基礎結構網路

此 /24 網路專屬於內部 Azure Stack Hub 元件,以便這些元件通訊和交換本身的資料。 此子網路可以從 Azure Stack Hub 解決方案外部路由傳送至您的資料中心,因此不建議在此子網路上使用公用或網際網路可路由傳送的 IP 位址。 此網路會向邊界公告,但其大部分的 IP 會受到存取控制清單 (ACL) 的保護。 允許存取的 IP 會在大小等同於 /27 網路和主機服務 (例如,特殊權限端點 (PEP) 和 Azure Stack Hub 備份) 的小型範圍內。

公用 VIP 網路

公用 VIP 網路會指派給 Azure Stack 中的網路控制器。 它不是交換器上的邏輯網路。 SLB 會針對租用戶工作負載使用位址集區並指派 /32 網路。 在交換器路由表上,這些 /32 IP 會公告為可透過 BGP 使用的路由。 此網路包含外部可存取的 IP 位址或公用 IP 位址。 Azure Stack Hub 基礎結構會保留此公用 VIP 網路的前 31 個位址,而租用戶 VM 使用其餘位址。 此子網路上的網路大小範圍從最小 /26 (64 部主機) 到最大 /22 (1022 部主機), 我們建議您規劃 /24 網路。

連線到內部部署網路

Azure Stack Hub 會對虛擬機器、負載平衡器等客戶資源使用虛擬網路。

若要從虛擬網路內部資源連線到內部部署/公司資源,有幾種不同的選擇:

- 使用公用 VIP 網路的公用 IP 位址。

- 使用虛擬網路閘道或網路虛擬設備 (NVA)。

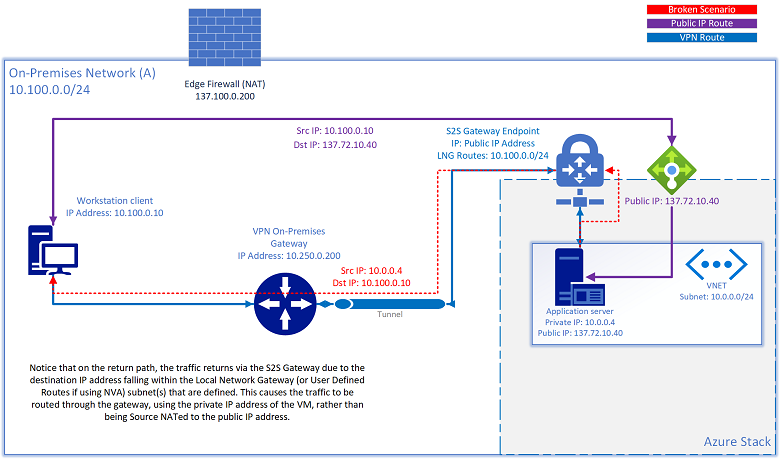

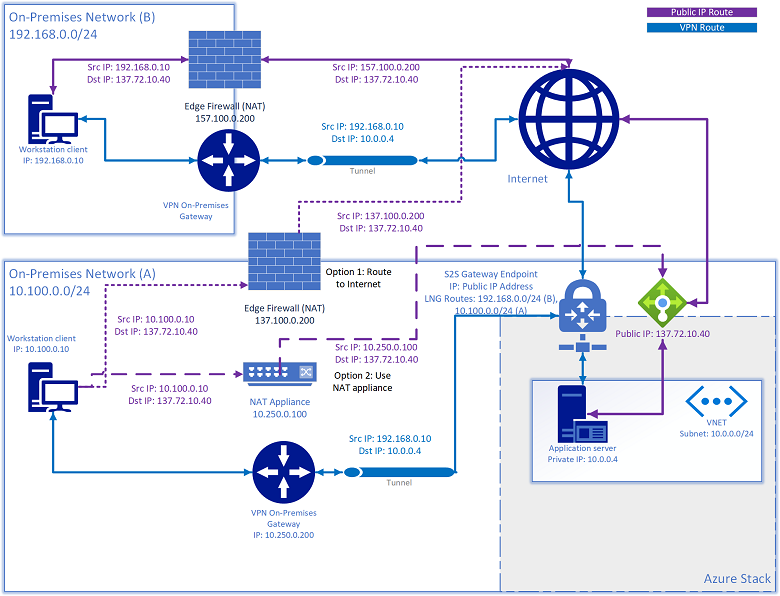

當使用站對站 VPN 通道將資源連線到內部部署網路 (或反之),可能會碰到某個資源也獲指派公用 IP 位址,而無法繼續透過該公用 IP 位址觸達該資源的情況。 若來源嘗試存取的公用 IP 所在的子網路範圍,相同於區域網路閘道路由 (虛擬網路閘道) 或 NVA 解決方案的使用者定義路由所訂定的子網路範圍,Azure Stack Hub 會根據所設定的路由規則,嘗試透過站對站通道將傳出的流量再路由回來源。 返回的流量會使用該 VM 的私人 IP 位址,而不是做為公用 IP 位址進行來源網路位址轉譯:

這個問題有兩個解決方案:

- 將導向至公用 VIP 網路的流量路由到網際網路。

- 加入網路位址轉譯裝置,若導向至公用 VIP 網路的區域網路閘道中定義了任何子網路 IP,對子網路 IP 進行網路位址轉譯。

交換器基礎結構網路

此 /26 網路是一個子網路,其中包含可路由傳送的點對點 IP /30 (2 個主機 IP) 子網路和回送 (這是用於頻內交換器管理與 BGP 路由器識別碼的專用 /32 子網路)。 此 IP 位址範圍必須可在 Azure Stack Hub 解決方案外部路由傳送至您的資料中心。 而這些 IP 位址可以是私人或公用 IP。

交換器管理網路

此 /29 (6 個主機 IP) 網路專門用來與交換器的管理連接埠連線。 其允許部署、管理和疑難排解的頻外存取。 它是從上述的交換器基礎結構網路計算而來。

允許網路

部署工作表提供欄位讓操作員可變更某些存取控制清單 (ACL),以允許從受信任的資料中心網路範圍存取網路裝置管理介面與硬體生命週期主機 (HLH)。 透過存取控制清單變更,操作員可以允許其管理 Jumpbox VM 在特定網路範圍記憶體取交換器管理介面和 HLH OS。 操作員可以提供一或多個子網路給此清單,如果保留空白,則會預設為拒絕存取。 此新功能取代了部署後手動介入的需求,如修改 Azure Stack Hub 交換器設定上的特定設定所述。

後續步驟

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應