安裝 Microsoft Entra 布建代理程式

本文將逐步引導您完成 Microsoft Entra 布建代理程式的安裝程式,以及如何在 Microsoft Entra 系統管理中心進行初始設定。

重要

下列安裝指示假設您已符合所有 必要條件。

注意

本文說明如何使用精靈來安裝布建代理程式。 如需使用 CLI 安裝 Microsoft Entra 布建代理程式的相關信息,請參閱 使用 CLI 和 PowerShell 安裝 Microsoft Entra 布建代理程式。

如需詳細資訊和範例,請觀看下列影片:

群組受管理的服務帳戶

群組受控服務帳戶 (gMSA) 是受控網域帳戶,可提供自動密碼管理、簡化的服務主體名稱 (SPN) 管理,以及將管理委派給其他系統管理員的能力。 gMSA 也會將這項功能延伸至多部伺服器。 Microsoft Entra Cloud Sync 支援並建議使用 gMSA 來執行代理程式。 如需詳細資訊,請參閱 群組受管理的服務帳戶。

更新現有的代理程式以使用 gMSA

若要更新現有的代理程式以使用安裝期間建立的群組受控服務帳戶,請執行 AAD 連線 ProvisioningAgent.msi,將代理程式服務升級至最新版本。 現在再次執行安裝精靈,並提供認證,以便在系統提示您這麼做時建立帳戶。

安裝代理程式

- 在 Azure 入口網站中,選取 [Microsoft Entra ID]。

- 在左側,選取 [Microsoft Entra 連線]。

- 在左側,選取 [ 雲端同步]。

- 在左側,選取 [ 代理程式]。

- 選取 [ 下載內部部署代理程式],然後選取 [ 接受條款及下載]。

- 下載 Microsoft Entra 連線 布建代理程式套件之後,請從下載資料夾執行 AAD 連線 ProvisioningAgentSetup.exe 安裝檔案。

注意

安裝美國政府雲端時,請使用:

AAD 連線 ProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

如需詳細資訊,請參閱<

- 在啟動顯示畫面上,選取 [我同意授權和條件],然後選取 [ 安裝]。

- 安裝作業完成後,組態精靈就會啟動。 選取 [下一步 ] 以啟動設定。

- 在 [選取擴充功能] 畫面上,選取 HR 驅動布建 (Workday 和 SuccessFactors) / Microsoft Entra 連線 雲端同步,然後選取 [下一步]。

注意

如果您要安裝布建代理程式以搭配 內部部署應用程式 佈建使用,請選取 [內部部署應用程式佈建] (Microsoft Entra ID to application)。

- 使用至少具有混合式身分識別 管理員 istrator 角色的帳戶登入。 如果您已啟用 Internet Explorer 增強式安全性,則會封鎖登入。 如果是,請關閉安裝、停用 Internet Explorer 增強的安全性,然後重新啟動 Microsoft Entra 連線 布建代理程式套件安裝。

- 在 [ 設定服務帳戶 ] 畫面上,選取群組受控服務帳戶 (gMSA)。 此帳戶用來執行代理程序服務。 如果受控服務帳戶已由另一個代理程式在您的網域中設定,而且您正在安裝第二個代理程式,請選取 [建立 gMSA],因為系統偵測到現有的帳戶,並新增新代理程式使用 gMSA 帳戶所需的許可權。 出現提示時,請選擇下列其中一項:

- 建立 gMSA ,讓代理程式為您建立 provAgentgMSA$ 受控服務帳戶。 群組受控服務帳戶(例如 CONTOSO\provAgentgMSA$)將會建立在主機伺服器已加入的相同 Active Directory 網域中。 若要使用此選項,請輸入 Active Directory 網域系統管理員認證(建議使用)。

- 使用自定義 gMSA ,並提供您為此工作手動建立的受控服務帳戶名稱。

若要繼續,請選取 [下一步]。

在 [連線 Active Directory] 畫面上,如果您的域名出現在 [已設定的網域] 底下,請跳至下一個步驟。 否則,請輸入您的 Active Directory 功能變數名稱,然後選取 [ 新增目錄]。

使用您的 Active Directory 網域系統管理員帳戶登入。 網域系統管理員帳戶不應該有過期的密碼。 如果密碼在代理程式安裝期間過期或變更,您必須使用新的認證重新設定代理程式。 這項作業會新增您的內部部署目錄。 選取 [ 確定],然後選取 [ 下一步 ] 繼續。

- 下列螢幕快照顯示 contoso.com 已設定網域的範例。 選取下一步以繼續。

在 [ 組態完成] 畫面上 ,選取 [ 確認]。 這項作業會註冊並重新啟動代理程式。

此作業完成後,您應該會收到代理程式設定已成功驗證的通知 。 您可以選取 [ 結束]。

- 如果您仍然收到初始啟動顯示畫面,請選取 [ 關閉]。

確認代理程式安裝

代理程式驗證會發生在執行代理程式的 Azure 入口網站 和本機伺服器上。

Azure 入口網站 代理程序驗證

若要確認代理程式正由 Microsoft Entra ID 註冊,請遵循下列步驟:

- 登入 Azure 入口網站。

- 選取 [Microsoft Entra ID]。

- 選取 [Microsoft Entra 連線],然後選取 [雲端同步]。

- 在雲端 同步 頁面上,您會看到已安裝的代理程式。 確認代理程式已顯示且狀態良好。

在本機伺服器上

若要確認代理程式正在執行,請遵循下列步驟:

- 使用系統管理員帳戶登入伺服器。

- 流覽至服務,或移至 Start/Run/Services.msc 來開啟服務。

- 在 [服務] 下,確定 [Microsoft Entra 連線 代理程式更新程式和Microsoft Entra 連線 布建代理程式存在,且狀態為 [正在執行]。

確認布建代理程式版本

若要確認代理程式版本正在執行,請遵循下列步驟:

- 流覽至 'C:\Program Files\Microsoft Azure AD 連線 布建代理程式'

- 以滑鼠右鍵按兩下 [AAD 連線 ProvisioningAgent.exe],然後選取 [屬性]。

- 按兩下 [詳細數據] 索引標籤,[產品版本] 旁會顯示版本號碼。

重要

安裝代理程序之後,您必須先設定並啟用它,才能開始同步處理使用者。 若要設定新的代理程式,請參閱 建立 Microsoft Entra Cloud Sync 的新設定。

在雲端同步中啟用密碼回寫

您可以直接在入口網站或透過PowerShell在SSPR中啟用密碼回寫。

在入口網站中啟用密碼回寫

若要使用 密碼回寫 並啟用自助式密碼重設 (SSPR) 服務來偵測雲端同步代理程式,請使用入口網站,完成下列步驟:

- 以至少混合式身分識別 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

- 在左側選取 [保護],選取 [密碼重設],然後選擇 [ 內部部署整合]。

- 核取 [啟用同步使用者 的密碼回寫] 選項。

- (選擇性)如果偵測到 Microsoft Entra 連線 布建代理程式,您可以另外檢查 [使用 Microsoft Entra Cloud Sync 回寫密碼] 選項。

- 核取 [允許使用者解除鎖定帳戶而不將密碼重設為 [是] 選項。

- 準備好時,請選取 [ 儲存]。

使用 PowerShell

若要使用 密碼回 寫並啟用自助式密碼重設 (SSPR) 服務來偵測雲端同步代理程式,請使用 Set-AADCloudSyncPasswordWritebackConfiguration Cmdlet 和租使用者的全域管理員認證:

Import-Module "C:\\Program Files\\Microsoft Azure AD Connect Provisioning Agent\\Microsoft.CloudSync.Powershell.dll"

Set-AADCloudSyncPasswordWritebackConfiguration -Enable $true -Credential $(Get-Credential)

如需搭配 Microsoft Entra Cloud Sync 使用密碼回寫的詳細資訊,請參閱 教學課程:啟用雲端同步自助式密碼重設回寫至內部部署環境 。

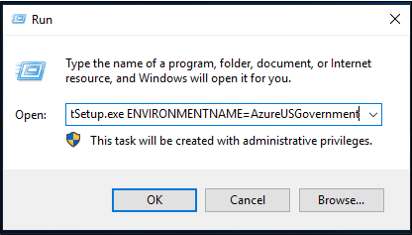

在美國政府雲端安裝代理程式

根據預設,Microsoft Entra 布建代理程式會安裝在預設 Azure 環境中。 如果您要安裝美國政府使用的代理程式,請在上述安裝程式的步驟 7 中進行這項變更:

不要選取 [開啟檔案],請選取 [啟動>執行],然後移至 AAD 連線 ProvisioningAgentSetup.exe 檔案。 在 [ 執行 ] 方塊中,於可執行檔後面輸入 ENVIRONMENTNAME=AzureUSGovernment,然後選取 [ 確定]。

使用雲端同步處理的密碼哈希同步處理和 FIPS

如果您的伺服器已根據聯邦資訊處理標準 (FIPS) 鎖定,MD5 (訊息摘要演算法 5) 已停用。

若要啟用 MD5 進行密碼哈希同步處理,請執行下列動作:

- 移至 %programfiles%\Microsoft Azure AD 連線 布建代理程式。

- 開啟 AAD 連線 ProvisioningAgent.exe.config。

- 移至檔案頂端的組態/運行時間節點。

<enforceFIPSPolicy enabled="false"/>新增節點。- 儲存您的變更。

如需參考,您的程式代碼看起來應該像下列代碼段:

<configuration>

<runtime>

<enforceFIPSPolicy enabled="false"/>

</runtime>

</configuration>

如需安全性和 FIPS 的相關信息,請參閱 Microsoft Entra 密碼哈希同步處理、加密和 FIPS 合規性。

![[設定服務帳戶] 畫面的螢幕快照。](../../../includes/media/entra-cloud-sync-how-to-install/azure-ad-cloud-sync-configure-service-account.png)