使用 Microsoft Intune 在macOS上部署 適用於端點的 Microsoft Defender

適用於:

- macOS 上適用於端點的 Microsoft Defender

- 適用於端點的 Microsoft Defender 方案 1

- 適用於端點的 Microsoft Defender 方案 2

- 商務用 Microsoft Defender

本文說明如何透過 Microsoft Intune 在macOS上部署 適用於端點的 Microsoft Defender。

必要條件和系統需求

開始之前,請參閱 macOS 上的主要 適用於端點的 Microsoft Defender 頁面,以取得目前軟體版本的必要條件和系統需求說明。

概觀

下表摘要說明您需要採取的步驟,才能透過 Microsoft Intune 在 Mac 上部署和管理 適用於端點的 Microsoft Defender。 如需更詳細的步驟,請參閱下表。

| 步驟 | 範例檔名 | 套件組合標識碼 |

|---|---|---|

| 核准系統擴充功能 | sysext.mobileconfig |

不適用 |

| 網路擴充原則 | netfilter.mobileconfig |

不適用 |

| 完整磁碟存取 | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| 適用於端點的 Microsoft Defender 組態設定 如果您打算在 Mac 上執行非 Microsoft 防病毒軟體,請將 設定為 passiveModetrue。 |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| 背景服務 | background_services.mobileconfig |

不適用 |

| 設定 適用於端點的 Microsoft Defender 通知 | notif.mobileconfig |

com.microsoft.wdav.tray |

| 輔助功能設定 | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| 藍牙 | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| 設定 Microsoft AutoUpdate (MAU) | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| 裝置控制件 | DeviceControl.mobileconfig |

不適用 |

| 資料外洩防護 | DataLossPrevention.mobileconfig |

不適用 |

| 下載上線套件 | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| 在 macOS 應用程式上部署 適用於端點的 Microsoft Defender | Wdav.pkg |

不適用 |

Create 系統組態配置檔

下一個步驟是建立 適用於端點的 Microsoft Defender 需要的系統組態配置檔。 在 Microsoft Intune 系統管理中心,開啟 [裝置>組態配置檔]。

步驟 1:核准系統延伸模組

在 Intune 系統管理中心,移至 [裝置],然後在 [管理裝置] 底下,選取 [設定]。

在 [組態配置檔] 底下,選取 [Create 配置檔]。

Big Sur (11) 或更新版本需要此配置檔。 舊版macOS會忽略它,因為它們使用核心延伸模組。

在 [原則] 索引標籤上,選取 [Create>][新增原則]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 底下,選取 [延伸模組],然後選取 [Create]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

SysExt-prod-macOS-Default-MDE。 然後,選取 [下一步]。選取 [下一步]。

在 [ 組態設定] 索引標籤上 ,展開 [ 系統延伸 模組],然後在 [ 允許的系統延伸 模組] 區段中新增下列專案:

套件組合標識碼 小組標識碼 com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9然後選取 [下一步]。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或選取 [ 新增所有使用者 ] 和 [ 新增所有裝置] 選項。 然後選取 [下一步]。

檢閱組態配置檔。 選取 [建立]。

步驟 2:網路篩選

作為端點偵測和回應功能的一部分,macOS 上的 適用於端點的 Microsoft Defender 會檢查套接字流量,並將此資訊報告至 Microsoft 365 Defender 入口網站。 下列原則可讓網路擴充功能執行這項功能。

從 GitHub 存放庫下載 netfilter.mobileconfig。

若要設定網路篩選:

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

NetFilter-prod-macOS-Default-MDE。 然後,選取 [下一步]。在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

NetFilter-prod-macOS-Default-MDE。選擇 [部署通道],然後選取 [ 下一步]。

選取 [下一步]。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

步驟 3:完整磁碟存取

注意事項

從macOS Catalina (10.15) 或更新版本開始,為了為使用者提供隱私權,它建立了 [ ( 完整磁碟存取]) 。 啟用 TCC (透明度、同意 & 控制) 透過行動裝置 裝置管理 解決方案,例如 Intune,可消除適用於端點的 Defender 遺失完整磁碟存取授權以正常運作的風險。

此組態配置檔會將完整磁碟存取權授與 適用於端點的 Microsoft Defender。 如果您先前已透過 Intune 設定 適用於端點的 Microsoft Defender,建議您使用此組態配置檔來更新部署。

從 GitHub 存放庫下載 fulldisk.mobileconfig。

若要設定完整磁碟存取:

在 [Intune 系統管理中心] 的 [組態配置檔] 下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。 然後選取 [Create

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

Background_Services-prod-macOS-Default-MDE。選取 [下一步]。

在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

background_services.mobileconfig。選擇 [部署通道 ],然後選取 [ 下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

注意事項

透過 Apple MDM 組態設定檔授與的完整磁碟存取權不會反映在系統設定 => 隱私權 & 安全性 => 完整磁碟存取中。

步驟 4:背景服務

注意

macOS 13 (Ventura) 包含新的隱私權增強功能。 從這個版本開始,根據預設,應用程式在未經明確同意的情況下,無法在背景中執行。 適用於端點的 Microsoft Defender 必須在背景中執行其精靈進程。 此組態配置檔會將背景服務許可權授與 適用於端點的 Microsoft Defender。 如果您先前已透過 Microsoft Intune 設定 適用於端點的 Microsoft Defender,建議您使用此組態配置檔來更新部署。

從 GitHub 存放庫下載 background_services.mobileconfig。

若要設定背景服務:

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 底下,選取 [自定義],然後選取 [Create]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

BackgroundServices-prod-macOS-Default-MDE。選取 [下一步]。

在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

background_services.mobileconfig。選擇 部署通道。

選取 [下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

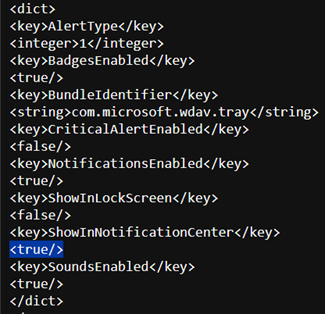

步驟 5:通知

此設定檔可用來允許 macOS 和 Microsoft AutoUpdate 上的 適用於端點的 Microsoft Defender 在 UI 中顯示通知。

從 GitHub 存放庫下載 notif.mobileconfig。

若要關閉使用者的通知,您可以將 [顯示通知中心] 從 truefalse 變更為 notif.mobileconfig。

若要設定通知:

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

BackgroundServices-prod-macOS-Default-MDE。選取 [下一步]。

在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

Notif.mobileconfig。選擇 [部署通道 ],然後選取 [ 下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

步驟 6:輔助功能設定

此配置檔是用來允許 macOS 上的 適用於端點的 Microsoft Defender 存取 Apple macOS High Sierra (10.13.6) 和更新版本上的輔助功能設定。

從 GitHub 存放庫下載 accessibility.mobileconfig。

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

Accessibility-prod-macOS-Default-MDE。選取 [下一步]。

在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

Accessibility.mobileconfig。選擇 部署通道。

選取 [下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

步驟 7:藍牙許可權

注意

macOS 14 (Sonoma) 包含新的隱私權增強功能。 從此版本開始,應用程式預設無法在未經明確同意的情況下存取藍牙。 如果您為裝置控制設定藍牙原則,適用於端點的 Microsoft Defender 會使用它。

從 GitHub 存放庫下載 bluetooth.mobileconfig,並使用與上述輔助功能設定相同的工作流程來啟用藍牙存取。

注意事項

透過 Apple MDM 組態設定檔授與的藍牙不會反映在系統設定 => 隱私權 & 安全性 => 藍牙中。

步驟 8:Microsoft AutoUpdate

此配置檔可用來透過 Microsoft AutoUpdate (MAU) 更新 macOS 上的 適用於端點的 Microsoft Defender。 如果您要在 macOS 上部署 適用於端點的 Microsoft Defender,您可以選擇取得更新版本的應用程式, (平臺更新) 位於這裡所述的不同通道中:

- Beta (測試人員快速)

- 目前通道 (預覽,測試人員-慢速)

- 目前通道 (生產)

如需詳細資訊,請參閱在macOS上部署 適用於端點的 Microsoft Defender的更新。

從 GitHub 存放庫下載 AutoUpdate2.mobileconfig。

注意事項

來自 GitHub 存放庫的範例 AutoUpdate2.mobileconfig 已將其設定為目前通道 (生產) 。

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

MDATP onboarding for MacOS然後選取 [ 下一步]。在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

com.microsoft.autoupdate2.mobileconfig。選擇 部署通道。

選取 [下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

步驟 9:適用於端點的 Microsoft Defender 組態設定

在此步驟中,我們將探討「喜好設定」,讓您能夠使用入口網站和 Microsoft Intune Microsoft Defender 設定反惡意代碼和 EDR 原則。

使用 Microsoft Defender 入口網站設定原則

在使用 Microsoft Defender 設定安全策略之前,請先流覽在 Intune 中設定 適用於端點的 Microsoft Defender。

移至設定管理>端點安全策略>Mac原則>Create 新原則。

在 [ 選取平臺] 底下,選取 [macOS]。

在 [選取範本] 底下,選擇範本,然後選取 [Create 原則]。

輸入原則的 [名稱] 和 [描述]。

選取 [下一步]。

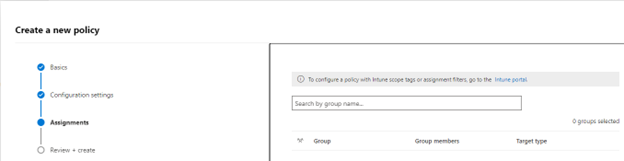

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

如需管理安全性設定的詳細資訊,請參閱:

- 使用 Microsoft Intune 管理裝置上的 適用於端點的 Microsoft Defender

- 在適用於端點的Defender中以原生方式管理 Windows、macOS 和Linux的安全性設定

使用 Microsoft Intune 設定原則

您可以在macOS的 [設定喜好設定] 下管理 macOS 上 適用於端點的 Microsoft Defender 的安全性設定 Microsoft Intune。

如需詳細資訊,請參閱在Mac上設定 適用於端點的 Microsoft Defender 喜好設定。

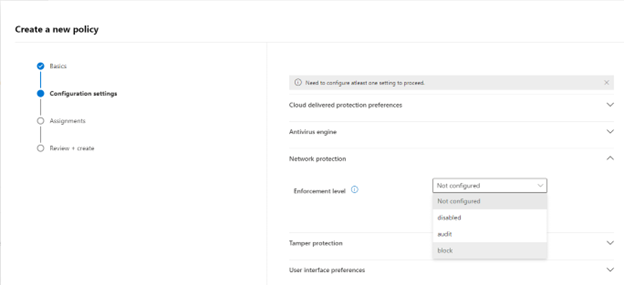

步驟 10:macOS 上 適用於端點的 Microsoft Defender 的網路保護

移至設定管理>端點安全策略>Mac原則>Create 新原則。

在 [ 選取平臺] 底下,選取 [macOS]。

在 [選取範本] 底下,選取 [Microsoft Defender 防病毒軟體],然後選取 [Create 原則]。

在 [ 基本] 索引標籤上 ,輸入 原則的 [名稱 ] 和 [ 描述 ]。 選取 [下一步]。

在 [ 組態設定] 索引標籤的 [網络保護] 下,選取 [強制執行] 層級。 選取 [下一步]。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱 Review+Create 中的原則,然後選取 [儲存]。

提示

您也可以從網路保護附加資訊來設定網路 保護,以協助防止macOS 從步驟8連線到 .mobileconig的不正確網站。

步驟 11:macOS 上 適用於端點的 Microsoft Defender 裝置控制

若要在macOS上設定 適用於端點的 Microsoft Defender裝置控制件,請遵循下列步驟:

步驟 12:端點的數據外洩防護 (DLP)

若要針對macOS上的端點設定 Purview 的數據外洩防護 (DLP) ,請遵循使用 Microsoft Intune 將macOS裝置上線和離線至合規性解決方案中的步驟。

步驟 13:檢查 PList (.mobileconfig) 的狀態

完成設定檔設定之後,您將能夠檢閱原則的狀態。

檢視狀態

一旦 Intune 變更傳播至已註冊的裝置,您就會看到這些變更列在 [監視>裝置狀態] 下:

用戶端裝置設定

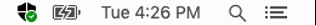

標準 公司入口網站 安裝對mac裝置而言已足夠。

確認裝置管理。

選取 [開啟系統喜好設定],在清單中找出 [管理配置檔 ],然後選取 [ 核准...]。您的管理設定檔會顯示為 已驗證:

選取 [繼續 ] 並完成註冊。

您現在可以註冊更多裝置。 您也可以在完成佈建系統設定和應用程式套件之後,於稍後註冊它們。

在 [Intune] 中,開啟 [管理>所有>裝置]。 您可以在這裡看到列出的裝置:

確認客戶端裝置狀態

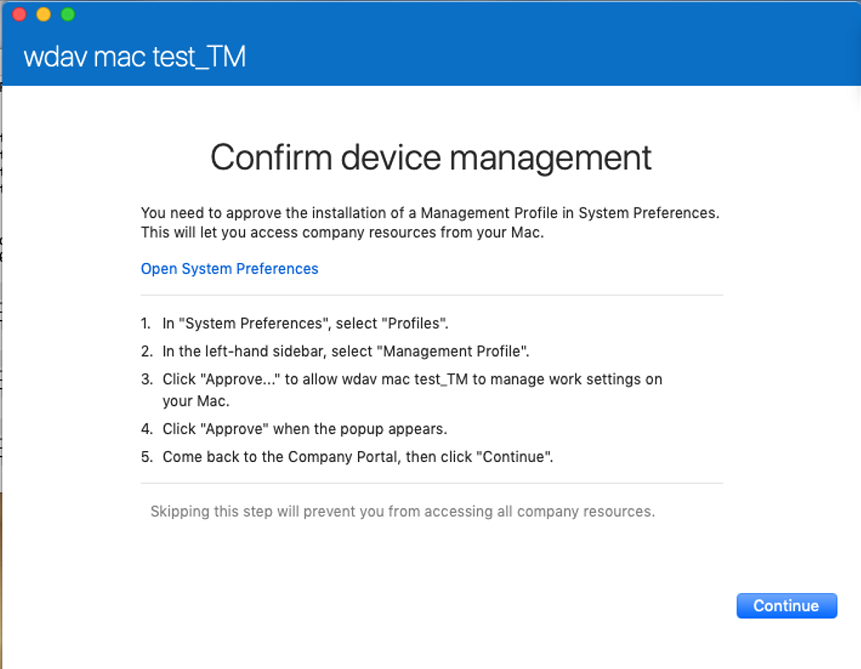

將組態配置檔部署到您的裝置之後,請在Mac裝置上開啟 [系統喜好>設定設定檔]。

![[系統喜好設定] 頁面](media/mdatp-13-systempreferences.png)

確認下列組態配置檔存在並已安裝。 管理配置檔應該是 Intune 系統配置檔。 Wdav-config 和 wdav-kext 是 Intune 中新增的系統組態配置檔:

您也應該會在右上角看到 適用於端點的 Microsoft Defender 圖示。

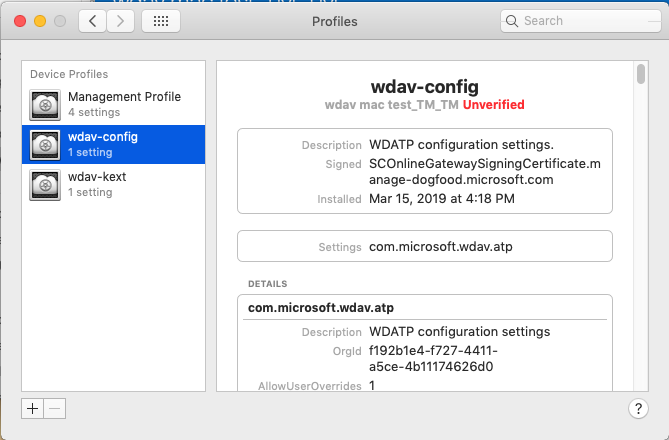

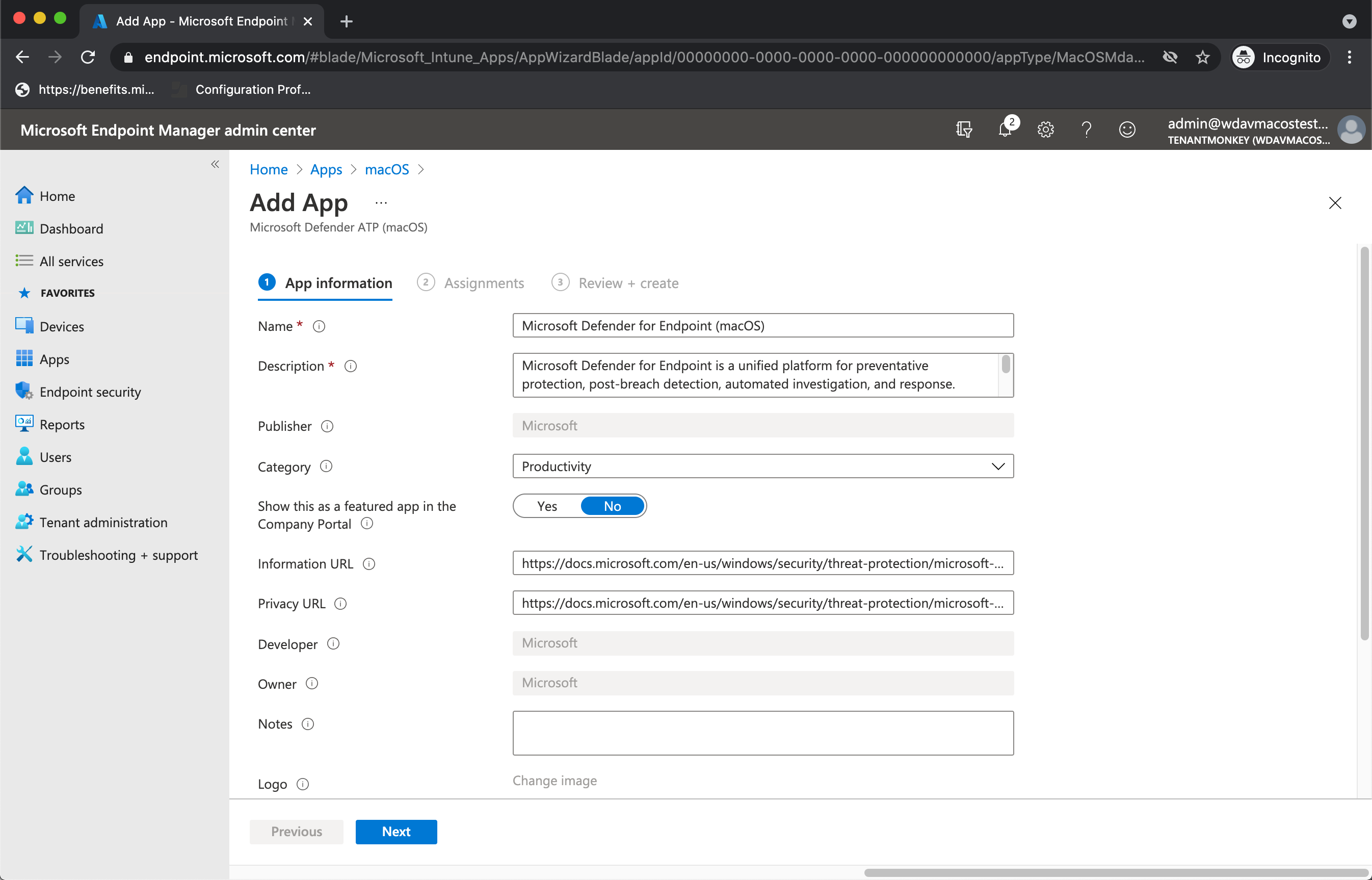

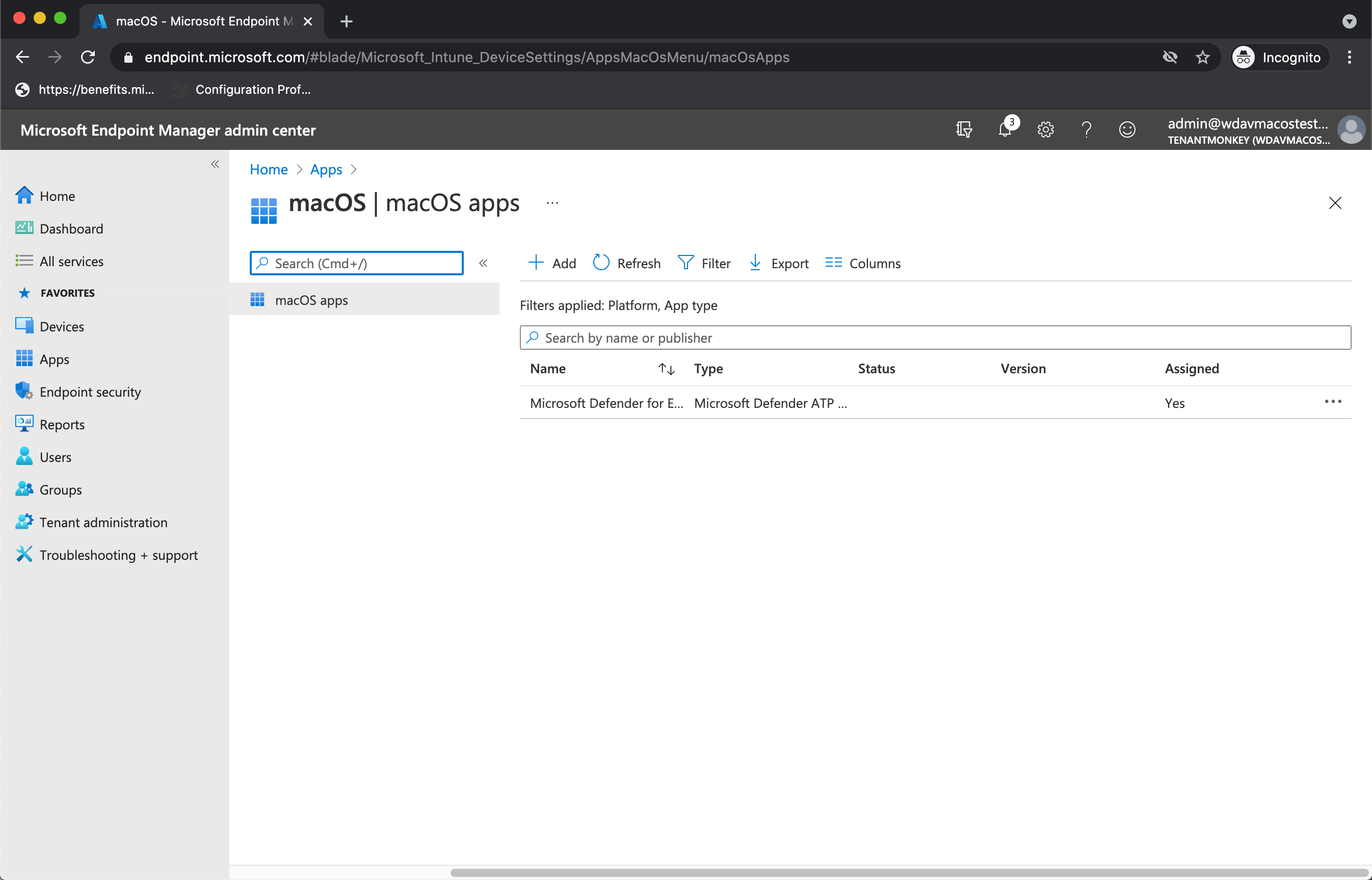

步驟 14:發佈應用程式

此步驟可讓您將 適用於端點的 Microsoft Defender 部署至已註冊的機器。

在 Microsoft Intune 系統管理中心,開啟 [應用程式]。

選 取 [依平臺>macOS>新增]。

在 [應用程式類型] 底下,選取 [macOS]。 選 取 [選取]。

在 [應用程式資訊] 上,保留預設值,然後選取 [ 下一步]。

在 [指派]索引標籤上,選取 [下一步]。

檢閱並 Create。 您可以造訪 應用程式>依據平臺>macOS ,以在所有應用程式的清單中看到它。

如需詳細資訊,請參閱使用 Microsoft Intune 將 適用於端點的 Microsoft Defender 新增至macOS裝置。

重要事項

您應該依照上述順序建立和部署組態配置檔, (步驟 1-13) ,以成功設定系統。

步驟 15:下載上線套件

若要從 Microsoft 365 Defender 入口網站下載上線套件:

在 Microsoft 365 Defender 入口網站中,移至 [ 設定>端點>裝置管理>上線]。

將操作系統設定為 macOS,並將部署方法設定為 Mobile 裝置管理/Microsoft Intune。

選取 [下載上線套件]。 將它 儲存為WindowsDefenderATPOnboardingPackage.zip 至相同的目錄。

擷取 .zip 檔案的內容:

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

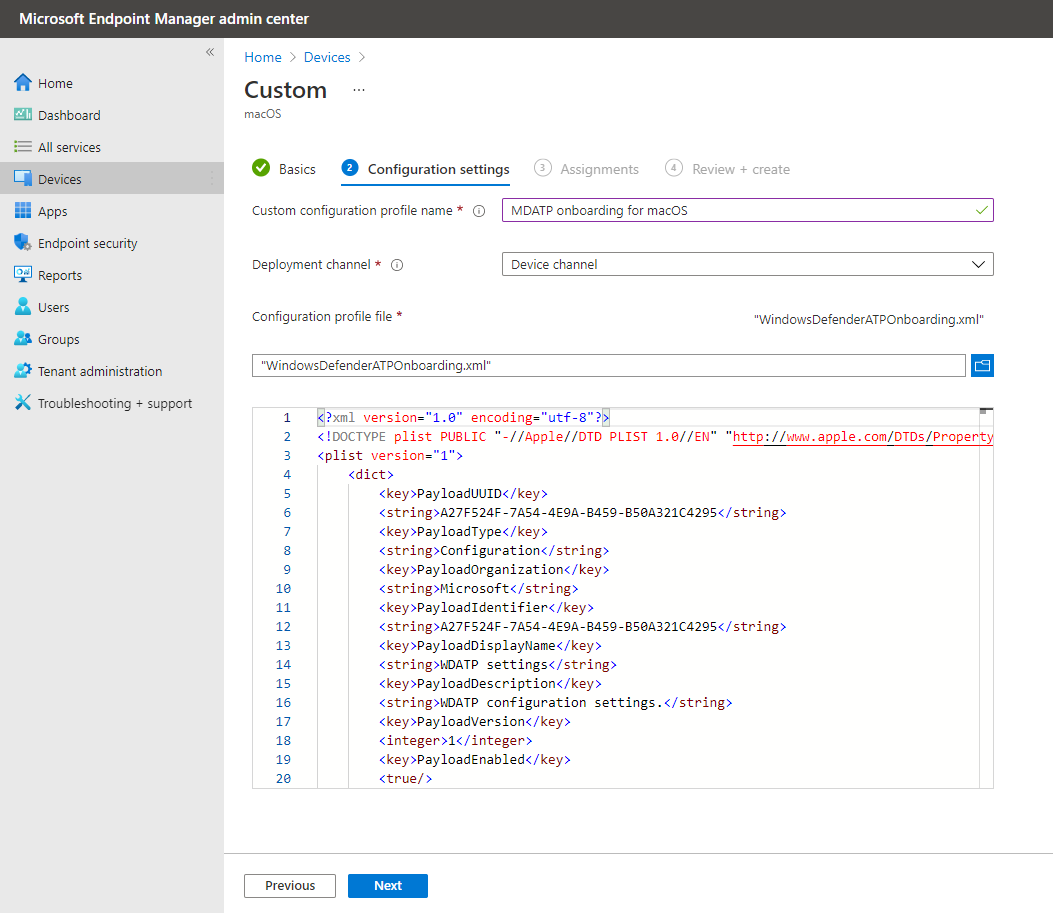

步驟 16:部署上線套件

此配置檔包含 適用於端點的 Microsoft Defender 的授權資訊。

若要部署上線套件:

在 [組態配置檔] 底下,選取 [Create 配置檔]。

在 [ 平臺] 底下,選取 [macOS]。

在 [設定檔類型] 下,選取 [範本]。

在 [範本名稱] 下,選取 [ 自定義]。

選取 [建立]。

在 [ 基本] 索引標籤上 ,為配置檔 命名 。 例如,

Autoupdate-prod-macOS-Default-MDE。 選取 [下一步]。在 [ 組態設定] 索引標籤上 ,輸入 自訂組態配置檔 名稱。 例如,

Autoupdate.mobileconfig。選擇 部署通道。

選取 [下一步]。

選取組態配置檔。

在 [ 指派] 索引標籤 上,將配置檔指派給 macOS 裝置和/或使用者所在的群組,或 [ 所有使用者 ] 和 [ 所有裝置]。

檢閱組態配置檔。 選取 [建立]。

開 啟 [裝置>組態配置檔] 以查看已建立的配置檔。

步驟 17:驗證反惡意代碼偵測

請參閱下列文章以測試反惡意代碼偵測檢閱: 用於驗證裝置上線和 Reporting Services 的防病毒軟體偵測測試

步驟 18:驗證 EDR 偵測

請參閱下列文章以測試 EDR 偵測檢閱: 用來驗證裝置上線和 Reporting Services 的 EDR 偵測測試

疑難排解

問題:找不到授權。

解決方案:請遵循本文中的步驟,使用 WindowsDefenderATPOnboarding.xml 建立裝置配置檔。

記錄安裝問題

如需有關如何在發生錯誤時尋找安裝程式所建立之自動產生的記錄檔的詳細資訊,請參閱記錄 安裝問題 。

如需疑難解答程序的資訊,請參閱:

- 針對macOS上 適用於端點的 Microsoft Defender中的系統擴充功能問題進行疑難解答

- 針對macOS上 適用於端點的 Microsoft Defender的安裝問題進行疑難解答

- 針對macOS上 適用於端點的 Microsoft Defender的授權問題進行疑難解答

- 針對macOS上 適用於端點的 Microsoft Defender的雲端連線問題進行疑難解答

- 針對macOS上的 適用於端點的 Microsoft Defender效能問題進行疑難解答

卸載

如需如何從用戶端裝置移除macOS上 適用於端點的 Microsoft Defender的詳細資訊,請參閱卸載。

建議的內容

使用 Microsoft Intune 將 適用於端點的 Microsoft Defender 新增至 macOS 裝置

瞭解如何使用 Microsoft Intune 將 適用於端點的 Microsoft Defender 新增至 macOS 裝置。

適用於 Intune的裝置控制原則範例

瞭解如何使用可與 Intune 搭配使用的範例來使用裝置控制原則。

設定 iOS 上適用於端點的 Microsoft Defender 功能

描述如何在 iOS 功能上部署 適用於端點的 Microsoft Defender。

使用 Microsoft Intune 在iOS上部署 適用於端點的 Microsoft Defender

描述如何使用應用程式在iOS上部署 適用於端點的 Microsoft Defender。

在 Microsoft Intune 中設定適用於端點的 Microsoft Defender

描述如何連線到適用於端點的 Defender、將裝置上線、指派風險層級的合規性,以及條件式存取原則。

針對與 iOS 上 適用於端點的 Microsoft Defender 相關的常見問題進行疑難解答並尋找解答

疑難解答和常見問題 - 在 iOS 上 適用於端點的 Microsoft Defender。

在 Android 上設定適用於端點的 Microsoft Defender 功能

說明如何在Android上設定 適用於端點的 Microsoft Defender。

在 Intune 中管理 Android 裝置上的適用於端點的 Defender - Azure

在 Microsoft Intune 所管理的 Android 裝置上設定 適用於端點的 Microsoft Defender Web 保護。

提示

想要深入了解? Engage 技術社群中的 Microsoft 安全性社群:適用於端點的 Microsoft Defender 技術社群。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應

![[管理配置檔] 頁面](media/mdatp-4-managementprofile.png)

![[所有裝置] 頁面](media/mdatp-5-alldevices.png)

![[系統喜好設定設定檔] 頁面](media/mdatp-14-systempreferencesprofiles.png)

![[Intune 指派資訊] 頁面](media/mdatp-11-assignments.png)

![[上線設定] 頁面](media/macos-install-with-intune.png)

![按 [下一步]](media/mdatp-6-systemconfigurationprofiles-2.png)