Microsoft Defender for Endpoint

Platí pro: Configuration Manager (Current Branch)

Endpoint Protection vám může pomoct spravovat a monitorovat Microsoft Defender for Endpoint. Microsoft Defender for Endpoint pomáhá podnikům zjišťovat a prošetřovat pokročilé útoky na jejich sítě a reagovat na ně. zásady Configuration Manager vám můžou pomoct s onboardingem a monitorováním klientů Windows 10 nebo novějších klientů.

cloudový portál Microsoft Defender for Endpoint je Centrum zabezpečení v programu Microsoft Defender. Přidáním a nasazením konfiguračního souboru pro onboarding klienta může Configuration Manager monitorovat stav nasazení a Microsoft Defender for Endpoint stav agenta. Microsoft Defender for Endpoint se podporuje na počítačích s klientem Configuration Manager nebo spravovaných službou Microsoft Intune.

Požadavky

- Předplatné Microsoft Defender for Endpoint

- Klientské počítače se spuštěným klientem Configuration Manager

- Klienti používající operační systém, kteří jsou uvedeni v části podporované klientské operační systémy níže.

- Váš uživatelský účet správce potřebuje roli zabezpečení Endpoint Protection Manageru .

Podporované klientské operační systémy

Pomocí Configuration Manager můžete připojit následující operační systémy:

- Windows 11

- Windows 10 verze 1709 nebo novější

- Windows 8.1

- Windows Server 2022

- Windows Server 2019

- Windows Server Semi-Annual Channel (SAC), verze 1803 nebo novější

- Windows Server 2016

- Windows Server 2012 R2

Důležité

Operační systémy, které dosáhly konce životního cyklu produktu, se obvykle nepodporují pro onboarding, pokud nejsou zaregistrované v rozšířeném Aktualizace zabezpečení (program ESU). Další informace o podporovaných operačních systémech a možnostech Microsoft Defender for Endpoint najdete v tématu Minimální požadavky na Microsoft Defender for Endpoint.

Pokyny k onboardingu do Microsoft Defender for Endpoint s Configuration Manager 2207 a novějšími verzemi

Onboarding do Microsoft Defender for Endpoint s Configuration Manager 2207 a novějšími verzemi

Různé operační systémy mají různé požadavky na onboarding až Microsoft Defender for Endpoint. Zařízení na vysoké úrovni, například Windows Server verze 1803, potřebují konfigurační soubor onboardingu. Od current branch 2207 můžete u serverových operačních systémů nižší úrovně zvolit mezi Microsoft Defender for Endpoint (MDE) Klient (doporučeno) nebo Microsoft Monitoring Agent (MMA) (starší verze) v nastavení klienta. U Windows 8.1 zařízení musíte v nastavení klienta použít Microsoft Monitoring Agent (MMA) (starší verze).

Pokud se rozhodnete použít MMA, potřebujete klíč pracovního prostoru a ID pracovního prostoru k nasazení. Configuration Manager také nainstaluje agenta Microsoft Monitoring Agent (MMA), pokud to potřebují onboardovaná zařízení, ale neaktualizuje agenta automaticky.

Mezi operační systémy na vysoké úrovni patří:

- Windows 10 verze 1607 a novější

- Windows 11

- Windows Server Semi-Annual Channel (SAC), verze 1803 nebo novější

- Windows Server 2019

- Windows Server 2022

Mezi operační systémy nižší úrovně, které podporují klienta MDE, patří:

- Windows Server 2012 R2

- Windows Server 2016

Operační systémy nižší úrovně, které vyžadují agenta MMA:

- Windows 8.1

Poznámka

V současné době je obecně dostupný moderní sjednocený Microsoft Defender for Endpoint pro Windows Server 2012 R2 & 2016. Configuration Manager verze 2107 s kumulativní aktualizací podporuje konfiguraci pomocí zásad služby Endpoint Protection, včetně zásad vytvořených v centru pro správu Microsoft Intune pomocí připojení tenanta. Configuration Manager verze 2207 teď podporuje automatické nasazení klienta MDE, pokud se rozhodnete použít prostřednictvím nastavení klienta. Starší podporované verze najdete v tématu Scénáře migrace serveru.

Když zařízení připojíte k Microsoft Defender for Endpoint pomocí Configuration Manager, nasadíte zásadu Defenderu do cílové kolekce nebo několika kolekcí. Někdy cílová kolekce obsahuje zařízení s libovolným počtem podporovaných operačních systémů. Pokyny pro onboarding těchto zařízení se liší podle toho, jestli cílíte na kolekci obsahující zařízení s operačními systémy, které jsou pouze na nejvyšší úrovni, a zařízení, která podporují klienta MDE Client, nebo jestli kolekce obsahuje také klienty nižší úrovně, které vyžadují MMA.

- Pokud vaše kolekce obsahuje jenom zařízení na nejvyšší úrovni nebo zařízení serverového operačního systému nižší úrovně, která vyžadují MDE klienta (na základě nastavení klienta), můžete použít pokyny pro onboarding pomocí nástroje Microsoft Defender for Endpoint Client (doporučeno).

- Pokud vaše cílová kolekce obsahuje zařízení serverového operačního systému nižší úrovně, která vyžadují mma (na základě nastavení klienta) nebo Windows 8.1 zařízení, postupujte podle pokynů k onboardingu zařízení pomocí agenta Microsoft Monitoring Agent.

Upozornění

Pokud vaše cílová kolekce obsahuje zařízení nižší úrovně, která vyžadují MMA, a použijete pokyny pro onboarding pomocí klienta MDE Client, zařízení nižší úrovně nebudou onboardována. Volitelná pole Klíč pracovního prostoru a ID pracovního prostoru se používají k onboardingu zařízení nižší úrovně, která vyžadují MMA, ale pokud nejsou zahrnutá, zásady selžou u klientů nižší úrovně, které vyžadují MMA.

Onboarding zařízení pomocí MDE Client k Microsoft Defender for Endpoint (doporučeno)

Klienti na vysoké úrovni vyžadují konfigurační soubor onboardingu pro onboarding k Microsoft Defender for Endpoint. Mezi operační systémy na vysoké úrovni patří:

- Windows 11

- Windows 10 verze 1607 a novější

- Windows Server Semi-Annual Channel (SAC), verze 1803 a novější

- Windows Server 2019

- Windows Server 2022

Mezi operační systémy nižší úrovně, které podporují klienta MDE, patří:

- Windows Server 2012 R2

- Windows Server 2016

Požadavky

Požadavky pro Windows Server 2012 R2

Pokud jste počítače plně aktualizovali pomocí nejnovějšího měsíčního kumulativního balíčku, neexistují žádné další požadavky.

Instalační balíček zkontroluje, jestli už byly prostřednictvím aktualizace nainstalovány následující součásti:

- Aktualizace pro zákaznickou zkušenost a diagnostickou telemetrii

- Aktualizace pro Universal C Runtime ve Windows

Předpoklady pro Windows Server 2016

- Musí být nainstalovaná servisní aktualizace SSU (Servicing Stack Update) ze 14. září 2021 nebo novější.

- Musí být nainstalovaná nejnovější kumulativní aktualizace (LCU) z 20. září 2018 nebo novější. Doporučujeme na server nainstalovat nejnovější dostupnou aktualizaci SSU a kumulativní aktualizaci LCU. - Funkce Microsoft Defender Antivirus musí být povolená/nainstalovaná a aktuální. Nejnovější verzi platformy si můžete stáhnout a nainstalovat pomocí služba Windows Update. Případně si balíček aktualizace stáhněte ručně z Katalogu služby Microsoft Update nebo z MMPC.

Získání konfiguračního souboru onboardingu pro zařízení na vysoké úrovni

- Přejděte na Centrum zabezpečení v programu Microsoft Defender a přihlaste se.

- Vyberte Nastavení a pak pod nadpisem Koncový bod vyberte Onboarding.

- Pro operační systém vyberte Windows 10 a 11.

- Jako metodu nasazení zvolte Microsoft Endpoint Configuration Manager aktuální větev a novější.

- Vyberte Stáhnout balíček.

- Stáhněte si komprimovaný soubor archivu (.zip) a extrahujte jeho obsah.

Poznámka

Kroky vám pomůžou stáhnout soubor onboardingu pro Windows 10 a 11, ale tento soubor se používá také pro serverové operační systémy na vysoké úrovni.

Důležité

- Konfigurační soubor Microsoft Defender for Endpoint obsahuje citlivé informace, které by měly být zabezpečeny.

- Pokud vaše cílová kolekce obsahuje zařízení nižší úrovně, která vyžadují MMA, a použijete pokyny pro onboarding pomocí klienta MDE Client, zařízení nižší úrovně nebudou onboardována. Volitelná pole Klíč pracovního prostoru a ID pracovního prostoru se používají k onboardingu zařízení nižší úrovně, ale pokud nejsou zahrnutá, zásady selžou u klientů nižší úrovně.

Onboarding zařízení na nejvyšší úrovni

- V konzole Configuration Manager přejděte naNastavení klientapro správu>.

- Create vlastní nastavení klientského zařízení nebo přejděte do vlastností požadovaného nastavení klienta a vyberte Endpoint Protection.

- Pro nastavení Microsoft Defender for Endpoint Client on Windows Server 2012 R2 a Windows Server 2016 je výchozí hodnota nastavená na Microsoft Monitoring Agent (starší verze), kterou je potřeba změnit na MDE Client (doporučeno).

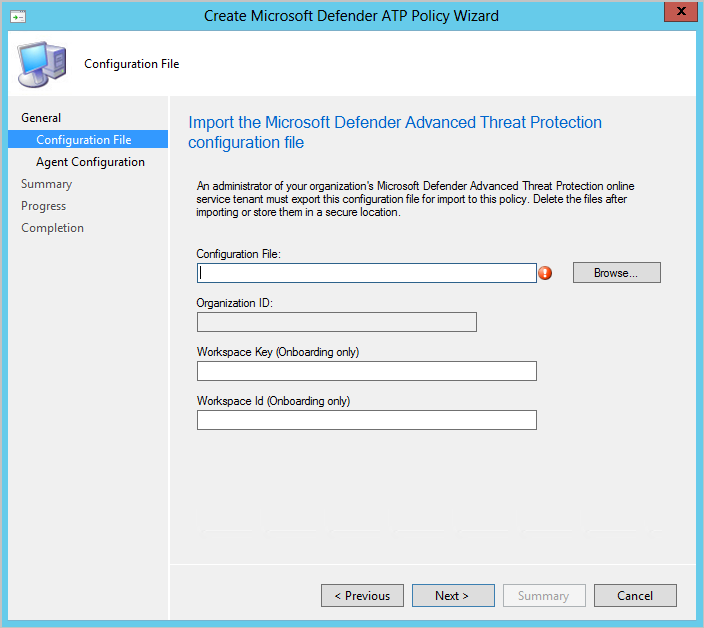

- V konzole Configuration Manager přejděte na Prostředky a dodržování předpisů>Endpoint Protection>Microsoft Defender Zásady ATP a vyberte Create Microsoft Defender Zásady ATP. Otevře se průvodce zásadami.

- Zadejte Název a Popis zásady Microsoft Defender for Endpoint a vyberte Onboarding.

- Přejděte ke konfiguračnímu souboru, který jste extrahovali ze staženého souboru .zip.

- Zadejte ukázky souborů, které se shromažďují a sdílí ze spravovaných zařízení pro účely analýzy.

- Žádné

- Všechny typy souborů

- Zkontrolujte souhrn a dokončete průvodce.

- Klikněte pravým tlačítkem na zásadu, kterou jste vytvořili, a pak vyberte Nasadit, aby se zásady Microsoft Defender for Endpoint cílily na klienty.

Onboarding zařízení pomocí klienta MDE a MMA do Microsoft Defender for Endpoint

Zařízení s některým z podporovaných operačních systémů můžete připojit k Microsoft Defender for Endpoint tím, že do Configuration Manager poskytnete konfigurační soubor, klíč pracovního prostoru a ID pracovního prostoru.

Získání konfiguračního souboru, ID pracovního prostoru a klíče pracovního prostoru

Přejděte do Microsoft Defender for Endpoint online služby a přihlaste se.

Vyberte Nastavení a pak pod nadpisem Koncové body vyberte Onboarding.

Pro operační systém vyberte Windows 10 a 11.

Jako metodu nasazení zvolte Microsoft Endpoint Configuration Manager aktuální větev a novější.

Vyberte Stáhnout balíček.

Stáhněte si komprimovaný soubor archivu (.zip) a extrahujte jeho obsah.

Vyberte Nastavení a pak vyberte Onboarding pod nadpisem Správa zařízení .

Pro operační systém vyberte ze seznamu Windows 7 SP1 a 8.1 nebo Windows Server 2008 R2 Sp1, 2012 R2 a 2016 .

- Klíč pracovního prostoru a ID pracovního prostoru budou stejné bez ohledu na to, kterou z těchto možností zvolíte.

Zkopírujte hodnoty klíče pracovního prostoru a ID pracovního prostoru z části Konfigurace připojení .

Důležité

Konfigurační soubor Microsoft Defender for Endpoint obsahuje citlivé informace, které by měly být zabezpečeny.

Onboarding zařízení

V konzole Configuration Manager přejděte naNastavení klientapro správu>.

Create vlastní nastavení klientského zařízení nebo přejděte do vlastností požadovaného nastavení klienta a vyberte Endpoint Protection.

V případě nastavení Microsoft Defender for Endpoint Client on Windows Server 2012 R2 a Windows Server 2016 se ujistěte, že je hodnota nastavená na Microsoft Monitoring Agent (starší verze).

V konzole Configuration Manager přejděte na Prostředky a dodržování předpisů>Endpoint Protection>Microsoft Defender Zásady ATP.

Výběrem Create Microsoft Defender zásady ATP otevřete průvodce zásadami.

Zadejte Název a Popis zásady Microsoft Defender for Endpoint a vyberte Onboarding.

Přejděte ke konfiguračnímu souboru, který jste extrahovali ze staženého souboru .zip.

Zadejte klíč pracovního prostoru a ID pracovního prostoru a pak vyberte Další.

Zadejte ukázky souborů, které se shromažďují a sdílí ze spravovaných zařízení pro účely analýzy.

- Žádné

- Všechny typy souborů

Zkontrolujte souhrn a dokončete průvodce.

Klikněte pravým tlačítkem na zásadu, kterou jste vytvořili, a pak vyberte Nasadit, aby se zásady Microsoft Defender for Endpoint cílily na klienty.

Sledování

V konzole Configuration Manager přejděte na Monitorování>zabezpečení a pak vyberte Microsoft Defender ATP.

Zkontrolujte řídicí panel Microsoft Defender for Endpoint.

Microsoft Defender Stav onboardingu agenta ATP: Počet a procento oprávněných spravovaných klientských počítačů s aktivními zásadami Microsoft Defender for Endpoint onboardingu

Microsoft Defender stav agenta ATP: Procento počítačových klientů hlásících stav agenta Microsoft Defender for Endpoint

V pořádku – funguje správně

Neaktivní – během časového období se do služby neposílají žádná data.

Stav agenta – systémová služba agenta ve Windows není spuštěná.

Není onboardováno – Zásady se použily, ale agent nenahlásil onboarding zásad.

Create konfiguračního souboru pro offboarding

Přihlaste se k Centrum zabezpečení v programu Microsoft Defender.

Vyberte Nastavení a pak pod nadpisem Koncový bod vyberte Offboarding.

Pro operační systém vyberte Windows 10 a 11 a jako metodu nasazení vyberte Microsoft Endpoint Configuration Manager aktuální větev a novější.

- Pomocí možností Windows 10 a 11 zajistíte, že všechna zařízení v kolekci budou vypnutá a mma se v případě potřeby odinstaluje.

Stáhněte si komprimovaný soubor archivu (.zip) a extrahujte jeho obsah. Soubory pro offboarding jsou platné po dobu 30 dnů.

V konzole Configuration Manager přejděte na Prostředky a dodržování předpisů>Endpoint Protection>Microsoft Defender Zásady ATP a vyberte Create Microsoft Defender Zásady ATP. Otevře se průvodce zásadami.

Zadejte Název a Popis zásady Microsoft Defender for Endpoint a vyberte Offboarding (Offboarding).

Přejděte ke konfiguračnímu souboru, který jste extrahovali ze staženého souboru .zip.

Zkontrolujte souhrn a dokončete průvodce.

Pokud chcete zásady Microsoft Defender for Endpoint cílit na klienty, vyberte Nasadit.

Důležité

Konfigurační soubory Microsoft Defender for Endpoint obsahují citlivé informace, které by měly být zabezpečeny.

Aktualizace informací o onboardingu pro existující zařízení

Organizace možná budou muset aktualizovat informace o onboardingu na zařízení prostřednictvím Microsoft Configuration Manager.

To může být nutné kvůli změně datové části onboardingu pro Microsoft Defender for Endpoint nebo na základě pokynů podpory Microsoftu.

Aktualizace informací o onboardingu nasměruje zařízení, aby při příštím restartování začalo využívat novou datovou část onboardingu.

Tento proces ohrožuje akce pro aktualizaci stávajících zásad onboardingu a provedení jednorázové akce na všech existujících zařízeních za účelem aktualizace datové části onboardingu. Využijte Zásady skupiny onboardingový skript k jednorázovému přenesení zařízení ze staré datové části na novou datovou část.

Poznámka

Tyto informace nemusí nutně přesunout zařízení mezi tenanty, aniž by se zařízení úplně offboarding z původního tenanta. Pokud chcete migrovat zařízení mezi Microsoft Defender for Endpoint organizacemi, zapojte podpora Microsoftu.

Ověření nové datové části onboardingu

Stáhněte si balíček pro onboarding Zásady skupiny z portálu Microsoft Defender for Endpoint.

Create kolekci pro ověření nové datové části onboardingu

Vylučte tuto kolekci z existující kolekce Microsoft Defender for Endpoint, na které cílí datová část onboardingu.

NasaďteZásady skupiny onboardingový skript do testovací kolekce.

Ověřte , že zařízení využívají novou datovou část onboardingu.

Migrace na novou datovou část onboardingu

Stáhněte balíček pro onboarding Microsoft Configuration Manager z portálu Microsoft Defender for Endpoint.

Aktualizujte stávající zásady onboardingu Microsoft Defender for Endpoint novou datovou částí onboardingu.

Nasaďte skript z části Ověření nové datové části onboardingu do existující cílové kolekce pro zásady Microsoft Defender for Endpoint onboardingu.

Ověřte , že zařízení využívají novou datovou část onboardingu a úspěšně využívají datovou část ze skriptu.

Poznámka

Po migraci všech zařízení můžete skripty a kolekce ověřování odebrat ze svého prostředí pomocí zásad onboardingu.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro