Nasazení instance Amazon Linuxu 2 v Amazon Elastic Compute Cloudu pomocí plánu Terraformu a jeho připojení ke službě Azure Arc

Tento článek obsahuje pokyny pro použití poskytnutého plánu Terraformu k nasazení instance Amazon Elastic Compute Cloud (AWS) Amazon Elastic Compute Cloud (EC2) Linux 2 a jeho připojení jako prostředku serveru s podporou Služby Azure Arc.

Požadavky

Naklonujte úložiště Azure Arc Jumpstart.

git clone https://github.com/microsoft/azure_arc.gitNainstalujte nebo aktualizujte Azure CLI. Azure CLI by mělo používat verzi 2.7.0 nebo novější. Slouží

az --versionke kontrole aktuální nainstalované verze.Generování klíče SSH (nebo použití existujícího klíče SSH)

Vytvořte instanční objekt Azure.

K připojení virtuálního počítače AWS k Azure Arc se vyžaduje instanční objekt Azure přiřazený s rolí Přispěvatel. Pokud ho chcete vytvořit, přihlaste se ke svému účtu Azure a spusťte následující příkazy:

az login az account set -s <Your Subscription ID> az ad sp create-for-rbac -n "<Unique SP Name>" --role contributor --scopes "/subscriptions/<Your Subscription ID>"Příklad:

az ad sp create-for-rbac -n "http://AzureArcAWS" --role contributor --scopes "/subscriptions/00000000-0000-0000-0000-000000000000"Výstup by měl vypadat takto:

{ "appId": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX", "displayName": "http://AzureArcAWS", "password": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX", "tenant": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX" }Poznámka:

Důrazně doporučujeme nastavit obor instančního objektu na konkrétní předplatné Azure a skupinu prostředků.

Vytvoření identity AWS

Aby Terraform mohl vytvářet prostředky v AWS, musíme vytvořit novou roli AWS IAM s příslušnými oprávněními a nakonfigurovat Terraform, aby ho mohl používat.

Přihlášení ke konzole pro správu AWS

Po přihlášení vyberte rozevírací seznam Služby v levém horním rohu. V části Zabezpečení, Identita a Dodržování předpisů vyberte IAM pro přístup ke stránce správy identit a přístupu.

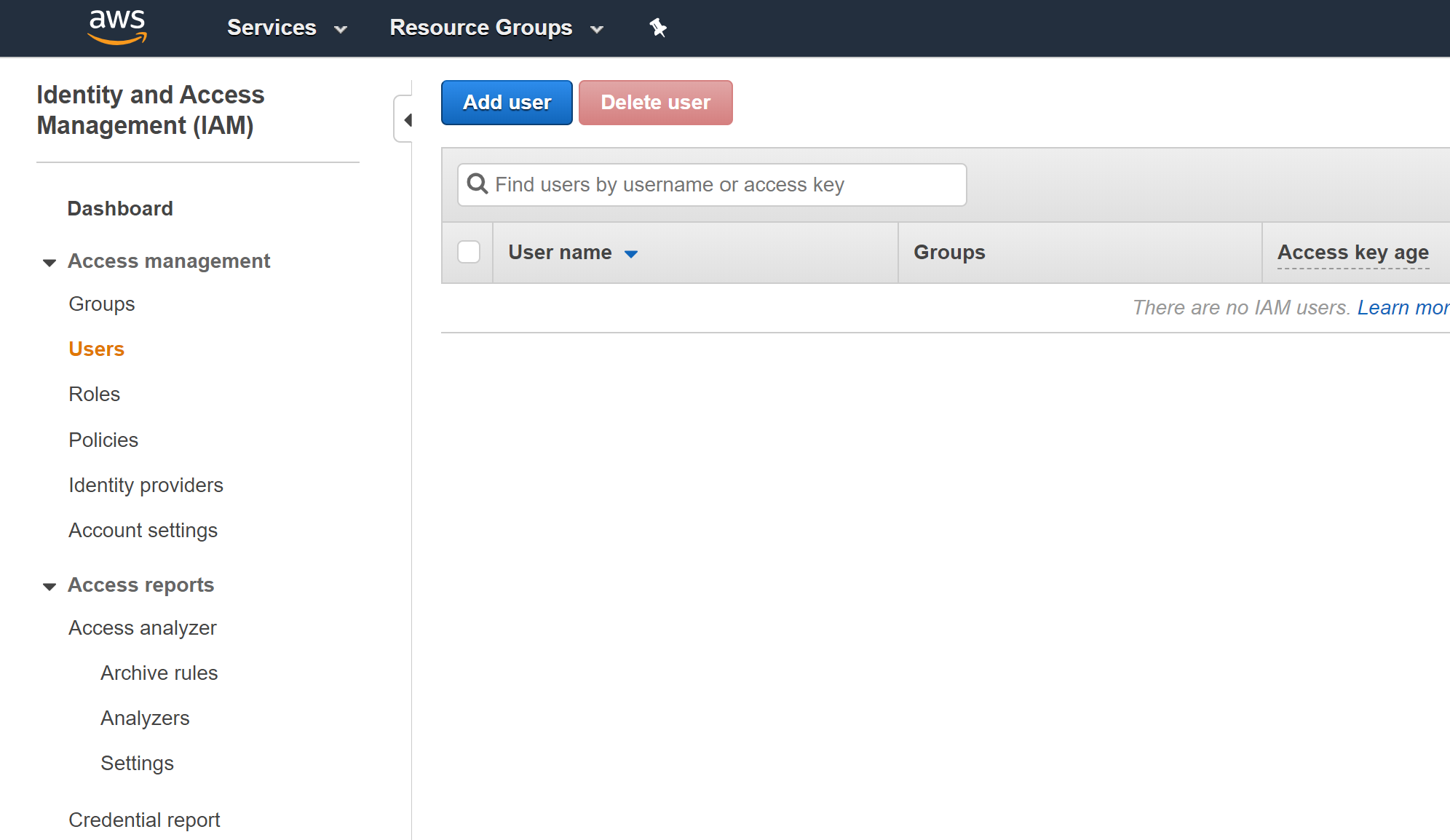

V nabídce vlevo klikněte na Uživatelé a pak vyberte Přidat uživatele a vytvořte nového uživatele IAM.

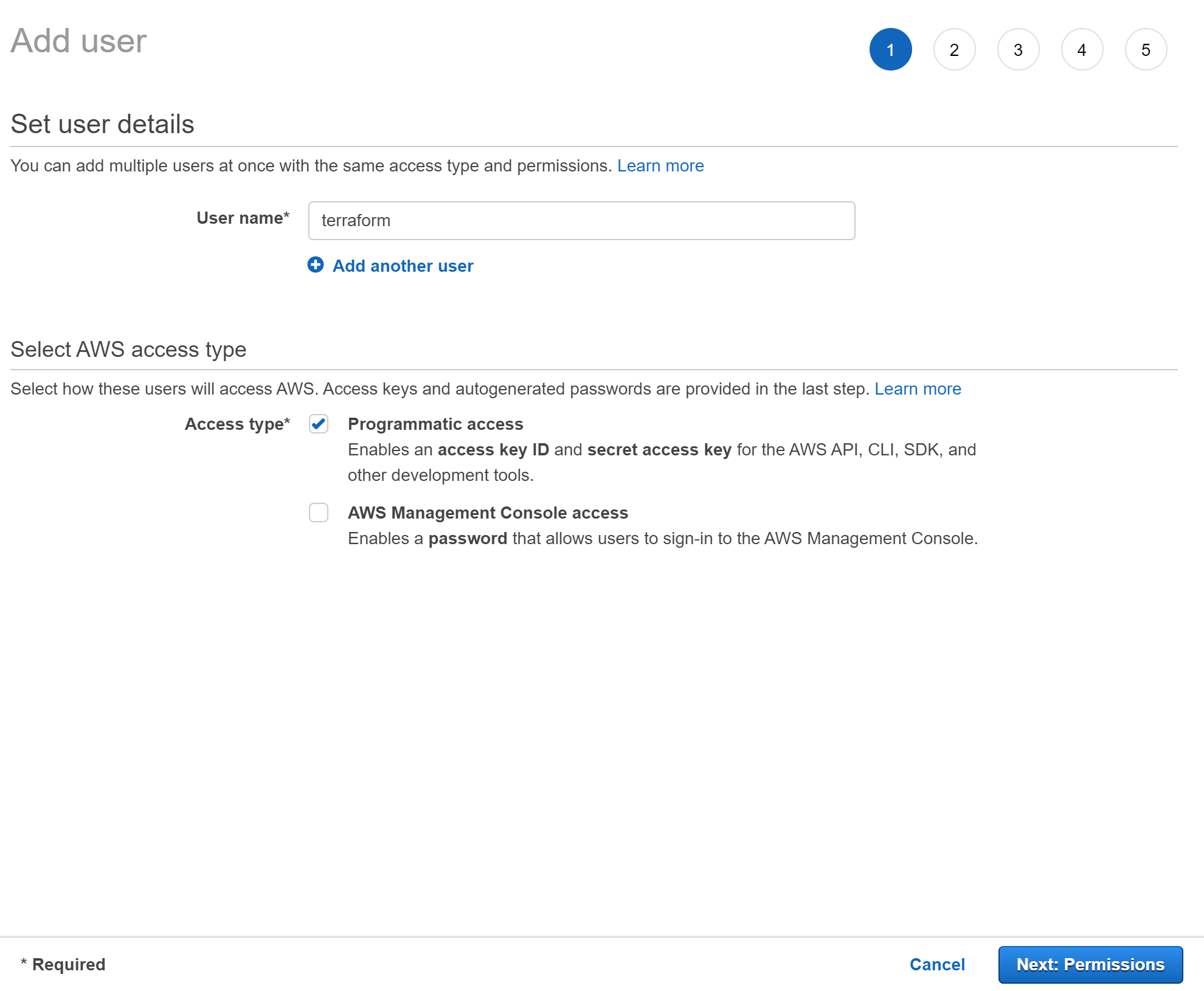

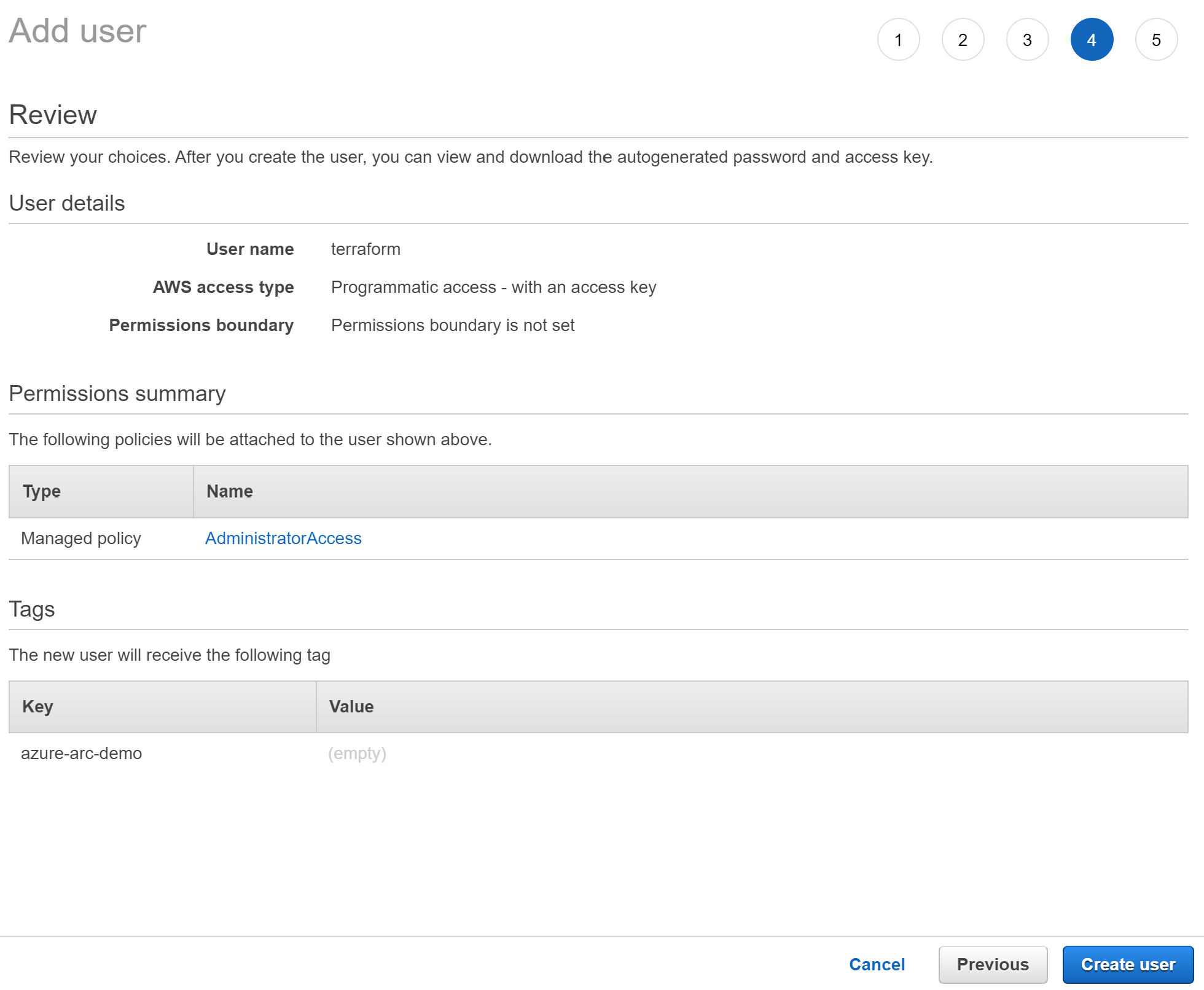

Na stránce Přidat uživatele pojmenujte uživatele

Terraforma zaškrtněte políčko Programový přístup a pak vyberte Další.

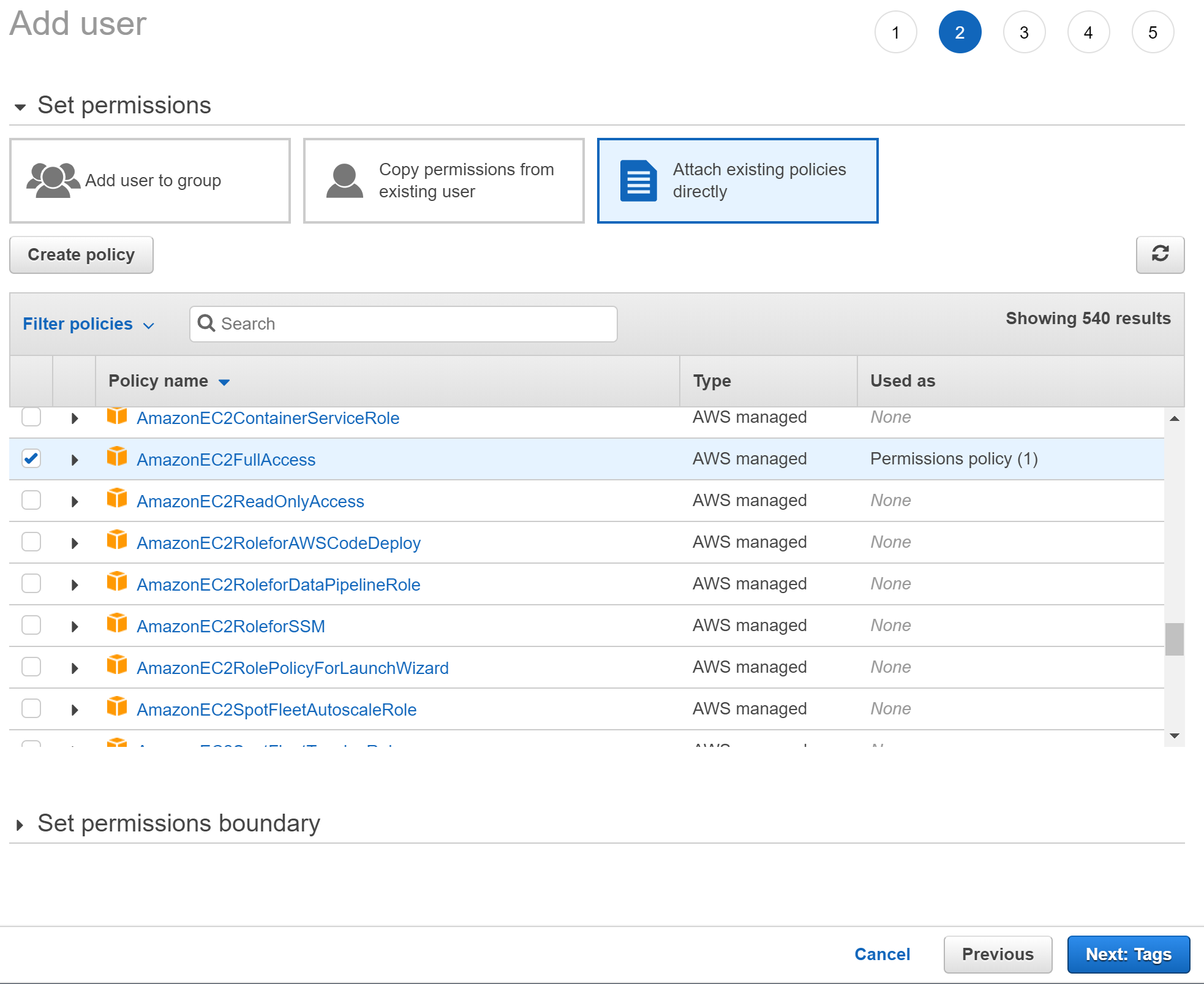

Na stránce Nastavit oprávnění vyberte Připojit existující zásady přímo a pak zaškrtněte políčko vedle AmazonEC2FullAccess, jak je vidět na snímku obrazovky, a pak vyberte Další.

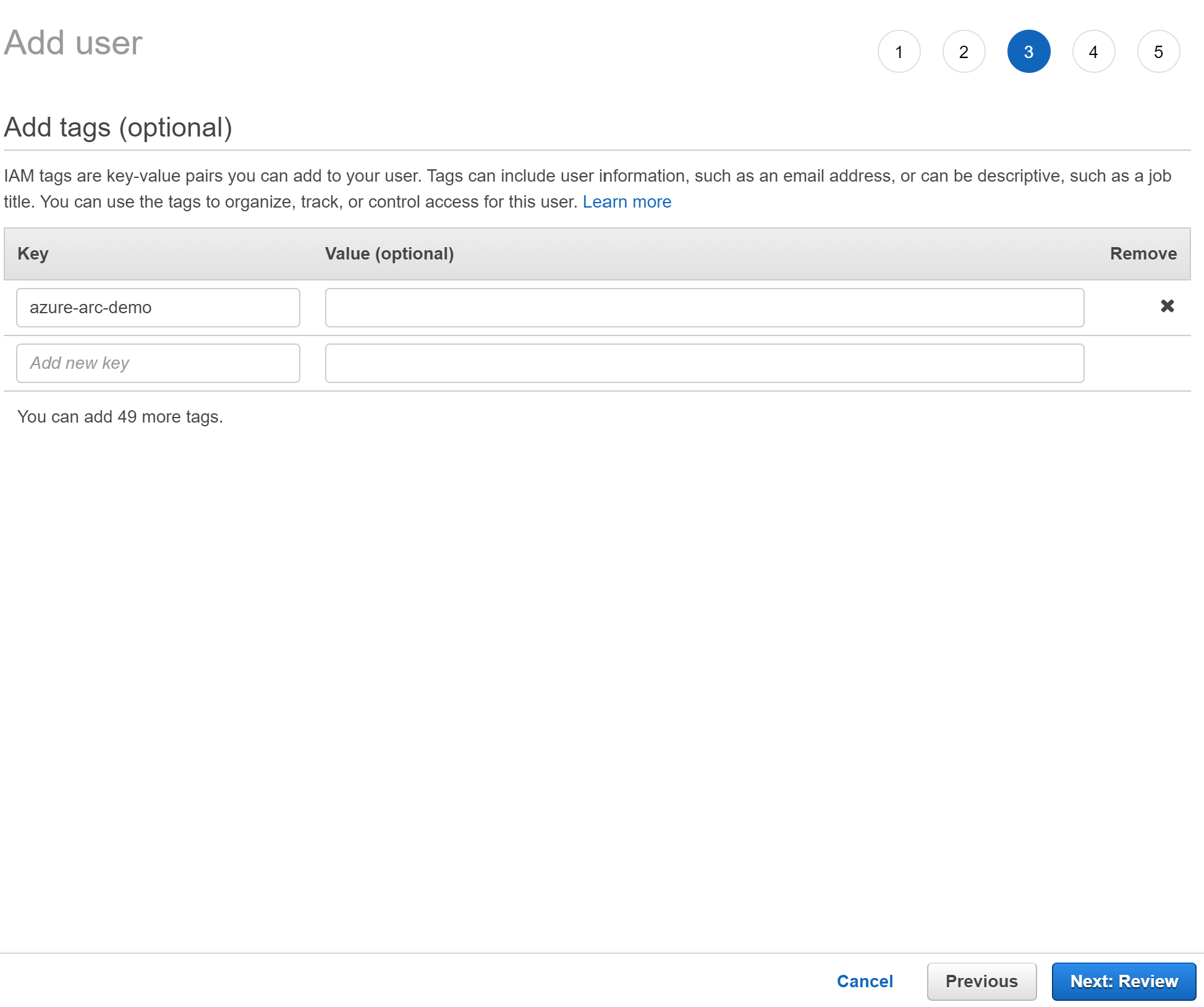

Na stránce Značky přiřaďte značku s klíčem

azure-arc-demoa pak výběrem tlačítka Další přejděte na stránku revize.

Ověřte, že je vše správné, a pak vyberte Vytvořit uživatele.

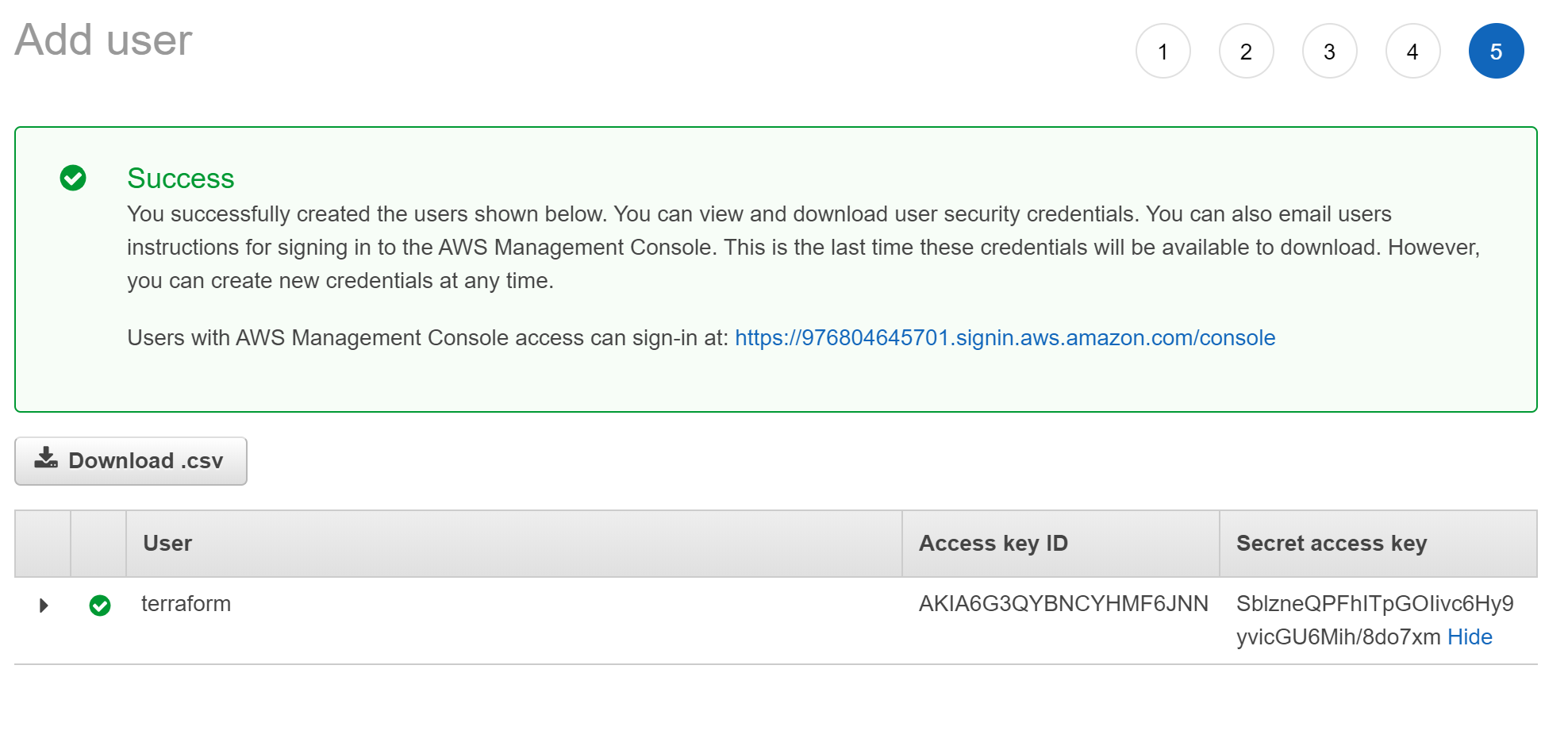

Po vytvoření uživatele se zobrazí ID přístupového klíče uživatele a tajný přístupový klíč. Před výběrem možnosti Zavřít tyto hodnoty zkopírujte dolů. Na další stránce uvidíte příklad, jak by to mělo vypadat. Jakmile tyto klíče budete mít, budete je moct používat s Terraformem k vytvoření prostředků AWS.

Konfigurace Terraformu

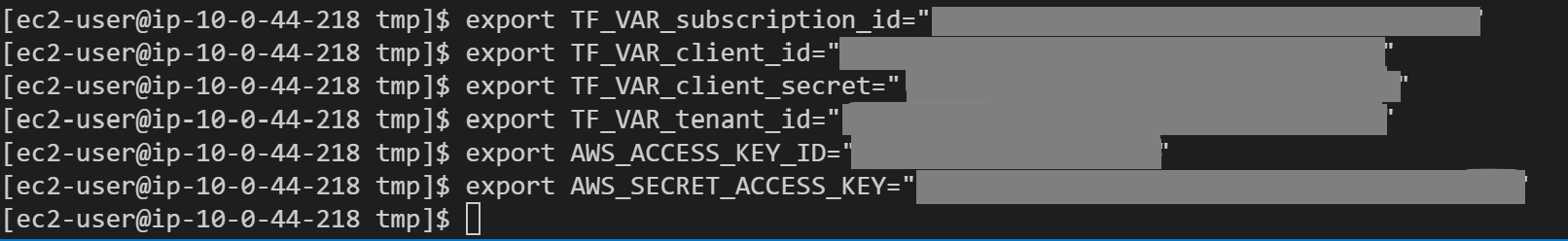

Před spuštěním plánu Terraform je nutné exportovat proměnné prostředí, které bude plán používat. Tyto proměnné jsou založené na vašem předplatném a tenantovi Azure, instančním objektu Azure a uživateli a klíči AWS IAM, které jste právě vytvořili.

Pomocí příkazu načtěte ID předplatného Azure a ID tenanta

az account list.Plán Terraformu vytváří prostředky v Microsoft Azure i AWS. Potom na virtuálním počítači AWS EC2 spustí skript pro instalaci agenta Azure Arc a všech nezbytných artefaktů. Tento skript vyžaduje určité informace o prostředích AWS a Azure. Upravte a aktualizujte

scripts/vars.shjednotlivé proměnné příslušnými hodnotami.TF_VAR_subscription_id= ID vašeho předplatného AzureTF_VAR_client_id= ID vaší aplikace instančního objektu AzureTF_VAR_client_secret= vaše heslo instančního objektu AzureTF_VAR_tenant_id= ID tenanta AzureAWS_ACCESS_KEY_ID= přístupový klíč AWSAWS_SECRET_ACCESS_KEY= tajný klíč AWS

Z Azure CLI přejděte do

azure_arc_servers_jumpstart/aws/al2/terraformadresáře klonovaného úložiště.Exportujte proměnné prostředí, které jste upravili spuštěním

scripts/vars.shzdrojového příkazu, jak je znázorněno níže. Terraform vyžaduje, aby se plán správně spustil. Všimněte si, že tento skript se také automaticky spustí na virtuálním počítači AWS jako součást nasazení Terraformu.source ./scripts/vars.shUjistěte se, že jsou klíče SSH k dispozici ve

~/.sshsložce a pojmenovanéid_rsa.pubaid_rsa. Pokud jste postupovali podle výše uvedenéhossh-keygenprůvodce a vytvořili klíč, měl by už být správně nastavený. Pokud ne, možná budete muset upravitmain.tfpoužití klíče s jinou cestou.terraform initSpusťte příkaz, který stáhne zprostředkovatele Terraform AzureRM.

Nasazení

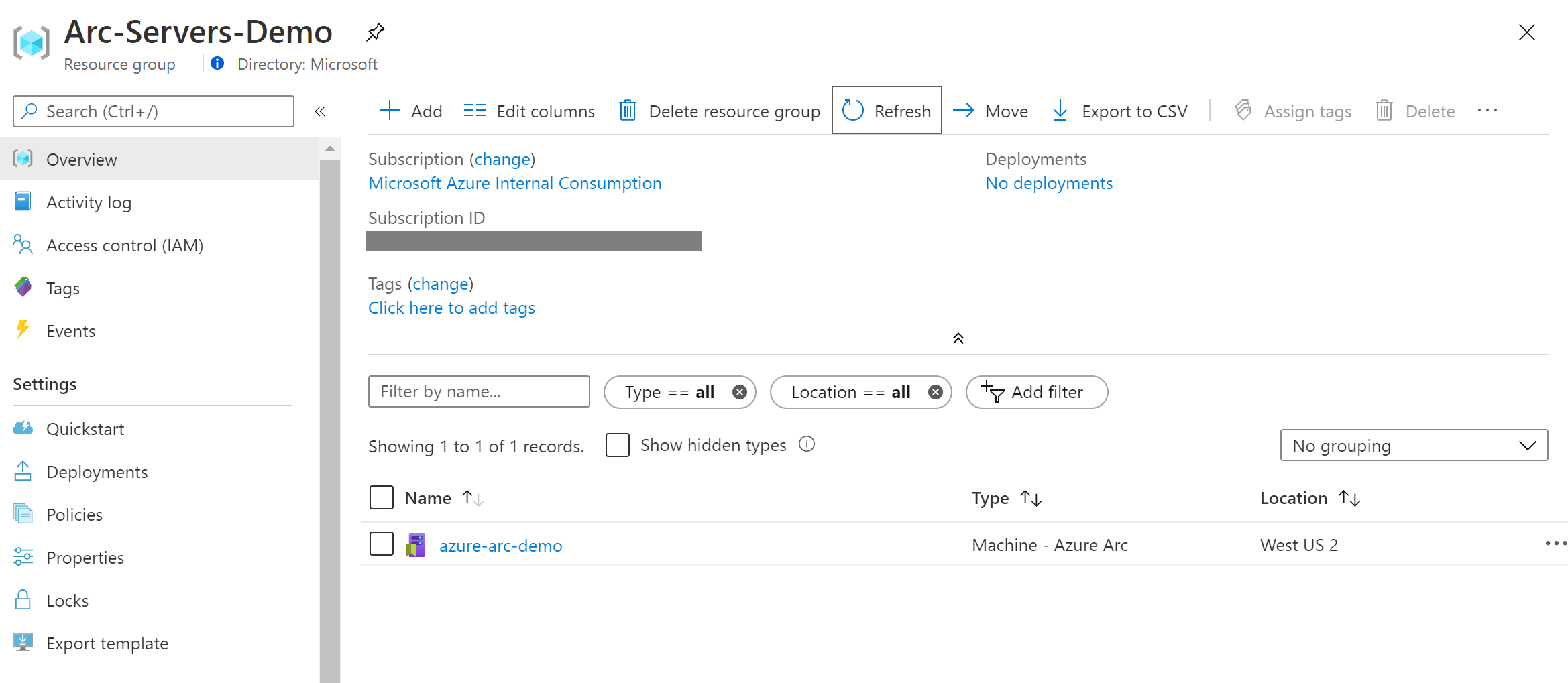

terraform apply --auto-approveSpusťte příkaz a počkejte na dokončení plánu. Po dokončení budete mít nasazenou a připojenou instanci AWS Amazon Linux 2 EC2 a připojit se jako nový server s podporou Azure Arc v nové skupině prostředků.Otevřete Azure Portal a přejděte do

arc-servers-demoskupiny prostředků. Virtuální počítač vytvořený v AWS bude viditelný jako prostředek.

Částečně automatizované nasazení (volitelné)

Jak jste si možná všimli, posledním krokem spuštění je registrace virtuálního počítače jako nového prostředku serveru s podporou Azure Arc.

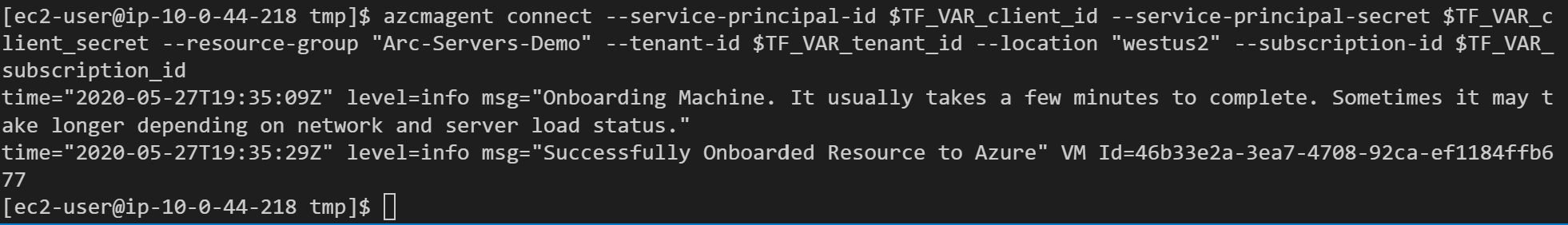

Pokud chcete provést ukázku nebo řízení skutečného procesu registrace, postupujte takto:

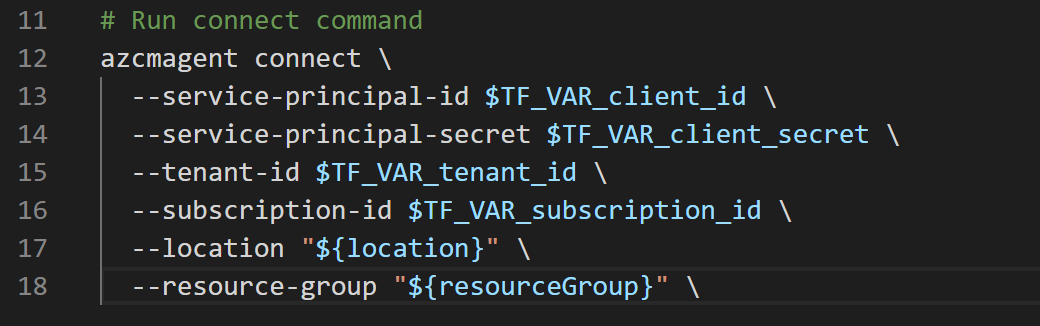

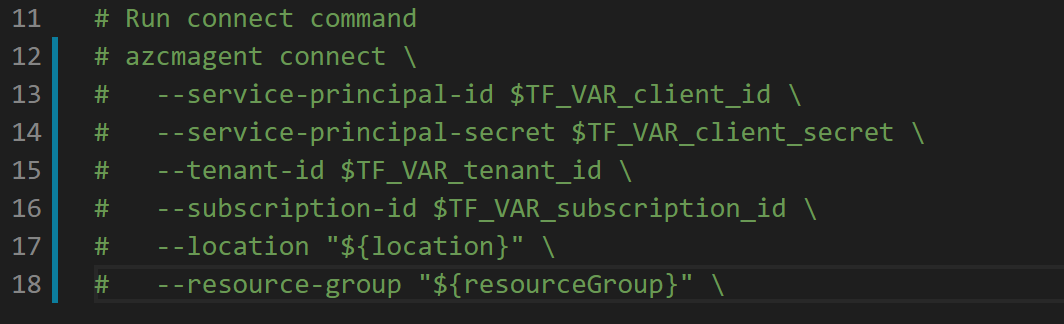

install_arc_agent.sh.tmplV šabloně skriptu zakomentujterun connect commandoddíl a soubor uložte.

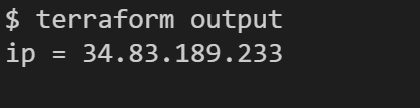

Spuštěním příkazu

terraform outputzískáte veřejnou IP adresu virtuálního počítače AWS.

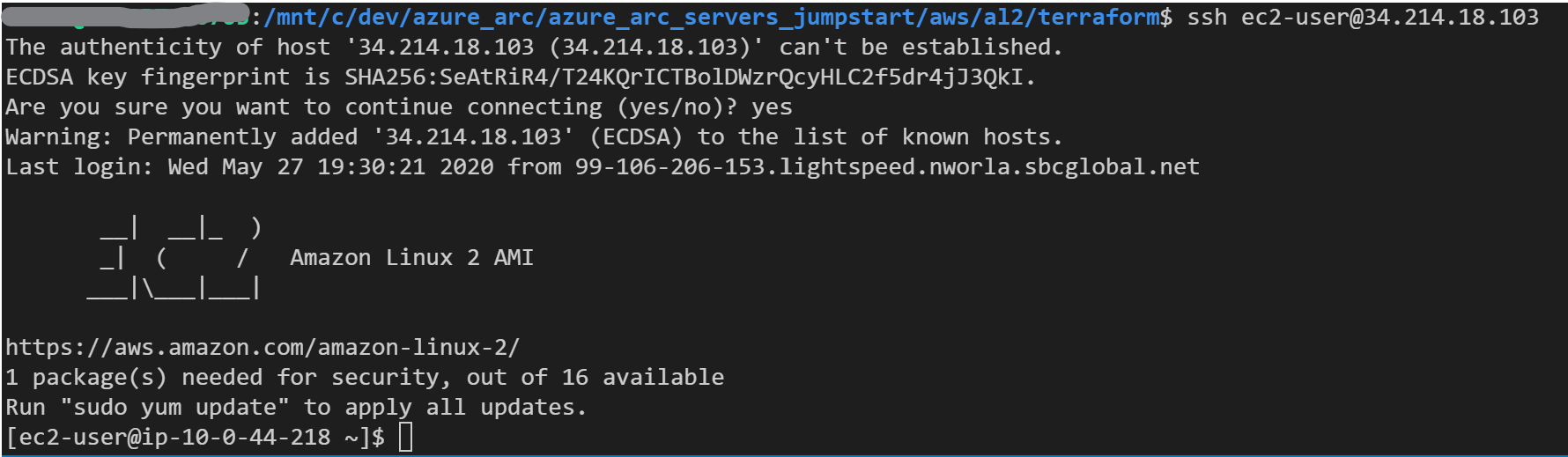

Připojte se přes SSH k virtuálnímu počítači pomocí

ssh ec2-user@xx.xx.xx.xxip adresy hostitele, kdexx.xx.xx.xxje IP adresa hostitele.

Export všech proměnných prostředí v

vars.sh

Spusťte následující příkaz:

azcmagent connect --service-principal-id $TF_VAR_client_id --service-principal-secret $TF_VAR_client_secret --resource-group "Arc-Servers-Demo" --tenant-id $TF_VAR_tenant_id --location "westus2" --subscription-id $TF_VAR_subscription_id

Po dokončení se váš virtuální počítač zaregistruje ve službě Azure Arc a zobrazí se ve skupině prostředků prostřednictvím webu Azure Portal.

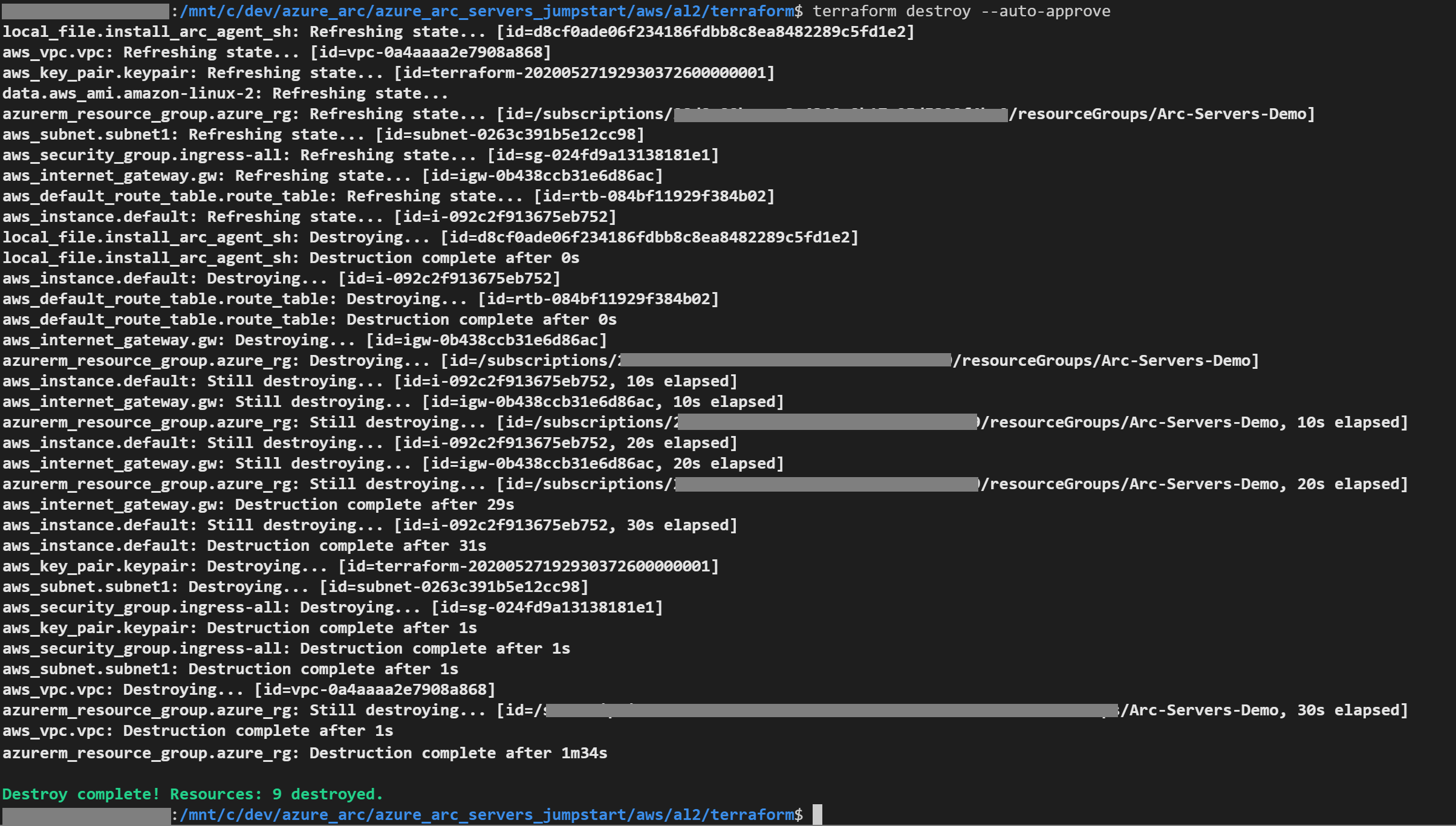

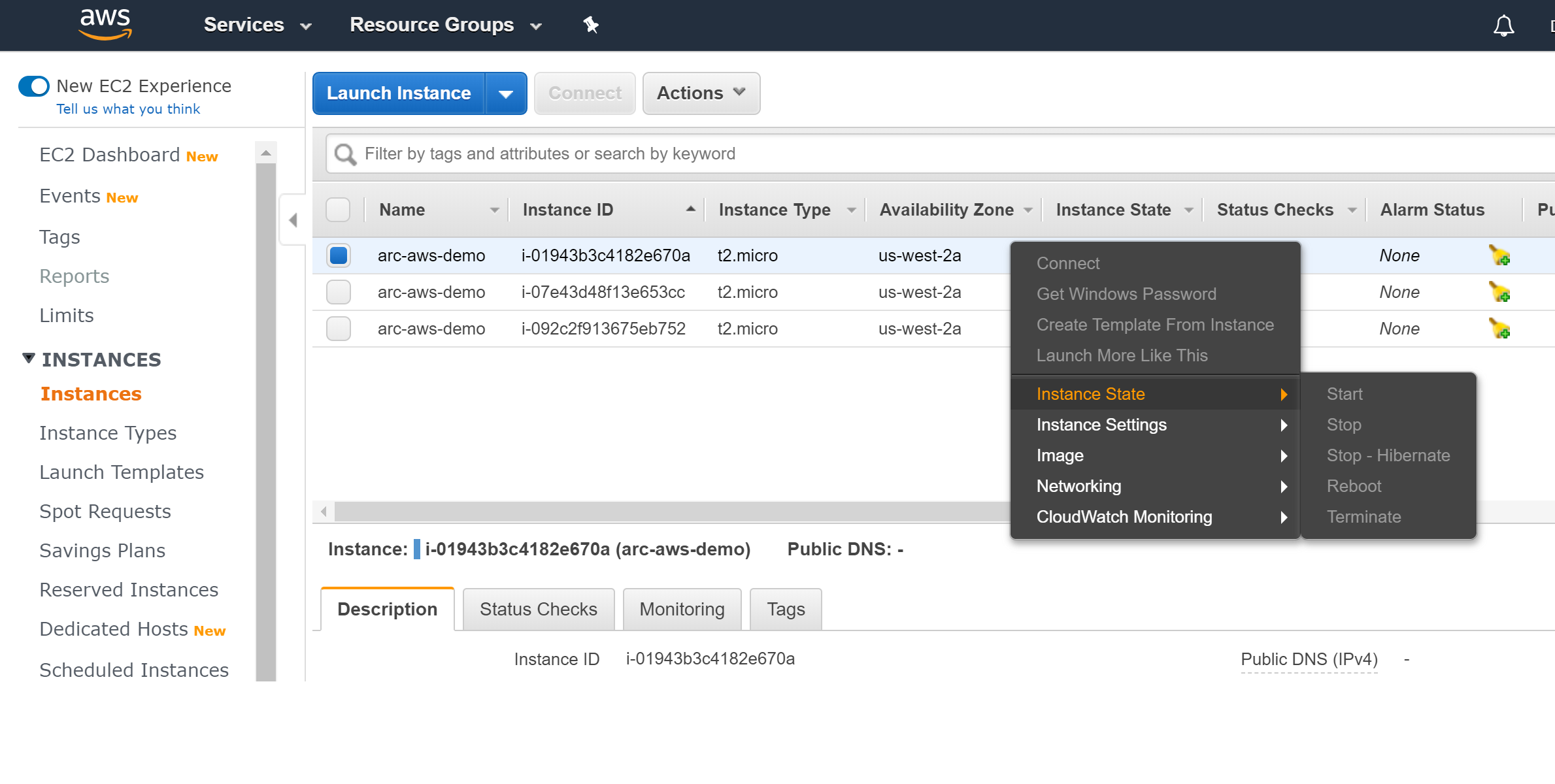

Odstranění nasazení

Pokud chcete odstranit všechny prostředky, které jste vytvořili v rámci této ukázky, použijte terraform destroy --auto-approve příkaz, jak je znázorněno níže.

Případně můžete instanci AWS EC2 odstranit přímo ukončením z konzoly AWS.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro