Kennwortlose Authentifizierungsoptionen für Microsoft Entra ID

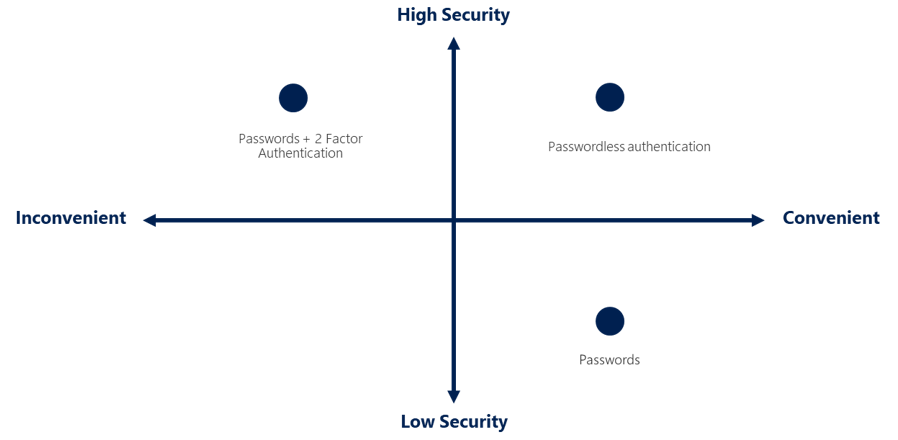

Features wie die Multi-Faktor-Authentifizierung (MFA) bieten hervorragende Möglichkeiten, Ihre Organisation zu schützen. Allerdings sind Benutzer und Benutzerinnen oft frustriert, weil sie sich nicht nur ihre Kennwörter merken, sondern auch zusätzliche Sicherheitsmaßnahmen durchführen müssen. Kennwortlose Authentifizierungsmethoden sind bequemer, weil das Kennwort entfällt und durch etwas ersetzt wird, das Sie haben oder etwas, das Sie sind oder wissen.

| Authentifizierung | Etwas, das Sie haben | Etwas, das Sie wissen |

|---|---|---|

| Kennwortlos | Windows 10-Gerät, Smartphone oder Sicherheitsschlüssel | Biometrische Daten oder PIN |

Jede Organisation hat unterschiedliche Anforderungen in Bezug auf die Authentifizierung. Die Microsoft Azure-Plattform und Microsoft Azure Government bieten die folgenden fünf Optionen für die kennwortlose Authentifizierung, die in Microsoft Entra ID integriert werden können:

- Windows Hello for Business

- Platform Credentials für macOS

- Plattform Single Sign-On (PSSO) für macOS mit Smartcard-Authentifizierung

- Microsoft Authenticator

- Passkeys (FIDO2)

- Zertifikatbasierte Authentifizierung

Windows Hello for Business

Windows Hello for Business eignet sich ideal für Information-Worker, die über einen eigenen Windows-PC verfügen. Die biometrischen und PIN-basierten Anmeldeinformationen sind direkt mit dem PC des Benutzers verknüpft, wodurch verhindert wird, dass jemand anderes als der Eigentümer Zugriff erhält. Mit PKI-Integration (Public Key-Infrastruktur) und integrierter Unterstützung für einmaliges Anmelden (Single Sign-On, SSO) bietet Windows Hello for Business eine praktische Methode für den nahtlosen Zugriff auf Unternehmensressourcen lokal und in der Cloud.

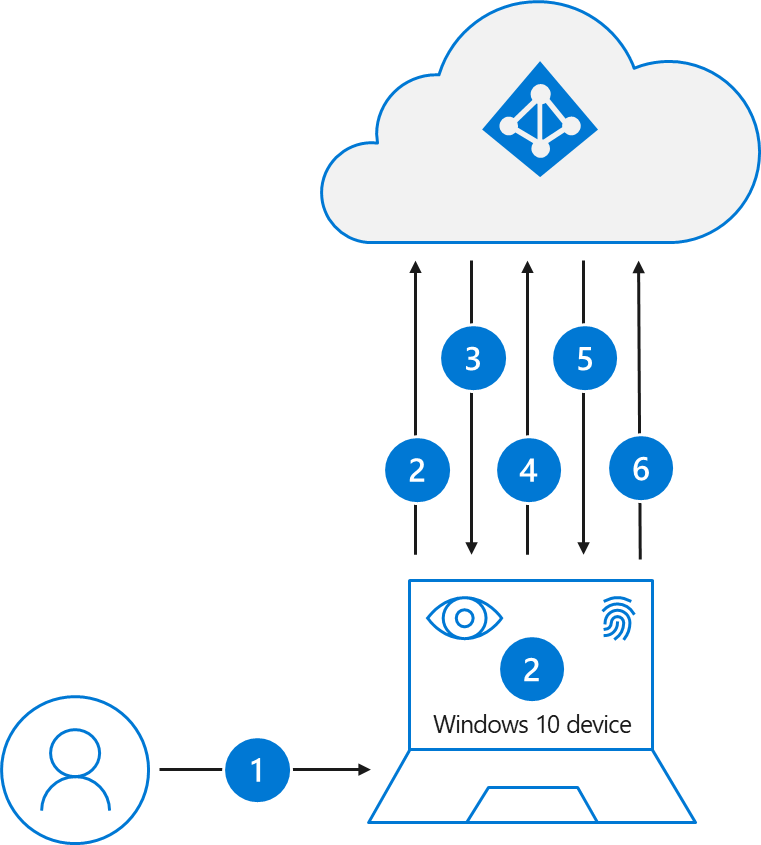

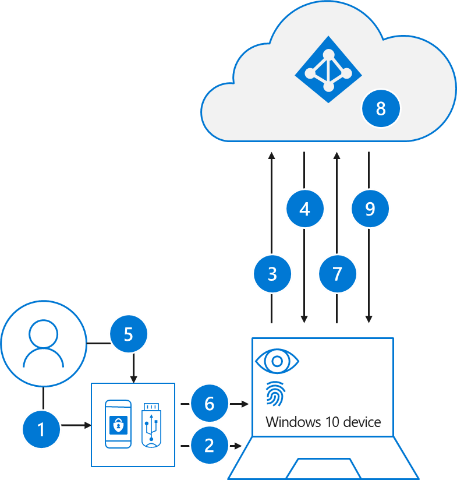

Die folgenden Schritte zeigen, wie der Anmeldevorgang mit Microsoft Entra ID funktioniert:

- Ein Benutzer meldet sich bei Windows mit biometrischer Geste oder PIN an. Die Geste entsperrt den privaten Schlüssel von Windows Hello for Business, und die Daten werden an den Security Support Provider für Cloudauthentifizierung gesendet, auch als Cloudauthentifizierungsanbieter bezeichnet.

- Der Cloudauthentifizierungsanbieter fordert eine Nonce (eine beliebige Zufallszahl, die nur einmal verwendet werden kann) von Microsoft Entra ID an.

- Microsoft Entra ID gibt eine Nonce zurück, die 5 Minuten lang gültig ist.

- Der Cloudauthentifizierungsanbieter signiert die Nonce mit dem privaten Schlüssel der Benutzerin/des Benutzers und gibt die signierte Nonce an Microsoft Entra ID zurück.

- Microsoft Entra ID überprüft die signierte Nonce, indem der Dienst den sicher registrierten öffentlichen Schlüssel des Benutzers mit der Nonce-Signatur abgleicht. Microsoft Entra ID überprüft die Signatur und dann die zurückgegebene signierte Nonce. Nach der Überprüfung der Nonce erstellt Microsoft Entra ID ein primäres Aktualisierungstoken (Primary Refresh Token, PRT) mit Sitzungsschlüssel, das mit dem Transportschlüssel des Geräts verschlüsselt ist, und gibt es an den Cloudauthentifizierungsanbieter zurück.

- Der Cloud-AP-Anbieter erhält das verschlüsselte PRT mit Sitzungsschlüssel. Der Cloud-AP-Anbieter entschlüsselt mithilfe des privaten Transportschlüssels des Geräts den Sitzungsschlüssel und schützt den Sitzungsschlüssel mit dem Trusted Platform Module (TPM) des Geräts.

- Der Cloudauthentifizierungsanbieter gibt als Antwort an Windows zurück, dass die Authentifizierung erfolgreich war. Benutzer und Benutzerinnen können nun sowohl auf Windows-Anwendungen als auch auf Cloudanwendungen und lokale Anwendungen zugreifen, ohne sich erneut authentifizieren zu müssen (SSO).

Das Planungshandbuch für Windows Hello for Business kann die Auswahl des Bereitstellungstyps von Windows Hello for Business und die zu berücksichtigenden Optionen erleichtern.

Platform Credentials für macOS

Platform Credentials für macOS sind eine neue Funktion unter macOS, die mit der Microsoft Enterprise-Erweiterung für einmaliges Anmelden (Single Sign-On Extension, SSOe) aktiviert ist. Es stellt einen hardwaregebundenen kryptografischen Schlüssel aus Secure Enclave bereit, der für einmaliges Anmelden (SSO) für Apps verwendet wird, die Microsoft Entra ID für die Authentifizierung verwenden. Das Benutzerkennwort für das lokale Konto ist davon nicht betroffen, und es ist eine Anmeldung auf dem Mac-Gerät erforderlich.

Platform Credentials für macOS ermöglicht es Benutzerinnen und Benutzern, sich kennwortlos anzumelden, indem sie Touch-ID zum Entsperren des Geräts konfigurieren und Phishing-resistente Anmeldeinformationen basierend auf der Windows Hello for Business-Technologie verwenden. Dies spart Kundenorganisationen Geld, indem die Notwendigkeit von Sicherheitsschlüsseln beseitigt und Zero Trust-Ziele mithilfe der Integration in die Secure Enklave verbessert werden.

Platform Credentials für macOS können auch als Phishing-resistenter Passkey für die erneute Authentifizierung im Browser verwendet werden. Admins müssen für diese Funktion die Authentifizierungsmethode FIDO2-Sicherheitsschlüssel aktivieren.

- Eine Benutzerin oder ein Benutzer entsperrt macOS mit Fingerabdruck oder Kennwortgeste, wodurch der Schlüsselbund entsperrt wird, um Zugriff auf UserSecureEnclaveKey zu ermöglichen.

- MacOS fordert eine Nonce (eine zufällige beliebige Zahl, die nur einmal verwendet werden kann) von Microsoft Entra ID an.

- Microsoft Entra ID gibt eine Nonce zurück, die 5 Minuten lang gültig ist.

- Das Betriebssystem (OS) sendet eine Anmeldeanforderung an Microsoft Entra ID mit einer eingebetteten Assertion, die mit dem UserSecureEnclaveKey signiert ist, der sich in der Secure Enklave befindet.

- Microsoft Entra ID überprüft die signierte Assert-Anweisung mithilfe des sicher registrierten öffentlichen Benutzerschlüssels des UserSecureEnclave-Schlüssels. Microsoft Entra ID überprüft die Signatur und Nonce. Nachdem die Assert-Anweisung überprüft wurde, erstellt Microsoft Entra ID ein primäres Aktualisierungstoken (PRT), das mit dem öffentlichen Schlüssel des UserDeviceEncryptionKey verschlüsselt ist, der während der Registrierung ausgetauscht wird, und sendet die Antwort an das Betriebssystem zurück.

- Das Betriebssystem entschlüsselt und überprüft die Antwort, ruft die SSO-Token ab, speichert sie und teilt sie mit der SSO-Erweiterung für die Bereitstellung von SSO. Benutzer und Benutzerinnen können sowohl auf macOS-Anwendungen als auch auf Cloudanwendungen und lokale Anwendungen zugreifen, ohne sich erneut authentifizieren zu müssen (SSO).

Weitere Informationen zum Konfigurieren und Bereitstellen von Platform Credentials für macOS finden Sie unter macOS Platform SSO.

Platform Single Sign-On für macOS mit SmartCard

Platform Single Sign-On (PSSO) für macOS ermöglicht es Benutzerinnen und Benutzern, sich kennwortlos mit der SmartCard-Authentifizierungsmethode anzumelden. Die Benutzerinnen und Benutzer melden sich mit einer externen Smartcard oder einem smartcardkompatiblen Harttoken (z. B. Yubikey) auf dem Computer an. Nachdem das Gerät entsperrt wurde, wird die Smartcard mit Microsoft Entra ID verwendet, um einmaliges Anmelden (SSO) für Apps zu ermöglichen, die Microsoft Entra ID für die Authentifizierung verwenden.

Für die Aktivierung muss das Administratorteam PSSO über Microsoft Intune oder andere unterstützte MDM-Lösungen konfigurieren.

- Eine Benutzerin oder ein Benutzer entsperrt macOS mithilfe des Smartcard-Pins, der die Smartcard und den Schlüsselbund entsperrt, um Zugriff auf Geräteregistrierungsschlüssel zu ermöglichen, die in Secure Enklave vorhanden sind.

- MacOS fordert eine Nonce (eine zufällige beliebige Zahl, die nur einmal verwendet werden kann) von Microsoft Entra ID an.

- Microsoft Entra ID gibt eine Nonce zurück, die 5 Minuten lang gültig ist.

- Das Betriebssystem (OS) sendet eine Anmeldeanforderung an Microsoft Entra ID mit einer eingebetteten Assertion, die mit dem Microsoft Entra-Zertifikat der Smartcard des Benutzerkontos signiert ist.

- Microsoft Entra ID überprüft die signierte Assertion, Signatur und Nonce. Nachdem die Assert-Anweisung überprüft wurde, erstellt Microsoft Entra ID ein primäres Aktualisierungstoken (PRT), das mit dem öffentlichen Schlüssel des UserDeviceEncryptionKey verschlüsselt ist, der während der Registrierung ausgetauscht wird, und sendet die Antwort an das Betriebssystem zurück.

- Das Betriebssystem entschlüsselt und überprüft die Antwort, ruft die SSO-Token ab, speichert sie und teilt sie mit der SSO-Erweiterung für die Bereitstellung von SSO. Benutzer und Benutzerinnen können sowohl auf macOS-Anwendungen als auch auf Cloudanwendungen und lokale Anwendungen zugreifen, ohne sich erneut authentifizieren zu müssen (SSO).

Microsoft Authenticator

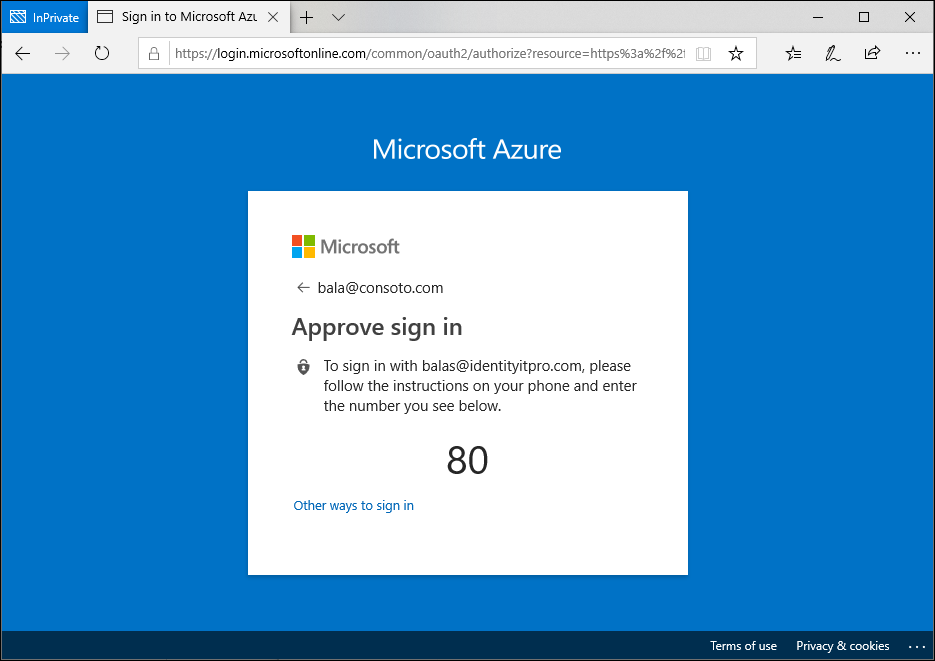

Sie können auch das Smartphone von Mitarbeitern als kennwortlose Authentifizierungsmethode zulassen. Möglicherweise verwenden Sie bereits die Authenticator-App als komfortable MFA-Option zusätzlich zu einem Kennwort. Sie können auch die Authenticator-App als kennwortlose Option verwenden.

Die Authenticator-App wandelt jedes iOS- oder Android-Telefon in sichere kennwortlose Anmeldeinformationen um. Benutzer und Benutzerinnen können sich bei jeder beliebigen Plattform oder jedem beliebigen Browser anmelden, indem sie eine Benachrichtigung auf ihrem Telefon erhalten und eine auf dem Bildschirm angezeigte Zahl mit der Zahl auf dem Telefon abgleichen. Anschließend können sie dies unter Verwendung ihrer biometrischen Daten (Berührung oder Gesicht) oder PIN bestätigen. Weitere Informationen zur Installation finden Sie unter Herunterladen und Installieren von Microsoft Authenticator.

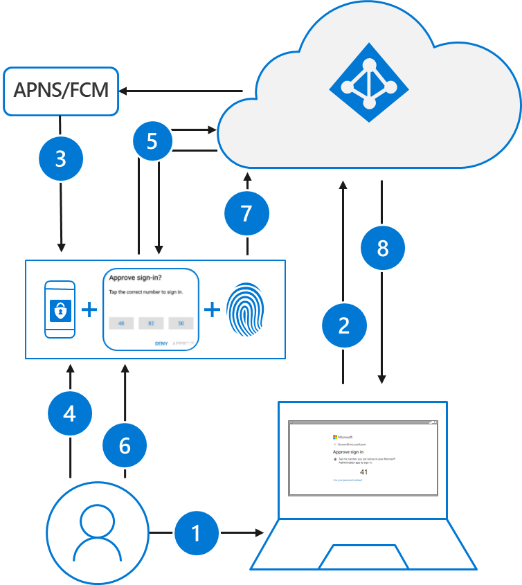

Das Grundprinzip der kennwortlosen Authentifizierung mit der Authenticator-App ist dasselbe wie bei Windows Hello for Business. Sie ist etwas komplizierter, da die*der Benutzer*in identifiziert werden muss, damit Microsoft Entra ID die verwendete Version der Authenticator-App herausfinden kann:

- Der Benutzer gibt seinen Benutzernamen ein.

- Microsoft Entra ID erkennt, dass die*der Benutzer*in über sichere Anmeldeinformationen verfügt, und startet den Strong Credential-Flow (Ablauf für sichere Anmeldeinformationen).

- Über den Apple Push Notification Service (APNS) bei iOS-Geräten bzw. Firebase Cloud Messaging (FCM) bei Android-Geräten wird eine Benachrichtigung an die App gesendet.

- Der Benutzer erhält die Pushbenachrichtigung und öffnet die App.

- Die App ruft Microsoft Entra ID auf und erhält eine Proof-of-Presence-Abfrage sowie eine Nonce.

- Der Benutzer beantwortet die Abfrage durch Eingabe von biometrischen Daten oder einer PIN, um den privaten Schlüssel zu entsperren.

- Die Nonce wird mit dem privaten Schlüssel signiert und an Microsoft Entra ID zurückgesendet.

- Microsoft Entra ID überprüft den öffentlichen/privaten Schlüssel und gibt ein Token zurück.

Um mit der kennwortlosen Anmeldung zu beginnen, lesen Sie folgende Anleitung:

Passkeys (FIDO2)

Die FIDO-Allianz (Fast IDentity Online) fördert offene Standards für die Authentifizierung und trägt zur Reduzierung der Verwendung von Kennwörtern als Authentifizierungsmethode bei. FIDO2 ist der aktuelle Standard, der den Webauthentifizierungsstandard (WebAuthn) beinhaltet.

FIDO2-Sicherheitsschlüssel sind eine Phishing-resistente, standardbasierte Methode zur kennwortlosen Authentifizierung, die in jedem Formfaktor verfügbar sein kann. Fast Identity Online (FIDO) ist ein offener Standard für die kennwortlose Authentifizierung. Dank FIDO können Benutzer und Benutzerinnen sowie Organisationen den Standard anwenden, um sich ohne Benutzernamen oder Kennwort mit einem externen Sicherheitsschlüssel oder einem in ein Gerät integrierten Plattformschlüssel bei ihren Ressourcen anzumelden.

Benutzer können einen FIDO2-Sicherheitsschlüssel registrieren und dann auf dem Anmeldebildschirm als Hauptauthentifizierungsmethode auswählen. Bei diesen FIDO2-Sicherheitsschlüsseln handelt es sich in der Regel um USB-Geräte, es können aber auch Bluetooth- oder NFC-Geräte sein. Mit einem Hardwaregerät, das für die Authentifizierung sorgt, erhöht sich die Sicherheit eines Kontos, da es kein Kennwort gibt, das verfügbar gemacht oder erraten werden kann.

Mit FIDO2-Sicherheitsschlüsseln können sich Benutzer*innen bei Microsoft Entra ID oder hybriden Microsoft Entra- und Windows 10-Geräten anmelden und einmaliges Anmelden für den Zugriff auf cloudbasierte und lokale Ressourcen nutzen. Benutzer können sich auch bei unterstützten Browsern anmelden. FIDO2-Sicherheitsschlüssel sind eine gute Option für Unternehmen, die sehr sicherheitsbewusst sind oder deren Mitarbeiter nicht bereit oder in der Lage sind, ihr Telefon als zweiten Faktor zu nutzen, oder aber bei denen andere entsprechende Szenarien vorliegen.

Das Referenzdokument finden Sie hier: Unterstützung der FIDO2-Authentifizierung mit Microsoft Entra ID. Bewährte Methoden für Fachkräfte in der Entwicklung finden Sie unter Unterstützung der FIDO2-Authentifizierung in den Anwendungen, die sie entwickeln.

Wenn ein Benutzer sich mit einem FIDO2-Sicherheitsschlüssel anmeldet, sieht der Prozess wie folgt aus:

- Der Benutzer steckt den FIDO2-Sicherheitsschlüssel in seinen Computer.

- Windows erkennt den FIDO2-Sicherheitsschlüssel.

- Windows sendet eine Authentifizierungsanforderung.

- Microsoft Entra ID sendet eine Nonce zurück.

- Der Benutzer führt eine Geste aus, um den privaten Schlüssel freizuschalten, der in der sicheren Enclave des FIDO2-Sicherheitsschlüssels gespeichert ist.

- Der FIDO2-Sicherheitsschlüssel signiert die Nonce mit dem privaten Schlüssel.

- Die Anforderung des primären Aktualisierungstokens (PRT) mit signierter Nonce wird an Microsoft Entra ID gesendet.

- Microsoft Entra ID überprüft die signierte Nonce mit dem öffentlichen FIDO2-Schlüssel.

- Microsoft Entra ID gibt das PRT zurück, um den Zugriff auf lokale Ressourcen zu ermöglichen.

Eine Liste der FIDO2-Sicherheitsschlüsselanbieter finden Sie unter Anbieter Microsoft-kompatibler FIDO2-Sicherheitsschlüssel werden.

Um mit FIDO2-Sicherheitsschlüsseln zu beginnen, lesen Sie folgende Anleitung:

Zertifikatbasierte Authentifizierung

Mit der zertifikatbasierten Authentifizierung mit Microsoft Entra (Certificate-Based Authentication, CBA) können Kunden zulassen oder verlangen, dass sich Benutzer direkt mit X.509-Zertifikaten für Ihre Microsoft Entra-ID für Anwendungen und Browseranmeldungen authentifizieren. Mit CBA können Kunden eine Authentifizierung nutzen, die sicher gegen Phishing ist, und sich mit einem X.509-Zertifikat bei ihrer Public-Key-Infrastruktur (PKI) anzumelden.

Die wichtigsten Vorteile bei der Verwendung der zertifikatbasierten Authentifizierung von Microsoft Entra

| Vorteile | BESCHREIBUNG |

|---|---|

| Hohe Benutzerfreundlichkeit | - Benutzer*innen, die eine zertifikatbasierte Authentifizierung benötigen, können sich jetzt direkt bei Microsoft Entra ID authentifizieren und müssen nicht in AD FS-Verbundumgebungen investieren. – Über die Portalbenutzeroberfläche können Benutzer*innen ganz einfach konfigurieren, wie Zertifikatfelder einem Benutzerobjektattribut zum Suchen des Benutzers bzw. der Benutzerin im Mandanten (Bindungen von Zertifikatbenutzernamen) zugeordnet werden. – Portalbenutzeroberfläche zum Konfigurieren von Authentifizierungsrichtlinien, um zu bestimmen, welche Zertifikate eine einstufige Authentifizierung bzw. Multi-Faktor-Authentifizierung darstellen |

| Einfache Bereitstellung und Verwaltung | - Die zertifikatbasierte Microsoft Entra-Authentifizierung ist ein kostenloses Feature, sodass Sie für deren Verwendung keine kostenpflichtigen Versionen von Microsoft Entra benötigen. – Bereitstellungen oder Netzwerkkonfigurationen müssen nicht mehr komplex und lokal sein. - Direkte Authentifizierung mit Microsoft Entra ID. |

| Sicher | – Lokale Kennwörter müssen nicht in irgendeiner Form in der Cloud gespeichert werden. - Schützt Ihre Benutzerkonten durch nahtloses Arbeiten mit Richtlinien für den bedingten Microsoft Entra-Zugriff, einschließlich der vor Phishing geschützten Multi-Faktor-Authentifizierung (MFA, für die eine lizenzierte Edition erforderlich ist) und der Blockierung der Legacyauthentifizierung. – Starke Authentifizierungsunterstützung, bei der Benutzer*innen Authentifizierungsrichtlinien über die Zertifikatfelder wie „Aussteller“ oder „Richtlinien-OID“ definieren können, um zu bestimmen, welche Zertifikate als einstufige oder mehrstufige Zertifikate gelten. – Das Feature funktioniert nahtlos mit Features für den bedingten Zugriff und die Funktion der Authentifizierungsstärke, um MFA zum Schutz Ihrer Benutzer*innen zu erzwingen. |

Unterstützte Szenarios

Die folgenden Szenarien werden unterstützt:

- Benutzeranmeldungen bei webbrowserbasierten Anwendungen auf allen Plattformen.

- Benutzeranmeldungen bei mobilen Office-Apps auf iOS-/Android-Plattformen sowie bei nativen Office-Apps unter Windows, einschließlich Outlook, OneDrive usw.

- Benutzeranmeldungen in nativen mobilen Browsern.

- Unterstützung differenzierter Authentifizierungsregeln für die mehrstufige Authentifizierung mithilfe von Antragsteller und Richtlinien-OIDs des Zertifikatausstellers.

- Konfigurieren von Zertifikat-zu-Benutzerkonto-Bindungen mithilfe eines der Zertifikatfelder:

- Subject Alternate Name (SAN) PrincipalName und SAN RFC822Nare

- Subject Key Identifier (SKI) und SHA1PublicKey

- Konfigurieren von Zertifikat-zu-Benutzerkonto-Bindungen mithilfe eines der Benutzerobjektattribute:

- Benutzerprinzipalname

- onPremisesUserPrincipalName

- CertificateUserIds

Unterstützte Szenarios

Es gelten die folgenden Bedingungen:

- Administratoren können kennwortlose Authentifizierungsmethoden für ihre Mandanten aktivieren.

- Administratoren können die einzelnen Methoden für alle Benutzer oder ausgewählte Benutzer/Sicherheitsgruppen in ihrem Mandanten anwenden.

- Benutzer können diese kennwortlosen Authentifizierungsmethoden in ihrem Kontoportal registrieren und verwalten.

- Benutzer können sich mit diesen kennwortlosen Authentifizierungsmethoden anmelden:

- Authenticator-App: Funktioniert in Szenarien, in denen die Microsoft Entra-Authentifizierung verwendet wird, einschließlich aller Browser, während der Einrichtung von Windows 10 und mit integrierten mobilen Apps unter jedem Betriebssystem.

- Sicherheitsschlüssel: Funktioniert auf Sperrbildschirm für Windows 10 und im Internet in unterstützten Browsern wie Microsoft Edge (sowohl ältere als auch neue Edge-Version).

- Benutzer und Benutzerinnen können kennwortlose Anmeldeinformationen für den Zugriff auf Ressourcen in Mandanten, in denen sie Gast sind, verwenden, müssen u. U. aber dennoch die Multi-Faktor-Authentifizierung (MFA) in diesem Ressourcenmandanten ausführen. Weitere Informationen finden Sie unter Mögliche doppelte Multi-Faktor Authentication.

- Benutzer und Benutzerinnen dürfen innerhalb eines Mandanten, in dem sie Gast sind, keine kennwortlosen Anmeldeinformationen registrieren. Ebenso wird in diesem Mandanten kein Kennwort für sie verwaltet.

Nicht unterstützte Szenarien

Es werden nicht mehr als 20 Schlüsselsätze für jede kennwortlose Methode für jedes Benutzerkonto empfohlen. Je mehr Schlüssel hinzugefügt werden, desto größer wird das Benutzerobjekt, und bei einigen Vorgängen kann es dadurch zu Beeinträchtigungen kommen. In diesem Fall sollten Sie unnötige Schlüssel entfernen. Weitere Informationen und die PowerShell-Cmdlets zum Abfragen und Entfernen von Schlüsseln finden Sie unter Verwenden des PowerShell-Moduls „WHfBTools“ zum Bereinigen verwaister Windows Hello for Business-Schlüssel. Verwenden Sie den optionalen Parameter /UserPrincipalName, um nur Schlüssel für einen bestimmten Benutzer oder eine bestimmte Benutzerin abzufragen. Hierfür sind Berechtigungen die Ausführung als Administrator*in oder angegebener Benutzer bzw. angegebene Benutzerin erforderlich.

Wenn Sie PowerShell verwenden, um eine CSV-Datei mit allen vorhandenen Schlüsseln zu erstellen, prüfen Sie sorgfältig, welche Schlüssel Sie behalten müssen, und entfernen Sie die entsprechenden Zeilen aus der CSV-Datei. Verwenden Sie dann die geänderte CSV-Datei mit PowerShell, um die verbleibenden Schlüssel zu löschen, sodass die Anzahl der Kontoschlüssel unter den Grenzwert sinkt.

Alle Schlüssel, die in der CSV-Datei über den Eintrag „Orphaned"="True“ verfügen, können gefahrlos löscht werden. Ein verwaister Schlüssel ist ein Schlüssel für ein Gerät, das nicht mehr in Microsoft Entra ID registriert ist. Wenn das Benutzerkonto nach dem Entfernen aller verwaisten Elemente noch immer den Grenzwert überschreitet, müssen Sie sich die Spalten DeviceId und CreationTime ansehen, um zu ermitteln, welche weiteren Schlüssel gelöscht werden können. Achten Sie darauf, dass Sie in der CSV-Datei alle Zeilen für Schlüssel entfernen, die Sie behalten möchten. Schlüssel für DeviceIDs für die Geräte, die vom Benutzer bzw. der Benutzerin aktiv verwendet werden, müssen vor dem Löschschritt aus der CSV-Datei entfernt werden.

Auswählen einer kennwortlosen Methode

Welche der drei kennwortlosen Optionen die richtige ist, hängt von den Sicherheits-, Plattform- und App-Anforderungen Ihres Unternehmens ab.

Folgende Faktoren sollten Sie bei der Auswahl der Microsoft-Technologie zur kennwortlosen Anmeldung berücksichtigen:

| Windows Hello for Business | Anmelden ohne Kennwort mit der Authenticator-App | FIDO2-Sicherheitsschlüssel | |

|---|---|---|---|

| Voraussetzung | Windows 10 Version 1809 oder höher Microsoft Entra ID |

Authenticator-App Telefon (iOS- und Android-Geräte) |

Windows 10 Version 1903 oder höher Microsoft Entra ID |

| Mode | Plattform | Software | Hardware |

| Systeme und Geräte | PC mit integriertem Trusted Platform Module (TPM) PIN und biometrische Erkennung |

PIN und biometrische Erkennung per Telefon | FIDO2-Sicherheitsgeräte, die mit Microsoft kompatibel sind |

| Benutzerfreundlichkeit | Melden Sie sich mit einer PIN oder einer biometrischen Erkennung (Gesicht, Iris oder Fingerabdruck) bei Windows-Geräten an. Die Windows Hello-Authentifizierung ist gerätegebunden; der Benutzer benötigt sowohl das Gerät als auch eine Anmeldekomponente wie eine PIN oder einen biometrischen Faktor, um auf Unternehmensressourcen zugreifen zu können. |

Melden Sie sich mit einem Mobiltelefon per Fingerabdruckscan, Gesichts- oder Iriserkennung oder PIN an. Die Benutzer melden sich von ihrem PC oder Mobiltelefon aus am Geschäfts- oder Privatkonto an. |

Anmelden mithilfe eines FIDO2-Sicherheitsgeräts (Biometrie, PIN und NFC) Der Benutzer kann auf das Gerät gemäß den Richtlinien der Organisation zugreifen und sich per PIN oder biometrischem Merkmal mit Geräten wie USB-Sicherheitsschlüsseln und NFC-fähigen Smartcards, Schlüsseln oder Wearables authentifizieren. |

| Unterstützte Szenarios | Kennwortfreie Benutzerführung auf Windows-Gerät. Geeignet für dedizierte Arbeits-PCs mit der Möglichkeit zum einmaligen Anmelden (SSO) bei Geräten und Anwendungen. |

Kennwortlose, ortsunabhängige Lösung mit Mobiltelefon. Geeignet für den Zugriff auf Arbeits- oder Privatanwendungen im Web von jedem Gerät aus. |

Kennwortfreie Benutzerführung für Worker mit Biometrie, PIN und NFC. Geeignet für gemeinsam verwendete PCs, für die die Verwendung eines Mobiltelefons keine geeignete Option ist (z. B. für Helpdeskteam, öffentliche Terminals oder Krankenhauspersonal) |

Wählen Sie anhand der folgenden Tabelle aus, welche Methode für Ihre Anforderungen sowie Benutzer und Benutzerinnen geeignet ist.

| Persona | Szenario | Environment | Kennwortlose Technologie |

|---|---|---|---|

| Administrator | Sicherer Zugriff auf ein Gerät für Verwaltungsaufgaben | Zugewiesenes Windows 10-Gerät | Windows Hello for Business und/oder FIDO2-Sicherheitsschlüssel |

| Administrator | Verwaltungsaufgaben auf Nicht-Windows-Geräten | Mobilgerät oder Nicht-Windows-Gerät | Anmelden ohne Kennwort mit der Authenticator-App |

| Information-Worker | Produktive Arbeit | Zugewiesenes Windows 10-Gerät | Windows Hello for Business und/oder FIDO2-Sicherheitsschlüssel |

| Information-Worker | Produktive Arbeit | Mobilgerät oder Nicht-Windows-Gerät | Anmelden ohne Kennwort mit der Authenticator-App |

| Mitarbeitern im Kundenkontakt | Terminals in Fabriken, im Einzelhandel oder zur Dateneingabe | Gemeinsam genutzte Windows 10-Geräte | FIDO2-Sicherheitsschlüssel |

Nächste Schritte

Um mit der kennwortlosen Anmeldung in Microsoft Entra zu beginnen, lesen Sie eine der folgenden Anleitungen:

- Aktivieren der kennwortlosen Anmeldung mit Sicherheitsschlüsseln

- Aktivieren der kennwortlosen Anmeldung per Telefon mit der Authenticator-App