Aktivieren der kennwortlosen Anmeldung mit Microsoft Authenticator

Mit Microsoft Authenticator können sich Benutzer*innen bei jedem beliebigen Microsoft Entra-Konto anmelden, ohne ein Kennwort zu verwenden. Microsoft Authenticator aktiviert mit der schlüsselbasierten Authentifizierung Benutzeranmeldeinformationen, die an ein Gerät gebunden sind, wobei das Gerät eine PIN oder einen biometrischen Wert verwendet. Windows Hello for Business verwendet eine ähnliche Technologie.

Diese Authentifizierungstechnologie kann auf jeder Geräteplattform verwendet werden, einschließlich mobiler Geräte. Diese Technologie kann auch mit jeder App oder Website verwendet werden, die in Microsoft-Authentifizierungsbibliotheken integriert ist.

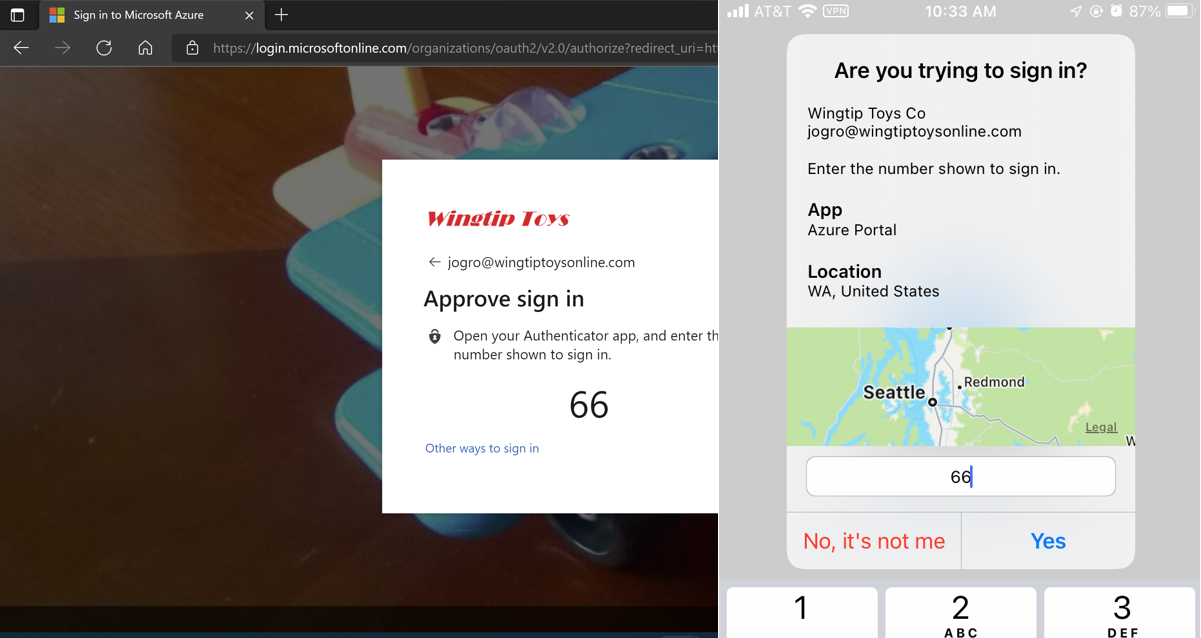

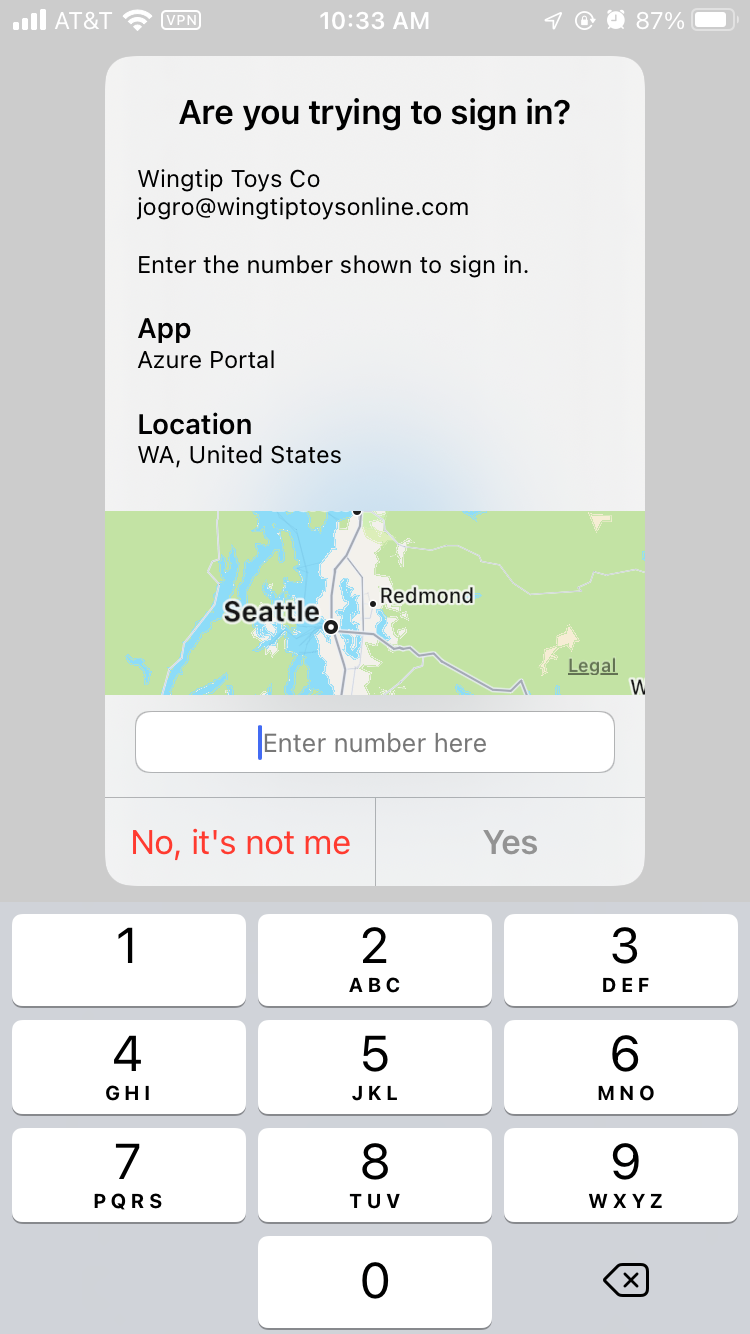

Personen, die die Anmeldung per Telefon über Microsoft Authenticator aktiviert haben, sehen eine Meldung, in der sie aufgefordert werden, in ihrer App auf eine Zahl zu tippen. Es wird nicht nach Benutzername oder Kennwort gefragt. Um den Anmeldevorgang in der App abzuschließen, muss ein Benutzer als Nächstes die folgenden Aktionen ausführen:

- Geben Sie die auf dem Anmeldebildschirm angezeigte Zahl in das Dialogfeld von Microsoft Authenticator ein.

- Klicken Sie auf Genehmigen.

- Die PIN oder den biometrischen Wert bereitstellen.

Mehrere Konten unter iOS

Sie können die kennwortlose Telefonanmeldung für mehrere Konten in Microsoft Authenticator auf jedem unterstützten iOS-Gerät aktivieren. Berater*innen, Studierende und andere Benutzer*innen mit mehreren Konten in Microsoft Entra ID können jedes Konto zu Microsoft Authenticator hinzufügen und die kennwortlose Telefonanmeldung für alle von demselben iOS-Gerät aus verwenden.

Zuvor erforderten Administratoren möglicherweise keine kennwortlose Anmeldung für Benutzer mit mehreren Konten, da sie mehr Geräte für die Anmeldung benötigen. Durch das Entfernen der Einschränkung einer Benutzeranmeldung von einem Gerät können Administratoren Benutzer sicherer ermutigen, kennwortlose Telefonanmeldung zu registrieren und als Standardanmeldungsmethode zu verwenden.

Die Microsoft Entra-Konten können sich in demselben Mandanten oder in verschiedenen Mandanten befinden. Gastkonten werden für die Anmeldung über mehrere Konten von einem Gerät aus nicht unterstützt.

Voraussetzungen

Die folgenden Voraussetzungen müssen erfüllt sein, damit die kennwortlose Anmeldung per Telefon mit Microsoft Authenticator verwendet werden kann:

- Empfohlen: Microsoft Entra-Multi-Faktor-Authentifizierung ist mit Pushbenachrichtigungen als Überprüfungsmethode zulässig. Pushbenachrichtigungen an Ihr Smartphone oder Tablet tragen dazu bei, dass die Microsoft Authenticator-App nicht autorisierten Zugriff auf Konten verhindern und betrügerische Transaktionen stoppen kann. Die Authenticator-App generiert automatisch Codes, wenn sie für Pushbenachrichtigungen eingerichtet wurde. Der Benutzer hat selbst dann eine Sicherungsanmeldemethode, wenn sein Gerät keine Verbindung herstellen kann.

- Die aktuelle Version von Microsoft Authenticator ist auf Geräten mit iOS oder Android installiert.

- Für Android muss das Gerät, das Microsoft Authenticator ausführt, für einen einzelnen Benutzer registriert werden. Wir arbeiten aktiv daran, mehrere Konten unter Android zu aktivieren.

- Für iOS muss das Gerät bei jedem Mandanten registriert werden, in dem es zum Anmelden verwendet wird. Beispielsweise muss das folgende Gerät bei Contoso und Wingtiptoys registriert werden, damit sich alle Konten anmelden können:

- balas@contoso.com

- balas@wingtiptoys.com und bsandhu@wingtiptoys

Um die kennwortlose Authentifizierung in Microsoft Entra ID zu verwenden, aktivieren Sie zunächst die kombinierte Registrierung und anschließend die Benutzer*innen für die kennwortlose Methode.

Aktivieren von Authentifizierungsmethoden für die kennwortlose Anmeldung per Telefon

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Mit Microsoft Entra ID können Sie auswählen, welche Authentifizierungsmethoden während des Anmeldevorgangs verwendet werden können. Benutzer registrieren sich anschließend für die Methoden, die sie verwenden möchten. Mit der Richtlinie für die Authentifizierungsmethode Microsoft Authenticator sind sowohl die herkömmliche Push-MFA-Methode als auch die kennwortlose Authentifizierungsmethode möglich.

Hinweis

Wenn Sie die kennwortlose Anmeldung mit Microsoft Authenticator mithilfe von PowerShell aktiviert haben, wurde sie für Ihr gesamtes Verzeichnis aktiviert. Wenn Sie die Aktivierung mit dieser neuen Methode vornehmen, wird die PowerShell-Richtlinie dadurch ersetzt. Es wird empfohlen, für alle Benutzer in Ihrem Mandanten die Aktivierung über das neue Menü Authentifizierungsmethoden vorzunehmen. Andernfalls können sich Benutzer, die nicht in der neuen Richtlinie enthalten sind, nicht ohne Kennwort anmelden.

Führen Sie die folgenden Schritte aus, um die Authentifizierungsmethode für die kennwortlose Anmeldung per Telefon zu aktivieren:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

Navigieren Sie zu Schutz>Authentifizierungsmethoden>Richtlinien.

Wählen Sie unter Microsoft Authenticator die folgenden Optionen aus:

- Aktivieren: „Ja“ oder „Nein“

- Ziel: „Alle Benutzer“ oder „Benutzer auswählen“

Bei jeder hinzugefügten Gruppe und jedem hinzugefügten Benutzer ist standardmäßig Microsoft Authenticator sowohl im kennwortlosen als auch im Pushbenachrichtigungsmodus („Beliebig“) aktiviert. Um den Modus zu ändern, wählen Sie unter Authentifizierungsmodus für jede Zeile die Option Beliebig oder Kennwortlos aus. Wenn Sie Push auswählen, wird die Verwendung der Anmeldeinformationen für die kennwortlose Anmeldung per Telefon verhindert.

Wählen Sie Speichern aus, um die neue Richtlinie anzuwenden.

Hinweis

Wenn Sie beim Speichern eine Fehlermeldung erhalten, kann die Ursache in der Anzahl der hinzugefügten Benutzer oder Gruppen liegen. Um das Problem zu umgehen, können Sie die Benutzer und Gruppen, die Sie hinzufügen möchten, im selben Vorgang durch eine einzige Gruppe ersetzen und dann erneut Speichern auswählen.

Benutzerregistrierung

Benutzer*innen registrieren sich für die kennwortlose Authentifizierungsmethode von Microsoft Entra ID. Für Benutzer*innen, die bereits die Microsoft Authenticator-App für die Multi-Faktor-Authentifizierung registriert haben, fahren Sie mit dem nächsten Abschnitt zum Aktivieren der Anmeldung per Telefon fort.

Direkte Registrierung für die Anmeldung per Telefon

Benutzer können sich für die kennwortlose Anmeldung per Telefon direkt in der Microsoft Authenticator-App registrieren, ohne dass sie zuvor Microsoft Authenticator mit ihrem Konto registrieren müssen, und das alles, ohne jemals ein Kennwort zu erhalten. Gehen Sie dazu wie folgt vor:

- Erwerben Sie einen befristeten Zugriffspass von Ihrem Admin oder Ihrer Organisation.

- Laden Sie die Microsoft Authenticator-App herunter, und installieren Sie sie auf Ihrem mobilen Gerät.

- Öffnen Sie Microsoft Authenticator, klicken Sie auf Konto hinzufügen, und wählen Sie dann Geschäfts-, Schul- oder Unikonto aus.

- Wählen Sie Anmelden.

- Befolgen Sie die Anweisungen, um sich mit Ihrem Konto unter Verwendung des von Ihrem Admin oder Ihrer Organisation bereitgestellten befristeten Zugriffspasses anzumelden.

- Nach der Anmeldung fahren Sie mit den weiteren Schritten fort, um die Anmeldung per Telefon einzurichten.

Geführte Registrierung mit „Meine Anmeldungen“

Hinweis

Benutzer können Microsoft Authenticator nur über die kombinierte Registrierung registrieren, wenn der Microsoft Authenticator-Authentifizierungsmodus auf „Any” oder „Push” eingestellt ist.

Führen Sie die folgenden Schritte aus, um die Microsoft Authenticator-App zu registrieren:

- Navigieren Sie zu https://aka.ms/mysecurityinfo.

- Melden Sie sich an, und wählen Sie dann Methode hinzufügen>Authenticator-App>Hinzufügen aus, um Microsoft Authenticator hinzuzufügen.

- Folgen Sie den Anweisungen zum Installieren und Konfigurieren der Microsoft Authenticator-App auf Ihrem Gerät.

- Wählen Sie Fertig aus, um die Microsoft Authenticator-Konfiguration abzuschließen.

Aktivieren der Anmeldung per Telefon

Nachdem sich Benutzer für die Microsoft Authenticator-App registriert haben, müssen sie die Anmeldung per Telefon aktivieren:

- Wählen Sie in Microsoft Authenticator das registrierte Konto aus.

- Wählen Sie Anmeldung per Telefon aktivieren aus.

- Folgen Sie den Anweisungen in der App, um die Registrierung für die kennwortlose Anmeldung per Telefon für das Konto abzuschließen.

Eine Organisation kann ihre Benutzer so weiterleiten, dass sie sich mit ihrem Smartphone anmelden, ohne ein Kennwort zu verwenden. Weitere Unterstützung zum Konfigurieren von Microsoft Authenticator und zum Aktivieren der Anmeldung per Smartphone finden Sie unter Anmelden bei Konten mithilfe der Microsoft Authenticator-App.

Hinweis

Benutzer, die gemäß einer Richtlinie nicht für die Verwendung der Anmeldung per Telefon berechtigt sind, können sie in Microsoft Authenticator nicht mehr aktivieren.

Anmelden mit kennwortlosen Anmeldeinformationen

Nachdem alle folgenden Aktionen abgeschlossen sind, kann ein Benutzer beginnen, die kennwortlose Anmeldung zu verwenden:

- Ein Administrator hat den Mandanten des Benutzers aktiviert.

- Der Benutzer hat Microsoft Authenticator als Anmeldemethode hinzugefügt.

Wenn ein Benutzer zum ersten Mal den Anmeldevorgang per Telefon startet, führt er die folgenden Schritte aus:

- Eingabe des Namens auf der Anmeldeseite.

- Auswahl von Weiter.

- Wenn erforderlich, Auswahl von Weitere Anmeldemethoden.

- Auswahl von Eine Anforderung in meiner Authenticator-App bestätigen.

Dem Benutzer wird dann eine Zahl angezeigt. Die App fordert den Benutzer auf, sich zu authentifizieren, indem er die entsprechende Zahl eintippt, anstatt ein Kennwort einzugeben.

Nachdem der Benutzer die kennwortlose Anmeldung verwendet hat, leitet die App den Benutzer weiterhin durch diese Methode. Dem Benutzer wird jedoch die Option zum Auswählen einer anderen Methode angezeigt.

Befristeter Zugriffspass

Wenn der Mandantenadmin die Self-Service-Kennwortzurücksetzung (Self-Service Password Reset, SSPR) aktiviert hat und eine Benutzerin bzw. ein Benutzer die kennwortlose Anmeldung mit der Authenticator-App zum ersten Mal mit einem Kennwort für temporären Zugriff einsetzt, sollten die folgenden Schritte befolgt werden:

- Die Benutzerin bzw. der Benutzer sollte einen Browser auf einem mobilen Gerät oder Desktop öffnen und zur Infoseite mySecurity navigieren.

- Die Benutzer in bzw. der Benutzer muss die Authenticator-App als Anmeldemethode registrieren. Diese Aktion verknüpft das Benutzerkonto mit der App.

- Die Benutzerin bzw. der Benutzer sollte dann zum mobilen Gerät zurückkehren und die kennwortlose Anmeldung über die Authenticator-App aktivieren.

Verwaltung

Es wird empfohlen, Microsoft Authenticator mithilfe der Richtlinie für Authentifizierungsmethoden zu verwalten. Authentifizierungsrichtlinienadministratoren können diese Richtlinie bearbeiten, um Microsoft Authenticator zu aktivieren oder zu deaktivieren. Administratoren können bestimmte Benutzer und Gruppen in die Verwendung einschließen oder bestimmte Benutzer und Gruppen davon ausschließen.

Administratoren können auch Parameter konfigurieren, um besser zu steuern, wie Microsoft Authenticator verwendet werden kann. Beispielsweise können sie der Anmeldeanforderung den Standort oder den App-Namen hinzufügen, damit Benutzer vor der Genehmigung über einen besseren Kontext verfügen.

Globale Administratoren können Microsoft Authenticator auch mandantenweit mithilfe von MFA- und SSPR-Legacyrichtlinien verwalten. Diese Richtlinien ermöglichen es, Microsoft Authenticator für alle Benutzer im Mandanten zu aktivieren oder zu deaktivieren. Es gibt keine Optionen zum Einschließen oder Ausschließen von Personen oder zum Steuern dafür, wie Microsoft Authenticator für die Anmeldung verwendet werden kann.

Bekannte Probleme

Die folgenden Probleme sind bekannt.

Die Option für die kennwortlose Anmeldung per Telefon wird nicht angezeigt

In einem Szenario kann die Überprüfung der kennwortlosen Anmeldung des Benutzer ausstehen. Wenn der Benutzer versucht, sich erneut anzumelden, wird möglicherweise nur die Option zum Eingeben eines Kennworts angezeigt.

Gehen Sie wie folgt vor, um dieses Szenario aufzulösen:

- Öffnen Sie Microsoft Authenticator.

- Antworten Sie ggf. auf Benachrichtigungsaufforderungen.

Anschließend kann der Benutzer weiterhin die kennwortlose Anmeldung per Telefon verwenden.

AuthenticatorAppSignInPolicy nicht unterstützt

AuthenticatorAppSignInPolicy ist eine Legacy-Richtlinie, die von Microsoft Authenticator nicht unterstützt wird. Um Ihren Benutzern Pushbenachrichtigungen oder die kennwortlose Anmeldung per Telefon mit der Authenticator-App zu ermöglichen, verwenden Sie die Richtlinie für Authentifizierungsmethoden.

Verbundkonten

Wenn ein*e Benutzer*in kennwortlose Anmeldeinformationen aktiviert hat, verwendet der Microsoft Entra-Anmeldevorgang nicht mehr „login_hint“. Darum leitet der Prozess den Benutzer nicht mehr zu einem Standort der Verbundanmeldung.

Mit dieser Logik wird in der Regel verhindert, dass ein Benutzer in einem hybriden Mandanten zur Anmeldungsüberprüfung an Active Directory-Verbunddienste (Active Directory Federated Services, AD FS) weitergeleitet wird. Der Benutzer kann jedoch weiterhin auf Stattdessen Ihr Kennwort verwenden klicken.

Lokale Benutzer

Ein*e Endbenutzer*in kann über einen lokalen Identitätsanbieter für die Multi-Faktor-Authentifizierung aktiviert werden. Der Benutzer kann immer noch eine einzige Anmeldeinformation für die kennwortlose Anmeldung per Telefon erstellen und verwenden.

Wenn der Benutzer versucht, mehrere Installationen (5+) von Microsoft Authenticator mit den Anmeldeinformationen für die kennwortlose Anmeldung per Telefon zu aktualisieren, kann diese Änderung zu einem Fehler führen.

Nächste Schritte

Weitere Informationen zur Microsoft Entra-Authentifizierung und zu kennwortlosen Methoden finden Sie in den folgenden Artikeln: