Luo ilmaisimia tiedostoille

Koskee seuraavia:

- Microsoft Defender XDR

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender for Business

Vihje

Haluatko kokeilla Defender for Endpointia? Rekisteröidy maksuttomaan kokeiluversioon.

Estä hyökkäyksen leviäminen organisaatioosi kieltämällä mahdollisesti haitalliset tiedostot tai epäillyt haittaohjelmat. Jos tiedät mahdollisesti haitallisen kannettavan suoritettavan tiedoston (PE), voit estää sen. Tämä toiminto estää sen lukemisen, kirjoittamisen tai suorittamisen organisaatiosi laitteissa.

Tiedostojen ilmaisimia voi luoda kolmella tavalla:

- Luomalla ilmaisimen Asetus-sivun kautta

- Luomalla tilannekohtaisen ilmaisimen tiedoston tietosivun Lisää ilmaisin -painikkeella

- Luomalla ilmaisimen ilmaisimen ohjelmointirajapinnan kautta

Huomautus

Jotta tämä ominaisuus toimisi Windows Server 2016:ssa ja Windows Server 2012 R2:ssa, kyseiset laitteet on otettava käyttöön Onboard Windows -palvelimien ohjeiden mukaisesti. Mukautetut tiedostoilmaisimet, joissa on Salli-, Estä- ja Korjaa-toimintoja, ovat nyt käytettävissä myös macOS:n ja Linuxin parannetuissa haittaohjelmatoimintojen toiminnoissa.

Alkuvalmistelut

Tutustu seuraaviin edellytyksiin, ennen kuin luot tiedostojen ilmaisimia:

Tämä ominaisuus on käytettävissä, jos organisaatiosi käyttää Microsoft Defender virustentorjuntaohjelmaa (aktiivisessa tilassa)

Haittaohjelmien torjunta -asiakasversion on oltava uudempi tai uudempi

4.18.1901.x. Näytä kuukausittaiset käyttöympäristön ja moduulin versiotTätä ominaisuutta tuetaan laitteissa, joissa on käytössä Windows 10 versio 1703 tai uudempi versio Windows 11, Windows Server 2012 R2, Windows Server 2016 tai uudempi versio, Windows Server 2019 tai Windows Server 2022.

Kohteessa

Computer Configuration\Administrative Templates\Windows Components\Microsoft Defender Antivirus\MpEngine\tiedoston hajautusarvon laskentaominaisuuden asetuksena tulee olla KäytössäAloita tiedostojen esto ottamalla "estä tai salli" -ominaisuus käyttöön asetuksissa (Microsoft Defender portaalissa, siirry kohtaan Asetukset>PäätepisteetYleiset>lisäominaisuudet>>Salli tai estä tiedosto).

Tämä ominaisuus on suunniteltu estämään haittaohjelmien (tai mahdollisesti haitallisten tiedostojen) lataaminen verkosta. Se tukee tällä hetkellä kannettavia suoritettavaa tiedostoa (PE), mukaan lukien .exe ja .dll tiedostoja. Kattavuus on pidennetty ajan kuluessa.

Tärkeää

Defender for Endpointin palvelupaketti 1:ssä ja Defender for Businessissa voit luoda ilmaisimen tiedoston estämiseksi tai sallimiseksi. Defender for Businessissa ilmaisinta käytetään koko ympäristössä, eikä sitä voi rajata tiettyihin laitteisiin.

Create asetusten sivulla tiedostojen ilmaisimen

Valitse siirtymisruudussa Asetukset>Päätepisteen ilmaisimet> (Säännöt-kohdasta).

Valitse Tiedosto hajautuksia -välilehti.

Valitse Lisää kohde.

Määritä seuraavat tiedot:

- Ilmaisin: Määritä entiteetin tiedot ja ilmaisimen vanhentuminen.

- Toiminto: Määritä suoritettava toiminto ja anna kuvaus.

- Laajuus: Määritä laiteryhmän laajuus (kopiointi ei ole käytettävissä Defender for Businessissa).

Huomautus

Laiteryhmän luontia tuetaan sekä Defender for Endpoint -palvelupaketti 1 että palvelupaketti 2

Tarkista tiedot Yhteenveto-välilehdessä ja valitse sitten Tallenna.

Create tilannekohtaisen ilmaisimen tiedoston tietosivulta

Yksi vaihtoehdoista , kun tiedostolle tehdään vastaustoimintoja , on ilmaisimen lisääminen tiedostoon. Kun lisäät tiedostoon ilmaisimen hajautusarvon, voit halutessasi lisätä ilmoituksen ja estää tiedoston aina, kun organisaatiosi laite yrittää suorittaa sen.

Ilmaisimen automaattisesti estämät tiedostot eivät näy tiedoston toimintokeskuksessa, mutta ilmoitukset näkyvät silti Ilmoitusjonossa.

Ilmoitus tiedoston estotoiminnoista (esikatselu)

Tärkeää

Tämän osion tiedot (julkinen esikatselu automatisoidulle tutkimukselle ja korjausmoduulille) liittyvät esiversiotuotteeseen, jota voidaan muuttaa huomattavasti ennen sen kaupallista julkaisua. Microsoft ei anna nimenomaisia eikä oletettuja takuita tässä annetuista tiedoista.

Tiedoston OC (IOC) nykyiset tuetut toiminnot ovat salliminen, valvonta ja estäminen sekä korjaaminen. Kun olet valinnut tiedoston estämisen, voit valita, tarvitaanko ilmoituksen käynnistäminen. Tällä tavalla voit hallita suojaustoimintatiimeihin pääsevien hälytysten määrää ja varmistaa, että vain pakolliset hälytykset annetaan.

Siirry Microsoft Defender XDR kohtaan Asetukset>Päätepisteet Ilmaisimet>>Lisää uusi tiedoston hajautusarvo.

Valitse Estä ja korjaa tiedosto.

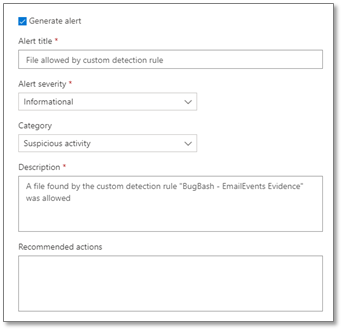

Valitse, luodaanko ilmoitus tiedostoestotapahtumalle ja määritetään ilmoitusasetukset:

- Ilmoituksen otsikko

- Ilmoituksen vakavuus

- Luokka

- Kuvaus

- Suositellut toiminnot

Tärkeää

- Yleensä tiedostolohkot pakotetaan käyttöön ja poistetaan muutaman minuutin kuluessa, mutta ne voivat kestää jopa 30 minuuttia.

- Jos tiedostossa on ristiriitaisia IoC-käytäntöjä, joilla on sama pakotustyyppi ja kohde, käytetään turvallisemman hajautusarvon käytäntöä. SHA-256-tiedoston hajautuskoodin IoC-käytäntö voittaa SHA-1-tiedoston hajautusarvon IoC-käytännön, joka voittaa MD5-tiedoston hajautuskoodin IoC-käytännön, jos hajautustyypit määrittävät saman tiedoston. Tämä on aina tosi laiteryhmästä riippumatta.

- Kaikissa muissa tapauksissa, jos ristiriitaisia tiedoston IoC-käytäntöjä, joilla on sama pakotuskohde, sovelletaan kaikkiin laitteisiin ja laitteen ryhmään, laiteryhmän käytäntö voittaa.

- Jos EnableFileHashComputation-ryhmäkäytäntö on poistettu käytöstä, IoC-tiedoston estotarkkuutta vähennetään. Käyttöönotto

EnableFileHashComputationvoi kuitenkin vaikuttaa laitteen suorituskykyyn. Esimerkiksi suurten tiedostojen kopioiminen jaettavasta verkkoresurssista paikalliseen laitteeseesi, erityisesti VPN-yhteyden kautta, voi vaikuttaa laitteen suorituskykyyn.

Lisätietoja EnableFileHashComputation-ryhmäkäytännöstä on kohdassa Defender CSP.

Lisätietoja tämän ominaisuuden määrittämisestä Defender for Endpointissa Linuxissa ja macOS:ssä on ohjeartikkelissa Tiedostojen hajautusarvon laskentaominaisuuden määrittäminen Linuxissa ja Tiedoston hajautusarvon laskentaominaisuuden määrittäminen macOS:ssä.

Kehittyneet metsästysominaisuudet (esikatselu)

Tärkeää

Tämän osion tiedot (julkinen esikatselu automatisoidulle tutkimukselle ja korjausmoduulille) liittyvät esiversiotuotteeseen, jota voidaan muuttaa huomattavasti ennen sen kaupallista julkaisua. Microsoft ei anna nimenomaisia eikä oletettuja takuita tässä annetuista tiedoista.

Tällä hetkellä esikatselussa voit kysellä vastaustoimintoa ennen metsästystä. Alla on esimerkki ennakkometsästyskyselystä:

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp > ago(30d)

| where AdditionalFields contains "EUS:Win32/CustomEnterpriseBlock!cl"

Lisätietoja kehittyneestä metsästyksestä on kohdassa Uhkien ennakoiva metsästys kehittyneellä metsästyksellä.

Alla on muita säikeiden nimiä, joita voidaan käyttää mallikyselyssä ylhäältä:

Tiedostot:

EUS:Win32/CustomEnterpriseBlock!clEUS:Win32/CustomEnterpriseNoAlertBlock!cl

Todistukset:

EUS:Win32/CustomCertEnterpriseBlock!cl

Vastaustoiminnon toimintaa voidaan tarkastella myös laitteen aikajanalla.

Käytäntöristiriitojen käsittely

Varmenteiden ja tiedostojen IoC-käytäntöjen käsittelyristiriidat noudattavat tätä järjestystä:

- Jos Windows Defender Application Control- ja AppLocker-pakotustilakäytännöt eivät salli tiedostoa, estä.

- Muuten, jos Microsoft Defender virustentorjuntapoikkeukset sallivat tiedoston, valitse Salli.

- Jos tiedosto on estetty tai estetty tai varoita tiedoston IOC-tiedostoja, estä/varoita.

- Muuten, jos SmartScreen on estänyt tiedoston, valitse Estä.

- Jos tiedoston salliva IoC-käytäntö sallii tiedoston, valitse Salli.

- Muuten, jos hyökkäyspinnan vähentämissäännöt, valvotun kansion käyttö tai virustentorjunta estävät tiedoston käytön, valitse Estä.

- Muuten Salli (ohittaa Windows Defender sovellusohjausobjektin & AppLocker-käytännön, siihen ei sovelleta IoC-sääntöjä).

Huomautus

Jos Microsoft Defender virustentorjuntaohjelman asetuksena on Estä, mutta Tiedostojen hajautusarvojen tai varmenteiden Defender for Endpoint -ilmaisimien asetuksena on Salli, käytännön oletusarvona on Salli.

Jos tiedostossa on ristiriitaisia IoC-käytäntöjä, joilla on sama pakotustyyppi ja kohde, käytetään turvallisemman (eli pidemmän) hajautusarvon käytäntöä. Esimerkiksi SHA-256-tiedoston hajautuskoodin IoC-käytäntö on tärkeämpi kuin MD5-tiedoston hajautuskoodin IoC-käytäntö, jos molemmat hajautusarvotyypit määrittävät saman tiedoston.

Varoitus

Tiedostojen ja varmenteiden käytäntöjen ristiriitojen käsittely eroaa toimialueiden, URL-osoitteiden tai IP-osoitteiden käytäntöjen ristiriitojen käsittelystä.

Microsoft Defenderin haavoittuvuuksien hallinta estää haavoittuvassa asemassa olevat sovellusominaisuudet käyttävät tiedoston IOC-tiedostoja pakottamiseen, ja se noudattaa aiemmin tässä osiossa kuvattua ristiriitojen käsittelyjärjestystä.

Esimerkkejä

| Osa | Osien pakottaminen | Tiedostoilmaisimen toiminto | Tulos |

|---|---|---|---|

| Hyökkäysalueen pienentämistiedoston polkupoikkeus | Salli | Estä | Estä |

| Hyökkäyspinnan pienentämissääntö | Estä | Salli | Salli |

| Windows Defender sovellusohjausobjekti | Salli | Estä | Salli |

| Windows Defender sovellusohjausobjekti | Estä | Salli | Estä |

| Microsoft Defender virustentorjuntaohjelman poissulkeminen | Salli | Estä | Salli |

Tutustu myös seuraaviin ohjeartikkeleihin:

Luo ilmaisimia IP-osoitteille ja URL-osoitteille/toimialueille

Microsoft Defender for Endpoint ja Microsoft Defender virustentorjuntaa koskevat poikkeukset

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle