Luo ilmaisimia IP-osoitteille ja URL-osoitteille/toimialueille

Koskee seuraavia:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

Vihje

Haluatko kokeilla Defender for Endpointia? Rekisteröidy maksuttomaan kokeiluversioon.

Yleiskatsaus

Luomalla URL-osoitteiden ja URL-osoitteiden tai toimialueiden ilmaisimia voit nyt sallia tai estää URL-osoitteita, URL-osoitteita tai toimialueita oman uhkatietosi perusteella. Voit myös varoittaa käyttäjiä kehotteella, jos he avaavat riskialttiin sovelluksen. Kehote ei estä heitä käyttämästä sovellusta, mutta voit antaa mukautetun viestin ja linkkejä yrityksen sivulle, joka kuvaa sovelluksen asianmukaista käyttöä. Käyttäjät voivat edelleen ohittaa varoituksen ja jatkaa sovelluksen käyttöä tarvittaessa.

Defender for Endpoint voi käyttää haittaohjelmien/URL-osoitteiden estämiseen (Microsoftin määrittämänä):

- Windows Defender SmartScreen Microsoft-selaimille

- Verkkosuojaus muille kuin Microsoft-selaimille tai selaimen ulkopuolella soituksille

Microsoft hallitsee uhkien hallintaan määritettyä tietojoukkoa haitallisten INTERNET-osoitteiden/URL-osoitteiden estämiseksi.

Voit estää haitalliset IPS:t/URL-osoitteet asetussivun tai koneryhmien kautta, jos katsot tiettyjen ryhmien olevan suuremmassa tai pienemmässä vaarassa kuin toiset.

Huomautus

IP-osoitteiden luokitonta Inter-Domain (CIDR) -merkintätapa ei ole tuettu.

Alkuvalmistelut

On tärkeää ymmärtää seuraavat edellytykset ennen IPS-, URL-osoitteiden tai toimialueiden ilmaisimien luomista:

Verkon suojausvaatimukset

SALLITTU URL/IP-osoite ja esto edellyttävät, että Microsoft Defender for Endpoint osan verkkosuojaus on käytössä lohkotilassa. Lisätietoja verkon suojauksesta ja määritysohjeista on kohdassa Verkon suojauksen käyttöönotto.

Tuetut käyttöjärjestelmät

- Windows 10, versio 1709 tai uudempi

- Windows 11

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2019

- Windows Server 2022

- Macos

- Linux

- iOS

- Android

Windows Server 2016:n ja Windows Server 2012 R2:n vaatimukset

Windows Server 2016 ja Windows Server 2012 R2 on otettava käyttöön Onboard Windows -palvelimien ohjeiden mukaisesti.

Microsoft Defender virustentorjuntaohjelman versiovaatimukset

Haittaohjelmien torjuntaohjelman version on oltava 4.18.1906.x tai uudempi.

Mukautetun verkon ilmaisinvaatimukset

Varmista, että mukautetun verkon ilmaisimet ovat käytössä Microsoft Defender XDR>AsetuksetLisäominaisuudet-kohdassa>. Lisätietoja on kohdassa Lisäominaisuudet.

iOS-indikaattoreiden tuki on iOS-Microsoft Defender for Endpoint kohdassa.

Jos haluat tukea Android-ilmaisimia, katso Microsoft Defender for Endpoint Androidissa.

IoC-ilmaisinluettelon rajoitukset

Ilmaisinluetteloon voi lisätä vain ulkoisia IPS:itä. Sisäisille IPS:ille ei voi luoda ilmaisimia. Jos kyseessä on verkkosuojausskenaario, suosittelemme, että käytät Microsoft Edgen sisäisiä ominaisuuksia. Microsoft Edge hyödyntää verkon suojausta verkkoliikenteen tarkastamiseen ja sallii TCP-, HTTP- ja HTTPS(TLS) -lohkojen käytön.

Muut kuin Microsoft Edgen ja Internet Explorerin prosessit

Muissa prosesseissa kuin Microsoft Edgessä ja Internet Explorerissa verkkosuojausskenaariot hyödyntävät verkon suojausta tarkastuksissa ja täytäntöönpanossa:

- IP-osoite on tuettu kaikissa kolmessa protokollassa (TCP, HTTP ja HTTPS (TLS))

- Vain yksittäisiä IP-osoitteita tuetaan (ei CIDR-lohkoja tai IP-alueita) mukautetuissa ilmaisimissa

- Salatut URL-osoitteet (koko polku) voidaan estää vain ensimmäisen osapuolen selaimissa (Internet Explorer, Edge)

- Salatut URL-osoitteet (vain FQDN) voidaan estää kolmansien osapuolten selaimissa (muu kuin Internet Explorer, Edge)

- Salaamattomille URL-osoitteille voidaan käyttää kaikkia URL-polkulohkoja

- Jos URL-ilmaisimen käytännöt ovat ristiriitaisia, pidempi polku on käytössä. Esimerkiksi URL-ilmaisimen käytäntö

https://support.microsoft.com/officeon etusijalla URL-ilmaisinkäytäntöönhttps://support.microsoft.comnähden.

Verkon suojaus ja TCP:n kolmisuuntainen kättely

Verkon suojauksen avulla määritetään, sallitaanko sivustolle pääsy vai estetäänkö se sen jälkeen, kun kolmitiekäsittely on suoritettu TCP/IP:n kautta. Näin ollen, kun verkkosuojaus estää sivuston, saatat nähdä -toimintotyypin ConnectionSuccessNetworkConnectionEvents Microsoft Defender portaalissa, vaikka sivusto on estetty. NetworkConnectionEvents ilmoitetaan TCP-kerroksesta, ei verkon suojauksesta. Kun kaksisuuntainen kättely on valmis, verkkosuojaus sallii tai estää sivuston käytön.

Tässä on esimerkki siitä, miten tämä toimii:

Oletetaan, että käyttäjä yrittää käyttää verkkosivustoa laitteessaan. Sivustoa isännöidä todennäköisesti vaarallisella toimialueella, ja verkkosuojaus tulisi estää.

Kolmisuuntainen kättely TCP/IP:n kautta alkaa. Ennen kuin se on valmis,

NetworkConnectionEventstoiminto kirjataan lokiin, ja senActionTypeluettelonaConnectionSuccesson . Kuitenkin heti, kun kaksisuuntainen kättelyprosessi on valmis, verkon suojaus estää pääsyn sivustoon. Kaikki tämä tapahtuu nopeasti. Samanlainen prosessi tapahtuu smartscreen-Microsoft Defender: kun kolmisuuntainen kädenpuristus valmistuu, määritys tehdään ja sivuston käyttö on joko estetty tai sallittu.Microsoft Defender portaalissa ilmoitus näkyy ilmoitusjonossa. Tämän ilmoituksen tiedot ovat sekä että

NetworkConnectionEventsAlertEvents. Näet, että sivusto on estetty, vaikka sinulla on myös kohde, jonkaNetworkConnectionEventsActionType onConnectionSuccess.

Varoitustilan ohjausobjektit

Kun käytät varoitustilaa, voit määrittää seuraavat ohjausobjektit:

Ohituskyky

- Salli-painike Edgessä

- Salli-painike ilmoituspainike (muut kuin Microsoft-selaimet)

- Ohita ilmaisimen kestoparametri

- Ohita pakottaminen Microsoft- ja muissa kuin Microsoft-selaimissa

Uudelleenohjauksen URL-osoite

- Uudelleenohjauksen URL-parametri ilmaisimessa

- Uudelleenohjauksen URL-osoite Edgessä

- Uudelleenohjauksen URL-osoite välinäytössä (muut kuin Microsoft-selaimet)

Lisätietoja on artikkelissa Microsoft Defender for Endpoint löytämien sovellusten hallitseminen.

IoC:n IP-URL-osoite ja toimialuekäytännön ristiriitojen käsittelyjärjestys

Toimialueiden, URL-osoitteiden tai IP-osoitteiden käytäntöristiriitojen käsittely eroaa varmenteiden käytäntöjen ristiriitojen käsittelystä.

Jos samaan ilmaisimeen on määritetty useita eri toimintotyyppejä (esimerkiksi estä, varoita ja salli, Microsoft.com) on määritetty useita eri toimintotyyppejä, kyseiset toimintotyypit tulevat voimaan seuraavasti:

- Salli

- Varoittaa

- Estä

Salli ohitukset varoittavat , mikä ohittaa lohkon: Salli > varoituslohko > . Tämän vuoksi edellä olevassa esimerkissä sallitaan Microsoft.com.

Defender for Cloud Apps -ilmaisimet

Jos organisaatiosi on ottanut käyttöön integroinnin Defender for Endpointin ja Defender for Cloud Appsin välillä, estävät ilmaisimet luodaan Defender for Endpointiin kaikille ei-toimimattomille pilvisovelluksille. Jos sovellus asetetaan näyttötilaan, luodaan varoitusilmaisimet (ohitettava lohko) sovellukseen liittyville URL-osoitteille. Sallittuja ilmaisimia ei voi luoda pakotteiden kohteena ville sovelluksille tällä hetkellä. Defenderin pilvisovelluksille luomat ilmaisimet noudattavat samaa käytäntöjen ristiriitojen käsittelyä, joka kuvattiin edellisessä osiossa.

Käytännön käsittelyjärjestys

Microsoft Defender for Endpoint käytännöllä on ensisijainen Microsoft Defender virustentorjuntakäytäntöön nähden. Tilanteissa, joissa Defender for Endpoint -asetuksena on Salli, mutta Microsoft Defender virustentorjunta -asetuksena on Estä, käytännön oletusarvona on Salli.

Useiden aktiivisten käytäntöjen käsittelyjärjestys

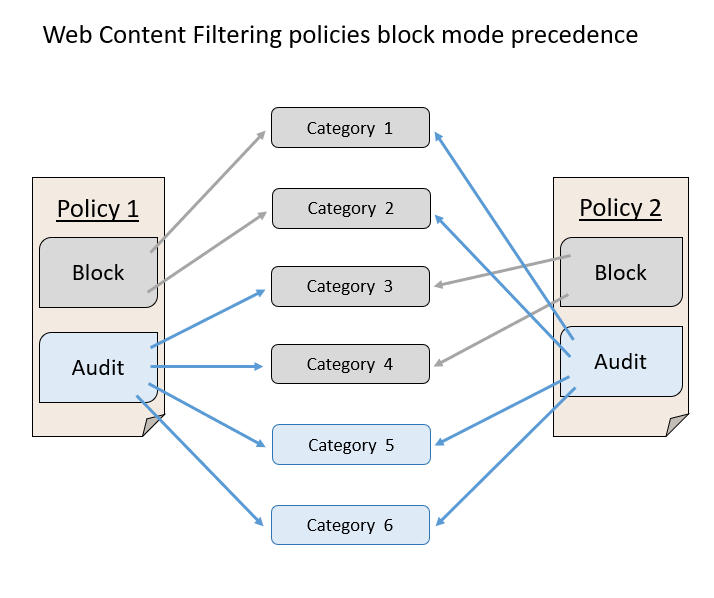

Jos otat käyttöön useita eri verkkosisällön suodatuskäytäntöjä samassa laitteessa, sovelletaan rajoittavampaa käytäntöä kuhunkin luokkaan. Oletetaan seuraava tilanne:

- Käytäntö 1 estää luokat 1 ja 2 ja tarkastaa loput

- Käytäntö 2 estää luokat 3 ja 4 ja tarkastaa loput

Tuloksena on, että kaikki luokat 1–4 on estetty. Tämä on kuvattu seuraavassa kuvassa.

Create url-osoitteiden, URL-osoitteiden tai toimialueiden ilmaisimen asetussivulta

Valitse siirtymisruudussa Asetukset>Päätepisteen ilmaisimet> (Säännöt-kohdasta).

Valitse IP-osoitteet tai URL-osoitteet/toimialueet -välilehti.

Valitse Lisää kohde.

Määritä seuraavat tiedot:

- Ilmaisin – Määritä entiteetin tiedot ja ilmaisimen vanhentuminen.

- Action – Määritä suoritettava toiminto ja anna kuvaus.

- Scope – Määritä koneryhmän vaikutusalue.

Tarkista tiedot Yhteenveto-välilehdessä ja valitse sitten Tallenna.

Huomautus

Käytännön luontiajan ja laitteessa estetyn URL-osoitteen tai IP-osoitteen välillä voi olla jopa 2 tunnin viive.

Aiheeseen liittyviä artikkeleita

- Ilmaisimien luominen

- Luo ilmaisimia tiedostoille

- Create varmenteisiin perustuvat ilmaisimet

- Ilmaisimien hallinta

- Microsoft Defender for Endpoint ja Microsoft Defender virustentorjuntaa koskevat poikkeukset

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle