Examiner les alertes dans Microsoft Defender XDR

S’applique à :

- Microsoft Defender XDR

Remarque

Cet article décrit les alertes de sécurité dans Microsoft Defender XDR. Toutefois, vous pouvez utiliser des alertes d’activité pour envoyer des Notifications par e-mail à vous-même ou à d’autres administrateurs lorsque les utilisateurs effectuent des activités spécifiques dans Microsoft 365. Pour plus d’informations, consultez alertes d’activité Create - Microsoft Purview | Microsoft Docs.

Les alertes constituent la base de tous les incidents et indiquent l’occurrence d’événements malveillants ou suspects dans votre environnement. Les alertes font généralement partie d’une attaque plus large et fournissent des indices sur un incident.

Dans Microsoft Defender XDR, les alertes associées sont agrégées pour former des incidents. Les incidents fournissent toujours le contexte plus large d’une attaque, mais l’analyse des alertes peut être utile quand une analyse plus approfondie est nécessaire.

La file d’attente Alertes affiche l’ensemble actuel d’alertes. Vous accédez à la file d’attente des alertes à partir d’Incidents & alertes > Alertes lors du lancement rapide du portail Microsoft Defender.

Les alertes de différentes solutions de sécurité Microsoft telles que Microsoft Defender pour point de terminaison, Microsoft Defender pour Office 365 et Microsoft Defender XDR s’affichent ici.

Par défaut, la file d’attente des alertes dans le portail Microsoft Defender affiche les alertes nouvelles et en cours des 30 derniers jours. L’alerte la plus récente se trouve en haut de la liste pour vous permettre de la voir en premier.

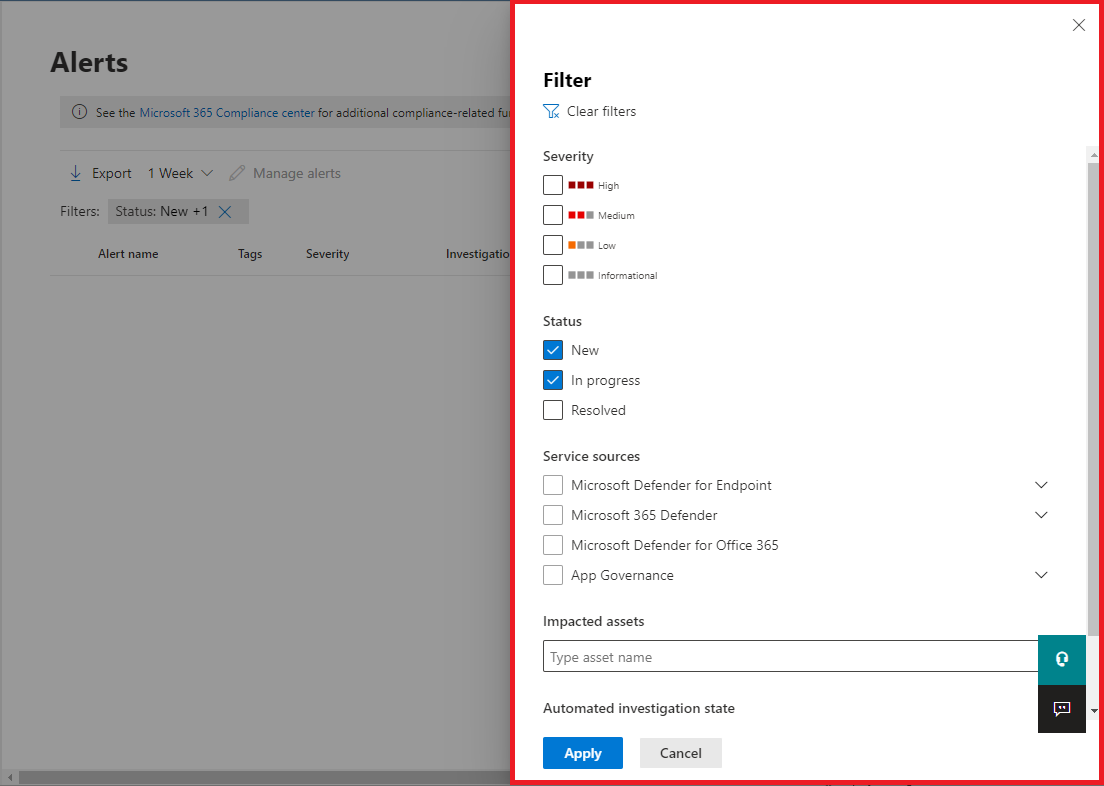

Dans la file d’attente des alertes par défaut, vous pouvez sélectionner Filtrer pour afficher un volet Filtre , à partir duquel vous pouvez spécifier un sous-ensemble des alertes. Voici un exemple.

Vous pouvez filtrer les alertes en fonction des critères suivants :

- Severity

- Statut

- Sources de service

- Entités (ressources impactées)

- État d’analyse automatisée

Rôles requis pour les alertes Defender for Office 365

Vous devez disposer de l’un des rôles suivants pour accéder aux alertes Microsoft Defender pour Office 365 :

Pour Microsoft Entra rôles globaux :

- Administrateur général

- Administrateur de sécurité

- Opérateur de sécurité

- Lecteur général

- Lecteur de sécurité

Office 365 groupes de rôles sécurité & conformité

- Administrateur de conformité

- Gestion de l’organisation

Analyser une alerte

Pour afficher la page d’alerte principale, sélectionnez le nom de l’alerte. Voici un exemple.

Vous pouvez également sélectionner l’action Ouvrir la page d’alerte main dans le volet Gérer l’alerte.

Une page d’alerte est composée des sections suivantes :

- Récit d’alerte, qui est la chaîne d’événements et d’alertes liées à cette alerte dans l’ordre chronologique

- Détails du résumé

Dans une page d’alerte, vous pouvez sélectionner les points de suspension (...) en regard de n’importe quelle entité pour voir les actions disponibles, telles que la liaison de l’alerte à un autre incident. La liste des actions disponibles dépend du type d’alerte.

Sources d’alerte

Microsoft Defender XDR alertes peuvent provenir de solutions telles que Microsoft Defender pour point de terminaison, Microsoft Defender pour Office 365, Microsoft Defender pour Identity, Microsoft Defender for Cloud Apps, le module complémentaire de gouvernance des applications pour Microsoft Defender for Cloud Apps, Protection Microsoft Entra ID, et Protection contre la perte de données Microsoft. Vous pouvez remarquer des alertes avec des caractères ajoutés dans l’alerte. Le tableau suivant fournit des conseils pour vous aider à comprendre le mappage des sources d’alerte en fonction du caractère ajouté à l’alerte.

Remarque

- Les GUID ajoutés sont spécifiques uniquement aux expériences unifiées telles que la file d’attente des alertes unifiées, la page des alertes unifiées, l’investigation unifiée et l’incident unifié.

- Le caractère ajouté ne modifie pas le GUID de l’alerte. La seule modification apportée au GUID est le composant ajouté.

| Source d’alerte | Caractère ajouté |

|---|---|

| Microsoft Defender XDR | ra ta pour ThreatExpertsea for DetectionSource = DetectionSource.CustomDetection |

| Microsoft Defender pour Office 365 | fa{GUID} Exemple : fa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender pour point de terminaison | da ou ed pour les alertes de détection personnalisées |

| Microsoft Defender pour l’identité | aa{GUID} Exemple : aa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender for Cloud Apps | ca{GUID} Exemple : ca123a456b-c789-1d2e-12f1g33h445h6i |

| Protection Microsoft Entra ID | ad |

| Gouvernance des applications | ma |

| Protection contre la perte de données Microsoft | dl |

Configurer Microsoft Entra service d’alerte IP

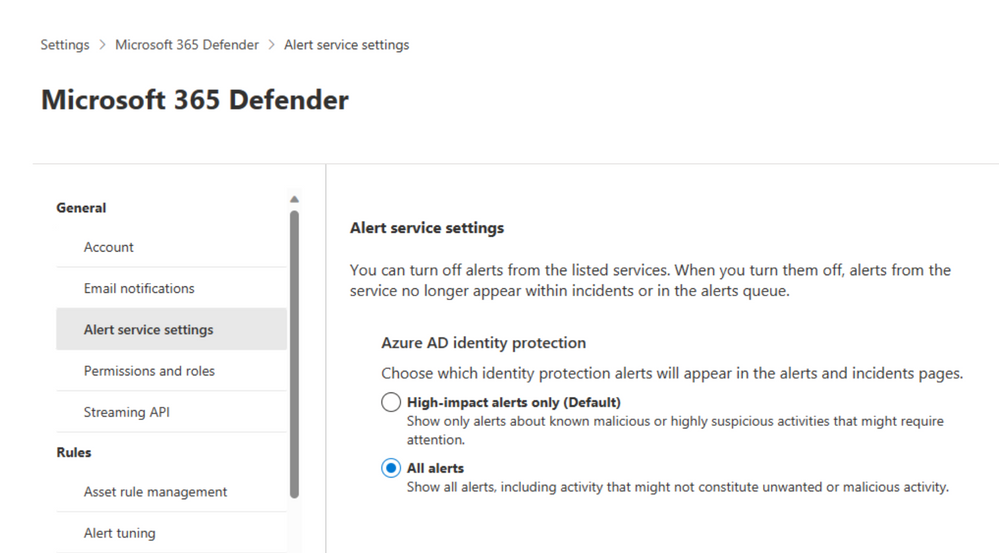

Accédez au portail Microsoft Defender (security.microsoft.com), sélectionnez Paramètres>Microsoft Defender XDR.

Dans la liste, sélectionnez Paramètres du service d’alerte, puis configurez votre Protection Microsoft Entra ID service d’alerte.

Par défaut, seules les alertes les plus pertinentes pour le centre d’opérations de sécurité sont activées. Si vous souhaitez obtenir toutes les détections de risques Microsoft Entra IP, vous pouvez les modifier dans la section Paramètres du service d’alerte.

Vous pouvez également accéder aux paramètres du service d’alerte directement à partir de la page Incidents du portail Microsoft Defender.

Importante

Certaines informations ont trait à un produit préalablement publié, qui peut être modifié de manière significative avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Analyser les ressources affectées

La section Actions effectuées contient une liste des ressources concernées, telles que les boîtes aux lettres, les appareils et les utilisateurs affectés par cette alerte.

Vous pouvez également sélectionner Afficher dans le centre de notifications pour afficher l’onglet Historique du centre de notifications dans le portail Microsoft Defender.

Tracer le rôle d’une alerte dans l’histoire de l’alerte

Le scénario d’alerte affiche toutes les ressources ou entités associées à l’alerte dans une arborescence de processus. L’alerte dans le titre est celle qui se concentre lorsque vous accédez pour la première fois à la page de l’alerte sélectionnée. Les ressources de l’article d’alerte sont extensibles et cliquables. Ils fournissent des informations supplémentaires et accélèrent votre réponse en vous permettant de prendre des mesures directement dans le contexte de la page d’alerte.

Remarque

La section du récit d’alerte peut contenir plusieurs alertes, avec des alertes supplémentaires liées à la même arborescence d’exécution qui apparaissent avant ou après l’alerte que vous avez sélectionnée.

Afficher plus d’informations sur les alertes sur la page de détails

La page de détails affiche les détails de l’alerte sélectionnée, avec les détails et les actions associées. Si vous sélectionnez l’une des ressources ou entités affectées dans l’article d’alerte, la page de détails change pour fournir des informations contextuelles et des actions pour l’objet sélectionné.

Une fois que vous avez sélectionné une entité d’intérêt, la page de détails change pour afficher des informations sur le type d’entité sélectionné, des informations historiques lorsqu’elles sont disponibles et des options permettant d’agir sur cette entité directement à partir de la page d’alerte.

Gérer des alertes

Pour gérer une alerte, sélectionnez Gérer les d’alerte dans la section Résumé des détails de la page d’alerte. Pour une seule alerte, voici un exemple du volet Gérer l’alerte .

Le volet Gérer l’alerte vous permet d’afficher ou de spécifier :

- État de l’alerte (Nouveau, Résolu, En cours).

- Compte d’utilisateur auquel l’alerte a été attribuée.

- Classification de l’alerte :

- Non défini (par défaut).

- Vrai positif avec un type de menace. Utilisez cette classification pour les alertes qui indiquent avec précision une menace réelle. Si vous spécifiez ce type de menace, votre équipe de sécurité voit les modèles de menace et agit pour défendre vos organization contre eux.

- Activité d’information attendue avec un type d’activité. Utilisez cette option pour les alertes qui sont techniquement précises, mais qui représentent un comportement normal ou une activité de menace simulée. Vous souhaitez généralement ignorer ces alertes, mais vous vous attendez à ce qu’elles soient similaires à l’avenir, lorsque les activités sont déclenchées par des attaquants ou des programmes malveillants réels. Utilisez les options de cette catégorie pour classifier les alertes pour les tests de sécurité, l’activité de l’équipe rouge et le comportement inhabituel attendu des applications et des utilisateurs approuvés.

- Faux positif pour les types d’alertes qui ont été créés même en l’absence d’activité malveillante ou pour une fausse alarme. Utilisez les options de cette catégorie pour classifier les alertes qui sont identifiées par erreur comme des événements ou activités normaux comme malveillantes ou suspectes. Contrairement aux alertes pour « Information, activité attendue », qui peut également être utile pour intercepter des menaces réelles, vous ne souhaitez généralement pas voir ces alertes à nouveau. La classification des alertes comme faux positifs aide Microsoft Defender XDR à améliorer la qualité de leur détection.

- Commentaire sur l’alerte.

Remarque

Vers le 29 août 2022, les valeurs de détermination d’alerte précédemment prises en charge (« Apt » et « SecurityPersonnel ») seront déconseillées et ne seront plus disponibles via l’API.

Remarque

Une façon de gérer les alertes via l’utilisation d’étiquettes. La fonctionnalité d’étiquetage pour Microsoft Defender pour Office 365 est déployée de manière incrémentielle et est actuellement en préversion.

Actuellement, les noms de balise modifiés sont appliqués uniquement aux alertes créées après la mise à jour. Les alertes générées avant la modification ne reflètent pas le nom de la balise mise à jour.

Pour gérer un ensemble d’alertes similaires à une alerte spécifique, sélectionnez Afficher les alertes similaires dans la zone INSIGHT de la section résumé des détails de la page d’alerte.

Dans le volet Gérer les alertes , vous pouvez classer toutes les alertes associées en même temps. Voici un exemple.

Si des alertes similaires ont déjà été classées dans le passé, vous pouvez gagner du temps en utilisant Microsoft Defender XDR recommandations pour découvrir comment les autres alertes ont été résolues. Dans la section Détails du résumé, sélectionnez Recommandations.

L’onglet recommandations fournit des actions et des conseils pour l’examen, la correction et la prévention. Voici un exemple.

Paramétrer une alerte

En tant qu’analyste soc (Security Operations Center), l’un des principaux problèmes consiste à trier le nombre d’alertes déclenchées quotidiennement. Le temps d’un analyste est précieux, car il souhaite se concentrer uniquement sur les alertes de gravité élevée et de priorité élevée. Pendant ce temps, les analystes sont également tenus de trier et de résoudre les alertes de priorité inférieure, ce qui a tendance à être un processus manuel.

Le réglage des alertes permet de paramétrer et de gérer les alertes à l’avance. Cela simplifie la file d’attente des alertes et permet d’économiser le temps de triage en masquant ou en résolvant automatiquement les alertes, chaque fois qu’un certain comportement organisationnel attendu se produit et que les conditions de règle sont remplies.

Vous pouvez créer des conditions de règle basées sur des « types de preuves », tels que des fichiers, des processus, des tâches planifiées et de nombreux autres types de preuves qui déclenchent l’alerte. Après avoir créé la règle, vous pouvez appliquer la règle à l’alerte sélectionnée ou à tout type d’alerte qui remplit les conditions de la règle pour paramétrer l’alerte.

En outre, la fonctionnalité couvre également les alertes provenant de diverses sources de service Microsoft Defender XDR. La fonctionnalité de réglage des alertes en préversion publique reçoit des alertes à partir de charges de travail telles que Defender pour point de terminaison, Defender for Office 365, Defender pour Identity, Defender for Cloud Apps, Protection Microsoft Entra ID (Microsoft Entra IP) et d’autres, si ces sources sont disponibles sur votre plateforme et votre plan. Auparavant, la fonctionnalité de réglage des alertes capturait uniquement les alertes de la charge de travail Defender pour point de terminaison.

Remarque

Nous vous recommandons d’utiliser le réglage des alertes, précédemment appelé suppression des alertes, avec prudence. Dans certaines situations, une application métier ou des tests de sécurité internes connus déclenchent une activité attendue et vous ne souhaitez pas voir ces alertes. Vous pouvez donc créer une règle pour paramétrer ces types d’alerte.

Create conditions de règle pour paramétrer les alertes

Il existe deux façons de régler une alerte dans Microsoft Defender XDR. Pour paramétrer une alerte à partir de la page Paramètres :

Accédez à Paramètres. Dans le volet gauche, accédez à Règles et sélectionnez Paramétrage des alertes.

Sélectionnez Ajouter une nouvelle règle pour paramétrer une nouvelle alerte. Vous pouvez également modifier une règle existante dans cet affichage en sélectionnant une règle dans la liste.

Dans le volet Paramétrer l’alerte , vous pouvez sélectionner les sources de service où la règle s’applique dans le menu déroulant sous Sources de service.

Remarque

Seuls les services auxquels l’utilisateur est autorisé sont affichés.

Ajoutez des indicateurs de compromission (ICS) qui déclenchent l’alerte sous la section ICS . Vous pouvez ajouter une condition pour arrêter l’alerte lorsqu’elle est déclenchée par un CIO spécifique ou par n’importe quel CIO ajouté à l’alerte.

Les E/S sont des indicateurs tels que des fichiers, des processus, des tâches planifiées et d’autres types de preuves qui déclenchent l’alerte.

Pour définir plusieurs conditions de règle, utilisez les options AND, OR et de regroupement pour créer une relation entre ces « types de preuves » multiples qui provoquent l’alerte.

- Par exemple, sélectionnez le rôle d’entité de preuve de déclenchement : Déclencheur, égal à et n’importe lequel pour arrêter l’alerte lorsqu’elle est déclenchée par un CIO ajouté à l’alerte. Toutes les propriétés de cette « preuve » sont renseignées automatiquement en tant que nouveau sous-groupe dans les champs respectifs ci-dessous.

Remarque

Les valeurs de condition ne respectent pas la casse.

Vous pouvez modifier et/ou supprimer les propriétés de cette « preuve » en fonction de vos besoins (à l’aide de caractères génériques, si pris en charge).

Outre les fichiers et les processus, le script AMSI (AntiMalware Scan Interface), l’événement WMI (Windows Management Instrumentation) et les tâches planifiées sont quelques-uns des types de preuves nouvellement ajoutés que vous pouvez sélectionner dans la liste déroulante types de preuves.

Pour ajouter un autre IOC, cliquez sur Ajouter un filtre.

Remarque

L’ajout d’au moins un IOC à la condition de règle est nécessaire pour paramétrer n’importe quel type d’alerte.

Dans la section Action , effectuez l’action appropriée masquer l’alerte ou résoudre l’alerte.

Entrez Nom, Description, puis cliquez sur Enregistrer.

Remarque

Le titre de l’alerte (Nom) est basé sur le type d’alerte (IoaDefinitionId) qui détermine le titre de l’alerte. Deux alertes qui ont le même type d’alerte peuvent passer à un titre d’alerte différent.

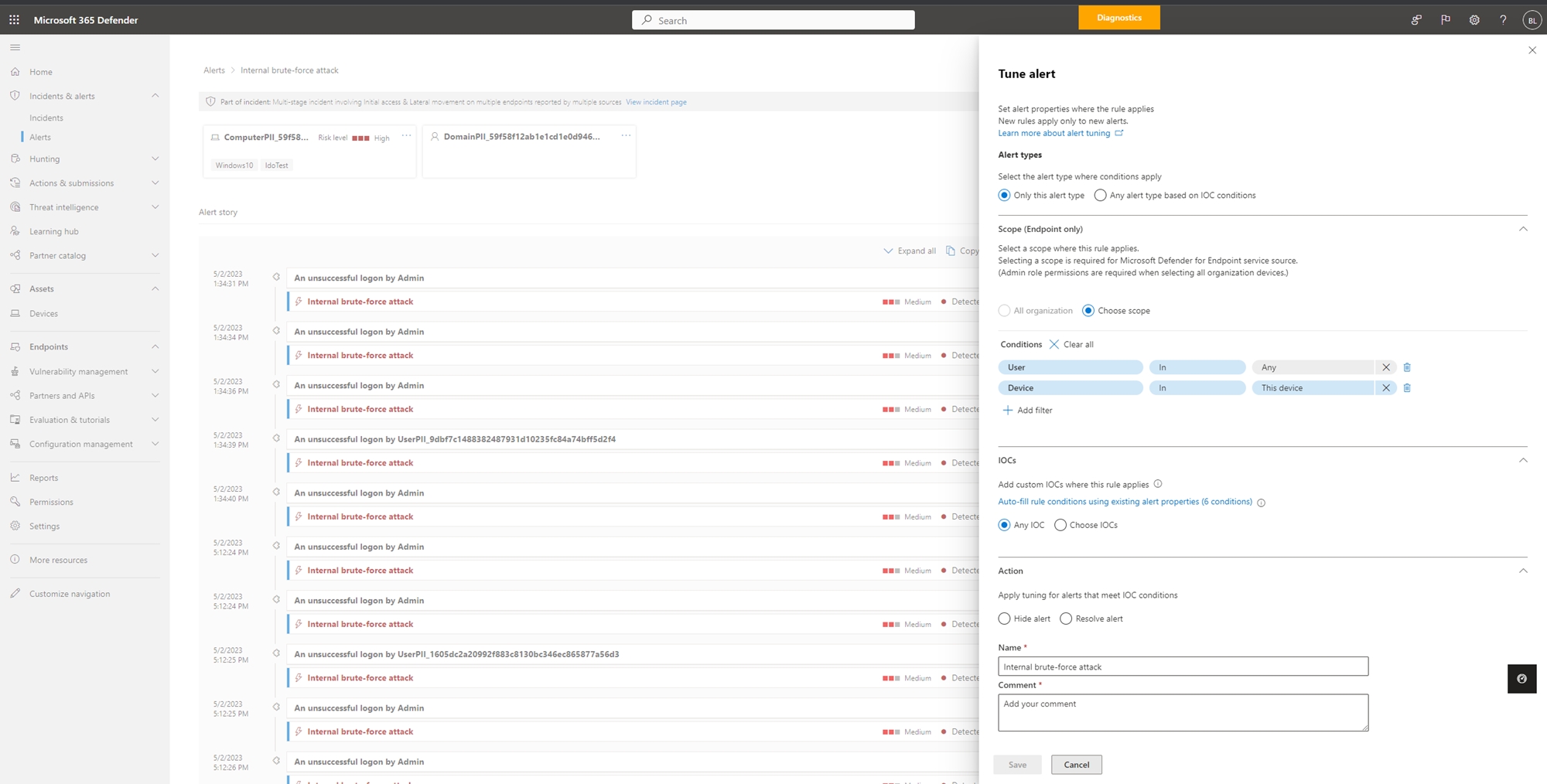

Pour paramétrer une alerte à partir de la page Alertes :

Sélectionnez une alerte dans la page Alertes sous Incidents et alertes. Vous pouvez également sélectionner une alerte lors de l’examen des détails de l’incident dans la page Incident.

Vous pouvez paramétrer une alerte via le volet Régler l’alerte qui s’ouvre automatiquement sur le côté droit de la page des détails de l’alerte.

Sélectionnez les conditions dans lesquelles l’alerte s’applique dans la section Types d’alerte . Sélectionnez Uniquement ce type d’alerte pour appliquer la règle à l’alerte sélectionnée.

Toutefois, pour appliquer la règle à n’importe quel type d’alerte qui répond aux conditions de règle, sélectionnez N’importe quel type d’alerte en fonction des conditions IOC.

Le remplissage de la section Étendue est obligatoire si le réglage de l’alerte est spécifique à Defender pour point de terminaison. Indiquez si la règle s’applique à tous les appareils du organization ou à un appareil spécifique.

Remarque

L’application de la règle à tous les organization nécessite une autorisation de rôle d’administrateur.

Ajoutez des conditions dans la section Conditions pour arrêter l’alerte lorsqu’elle est déclenchée par un CIO spécifique ou par un CIO ajouté à l’alerte. Vous pouvez sélectionner un appareil spécifique, plusieurs appareils, des groupes d’appareils, l’ensemble du organization ou par utilisateur dans cette section.

Remarque

Vous devez disposer de Administration autorisation lorsque l’étendue est définie uniquement pour Utilisateur. Administration autorisation n’est pas requise lorsque l’étendue est définie pour Utilisateur avec Appareil, Groupes d’appareils.

Ajoutez des ICS où la règle s’applique dans la section ICS . Vous pouvez sélectionner N’importe quel CIO pour arrêter l’alerte, quelle que soit la « preuve » à l’origine de l’alerte.

Vous pouvez également sélectionner Remplir automatiquement toutes les ICS associées à l’alerte 7 dans la section ICS pour ajouter tous les types de preuves liés aux alertes et leurs propriétés à la fois dans la section Conditions .

Dans la section Action , effectuez l’action appropriée masquer l’alerte ou résoudre l’alerte.

Entrez Nom, Commentaire, puis cliquez sur Enregistrer.

Empêcher les E/S d’être bloquées à l’avenir :

Une fois que vous avez enregistré la règle de réglage des alertes, dans la page Création de règle réussie qui s’affiche, vous pouvez ajouter les E/S sélectionnés en tant qu’indicateurs à la « liste verte » et empêcher leur blocage à l’avenir.

Tous les E/S liés aux alertes s’affichent dans la liste.

Les E/S qui ont été sélectionnées dans les conditions de suppression sont sélectionnées par défaut.

- Par exemple, vous pouvez ajouter des fichiers à autoriser à sélectionner une preuve (IOC) à autoriser. Par défaut, le fichier qui a déclenché l’alerte est sélectionné.

- Entrez l’étendue de la zone Sélectionner l’étendue à appliquer. Par défaut, l’étendue de l’alerte associée est sélectionnée.

- Cliquez sur Save (Enregistrer). À présent, le fichier n’est pas bloqué, car il est dans la liste verte.

La nouvelle fonctionnalité de réglage des alertes est disponible par défaut.

Toutefois, vous pouvez revenir à l’expérience précédente dans Microsoft Defender portail en accédant à Paramètres > Microsoft Defender XDR > Règles > Paramétrage des alertes, puis désactiver le bouton bascule Nouvelle création de règles de paramétrage activée.

Remarque

Bientôt, seule la nouvelle expérience de réglage des alertes sera disponible. Vous ne pourrez pas revenir à l’expérience précédente.

Modifier les règles existantes :

Vous pouvez toujours ajouter ou modifier des conditions de règle et l’étendue des règles nouvelles ou existantes dans le portail Microsoft Defender, en sélectionnant la règle appropriée et en cliquant sur Modifier la règle.

Pour modifier des règles existantes, assurez-vous que le bouton bascule Création de nouvelles règles de réglage des alertes activé est activé.

Résoudre une alerte

Une fois que vous avez terminé l’analyse d’une alerte et qu’elle peut être résolue, accédez au volet Gérer l’alerte pour l’alerte ou les alertes similaires et marquez l’status comme résolue, puis classez-la comme un vrai positif avec un type de menace, une activité d’information, attendue avec un type d’activité ou un faux positif.

La classification des alertes permet Microsoft Defender XDR d’améliorer la qualité de leur détection.

Utiliser Power Automate pour trier les alertes

Les équipes d’opérations de sécurité modernes (SecOps) ont besoin d’une automatisation pour travailler efficacement. Pour se concentrer sur la chasse et l’investigation des menaces réelles, les équipes SecOps utilisent Power Automate pour trier la liste des alertes et éliminer celles qui ne sont pas des menaces.

Critères de résolution des alertes

- L’utilisateur a activé le message d’absence du bureau

- L’utilisateur n’est pas marqué comme à haut risque

Si les deux sont vrais, SecOps marque l’alerte comme voyage légitime et la résout. Une notification est publiée dans Microsoft Teams une fois l’alerte résolue.

Connecter Power Automate à Microsoft Defender for Cloud Apps

Pour créer l’automatisation, vous aurez besoin d’un jeton d’API avant de pouvoir connecter Power Automate à Microsoft Defender for Cloud Apps.

Ouvrez Microsoft Defender et sélectionnez Paramètres>Jeton d’APICloud Apps>, puis sélectionnez Ajouter un jeton sous l’onglet Jetons d’API.

Fournissez un nom pour votre jeton, puis sélectionnez Générer. Enregistrez le jeton, car vous en aurez besoin ultérieurement.

Create un flux automatisé

Regardez cette courte vidéo pour découvrir comment l’automatisation fonctionne efficacement pour créer un flux de travail fluide et comment connecter Power Automate à Defender for Cloud Apps.

Prochaines étapes

Si nécessaire pour les incidents in-process, poursuivez votre enquête.

Voir aussi

- Vue d’ensemble des incidents

- Gérer des incidents

- Examiner des incidents

- Examiner les alertes de protection contre la perte de données dans Defender

- Protection Microsoft Entra ID

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender XDR Tech Community.

Commentaires

Bientôt disponible : Tout au long de l’année 2024, nous abandonnerons progressivement le mécanisme de retour d’information GitHub Issues pour le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour