Comment Defender for Cloud Apps contribue à la protection de votre environnement Workday

En tant que solution HCM majeure, Workday contient certaines des informations les plus sensibles de votre organisation, telles que les données personnelles des employés, les contrats, les détails du fournisseur, et bien plus encore. La prévention de l’exposition de ces données nécessite une surveillance continue pour empêcher les acteurs malveillants ou les insiders sans sécurité d’exfiltrer les informations sensibles.

La connexion de Workday à Defender for Cloud Apps vous donne des insights améliorés sur les activités de vos utilisateurs et fournit une détection des menaces en cas de comportement anormal.

Menaces principales

- Comptes compromis et menaces internes

- Fuite de données

- Sensibilisation insuffisante à la sécurité

- Appareil BYOD (apportez votre propre appareil) non géré

Comment Defender for Cloud Apps contribue à la protection de votre environnement

- Détecter les menaces du cloud, les comptes compromis et les insiders malveillants

- Utiliser la piste d’audit des activités pour les examens forensiques

Contrôler Workday avec des stratégies et des modèles de stratégie prédéfinis

Vous pouvez utiliser les modèles de stratégie prédéfinis suivants pour détecter les menaces potentielles et vous avertir :

| Type | Nom |

|---|---|

| Stratégie de détection d’anomalie prédéfinie | Activité depuis des adresses IP anonymes Activité à partir de pays peu fréquents Activité à partir d’adresses IP suspectes Voyage impossible |

| Modèle de stratégie d’activité | Connexion à partir d’une adresse IP à risque |

Pour plus d’informations sur la création de stratégies, consultez Créer une stratégie.

Automatiser les contrôles de gouvernance

Actuellement, aucun contrôle de gouvernance n’est disponible pour Workday. Si vous souhaitez avoir des actions de gouvernance pour ce connecteur, vous pouvez ouvrir un ticket de support avec les détails des actions souhaitées.

Pour plus d’informations sur la correction des menaces des applications, consultez Gouvernance des applications connectées.

Protéger Workday en temps réel

Passez en revue nos meilleures pratiques pour sécuriser et collaborer avec des utilisateurs externes et bloquer et protéger le téléchargement de données sensibles sur des appareils non gérés ou à risque.

Connecter Workday à Microsoft Defender for Cloud Apps

Cette section fournit des instructions pour connecter Microsoft Defender pour le cloud Apps à votre compte Workday existant à l’aide de l’API du connecteur d’application. Cette connexion vous permet de bénéficier de plus de visibilité et de contrôle lors de l’utilisation de Workday. Pour plus d’informations sur la façon dont Defender for Cloud Apps protège Workday, consultez Protéger Workday.

Démarrage rapide

Regardez notre vidéo de démarrage rapide montrant comment configurer les prérequis et effectuer les étapes décrites dans Workday. Une fois que vous avez terminé les étapes de la vidéo, vous pouvez continuer à ajouter le connecteur Workday.

Remarque

La vidéo ne montre pas l’étape requise pour configurer l’autorisation pour le groupe de sécurité Configurer : Configuration du client – Système. Veillez également à la configurer.

Prérequis

Le compte Workday utilisé pour la connexion à Defender for Cloud Apps doit être membre d’un groupe de sécurité (nouveau ou existant). Nous vous recommandons d’utiliser un utilisateur du système d’intégration Workday. Le groupe de sécurité doit disposer des autorisations suivantes sélectionnées pour les stratégies de sécurité de domaine suivantes :

| Zone fonctionnelle | Stratégie de sécurité du domaine | Stratégie de sécurité du sous-domaine | Autorisations pour le rapport/la tâche | Autorisations d’intégration |

|---|---|---|---|---|

| System | Configuration : Configuration du client – Général | Configuration : Configuration du client – Sécurité | Afficher, modifier | Get, Put |

| System | Configuration : Configuration du client – Général | Configuration : Configuration du client – Système | Modify | Aucun |

| System | Administration de la sécurité | Afficher, modifier | Get, Put | |

| System | Audit du système | Affichage | Get | |

| Dotation en personnel | Données de collaborateurs : Dotation en personnel | Worker Data: Public Worker Reports | Affichage | Get |

Remarque

- Le compte utilisé pour configurer des autorisations pour le groupe de sécurité doit être un Administrateur Workday.

- Pour définir des autorisations, recherchez « Stratégies de sécurité de domaine pour la zone fonctionnelle », puis recherchez chaque zone fonctionnelle (« Système » / « Dotation en personnel ») et accordez les autorisations répertoriées dans le tableau.

- Une fois toutes les autorisations définies, recherchez « Activer les modifications de stratégie de sécurité en attente » et approuvez les modifications.

Pour plus d’informations sur la configuration des utilisateurs d’intégration, des groupes de sécurité et des autorisations Workday, consultez les étapes 1 à 4 du guide Autoriser l’accès à l’intégration ou au point de terminaison externe à Workday (accessible avec la documentation ou les identifiants de la communauté Workday).

Comment connecter Workday à Defender for Cloud Apps à l’aide d’OAuth

Connectez-vous à Workday avec un compte membre du groupe de sécurité mentionné dans les conditions préalables.

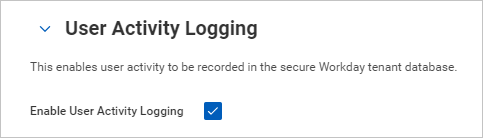

Recherchez « Modifier la configuration du client – système » et, sous Journalisation des activités utilisateur, sélectionnez Activer la journalisation des activités utilisateur.

Recherchez « Modifier l’installation du client – sécurité » et, sous Paramètres OAuth 2.0, sélectionnez Clients OAuth 2.0 activés.

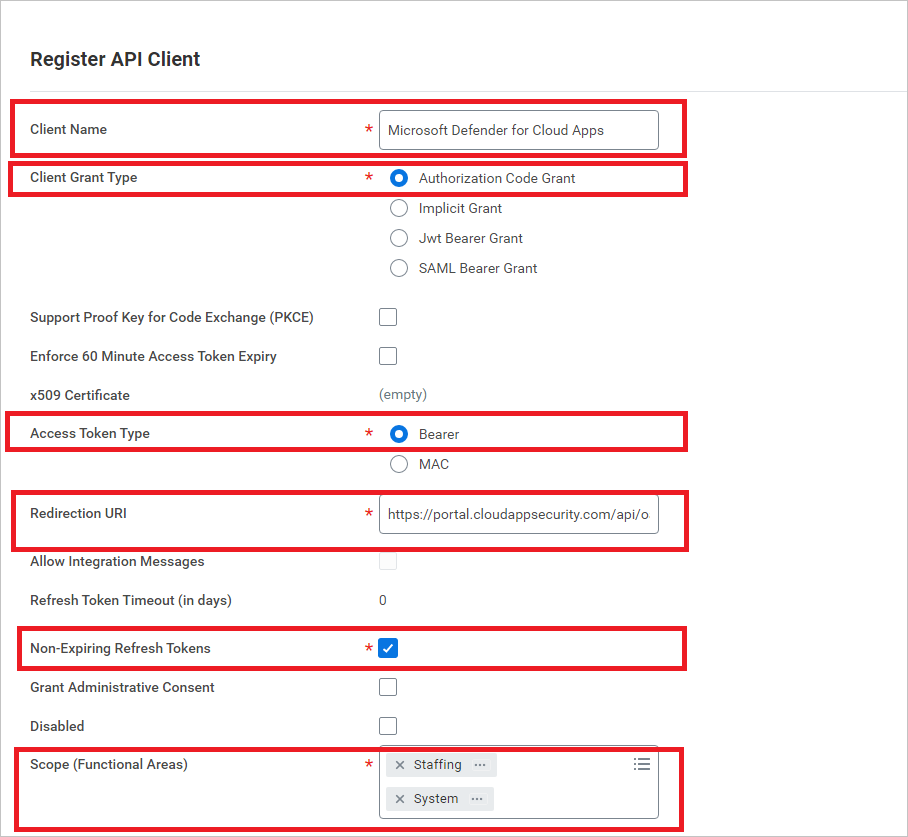

Recherchez « Inscrire le client d’API » et sélectionnez Inscrire le client d’API – Tâche.

Dans la page Inscrire le client d’API, renseignez les informations suivantes, puis sélectionnez OK.

Nom du champ Valeur Nom du client Microsoft Defender for Cloud Apps Type d’autorisation du client Octroi du code d’autorisation Type de jeton d’accès Porteur URI de redirection https://portal.cloudappsecurity.com/api/oauth/connect

Remarque : Pour les clients GCC High du gouvernement américain, entrez la valeur suivante :https://portal.cloudappsecurity.us/api/oauth/connectJetons d’actualisation sans expiration Oui Étendue (zones fonctionnelles) Dotation de personnel et système

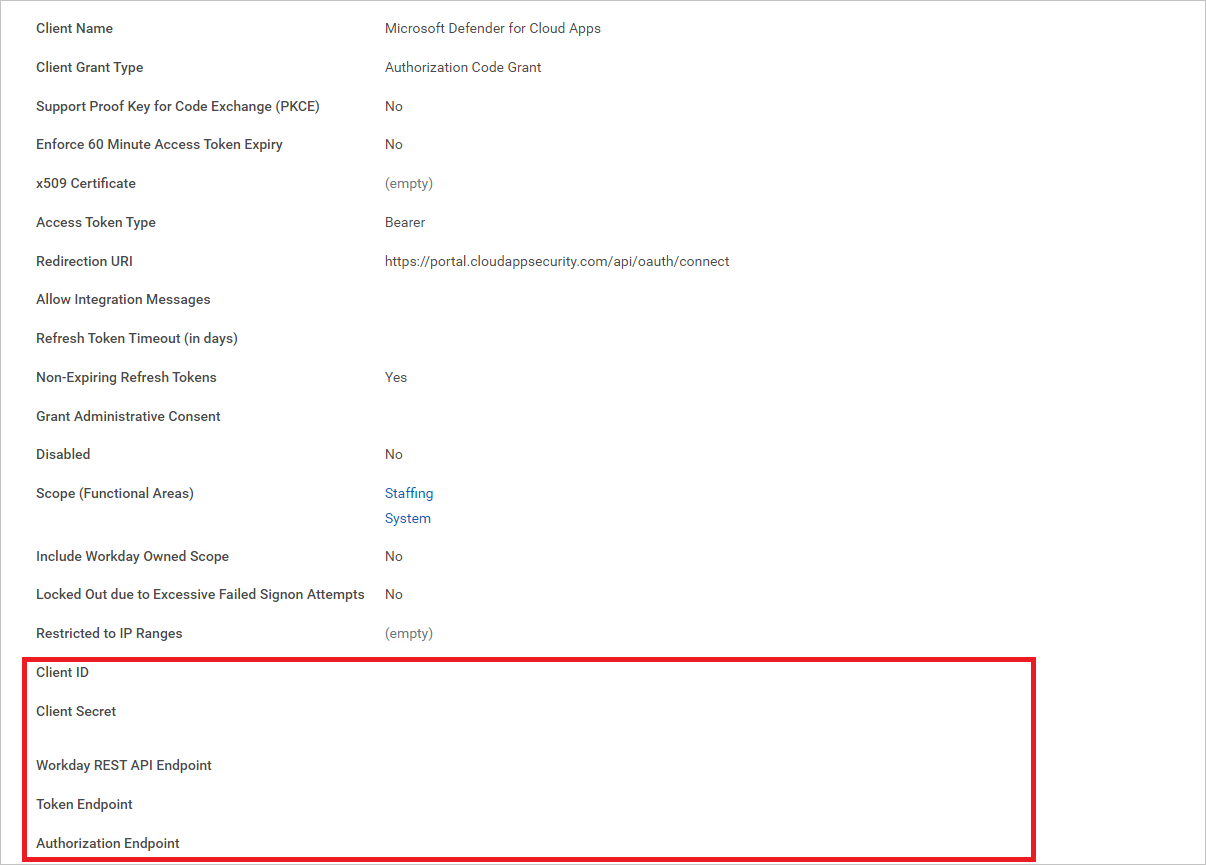

Une fois inscrit, notez les paramètres suivants, puis sélectionnez Terminé.

- ID client

- Clé secrète client

- Point de terminaison d’API REST Workday

- Point de terminaison de jeton

- Point de terminaison d’autorisation

Remarque

Si le compte Workday est activé avec l’authentification unique SAML SSO, ajoutez le paramètre 'redirect=n' de chaîne de requête au point de terminaison d’autorisation.

Si le point de terminaison d’autorisation possède déjà d’autres paramètres de chaîne de requête, ajoutez '&redirect=n' à la fin du point de terminaison d’autorisation. Si le point de terminaison d’autorisation ne possède pas déjà de paramètres de chaîne de requête, ajoutez '?redirect=n' à la fin du point de terminaison d’autorisation.

Comment connecter Defender for Cloud Apps à Workday

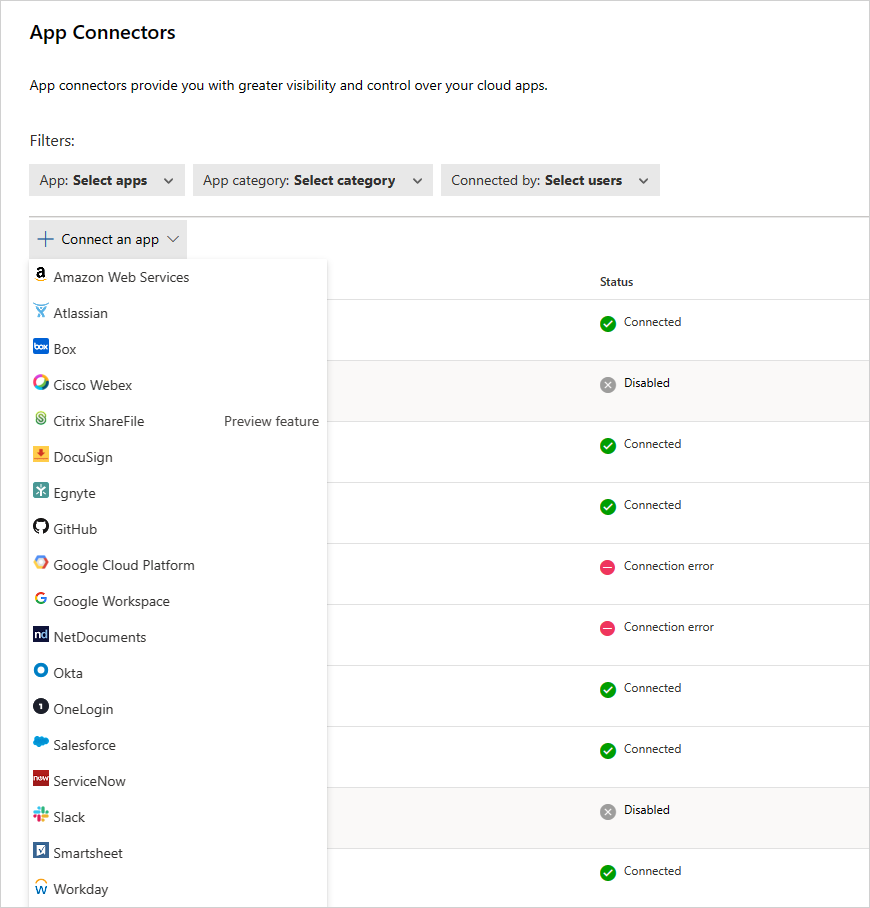

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications.

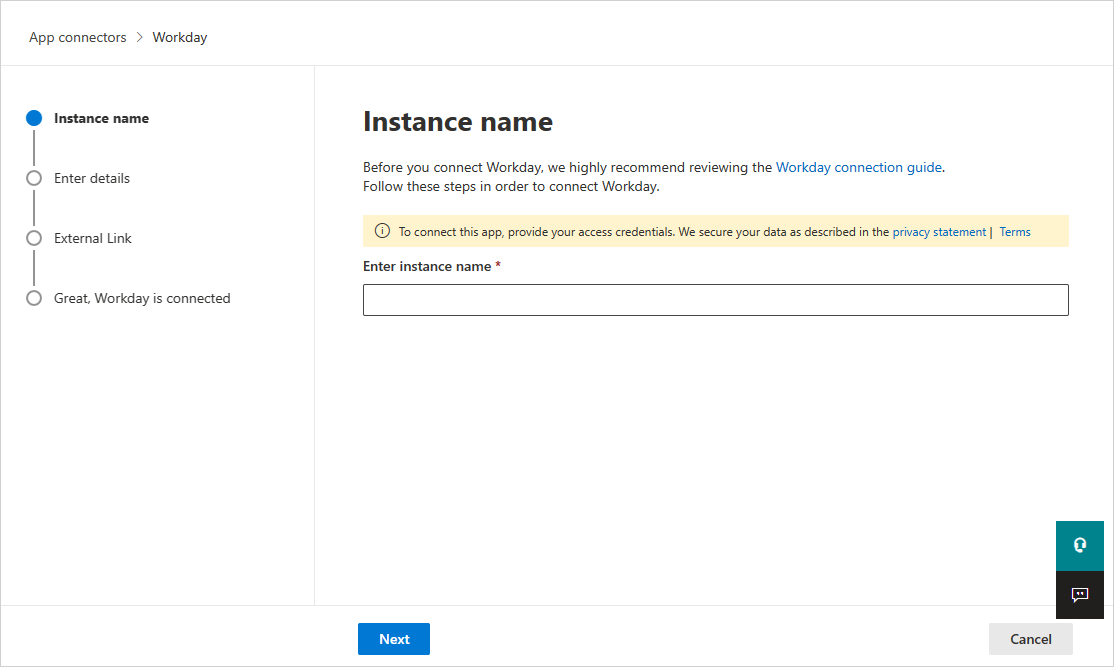

Dans la page Connecteur d'applications, sélectionnez +Connecter une application, puis Workday.

Dans l’écran suivant, donnez au connecteur un nom, puis sélectionnez Suivant.

Dans la page Saisir les détails, renseignez les informations que vous avez notées précédemment, puis sélectionnez Suivant.

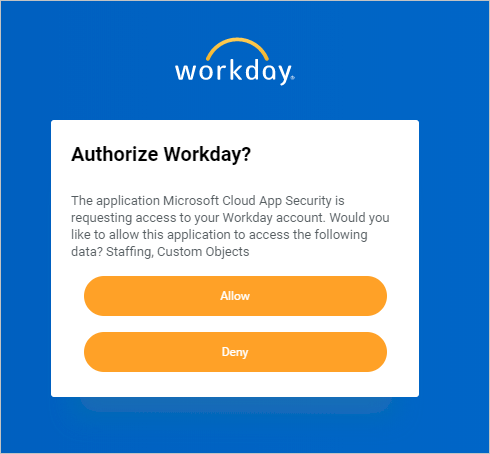

Dans la page lien externe, sélectionnez Connecter Workday.

Dans Workday, une fenêtre contextuelle s’affiche pour vous demander si vous souhaitez autoriser l’accès de Defender for Cloud Apps à votre compte Workday. Pour continuer, sélectionnez Autoriser.

De retour dans le portail Defender for Cloud Apps, vous devriez voir un message indiquant que Workday a été correctement connecté.

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications. Vérifiez que le statut du connecteur d’applications connectées est Connecté.

Remarque

Après avoir connecté Workday, vous recevez les événements des sept jours précédant la connexion.

Remarque

Si vous connectez Defender for Cloud Apps à un compte de bac à sable Workday à des fins de test, notez que Workday actualise son compte de bac à sable chaque semaine, ce qui entraîne l’échec de la connexion Defender for Cloud Apps. Vous devez reconnecter l’environnement de bac à sable chaque semaine avec Defender for Cloud Apps pour continuer à tester.

Si vous rencontrez des problèmes lors de la connexion de l’application, consultez Résolution des problèmes liés aux connecteurs d’applications.

Étapes suivantes

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, veuillez ouvrir un ticket de support.