Configurer des clients VPN point à site - authentification par certificat - macOS et iOS

Cet article vous aide à vous connecter à votre réseau virtuel Azure à l’aide d’une passerelle VPN point à site (P2S) et de l’authentification par certificat. Il existe plusieurs ensembles d’étapes dans cet article, selon le type de tunnel que vous avez sélectionné pour votre configuration P2S, le système d’exploitation et le client VPN utilisé pour la connexion.

Notez les points suivants lorsque vous travaillez avec l’authentification par certificat :

Pour le type de tunnel IKEv2, vous pouvez vous connecter à l’aide du client VPN installé en mode natif sur le système macOS.

Pour le type de tunnel OpenVPN, vous pouvez utiliser un client OpenVPN.

Le Azure VPN Client n’est pas disponible pour macOS et iOS lors de l’utilisation de l’authentification par certificat, même si vous avez sélectionné le type de tunnel OpenVPN pour votre configuration P2S.

Avant de commencer

Avant de commencer, vérifiez que vous êtes sur le bon article. Le tableau suivant présente les articles de configuration disponibles pour les clients VPN P2S de la passerelle Azure VPN. Les étapes diffèrent selon le type d’authentification, le type de tunnel et le système d’exploitation client.

| Authentification | Type de tunnel | Générer des fichiers config | Configurer le client VPN |

|---|---|---|---|

| Certificat Azure | IKEv2, SSTP | Windows | Client VPN natif |

| Certificat Azure | OpenVPN | Windows | - Client OpenVPN - Client VPN Azure |

| Certificat Azure | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Certificat Azure | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | macOS | macOS |

| RADIUS - certificat | - | Article | Article |

| RADIUS - mot de passe | - | Article | Article |

| RADIUS - autres méthodes | - | Article | Article |

Important

À compter du 1er juillet 2018, la passerelle VPN Azure ne prendra plus en charge TLS 1.0 et 1.1. Elle prendra uniquement en charge TLS 1.2. Seules les connexions de point à site sont affectées ; les connexions site à site ne le sont pas. Si vous utilisez le protocole TLS pour les VPN de point à site sur des clients Windows 10 ou version ultérieure, aucune action n’est nécessaire. Si vous utilisez le protocole TLS pour les connexions de point à site sur des clients Windows 7 et Windows 8, consultez Questions fréquentes (FAQ) sur la passerelle VPN pour obtenir des instructions de mise à jour.

Générer des certificats

Pour l’authentification par certificat, un certificat client doit être installé sur chaque ordinateur client. Le certificat client que vous souhaitez utiliser doit être exporté avec la clé privée et contenir tous les certificats dans le chemin de certification. En outre, pour certaines configurations, vous devez également installer les informations de certificat racine.

Pour plus d’informations sur l’utilisation des certificats, consultez Site de point à point : générer des certificats - Linux.

Générer les fichiers de configuration du client VPN

Tous les paramètres de configuration nécessaires aux clients VPN sont contenus dans un fichier config zip de client VPN. Vous pouvez générer des fichiers de configuration de profil de client en utilisant PowerShell ou le portail Azure. L’une ou l’autre des méthodes retourne le même fichier zip.

Les fichiers config du profil client VPN que vous générez sont spécifiques à la configuration de la passerelle VPN P2S pour le réseau virtuel. Si des modifications ont été apportées à la configuration du VPN P2S après avoir généré les fichiers (modifications apportées au type de protocole VPN ou au type d’authentification, par exemple), vous devez générer les nouveaux fichiers de configuration du profil du client VPN et appliquer la nouvelle configuration à tous les clients VPN que vous souhaitez connecter. Pour plus d’informations sur les connexions P2S, consultez l’article À propos des VPN point à site.

Pour générer des fichiers à l’aide du Portail Azure :

Dans le portail Azure, accédez à la passerelle du réseau virtuel auquel vous souhaitez vous connecter.

Dans la page correspondant à la passerelle de réseau virtuel, sélectionnez Configuration de point à site pour ouvrir la page Configuration de point à site.

En haut de la page Configuration de point à site, sélectionnez Télécharger le client VPN. Cela ne permet pas de télécharger le logiciel du client VPN mais de générer le package de configuration utilisé pour configurer les clients VPN. La génération du package de configuration du client prend quelques minutes. Pendant ce temps, vous ne verrez peut-être aucune indication jusqu’à ce que le paquet soit généré.

Une fois le package de configuration généré, votre navigateur indique qu’un fichier zip de configuration client est disponible. Il porte le même nom que votre passerelle.

Décompressez le fichier pour afficher les dossiers. Vous allez utiliser tout ou partie de ces fichiers pour configurer votre client VPN. Les fichiers générés correspondent aux paramètres d’authentification et de type de tunnel que vous avez configurés sur le serveur P2S.

Ensuite, configurez le client VPN. Choisissez parmi les instructions suivantes :

IKEv2 : client VPN natif - étapes macOS

Les sections suivantes vous aident à configurer le client VPN natif déjà installé dans le cadre de macOS. Ce type de connexion fonctionne uniquement sur IKEv2.

Afficher les fichiers

Décompressez le fichier pour afficher les dossiers. Quand vous configurez des clients natifs macOS, vous utilisez les fichiers du dossier Générique. Ce dossier est présent si le protocole IKEv2 a été configuré sur la passerelle. Vous trouverez toutes les informations dont vous avez besoin pour configurer le client VPN natif dans le dossier Générique. Si vous ne voyez pas le dossier Générique, vérifiez les éléments suivants, puis générez à nouveau le fichier zip.

- Vérifiez le type de tunnel adapté à votre configuration. Il est probable qu’IKEv2 ne soit pas sélectionné en tant que type de tunnel.

- Sur la passerelle VPN, vérifiez que la référence SKU n’est pas De base. La référence SKU de base de passerelle VPN ne prend pas en charge IKEv2. Ensuite, sélectionnez IKEv2 et générez à nouveau le fichier zip pour récupérer le dossier Générique.

Le dossier Générique contient les fichiers suivants.

- Le fichier VpnSettings.xml, qui contient d’importants paramètres tels que l’adresse et le type de tunnel du serveur.

- Le fichier VpnServerRoot.cer, qui contient le certificat racine requis pour valider la passerelle VPN Azure lors de la configuration de la connexion P2S.

Suivez les étapes ci-dessous afin de configurer le client VPN Mac natif pour une authentification par certificat. Ces étapes doivent être effectuées sur chaque Mac que vous souhaitez connecter à Azure.

Installer des certificats

Certificat racine

- Copiez le fichier du certificat racine (VpnServerRoot.cer) sur votre Mac. Double-cliquez sur le certificat. Selon votre système d’exploitation, le certificat s’installe automatiquement ou la page Ajouter des certificats apparaît.

- Si la page Ajouter des certificats apparaît, pour Trousseau :, cliquez sur les flèches et sélectionnez login dans la liste déroulante.

- Cliquez sur Ajouter pour importer le fichier.

Certificat client

Le certificat client est utilisé pour l’authentification et est obligatoire. En règle générale, vous pouvez simplement cliquer sur le certificat client à installer. Pour plus d’informations sur l’installation d’un certificat client, consultez l’article Installer un certificat client.

Vérifier l’installation du certificat

Vérifiez que le client et le certificat racine sont installés.

- Ouvrez Trousseaux d’accès.

- Accédez à l’onglet Certificats.

- Vérifiez que le client et le certificat racine sont installés.

Configurer le profil du client VPN

Accédez à Préférences système -> Réseau. Dans la page Réseau, cliquez sur « + » pour créer un profil de connexion de client VPN pour une connexion P2S au réseau virtuel Azure.

Dans la page Sélectionner l’interface, cliquez sur les flèches en regard de Interface :. Dans la liste déroulante, cliquez sur VPN.

Pour Type VPN, dans la liste déroulante, cliquez sur IKEv2. Dans le champ Nom du service, spécifiez un nom convivial pour le profil, puis cliquez sur Créer.

Accédez au profil de client VPN que vous avez téléchargé. Dans le dossier Générique, ouvrez le fichier VpnSettings.xml à l’aide d’un éditeur de texte. Dans l’exemple, vous pouvez voir des informations sur le type de tunnel et l’adresse du serveur. Même si deux types de VPN sont listés, ce client VPN se connecte via IKEv2. Copiez la valeur de la balise VpnServer.

Collez la valeur de balise VpnServer dans les champs Adresse du serveur et ID distant du profil. Laissez ID local vide. Cliquez ensuite sur Paramètres d’authentification....

Configurer les paramètres d’authentification

Configurez les paramètres d’authentification. Il existe deux ensembles d’instructions : Choisissez les instructions qui correspondent à la version de votre système d’exploitation.

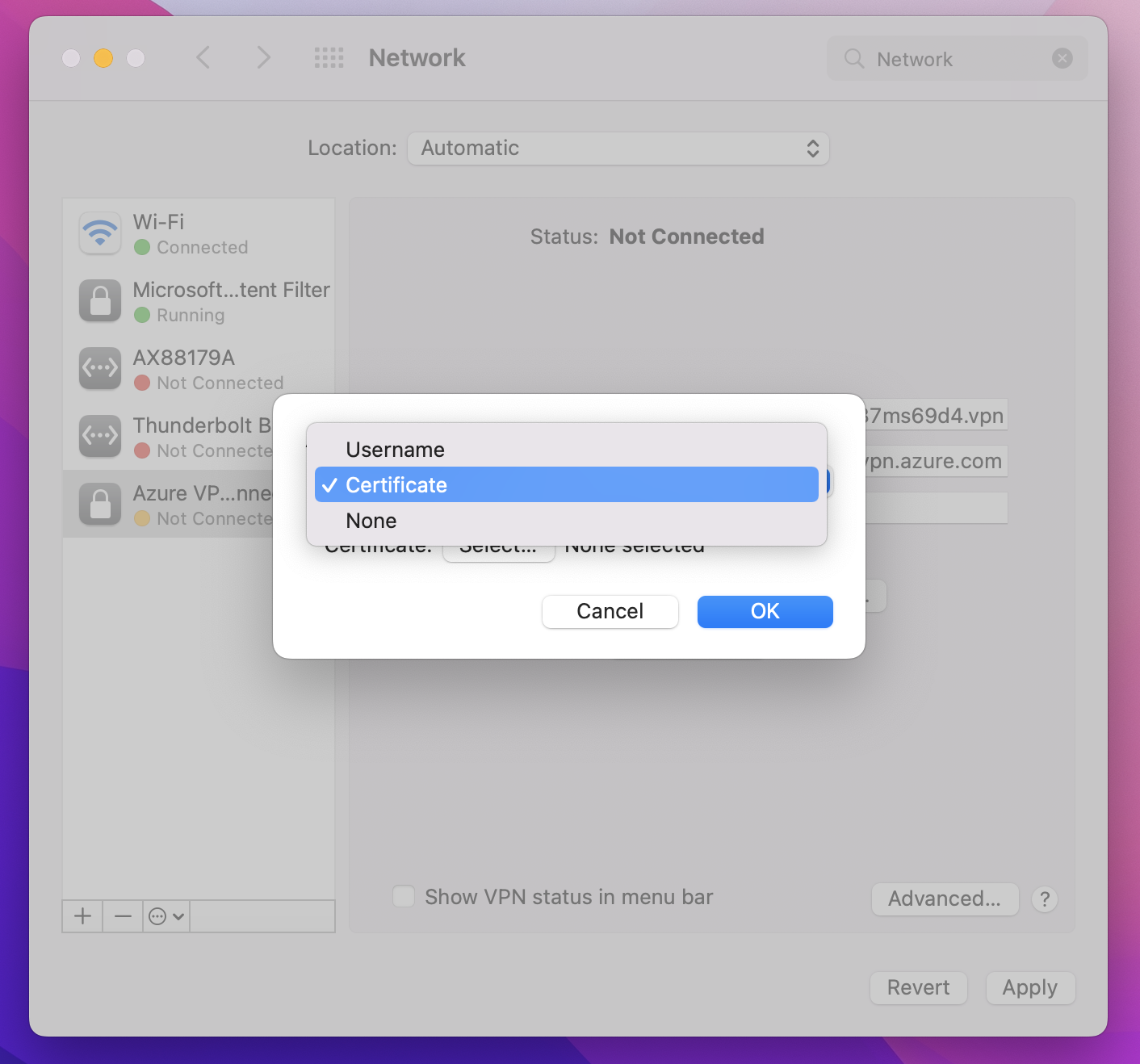

Big Sur et versions ultérieures

Dans la page Paramètres d’authentification, pour le champ Paramètres d’authentification, cliquez sur les flèches afin de sélectionner Certificat.

Cliquez sur Sélectionner pour ouvrir la page Choisir une identité.

La page Choisir une identité affiche une liste de certificats à choisir. Si vous n’êtes pas sûr du certificat à utiliser, vous pouvez sélectionner Afficher le certificat pour afficher plus d’informations sur chaque certificat. Cliquez sur le certificat approprié, puis cliquez sur Continuer.

Sur la page Paramètres d’authentification, vérifiez que le certificat approprié est affiché, puis cliquez sur OK.

Catalina

Si vous utilisez Catalina, utilisez les étapes de paramètres d’authentification suivantes :

Pour Paramètres d’authentification, choisissez Aucun.

Cliquez sur Certificat, cliquez sur Sélectionner et cliquez sur le certificat client correct que vous avez installé précédemment. Cliquez ensuite sur OK.

Indiquer un certificat

Dans le champ ID local, spécifiez le nom du certificat. Dans cet exemple, il s’agit de P2SChildCertMac.

Cliquez sur Appliquer pour enregistrer toutes les modifications.

Se connecter

Cliquez sur Connecter pour lancer la connexion P2S de point à site au réseau virtuel Azure. Vous devrez peut-être entrer le mot de passe associé au trousseau « login ».

Une fois la connexion établie, l’état indique Connecté et vous pouvez afficher l’adresse IP qui a été extraite du pool d’adresses des clients VPN.

OpenVPN - procédure sur macOS

L’exemple suivant utilise TunnelBlick.

Important

Seul macOS 10.13 et versions ultérieures sont pris en charge avec le protocole OpenVPN.

Notes

Le client OpenVPN version 2.6 n’est pas encore pris en charge.

Télécharger et installer un client OpenVPN, comme TunnelBlick.

Si vous ne l’avez pas déjà fait, téléchargez le package de profil client VPN à partir du Portail Azure.

Décompressez le profil. Ouvrez le fichier de configuration vpnconfig.ovpn à partir du dossier OpenVPN dans un éditeur de texte.

Renseignez la section du certificat client P2S avec la clé publique du certificat client P2S en base64. Dans un certificat au format PEM, vous pouvez ouvrir le fichier .cer et copier la clé base64 entre les en-têtes de certificat.

Renseignez la section de la clé privée avec la clé privée du certificat client P2S en base64. Pour plus d’informations sur la façon d’extraire une clé privée, consultez Exporter votre clé privée sur le site OpenVPN.

Ne modifiez aucun autre champ. Utilisez la configuration complétée dans l’entrée client pour vous connecter au VPN.

Double-cliquez sur le fichier de profil pour créer le profil dans Tunnelblick.

Lancez Tunnelblick à partir du dossier d’applications.

Cliquez sur l’icône Tunnelblick dans la zone de notification et choisissez l’option de connexion.

OpenVPN - procédure sur iOS

L’exemple suivant utilise OpenVPN Connect à partir de l’App Store.

Important

Seul iOS 11.0 et versions ultérieures sont pris en charge avec le protocole OpenVPN.

Notes

Le client OpenVPN version 2.6 n’est pas encore pris en charge.

Installez le client OpenVPN (version 2.4 ou ultérieure) à partir de l’App Store. La version 2.6 n’est pas encore prise en charge.

Si vous ne l’avez pas déjà fait, téléchargez le package de profil client VPN à partir du Portail Azure.

Décompressez le profil. Ouvrez le fichier de configuration vpnconfig.ovpn à partir du dossier OpenVPN dans un éditeur de texte.

Renseignez la section du certificat client P2S avec la clé publique du certificat client P2S en base64. Dans un certificat au format PEM, vous pouvez ouvrir le fichier .cer et copier la clé base64 entre les en-têtes de certificat.

Renseignez la section de la clé privée avec la clé privée du certificat client P2S en base64. Pour plus d’informations sur la façon d’extraire une clé privée, consultez Exporter votre clé privée sur le site OpenVPN.

Ne modifiez aucun autre champ.

Envoyez par e-mail le fichier de profil (.ovpn) à votre compte de messagerie configuré dans l’application de messagerie sur votre iPhone.

Ouvrez l’e-mail dans l’application de messagerie sur l’iPhone, puis appuyez sur le fichier joint.

Appuyez sur Plus si vous ne voyez pas l’option Copier dans OpenVPN.

Appuyez sur Copier dans OpenVPN.

Appuyez sur AJOUTER dans la page Importer un profil.

Appuyez sur AJOUTER dans la page Profil importé.

Lancez l’application OpenVPN et faites glisser le commutateur vers la droite dans la page Profil pour vous connecter

Étapes suivantes

Pour plus d’instructions, revenez à l’article sur la connexion point à site original sur lequel vous travailliez.