Exercice - Classifier une base de données Azure SQL

Dans cet exercice, vous créez votre groupe de ressources et une base de données unique Azure SQL Database contenant les exemples de données AdventureWorksLT.

Connectez-vous au portail Azure en utilisant le compte avec lequel vous avez activé le bac à sable Azure. Vérifiez que vous vous trouvez dans l’annuaire Microsoft Learn Sandbox.

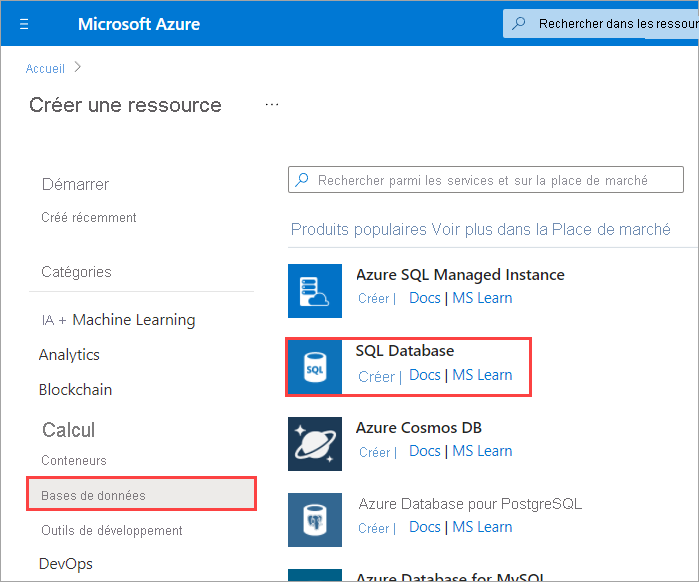

Dans la page d’accueil, sous Services Azure, sélectionnez Créer une ressource. Le volet Créer une ressource apparaît.

Dans le volet de menu gauche, sélectionnez Bases de données, puis Base de données SQL. Le volet Créer une base de données SQL Database s’affiche.

Sous l’onglet Informations de base, entrez les valeurs suivantes pour chaque paramètre.

Paramètre Valeur Détails du projet Abonnement Abonnement Concierge Groupe de ressources Utiliser le groupe existant [nom du groupe de ressources de bac à sable] Détails de la base de données Nom de la base de données Entrez LearnDataPolicy. Serveur Sous la liste déroulante, sélectionnez le lien Créer nouveau. Le volet Créer un serveur de base de données SQL s’affiche. Nom du serveur Entrez un nom de serveur global unique. Emplacement Sélectionnez un emplacement valide dans la liste suivante. Méthode d'authentification Sélectionnez Utiliser l’authentification SQL. Connexion d’administrateur du serveur Identificateur de la base de données qui sert de nom de connexion pour l’administrateur principal. Mot de passe Entrez un mot de passe valide d’au moins 8 caractères et contenant des caractères de trois des catégories suivantes : majuscules, minuscules, chiffres et caractères non alphanumériques. Le bac à sable gratuit vous permet de créer des ressources dans un sous-ensemble des régions globales Azure. Sélectionnez une région dans la liste suivante au moment où vous créez des ressources :

- USA Ouest 2

- États-Unis - partie centrale méridionale

- USA Centre

- USA Est

- Europe Ouest

- Asie Sud-Est

- Japon Est

- Brésil Sud

- Australie Sud-Est

- Inde centrale

Sélectionnez OK. Le volet Créer une base de données SQL réapparaît.

Ensuite, sous l’onglet Informations de base, entrez les valeurs suivantes pour chaque paramètre.

Paramètre Valeur Détails de la base de données Voulez-vous utiliser un pool élastique SQL ? Sélectionnez Non. Sélectionnez l’onglet Sécurité en haut de la fenêtre.

Entrez la valeur suivante comme paramètre.

Paramètre Valeur Microsoft Defender pour SQL Activez Microsoft Defender pour SQL, vérifiez que l’option Démarrer l’essai gratuit est sélectionnée. Sélectionnez l’onglet Paramètres supplémentaires en haut de la fenêtre.

Entrez la valeur suivante comme paramètre.

Paramètre Valeur Source de données Données existantes Sélectionnez Exemple. Laissez le reste des valeurs par défaut, puis sélectionnez Vérifier + créer en bas de l’écran.

Passez en revue les paramètres finaux et sélectionnez Créer en bas de l’écran.

Le déploiement du serveur avec les exemples de données prend quelques minutes. Une fois l’opération terminée, sélectionnez Accéder à la ressource pour accéder au volet Vue d’ensemble de votre nouvelle base de données SQL.

SQL Information Protection (SQL IP)

SQL IP offre un ensemble de services avancés et de fonctionnalités SQL, qui forment un nouveau paradigme de protection des informations dans SQL, visant à protéger les données, et non pas seulement la base de données :

- Audit Azure SQL : L’audit Azure SQL effectue le suivi des événements de base de données et les écrit dans un journal d’audit dans votre compte de stockage Azure, espace de travail Log Analytics ou Event Hubs.

- Découverte et classification des données : La fonctionnalité Découverte et classification des données est intégrée à Azure SQL Database, Azure SQL Managed Instance et Azure Synapse Analytics. Elle offre des fonctionnalités avancées pour la découverte, la classification, l’étiquetage et le signalement des données sensibles dans vos bases de données.

- Masquage dynamique des données : Azure SQL Database, Azure SQL Managed Instance et Azure Synapse Analytics prennent en charge le masquage dynamique des données. Le masquage dynamique des données limite l’exposition des données sensibles en les masquant aux utilisateurs sans privilège.

- Microsoft Defender pour le cloud : Analyse votre base de données et fournit des recommandations pour améliorer la sécurité. Vous permet également de configurer et de surveiller les alertes de sécurité.

- Transparent Data Encryption : Transparent Data Encryption chiffre vos bases de données, sauvegardes et journaux au repos sans changer votre application. Pour activer le chiffrement, accédez à chaque base de données.

Classifier votre base de données SQL

Nous allons classifier les données de cet exemple de base de données Azure SQL. Dans le volet de votre base de données SQL :

Dans le volet du menu de gauche, sous Sécurité, sélectionnez Microsoft Defender pour le cloud. Le volet Microsoft Defender pour le cloud s’affiche pour votre base de données SQL.

Si Microsoft Defender pour SQL n’est pas activé, sélectionnez le lien (Configurer). Le volet Paramètres du serveur s’affiche.

Vérifiez que Microsoft Defender pour SQL est activé, puis sélectionnez Enregistrer. Comme indiqué dans les instructions précédentes, vous pouvez activer cette option dans le cadre de la création de la base de données. L’activation prend une minute.

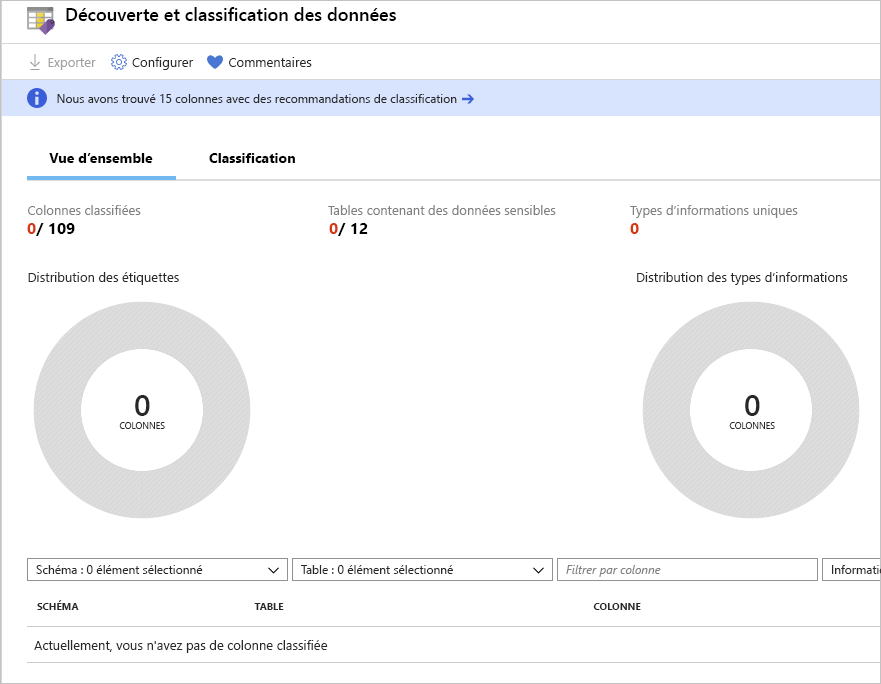

Dans le volet du menu de gauche, sous Sécurité, sélectionnez Découverte et classification des données. Le volet Découverte et classification des données s’affiche.

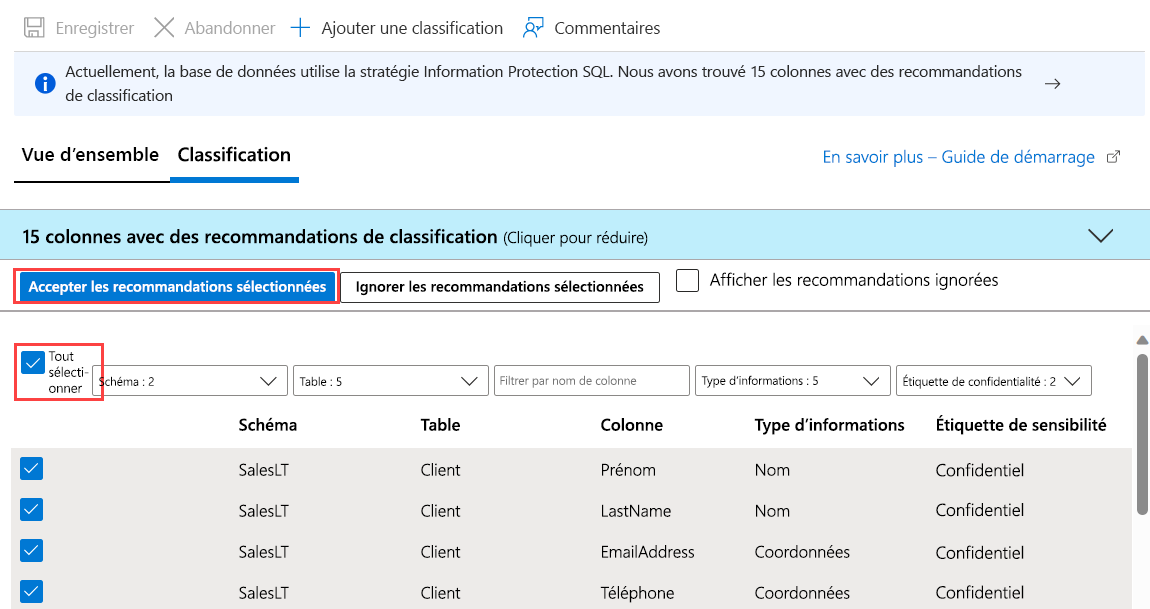

L’état initial comporte 15 colonnes avec des recommandations de classification. Sélectionnez ce lien pour passer en revue les recommandations. Si vous n’avez pas encore exécuté la vérification, faites-le maintenant.

Sélectionnez toutes les colonnes, puis Accepter les recommandations sélectionnées.

Dans la barre de menus supérieure, sélectionnez Enregistrer pour enregistrer les recommandations, puis revenez au volet Découverte et classification des données.

Consultez Découverte et classification des données. Notez qu’il inclut un récapitulatif de l’état actuel de la classification de la base de données, notamment une liste détaillée de toutes les colonnes classifiées. Vous pouvez également filtrer cette vue pour voir seulement des parties du schéma, des types d’informations et des étiquettes spécifiques.

Sous l’onglet Vue d’ensemble, dans la barre de menus supérieure, sélectionnez Exporter pour télécharger un rapport au format Excel. Sélectionnez Télécharger.

Personnaliser la classification

L’onglet Classification liste les colonnes et la façon dont les données sont classifiées.

Comme vous l’avez vu précédemment, le moteur de classification analyse votre base de données à la recherche de colonnes contenant des données potentiellement sensibles, et il fournit une liste de classifications de colonnes recommandées.

Vous pouvez prendre les classifications suggérées comme nous l’avons fait précédemment, ou bien classifier manuellement les colonnes à la place ou en plus de la classification basée sur les recommandations.

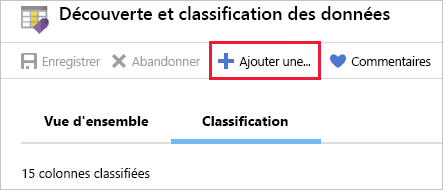

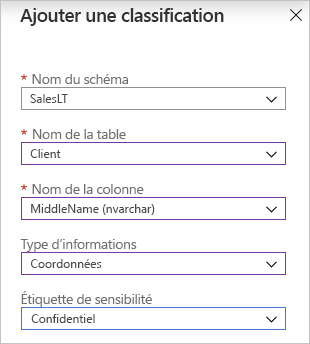

Dans la barre de menus supérieure, sélectionnez Ajouter une classification. Le volet Ajouter une classification s’affiche.

Configurez les cinq champs :

- Nom du schéma

- Nom de la table

- Nom de la colonne

- Type d’informations

- Étiquette de sensibilité

Sélectionnez Ajouter une classification.

Pour terminer votre classification et étiqueter de façon permanente les colonnes de base de données avec les nouvelles métadonnées de classification, sélectionnez Enregistrer dans la barre du menu supérieur.

Vous devriez maintenant voir les onglets Vue d’ensemble et Classification en haut du volet.

Sélectionnez l’onglet Classification, puis changez certaines des classifications pour les colonnes identifiées (par exemple, définissez PasswordHash sur Hautement confidentiel dans les colonnes Étiquette de sensibilité).

Vous pouvez également filtrer les données affichées à l’aide des zones de filtre situées sous les graphes de l’onglet Vue d’ensemble.

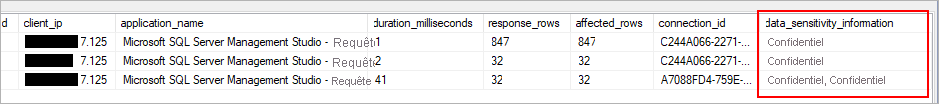

Superviser l’accès aux données sensibles

Un aspect important du paradigme de protection des informations est la possibilité de superviser l’accès aux données sensibles. L’audit Azure SQL Database a été amélioré en incluant un nouveau champ dans le journal d’audit. Le champ data_sensitivity_information journalise les classifications de sensibilité (étiquettes) des données réelles renvoyées par la requête.

Vous pouvez configurer l’audit Azure SQL Database pour effectuer la supervision et l’audit de l’accès à vos données sensibles classifiées.