Préparer l’installation Zero Touch de Windows 10 à l’aide de Configuration Manager

S’applique à :

- Windows 10

Cet article vous guide tout au long du processus d’installation Zero Touch (ZTI) de Windows 10 déploiement de système d’exploitation à l’aide de Microsoft Configuration Manager intégrée à Microsoft Deployment Toolkit (MDT).

Conditions préalables

Dans cet article, vous utiliserez les composants d'une infrastructure Configuration Manager existante pour vous préparer à Windows 10 OSD. En plus de la configuration de base, les configurations suivantes doivent être effectuées dans l'environnement du gestionnaire de configuration :

Gestionnaire de configuration de la branche actuelle + toutes les mises à jour de sécurité et critiques sont installées.

Remarque

Les procédures de ce guide utilisent Configuration Manager version 1910. Pour plus d’informations sur les versions de Windows 10 prises en charge par Configuration Manager, consultez Prise en charge des Windows 10.

Le schéma Active Directory a été étendu et le conteneur de gestion du système a été créé.

La découverte de forêts par Active Directory et la découverte du système Active Directory sont activées.

Les limites de la gamme IP et un groupe de limites pour l'attribution des contenus et des sites ont été créés.

Le rôle de point de service de reporting du gestionnaire de configuration a été ajouté et configuré.

Une structure de dossiers du système de fichiers et une structure de dossiers de la console du gestionnaire de configuration pour les paquets ont été créées. Les étapes pour vérifier ou créer cette structure de dossiers sont fournies ci-dessous.

Version de Windows ADKprise en charge pour la version de Configuration Manager installée, y compris le module complémentaire Windows PE. L’outil USMT doit être installé dans le cadre de l’installation de Windows ADK.

MDT version 8456

DaRT 10 (qui fait partie de MDOP 2015) sont installés.

L'outil CMTrace (cmtrace.exe) est installé sur le point de distribution.

Remarque

CMTrace est automatiquement installé avec la branche actuelle de Configuration Manager à l’adresse

Program Files\Microsoft Configuration Manager\tools\cmtrace.exe.

Pour les besoins de ce guide, nous utiliserons trois ordinateurs serveurs : DC01, CM01 et HV01.

- DC01 est un contrôleur de domaine et un serveur DNS pour le domaine contoso.com. Des services DHCP sont également disponibles et installés en option sur le DC01 ou un autre serveur.

- CM01 est un serveur membre du domaine et un point de distribution du logiciel de gestion de configuration. Dans ce guide, CM01 est un serveur de site principal autonome.

- HV01 est un ordinateur hôte Hyper-V qui est utilisé pour construire une image de référence Windows 10. Cet ordinateur n'a pas besoin d'être membre du domaine.

Tous les serveurs fonctionnent sous Windows Server 2019. Toutefois, une version antérieure et prise en charge de Windows Server peut également être utilisée.

Tous les ordinateurs serveurs et clients référencés dans ce guide se trouvent sur le même sous-réseau. Cette interconnexion n’est pas nécessaire, mais chaque serveur et ordinateur client doit être en mesure de se connecter les uns aux autres pour partager des fichiers et de résoudre tous les noms DNS et informations Active Directory pour le domaine contoso.com. Une connexion Internet est également nécessaire pour télécharger les mises à jour du système d'exploitation et des applications.

Informations sur le domaine

Les titres génériques suivants sont utilisés dans ce guide. Vous devez remplacer ces informations par les références que vous présentez dans chaque procédure.

- Nom de domaine Active Directory :

contoso.com - Nom d’utilisateur de l’administrateur de domaine :

administrator - Mot de passe de l’administrateur de domaine :

pass@word1

Créer la structure de l'ONU

Remarque

Si vous avez déjà créé la structure OU utilisée dans le guide OSD pour MDT, la même structure est utilisée ici et vous pouvez sauter cette section.

Sur DC01 :

Pour créer la structure OU, vous pouvez utiliser la console Active Directory Utilisateurs et Ordinateurs (dsa.msc), ou vous pouvez utiliser Windows PowerShell. La procédure ci-dessous utilise Windows PowerShell.

Pour utiliser Windows PowerShell, copiez les commandes suivantes dans un fichier texte et enregistrez-la sous C:\Setup\Scripts\ou.ps1. Vérifiez que vous affichez les extensions de fichier et que vous enregistrez le fichier avec l’extension .ps1 .

$oulist = Import-csv -Path c:\oulist.txt

ForEach($entry in $oulist){

$ouname = $entry.ouname

$oupath = $entry.oupath

New-ADOrganizationalUnit -Name $ouname -Path $oupath -WhatIf

Write-Host -ForegroundColor Green "OU $ouname is created in the location $oupath"

}

Ensuite, copiez la liste suivante de noms des OU et de chemins d’accès dans un fichier texte et enregistrez-la sousC:\Setup\Scripts\oulist.txt

OUName,OUPath

Contoso,"DC=CONTOSO,DC=COM"

Accounts,"OU=Contoso,DC=CONTOSO,DC=COM"

Computers,"OU=Contoso,DC=CONTOSO,DC=COM"

Groups,"OU=Contoso,DC=CONTOSO,DC=COM"

Admins,"OU=Accounts,OU=Contoso,DC=CONTOSO,DC=COM"

Service Accounts,"OU=Accounts,OU=Contoso,DC=CONTOSO,DC=COM"

Users,"OU=Accounts,OU=Contoso,DC=CONTOSO,DC=COM"

Servers,"OU=Computers,OU=Contoso,DC=CONTOSO,DC=COM"

Workstations,"OU=Computers,OU=Contoso,DC=CONTOSO,DC=COM"

Security Groups,"OU=Groups,OU=Contoso,DC=CONTOSO,DC=COM"

Enfin, ouvrez une invite Windows PowerShell élevée sur la DC01 et exécutez le script ou.ps1 :

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Force

Set-Location C:\Setup\Scripts

.\ou.ps1

Créer les comptes du service Gestionnaire de configuration

Un modèle basé sur les rôles est utilisé pour configurer les autorisations pour les comptes de service nécessaires au déploiement du système d'exploitation dans le gestionnaire de configuration. Effectuez les étapes suivantes pour créer le gestionnaire de configuration joindre les comptes d'accès au domaine et au réseau :

Sur DC01 :

Dans la console Utilisateurs et ordinateurs Active Directory, accédez à contoso.com>Comptes de serviceContoso>.

Sélectionnez l’unité d’organisation Comptes de service et créez le compte CM_JD à l’aide des paramètres suivants :

- Nom : CM_JD

- Nom de connexion de l’utilisateur : CM_JD

- Mot de passe:

pass@word1 - L'utilisateur doit changer de mot de passe lors de la prochaine connexion : Effacer

- L'utilisateur ne peut pas modifier le mot de passe : sélectionné

- Le mot de passe n'expire jamais : Sélectionné

Répétez l’étape, mais pour le compte CM_NAA.

Une fois les comptes créés, affectez les descriptions suivantes :

- CM_JD : compte de jonction de domaine Configuration Manager

- CM_NAA : compte d’accès réseau Configuration Manager

Configurer les autorisations d'Active Directory

Pour que le compte de Configuration Manager join domain (CM_JD) joigne des machines au domaine contoso.com, vous devez configurer des autorisations dans Active Directory. Ces étapes supposent que vous avez téléchargé l’exemple Set-OUPermissions.ps1 script et que vous l’avez C:\Setup\Scripts copié sur DC01.

Sur DC01 :

Connectez-vous en tant que contoso\administrator et entrez les commandes suivantes à une invite de Windows PowerShell avec élévation de privilèges :

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Force Set-Location C:\Setup\Scripts .\Set-OUPermissions.ps1 -Account CM_JD -TargetOU "OU=Workstations,OU=Computers,OU=Contoso"Le script Set-OUPermissions.ps1 permet aux CM_JD autorisations de compte d’utilisateur de gérer les comptes d’ordinateur dans l’unité d’organisation Contoso/Computers/Workstations. La liste suivante est celle des autorisations accordées :

- Scope: This object and all descendant objects

- Create Computer objects

- Delete Computer objects

- Scope: Descendant Computer objects

- Read All Properties

- Write All Properties

- Read Permissions

- Modify Permissions

- Change Password

- Reset Password

- Validated write to DNS host name

- Validated write to service principal name

Revoir la structure du dossier Sources

Sur CM01 :

Pour prendre en charge les paquets que vous créez dans cet article, la structure de dossiers suivante doit être créée sur le serveur du site principal du gestionnaire de configuration (CM01) :

- D :\Sources

- D :\Sources\OSD

- D :\Sources\OSD\Boot

- D :\Sources\OSD\DriverPackages

- D :\Sources\OSD\DriverSources

- D :\Sources\OSD\MDT

- D :\Sources\OSD\OS

- D :\Sources\OSD\Settings

- D :\Sources\OSD\Branding

- D :\Sources\Software

- D :\Sources\Software\Adobe

- D :\Sources\Software\Microsoft

- D :\Logs

Remarque

Dans la plupart des environnements de production, les packages sont stockés sur un partage de système de fichiers DFS (Distributed File System) ou un partage de serveur « normal ». Toutefois, vous pouvez les stocker sur le serveur du site dans un environnement lab.

Vous pouvez exécuter les commandes suivantes à partir d'une invite Windows PowerShell élevée pour créer cette structure de dossiers :

New-Item -ItemType Directory -Path "D:\Sources"

New-Item -ItemType Directory -Path "D:\Sources\OSD"

New-Item -ItemType Directory -Path "D:\Sources\OSD\Boot"

New-Item -ItemType Directory -Path "D:\Sources\OSD\DriverPackages"

New-Item -ItemType Directory -Path "D:\Sources\OSD\DriverSources"

New-Item -ItemType Directory -Path "D:\Sources\OSD\OS"

New-Item -ItemType Directory -Path "D:\Sources\OSD\Settings"

New-Item -ItemType Directory -Path "D:\Sources\OSD\Branding"

New-Item -ItemType Directory -Path "D:\Sources\OSD\MDT"

New-Item -ItemType Directory -Path "D:\Sources\Software"

New-Item -ItemType Directory -Path "D:\Sources\Software\Adobe"

New-Item -ItemType Directory -Path "D:\Sources\Software\Microsoft"

New-SmbShare -Name Sources$ -Path D:\Sources -FullAccess "NT AUTHORITY\INTERACTIVE", "BUILTIN\Administrators"

New-Item -ItemType Directory -Path "D:\Logs"

New-SmbShare -Name Logs$ -Path D:\Logs -ChangeAccess EVERYONE

Intégrer le gestionnaire de configuration à la MDT

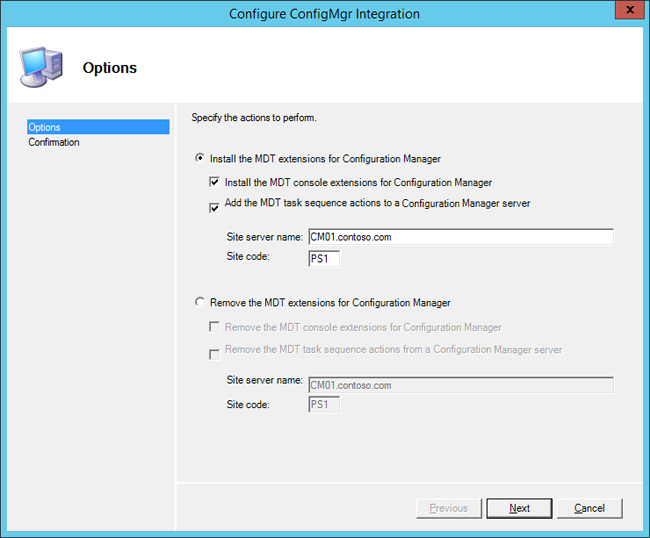

Pour étendre la console du gestionnaire de configuration avec des assistants et des modèles de MDT, installez le MDT avec les paramètres par défaut et exécutez l'application de bureau Configure ConfigManager Integration. Dans ces étapes, nous partons du principe que vous avez déjà téléchargé MDT et que vous l’avez installé avec les paramètres par défaut.

Sur CM01 :

Connectez-vous en tant que contoso\administrateur.

Assurez-vous que la console du gestionnaire de configuration est fermée avant de continuer.

Sélectionnez Démarrer, tapez Configurer l’intégration configManager, puis exécutez l’application avec les paramètres suivants :

- Nom du serveur du site : CM01.contoso.com

- Code de site : PS1

Intégration de la MDT avec le gestionnaire de configuration

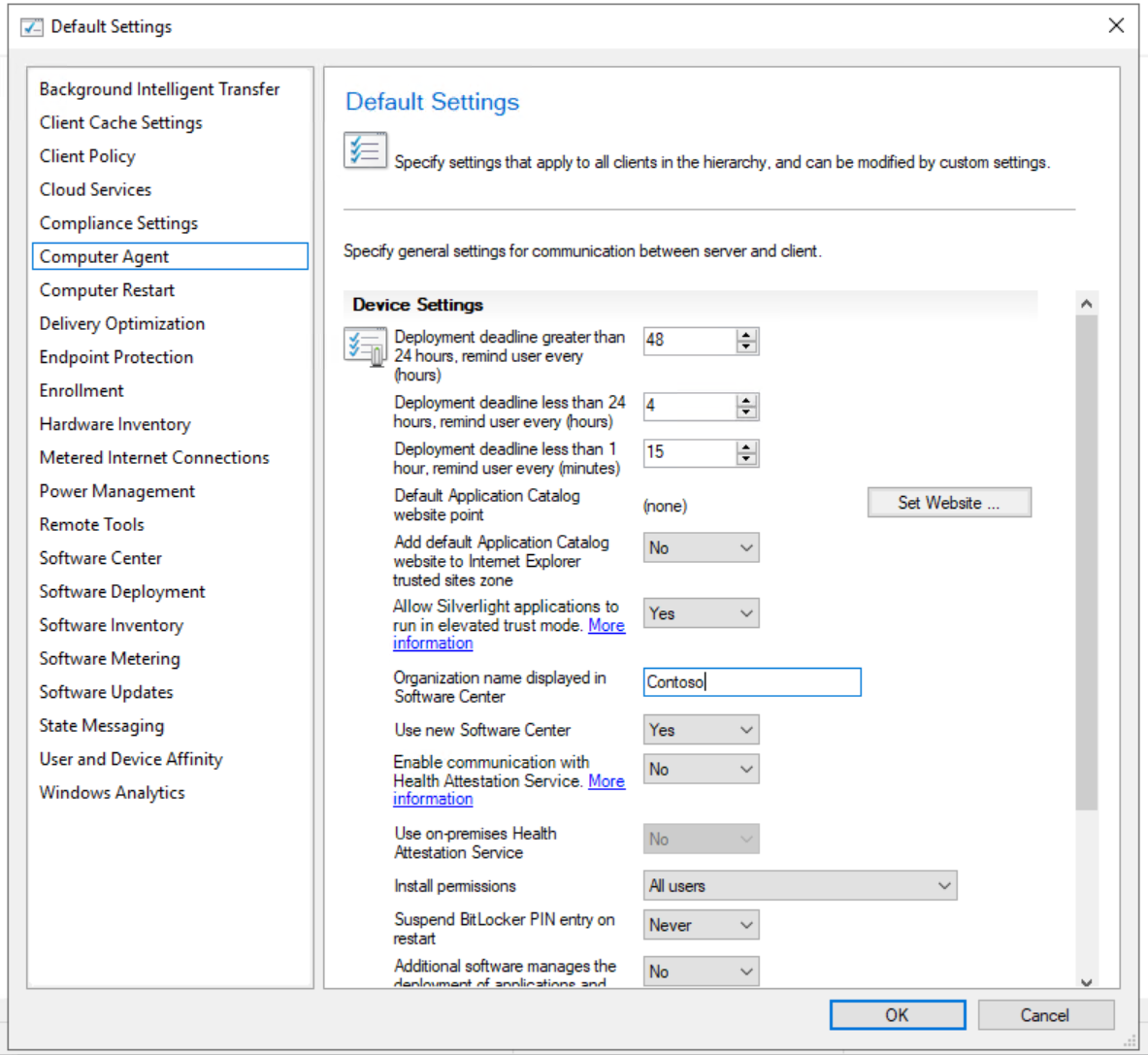

Configurer les paramètres du client

La plupart des organisations veulent afficher leur nom au cours du déploiement. Dans cette section, vous configurez les paramètres par défaut du client du gestionnaire de configuration avec le nom de l'organisation Contoso.

Sur CM01 :

Ouvrez la console Configuration Manager, sélectionnez l’espace de travail Administration, puis sélectionnez Paramètres client.

Dans le volet de droite, cliquez avec le bouton droit sur Paramètres client par défaut, puis sélectionnez Propriétés.

Dans le nœud Agent ordinateur , dans la zone de texte Nom de l’organisation affichée dans le Centre logiciel , entrez dans Contoso et sélectionnez OK.

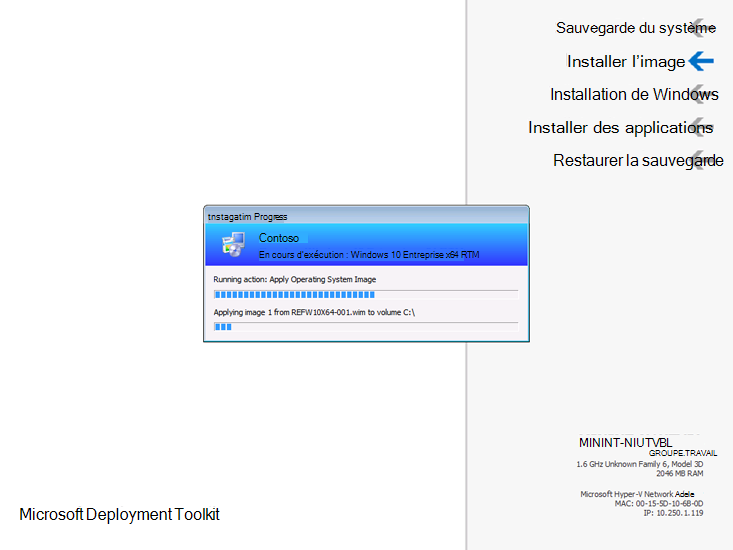

Configurez le nom de l'organisation dans les paramètres du client.

Le nom de l'organisation Contoso affiché pendant le déploiement.

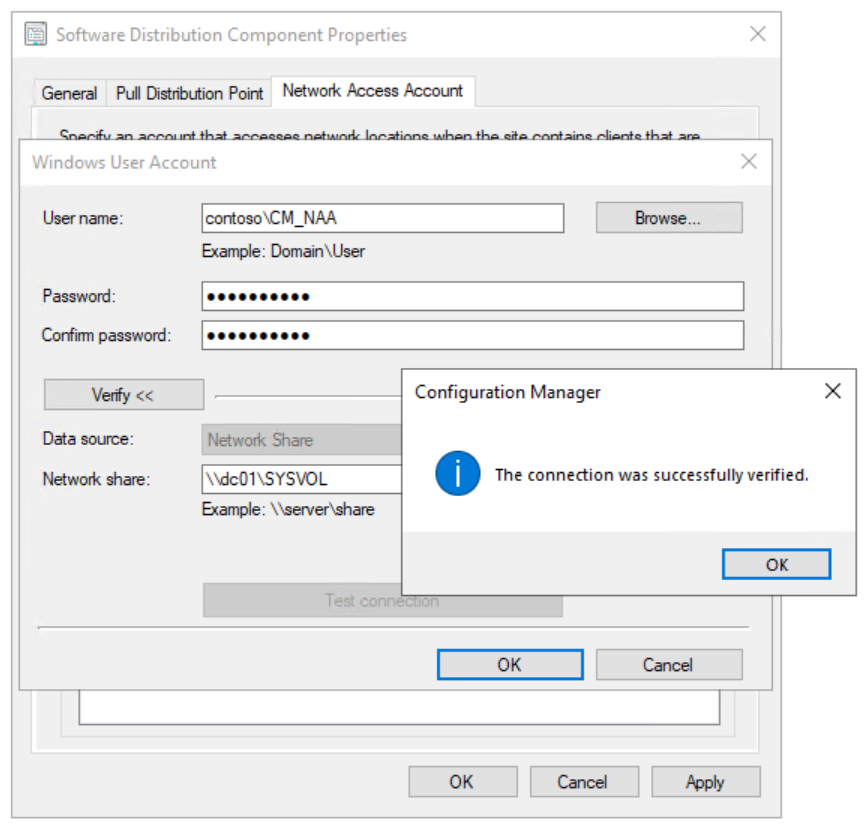

Configurer le compte d'accès au réseau

Le gestionnaire de configuration utilise le compte d'accès au réseau pendant le processus de déploiement de Windows 10 pour accéder au contenu des points de distribution. Dans cette section, vous configurez le compte d'accès au réseau.

Sur CM01 :

À l’aide de la console Configuration Manager, dans l’espace de travail Administration, développez Configuration du site, puis sélectionnez Sites.

Cliquez avec le bouton droit de la souris sur PS1 – Site principal 1 , pointez sur Configurer les composants du site, puis sélectionnez Distribution de logiciels.

Sous l’onglet Compte d’accès réseau , sélectionnez Spécifier le compte qui accède aux emplacements réseau et ajoutez le compte CONTOSO\CM_NAA comme compte d’accès réseau (mot de passe : pass@word1). Utilisez la nouvelle option Vérifier pour vérifier que le compte peut se connecter au

\\DC01\sysvolpartage réseau.

Testez la connexion pour le compte d'accès au réseau.

Activer PXE sur le point de distribution CM01

Configuration Manager possède de nombreuses options de démarrage de déploiement, toutefois le démarrage via PXE est certainement le plus souple dans un environnement de grande taille. Dans cette section, vous activez PXE sur le point de distribution CM01.

Sur CM01 :

Dans la console Configuration Manager, dans l’espace de travail Administration, sélectionnez Points de distribution.

Cliquez avec le bouton droit sur le point de distribution \\CM01.CONTOSO.COM et sélectionnez Propriétés.

Dans l'onglet PXE, utilisez les paramètres suivants :

- Permettre le support PXE pour les clients

- Permettre à ce point de distribution de répondre aux demandes PXE entrantes

- Activer un ordinateur inconnu

- Exiger un mot de passe lorsque les ordinateurs utilisent PXE

- Mot de passe et confirmation du mot de passe : pass@word1

Configurez le point de distribution CM01 pour PXE.

Remarque

Si vous sélectionnez Activer un répondeur PXE sans service de déploiement Windows, WDS n’est pas installé, ou s’il est déjà installé, il est suspendu, et le service répondeur PXE ConfigMgr (SccmPxe) sera utilisé à la place de WDS. Le répondeur PXE ConfigMgr ne prend pas en charge la multidiffusion. Pour plus d'informations, voir Installer et configurer les points de distribution.

À l’aide de l’outil CMTrace, passez en revue le

C:\Program Files\Microsoft Configuration Manager\Logs\distmgr.logfichier. Recherchez les lignes ConfigurePXE et CcmInstallPXE .

Affiche

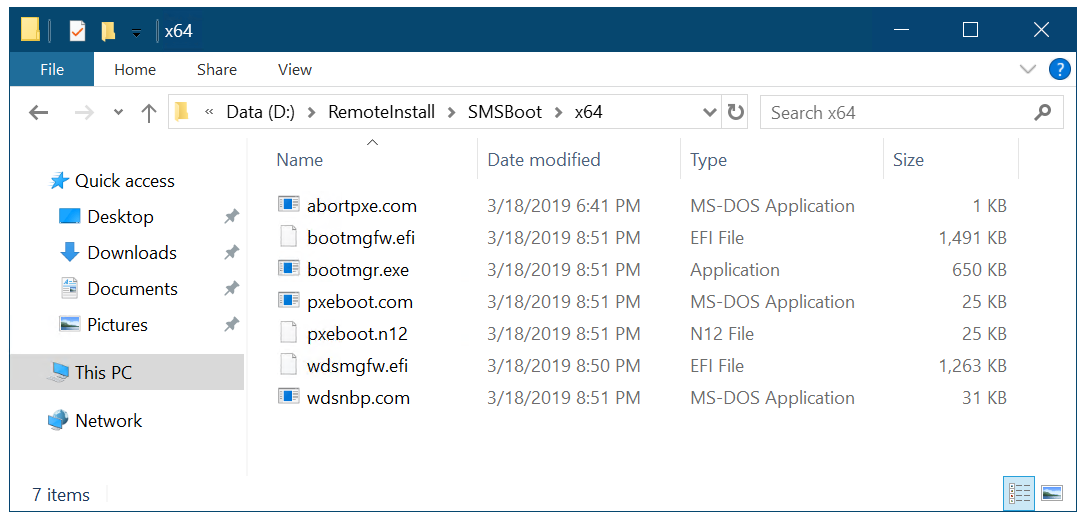

distmgr.logune configuration réussie de PXE sur le point de distribution.Vérifiez que vous avez sept fichiers dans chacun des dossiers

D:\RemoteInstall\SMSBoot\x86etD:\RemoteInstall\SMSBoot\x64.

Contenu du dossier D :\RemoteInstall\SMSBoot\x64 après l’activation de PXE.

Remarque

Ces fichiers sont utilisés par WDS. Ils ne sont pas utilisés par le répondeur PXE ConfigMgr. Cet article n'utilise pas le répondeur ConfigMgr PXE.

Ensuite, voir Créer une image de démarrage PE personnalisée pour Windows avec le gestionnaire de configuration.

Composantes du déploiement du système d'exploitation du gestionnaire de configuration

Le déploiement du système d’exploitation avec Gestionnaire de configuration fait partie de l’infrastructure de distribution de logiciels normale, mais il y a plus de composants. Par exemple, le déploiement du système d'exploitation dans Configuration Manager peut utiliser le rôle Point de migration d'état, qui n'est pas utilisé par le déploiement normal d'applications dans Configuration Manager. Cette section décrit les composants Configuration Manager impliqués dans le déploiement d’un système d’exploitation, tel que Windows 10.

Point de migration d’état (SMP). Le point de migration d’état est utilisé pour stocker les données de migration utilisateur lors du remplacement d’un ordinateur.

Point de distribution (DP). Le point de distribution est utilisé pour stocker tous les packages dans Configuration Manager, y compris ceux relatifs au déploiement de système d’exploitation.

Point de mise à jour logicielle (SUP). Le point de mise à jour logicielle, qui est normalement utilisé pour déployer des mises à jour sur des ordinateurs existants, peut également servir à mettre à jour un système d’exploitation dans le cadre du processus de déploiement. Vous pouvez aussi utiliser l’installation hors connexion pour mettre à jour l’image directement sur le serveur Configuration Manager.

Point de Reporting Services. Le point de Reporting Services rapport peut servir à surveiller le processus de déploiement de système d’exploitation.

Images de démarrage. Les images de démarrage sont les images de l’environnement de préinstallation de Windows (Windows PE) que Configuration Manager utilise pour lancer le déploiement.

Images du système d’exploitation. Le package d’images du système d’exploitation ne contient qu’un seul fichier, à savoir l’image .wim personnalisée. Cette image est généralement l’image de déploiement de production.

Programmes d’installation de système d’exploitation. Les programmes d’installation de système d’exploitation ont été ajoutés à l’origine pour créer des images de référence à l’aide de Configuration Manager. Nous vous recommandons d’utiliser plutôt MDT Lite Touch pour créer vos images de référence. Pour en savoir plus sur la création d’une image de référence, voir Créer une image de référence Windows 10.

Pilotes. Comme MDT Lite Touch, Configuration Manager fournit également un référentiel (catalogue) de pilotes de périphériques gérés.

Séquences de tâches. Les séquences de tâches dans Configuration Manager ressemblent beaucoup aux séquences de MDT Lite Touch, et elles sont utilisées dans le même but. Toutefois, dans Gestionnaire de configuration, la séquence de tâches est remise aux clients en tant que stratégie via le point de gestion (MP). MDT fournit d’autres modèles de séquence de tâches à Gestionnaire de configuration.

Remarque

Le kit d'évaluation et de déploiement Windows (ADK) pour Windows 10 est également requis pour prendre en charge la gestion et le déploiement de Windows 10.

Pourquoi intégrer le MDT au gestionnaire de configuration

Comme indiqué plus haut, MDT apporte de nombreuses améliorations à Configuration Manager. Bien que ces améliorations soient appelées Zero Touch, ce nom ne reflète pas la manière dont le déploiement est effectué. Les sections suivantes fournissent quelques exemples des 280 améliorations que MDT apporte à Configuration Manager.

Remarque

L'installation de la MDT nécessite ce qui suit :

- L'ADK pour Windows 10 (installé dans la procédure précédente)

- Windows PowerShell (la version 5.1 est recommandée ; tapez $host pour vérifier)

- Microsoft .NET Framework

La PCT permet un déploiement dynamique

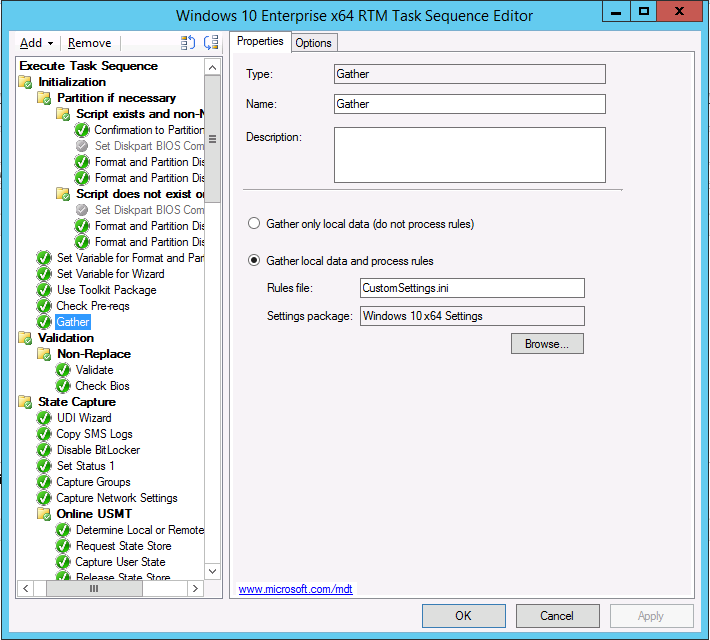

Lorsque MDT est intégré à Configuration Manager, la séquence de tâches traite davantage d’instructions à partir des règles MDT. Dans leur forme la plus simple, ces paramètres sont stockés dans un fichier texte, le CustomSettings.ini fichier, mais vous pouvez stocker les paramètres dans les bases de données Microsoft SQL Server, ou microsoft Visual Basic Scripting Edition (VBScripts) ou les services web fournissent les paramètres utilisés.

La séquence de tâches utilise des instructions qui vous permettent de réduire le nombre de séquences de tâches dans Configuration Manager et de stocker les paramètres en dehors de celle-ci. Voici quelques exemples :

Les paramètres suivants indiquent à la séquence de tâches d'installer le package HP Hotkeys, mais uniquement si le matériel est un HP EliteBook 8570w. Vous n'avez pas besoin d'ajouter le package à la séquence de tâches.

[Settings] Priority=Model [HP EliteBook 8570w] Packages001=PS100010:Install HP HotkeysLes paramètres suivants indiquent à la séquence de tâches de placer des ordinateurs portables et de bureau dans différentes unités d’organisation (OU) au cours du déploiement, d’attribuer différents noms d’ordinateur et enfin d’installer le client VPN Cisco, mais uniquement si l’ordinateur est un PC portable.

[Settings] Priority= ByLaptopType, ByDesktopType [ByLaptopType] Subsection=Laptop-%IsLaptop% [ByDesktopType] Subsection=Desktop-%IsDesktop% [Laptop-True] Packages001=PS100012:Install Cisco VPN Client OSDComputerName=LT-%SerialNumber% MachineObjectOU=ou=laptops,ou=Contoso,dc=contoso,dc=com [Desktop-True] OSDComputerName=DT-%SerialNumber% MachineObjectOU=ou=desktops,ou=Contoso,dc=contoso,dc=com

L'action rassembler dans la séquence de tâches consiste à lire les règles.

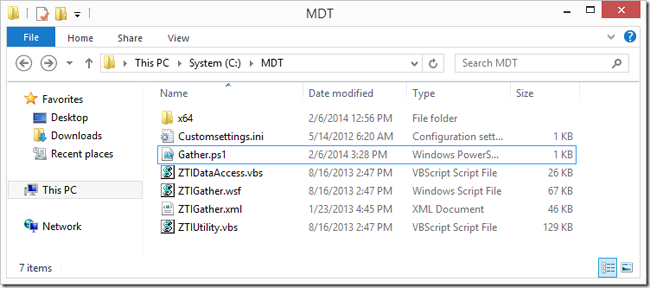

MDT ajoute un environnement de simulation de déploiement de système d’exploitation

Lors du test d'un déploiement, il est important de pouvoir tester rapidement toutes les modifications que vous apportez au déploiement sans avoir à exécuter tout un déploiement. Les règles MDT peuvent être testées rapidement, ce qui permet de gagner un temps de test significatif dans un projet de déploiement. Pour en savoir plus, voir Configurer les paramètres de MDT.

Le dossier qui contient les règles, quelques scripts de MDT, et un script personnalisé (Gather.ps1).

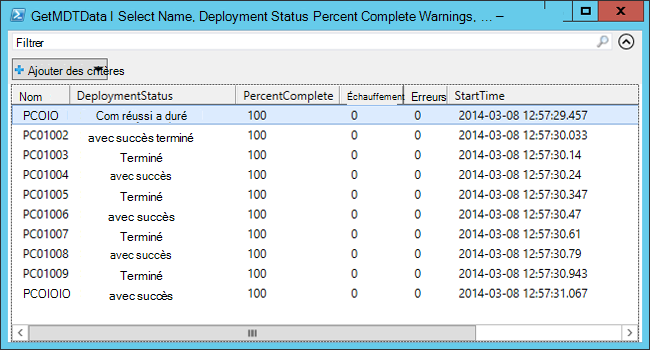

MDT permet la surveillance en temps réel

Avec l’intégration de MDT, vous pouvez suivre vos déploiements en temps réel et, si vous avez accès à Microsoft Diagnostics and Recovery Toolkit (DaRT), vous pouvez même accéder à distance à environnement de préinstallation Windows (WinPE) (Windows PE) pendant le déploiement. Les données de surveillance en temps réel peuvent être affichées depuis MDT Deployment Workbench, via un navigateur web, Windows PowerShell, l’Observateur d’événements ou Microsoft Excel 2013. En fait, tout script ou application qui peut lire un flux Open Data (OData) peut lire ces informations.

Visualisez les données de surveillance en temps réel avec PowerShell.

MDT ajoute un assistant de déploiement facultatif

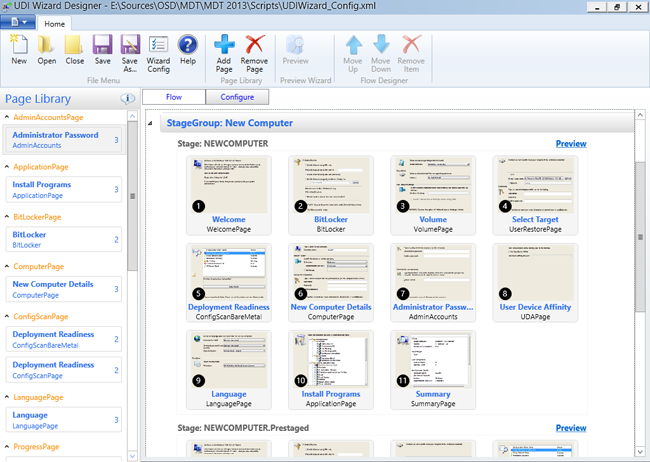

Pour certains scénarios de déploiement, vous devrez peut-être inviter l’utilisateur à fournir des informations au cours du déploiement, comme le nom d’ordinateur, l’unité d’organisation appropriée (OU) à l’ordinateur, ou les applications à installer par la séquence de tâches. L’intégration de MDT permet d’activer l’Assistant UDI afin de collecter les informations requises et de personnaliser l’assistant à l’aide de UDI Wizard Designer.

L'assistant UDI facultatif s'ouvre dans le concepteur de l'assistant UDI.

MDT Zero Touch étend simplement Configuration Manager grâce à de nombreux composants de déploiement de système d’exploitation intégrés utiles. En proposant des solutions reconnues et prises en charge, MDT réduit la complexité du déploiement dans Configuration Manager.

Pourquoi utiliser MDT Lite Touch pour créer des images de référence ?

Vous pouvez créer des images de référence pour Configuration Manager dans Configuration Manager, mais en général, il est recommandé de les créer dans MDT Lite Touch pour les raisons suivantes :

Vous pouvez utiliser la même image pour chaque type de déploiement de système d'exploitation – Microsoft Virtual Desktop Infrastructure (VDI), Microsoft System Center Virtual Machine Manager (VMM), MDT, Configuration Manager, Windows Deployment Services (WDS), et plus encore.

Gestionnaire de configuration effectue un déploiement dans le contexte LocalSystem, ce qui signifie que vous ne pouvez pas configurer le compte Administrateur avec tous les paramètres que vous souhaitez inclure dans l’image. MDT s’exécute dans le contexte de l’administrateur Local, ce qui signifie que vous pouvez configurer l’apparence de la configuration et ensuite utiliser la fonctionnalité CopyProfile pour copier ces modifications vers l’utilisateur par défaut au cours du déploiement.

La séquence de tâches Configuration Manager supprime l’interaction de l’interface utilisateur.

MDT Lite Touch prend en charge une action de suspension qui permet des redémarrages, ce qui est utile lorsque vous devez effectuer une installation manuelle ou vérifier l'image de référence avant qu'elle ne soit automatiquement capturée.

MDT Lite Touch ne nécessite aucune infrastructure et est facile à déléguer.

Articles connexes

Créer une image de démarrage personnalisée pour Windows PE avec le gestionnaire de configuration

Ajouter une image de système d’exploitation Windows 10 à l’aide de Configuration Manager

Créer une application à déployer avec Windows 10 à l’aide de Configuration Manager

Ajouter des pilotes à un déploiement Windows 10 avec Windows PE à l’aide de Configuration Manager

Créer une séquence de tâches à l’aide de Configuration Manager et de MDT

Déployer Windows 10 à l’aide de PXE et de Configuration Manager

Actualiser un client Windows 7 SP1 avec Windows 10 à l’aide de Configuration Manager

Remplacer un client Windows 7 SP1 par un client Windows 10 à l’aide de Configuration Manager

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour