Hogyan segítik a Felhőhöz készült Defender-alkalmazások a GitHub Enterprise-környezet védelmét?

A GitHub Enterprise Cloud egy szolgáltatás, amely segít a szervezeteknek a kód tárolásában és kezelésében, valamint a kód módosításainak nyomon követésében és szabályozásában. A kódtárak felhőben való létrehozásának és skálázásának előnyei mellett a szervezet legkritikusabb eszközei is veszélynek lehetnek kitéve. A közzétett eszközök közé tartoznak a potenciálisan bizalmas információkat tartalmazó adattárak, az együttműködés és a partnerség részletei stb. Az adatok expozíciójának megakadályozása folyamatos monitorozást igényel annak érdekében, hogy a rosszindulatú szereplők vagy a biztonsági szempontból nem tudó bennfentesek ne szúrjanak ki bizalmas információkat.

Csatlakozás GitHub Enterprise Cloud Felhőhöz készült Defender Apps szolgáltatással jobb betekintést nyerhet felhasználói tevékenységeibe, és fenyegetésészlelést biztosít a rendellenes viselkedéshez.

Ezzel az alkalmazás-összekötő használatával elérheti az SaaS Security Posture Management (SSPM) funkcióit a Microsoft biztonsági pontszámában tükröződő biztonsági vezérlők használatával. További információ.

Főbb fenyegetések

- Feltört fiókok és belső fenyegetések

- Adatszivárgás

- Nem megfelelő biztonsági tudatosság

- Nem felügyelt saját eszköz (BYOD) használata

Hogyan segítik a Felhőhöz készült Defender-alkalmazások a környezet védelmét?

- Felhőbeli fenyegetések, feltört fiókok és rosszindulatú bennfentesek észlelése

- A kriminalisztikai vizsgálatokhoz szükséges tevékenységek ellenőrzési nyomvonalának használata

SaaS biztonsági helyzet kezelése

Ha meg szeretné tekinteni a GitHub biztonsági helyzetére vonatkozó javaslatokat a Microsoft biztonságos pontszámában, hozzon létre egy API-összekötőt a Csatlakozás orok lapon tulajdonosi és nagyvállalati engedélyekkel. A Biztonságos pontszám területen válassza az Ajánlott műveletek lehetőséget, és szűrjön a Termék = GitHub szerint.

A GitHubra vonatkozó javaslatok például a következők:

- Többtényezős hitelesítés engedélyezése (MFA)

- Egyszeri bejelentkezés engedélyezése (SSO)

- Letilthatja a "Tagok számára az adattár láthatóságának módosítását a szervezet számára" lehetőség letiltása

- "Az adattárak rendszergazdai engedélyekkel rendelkező tagjai törölhetik vagy továbbíthatják az adattárakat"

Ha már létezik összekötő, és még nem látja a GitHub-javaslatokat, frissítse a kapcsolatot az API-összekötő leválasztásával, majd csatlakoztassa újra a tulajdonosi és vállalati engedélyekkel.

További információk:

A GitHub valós idejű védelme

Tekintse át a külső felhasználók biztonságának és együttműködésének ajánlott eljárásait.

A GitHub Enterprise Cloud Csatlakozás az alkalmazások Felhőhöz készült Microsoft Defender

Ez a szakasz útmutatást nyújt a Felhőhöz készült Microsoft Defender-alkalmazások meglévő GitHub Enterprise Cloud-szervezethez való csatlakoztatásához az App Csatlakozás or API-k használatával. Ez a kapcsolat betekintést nyújt a szervezet GitHub Enterprise Cloud-használatába, és szabályozhatja azt. Az Felhőhöz készült Defender-alkalmazások a GitHub Enterprise Cloud védelméről további információt a GitHub Enterprise védelme című témakörben talál.

Ezzel az alkalmazás-összekötő használatával elérheti az SaaS Security Posture Management (SSPM) funkcióit a Microsoft biztonsági pontszámában tükröződő biztonsági vezérlők használatával. További információ.

Előfeltételek

- A szervezetnek GitHub Enterprise Cloud-licenccel kell rendelkeznie.

- Az Felhőhöz készült Defender-alkalmazásokhoz való csatlakozáshoz használt GitHub-fióknak tulajdonosi engedélyekkel kell rendelkeznie a szervezet számára.

- SSPM-képességek esetén a megadott fióknak a vállalati fiók tulajdonosának kell lennie.

- A szervezet tulajdonosainak ellenőrzéséhez keresse meg a szervezet lapját, válassza ki a Kapcsolatok, majd szűrjön tulajdonos szerint.

A GitHub-tartományok ellenőrzése

A tartományok ellenőrzése nem kötelező. Javasoljuk azonban, hogy ellenőrizze a tartományait, hogy az Felhőhöz készült Defender-alkalmazások megfeleljenek a GitHub-szervezet tagjainak tartományi e-mailjeinek a megfelelő Azure Active Directory-felhasználóval.

Ezek a lépések a GitHub Enterprise Cloud konfigurálásának lépéseitől függetlenül is elvégezhetők, és kihagyhatók, ha már ellenőrizte a tartományait.

Frissítse szervezetét a vállalati szolgáltatási feltételekre.

Ellenőrizze a szervezet tartományait.

Feljegyzés

Ellenőrizze a Felhőhöz készült Defender-alkalmazások beállításai között felsorolt felügyelt tartományok mindegyikét. A felügyelt tartományok megtekintéséhez nyissa meg a Microsoft Defender portált, és válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Rendszer területen válassza a Szervezeti adatok lehetőséget, majd lépjen a Felügyelt tartományok szakaszra.

A GitHub Enterprise Cloud konfigurálása

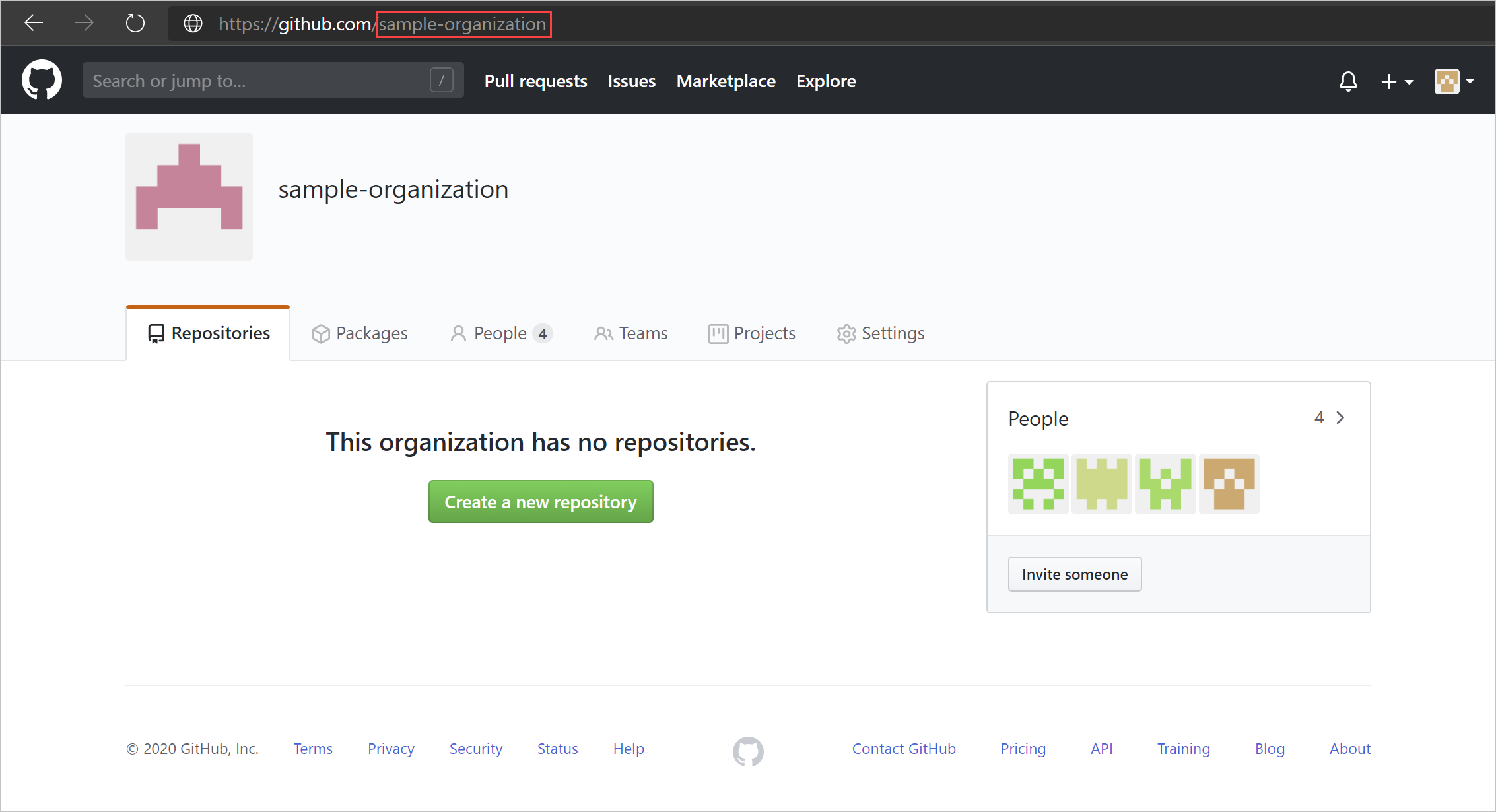

Keresse meg a szervezet bejelentkezési nevét. A GitHubon keresse meg a szervezet lapját, és az URL-címből jegyezze fel a szervezet bejelentkezési nevét, és később szüksége lesz rá.

Feljegyzés

A lap url-címe a következő

https://github.com/<your-organization>lesz: . Ha például a szervezet oldala,https://github.com/sample-organizationa szervezet bejelentkezési neve mintaszervezet.

Hozzon létre egy OAuth-alkalmazást Felhőhöz készült Defender-alkalmazásokhoz a GitHub-szervezet csatlakoztatásához. Ismételje meg ezt a lépést minden további csatlakoztatott szervezet esetében.

Feljegyzés

Ha be van kapcsolva az előzetes verziójú funkciók és az alkalmazásszabályozás, az OAuth-alkalmazások lap helyett használja az alkalmazásszabályozási lapot az eljárás végrehajtásához.

Keresse meg a Gépház> Developer-beállításokat, válassza az OAuth Apps lehetőséget, majd válassza az Alkalmazás regisztrálása lehetőséget. Ha már rendelkezik OAuth-alkalmazásokkal, válassza az Új OAuth-alkalmazás lehetőséget.

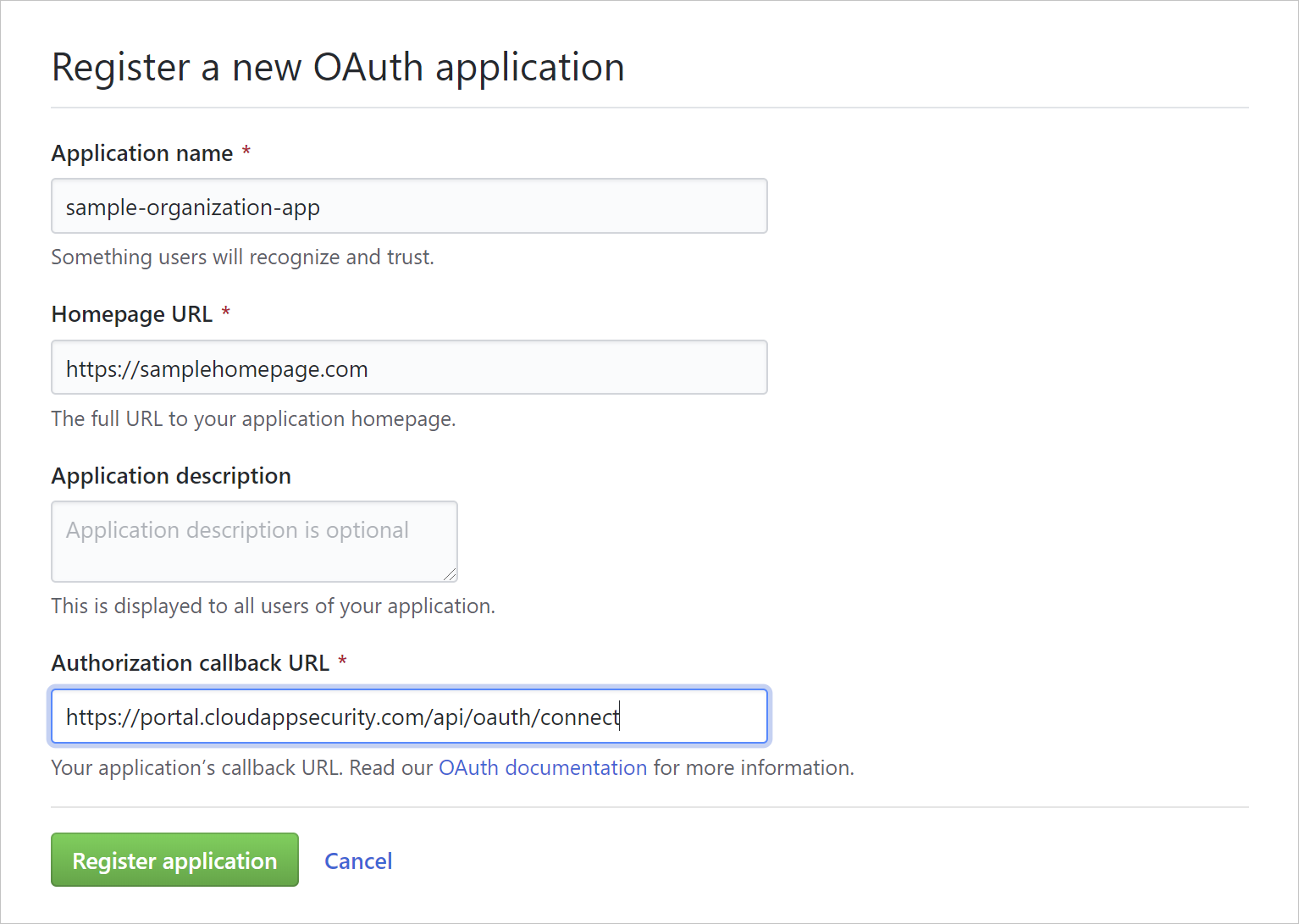

Töltse ki az Új OAuth-alkalmazás adatainak regisztrálása, majd az Alkalmazás regisztrálása lehetőséget.

- Az Alkalmazásnév mezőbe írja be az alkalmazás nevét.

- A Kezdőlap URL-cím mezőjében adja meg az alkalmazás kezdőlapjának URL-címét.

- Az Engedélyezési visszahívás URL-cím mezőjében adja meg a következő értéket:

https://portal.cloudappsecurity.com/api/oauth/connect.

Feljegyzés

- Us Government GCC-ügyfelek esetén adja meg a következő értéket:

https://portal.cloudappsecuritygov.com/api/oauth/connect - Az US Government GCC High ügyfeleinek adja meg a következő értéket:

https://portal.cloudappsecurity.us/api/oauth/connect

Feljegyzés

- A szervezet tulajdonában lévő alkalmazások hozzáférhetnek a szervezet alkalmazásaihoz. További információ: Az OAuth-alkalmazások hozzáférési korlátozásai.

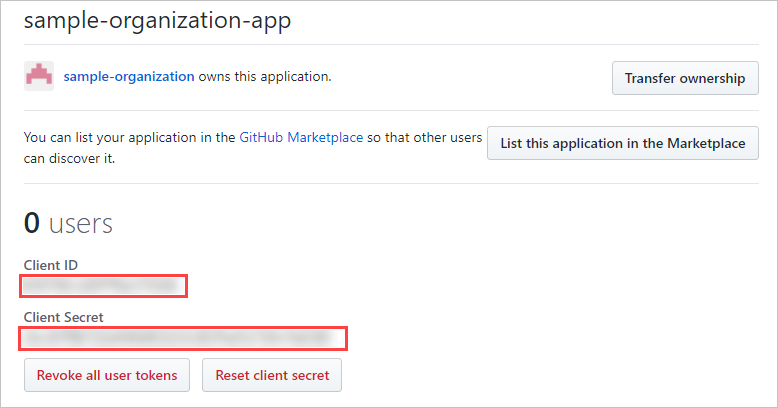

Keresse meg a Gépház> OAuth Apps alkalmazást, válassza ki az imént létrehozott OAuth-alkalmazást, és jegyezze fel annak ügyfélazonosítóját és titkos ügyfélkódját.

Felhőhöz készült Defender-alkalmazások konfigurálása

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget.

A Alkalmazás-összekötő s lapon válassza a +Csatlakozás appot, majd a GitHubot.

A következő ablakban adjon egy leíró nevet az összekötőnek, majd válassza a Tovább gombot.

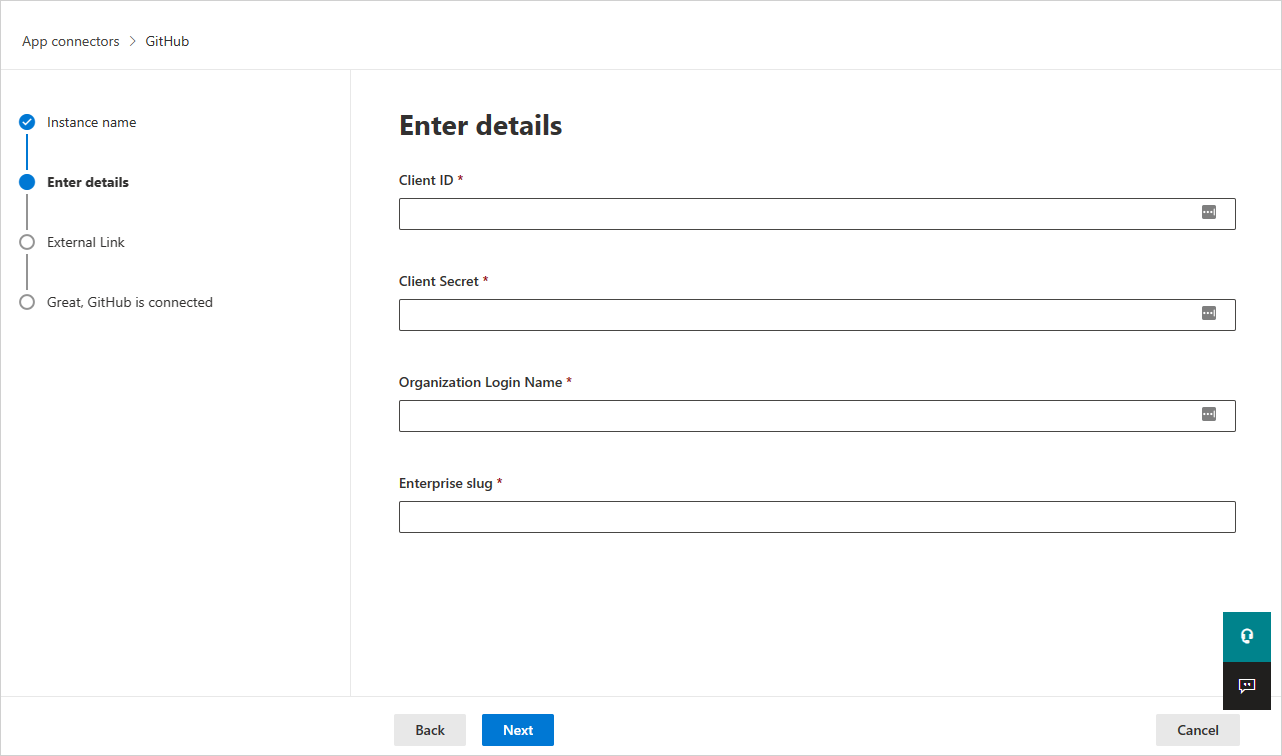

Az Enter details (Adatok megadása) ablakban adja meg az ügyfélazonosítót, az ügyfél titkos kódját és a szervezet bejelentkezési nevét, amelyről korábban megjegyzést tett.

Az Enterprise slug( más néven vállalati név) esetében az SSPM-képességek támogatásához van szükség. Az Enterprise slug megkeresése:

- Válassza ki a GitHub-profilképet –> a vállalatait.

- Válassza ki a vállalati fiókját, és válassza ki azt a fiókot, amelyhez csatlakozni szeretne Felhőhöz készült Microsoft Defender Apps szolgáltatáshoz.

- Győződjön meg arról, hogy az URL-cím a vállalati csiga. Ebben a példában

https://github.com/enterprises/testEnterprisepéldául a testEnterprise a vállalati slug.

Válassza a Tovább lehetőséget.

Válassza Csatlakozás GitHubot.

Megnyílik a GitHub bejelentkezési oldala. Ha szükséges, adja meg a GitHub-rendszergazdai hitelesítő adatait, hogy Felhőhöz készült Defender Alkalmazások hozzáférjenek a csapat GitHub Enterprise Cloud-példányához.

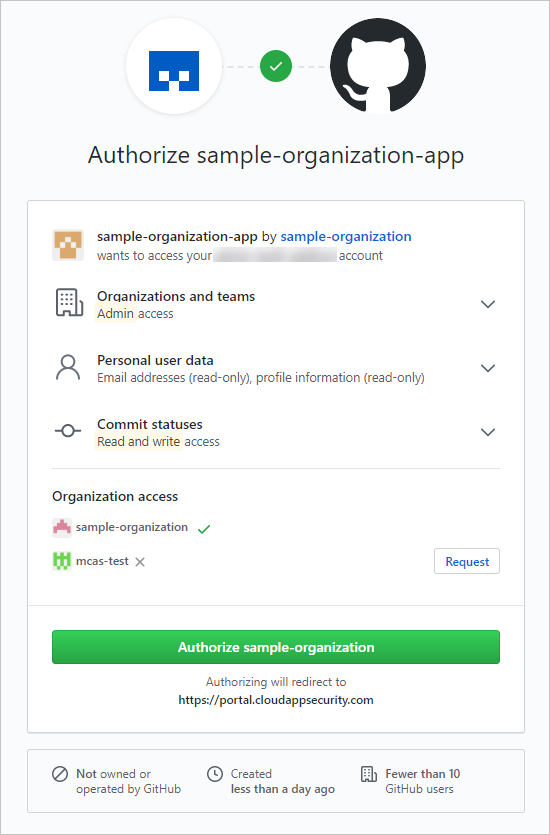

Kérjen szervezeti hozzáférést, és engedélyezze az alkalmazást, hogy hozzáférést adjon Felhőhöz készült Defender-alkalmazásoknak a GitHub-szervezet számára. Felhőhöz készült Defender Alkalmazásokhoz a következő OAuth-hatókörök szükségesek:

- admin:org – a szervezet naplózási naplójának szinkronizálásához szükséges

- read:user and user:email – a szervezet tagjainak szinkronizálásához szükséges

- adattár:állapot – az adattárral kapcsolatos események szinkronizálásához szükséges az auditnaplóban

- admin:enterprise – az SSPM képességeihez szükséges. Vegye figyelembe, hogy a megadott felhasználónak a vállalati fiók tulajdonosának kell lennie.

Az OAuth-hatókörökről további információt az OAuth-alkalmazások hatóköreinek ismertetése című témakörben talál.

A Felhőhöz készült Defender Apps konzolon egy üzenetet kell kapnia arról, hogy a GitHub sikeresen csatlakozott.

A GitHub-szervezet tulajdonosával együttműködve hozzáférést biztosíthat a szervezetnek a GitHub külső hozzáférési beállításai között létrehozott OAuth-alkalmazáshoz . További információt a GitHub dokumentációjában talál.

A szervezet tulajdonosa csak azután találja meg az OAuth-alkalmazásból érkező kérést, hogy a GitHubot Felhőhöz készült Defender-alkalmazásokhoz csatlakoztatta.

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget. Győződjön meg arról, hogy a csatlakoztatott alkalmazás Csatlakozás or állapota Csatlakozás.

A GitHub Enterprise Cloud csatlakoztatása után a kapcsolat előtt 7 napig fogad eseményeket.

Ha problémái vannak az alkalmazás csatlakoztatásával, tekintse meg az alkalmazás Csatlakozás orok hibaelhárítását.

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: