Hálózati üzembe helyezés

Ez a témakör a TOR-kapcsolókhoz való hozzáférési engedélyeket, az IP-cím-hozzárendeléseket és az egyéb hálózatkezelési üzembehelyezési feladatokat ismerteti.

Konfiguráció üzembe helyezésének megtervezése

A következő szakaszok az engedélyeket és az IP-címhozzárendeléseket ismertetik.

Fizikai kapcsoló hozzáférés-vezérlési listája

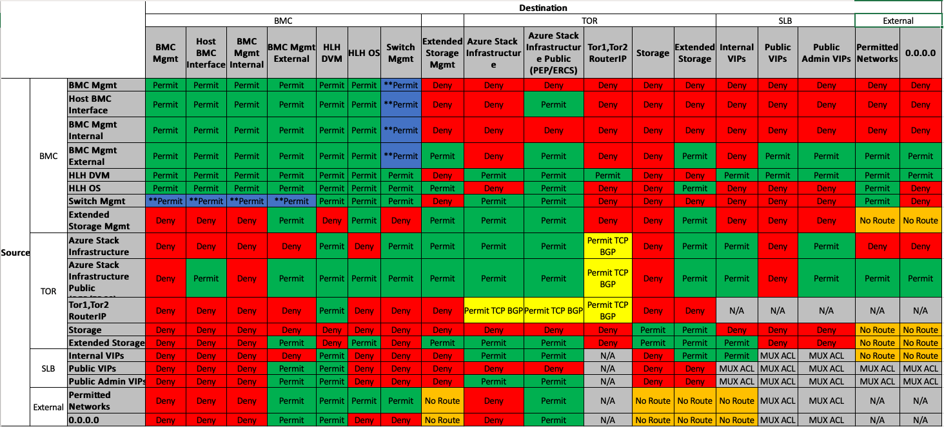

Az Azure Stack-megoldás védelme érdekében hozzáférés-vezérlési listákat (ACL-eket) implementáltunk a TOR-kapcsolókon. Ez a szakasz a biztonság implementálásának módját ismerteti. Az alábbi táblázat az Azure Stack-megoldáson belüli összes hálózat forrásait és célhelyeit mutatja be:

Az alábbi táblázat korrelálja az ACL-hivatkozásokat az Azure Stack-hálózatokkal.

| Network (Hálózat) | Description |

|---|---|

| BMC Mgmt belső | A forgalom csak belsőre korlátozódik. |

| BMC Mgmt Külső | Az ACL engedélyezi a hozzáférést a szegélyeszközhöz. |

| Bővített tárterület mgmt | Dedikált felügyeleti felületek a kiterjesztett tárolórendszerhez |

| Kapcsoló Mgmt | Dedikált kapcsolókezelési felületek. |

| "Azure Stack-infrastruktúra" | Azure Stack-infrastruktúraszolgáltatások és virtuális gépek korlátozott hálózata |

| Nyilvános Azure Stack-infrastruktúra (PEP/ERCS) | Azure Stack által védett végpont, vészhelyreállítási konzolkiszolgáló. Az ügyfél megnyithatja az ACL-t, hogy engedélyezze az adatközpont-felügyeleti hálózat felé történő forgalmat. |

| Tor1,Tor2 RouterIP | A BGP-társviszony-létesítéshez használt kapcsoló visszacsatolási felülete az SLB és a Kapcsoló/Útválasztó között. Az ügyfélnek lehetősége van tűzfalat létrehozni ezekről az IP-címekről a határon. |

| Tárolás | A magánhálózati IP-címek nincsenek a régión kívülre irányítva |

| Belső IP-címek | A magánhálózati IP-címek nincsenek a régión kívülre irányítva |

| Nyilvános IP-címek | A bérlő hálózati címterét a hálózati vezérlő kezeli. |

| Nyilvános Rendszergazda IP-címek | A bérlőkészletben lévő címek kis részhalmaza, amelyek a Internal-VIPs és az Azure Stack-infrastruktúrával való beszélgetéshez szükségesek |

| Engedélyezett hálózatok | Ügyfél által definiált hálózat. |

| 0.0.0.0 | Az Azure Stack 0.0.0.0 szempontjából a szegélyeszköz. |

| Engedély | A forgalom engedélyezése engedélyezve van, de az SSH-hozzáférés alapértelmezés szerint le van tiltva. |

| Nincs útvonal | Az útvonalak nem propagálódnak az Azure Stack-környezeten kívül. |

| MUX ACL | Az Azure Stack MUX ACL-eket használja a rendszer. |

| N/A | Nem része a VLAN ACL-nek. |

IP-cím-hozzárendelések

Az üzembe helyezési munkalapon a következő hálózati címeket kell megadnia az Azure Stack üzembehelyezési folyamatának támogatásához. Az üzembe helyezési csapat az Üzembe helyezési munkalap eszközzel bontja szét az IP-hálózatokat a rendszer által igényelt összes kisebb hálózatra.

Ebben a példában az üzembe helyezési munkalap Hálózati beállítások lapját a következő értékekkel töltjük ki:

BMC-hálózat: 10.193.132.0 /27

Privát hálózati tárolóhálózati & belső IP-címek: 11.11.128.0 /20

Infrastruktúra-hálózat: 12.193.130.0 /24

Nyilvános virtuális IP- (VIP-) hálózat: 13.200.132.0 /24

Infrastruktúra-hálózat váltása: 10.193.132.128 /26

Az Üzembe helyezési munkalap eszköz Generate függvényének futtatásakor két új lapot hoz létre a számolótáblán. Az első lap az Alhálózat összegzése, amely bemutatja, hogyan osztották fel a szuperhálózatokat a rendszer által igényelt összes hálózat létrehozásához. Az alábbi példában csak a lapon található oszlopok egy részhalmaza található. A tényleges eredmény további részleteket tartalmaz az egyes felsorolt hálózatokról:

| Kiszolgálószekrény | Alhálózat típusa | Név | IPv4-alhálózat | IPv4-címek |

|---|---|---|---|---|

| Szegély | P2P-hivatkozás | P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 | 4 |

| Szegély | P2P-hivatkozás | P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 | 4 |

| Szegély | P2P-hivatkozás | P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 | 4 |

| Szegély | P2P-hivatkozás | P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 | 4 |

| Szegély | P2P-hivatkozás | P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 | 4 |

| Szegély | P2P-hivatkozás | P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 | 4 |

| Állvány1 | Visszacsatolási | Loopback0_Rack1_TOR1 | 10.193.132.152/32 | 1 |

| Állvány1 | Visszacsatolási | Loopback0_Rack1_TOR2 | 10.193.132.153/32 | 1 |

| Állvány1 | Visszacsatolási | Loopback0_Rack1_BMC | 10.193.132.154/32 | 1 |

| Állvány1 | P2P-hivatkozás | P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 | 4 |

| Állvány1 | P2P-hivatkozás | P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 | 4 |

| Állvány1 | VLAN | BMCMgmt | 10.193.132.0/27 | 32 |

| Állvány1 | VLAN | SwitchMgmt | 10.193.132.168/29 | 8 |

| Állvány1 | VLAN | CL01-RG01-SU01-Storage | 11.11.128.0/25 | 128 |

| Állvány1 | VLAN | CL01-RG01-SU01-Infra | 12.193.130.0/24 | 256 |

| Állvány1 | Egyéb | CL01-RG01-SU01-VIPS | 13.200.132.0/24 | 256 |

| Állvány1 | Egyéb | CL01-RG01-SU01-InternalVIPS | 11.11.128.128/25 | 128 |

A második lap az IP-címhasználat , és az IP-címek felhasználásának módja:

BMC-hálózat

A BMC-hálózat szuperhálózatához legalább /26 hálózat szükséges. Az átjáró a hálózat első IP-címét, majd az állványon lévő BMC-eszközöket használja. A hardveres életciklus-gazdagéphez több cím van hozzárendelve ezen a hálózaton, és használható az állvány üzembe helyezéséhez, monitorozásához és támogatásához. Ezek az IP-címek három csoportba vannak osztva: DVM, InternalAccessible és ExternalAccessible.

- Állvány: Rack1

- Név: BMCMgmt

| Hozzá van rendelve | IPv4-cím |

|---|---|

| Network (Hálózat) | 10.193.132.0 |

| Átjáró | 10.193.132.1 |

| HLH-BMC | 10.193.132.2 |

| AzS-Node01 | 10.193.132.3 |

| AzS-Node02 | 10.193.132.4 |

| AzS-Node03 | 10.193.132.5 |

| AzS-Node04 | 10.193.132.6 |

| ExternalAccessible-1 | 10.193.132.19 |

| ExternalAccessible-2 | 10.193.132.20 |

| ExternalAccessible-3 | 10.193.132.21 |

| ExternalAccessible-4 | 10.193.132.22 |

| ExternalAccessible-5 | 10.193.132.23 |

| InternalAccessible-1 | 10.193.132.24 |

| InternalAccessible-2 | 10.193.132.25 |

| InternalAccessible-3 | 10.193.132.26 |

| InternalAccessible-4 | 10.193.132.27 |

| InternalAccessible-5 | 10.193.132.28 |

| CL01-RG01-SU01-DVM00 | 10.193.132.29 |

| HLH-OS | 10.193.132.30 |

| Adás | 10.193.132.31 |

Tárolóhálózat

A Storage-hálózat egy privát hálózat, és nem az állványon túlra irányítandó. Ez a Private Network-szuperhálózat első fele, amelyet az alábbi táblázatban látható módon elosztott kapcsoló használ. Az átjáró az alhálózat első IP-címe. A belső IP-címekhez használt második fél az Azure Stack SLB által felügyelt privát címkészlet, amely nem jelenik meg az IP-címhasználat lapon. Ezek a hálózatok támogatják az Azure Stacket, és olyan ACL-ek vannak a TOR-kapcsolókon, amelyek megakadályozzák a hálózatok meghirdetését és/vagy elérését a megoldáson kívül.

- Állvány: Rack1

- Név: CL01-RG01-SU01-Storage

| Hozzárendelve | IPv4-cím |

|---|---|

| Network (Hálózat) | 11.11.128.0 |

| Átjáró | 11.11.128.1 |

| TOR1 | 11.11.128.2 |

| TOR2 | 11.11.128.3 |

| Adás | 11.11.128.127 |

Azure Stack infrastruktúra-hálózat

Az infrastruktúra-hálózat szuperhálózatához /24-hálózatra van szükség, amely az Üzembe helyezési munkalap eszköz futtatása után is /24 marad. Az átjáró lesz az alhálózat első IP-címe.

- Állvány: Rack1

- Név: CL01-RG01-SU01-Infra

| Hozzárendelve | IPv4-cím |

|---|---|

| Network (Hálózat) | 12.193.130.0 |

| Átjáró | 12.193.130.1 |

| TOR1 | 12.193.130.2 |

| TOR2 | 12.193.130.3 |

| Adás | 12.193.130.255 |

Infrastruktúra-hálózat váltása

Az infrastruktúra-hálózat a fizikai kapcsolóinfrastruktúra által használt több hálózatra van felosztva. Ez eltér az Azure Stack-infrastruktúrától, amely csak az Azure Stack szoftvert támogatja. A Switch Infra Network csak a fizikai kapcsoló infrastruktúráját támogatja. Az infra által támogatott hálózatok a következők:

| Név | IPv4-alhálózat |

|---|---|

| P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 |

| P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 |

| P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 |

| P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 |

| P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 |

| P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 |

| Loopback0_Rack1_TOR1 | 10.193.132.152/32 |

| Loopback0_Rack1_TOR2 | 10.193.132.153/32 |

| Loopback0_Rack1_BMC | 10.193.132.154/32 |

| P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 |

| P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 |

| SwitchMgmt | 10.193.132.168/29 |

Pont–pont (P2P): Ezek a hálózatok lehetővé teszik az összes kapcsoló közötti kapcsolatot. Az alhálózat mérete minden P2P esetében /30 hálózat. A legalacsonyabb IP-cím mindig a verem felsőbb rétegbeli (északi) eszközéhez van rendelve.

Visszacsatolás: Ezek a címek /32 hálózatok, amelyek az állványban használt egyes kapcsolókhoz vannak rendelve. A szegélyeszközök nem kapnak visszacsatolást, mivel várhatóan nem részei az Azure Stack-megoldásnak.

Switch Mgmt vagy Switch Management: Ez a /29-hálózat támogatja az állvány kapcsolóinak dedikált felügyeleti adaptereit. Az IP-címek hozzárendelése az alábbiak szerint történik; ez a táblázat az üzembe helyezési munkalap IP-címhasználat lapján is megtalálható:

Állvány: Rack1

Név: SwitchMgmt

| Hozzárendelve | IPv4-cím |

|---|---|

| Network (Hálózat) | 10.193.132.168 |

| Átjáró | 10.193.132.169 |

| TOR1 | 10.193.132.170 |

| TOR2 | 10.193.132.171 |

| Adás | 10.193.132.175 |

A környezet előkészítése

A hardveréletciklus-gazdagép lemezképe tartalmazza a fizikai hálózati kapcsoló konfigurációjának létrehozásához szükséges Linux-tárolót.

A legújabb partnertelepítési eszközkészlet tartalmazza a legújabb tárolórendszerképet. A hardveres életciklus-gazdagép tárolólemezképe lecserélhető, ha frissített kapcsolókonfigurációt kell létrehoznia.

A tárolólemezkép frissítésének lépései a következők:

A tárolórendszerkép letöltése

Cserélje le a tárolólemezképet a következő helyen

Konfiguráció létrehozása

Itt végigvezetjük a JSON-fájlok létrehozásának lépésein és a hálózati kapcsoló konfigurációs fájljain:

Az üzembe helyezési munkalap megnyitása

Az összes lap összes kötelező mezőjének kitöltése

Hívja meg a "Létrehozás" függvényt az üzembehelyezési munkalapon.

Két további lap jön létre a létrehozott IP-alhálózatok és -hozzárendelések megjelenítésével.Tekintse át az adatokat, és miután megerősítette, hívja meg az "Export" függvényt.

A rendszer kérni fogja, hogy adjon meg egy mappát, amelyben a JSON-fájlok mentésre kerülnek.Futtassa a tárolót a Invoke-SwitchConfigGenerator.ps1 használatával. Ehhez a szkripthez emelt szintű PowerShell-konzol szükséges, és a következő paraméterek végrehajtására van szükség.

ContainerName – Annak a tárolónak a neve, amely létrehozza a kapcsolókonfigurálásokat.

ConfigurationData – Az üzembehelyezési munkalapról exportált ConfigurationData.json fájl elérési útja.

OutputDirectory – A kimeneti könyvtár elérési útja.

Offline – Azt jelzi, hogy a szkript offline módban fut.

C:\WINDOWS\system32> .\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\ConfigurationData.json -OutputDirectory c:\temp -Offline

Amikor a szkript befejeződik, létrehoz egy zip-fájlt a munkalapon használt előtaggal.

C:\WINDOWS\system32> .\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\ConfigurationData.json -OutputDirectory c:\temp -Offline

Seconds : 2

Section : Validation

Step : WindowsRequirement

Status : True

Detail : @{CurrentImage=10.0.18363.0}

Seconds : 2

Section : Validation

Step : DockerService

Status : True

Detail : @{Status=Running}

Seconds : 9

Section : Validation

Step : DockerSetup

Status : True

Detail : @{CPU=4; Memory=4139085824; OS=Docker Desktop; OSType=linux}

Seconds : 9

Section : Validation

Step : DockerImage

Status : True

Detail : @{Container=generalonrampacr.azurecr.io/master:1.1910.78.1}

Seconds : 10

Section : Run

Step : Container

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c; ExternalPort=32768}

Seconds : 38

Section : Generate

Step : Config

Status : True

Detail : @{OutputFile=c:\temp\N22R19.zip}

Seconds : 38

Section : Exit

Step : StopContainer

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c}

Egyéni konfiguráció

Az Azure Stack kapcsolókonfigurációjának néhány környezeti beállítását módosíthatja. A sablonban módosíthatja a beállításokat. Ez a cikk ismerteti az egyes testre szabható beállításokat, valamint azt, hogy a módosítások milyen hatással lehetnek az Azure Stackre. Ezek a beállítások közé tartozik a jelszófrissítés, a syslog-kiszolgáló, az SNMP monitorozása, a hitelesítés és a hozzáférés-vezérlési lista.

Az Azure Stack-megoldás üzembe helyezése során az eredeti berendezésgyártó (OEM) létrehozza és alkalmazza a kapcsolókonfigurációt a TOR-ekhez és a BMC-hez is. Az OEM az Azure Stack automatizálási eszközével ellenőrzi, hogy a szükséges konfigurációk megfelelően vannak-e beállítva ezeken az eszközökön. A konfiguráció az Azure Stack üzembehelyezési munkalapjának adatain alapul.

Megjegyzés

Ne módosítsa a konfigurációt az OEM vagy a Microsoft Azure Stack mérnöki csapatának beleegyezése nélkül. A hálózati eszköz konfigurációjának módosítása jelentősen befolyásolhatja az Azure Stack-példány hálózati problémáinak működését vagy hibaelhárítását. Ha többet szeretne megtudni ezekről a funkciókról a hálózati eszközön, hogyan végezheti el ezeket a módosításokat, forduljon az OEM hardverszolgáltatójához vagy a Microsoft ügyfélszolgálatához. Az OEM az Azure Stack üzembehelyezési munkalapja alapján hozza létre az automatizálási eszköz által létrehozott konfigurációs fájlt.

Vannak azonban olyan értékek, amelyek hozzáadhatók, eltávolíthatók vagy módosíthatók a hálózati kapcsolók konfigurációján.

Jelszó frissítése

Az operátor bármikor frissítheti a hálózati kapcsolók felhasználóinak jelszavát. Nincs szükség az Azure Stack rendszer adatainak módosítására, illetve a titkos kulcsok azure Stackben való elforgatására vonatkozó lépések végrehajtására.

Syslog-kiszolgáló

Az operátorok átirányíthatják a kapcsolónaplókat egy syslog-kiszolgálóra az adatközpontjukban. Ezzel a konfigurációval biztosíthatja, hogy az adott időpontból származó naplók felhasználhatók legyenek a hibaelhárításhoz. Alapértelmezés szerint a naplók a kapcsolókon vannak tárolva; a naplók tárolására vonatkozó kapacitásuk korlátozott. A Hozzáférés-vezérlési lista frissítési szakaszában áttekintheti, hogyan konfigurálhatja a kapcsolókezelési hozzáféréshez szükséges engedélyeket.

SNMP-monitorozás

Az operátor konfigurálhatja az egyszerű hálózatkezelési protokollt (SNMP) v2-t vagy v3-at a hálózati eszközök monitorozásához, és trapeket küldhet egy hálózatfigyelési alkalmazásnak az adatközpontban. Biztonsági okokból használja az SNMPv3-at, mivel biztonságosabb, mint a v2. Az OEM hardverszolgáltatójához forduljon a szükséges MIB-ekhez és konfigurációhoz. A Hozzáférés-vezérlési lista frissítési szakaszában áttekintheti, hogyan konfigurálhatja a kapcsolókezelési hozzáféréshez szükséges engedélyeket.

Hitelesítés

Az operátor konfigurálhatja a RADIUS-t vagy a TACACS-t a hálózati eszközök hitelesítésének kezelésére. A támogatott módszerekért és konfigurációkért forduljon az OEM hardverszolgáltatójához. A Hozzáférés-vezérlési lista frissítési szakaszában áttekintheti, hogyan konfigurálhatja a Switch Management-hozzáféréshez szükséges engedélyeket.

Hozzáférés-vezérlési lista frissítései

Az operátor módosíthatja a hozzáférés-vezérlési listákat (ACL-eket), hogy engedélyezze a hálózati eszközfelügyeleti adapterekhez és a hardveres életciklus-gazdagéphez (HLH) való hozzáférést egy megbízható adatközpont hálózati tartományból. Az operátor kiválaszthatja, hogy melyik összetevő lesz elérhető, és honnan. A hozzáférés-vezérlési listával az operátor engedélyezheti, hogy a felügyeleti jumpbox virtuális gépei egy adott hálózati tartományon belül hozzáférjenek a kapcsolókezelési felülethez, a HLH operációs rendszerhez és a HLH BMC-hez.

További részletekért lásd: Fizikai kapcsoló hozzáférés-vezérlési listája.

TACACS, RADIUS és Syslog

Az Azure Stack-megoldást nem szállítjuk TACACS- vagy RADIUS-megoldással olyan eszközök hozzáférés-vezérlésére, mint a kapcsolók és útválasztók, sem a kapcsolónaplók rögzítésére szolgáló Syslog-megoldás, de ezek az eszközök támogatják ezeket a szolgáltatásokat. Egy meglévő TACACS-, RADIUS- és/vagy Syslog-kiszolgálóval való integrálás elősegítése érdekében egy további fájlt biztosítunk a hálózati kapcsoló konfigurációjával, amely lehetővé teszi, hogy a helyszíni mérnök testre szabja a kapcsolót az ügyfél igényeinek megfelelően.

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: