A Microsoft Entra Csatlakozás Health-ügynökök telepítése

Ebből a cikkből megtudhatja, hogyan telepítheti és konfigurálhatja a Microsoft Entra Csatlakozás Health-ügynököket.

Megtudhatja , hogyan töltheti le az ügynököket.

Feljegyzés

A Microsoft Entra Csatlakozás Health nem érhető el a kínai szuverén felhőben.

Követelmények

Az alábbi táblázat a Microsoft Entra Csatlakozás Health használatára vonatkozó követelményeket sorolja fel:

| Követelmény | Leírás |

|---|---|

| Microsoft Entra ID P1 vagy P2 előfizetéssel rendelkezik. | A Microsoft Entra Csatlakozás Health a Microsoft Entra ID P1 vagy P2 szolgáltatása. További információ: Regisztráció a Microsoft Entra P1 vagy P2 azonosítójához. Egy 30 napos ingyenes próbaverzió indításához lásd: Próbaverzió indítása. |

| Ön globális rendszergazda a Microsoft Entra-azonosítóban. | Jelenleg csak a globális Rendszergazda istrator-fiókok telepíthetnek és konfigurálhatnak állapotügynököket. További információ: Rendszergazda Microsoft Entra-címtár regisztrációja. Az Azure szerepköralapú hozzáférés-vezérlés (Azure RBAC) használatával engedélyezheti a szervezet más felhasználói számára a Microsoft Entra Csatlakozás Health elérését. További információ: Azure RBAC for Microsoft Entra Csatlakozás Health. Fontos: Az ügynökök telepítéséhez használjon munkahelyi vagy iskolai fiókot. Az ügynökök telepítéséhez nem használhat Microsoft-fiókot. További információ: Regisztráció az Azure-ra szervezetként. |

| A Microsoft Entra Csatlakozás Health-ügynök minden megcélzott kiszolgálón telepítve van. | Az állapotügynököket telepíteni és konfigurálni kell a célzott kiszolgálókon, hogy adatokat fogadhassák, és monitorozási és elemzési képességeket biztosítsanak. Ha például a Active Directory összevonási szolgáltatások (AD FS) (AD FS) infrastruktúrából szeretne adatokat lekérni, telepítenie kell az ügynököt az AD FS-kiszolgálóra és a webes alkalmazásproxy-kiszolgálóra. Hasonlóképpen, ha adatokat szeretne lekérni a helyszíni AD Domain Services-infrastruktúrából, telepítenie kell az ügynököt a tartományvezérlőkre. |

| Az Azure-szolgáltatásvégpontok kimenő kapcsolattal rendelkeznek. | A telepítés és a futtatókörnyezet során az ügynöknek csatlakoznia kell a Microsoft Entra Csatlakozás Health szolgáltatásvégpontokhoz. Ha a tűzfalak blokkolják a kimenő kapcsolatot, adja hozzá a kimenő kapcsolat végpontjait egy engedélyezési listához. |

| A kimenő kapcsolat IP-címeken alapul. | Az IP-címek alapján történő tűzfalszűrésről az Azure IP-címtartományairól olvashat. |

| A kimenő forgalom TLS-vizsgálata szűrt vagy letiltott. | Az ügynökregisztrációs lépés vagy az adatfeltöltési műveletek meghiúsulhatnak, ha a hálózati rétegen TLS-vizsgálat vagy leállítás történik a kimenő forgalom esetében. További információ: TLS-vizsgálat beállítása. |

| A kiszolgálón lévő tűzfalportok az ügynököt futtatják. | Az ügynöknek meg kell nyitnia a következő tűzfalportokat, hogy kommunikálni tudjon a Microsoft Entra Csatlakozás Health szolgáltatás végpontjaival: - 443-os TCP-port - 5671-ös TCP-port Az ügynök legújabb verziójához nincs szükség az 5671-es portra. Frissítsen a legújabb verzióra, hogy csak a 443-as portra legyen szükség. További információ: Hibrid identitáshoz szükséges portok és protokollok. |

| Ha az Internet Explorer fokozott biztonsága engedélyezve van, engedélyezze a megadott webhelyeket. | Ha az Internet Explorer fokozott biztonsága engedélyezve van, engedélyezze a következő webhelyeket azon a kiszolgálón, ahol az ügynököt telepíti: - https://login.microsoftonline.com - https://secure.aadcdn.microsoftonline-p.com - https://login.windows.net - https://aadcdn.msftauth.net - A szervezet összevonási kiszolgálója, amelyet a Microsoft Entra ID megbízható (például https://sts.contoso.com). További információ: Az Internet Explorer konfigurálása. Ha proxyja van a hálózatban, tekintse meg a tábla végén megjelenő megjegyzést. |

| A PowerShell 5.0-s vagy újabb verziója telepítve van. | A Windows Server 2016 tartalmazza a PowerShell 5.0-s verzióját. |

Fontos

A Windows Server Core nem támogatja a Microsoft Entra Csatlakozás Health-ügynök telepítését.

Feljegyzés

Ha szigorúan zárolt és korlátozott környezettel rendelkezik, több URL-címet kell hozzáadnia, mint az Internet Explorer fokozott biztonságú táblázatlistáinak URL-címeit. A következő szakaszban a táblázatban felsorolt URL-címeket is hozzáadhatja.

Az ügynök új verziói és az automatikus frissítés

Ha az állapotügynök új verziója jelenik meg, a rendszer automatikusan frissíti a meglévő, telepített ügynököket.

Kimenő kapcsolat az Azure-szolgáltatásvégpontokhoz

A telepítés és a futtatókörnyezet során az ügynöknek csatlakoznia kell a Microsoft Entra Csatlakozás Health szolgáltatásvégpontjaihoz. Ha a tűzfalak blokkolják a kimenő kapcsolatot, győződjön meg arról, hogy a következő táblázatban szereplő URL-címek alapértelmezés szerint nincsenek letiltva.

Ne tiltsa le ezeknek az URL-címeknek a biztonsági monitorozását vagy ellenőrzését. Ehelyett engedélyezze őket, ahogy más internetes forgalmat is engedélyezne.

Ezek az URL-címek lehetővé teszik a Microsoft Entra Csatlakozás Health szolgáltatásvégpontokkal való kommunikációt. A cikk későbbi részében megtudhatja, hogyan ellenőrizheti a kimenő kapcsolatokat a használatával Test-MicrosoftEntraConnectHealthConnectivity.

| Tartományi környezet | Szükséges Azure-szolgáltatásvégpontok |

|---|---|

| Általános nyilvános | - *.blob.core.windows.net - *.aadconnecthealth.azure.com - **.servicebus.windows.net - Port: 5671 (Ha az 5671 le van tiltva, az ügynök visszaáll a 443-ra, de azt javasoljuk, hogy az 5671-es portot használja. Ez a végpont nem szükséges az ügynök legújabb verziójában.)- *.adhybridhealth.azure.com/- https://management.azure.com - https://policykeyservice.dc.ad.msft.net/ - https://login.windows.net - https://login.microsoftonline.com - https://secure.aadcdn.microsoftonline-p.com - https://www.office.com (Ez a végpont csak felderítési célokra használható a regisztráció során.)- https://aadcdn.msftauth.net - https://aadcdn.msauth.net - https://autoupdate.msappproxy.net - http://www.microsoft.com - https://www.microsoft.com |

| Azure Government | - *.blob.core.usgovcloudapi.net - *.servicebus.usgovcloudapi.net - *.aadconnecthealth.microsoftazure.us - https://management.usgovcloudapi.net - https://policykeyservice.aadcdi.azure.us - https://login.microsoftonline.us - https://secure.aadcdn.microsoftonline-p.com - https://www.office.com (Ez a végpont csak felderítési célokra használható a regisztráció során.)- https://aadcdn.msftauth.net - https://aadcdn.msauth.net - https://autoupdate.msappproxy.us - http://www.microsoft.com - https://www.microsoft.com |

Az ügynökök letöltése

A Microsoft Entra Csatlakozás Health-ügynök letöltése és telepítése:

- Győződjön meg arról, hogy megfelel a Microsoft Entra Csatlakozás Health telepítéséhez szükséges követelményeknek.

- A Microsoft Entra Csatlakozás Health for AD FS használatának első lépései:

- Töltse le az AD FS-hez készült Microsoft Entra Csatlakozás Health-ügynököt.

- Tekintse meg a telepítési utasításokat.

- A Microsoft Entra Csatlakozás Health szinkronizálási használatának első lépései:

- Töltse le és telepítse a Microsoft Entra Csatlakozás legújabb verzióját. A szinkronizálási állapotügynök a Microsoft Entra Csatlakozás telepítésének részeként van telepítve (1.0.9125.0-s vagy újabb verzió).

- A Microsoft Entra Csatlakozás Health for AD Domain Services használatának első lépései:

Az AD FS ügynökének telepítése

Az AD FS a Microsoft Entra Csatlakozás Health-ügynökkel való telepítésével és monitorozásával kapcsolatos információkért lásd: Microsoft Entra Csatlakozás Health agents for AD FS.

Az ügynök telepítése szinkronizáláshoz

A Microsoft Entra Csatlakozás Health-ügynök automatikusan telepítve van a Microsoft Entra Csatlakozás legújabb verziójában. A Microsoft Entra Csatlakozás szinkronizáláshoz való használatához töltse le a Microsoft Entra Csatlakozás legújabb verzióját, és telepítse.

Az ügynök telepítésének ellenőrzéséhez keresse meg a következő szolgáltatásokat a kiszolgálón. Ha befejezte a konfigurációt, a szolgáltatásoknak már futniuk kell. Ellenkező esetben a szolgáltatások le lesznek állítva, amíg a konfiguráció be nem fejeződik.

- Microsoft Entra Csatlakozás Agent Updater

- Microsoft Entra Csatlakozás Health Agent

Feljegyzés

Ne feledje, hogy a Microsoft Entra Csatlakozás Health használatához p1 vagy P2 Azonosítójú Microsoft Entra azonosítóval kell rendelkeznie. Ha nem rendelkezik P1 vagy P2 Microsoft Entra-azonosítóval, a Konfiguráció nem fejezhető be a Microsoft Entra felügyeleti központban. További információkért tekintse meg a követelményeket.

A Microsoft Entra Csatlakozás Health manuális regisztrálása szinkronizáláshoz

Ha a Microsoft Entra Csatlakozás Állapot szinkronizálási ügynök regisztrációja meghiúsul a Microsoft Entra Csatlakozás sikeres telepítése után, egy PowerShell-paranccsal manuálisan regisztrálhatja az ügynököt.

Fontos

Ezt a PowerShell-parancsot csak akkor használja, ha az ügynökregisztráció a Microsoft Entra Csatlakozás telepítése után meghiúsul.

A Microsoft Entra Csatlakozás Health-ügynök manuális regisztrálása szinkronizáláshoz az alábbi PowerShell-paranccsal. A Microsoft Entra Csatlakozás Health-szolgáltatások az ügynök sikeres regisztrálása után kezdődnek.

Register-MicrosoftEntraConnectHealthAgent -AttributeFiltering $true -StagingMode $false

A parancs a következő paramétereket fogadja:

AttributeFiltering:$true(alapértelmezett) ha a Microsoft Entra Csatlakozás nem szinkronizálja az alapértelmezett attribútumkészletet, és úgy lett testre szabva, hogy szűrt attribútumkészletet használjon. Ellenkező esetben használja a következőt$false: .StagingMode:$false(alapértelmezett) ha a Microsoft Entra Csatlakozás kiszolgáló nincs átmeneti módban. Ha a kiszolgáló átmeneti módban van konfigurálva, használja a következőt$true: .

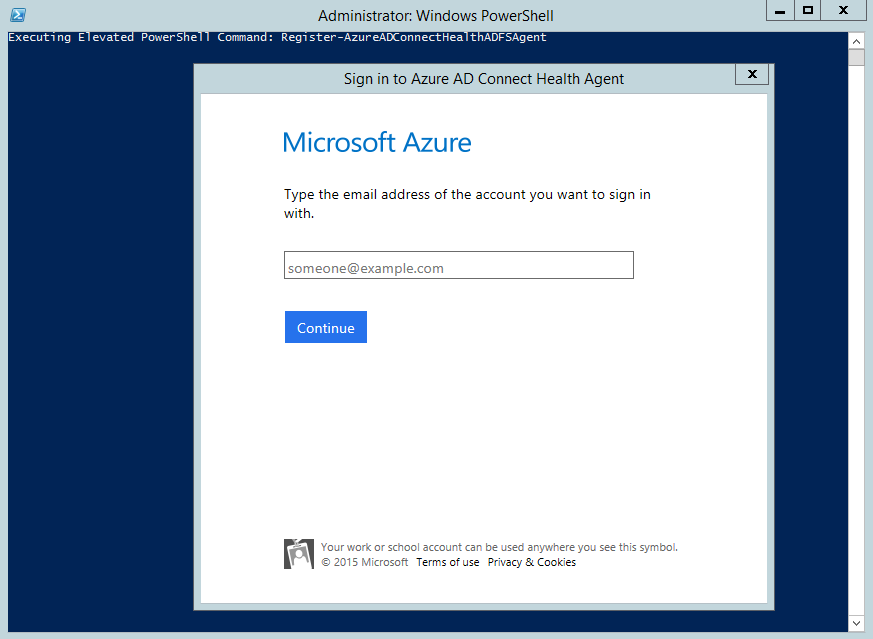

Amikor a rendszer hitelesítést kér, használja ugyanazt a globális Rendszergazda istrator-fiókot (például admin@domain.onmicrosoft.com), amelyet a Microsoft Entra Csatlakozás konfigurálásához használt.

Az AD Domain Services ügynökének telepítése

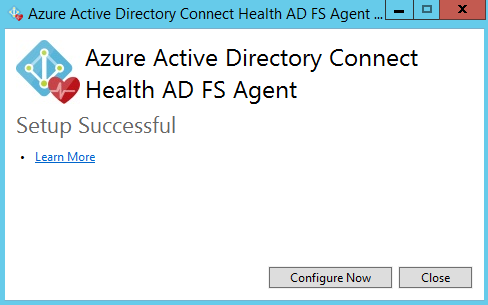

Az ügynök telepítésének elindításához kattintson duplán a letöltött .exe fájlra. Az első ablakban válassza a Telepítés lehetőséget.

Amikor a rendszer kéri, jelentkezzen be egy Microsoft Entra-fiókkal, amely rendelkezik az ügynök regisztrálásához szükséges engedélyekkel. Alapértelmezés szerint a Hibrid identitás Rendszergazda istrator-fiók rendelkezik engedélyekkel.

A bejelentkezés után a telepítési folyamat befejeződik, és bezárhatja az ablakot.

Ezen a ponton az ügynökszolgáltatásnak automatikusan engedélyeznie kell, hogy az ügynök biztonságosan feltöltse a szükséges adatokat a felhőszolgáltatásba.

Az ügynök telepítésének ellenőrzéséhez keresse meg a következő szolgáltatásokat a kiszolgálón. Ha a konfigurációt elvégezte, a szolgáltatásoknak már futniuk kell. Ellenkező esetben a konfiguráció befejezéséig le lesznek állítva.

- Microsoft Entra Csatlakozás Agent Updater

- Microsoft Entra Csatlakozás Health Agent

Az ügynök gyors telepítése több kiszolgálón

Hozzon létre egy felhasználói fiókot a Microsoft Entra-azonosítóban. A fiók védelme jelszóval.

Rendelje hozzá a tulajdonosi szerepkört ehhez a helyi Microsoft Entra-fiókhoz a Microsoft Entra Csatlakozás Health szolgáltatásban a portál használatával. Rendelje hozzá a szerepkört az összes szolgáltatáspéldányhoz.

Töltse le a .exe MSI-fájlt a helyi tartományvezérlőn a telepítéshez.

Futtassa az alábbi parancsfájlt. Cserélje le a paramétereket az új felhasználói fiókra és annak jelszavára.

AdHealthAddsAgentSetup.exe /quiet Start-Sleep 30 $userName = "NEWUSER@DOMAIN" $secpasswd = ConvertTo-SecureString "PASSWORD" -AsPlainText -Force $myCreds = New-Object System.Management.Automation.PSCredential ($userName, $secpasswd) import-module "C:\Program Files\Azure Ad Connect Health Adds Agent\PowerShell\AdHealthAdds" Register-MicrosoftEntraConnectHealthAgent -Credential $myCreds

Ha végzett, eltávolíthatja a helyi fiókhoz való hozzáférést az alábbi feladatok valamelyikének elvégzésével:

- Távolítsa el a Microsoft Entra Csatlakozás Health helyi fiókjához tartozó szerepkör-hozzárendelést.

- Forgassa el a helyi fiók jelszavát.

- Tiltsa le a Microsoft Entra helyi fiókját.

- Törölje a Microsoft Entra helyi fiókját.

Az ügynök regisztrálása a PowerShell használatával

A megfelelő ügynök setup.exe fájl telepítése után a szerepkörtől függően az alábbi PowerShell-parancsokkal regisztrálhatja az ügynököt. Nyissa meg a PowerShellt rendszergazdaként, és futtassa a megfelelő parancsot:

Register-MicrosoftEntraConnectHealthAgent

Feljegyzés

A szuverén felhőkben való regisztrációhoz használja a következő parancssorokat:

Register-MicrosoftEntraConnectHealthAgent -UserPrincipalName upn-of-the-user

Ezek a parancsok paraméterként fogadják el Credential a regisztráció nem interaktív befejezését vagy a regisztráció befejezését a Server Core-t futtató számítógépen. Tartsa szem előtt ezeket a tényezőket:

- Egy paraméterként átadott PowerShell-változóban rögzíthet

Credential. - Bármely Olyan Microsoft Entra-identitást megadhat, amely rendelkezik az ügynökök regisztrálásához szükséges engedélyekkel, és amelyeken nincs engedélyezve a többtényezős hitelesítés.

- Alapértelmezés szerint a globális rendszergazdák rendelkeznek az ügynökök regisztrálásához szükséges engedélyekkel. Ezt a lépést engedélyezheti a kevésbé jogosultsággal rendelkező identitások számára is. További információ: Azure RBAC.

$cred = Get-Credential

Register-MicrosoftEntraConnectHealthAgent -Credential $cred

A Microsoft Entra Csatlakozás Health-ügynökök konfigurálása HTTP-proxy használatára

Konfigurálhatja a Microsoft Entra Csatlakozás Health-ügynököket, hogy HTTP-proxyval működjenek.

Feljegyzés

Netsh WinHttp set ProxyServerAddressnem támogatott. Az ügynök a Windows HTTP-szolgáltatások helyett System.Net használ a webes kérések intézéséhez.- A konfigurált HTTP-proxycím titkosított HTTPS-üzenetek továbbítására szolgál.

- A hitelesített proxyk (HTTPBasic használatával) nem támogatottak.

Az ügynökproxy konfigurációjának módosítása

A Microsoft Entra Csatlakozás Health-ügynök HTTP-proxy használatára való konfigurálásához a következőkre van lehetőség:

- Importálja a meglévő proxybeállításokat.

- Adja meg manuálisan a proxycímeket.

- Törölje a meglévő proxykonfigurációt.

Feljegyzés

A proxybeállítások frissítéséhez újra kell indítania a Microsoft Entra Csatlakozás Health-ügynök összes szolgáltatását. Az összes ügynök újraindításához futtassa a következő parancsot:

Restart-Service AzureADConnectHealthAgent*

Meglévő proxybeállítások importálása

Az Internet Explorer HTTP-proxybeállításainak importálásával a Microsoft Entra Csatlakozás Health-ügynökök használhatják a beállításokat. Az állapotügynököt futtató kiszolgálókon futtassa a következő PowerShell-parancsot:

Set-MicrosoftEntraConnectHealthProxySettings -ImportFromInternetSettings

Importálhatja a WinHTTP proxybeállításokat, hogy a Microsoft Entra Csatlakozás Health-ügynökök használhassák őket. Az állapotügynököt futtató kiszolgálókon futtassa a következő PowerShell-parancsot:

Set-MicrosoftEntraConnectHealthProxySettings -ImportFromWinHttp

Proxycímek manuális megadása

A proxykiszolgálót manuálisan is megadhatja. Az állapotügynököt futtató kiszolgálókon futtassa a következő PowerShell-parancsot:

Set-MicrosoftEntraConnectHealthProxySettings -HttpsProxyAddress address:port

Példa:

Set-MicrosoftEntraConnectHealthProxySettings -HttpsProxyAddress myproxyserver: 443

Ebben a példában:

- A

addressbeállítás lehet DNS-feloldható kiszolgálónév vagy IPv4-cím. - Kihagyhatja

port. Ha igen, a 443 az alapértelmezett port.

A meglévő proxykonfiguráció törlése

A meglévő proxykonfigurációt a következő parancs futtatásával törölheti:

Set-MicrosoftEntraConnectHealthProxySettings -NoProxy

Meglévő proxybeállítások olvasása

Az aktuális proxybeállításokat az alábbi parancs futtatásával olvashatja el:

Get-MicrosoftEntraConnectHealthProxySettings

A Microsoft Entra Csatlakozás Health szolgáltatáshoz való kapcsolódás tesztelése

A Microsoft Entra Csatlakozás Health-ügynök időnként elveszíti a kapcsolatot a Microsoft Entra Csatlakozás Health szolgáltatással. A kapcsolatvesztés okai közé tartozhatnak a hálózati problémák, az engedélyproblémák és a különböző egyéb problémák.

Ha az ügynök két óránál hosszabb ideig nem tud adatokat küldeni a Microsoft Entra Csatlakozás Health szolgáltatásnak, a következő riasztás jelenik meg a portálon: Állapotfigyelő szolgáltatás adatok nem naprakészek.

Az alábbi PowerShell-parancs futtatásával megtudhatja, hogy az érintett Microsoft Entra Csatlakozás Health-ügynök feltölthet-e adatokat a Microsoft Entra Csatlakozás Health szolgáltatásba:

Test-MicrosoftEntraConnectHealthConnectivity -Role ADFS

A Role paraméter jelenleg a következő értékeket veszi fel:

ADFSSyncADDS

Feljegyzés

A kapcsolati eszköz használatához először regisztrálnia kell az ügynököt. Ha nem tudja elvégezni az ügynökregisztrációt, győződjön meg arról, hogy megfelel a Microsoft Entra Csatlakozás Health összes követelményének. Csatlakozás ivity alapértelmezés szerint tesztelve van az ügynökregisztráció során.

Következő lépések

Tekintse meg a következő kapcsolódó cikkeket:

- Microsoft Entra Csatlakozás Health

- Microsoft Entra Csatlakozás Health-műveletek

- A Microsoft Entra Csatlakozás Health használata az AD FS-vel

- A Microsoft Entra Csatlakozás Health használata szinkronizáláshoz

- A Microsoft Entra Csatlakozás Health használata az AD Domain Services szolgáltatással

- Microsoft Entra Csatlakozás Health – gyakori kérdések

- Microsoft Entra Csatlakozás Health verzióelőzményei