A felhőalkalmazások kockázatainak és gyanús tevékenységeinek vizsgálata

Miután Felhőhöz készült Microsoft Defender alkalmazások futnak a felhőkörnyezetben, a tanulás és a vizsgálat egy szakaszára lesz szüksége. Ismerje meg, hogyan használhatja az Felhőhöz készült Microsoft Defender-alkalmazások eszközeit a felhőkörnyezetben zajló események mélyebb megértéséhez. Az adott környezet és a használatuk módjától függően meghatározhatja a szervezet kockázatokkal szembeni védelmének követelményeit. Ez a cikk azt ismerteti, hogyan hajthat végre vizsgálatot a felhőkörnyezet jobb megértéséhez.

Alkalmazások címkézése engedélyezettként vagy nem engedélyezettként

Az alkalmazások engedélyezettként vagy nem engedélyezettként történő címkézése fontos lépés a felhő megértéséhez. Az alkalmazások engedélyezését követően leszűrheti a nem engedélyezett alkalmazásokat, illetve az azonos típusú, engedélyezett alkalmazásokra való áttérést is elindíthatja.

A Microsoft Defender portál Cloud Apps területén nyissa meg a Felhőalkalmazás-katalógust vagy a Felhőfelderítés – >Felderített alkalmazásokat.

Az alkalmazások listájában annak a sornak a sorában, amelyben a jóváhagyottként megjelölni kívánt alkalmazás megjelenik, válassza ki a sor

végén található három elemet, és válassza a Szentesített elemet.

végén található három elemet, és válassza a Szentesített elemet.

A vizsgálati eszközök használata

A Microsoft Defender Portál Cloud Apps területén nyissa meg a Tevékenységnaplót, és szűrjön egy adott alkalmazás szerint. Ellenőrizze az alábbiakat:

Ki éri el a felhőalapú környezetet?

Milyen IP-címtartományról?

Milyen rendszergazdai aktivitás tapasztalható?

A rendszergazdák honnan csatlakoznak?

Csatlakoznak elavult készülékek a felhőalapú környezethez?

A sikertelen bejelentkezések várt IP-címekről érkeznek?

A Microsoft Defender portál Cloud Apps területén lépjen a Fájlok elemre, és ellenőrizze a következő elemeket:

Hány fájl van nyilvánosan megosztva, amelyekhez bárki hivatkozás nélkül is hozzáférhet?

Mely partnerekkel oszt meg fájlokat (kimenő megosztás)?

Vannak bizalmas nevű fájlok?

Vannak olyan fájlok, amelyeket valakinek a személyes fiókjával osztottak meg?

A Microsoft Defender portálon lépjen az Identitások elemre, és ellenőrizze a következő elemeket:

Van bizonyos szolgáltatásoknál olyan fiók, amely már régóta inaktív? Lehet, hogy visszavonhatja a felhasználó licencét a szolgáltatáshoz.

Tudni szeretné, hogy mely felhasználók rendelkeznek speciális szerepkörrel?

Vannak olyan elbocsátott alkalmazottak, akik még mindig hozzáférnek egy-egy alkalmazáshoz, és ezáltal lehetőségük van különböző információk megszerzésére?

Visszavonja egy felhasználó engedélyét egy adott alkalmazáshoz, vagy többtényezős hitelesítést szeretne igényelni egy adott felhasználótól?

A felhasználó fiókjába a felhasználó fióksorának végén található három pont kiválasztásával és egy végrehajtandó művelet kiválasztásával részletezheti a felhasználó fiókját. Olyan műveletet hajthat végre, mint a felhasználó felfüggesztése vagy a felhasználói együttműködés eltávolítása. Ha a felhasználót a Microsoft Entra-azonosítóból importálták, a Microsoft Entra-fiókbeállításokat is választhatja, hogy könnyen hozzáférhessen a speciális felhasználói felügyeleti funkciókhoz. A felügyeleti funkciók közé tartozik például a csoportkezelés, az MFA, a felhasználó bejelentkezési adatai, valamint a bejelentkezés blokkolásának lehetősége.

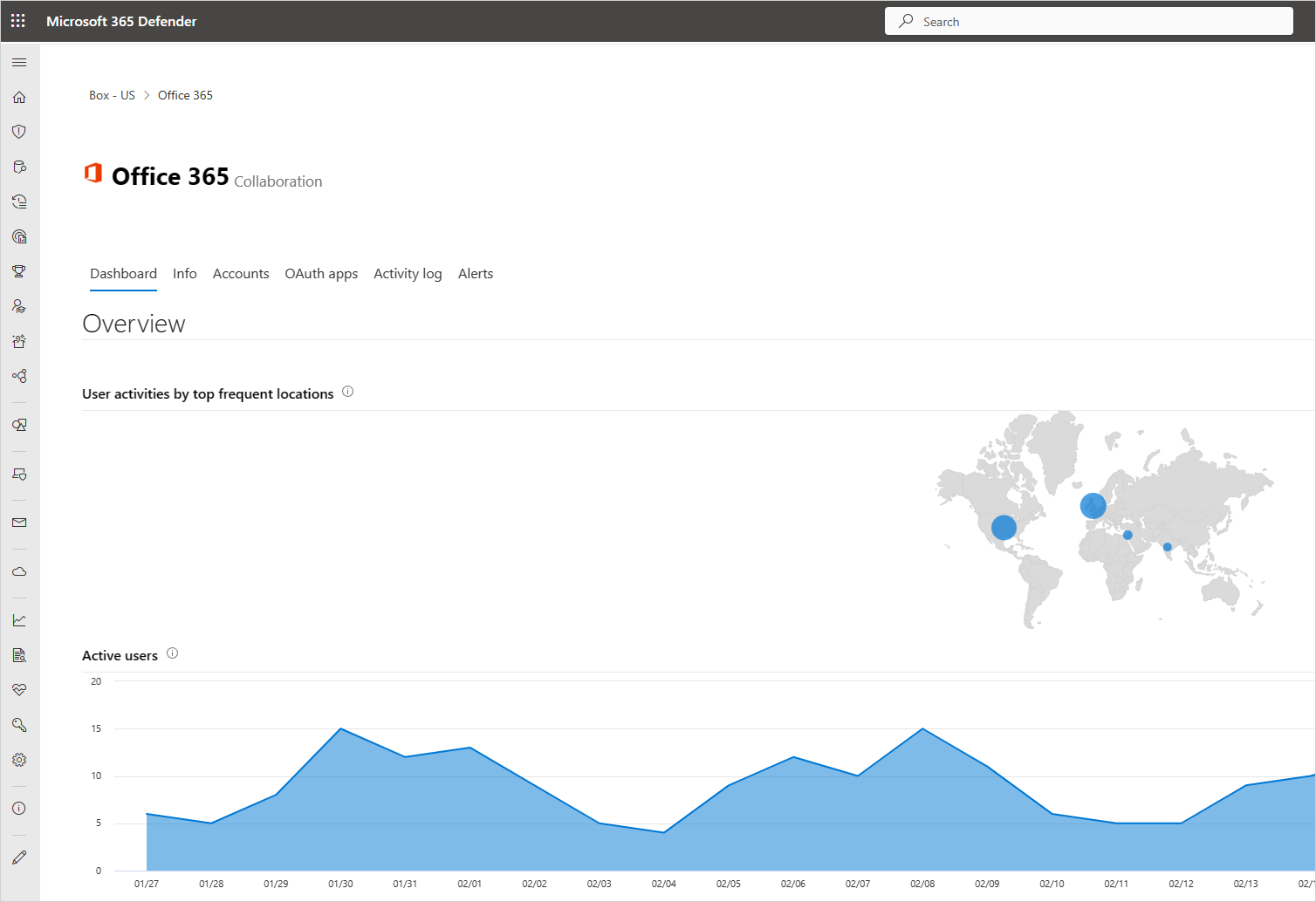

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza a Alkalmazás-összekötő, majd válasszon ki egy alkalmazást. Megnyílik az Alkalmazás irányítópult, amely információkat és elemzéseket biztosít. A felül található fülek segítségével ellenőrizheti a következőt:

Milyen típusú eszközökről csatlakoznak a felhasználók az alkalmazáshoz?

Milyen fájltípusokat mentenek a felhőbe?

Milyen tevékenység folyik az alkalmazásban a jelen pillanatban?

Harmadik féltől származó alkalmazások is vannak csatlakoztatva a környezethez?

Ismeri ezeket az alkalmazásokat?

Engedélyezve vannak a hozzáférési szinthez?

Hány felhasználó telepítette őket? Általánosságban mennyire gyakoriak ezek az alkalmazások?

A Microsoft Defender portál Cloud Apps területén nyissa meg a Cloud Discoveryt. Jelölje ki az Irányítópult lapot, és ellenőrizze a következő elemeket:

Milyen felhőalkalmazásokat használnak, milyen mértékben és milyen felhasználók által?

Milyen célból használják őket?

Mennyi adatot töltenek fel ezekbe a felhőalkalmazásokba?

Mely kategóriák azok, amelyekben engedélyezett felhőalkalmazásokat, de a felhasználók mégis alternatív megoldásokat használnak?

Az alternatív megoldások olyan felhőalkalmazások, amelyeknek az engedélyét vissza szeretné vonni a szervezeten belül?

Vannak olyan felhőalkalmazások, amelyeket használnak, de nem felelnek meg a szervezet szabályzatának?

Mintavizsgálat

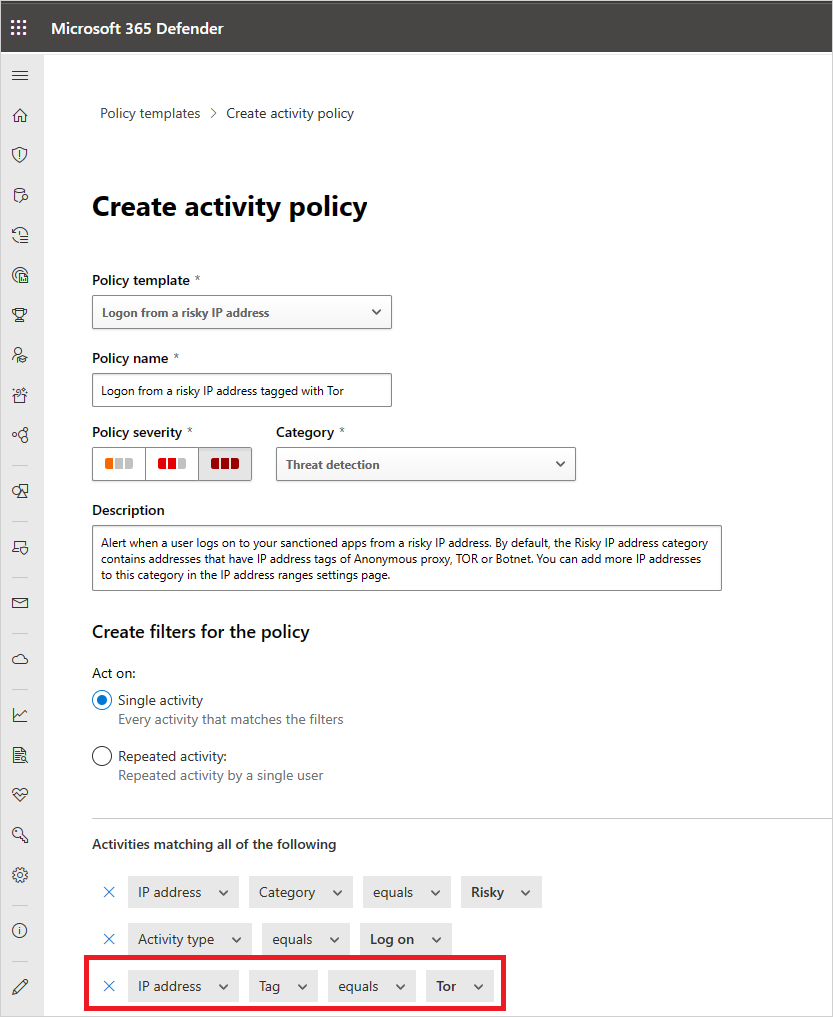

Tegyük fel, hogy nem rendelkezik hozzáféréssel a felhőkörnyezethez kockázatos IP-címek alapján. Tegyük fel például, hogy Tor. De a biztonság kedvéért mégis készít egy a szabályzatot a kockázatos IP-címekhez:

A Microsoft Defender portál Cloud Apps területén lépjen a Szabályzatok –> Szabályzatsablonok elemre.

Válassza ki a Típus tevékenységszabályzatát.

A kockázatos IP-címsorból való bejelentkezés végén válassza a pluszjelet (+) egy új szabályzat létrehozásához.

Módosítsa a szabályzat nevét, hogy azonosítani tudja.

Az alábbiaknak megfelelő tevékenységek csoportban válasszon + szűrőt. Görgessen le az IP-címkéig, majd válassza a Tor lehetőséget.

Most, hogy már rendelkezik a szabályzattal, felfedezheti, hogy riasztást kapott arról, hogy megsértették a szabályzatot.

A Microsoft Defender portálon nyissa meg az Incidensek > riasztások –> Riasztások lehetőséget, és tekintse meg a szabályzatsértésről szóló riasztást.

Ha azt látja, hogy valós szabálysértésnek tűnik, kockázattal kell foglalkoznia, vagy orvosolnia kell azt.

A kockázat megfékezése érdekében értesítést küldhet a felhasználónak, melyben megkérdezheti, hogy szándékos szabálysértés történt-e, illetve a felhasználó tisztában van-e a szabálysértéssel.

Ezenfelül a riasztás részleteit is megtekintheti, illetve ideiglenesen felfüggesztheti a felhasználót, amíg kitalálja, hogy mit kell tennie.

Ha olyan engedélyezett eseményről van szó, amely nagy eséllyel nem következik be újra, abban az esetben elvetheti a riasztást.

Ha olyan engedélyezett eseményről van szó, amely nagy eséllyel meg fog ismétlődni, módosíthatja a szabályzatot, ezzel elkerülve, hogy a jövőben az ilyen típusú események szabálysértésnek minősüljenek.

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.