Mengonfigurasi ID Masuk Alternatif

Apa itu ID Masuk Alternatif?

Dalam kebanyakan skenario, pengguna menggunakan UPN (Nama Prinsipal Pengguna) mereka untuk masuk ke akun mereka. Namun, di beberapa lingkungan karena kebijakan perusahaan atau dependensi aplikasi lini bisnis lokal, pengguna mungkin menggunakan beberapa bentuk masuk lainnya.

Catatan

Praktik terbaik yang direkomendasikan Microsoft adalah mencocokkan UPN dengan alamat SMTP utama. Artikel ini membahas persentase kecil pelanggan yang tidak dapat memulihkan UPN yang cocok.

Misalnya, mereka dapat menggunakan ID email mereka untuk masuk dan dapat berbeda dari UPN mereka. Ini sangat umum dalam skenario di mana UPN mereka tidak dapat dirutekan. Pertimbangkan pengguna Jane Doe dengan UPN jdoe@contoso.local dan alamat jdoe@contoso.comemail . Jane mungkin bahkan tidak menyadari UPN karena dia selalu menggunakan ID emailnya untuk masuk. Penggunaan metode masuk lainnya alih-alih UPN merupakan ID alternatif. Untuk informasi selengkapnya tentang cara UPN dibuat, lihat Populasi Microsoft Entra UserPrincipalName.

Layanan Federasi Direktori Aktif (AD FS) memungkinkan aplikasi federasi menggunakan Layanan Federasi Direktori Aktif untuk masuk menggunakan ID alternatif. Ini memungkinkan administrator untuk menentukan alternatif untuk UPN default yang akan digunakan untuk masuk. Layanan Federasi Direktori Aktif sudah mendukung penggunaan segala bentuk pengidentifikasi pengguna yang diterima oleh Active Directory Domain Services (AD DS). Saat dikonfigurasi untuk ID alternatif, LAYANAN Federasi Direktori Aktif memungkinkan pengguna untuk masuk menggunakan nilai ID alternatif yang dikonfigurasi, seperti ID email. Menggunakan ID alternatif memungkinkan Anda mengadopsi penyedia SaaS seperti Office 365 tanpa mengubah UPN lokal Anda. Ini juga memungkinkan Anda untuk mendukung aplikasi layanan lini bisnis dengan identitas yang disediakan konsumen.

ID Alternatif di ID Microsoft Entra

Organisasi mungkin harus menggunakan ID alternatif dalam skenario berikut:

- Nama domain lokal tidak dapat dirutekan, seperti

contoso.local, dan akibatnya nama utama pengguna default tidak dapat dirutekan (jdoe@contoso.local). UPN yang ada tidak dapat diubah karena dependensi aplikasi lokal atau kebijakan perusahaan. ID Microsoft Entra dan Office 365 memerlukan semua akhiran domain yang terkait dengan direktori Microsoft Entra agar sepenuhnya dapat dirutekan internet. - UPN lokal tidak sama dengan alamat email pengguna dan untuk masuk ke Office 365, pengguna menggunakan alamat email dan UPN tidak dapat digunakan karena kendala organisasi. Dalam skenario yang disebutkan di atas, ID alternatif dengan LAYANAN Federasi Direktori Aktif memungkinkan pengguna untuk masuk ke ID Microsoft Entra tanpa memodifikasi UPN lokal Anda.

Mengonfigurasi ID masuk alternatif

Menggunakan Microsoft Entra Koneksi Sebaiknya gunakan Microsoft Entra Koneksi untuk mengonfigurasi ID masuk alternatif untuk lingkungan Anda.

- Untuk konfigurasi baru Microsoft Entra Koneksi, lihat Koneksi ke MICROSOFT Entra ID untuk instruksi terperinci tentang cara mengonfigurasi ID alternatif dan farm LAYANAN Federasi Direktori Aktif.

- Untuk penginstalan Microsoft Entra Koneksi yang sudah ada, lihat Mengubah metode masuk pengguna untuk instruksi tentang mengubah metode masuk ke Layanan Federasi Direktori Aktif

Saat Microsoft Entra Koneksi diberikan detail tentang lingkungan Layanan Federasi Direktori Aktif, Microsoft Entra Koneksi secara otomatis memeriksa keberadaan KB yang tepat di Layanan Federasi Direktori Aktif Anda dan mengonfigurasi Layanan Federasi Direktori Aktif untuk ID alternatif termasuk semua aturan klaim yang tepat yang diperlukan untuk kepercayaan federasi Microsoft Entra. Tidak ada langkah tambahan yang diperlukan di luar wizard untuk mengonfigurasi ID alternatif.

Catatan

Microsoft merekomendasikan penggunaan Microsoft Entra Koneksi untuk mengonfigurasi ID masuk alternatif.

Mengonfigurasi ID alternatif secara manual

Untuk mengonfigurasi ID masuk alternatif, Anda harus melakukan tugas berikut:

Mengonfigurasi kepercayaan penyedia klaim Layanan Federasi Direktori Aktif Anda untuk mengaktifkan ID masuk alternatif

Jika Anda memiliki Windows Server 2012 R2, pastikan Anda telah KB2919355 diinstal di semua server LAYANAN Federasi Direktori Aktif. Anda bisa mendapatkannya melalui Windows Update Services atau mengunduhnya secara langsung.

Perbarui konfigurasi Layanan Federasi Direktori Aktif dengan menjalankan cmdlet PowerShell berikut di salah satu server federasi di farm Anda (jika Anda memiliki farm WID, Anda harus menjalankan perintah ini di server AD FS utama di farm Anda):

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID <attribute> -LookupForests <forest domain>

AlternateLoginID adalah nama LDAP dari atribut yang ingin Anda gunakan untuk masuk.

LookupForests adalah daftar DNS forest tempat pengguna Anda berada.

Untuk mengaktifkan fitur ID masuk alternatif, Anda harus mengonfigurasi parameter -AlternateLoginID dan -LookupForests dengan nilai yang tidak null dan valid.

Dalam contoh berikut, Anda mengaktifkan fungsionalitas ID masuk alternatif sehingga pengguna Anda dengan akun di forest contoso.com dan fabrikam.com dapat masuk ke aplikasi berkemampuan Layanan Federasi Direktori Aktif dengan atribut "email" mereka.

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID mail -LookupForests contoso.com,fabrikam.com

- Untuk menonaktifkan fitur ini, atur nilai untuk kedua parameter menjadi null.

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID $NULL -LookupForests $NULL

Autentikasi Modern Hibrid dengan ID Alternatif

Penting

Berikut ini hanya telah diuji terhadap Layanan Federasi Direktori Aktif dan bukan idP pihak ketiga.

Exchange dan Skype for Business

Jika Anda menggunakan ID masuk alternatif dengan Exchange dan Skype for Business, pengalaman pengguna bervariasi tergantung pada apakah Anda menggunakan HMA atau tidak.

Catatan

Untuk pengalaman pengguna akhir terbaik, Microsoft merekomendasikan penggunaan Autentikasi Modern Hibrid.

atau informasi selengkapnya lihat, Gambaran Umum Autentikasi Modern Hibrid

Prasyarat untuk Exchange dan Skype for Business

Berikut ini adalah prasyarat untuk mencapai SSO dengan ID alternatif.

- Exchange Online harus mengaktifkan Autentikasi Modern.

- Skype for Business (SFB) Online harus mengaktifkan Autentikasi Modern.

- Exchange lokal harus mengaktifkan Autentikasi Modern. Exchange 2013 CU19 atau Exchange 2016 CU18 dan yang lebih baru diperlukan di semua server Exchange. Tidak ada Exchange 2010 di lingkungan.

- Skype for Business lokal harus mengaktifkan Autentikasi Modern.

- Anda harus menggunakan klien Exchange dan Skype yang mengaktifkan Autentikasi Modern. Semua server harus menjalankan SFB Server 2015 CU5.

- Klien Skype for Business yang mampu melakukan Autentikasi Modern

- iOS, Android, Windows Telepon

- SFB 2016 (MA AKTIF secara default, tetapi pastikan belum dinonaktifkan.)

- SFB 2013 (MA NONAKTIF secara default, jadi pastikan MA telah diaktifkan.)

- Desktop Mac SFB

- Klien Exchange yang mampu melakukan Autentikasi Modern dan mendukung regkey AltID

- Hanya Office Pro Plus 2016

Versi Office yang didukung

Mengonfigurasi direktori Anda untuk SSO dengan ID Alternatif

Menggunakan ID Alternatif dapat menyebabkan permintaan tambahan untuk autentikasi jika konfigurasi tambahan ini tidak selesai. Lihat artikel untuk kemungkinan dampak pada pengalaman pengguna dengan ID Alternatif.

Dengan konfigurasi tambahan berikut, pengalaman pengguna ditingkatkan secara signifikan, dan Anda dapat mencapai hampir nol permintaan untuk autentikasi untuk pengguna ID Alternatif di organisasi Anda.

Langkah 1: Perbarui ke versi Office yang diperlukan

Office versi 1712 (build no 8827.2148) dan yang lebih baru telah memperbarui logika autentikasi untuk menangani skenario ID Alternatif. Untuk memanfaatkan logika baru, komputer klien perlu diperbarui ke Office versi 1712 (no build no 8827.2148) dan yang lebih baru.

Langkah 2: Perbarui ke versi Windows yang diperlukan

Windows versi 1709 ke atas telah memperbarui logika autentikasi untuk menangani skenario ID Alternatif. Untuk memanfaatkan logika baru, komputer klien perlu diperbarui ke Windows versi 1709 ke atas.

Langkah 3: Mengonfigurasi registri untuk pengguna yang terkena dampak menggunakan kebijakan grup

Aplikasi office mengandalkan informasi yang didorong oleh administrator direktori untuk mengidentifikasi lingkungan ID Alternatif. Kunci registri berikut perlu dikonfigurasi untuk membantu aplikasi office mengautentikasi pengguna dengan ID Alternatif tanpa menampilkan perintah tambahan.

| Regkey untuk ditambahkan | Nama, jenis, dan nilai data Regkey | Windows 7/8 | Windows 10 | Deskripsi |

|---|---|---|---|---|

| HKEY_CURRENT_USER\Software\Microsoft\AuthN | domainHintREG_SZcontoso.com | Wajib | Wajib | Nilai regkey ini adalah nama domain kustom terverifikasi di penyewa organisasi. Misalnya, Contoso corp dapat memberikan nilai Contoso.com dalam regkey ini jika Contoso.com adalah salah satu nama domain kustom terverifikasi di Contoso.onmicrosoft.com penyewa. |

| HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity | EnableAlternateIdSupportREG_DWORD1 | Diperlukan untuk Outlook 2016 ProPlus | Diperlukan untuk Outlook 2016 ProPlus | Nilai regkey ini bisa 1 /0 untuk menunjukkan ke aplikasi Outlook apakah harus melibatkan logika autentikasi ID Alternatif yang ditingkatkan. |

| HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Pengaturan\ZoneMap\Domains\contoso.com\sts | *REG_DWORD 1 | Wajib | Wajib | Regkey ini dapat digunakan untuk mengatur STS sebagai Zona tepercaya di pengaturan internet. Penyebaran Layanan Federasi Direktori Aktif Standar merekomendasikan untuk menambahkan namespace LAYANAN Federasi Direktori Aktif ke Zona Intranet Lokal untuk Internet Explorer. |

Alur autentikasi baru setelah konfigurasi tambahan

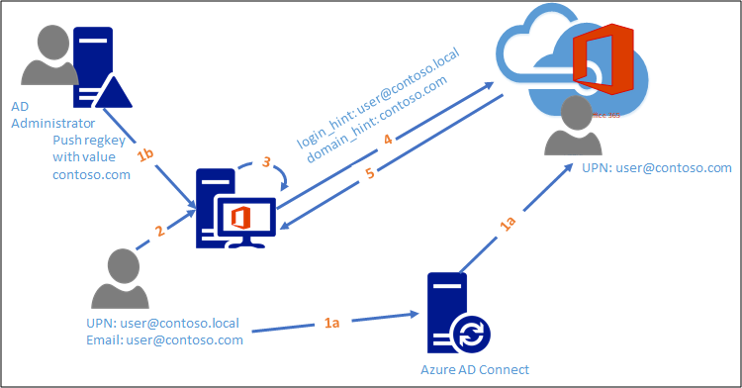

- a: Pengguna disediakan di ID Microsoft Entra menggunakan ID Alternatif b: Administrator direktori mendorong pengaturan regkey yang diperlukan ke komputer klien yang terkena dampak

- Pengguna mengautentikasi pada komputer lokal dan membuka aplikasi office

- aplikasi Office likasi mengambil kredensial sesi lokal

- aplikasi Office likasi mengautentikasi ke ID Microsoft Entra menggunakan petunjuk domain yang didorong oleh administrator dan kredensial lokal

- ID Microsoft Entra berhasil mengautentikasi pengguna dengan mengarahkan ke realm federasi yang benar dan mengeluarkan token

Aplikasi dan pengalaman pengguna setelah konfigurasi tambahan

Klien Non-Exchange dan Skype for Business

| Klien | Pernyataan dukungan | Keterangan |

|---|---|---|

| Microsoft Teams | Didukung | |

| OneDrive for Business | Didukung - kunci registri sisi klien direkomendasikan | Dengan ID Alternatif yang dikonfigurasi, Anda akan melihat UPN lokal telah diisi sebelumnya Di bidang verifikasi. Ini perlu diubah ke identitas alternatif yang sedang digunakan. Sebaiknya gunakan kunci registri sisi klien yang dicatat dalam artikel ini: Office 2013 dan Lync 2013 secara berkala meminta kredensial ke SharePoint Online, OneDrive, dan Lync Online. |

| Klien OneDrive for Business Mobile | Didukung | |

| Halaman aktivasi Office 365 Pro Plus | Didukung - kunci registri sisi klien direkomendasikan | Dengan ID Alternatif yang dikonfigurasi, Anda akan melihat UPN lokal telah diisi sebelumnya di bidang verifikasi. Ini perlu diubah ke identitas alternatif yang sedang digunakan. Sebaiknya gunakan kunci registri sisi klien yang dicatat dalam artikel ini: Office 2013 dan Lync 2013 secara berkala meminta kredensial ke SharePoint Online, OneDrive, dan Lync Online. |

Klien Exchange dan Skype for Business

| Klien | Pernyataan Dukungan - dengan HMA | Pernyataan Dukungan - tanpa HMA |

|---|---|---|

| Outlook | Didukung, tidak ada perintah tambahan | DidukungDengan Autentikasi Modern untuk Exchange Online: DidukungDengan autentikasi reguler untuk Exchange Online: Didukung dengan peringatan berikut: |

| Folder Publik Hibrid | Didukung, tidak ada perintah tambahan. | Dengan Autentikasi Modern untuk Exchange Online: DidukungDengan autentikasi reguler untuk Exchange Online: Tidak Didukung |

| Delegasi lintas tempat | Lihat Mengonfigurasi Exchange untuk mendukung izin kotak surat yang didelegasikan dalam penyebaran hibrid | Lihat Mengonfigurasi Exchange untuk mendukung izin kotak surat yang didelegasikan dalam penyebaran hibrid |

| Mengarsipkan akses kotak surat (Kotak Surat lokal - arsip di cloud) | Didukung, tidak ada perintah tambahan | Didukung - Pengguna mendapatkan permintaan tambahan untuk kredensial saat mengakses arsip, mereka harus memberikan ID alternatif mereka saat diminta. |

| Outlook Web Access | Didukung | Didukung |

| Outlook Mobile Apps untuk Android, IOS, dan Windows Telepon | Didukung | Didukung |

| Skype for Business/Lync | Didukung, tanpa perintah tambahan | Didukung (kecuali sebagaimana disebutkan) tetapi ada potensi kebingungan pengguna.Pada klien seluler, ID Alternatif hanya didukung jika alamat SIP = alamat email = ID Alternatif. Pengguna mungkin perlu masuk dua kali ke klien desktop Skype for Business, terlebih dahulu menggunakan UPN lokal lalu menggunakan ID Alternatif. (Perhatikan bahwa "Alamat masuk" sebenarnya adalah alamat SIP yang mungkin tidak sama dengan "Nama pengguna", meskipun sering). Ketika pertama kali dimintai nama Pengguna, pengguna harus memasukkan UPN, bahkan jika salah diisi sebelumnya dengan ID Alternatif atau alamat SIP. Setelah pengguna mengklik masuk dengan UPN, perintah Nama pengguna muncul kembali, kali ini diisi sebelumnya dengan UPN. Kali ini pengguna harus mengganti ini dengan ID Alternatif dan klik Masuk untuk menyelesaikan proses masuk. Pada klien seluler, pengguna harus memasukkan ID pengguna lokal di halaman tingkat lanjut, menggunakan format gaya SAM (domain\username), bukan format UPN.Setelah berhasil masuk, jika Skype for Business atau Lync mengatakan "Exchange memerlukan kredensial Anda", Anda perlu menyediakan kredensial yang valid untuk tempat kotak surat berada. Jika kotak surat berada di cloud, Anda perlu memberikan ID Alternatif. Jika Kotak Surat berada di tempat, Anda perlu menyediakan UPN lokal. |

Detail dan Pertimbangan Tambahan

MICROSOFT Entra ID menawarkan berbagai fitur yang terkait dengan 'ID masuk alternatif'

- Fitur konfigurasi ID Masuk Alternatif Layanan Federasi Direktori Aktif untuk lingkungan infrastruktur identitas Federasi1 yang dijelaskan dalam artikel ini.

- Konfigurasi Microsoft Entra Koneksi Sync yang menentukan atribut lokal mana yang digunakan sebagai nama pengguna Microsoft Entra (userPrincipalName) untuk lingkungan infrastruktur identitas Federasi1 ATAU Terkelola2, yang sebagian tercakup dalam artikel ini.

- MASUK ke ID Microsoft Entra dengan email sebagai fitur ID masuk alternatif untuk lingkungan infrastruktur identitas 2 Terkelola.

Fitur ID masuk alternatif yang dijelaskan dalam artikel ini tersedia untuk lingkungan infrastruktur identitas Federasi1 . Ini tidak didukung dalam skenario berikut:

- Atribut AlternateLoginID dengan domain yang tidak dapat dirutekan (misalnya Contoso.local) yang tidak dapat diverifikasi oleh MICROSOFT Entra ID.

- Lingkungan terkelola yang tidak memiliki LAYANAN Federasi Direktori Aktif yang disebarkan. Silakan lihat dokumentasi Microsoft Entra Koneksi Sync atau ke ID Masuk ke Microsoft Entra dengan email sebagai dokumentasi ID masuk alternatif. Jika Anda memutuskan untuk menyesuaikan konfigurasi Microsoft Entra Koneksi Sync di lingkungan infrastruktur identitas Managed2, pengalaman Aplikasi dan pengguna setelah bagian konfigurasi tambahan dari artikel ini mungkin masih berlaku sementara konfigurasi AD FS tertentu tidak lagi berlaku karena tidak ada Layanan Federasi Direktori Aktif yang disebarkan di lingkungan infrastruktur identitas Managed2.

Saat diaktifkan, fitur ID masuk alternatif hanya tersedia untuk autentikasi nama pengguna/kata sandi di semua protokol autentikasi nama pengguna/kata sandi yang didukung oleh Layanan Federasi Direktori Aktif (SAML-P, WS-Fed, WS-Trust, dan OAuth).

Ketika Autentikasi Terintegrasi Windows (WIA) dilakukan (misalnya, ketika pengguna mencoba mengakses aplikasi perusahaan pada komputer yang bergabung dengan domain dari intranet dan administrator Ad FS telah mengonfigurasi kebijakan autentikasi untuk menggunakan WIA untuk intranet), UPN digunakan untuk autentikasi. Jika Anda telah mengonfigurasi aturan klaim apa pun untuk pihak yang mengandalkan untuk fitur ID masuk alternatif, Anda harus memastikan aturan tersebut masih valid dalam kasus WIA.

Saat diaktifkan, fitur ID masuk alternatif mengharuskan setidaknya satu server katalog global dapat dijangkau dari server Layanan Federasi Direktori Aktif untuk setiap forest akun pengguna yang didukung AD FS. Kegagalan untuk menjangkau server katalog global di forest akun pengguna menghasilkan LAYANAN Federasi Direktori Aktif kembali menggunakan UPN. Secara default semua pengendali domain adalah server katalog global.

Saat diaktifkan, jika server LAYANAN Federasi Direktori Aktif menemukan lebih dari satu objek pengguna dengan nilai ID masuk alternatif yang sama yang ditentukan di semua forest akun pengguna yang dikonfigurasi, server tersebut gagal masuk.

Ketika fitur ID masuk alternatif diaktifkan, AD FS mencoba mengautentikasi pengguna akhir dengan ID masuk alternatif terlebih dahulu dan kemudian kembali menggunakan UPN jika tidak dapat menemukan akun yang dapat diidentifikasi oleh ID masuk alternatif. Anda harus memastikan tidak ada bentrokan antara ID masuk alternatif dan UPN jika Anda ingin tetap mendukung login UPN. Misalnya, mengatur atribut email seseorang dengan UPN lainnya memblokir pengguna lain untuk masuk dengan UPN-nya.

Jika salah satu forest yang dikonfigurasi oleh administrator tidak berfungsi, Layanan Federasi Direktori Aktif terus mencari akun pengguna dengan ID masuk alternatif di forest lain yang dikonfigurasi. Jika server Layanan Federasi Direktori Aktif menemukan objek pengguna unik di seluruh forest yang telah dicarinya, pengguna berhasil masuk.

Anda juga mungkin ingin menyesuaikan halaman masuk Layanan Federasi Direktori Aktif untuk memberi pengguna akhir petunjuk tentang ID masuk alternatif. Anda dapat melakukannya dengan menambahkan deskripsi halaman masuk yang dikustomisasi (untuk informasi selengkapnya, lihat Menyesuaikan Halaman Masuk Layanan Federasi Direktori Aktif atau menyesuaikan string "Masuk dengan akun organisasi" di atas bidang nama pengguna (untuk informasi selengkapnya, lihat Kustomisasi Lanjutan Halaman Masuk AD FS.

Jenis klaim baru yang berisi nilai ID masuk alternatif adalah http:schemas.microsoft.com/ws/2013/11/alternateloginid

1Lingkungan infrastruktur identitas Federasi mewakili lingkungan dengan penyedia identitas seperti Layanan Federasi Direktori Aktif atau IDP pihak ketiga lainnya.

2Lingkungan infrastruktur identitas terkelola mewakili lingkungan dengan ID Microsoft Entra sebagai penyedia identitas yang disebarkan dengan sinkronisasi hash kata sandi (PHS) atau autentikasi pass-through (PTA).

Peristiwa dan Penghitung Kinerja

Penghitung kinerja berikut telah ditambahkan untuk mengukur performa server Layanan Federasi Direktori Aktif saat ID masuk alternatif diaktifkan:

Autentikasi ID Masuk Alternatif: jumlah autentikasi yang dilakukan dengan menggunakan ID masuk alternatif

Autentikasi ID Masuk Alternatif/Detik: jumlah autentikasi yang dilakukan dengan menggunakan ID masuk alternatif per detik

Latensi Pencarian Rata-rata untuk ID Masuk Alternatif: latensi pencarian rata-rata di seluruh forest yang telah dikonfigurasi administrator untuk ID masuk alternatif

Berikut ini adalah berbagai kasus kesalahan dan dampak yang sesuai pada pengalaman masuk pengguna dengan peristiwa yang dicatat oleh Layanan Federasi Direktori Aktif:

| Kasus Kesalahan | Dampak pada Pengalaman Masuk | Kejadian |

|---|---|---|

| Tidak bisa mendapatkan nilai untuk SAMAccountName untuk objek pengguna | Kegagalan masuk | ID Peristiwa 364 dengan pesan pengecualian MSIS8012: Tidak dapat menemukan samAccountName untuk pengguna: '{0}'. |

| Atribut CanonicalName tidak dapat diakses | Kegagalan masuk | ID Peristiwa 364 dengan pesan pengecualian MSIS8013: CanonicalName: '{0}' pengguna:'{1}' dalam format yang buruk. |

| Beberapa objek pengguna ditemukan di satu forest | Kegagalan masuk | ID Peristiwa 364 dengan pesan pengecualian MSIS8015: Menemukan beberapa akun pengguna dengan identitas '{0}' di forest '{1}' dengan identitas: {2} |

| Beberapa objek pengguna ditemukan di beberapa forest | Kegagalan masuk | ID Peristiwa 364 dengan pesan pengecualian MSIS8014: Menemukan beberapa akun pengguna dengan identitas '{0}' di forest: {1} |