Aggiungere un nuovo endpoint con Gestione Frontdoor

Questo articolo illustra come aggiungere un nuovo endpoint a un profilo frontdoor di Azure esistente nel gestore di Frontdoor.

Prerequisiti

Prima di poter creare un nuovo endpoint con Gestione Frontdoor, è necessario creare un profilo frontdoor di Azure. Per creare un profilo frontdoor di Azure, vedere Creare una frontdoor di Azure. Il profilo deve avere almeno un endpoint.

Creare un nuovo endpoint di Frontdoor

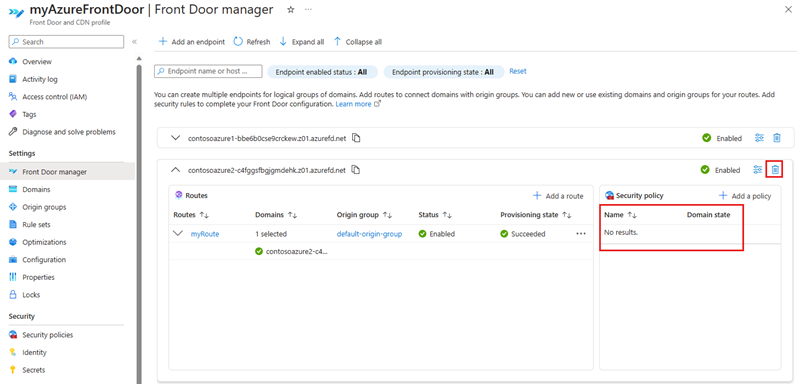

Accedere al portale di Azure e passare al profilo di Frontdoor di Azure.

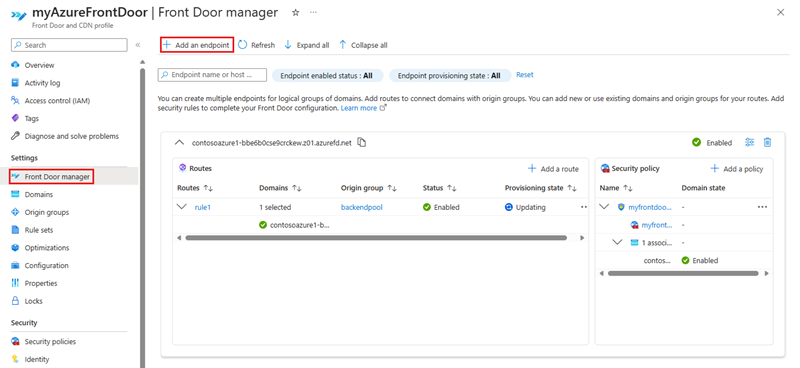

Selezionare Frontdoor manager in Impostazioni nel riquadro dei menu a sinistra. Selezionare quindi + Aggiungi un endpoint per creare un nuovo endpoint.

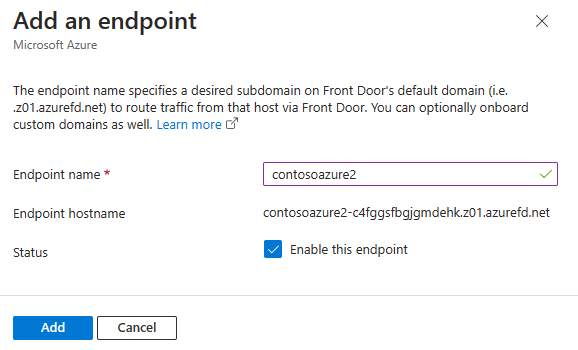

Nella pagina Aggiungi un endpoint immettere un nome univoco per l'endpoint.

- Nome : immettere un nome univoco per il nuovo endpoint frontdoor. Frontdoor di Azure genera un nome host dell'endpoint univoco in base al nome dell'endpoint sotto forma di

<endpointname>-hash.z01.azurefd.net. - Nome host dell'endpoint: nome DNS deterministico che consente di impedire l'acquisizione del sottodominio. Questo nome viene usato per accedere alle risorse tramite Frontdoor di Azure nel dominio

<endpointname>-hash.z01.azurefd.net. - Stato : impostato come selezionato per abilitare questo endpoint.

- Nome : immettere un nome univoco per il nuovo endpoint frontdoor. Frontdoor di Azure genera un nome host dell'endpoint univoco in base al nome dell'endpoint sotto forma di

Aggiungere una route

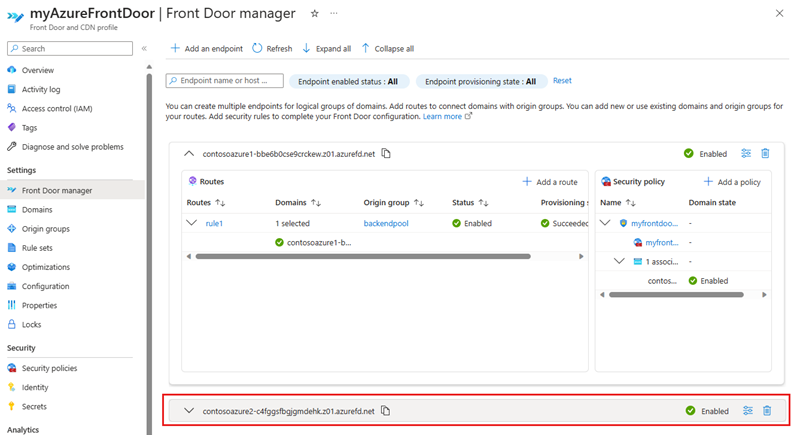

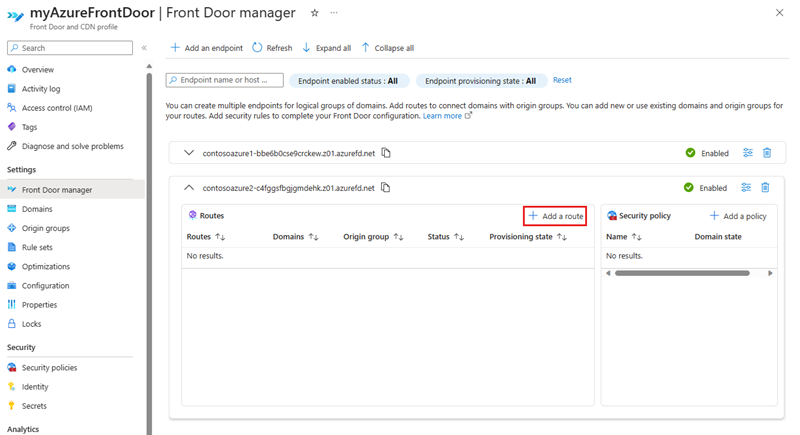

Per aggiungere una nuova route, espandere prima di tutto un endpoint dall'elenco di endpoint in Gestione Frontdoor.

Nel riquadro di configurazione dell'endpoint selezionare + Aggiungi una route per configurare il mapping dei domini e la configurazione di routing al gruppo di origine.

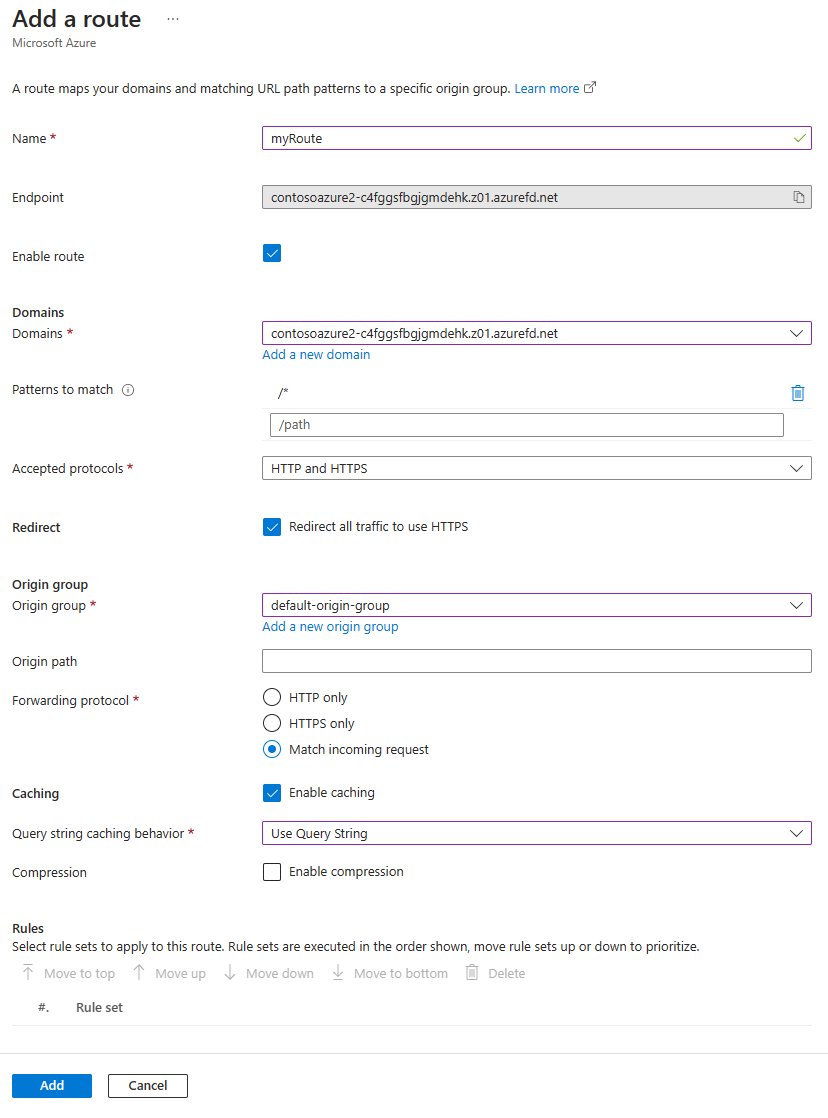

Nella pagina Aggiungi una route immettere o selezionare le informazioni seguenti:

Nome : immettere un nome univoco per la nuova route

Abilita route : impostare come selezionato per abilitare questa route.

Domini : selezionare uno o più domini convalidati e non associati a un'altra route. Per altre informazioni, vedere Aggiungere un dominio personalizzato.

Criteri di corrispondenza : configurare tutti i modelli di percorso URL accettati da questa route. Ad esempio, è possibile impostare il modello in modo che corrisponda a

/images/*per accettare tutte le richieste nell'URLwww.contoso.com/images/*. Frontdoor di Azure determina prima il traffico in base alla corrispondenza esatta. Se nessun percorso corrisponde esattamente, Frontdoor cerca un percorso con caratteri jolly corrispondente. Se non vengono trovate regole di routing con un percorso corrispondente, la richiesta viene rifiutata e restituisce una risposta HTTP di errore 400: Richiesta non valida. I modelli per trovare le corrispondenze tra maiuscole e minuscole non fanno distinzione tra maiuscole e minuscole, ovvero i percorsi con maiuscole e minuscole diverse vengono considerati duplicati. Ad esempio, si dispone di un host che usa lo stesso protocollo con i percorsi/FOOe/foo. Questi percorsi sono considerati duplicati e non sono consentiti nel campo Patterns to match.These paths are consider duplicates, and are't allowed in the Patterns to match field.Protocolli accettati: specificare i protocolli da accettare da Frontdoor di Azure quando il client effettua la richiesta. È possibile specificare HTTP, HTTPS o entrambi.

Reindirizzamento : specificare se HTTPS viene applicato per le richieste HTTP in ingresso.

Gruppo di origine: selezionare il gruppo di origine per inoltrare il traffico a quando vengono effettuate richieste all'origine. Per altre informazioni, vedere Configurare un gruppo di origine.

Percorso origine: questo percorso viene usato per riscrivere l'URL usato da Frontdoor durante la costruzione della richiesta inoltrata all'origine. Per impostazione predefinita, questo percorso non viene fornito. Pertanto, Frontdoor usa il percorso URL in ingresso nella richiesta all'origine. È anche possibile specificare un percorso con caratteri jolly, che copia qualsiasi parte corrispondente del percorso in ingresso al percorso della richiesta all'origine. Il percorso di origine fa distinzione tra maiuscole e minuscole.

Modello per la corrispondenza: Percorso origine:

/foo/*/fwd/Percorso URL in ingresso:

/foo/a/b/c/URL da Frontdoor all'origine:fwd/a/b/cProtocollo di inoltro: selezionare il protocollo usato per l'inoltro della richiesta. È possibile specificare solo HTTP, solo HTTPS o trovare una corrispondenza con la richiesta in ingresso.

Memorizzazione nella cache : selezionare questa opzione per abilitare la memorizzazione nella cache del contenuto statico con Frontdoor di Azure. Per altre informazioni, vedere Memorizzazione nella cache con Frontdoor.

Regole : selezionare i set di regole che vengono applicati a questa route. Per altre informazioni, vedere Set di regole per Frontdoor.

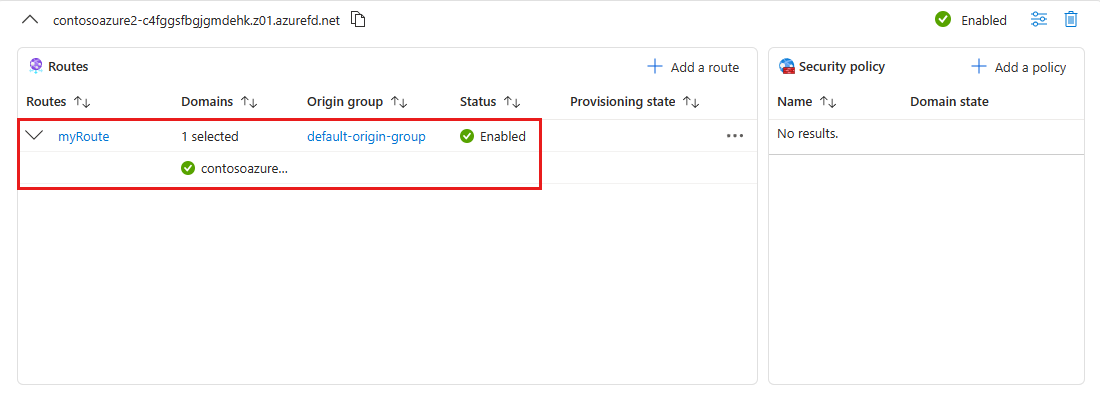

Selezionare Aggiungi per creare la nuova route. La route viene visualizzata nell'elenco delle route per gli endpoint.

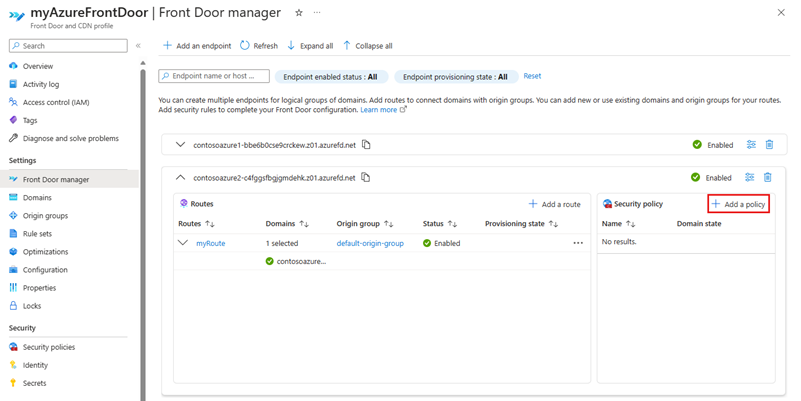

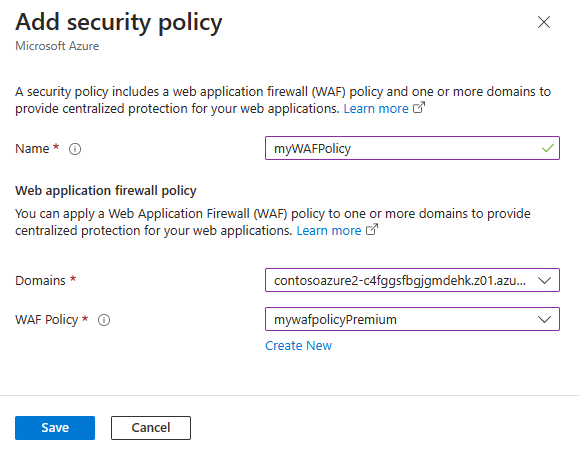

Aggiungere criteri di sicurezza

Selezionare + Aggiungi un criterio, nel riquadro Criteri di sicurezza per applicare o creare un nuovo criterio web application firewall da associare ai domini.

Nella pagina Aggiungi criteri di sicurezza immettere o selezionare le informazioni seguenti:

- Nome : immettere un nome univoco all'interno del profilo frontdoor per i criteri di sicurezza.

- Domini : selezionare uno o più domini a cui applicare questi criteri di sicurezza.

- Criteri WAF: selezionare un criterio WAF esistente o crearne uno nuovo. Quando si seleziona un criterio WAF esistente, deve essere lo stesso livello del profilo frontdoor. Per altre informazioni, vedere Configurare i criteri WAF per Frontdoor.

Selezionare Salva per creare i criteri di sicurezza e associarlo all'endpoint.

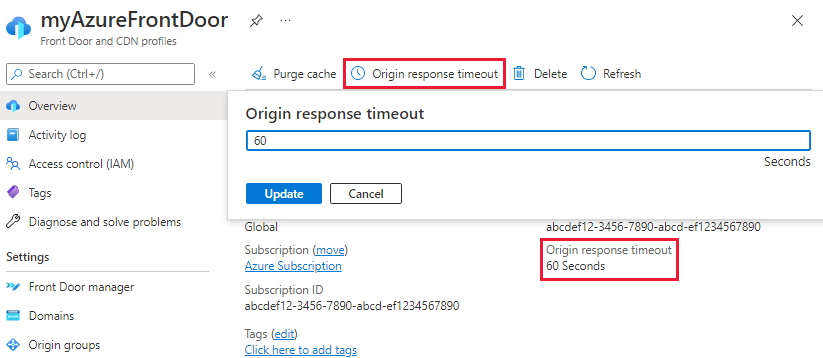

Configurare il timeout dell'origine

Il timeout dell'origine è il tempo di attesa di Frontdoor di Azure fino a quando non considera il timeout della connessione all'origine. È possibile impostare questo valore nella pagina di panoramica del profilo frontdoor di Azure. Questo valore viene applicato a tutti gli endpoint nel profilo.

Pulire le risorse

Per rimuovere un endpoint, è prima necessario rimuovere tutti i criteri di sicurezza associati all'endpoint. Selezionare quindi Elimina endpoint per rimuovere l'endpoint dal profilo frontdoor di Azure.

Passaggi successivi

- Informazioni sull'uso di origini e gruppi di origine in una configurazione di Frontdoor di Azure.

- Informazioni sulle condizioni di corrispondenza delle regole in un set di regole di Frontdoor di Azure.

- Altre informazioni sulle impostazioni dei criteri per WAF con Frontdoor di Azure.

- Informazioni su come creare regole personalizzate per proteggere il profilo frontdoor di Azure.