Informazioni sulla VPN da punto a sito

Una connessione gateway VPN da punto a sito (P2S) consente di creare una connessione sicura alla rete virtuale da un singolo computer client. Una connessione da punto a sito viene stabilita avviandola dal computer client. Questa soluzione è utile per i telelavoratori che intendono connettersi alle reti virtuali di Azure da una posizione remota, ad esempio da casa o durante una riunione. Una VPN da punto a sito è anche una soluzione utile da usare al posto di una VPN da sito a sito quando solo pochi client devono connettersi a una rete virtuale. Questo articolo si applica al modello di distribuzione resource manager.

Nota

Le configurazioni da punto a sito richiedono un tipo vpn basato su route. Per altre informazioni sui tipi di VPN, vedere Informazioni sulle impostazioni di Gateway VPN.

Protocollo usato nelle connessioni da punto a sito

Per la VPN da punto a sito può essere usato uno dei protocolli seguenti:

Protocollo OpenVPN®, un protocollo VPN basato su SSL/TLS. Una soluzione VPN TLS può penetrare i firewall perché la maggior parte dei firewall apre la porta TCP 443 in uscita usata da TLS. OpenVPN può essere usato per connettersi da dispositivi Android, iOS (versioni 11.0 e successive), Windows, Linux e Mac (versioni di macOS 10.13 e successive).

Secure Socket Tunneling Protocol (SSTP), un protocollo VPN basato su TLS proprietario. Una soluzione VPN TLS può penetrare i firewall perché la maggior parte dei firewall apre la porta TCP 443 in uscita usata da TLS. SSTP è supportato solo nei dispositivi Windows. supporto tecnico di Azure tutte le versioni di Windows con SSTP e supportano TLS 1.2 (Windows 8.1 e versioni successive).

VPN IKEv2, una soluzione VPN IPsec basata su standard. VPN IKEv2 può essere usato per connettersi da dispositivi Mac (versioni di macOS 10.11 e successive).

Nota

IKEv2 e OpenVPN per P2S sono disponibili solo per il modello di distribuzione resource manager. Non sono disponibili per il modello di distribuzione classica.

Modalità di autenticazione del client VPN da punto a sito

L'utente deve essere autenticato prima che Azure possa accettare una connessione VPN da punto a sito. Azure offre due meccanismi per autenticare un utente che esegue la connessione.

Autenticazione del certificato

Quando si usa l'autenticazione del certificato nativa di Azure, per autenticare l'utente che esegue la connessione viene usato un certificato client presente nel dispositivo. I certificati client vengono generati da un certificato radice attendibile e quindi installati in ogni computer client. È possibile usare un certificato radice generato tramite una soluzione aziendale oppure generare un certificato autofirmato.

La convalida del certificato client viene eseguita dal gateway VPN quando viene stabilita la connessione VPN da punto a sito. Il certificato radice è necessario per la convalida e deve essere caricato in Azure.

Autenticazione Microsoft Entra

L'autenticazione di Microsoft Entra consente agli utenti di connettersi ad Azure usando le credenziali di Microsoft Entra. L'autenticazione nativa di Microsoft Entra è supportata solo per il protocollo OpenVPN e richiede anche l'uso del client VPN di Azure. I sistemi operativi client supportati sono Windows 10 o versioni successive e macOS.

Con l'autenticazione nativa di Microsoft Entra, è possibile usare le funzionalità di accesso condizionale e autenticazione a più fattori (MFA) di Microsoft Entra per vpn.

In generale, è necessario seguire questa procedura per configurare l'autenticazione di Microsoft Entra:

Scaricare la versione più recente dei file di installazione del client VPN di Azure usando uno dei collegamenti seguenti:

- Installare usando i file di installazione client: https://aka.ms/azvpnclientdownload.

- Installare direttamente, quando è stato eseguito l'accesso in un computer client: Microsoft Store.

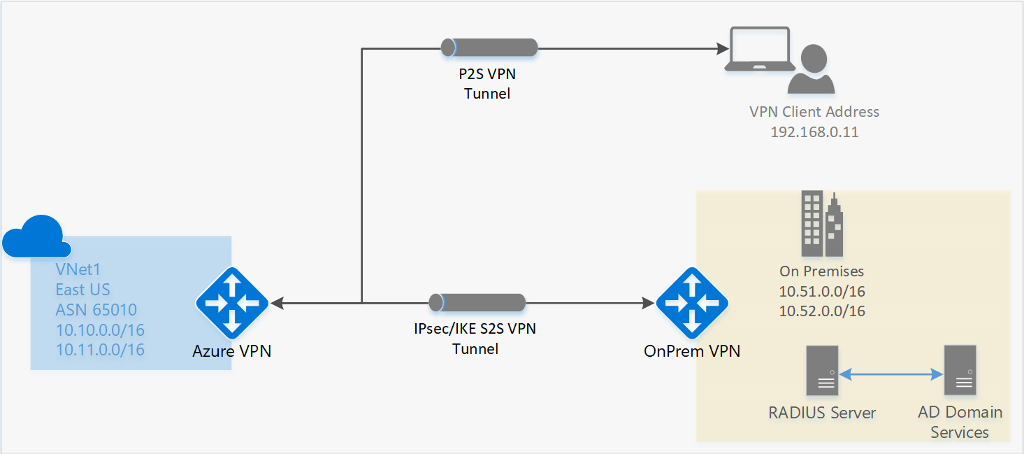

Server di dominio Active Directory (AD)

L'autenticazione con un dominio di AD consente agli utenti di connettersi ad Azure usando le credenziali di dominio dell'organizzazione. Richiede un server RADIUS che si integra con il server AD. Le organizzazioni possono anche usare la distribuzione RADIUS esistente.

Il server RADIUS può essere distribuito in locale o nella rete virtuale di Azure. Durante l'autenticazione, il gateway VPN di Azure funge da pass-through e inoltra i messaggi di autenticazione tra il server RADIUS e il dispositivo che si connette e viceversa. È quindi importante che il gateway possa raggiungere il server RADIUS. Se il server RADIUS si trova in locale, per la raggiungibilità è necessaria una connessione VPN da sito a sito da Azure al sito locale.

È anche possibile integrare il server RADIUS con Servizi certificati AD. Ciò consente di usare il server RADIUS e la distribuzione di certificati dell'organizzazione per l'autenticazione del certificato da punto a sito in alternativa all'autenticazione del certificato di Azure. Il vantaggio è che non è necessario caricare i certificati radice e i certificati revocati in Azure.

Un server RADIUS può anche integrarsi con altri sistemi di identità esterni, offrendo così molte opzioni di autenticazione per le VPN da punto a sito, incluse le opzioni a più fattori.

Requisiti di configurazione per i client

I requisiti di configurazione client variano in base al client VPN usato, al tipo di autenticazione e al protocollo. La tabella seguente illustra i client disponibili e gli articoli corrispondenti per ogni configurazione.

| Autenticazione | Tipo di tunnel | Generare file di configurazione | Configurare il client VPN |

|---|---|---|---|

| Certificato di Azure | IKEv2, SSTP | Windows | Client VPN nativo |

| Certificato di Azure | OpenVPN | Windows | - Client OpenVPN - Client VPN di Azure |

| Certificato di Azure | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Certificato di Azure | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | macOS | macOS |

| RADIUS - Certificato | - | Articolo | Articolo |

| RADIUS - Password | - | Articolo | Articolo |

| RADIUS - altri metodi | - | Articolo | Articolo |

Importante

A partire dal 1 luglio 2018, verrà rimosso il supporto per TLS 1.0 e 1.1 da Gateway VPN di Azure. Gateway VPN supporterà solo TLS 1.2. Sono interessate solo le connessioni da punto a sito; Le connessioni da sito a sito non saranno interessate. Se si usa TLS per VPN da punto a sito nei client Windows 10 o versioni successive, non è necessario eseguire alcuna azione. Se si usa TLS per le connessioni da punto a sito nei client Windows 7 e Windows 8, vedere le domande frequenti sulle Gateway VPN per istruzioni sull'aggiornamento.

Quali SKU del gateway supportano la connessione VPN da punto a sito?

La tabella seguente illustra gli SKU del gateway per tunnel, connessione e velocità effettiva. Per altre tabelle e altre informazioni su questa tabella, vedere la sezione SKU del gateway dell'articolo relativo alle impostazioni di Gateway VPN.

| VPN Gateway Generazione |

SKU | S2S/Da rete virtuale a rete virtuale Tunnel |

P2S Connessione SSTP |

P2S IKEv2/OpenVPN Connessione ions |

Aggregazione Benchmark velocità effettiva |

BGP | Zone-redundant | Numero supportato di macchine virtuali nella Rete virtuale |

|---|---|---|---|---|---|---|---|---|

| Generation1 | Base | Massimo. 10 | Massimo. 128 | Non supportato | 100 Mbps | Non supportato | No | 200 |

| Generation1 | VpnGw1 | Massimo. 30 | Massimo. 128 | Massimo. 250 | 650 Mbps | Supportata | No | 450 |

| Generation1 | VpnGw2 | Massimo. 30 | Massimo. 128 | Massimo. 500 | 1 Gbps | Supportata | No | 1300 |

| Generation1 | VpnGw3 | Massimo. 30 | Massimo. 128 | Massimo. 1000 | 1,25 Gbps | Supportata | No | 4000 |

| Generation1 | VpnGw1AZ | Massimo. 30 | Massimo. 128 | Massimo. 250 | 650 Mbps | Supportata | Sì | 1000 |

| Generation1 | VpnGw2AZ | Massimo. 30 | Massimo. 128 | Massimo. 500 | 1 Gbps | Supportata | Sì | 2000 |

| Generation1 | VpnGw3AZ | Massimo. 30 | Massimo. 128 | Massimo. 1000 | 1,25 Gbps | Supportata | Sì | 5000 |

| Generation2 | VpnGw2 | Massimo. 30 | Massimo. 128 | Massimo. 500 | 1,25 Gbps | Supportata | No | 685 |

| Generation2 | VpnGw3 | Massimo. 30 | Massimo. 128 | Massimo. 1000 | 2,5 Gbps | Supportata | No | 2240 |

| Generation2 | VpnGw4 | Massimo. 100* | Massimo. 128 | Massimo. 5000 | 5 Gbps | Supportata | No | 5300 |

| Generation2 | VpnGw5 | Massimo. 100* | Massimo. 128 | Massimo. 10000 | 10 Gbps | Supportata | No | 6700 |

| Generation2 | VpnGw2AZ | Massimo. 30 | Massimo. 128 | Massimo. 500 | 1,25 Gbps | Supportata | Sì | 2000 |

| Generation2 | VpnGw3AZ | Massimo. 30 | Massimo. 128 | Massimo. 1000 | 2,5 Gbps | Supportata | Sì | 3300 |

| Generation2 | VpnGw4AZ | Massimo. 100* | Massimo. 128 | Massimo. 5000 | 5 Gbps | Supportata | Sì | 4400 |

| Generation2 | VpnGw5AZ | Massimo. 100* | Massimo. 128 | Massimo. 10000 | 10 Gbps | Supportata | Sì | 9000 |

Nota

Lo SKU Basic presenta limitazioni e non supporta l'autenticazione IKEv2, IPv6 o RADIUS. Per altre informazioni, vedere l'articolo relativo alle impostazioni Gateway VPN.

Quali criteri IKE/IPsec sono configurati nei gateway VPN per P2S?

Le tabelle di questa sezione mostrano i valori per i criteri predefiniti. Tuttavia, non riflettono i valori supportati disponibili per i criteri personalizzati. Per i criteri personalizzati, vedere i valori accettati elencati nel cmdlet PowerShell New-AzVpnClientIpsecParameter .

IKEv2

| Cifrario | Integrità | PRF | Gruppo DH |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

Ipsec

| Cifrario | Integrità | Gruppo PFS |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

Quali criteri TLS sono configurati nei gateway VPN per P2S?

TLS

| Criteri |

|---|

| TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_RSA_WITH_AES_256_CBC_SHA256 |

Come si configura una connessione da punto a sito?

La configurazione di una connessione da punto a sito richiede alcuni passaggi specifici. Gli articoli seguenti contengono i passaggi per eseguire i passaggi comuni di configurazione da sito a sito.

Per rimuovere la configurazione di una connessione da sito a sito

È possibile rimuovere la configurazione di una connessione usando PowerShell o l'interfaccia della riga di comando. Per esempi, vedere le domande frequenti.

Come funziona il routing da P2S?

Fai riferimento ai seguenti articoli:

Domande frequenti

Sono disponibili più sezioni di domande frequenti per P2S, in base all'autenticazione.

Passaggi successivi

- Configurare una connessione da punto a sito - Autenticazione del certificato di Azure

- Configurare una connessione da punto a sito usando l'autenticazione RADIUS

"OpenVPN" è un marchio di OpenVPN Inc.