ユーザーが外部のソーシャル ID プロバイダー (IDP) またはエンタープライズ ID プロバイダーの資格情報を使用してアプリケーションにサインインできるように、Azure AD B2C を構成できます。 Azure AD B2C では、Facebook、Microsoft アカウント、Google、Twitter などの外部 ID プロバイダー、および OAuth 1.0、OAuth 2.0、OpenID Connect、SAML の各プロトコルに対応するすべての ID プロバイダーがサポートされています。

外部 ID プロバイダーのフェデレーションを使用すると、アプリケーション用だけに新しいアカウントを作成する必要なしに、既存のソーシャルまたはエンタープライズ アカウントを使用してサインインする機能を、コンシューマーに提供できます。

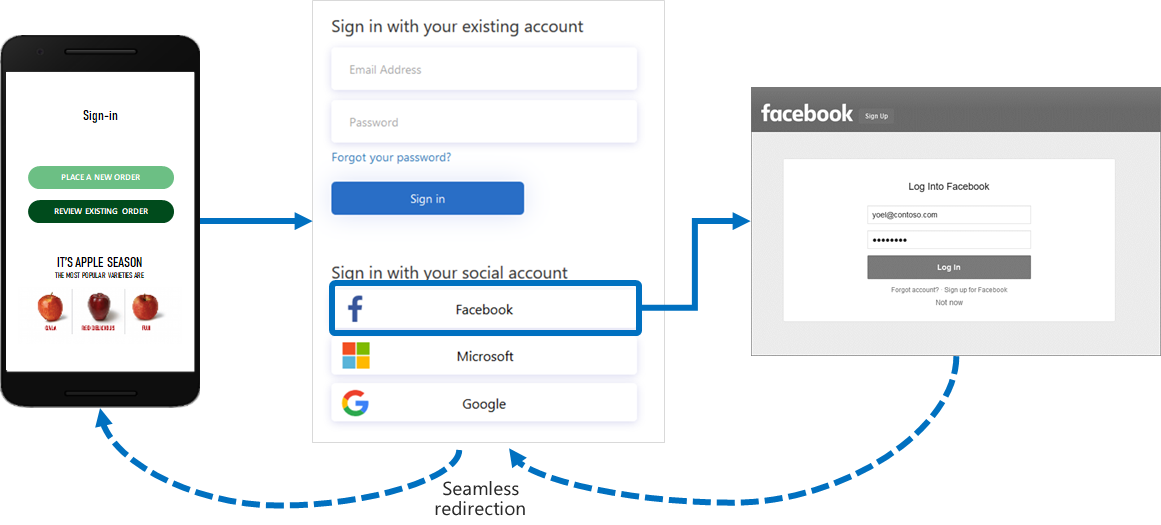

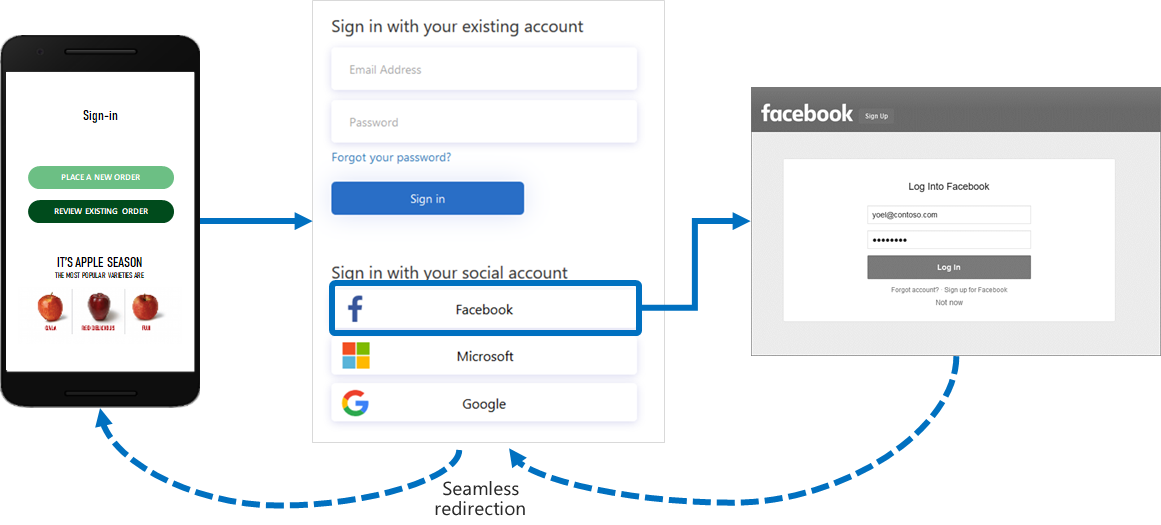

サインアップまたはサインイン ページには、Azure AD B2C によって、ユーザーがサインインのために選択できる外部 ID プロバイダーの一覧が表示されます。 ユーザーが外部 ID プロバイダーを選ぶと、選んだプロバイダーの Web サイトにリダイレクトされ、サインインが完了します。 正常にサインインしたユーザーは、アプリケーションでの認証のために Azure AD B2C に戻されます。

Azure portal を使用して、Azure Active Directory B2C (Azure AD B2C) によってサポートされる ID プロバイダーをユーザー フローに追加できます。

カスタム ポリシーに ID プロバイダーを追加することもできます。

通常、アプリケーションでは ID プロバイダーを 1 つだけ使用しますが、さらに追加することもできます。 以下の操作方法に関する記事では、ID プロバイダー アプリケーションを作成し、その ID プロバイダーをテナントに追加し、ユーザー フローまたはカスタム ポリシーに ID プロバイダーを追加する方法について説明します。