Undersøk hendelser i Microsoft Defender XDR

Gjelder for:

- Microsoft Defender XDR

Microsoft Defender XDR samler alle relaterte varsler, ressurser, undersøkelser og bevis fra alle enheter, brukere og postbokser til en hendelse for å gi deg en omfattende oversikt over hele bredden av et angrep.

I en hendelse analyserer du varslene som påvirker nettverket, forstår hva de betyr, og samler bevisene slik at du kan utarbeide en effektiv utbedringsplan.

Innledende undersøkelse

Før du dykker ned i detaljene, ta en titt på eiendommene og hele angrepshistorien om hendelsen.

Du kan starte med å velge hendelsen fra hakemerkekolonnen. Her er et eksempel.

Når du gjør dette, åpnes en sammendragsrute med viktig informasjon om hendelsen, for eksempel alvorsgrad, hvem den er tilordnet til, og MITRE ATT-&CK-kategorier™ for hendelsen. Her er et eksempel.

Herfra kan du velge Åpne hendelsesside. Dette åpner hovedsiden for hendelsen der du finner informasjon om hele angrepshistorien og fanene for varsler, enheter, brukere, undersøkelser og bevis.

Du kan også åpne hovedsiden for en hendelse ved å velge hendelsesnavnet fra hendelseskøen.

Angrepshistorie

Angrepshistorier hjelper deg med raskt å se gjennom, undersøke og utbedre angrep mens du viser hele historien om angrepet på samme fane. Den lar deg også se gjennom enhetsdetaljene og utføre utbedringshandlinger, for eksempel slette en fil eller isolere en enhet uten å miste konteksten.

Angrepshistorien er kort beskrevet i følgende video.

Du finner varselsiden og hendelsesgrafen i angrepshistorien.

Siden for hendelsesvarsel har disse inndelingene:

Varselartikkel, som inkluderer:

- Hva har skjedd

- Handlinger utført

- Relaterte hendelser

Varselegenskaper i ruten til høyre (tilstand, detaljer, beskrivelse og andre)

Vær oppmerksom på at ikke alle varsler har alle underdelene i varselartikkelen .

Grafen viser hele omfanget av angrepet, hvordan angrepet spredte seg gjennom nettverket over tid, hvor det startet, og hvor langt angriperen gikk. Den kobler de ulike mistenkelige enhetene som er en del av angrepet, til relaterte ressurser som brukere, enheter og postbokser.

Fra grafen kan du:

Spill av varslene og nodene på grafen slik de skjedde over tid for å forstå kronologien til angrepet.

Åpne en enhetsrute, slik at du kan se gjennom enhetsdetaljene og handle på utbedringshandlinger, for eksempel slette en fil eller isolere en enhet.

Uthev varslene basert på enheten de er relatert til.

Søk etter enhetsinformasjon for en enhet, fil, IP-adresse eller nettadresse.

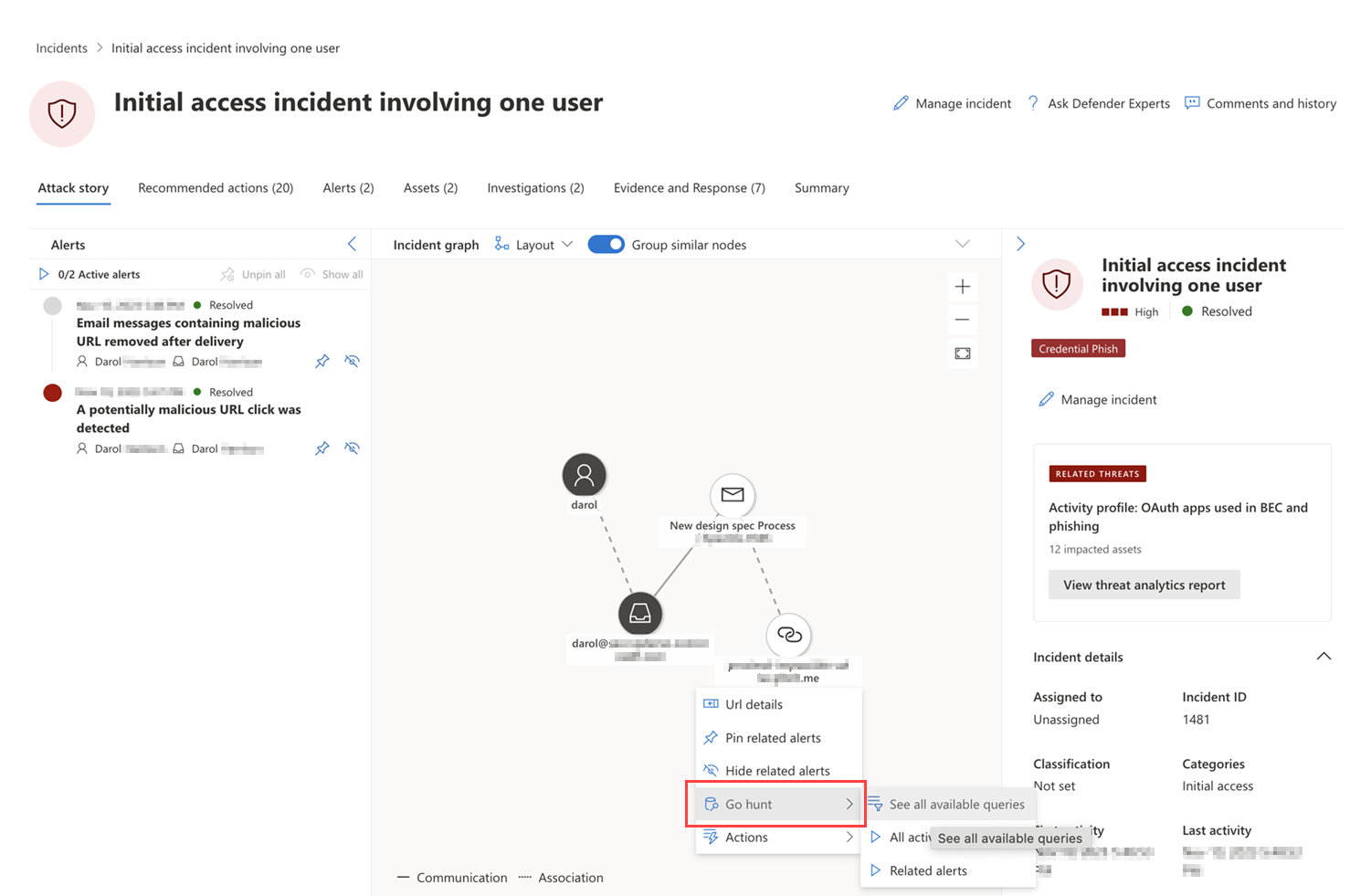

Gå jakt alternativet drar nytte av avansert jakt funksjonen for å finne relevant informasjon om en enhet. Søkespørringen kontrollerer relevante skjematabeller for alle hendelser eller varsler som involverer den bestemte enheten du undersøker. Du kan velge hvilke som helst av alternativene for å finne relevant informasjon om enheten:

- Se alle tilgjengelige spørringer – alternativet returnerer alle tilgjengelige spørringer for enhetstypen du undersøker.

- All aktivitet – spørringen returnerer alle aktiviteter som er knyttet til en enhet, noe som gir deg en omfattende oversikt over hendelsens kontekst.

- Relaterte varsler – spørringen søker etter og returnerer alle sikkerhetsvarsler som involverer en bestemt enhet, slik at du ikke går glipp av informasjon.

De resulterende loggene eller varslene kan kobles til en hendelse ved å velge et resultat og deretter velge Koble til hendelse.

Sammendrag

Bruk Sammendrag-siden til å vurdere den relative viktigheten av hendelsen, og få rask tilgang til de tilknyttede varslene og berørte enhetene. Sammendrag-siden gir deg et øyeblikksbilde av det viktigste å legge merke til om hendelsen.

Informasjonen er organisert i disse inndelingene.

| Delen | Beskrivelse |

|---|---|

| Varsler og kategorier | Et visuelt og numerisk syn på hvor avansert angrepet har utviklet seg mot kill-kjeden. Som med andre Microsoft-sikkerhetsprodukter er Microsoft Defender XDR justert etter MITRE ATT&CK-rammeverket™. Tidslinjen for varsler viser den kronologiske rekkefølgen varslene oppstod i, og for hver, status og navn. |

| Omfanget | Viser antall berørte enheter, brukere og postbokser og lister opp enhetene i rekkefølge etter risikonivå og undersøkelsesprioritet. |

| Bevis | Viser antall enheter som påvirkes av hendelsen. |

| Hendelsesinformasjon | Viser egenskapene for hendelsen, for eksempel merker, status og alvorlighetsgrad. |

Varsler

På Varsler-fanen kan du vise varselkøen for varsler relatert til hendelsen og annen informasjon om dem, for eksempel:

- Alvorlighetsgraden.

- Enhetene som var involvert i varselet.

- Kilden til varslene (Microsoft Defender for identitet, Microsoft Defender for endepunkt, Microsoft Defender for Office 365, Defender for Cloud Apps og appstyringstillegget).

- Grunnen til at de ble koblet sammen.

Her er et eksempel.

Som standard blir varslene bestilt kronologisk slik at du kan se hvordan angrepet utspilte seg over tid. Når du velger et varsel i en hendelse, viser Microsoft Defender XDR varselinformasjonen som er spesifikk for konteksten til den generelle hendelsen.

Du kan se hendelsene i varselet, hvilke andre utløste varsler som forårsaket det gjeldende varselet, og alle berørte enheter og aktiviteter som var involvert i angrepet, inkludert enheter, filer, brukere og postbokser.

Her er et eksempel.

Lær hvordan du bruker varselkøen og varselsidene i undersøk varsler.

Eiendeler

Vis og administrer alle ressursene dine på ett sted med den nye Aktiva-fanen . Denne enhetlige visningen inkluderer enheter, brukere, postbokser og apper.

Aktiva-fanen viser det totale antallet aktiva ved siden av navnet. En liste over ulike kategorier med antall aktiva i denne kategorien presenteres når du velger Aktiva-fanen.

Enheter

Enhetsvisningen viser alle enhetene som er relatert til hendelsen. Her er et eksempel.

Hvis du velger en enhet fra listen, åpnes en stolpe som lar deg administrere den valgte enheten. Du kan raskt eksportere, administrere koder, starte automatisert undersøkelse og mer.

Du kan merke av for en enhet for å se detaljer om enheten, katalogdata, aktive varsler og påloggede brukere. Velg navnet på enheten for å se enhetsdetaljer i enhetsbeholdningen i Defender for Endpoint. Her er et eksempel.

Fra enhetssiden kan du samle inn tilleggsinformasjon om enheten, for eksempel alle varsler, en tidslinje og sikkerhetsanbefalinger. Fra Tidslinje-fanen kan du for eksempel bla gjennom enhetens tidslinje og vise alle hendelser og virkemåter som er observert på maskinen i kronologisk rekkefølge, ispedd varslene som er utløst. Her er et eksempel

Tips

Du kan foreta behovsbetingede skanninger på en enhetsside. Velg Enhetsbeholdning for endepunkter >i Microsoft Defender-portalen. Velg en enhet som har varsler, og kjør deretter en antivirusskanning. Handlinger, for eksempel antivirusskanninger, spores og er synlige på enhetslagersiden . Hvis du vil ha mer informasjon, kan du se Kjør Microsoft Defender antivirusskanning på enheter.

Brukere

Brukere-visningen viser alle brukere som er identifisert som en del av eller relatert til hendelsen. Her er et eksempel.

Du kan merke av for en bruker for å se detaljer om brukerkontotrusselen, eksponeringen og kontaktinformasjonen. Velg brukernavnet for å se flere brukerkontodetaljer.

Lær hvordan du viser ytterligere brukerinformasjon og administrerer brukerne av en hendelse i undersøke brukere.

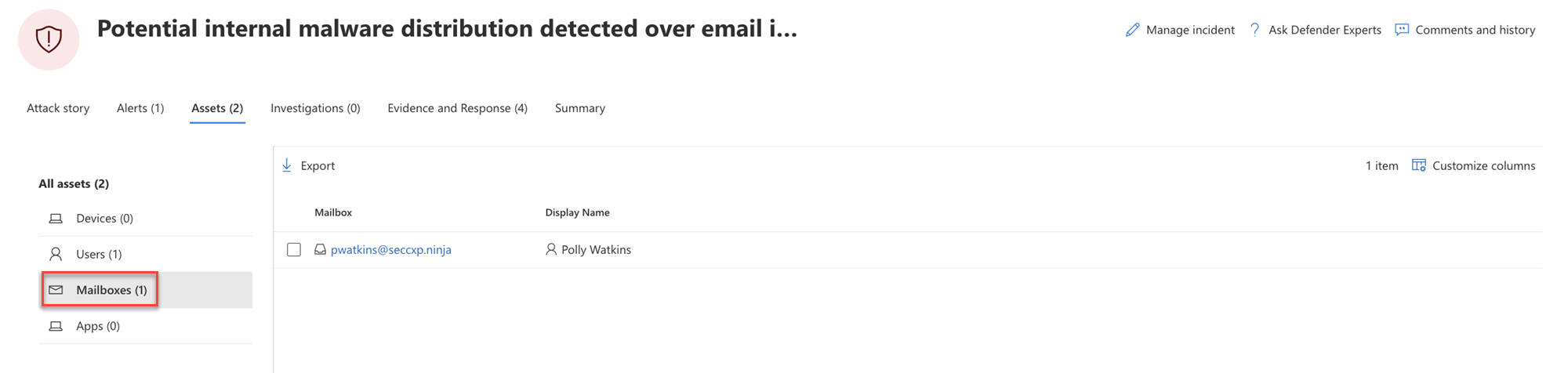

Postbokser

Postboksvisningen viser alle postboksene som er identifisert som en del av eller relatert til hendelsen. Her er et eksempel.

Du kan merke av for en postboks for å se en liste over aktive varsler. Velg postboksnavnet for å se flere postboksdetaljer på Explorer-siden for Defender for Office 365.

Apps

Appvisningen viser alle appene som er identifisert som en del av eller relatert til hendelsen. Her er et eksempel.

Du kan merke av for en app for å se en liste over aktive varsler. Velg appnavnet for å se flere detaljer på Explorer-siden for Defender for Cloud Apps.

Undersøkelser

Fanen Undersøkelser viser alle automatiserte undersøkelser utløst av varsler i denne hendelsen. Automatiserte undersøkelser utfører utbedringshandlinger eller venter på analytikergodkjenning av handlinger, avhengig av hvordan du konfigurerte de automatiserte undersøkelsene til å kjøre i Defender for Endpoint og Defender for Office 365.

Velg en undersøkelse for å gå til detaljsiden for å få fullstendig informasjon om undersøkelses- og utbedringsstatusen. Hvis det finnes handlinger som venter på godkjenning som en del av undersøkelsen, vises de i loggfanen Ventende handlinger . Ta affære som en del av hendelsesutbedring.

Det finnes også en undersøkelsesgraffane som viser:

- Tilkoblingen av varsler til de berørte ressursene i organisasjonen.

- Hvilke enheter som er relatert til hvilke varsler og hvordan de er en del av historien om angrepet.

- Varslene for hendelsen.

Undersøkelsesgrafen hjelper deg med raskt å forstå hele omfanget av angrepet ved å koble de ulike mistenkelige enhetene som er en del av angrepet, til relaterte ressurser, for eksempel brukere, enheter og postbokser.

Hvis du vil ha mer informasjon, kan du se Automatisert undersøkelse og svar i Microsoft Defender XDR.

Bevis og svar

Bevis- og svarfanen viser alle støttede hendelser og mistenkelige enheter i varslene i hendelsen. Her er et eksempel.

Microsoft Defender XDR undersøker automatisk alle hendelsenes støttede hendelser og mistenkelige enheter i varslene, og gir deg informasjon om viktige e-postmeldinger, filer, prosesser, tjenester, IP-adresser og mer. Dette hjelper deg med raskt å oppdage og blokkere potensielle trusler i hendelsen.

Hver av de analyserte enhetene er merket med en dom (Ondsinnet, Mistenkelig, Rens) og en utbedringsstatus. Dette hjelper deg med å forstå utbedringsstatusen for hele hendelsen og hvilke neste trinn som kan utføres.

Godkjenn eller avvis utbedringshandlinger

For hendelser med utbedringsstatus som venter på godkjenning, kan du godkjenne eller avvise en utbedringshandling fra hendelsen.

- Gå til Hendelser & varsler hendelser> i navigasjonsruten.

- Filtrer etter ventende handling for tilstand for automatisert undersøkelse (valgfritt).

- Velg et hendelsesnavn for å åpne sammendragssiden.

- Velg bevis- og svarfanen .

- Velg et element i listen for å åpne undermenyen.

- Se gjennom informasjonen, og gjør deretter ett av følgende:

- Velg alternativet Godkjenn ventende handling for å starte en ventende handling.

- Velg alternativet Forkast ventende handling for å hindre at en ventende handling utføres.

Neste trinn

Etter behov:

Se også

Tips

Vil du lære mer? Kommuniser med Microsoft Sikkerhet-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender XDR Tech Community.

Tilbakemeldinger

Kommer snart: Gjennom 2024 faser vi ut GitHub Issues som tilbakemeldingsmekanisme for innhold, og erstatter det med et nytt system for tilbakemeldinger. Hvis du vil ha mer informasjon, kan du se: https://aka.ms/ContentUserFeedback.

Send inn og vis tilbakemelding for