Federatieve verificatie met hoge beschikbaarheid Fase 3: AD FS-servers configureren

In deze fase van het implementeren van hoge beschikbaarheid voor federatieve Microsoft 365-verificatie in Azure-infrastructuurservices maakt u een interne load balancer en twee AD FS-servers.

U moet deze fase voltooien voordat u verdergaat met fase 4: webtoepassingsproxy's configureren. Zie Federatieve verificatie met hoge beschikbaarheid implementeren voor Microsoft 365 in Azure voor alle fasen.

De virtuele machines van de AD FS-server maken in Azure

Gebruik het volgende blok met PowerShell-opdrachten om de virtuele machines voor de twee AD FS-servers te maken. Deze PowerShell-opdrachtenset gebruikt waarden uit de volgende tabellen:

Tabel M voor uw virtuele machines

Tabel R, voor uw resourcegroepen

Tabel V, voor de instellingen van uw virtuele netwerk

Tabel S, voor uw subnetten

Tabel I voor uw statische IP-adressen

Tabel A voor uw beschikbaarheidssets

Zoals u zich herinnert, hebt u Tabel M gedefinieerd in fase 2: Domeincontrollers en tabellen R, V, S, I en A configureren in fase 1: Azure configureren.

Opmerking

Met de volgende opdrachtsets wordt de meest recente versie van Azure PowerShell gebruikt. Zie Aan de slag met Azure PowerShell.

Eerst maakt u een interne Load Balancer van Azure voor de twee AD FS-servers. Geef de waarden voor de variabelen op en verwijder de < tekens en > . Wanneer u alle juiste waarden hebt opgegeven, voert u het resulterende blok uit bij de Azure PowerShell opdrachtprompt of in de PowerShell ISE.

Tip

Als u kant-en-klare PowerShell-opdrachtblokken wilt genereren op basis van uw aangepaste instellingen, gebruikt u deze Microsoft Excel-configuratiewerkmap.

# Set up key variables

$locName="<your Azure location>"

$vnetName="<Table V - Item 1 - Value column>"

$subnetName="<Table R - Item 2 - Subnet name column>"

$privIP="<Table I - Item 4 - Value column>"

$rgName=<Table R - Item 4 - Resource group name column>"

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $subnetName

$frontendIP=New-AzLoadBalancerFrontendIpConfig -Name "ADFSServers-LBFE" -PrivateIPAddress $privIP -Subnet $subnet

$beAddressPool=New-AzLoadBalancerBackendAddressPoolConfig -Name "ADFSServers-LBBE"

$healthProbe=New-AzLoadBalancerProbeConfig -Name WebServersProbe -Protocol "TCP" -Port 443 -IntervalInSeconds 15 -ProbeCount 2

$lbrule=New-AzLoadBalancerRuleConfig -Name "HTTPSTraffic" -FrontendIpConfiguration $frontendIP -BackendAddressPool $beAddressPool -Probe $healthProbe -Protocol "TCP" -FrontendPort 443 -BackendPort 443

New-AzLoadBalancer -ResourceGroupName $rgName -Name "ADFSServers" -Location $locName -LoadBalancingRule $lbrule -BackendAddressPool $beAddressPool -Probe $healthProbe -FrontendIpConfiguration $frontendIP

Maak vervolgens de virtuele machines van de AD FS-server.

Wanneer u alle juiste waarden hebt opgegeven, voert u het resulterende blok uit bij de Azure PowerShell opdrachtprompt of in de PowerShell ISE.

# Set up variables common to both virtual machines

$locName="<your Azure location>"

$vnetName="<Table V - Item 1 - Value column>"

$subnetName="<Table R - Item 2 - Subnet name column>"

$avName="<Table A - Item 2 - Availability set name column>"

$rgNameTier="<Table R - Item 2 - Resource group name column>"

$rgNameInfra="<Table R - Item 4 - Resource group name column>"

$rgName=$rgNameInfra

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $subnetName

$backendSubnet=Get-AzVirtualNetworkSubnetConfig -Name $subnetName -VirtualNetwork $vnet

$webLB=Get-AzLoadBalancer -ResourceGroupName $rgName -Name "ADFSServers"

$rgName=$rgNameTier

$avSet=Get-AzAvailabilitySet -Name $avName -ResourceGroupName $rgName

# Create the first ADFS server virtual machine

$vmName="<Table M - Item 4 - Virtual machine name column>"

$vmSize="<Table M - Item 4 - Minimum size column>"

$staticIP="<Table I - Item 5 - Value column>"

$diskStorageType="<Table M - Item 4 - Storage type column>"

$nic=New-AzNetworkInterface -Name ($vmName +"-NIC") -ResourceGroupName $rgName -Location $locName -Subnet $backendSubnet -LoadBalancerBackendAddressPool $webLB.BackendAddressPools[0] -PrivateIpAddress $staticIP

$vm=New-AzVMConfig -VMName $vmName -VMSize $vmSize -AvailabilitySetId $avset.Id

$cred=Get-Credential -Message "Type the name and password of the local administrator account for the first AD FS server."

$vm=Set-AzVMOperatingSystem -VM $vm -Windows -ComputerName $vmName -Credential $cred -ProvisionVMAgent -EnableAutoUpdate

$vm=Set-AzVMSourceImage -VM $vm -PublisherName MicrosoftWindowsServer -Offer WindowsServer -Skus 2016-Datacenter -Version "latest"

$vm=Add-AzVMNetworkInterface -VM $vm -Id $nic.Id

$vm=Set-AzVMOSDisk -VM $vm -Name ($vmName +"-OS") -DiskSizeInGB 128 -CreateOption FromImage -StorageAccountType $diskStorageType

New-AzVM -ResourceGroupName $rgName -Location $locName -VM $vm

# Create the second AD FS virtual machine

$vmName="<Table M - Item 5 - Virtual machine name column>"

$vmSize="<Table M - Item 5 - Minimum size column>"

$staticIP="<Table I - Item 6 - Value column>"

$diskStorageType="<Table M - Item 5 - Storage type column>"

$nic=New-AzNetworkInterface -Name ($vmName +"-NIC") -ResourceGroupName $rgName -Location $locName -Subnet $backendSubnet -LoadBalancerBackendAddressPool $webLB.BackendAddressPools[0] -PrivateIpAddress $staticIP

$vm=New-AzVMConfig -VMName $vmName -VMSize $vmSize -AvailabilitySetId $avset.Id

$cred=Get-Credential -Message "Type the name and password of the local administrator account for the second AD FS server."

$vm=Set-AzVMOperatingSystem -VM $vm -Windows -ComputerName $vmName -Credential $cred -ProvisionVMAgent -EnableAutoUpdate

$vm=Set-AzVMSourceImage -VM $vm -PublisherName MicrosoftWindowsServer -Offer WindowsServer -Skus 2016-Datacenter -Version "latest"

$vm=Add-AzVMNetworkInterface -VM $vm -Id $nic.Id

$vm=Set-AzVMOSDisk -VM $vm -Name ($vmName +"-OS") -DiskSizeInGB 128 -CreateOption FromImage -StorageAccountType $diskStorageType

New-AzVM -ResourceGroupName $rgName -Location $locName -VM $vm

Opmerking

Omdat deze virtuele machines voor een intranettoepassing zijn, krijgen ze geen openbaar IP-adres of een DNS-domeinnaamlabel toegewezen en worden ze niet blootgesteld aan internet. Dit betekent echter ook dat u er geen verbinding mee kunt maken vanaf de Azure Portal. De optie Verbinding maken is niet beschikbaar wanneer u de eigenschappen van de virtuele machine weergeeft. Gebruik het accessoire Verbinding met extern bureaublad of een ander hulpprogramma voor Extern bureaublad om verbinding te maken met de virtuele machine met behulp van het privé-IP-adres of intranet-DNS-naam.

Gebruik voor elke virtuele machine de extern bureaublad-client van uw keuze en maak een verbinding met extern bureaublad. Gebruik de intranet-DNS of computernaam en de referenties van het lokale beheerdersaccount.

Voeg ze voor elke virtuele machine toe aan het juiste AD DS-domein (Active Directory Domain Services) met deze opdrachten bij de Windows PowerShell prompt.

$domName="<AD DS domain name to join, such as corp.contoso.com>"

$cred=Get-Credential -Message "Type the name and password of a domain account."

Add-Computer -DomainName $domName -Credential $cred

Restart-Computer

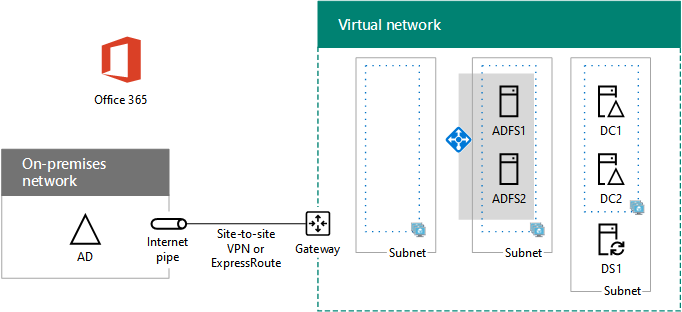

Dit is de configuratie die het resultaat is van de succesvolle voltooiing van deze fase, met tijdelijke aanduidingen voor computernamen.

Fase 3: De AD FS-servers en interne load balancer voor uw infrastructuur voor federatieve verificatie met hoge beschikbaarheid in Azure

Volgende stap

Gebruik fase 4: webtoepassingsproxy's configureren om door te gaan met het configureren van deze workload.

Zie ook

Federatieve verificatie met hoge beschikbaarheid implementeren voor Microsoft 365 in Azure

Federatieve identiteit voor uw Microsoft 365-ontwikkel-/testomgeving

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor