Korzystanie z usługi Trellix Mobile Security z Intune

Dostęp urządzeń przenośnych do zasobów firmy można kontrolować przy użyciu dostępu warunkowego na podstawie oceny ryzyka przeprowadzanej przez usługę Trellix Mobile Security. Trellix Mobile Security to rozwiązanie usługi Mobile Threat Defense (MTD), które integruje się z Microsoft Intune. Ryzyko jest oceniane na podstawie danych telemetrycznych zebranych z urządzeń z uruchomioną aplikacją Trellix Mobile Security.

Można skonfigurować zasady dostępu warunkowego oparte na ocenie ryzyka Trellix Mobile Security. Te zasady są włączane za pośrednictwem Intune zasad zgodności urządzeń dla zarejestrowanych urządzeń, których można użyć do zezwalania niezgodnym urządzeniom na dostęp do zasobów firmy lub blokowania ich na podstawie wykrytych zagrożeń. W przypadku niezarejestrowanych urządzeń można użyć zasad ochrony aplikacji, aby wymusić blokowanie lub selektywne czyszczenie na podstawie wykrytych zagrożeń.

Obsługiwane platformy

System Android 6.0 lub nowszy

System iOS 11.0 lub nowszy

Wymagania wstępne

- Tożsamość Microsoft Entra P1 lub P2

- subskrypcja planu Microsoft Intune 1

- Subskrypcja usługi Trellix Mobile Security

Aby uzyskać więcej informacji, zobacz dokumentację usługi Trellix Mobile Security.

W jaki sposób Intune i Trellix Mobile Security pomagają chronić zasoby firmy?

Aplikacja Trellix Mobile Security dla systemów Android i iOS/iPadOS przechwytuje dane telemetryczne systemu plików, stosu sieci, urządzenia i aplikacji, jeśli są dostępne. Trellis wysyła następnie dane telemetryczne do usługi W chmurze Trellix Mobile Security w celu oceny ryzyka urządzenia pod kątem zagrożeń mobilnych.

Obsługa zarejestrowanych urządzeń — Intune zasady zgodności urządzeń obejmują regułę usługi Mobile Threat Defense (MTD), która może używać informacji o ocenie ryzyka z usługi Trellix Mobile Security. Po włączeniu reguły MTD Intune ocenia zgodność urządzenia z włączonymi zasadami. Jeśli urządzenie zostanie uznane za niezgodne, użytkownicy będą blokować dostęp do zasobów firmowych, takich jak Exchange Online i SharePoint Online. Użytkownicy otrzymują również wskazówki z aplikacji Trellix Mobile Security zainstalowanej na swoich urządzeniach, aby rozwiązać ten problem i odzyskać dostęp do zasobów firmowych. Aby obsługiwać korzystanie z usługi Trellix Mobile Security z zarejestrowanymi urządzeniami:

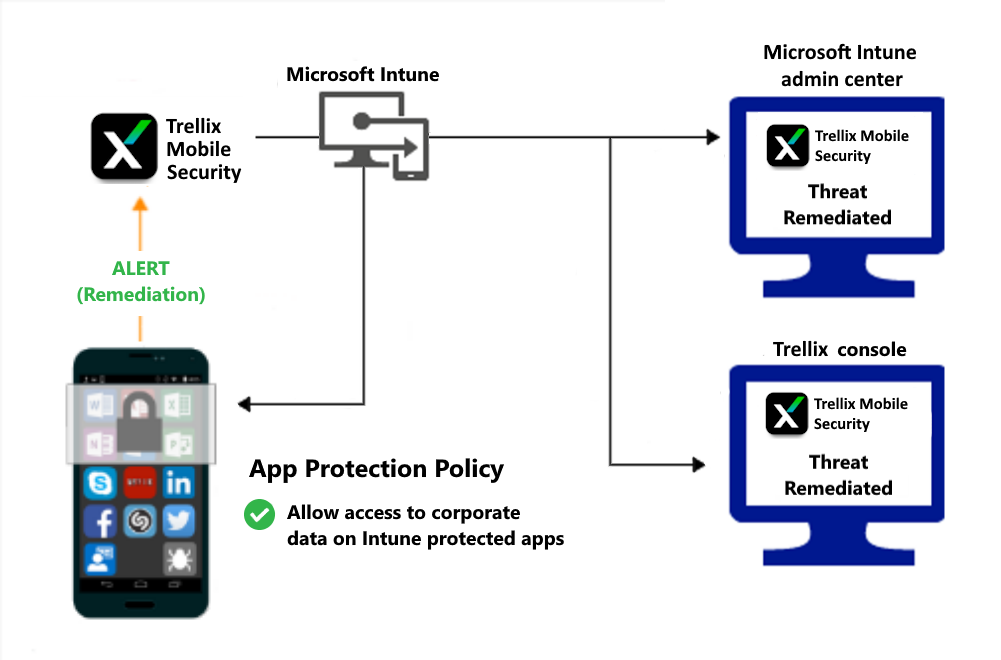

Obsługa niezarejestrowanych urządzeń — Intune może używać danych oceny ryzyka z aplikacji Trellix Mobile Security na niezarejestrowanych urządzeniach podczas korzystania z Intune zasad ochrony aplikacji. Administratorzy mogą użyć tej kombinacji, aby chronić dane firmowe w Microsoft Intune chronionej aplikacji, administratorzy mogą również wydać blokowe lub selektywne czyszczenie danych firmowych na tych niezarejestrowanych urządzeniach. Aby obsługiwać korzystanie z usługi Trellix Mobile Security z niezarejestrowanymi urządzeniami:

Przykładowe scenariusze

Poniżej przedstawiono kilka scenariuszy integracji rozwiązania Trellix Mobile Security z Intune:

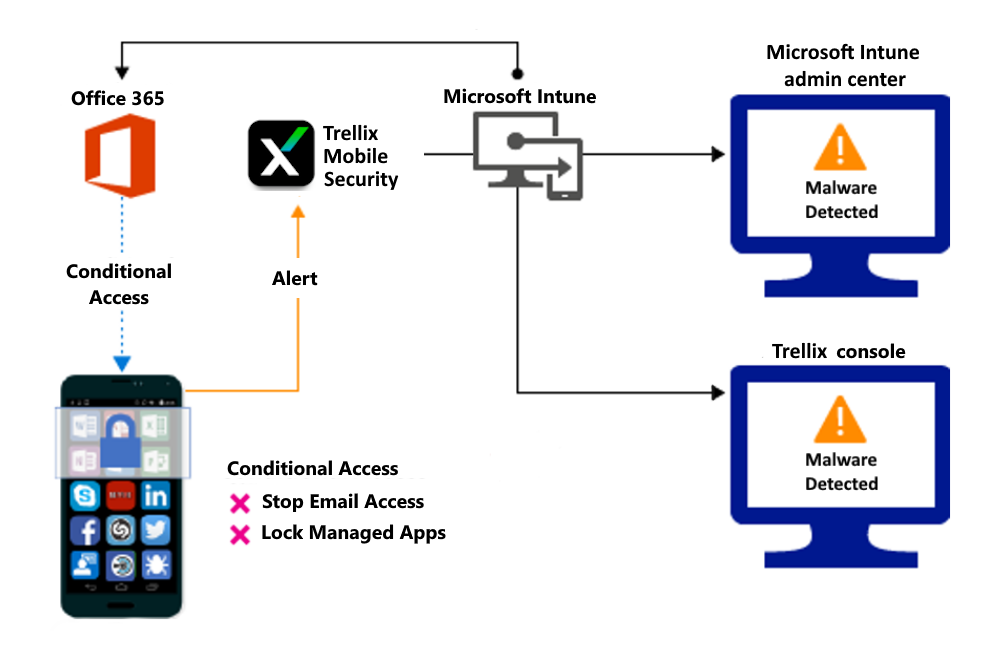

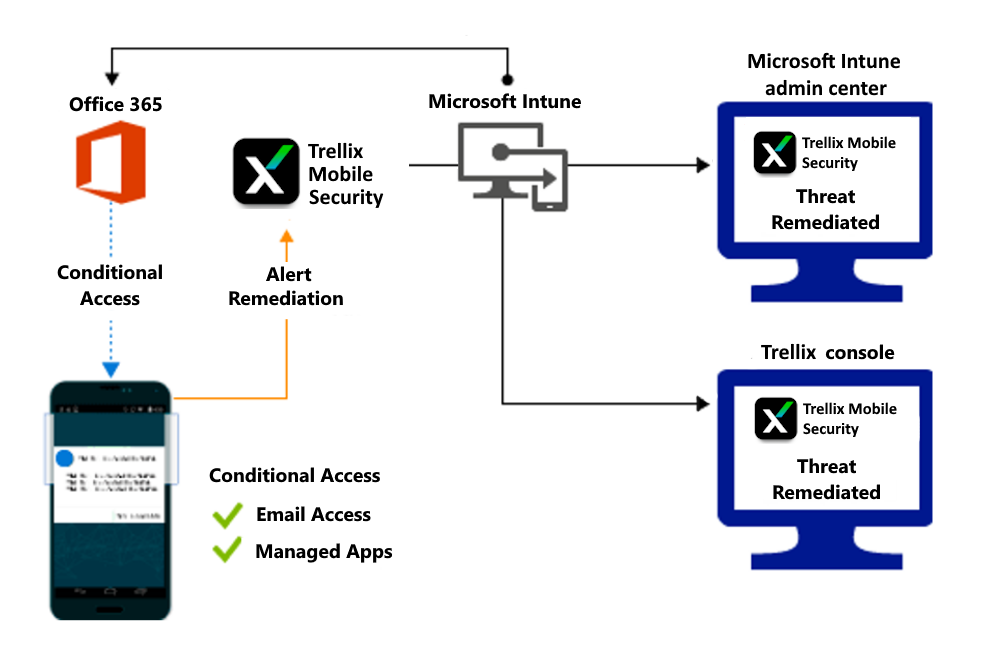

Kontrolowanie dostępu na podstawie zagrożeń ze strony złośliwych aplikacji

Gdy na urządzeniach wykryto złośliwe aplikacje, takie jak złośliwe oprogramowanie, można zablokować urządzenia do momentu rozwiązania zagrożenia:

- Nawiązywanie połączenia z firmową pocztą e-mail

- Synchronizowanie plików firmowych z aplikacją OneDrive for Work

- Uzyskiwanie dostępu do aplikacji firmowych

Blokuj po wykryciu złośliwych aplikacji:

Dostęp udzielony podczas korygowania:

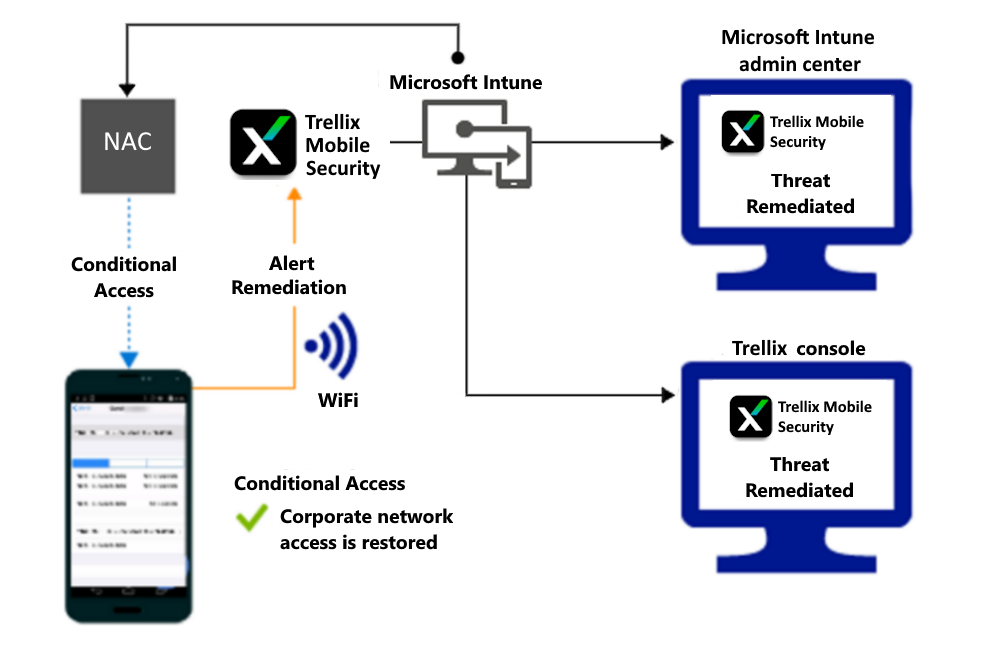

Kontrolowanie dostępu na podstawie zagrożenia dla sieci

Wykrywanie zagrożeń, takich jak man-in-the-middle w sieci, i ochrona dostępu do sieci Wi-Fi na podstawie ryzyka urządzenia.

Blokuj dostęp do sieci za pośrednictwem sieci Wi-Fi:

Dostęp udzielony podczas korygowania:

Kontrolowanie dostępu do usługi SharePoint Online na podstawie zagrożenia dla sieci

Wykrywanie zagrożeń, takich jak man-in-the-middle w sieci, i zapobieganie synchronizacji plików firmowych na podstawie ryzyka urządzenia.

Blokuj usługę SharePoint Online po wykryciu zagrożeń sieciowych:

Dostęp udzielony podczas korygowania:

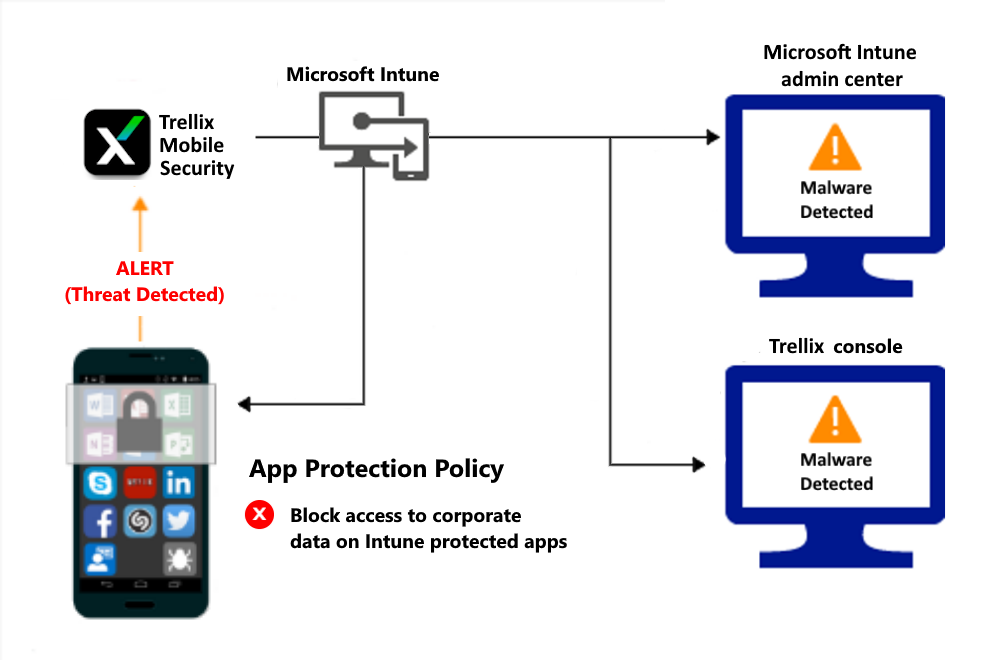

Kontrolowanie dostępu na niezarejestrowanych urządzeniach na podstawie zagrożeń ze strony złośliwych aplikacji

Gdy rozwiązanie Trellix Mobile Security mobile threat defense uzna urządzenie za zainfekowane:

Dostęp jest udzielany w przypadku korygowania:

Następne kroki

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla