Włączanie certyfikacji zawartości

Organizacja może certyfikować wybraną zawartość, aby zidentyfikować ją jako autorytatywne źródło informacji krytycznych. Obecnie następujące typy zawartości mogą być certyfikowane:

- Modele semantyczne

- Przepływy danych

- Raporty

- Aplikacje

Jako administrator sieci szkieletowej odpowiadasz za włączanie i konfigurowanie procesu certyfikacji dla organizacji. Składają się na to następujące elementy:

- Włączanie certyfikacji w dzierżawie.

- Definiowanie listy grup zabezpieczeń, których członkowie mają uprawnienia do certyfikowania zawartości.

- Podanie adresu URL wskazującego dokumentację procesu certyfikacji zawartości organizacji, jeśli taka dokumentacja istnieje.

Certyfikacja jest częścią funkcji poręczenia usługi Power BI. Zobacz Popularyzacja: promowanie i certyfikowanie zawartości usługi Power BI, aby uzyskać więcej informacji.

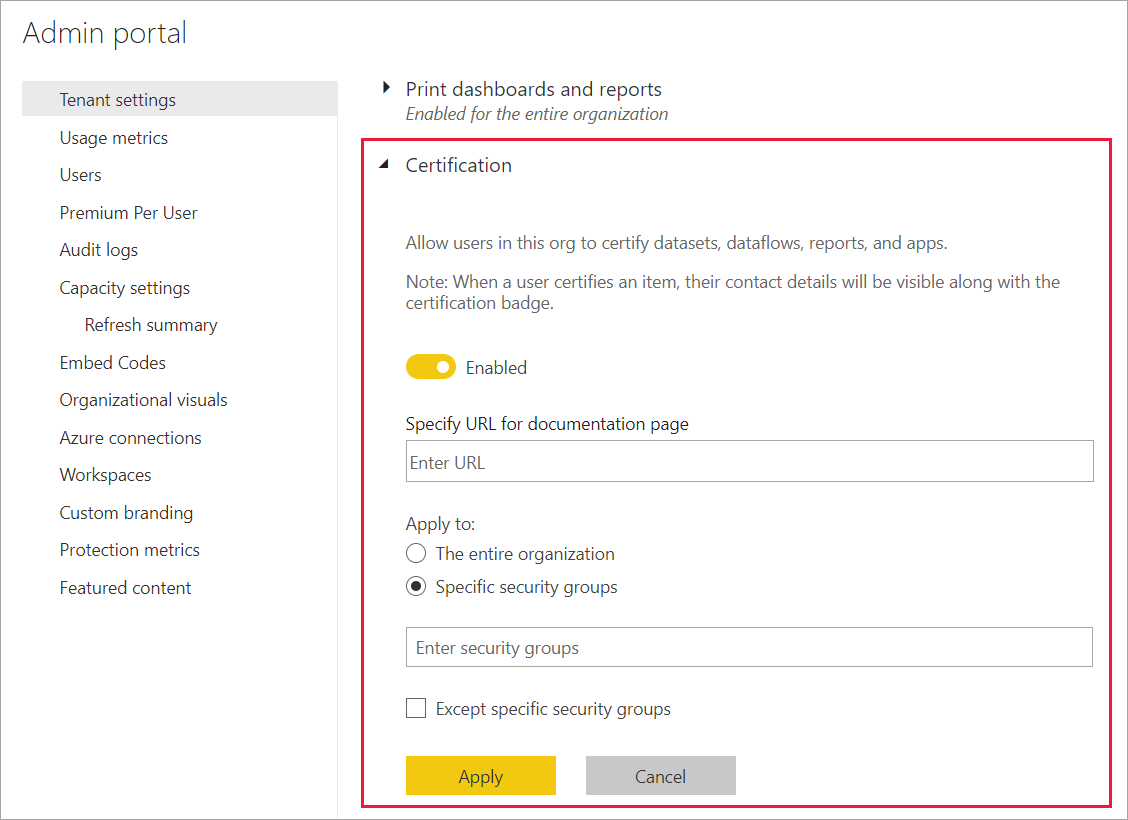

Konfigurowanie certyfikacji

W portalu Administracja przejdź do pozycji Ustawienia dzierżawy.

W sekcji Ustawienia eksportowania i udostępniania rozwiń sekcję Certyfikacja.

Ustaw przełącznik na Włączone.

Jeśli organizacja ma opublikowane zasady certyfikacji, podaj tutaj jego adres URL. Staje się to linkiem Dowiedz się więcej w sekcji certyfikacji okna dialogowego ustawień poręczenia. Jeśli nie podasz linku, użytkownicy, którzy chcą zażądać certyfikacji ich zawartości, będą proszeni o kontakt z administratorem sieci szkieletowej.

Określ co najmniej jedną grupę zabezpieczeń, której członkowie mają uprawnienia do certyfikowania zawartości. Te autoryzowane osoby certyfikowane będą mogły używać przycisku Certyfikacja w sekcji certyfikacji okna dialogowego ustawień poręczenia. To pole akceptuje tylko grupy zabezpieczeń. Nie można wprowadzać nazwanych użytkowników.

Jeśli grupa zabezpieczeń zawiera grupy zabezpieczeń podrzędne, do których nie chcesz udzielać uprawnień certyfikacji, możesz zaznaczyć pole Z wyjątkiem określonych grup zabezpieczeń i wprowadzić nazwy tych grup w wyświetlonym polu tekstowym.

Wybierz Zastosuj.

Powiązana zawartość

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla